L'informatique a évolué ces dernières années : grâce aux technologies low-code et no-code (LCNC), un nombre croissant de personnes d'horizons divers ont besoin d'accéder à des outils et des plateformes qui étaient auparavant l'apanage des plus férus de technologie dans l'entreprise, tels que les ingénieurs ou les développeurs.

Parmi ces technologies LCNC, nous avons récemment annoncé Toile Amazon SageMaker, une interface visuelle pointer-cliquer permettant aux analystes métier de créer des modèles d'apprentissage automatique (ML) et de générer des prédictions précises sans écrire de code ni avoir d'expérience préalable en ML.

Pour permettre l'agilité de ces nouveaux utilisateurs tout en garantissant la sécurité des environnements, de nombreuses entreprises ont choisi d'adopter une technologie d'authentification unique, telle que Authentification unique AWS. AWS SSO est un service d'authentification unique basé sur le cloud qui facilite la gestion centralisée de l'accès SSO à tous vos comptes AWS et applications cloud. Il comprend un portail utilisateur où les utilisateurs finaux peuvent trouver et accéder à tous leurs comptes AWS et applications cloud attribués en un seul endroit, y compris des applications personnalisées qui prennent en charge Security Assertion Markup Language (SAML) 2.0.

Dans cet article, nous vous expliquons les étapes nécessaires pour configurer Canvas en tant qu'application SAML 2.0 personnalisée dans AWS SSO, afin que vos analystes commerciaux puissent accéder de manière transparente à Canvas avec leurs informations d'identification d'AWS SSO ou d'autres fournisseurs d'identité (IdP) existants, sans le besoin de le faire via le Console de gestion AWS.

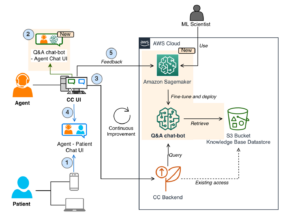

Vue d'ensemble de la solution

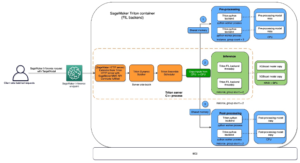

Pour établir une connexion entre AWS SSO et le Amazon SageMakerStudio application de domaine, vous devez effectuer les étapes suivantes :

- Créez un profil utilisateur dans Studio pour chaque utilisateur AWS SSO qui doit accéder à Canvas.

- Créez une application SAML 2.0 personnalisée dans AWS SSO et attribuez-la aux utilisateurs.

- Créer le nécessaire Gestion des identités et des accès AWS (IAM) Fournisseur SAML et rôle AWS SSO.

- Mappez les informations nécessaires d'AWS SSO au domaine SageMaker via des mappages d'attributs.

- Accédez à l'application Canvas depuis AWS SSO.

Pré-requis

Pour connecter Canvas à AWS SSO, vous devez avoir configuré les prérequis suivants :

- AWS SSO dans l'une des régions AWS prises en charge. Pour obtenir des instructions, reportez-vous à Commencer.

- Un domaine SageMaker utilisant IAM. Pour obtenir des instructions, reportez-vous à Intégration au domaine Amazon SageMaker à l'aide d'IAM.

Créer un profil utilisateur de domaine Studio

Dans un domaine Studio, chaque utilisateur a son propre profil utilisateur. Les applications Studio telles que Studio IDE, RStudio et Canvas peuvent être créées par ces profils utilisateur et sont liées au profil utilisateur qui les a créés.

Pour qu'AWS SSO accède à l'application Canvas pour un profil utilisateur donné, vous devez mapper le nom du profil utilisateur au nom d'utilisateur dans AWS SSO. De cette façon, le nom d'utilisateur AWS SSO (et donc le nom du profil utilisateur) peut être transmis automatiquement par AWS SSO à Canvas.

Dans cet article, nous supposons que les utilisateurs AWS SSO sont déjà disponibles, créés lors des prérequis de l'intégration à AWS SSO. Vous avez besoin d'un profil utilisateur pour chaque utilisateur AWS SSO que vous souhaitez intégrer à votre domaine Studio et donc à Canvas.

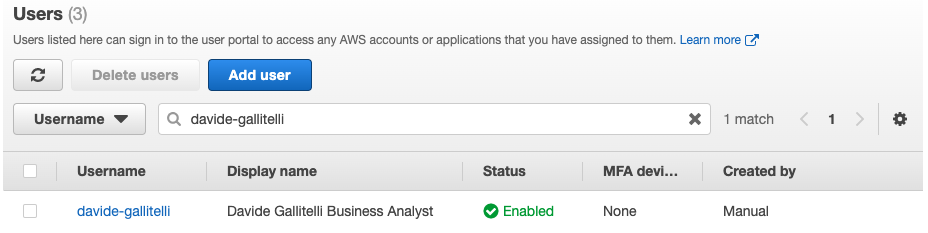

Pour récupérer ces informations, accédez au Utilisateurs sur la console AWS SSO. Ici vous pouvez voir le nom d'utilisateur de votre utilisateur, dans notre cas davide-gallitelli.

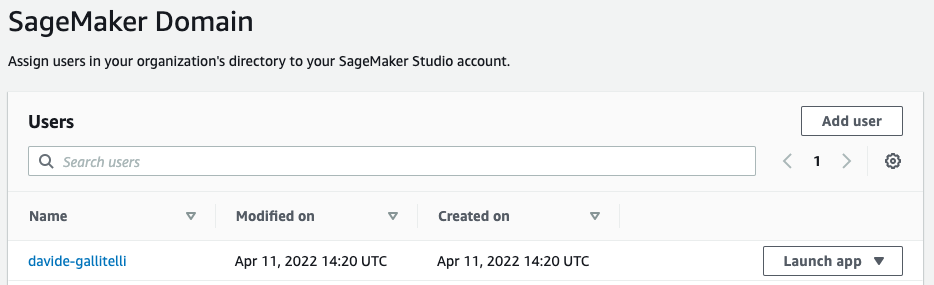

Avec ces informations, vous pouvez maintenant accéder à votre domaine Studio et créer un nouveau profil utilisateur appelé exactement davide-gallitelli.

Si vous avez un autre fournisseur d'identité, vous pouvez utiliser toute information fournie par celui-ci pour nommer votre profil d'utilisateur, tant qu'il est unique pour votre domaine. Assurez-vous simplement de le mapper correctement en fonction de Mappage d'attributs AWS SSO.

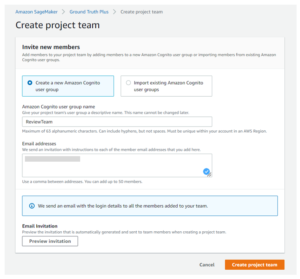

Créer l'application SAML 2.0 personnalisée dans AWS SSO

L'étape suivante consiste à créer une application SAML 2.0 personnalisée dans AWS SSO.

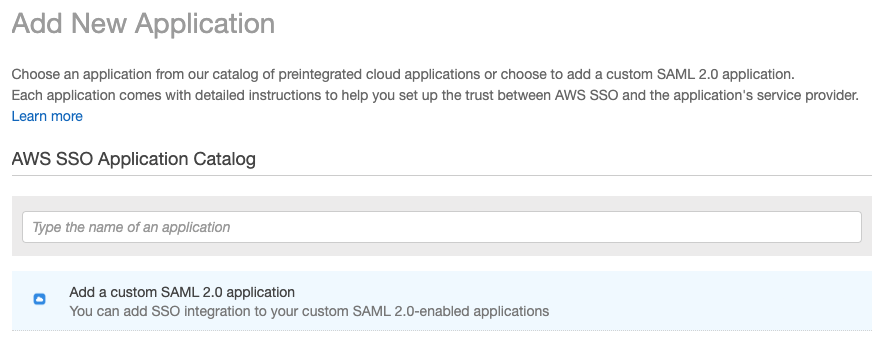

- Sur la console AWS SSO, choisissez Applications dans le volet de navigation.

- Selectionnez Ajouter une nouvelle application.

- Selectionnez Ajouter une application SAML 2.0 personnalisée.

- Téléchargez le fichier de métadonnées AWS SSO SAML, que vous utilisez lors de la configuration IAM.

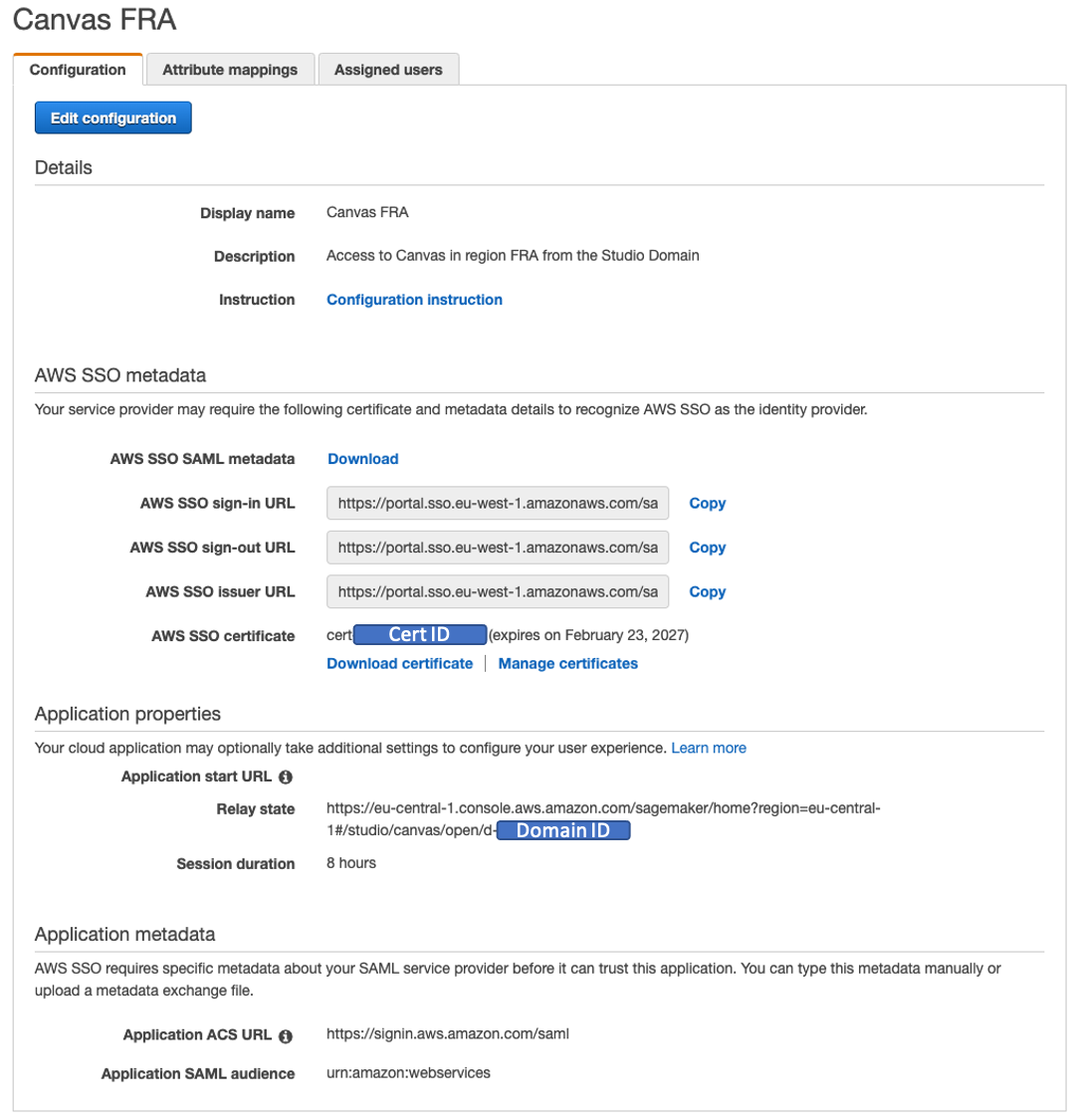

- Pour Pseudo, entrez un nom, tel que

SageMaker Canvassuivi de votre Région. - Pour Description, entrez une description facultative.

- Pour URL de démarrage de l'application, laissez tel quel.

- Pour État du relais, Entrer

https://YOUR-REGION.console.aws.amazon.com/sagemaker/home?region=YOUR-REGION#/studio/canvas/open/YOUR-STUDIO-DOMAIN-ID. - Pour Durée de la session, choisissez la durée de votre session. Nous suggérons 8 heures.

Les Durée de la session représente la durée pendant laquelle vous souhaitez que la session utilisateur dure avant que l'authentification ne soit à nouveau requise. Une heure est la plus sûre, alors que plus de temps signifie moins d'interaction. Nous choisissons 8 heures dans ce cas, équivalent à une journée de travail. - Pour URL ACS de l'application, entrez https://signin.aws.amazon.com/saml.

- Pour Public SAML de l'application, Entrer

urn:amazon:webservices.

Une fois vos paramètres enregistrés, la configuration de votre application devrait ressembler à la capture d'écran suivante.

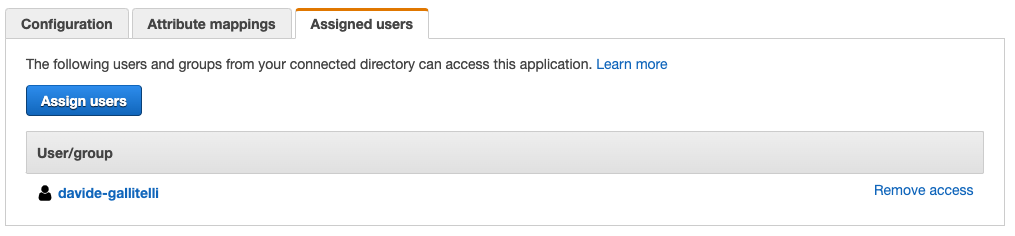

Vous pouvez maintenant affecter vos utilisateurs à cette application, afin que l'application apparaisse dans leur portail AWS SSO après la connexion.

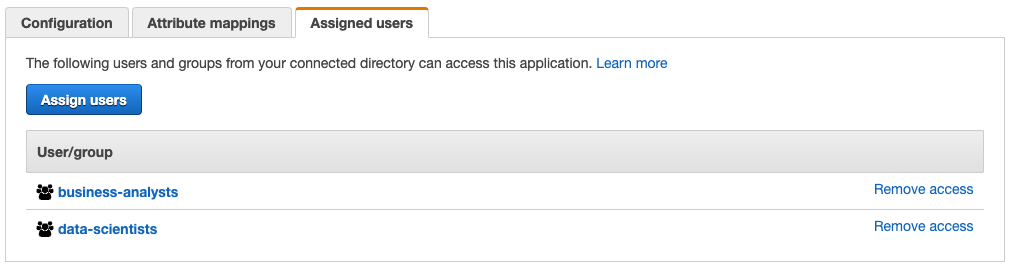

Vous pouvez maintenant affecter vos utilisateurs à cette application, afin que l'application apparaisse dans leur portail AWS SSO après la connexion. - Sur le Utilisateurs affectés onglet, choisissez Attribuer des utilisateurs.

- Choisissez vos utilisateurs.

Si vous souhaitez permettre à un grand nombre de data scientists et d'analystes commerciaux de votre entreprise d'utiliser Canvas, le moyen le plus rapide et le plus simple consiste à utiliser les groupes AWS SSO. Pour ce faire, nous créons deux groupes AWS SSO : business-analysts ainsi que data-scientists. Nous affectons les utilisateurs à ces groupes en fonction de leurs rôles, puis donnons accès à l'application aux deux groupes.

Configurez votre fournisseur IAM SAML et votre rôle AWS SSO

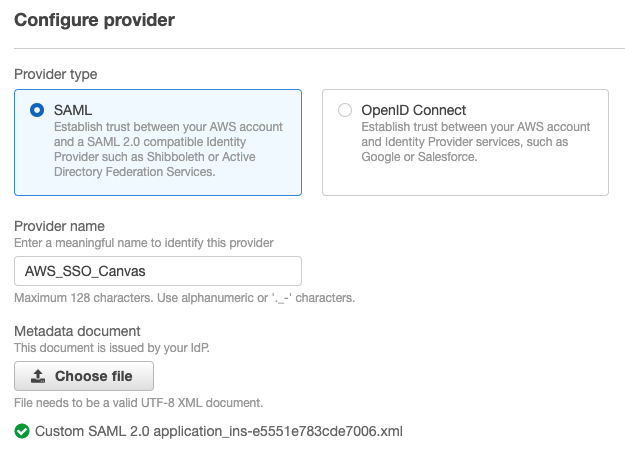

Pour configurer votre fournisseur IAM SAML, procédez comme suit :

- Sur la console IAM, choisissez Fournisseurs d'identité dans le volet de navigation.

- Selectionnez Ajouter un fournisseur.

- Pour Type de fournisseur, sélectionnez SAML.

- Pour Nom du fournisseur, entrez un nom, tel que

AWS_SSO_Canvas. - Chargez le document de métadonnées que vous avez téléchargé précédemment.

- Notez l'ARN à utiliser dans une étape ultérieure.

Nous devons également créer un nouveau rôle qu'AWS SSO utilisera pour accéder à l'application. - Sur la console IAM, choisissez Rôles dans le volet de navigation.

- Selectionnez Créer un rôle.

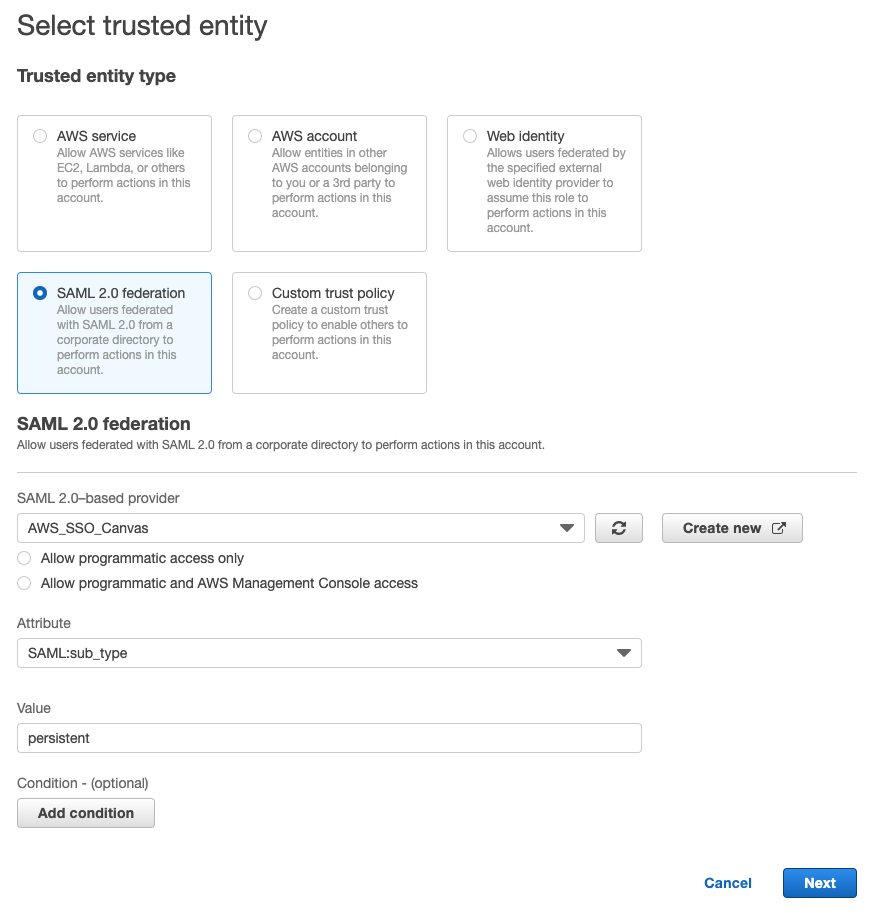

- Pour Type d'entité de confiance, sélectionnez Fédération SAML 2.0.

- Pour Fournisseur basé sur SAML 2.0, choisissez le fournisseur que vous avez créé (

AWS_SSO_Canvas). - Ne sélectionnez aucune des deux méthodes d'accès SAML 2.0.

- Pour Attribut, choisissez SAML : sous_type.

- Pour Valeur, Entrer

persistent. - Selectionnez Suivant.

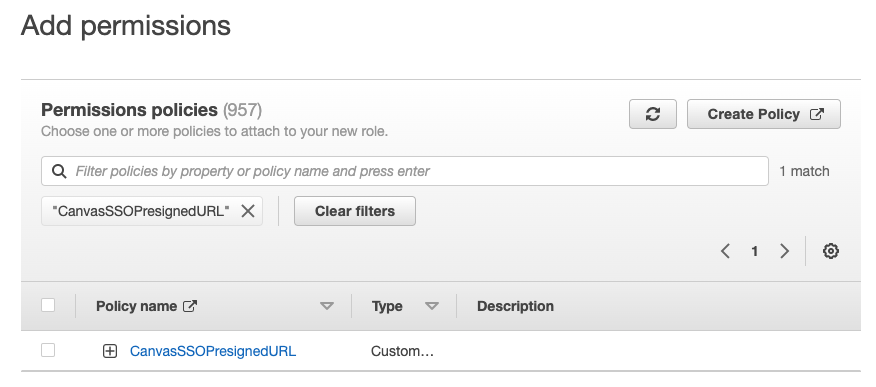

Nous devons donner à AWS SSO l'autorisation de créer une URL pré-signée de domaine Studio, dont nous avons besoin pour effectuer la redirection vers Canvas. - Sur le Politiques d'autorisations page, choisissez Créer une politique.

- Sur le Créer un onglet de stratégie, choisissez JSON et entrez le code suivant:

- Selectionnez Suivant : Balises et fournissez des balises si nécessaire.

- Selectionnez Suivant :Réviser.

- Nommez la politique, par exemple

CanvasSSOPresignedURL. - Selectionnez Créer une politique.

- Retour à la Ajouter des autorisations et recherchez la stratégie que vous avez créée.

- Sélectionnez la stratégie, puis choisissez Suivant.

- Nommez le rôle, par exemple

AWS_SSO_Canvas_Role, et fournissez une description facultative. - Sur la page d'examen, modifiez la règle d'approbation pour qu'elle corresponde au code suivant :

- Enregistrez les modifications, puis choisissez Créer un rôle.

- Notez également l'ARN de ce rôle, à utiliser dans la section suivante.

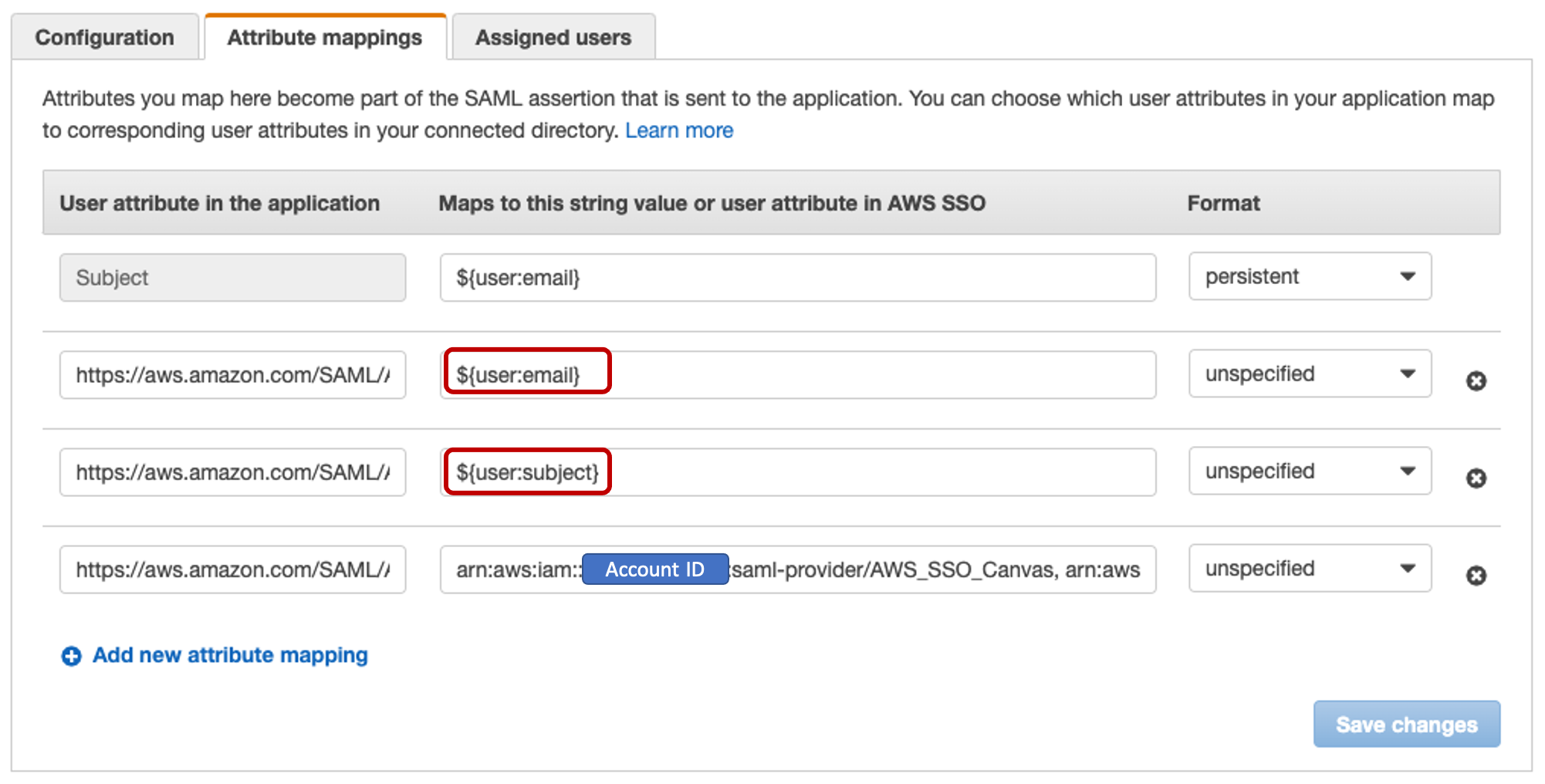

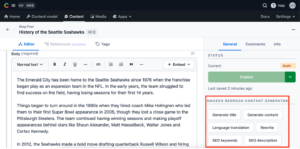

Configurer les mappages d'attributs dans AWS SSO

La dernière étape consiste à configurer les mappages d'attributs. Les attributs que vous mappez ici font partie de l'assertion SAML qui est envoyée à l'application. Vous pouvez choisir les attributs utilisateur de votre application mappés aux attributs utilisateur correspondants dans votre annuaire connecté. Pour plus d'informations, reportez-vous à Mappages d'attributs.

- Sur la console AWS SSO, accédez à l'application que vous avez créée.

- Sur le Mappages d'attributs , configurez les mappages suivants :

| Attribut utilisateur dans l'application | Correspond à cette valeur de chaîne ou à cet attribut d'utilisateur dans AWS SSO |

Subject |

${user:email} |

https://aws.amazon.com/SAML/Attributes/RoleSessionName |

${user:email} |

https://aws.amazon.com/SAML/Attributes/PrincipalTag:SageMakerStudioUserProfileName |

${user:subject} |

https://aws.amazon.com/SAML/Attributes/Role |

, |

Vous avez terminé!

Accéder à l'application Canvas depuis AWS SSO

Sur la console AWS SSO, notez l'URL du portail utilisateur. Nous vous suggérons de vous déconnecter d'abord de votre compte AWS ou d'ouvrir une fenêtre de navigateur incognito. Accédez à l'URL du portail utilisateur, connectez-vous avec les informations d'identification que vous avez définies pour l'utilisateur AWS SSO, puis choisissez votre application Canvas.

Vous êtes automatiquement redirigé vers l'application Canvas.

Conclusion

Dans cet article, nous avons discuté d'une solution permettant aux analystes commerciaux de faire l'expérience du ML sans code via Canvas de manière sécurisée et unifiée via un portail d'authentification unique. Pour ce faire, nous avons configuré Canvas en tant qu'application SAML 2.0 personnalisée dans AWS SSO. Les analystes commerciaux sont désormais à un clic d'utiliser Canvas et de résoudre de nouveaux défis avec le ML sans code. Cela permet la sécurité dont ont besoin les équipes d'ingénierie et de sécurité du cloud, tout en permettant l'agilité et l'indépendance des équipes d'analystes métier. Un processus similaire peut être reproduit dans n'importe quel IdP en reproduisant ces étapes et en les adaptant au SSO spécifique.

Pour en savoir plus sur Canvas, consultez Présentation d'Amazon SageMaker Canvas, une capacité d'apprentissage automatique visuelle et sans code pour les analystes commerciaux. Canvas facilite également la collaboration avec les équipes de data science. Pour en savoir plus, consultez Construire, partager, déployer : comment les analystes commerciaux et les spécialistes des données accélèrent la mise sur le marché à l'aide de ML sans code et d'Amazon SageMaker Canvas. Pour les administrateurs informatiques, nous suggérons de vérifier Configuration et gestion d'Amazon SageMaker Canvas (pour les administrateurs informatiques).

À propos de l’auteur

David Gallitelli est un architecte de solutions spécialisé pour l'IA/ML dans la région EMEA. Il est basé à Bruxelles et travaille en étroite collaboration avec les clients dans tout le Benelux. Il est développeur depuis très jeune, commençant à coder à l'âge de 7 ans. Il a commencé à apprendre l'IA/ML dans ses dernières années d'université, et en est tombé amoureux depuis lors.

David Gallitelli est un architecte de solutions spécialisé pour l'IA/ML dans la région EMEA. Il est basé à Bruxelles et travaille en étroite collaboration avec les clients dans tout le Benelux. Il est développeur depuis très jeune, commençant à coder à l'âge de 7 ans. Il a commencé à apprendre l'IA/ML dans ses dernières années d'université, et en est tombé amoureux depuis lors.

- Coinsmart. Le meilleur échange Bitcoin et Crypto d'Europe.

- Platoblockchain. Intelligence métaverse Web3. Connaissance amplifiée. ACCÈS LIBRE.

- CryptoHawk. Radar Altcoins. Essai gratuit.

- Source : https://aws.amazon.com/blogs/machine-learning/enable-business-analysts-to-access-amazon-sagemaker-canvas-without-using-the-aws-management-console-with-aws- sso/

- "

- 100

- 7

- a

- Qui sommes-nous

- accès

- Selon

- Compte

- Avec cette connaissance vient le pouvoir de prendre

- atteindre

- Action

- administrateurs

- Tous

- Permettre

- déjà

- Amazon

- montant

- annoncé

- Une autre

- appli

- Application

- applications

- applications

- attribué

- attributs

- Authentification

- automatiquement

- disponibles

- AWS

- devenez

- before

- frontière

- navigateur

- Bruxelles

- construire

- la performance des entreprises

- la toile

- maisons

- globaux

- vérification

- Selectionnez

- choisi

- le cloud

- code

- collaboration

- Sociétés

- Société

- complet

- condition

- configuration

- NOUS CONTACTER

- connecté

- connexion

- Console

- Correspondant

- engendrent

- créée

- Lettres de créance

- Customiser

- des clients

- données

- science des données

- journée

- déployer

- Développeur

- mobiles

- domaine

- down

- pendant

- chacun

- effet

- permettre

- permet

- ENGINEERING

- Les ingénieurs

- assurer

- Entrer

- entité

- établir

- exactement

- exemple

- existant

- Découvrez

- plus rapide

- le plus rapide

- Prénom

- Abonnement

- de

- générer

- Groupes

- ayant

- ici

- Comment

- HTTPS

- Active

- inclut

- Y compris

- croissant

- individus

- d'information

- l'interaction

- Interfaces

- IT

- langue

- APPRENTISSAGE

- apprentissage

- Laisser

- Location

- Style

- love

- click

- machine learning

- faire

- FAIT DU

- gérer

- gestion

- les gérer

- Localisation

- Match

- veux dire

- méthodes

- ML

- numériques jumeaux (digital twin models)

- PLUS

- (en fait, presque toutes)

- NAVIGUER

- Navigation

- nécessaire

- next

- nombre

- Onboarding

- ouvert

- Autre

- propre

- partie

- Personnes

- Plateformes

- politiques

- politique

- Portail

- Prédictions

- précédent

- Directeur

- processus

- Profil

- Profils

- fournir

- à condition de

- de voiture.

- fournisseurs

- récent

- récemment

- réorienter

- région

- représente

- exigent

- conditions

- ressource

- Avis

- Rôle

- Sciences

- scientifiques

- de façon transparente

- Rechercher

- sécurisé

- sécurisé

- sécurité

- service

- set

- Partager

- similaires

- depuis

- unique

- So

- solide

- sur mesure

- Solutions

- spécialiste

- groupe de neurones

- Commencer

- j'ai commencé

- Déclaration

- studio

- Support

- Appareils

- équipes

- Les technologies

- Technologie

- Les

- donc

- Avec

- tout au long de

- fiable

- les outils

- La confiance

- unique

- université

- utilisé

- utilisateurs

- Plus-value

- version

- tout en

- dans les

- sans

- Activités principales

- vos contrats

- écriture

- années

- jeune

- Votre