La dernière mise à jour de sécurité de Firefox une fois toutes les quatre semaines est sortie, apportant le navigateur alternatif populaire à la version 107.0, ou version de support étendu (ESR) 102.5 si vous préférez ne pas recevoir de nouvelles fonctionnalités chaque mois.

(Comme nous l'avons expliqué précédemment, le numéro de version ESR vous indique l'ensemble de fonctionnalités dont vous disposez, ainsi que le nombre de fois qu'il a eu des mises à jour de sécurité depuis lors, que vous pouvez concilier ce mois-ci en remarquant que 102 + 5 = 107.)

Heureusement, il n'y a pas de correctifs zero-day cette fois - tous les vulnérabilités sur la liste de correctifs ont été divulgués de manière responsable par des chercheurs externes ou trouvés par l'équipe et les outils de chasse aux bogues de Mozilla.

Enchevêtrement de polices

Le niveau de gravité le plus élevé est Haute, qui s'applique à sept bogues différents, dont quatre sont des défauts de mauvaise gestion de la mémoire qui pourraient entraîner un plantage du programme, y compris CVE-2022-45407, qu'un attaquant pourrait exploiter en chargeant un fichier de police.

La plupart des bogues liés à l'utilisation des fichiers de polices sont dus au fait que les fichiers de polices sont des structures de données binaires complexes et qu'il existe de nombreux formats de fichiers différents que les produits sont censés prendre en charge.

Cela signifie que les vulnérabilités liées aux polices impliquent généralement d'introduire un fichier de police délibérément piégé dans le navigateur afin qu'il se trompe en essayant de le traiter.

Mais ce bogue est différent, car un attaquant pourrait utiliser un fichier de police légitime et correctement formé pour déclencher un plantage.

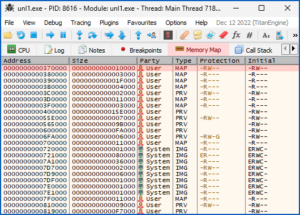

Le bogue peut être déclenché non pas par le contenu mais par le moment : lorsque deux polices ou plus sont chargées en même temps par des threads d'exécution d'arrière-plan distincts, le navigateur peut mélanger les polices qu'il traite, mettant potentiellement le bloc de données X de la police A dans le l'espace alloué au bloc de données Y de la police B et corrompant ainsi la mémoire.

Mozilla décrit cela comme un "Crash potentiellement exploitable", bien qu'il n'y ait aucune suggestion que quiconque, et encore moins un attaquant, ait encore compris comment créer un tel exploit.

Plein écran considéré comme nuisible

Le bug le plus intéressant, du moins à notre avis, est CVE-2022-45404, décrit succinctement simplement comme un "contournement de notification en plein écran".

Si vous vous demandez pourquoi un bogue de ce type justifierait un niveau de gravité de Haute, c'est parce que donner le contrôle de chaque pixel de l'écran à une fenêtre de navigateur remplie et contrôlée par du code HTML, CSS et JavaScript non approuvé…

… serait étonnamment pratique pour tous les opérateurs de sites Web perfides.

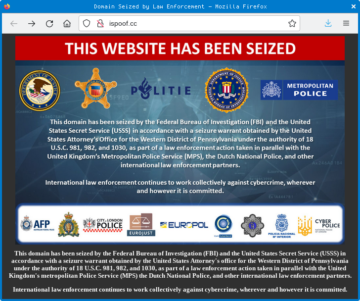

Nous avons déjà écrit sur les soi-disant Navigateur dans le navigateur, ou BitB, attaques, où les cybercriminels créent une fenêtre contextuelle de navigateur qui correspond à l'apparence d'une fenêtre de système d'exploitation, offrant ainsi un moyen crédible de vous inciter à faire confiance à quelque chose comme une invite de mot de passe en la faisant passer pour une intervention de sécurité par le système lui-même :

Une façon de repérer les astuces BitB est d'essayer de faire glisser une fenêtre contextuelle dont vous n'êtes pas sûr hors de la fenêtre du navigateur.

Si la fenêtre contextuelle reste confinée à l'intérieur du navigateur, vous ne pouvez donc pas la déplacer à un endroit qui lui est propre sur l'écran, alors il ne s'agit évidemment que d'une partie de la page Web que vous consultez, plutôt que d'une véritable fenêtre contextuelle générée par le système lui-même.

Mais si une page web de contenu externe peut s'emparer automatiquement de tout l'affichage sans provoquer d'avertissement préalable, vous pourriez très bien ne pas réaliser que rien de ce que tu vois n'est digne de confiance, peu importe à quel point cela semble réaliste.

Des escrocs sournois, par exemple, pourraient peindre une fausse fenêtre contextuelle de système d'exploitation dans une fausse fenêtre de navigateur, de sorte que vous puissiez effectivement faire glisser la boîte de dialogue "système" n'importe où sur l'écran et vous convaincre que c'était la vraie affaire.

Ou les escrocs pourraient délibérément afficher le dernier arrière-plan pictural (l'un de ceux Vous aimez ce que vous voyez? images) choisi par Windows pour l'écran de connexion, fournissant ainsi une mesure de familiarité visuelle, et vous incitant ainsi à penser que vous aviez verrouillé l'écran par inadvertance et que vous deviez vous authentifier à nouveau pour revenir.

Nous avons délibérément cartographié les éléments autrement inutilisés mais faciles à trouver PrtSc clé sur notre ordinateur portable Linux pour verrouiller l'écran instantanément, le réinterprétant comme un outil pratiqueProtéger l'écran bouton au lieu de Print Screen. Cela signifie que nous pouvons verrouiller l'ordinateur de manière fiable et rapide d'une simple pression du pouce chaque fois que nous marchons ou nous détournons, même brièvement. Nous n'appuyons pas dessus très souvent par inadvertance, mais cela arrive de temps en temps.

Que faire?

Vérifiez que vous êtes à jour, ce qui est simple sur un ordinateur portable ou de bureau : d’aide > À propos de Firefox (ou Menu Pomme > Qui sommes-nous) fera l'affaire, en faisant apparaître une boîte de dialogue qui vous indique si vous êtes à jour ou non, et en proposant d'obtenir la dernière version s'il y en a une nouvelle que vous n'avez pas encore téléchargée.

Sur les appareils mobiles, vérifiez auprès de l'application la place de marché de logiciels que vous utilisez (par exemple Google Play sur Android et le App Store d'Apple sur iOS) pour les mises à jour.

(Sous Linux et les BSD, vous pouvez avoir une version de Firefox fournie par votre distribution ; si c'est le cas, vérifiez auprès de votre responsable de distribution la dernière version.)

N'oubliez pas que même si la mise à jour automatique est activée et qu'elle fonctionne généralement de manière fiable, cela vaut la peine de vérifier de toute façon, étant donné que cela ne prend que quelques secondes pour s'assurer que rien ne s'est mal passé et vous a laissé sans protection après tout.

- blockchain

- cognitif

- portefeuilles de crypto-monnaie

- cryptoexchange

- la cyber-sécurité

- les cybercriminels

- Cybersécurité

- département de la Sécurité intérieure

- portefeuilles numériques

- Firefox

- pare-feu

- Kaspersky

- malware

- Mcafee

- Mozilla

- Sécurité nue

- NexBLOC

- Pièce

- Platon

- platon ai

- Intelligence des données Platon

- Jeu de Platon

- PlatonDonnées

- jeu de platogamie

- VPN

- vulnérabilité

- la sécurité d'un site web

- zéphyrnet