Temps de lecture : 2 minutes

Temps de lecture : 2 minutes

Une vulnérabilité SSL / TLS a été identifiée que les attaquants pourraient utiliser pour rétrograder la cryptographie des connexions HTTPS en une vulnérabilité vulnérable au décryptage. permettant aux attaquants d'écouter les communications entre un navigateur et un serveur. La gravité de cette vulnérabilité est extrêmement élevée car les attaquants peuvent l'utiliser pour obtenir des informations de connexion pour des systèmes sensibles tels que des sites bancaires afin de commettre une fraude financière.

Cela rappelle les récentes vulnérabilités Heartbleed et POODLE qui pourraient également être exploitées pour compromettre la communication chiffrée.

La vulnérabilité, surnommée une attaque FREAK, implique du code du projet OpenSSL comme Heartbleed l'a fait l'année dernière. Cependant, l'impact varie selon les navigateurs des différents fournisseurs.

Les navigateurs Apple Safari et Android ont été confirmés comme vulnérables. Cependant, Chrome n'est pas affecté, ni Internet Explorer et Firefox.

Comment cela pourrait-il arriver?

Dans les années 1990, le gouvernement américain a voulu contrôler l'exportation de ce qu'il considérait comme un cryptage «de qualité militaire». Ils permettraient au cryptage 128 bits fort, pour son époque, d'être utilisé aux États-Unis, mais les autorités fédérales voulaient que les services de renseignement américains et les forces de l'ordre aient des «portes dérobées» lorsqu'il s'agissait de communications étrangères. Une suite de chiffrement faible de 40 bits a été introduite, appelée «qualité export» pour une utilisation en dehors des États-Unis, que les autorités américaines pourraient casser si nécessaire.

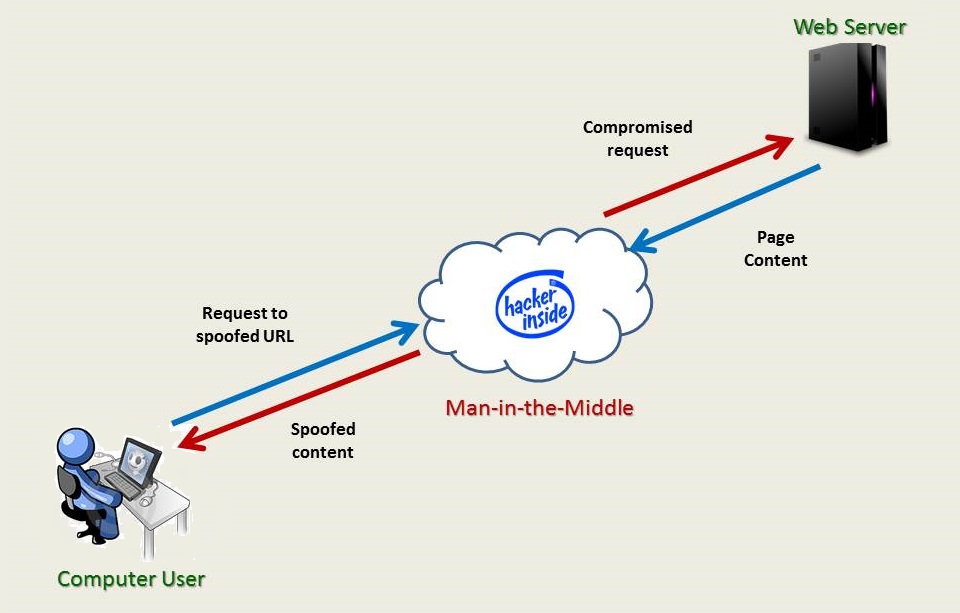

Alors que la plupart des navigateurs ne prennent pas en charge les suites 40 bits depuis des années, elles sont présentes dans jusqu'à un tiers des bibliothèques et navigateurs SSL. Si la suite est présente dans un navigateur, un attaquant peut monter ce qu'on appelle une «attaque de rétrogradation», forçant l'utilisation de la suite de chiffrement faible. Utilisant un attaque d'homme au milieu, l'attaquant insère un processus entre le navigateur et le serveur pour intercepter et décrypter leurs messages.

Malheureusement, cette fonctionnalité est toujours intégrée à de nombreux serveurs Web, jusqu'à un tiers. Un attaquant peut forcer les clients et serveurs vulnérables à utiliser les chiffrements faibles de qualité d'exportation dans les connexions HTTPS interceptent le déchiffrement ou l'altération des messages qu'ils interceptent à l'aide d'une attaque d'interception.

Que devez-vous faire?

Pour que ce type d'attaque réussisse, le serveur Web et le navigateur de la victime doivent être vulnérables. Si vous exploitez un serveur Web, vous devez désactiver la prise en charge de toutes les suites d'exportation et de tous les chiffrements non sécurisés connus. Vous devez ensuite activer la confidentialité de transfert. Mozilla a publié un guide et un générateur de configuration SSL, qui générera de bonnes configurations connues pour les serveurs courants.

Pour les internautes, vous pouvez vérifier si votre navigateur est vulnérable sur ce site:

https://freakattack.com/clienttest.html

Apple et Google précipitent des correctifs pour leurs problèmes de navigateur, mais cela pourrait être le bon moment pour essayer le navigateur basé sur Chromium de Comodo Comodo dragon ou le basé sur Firefox Comodo IceDragon. Les deux ont des fonctionnalités de confidentialité et de sécurité inégalées et sont téléchargeables gratuitement.

COMMENCER L'ESSAI GRATUIT OBTENEZ GRATUITEMENT VOTRE SCORECARD DE SÉCURITÉ INSTANTANÉE

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoAiStream. Intelligence des données Web3. Connaissance Amplifiée. Accéder ici.

- Frapper l'avenir avec Adryenn Ashley. Accéder ici.

- Achetez et vendez des actions de sociétés PRE-IPO avec PREIPO®. Accéder ici.

- La source: https://blog.comodo.com/comodo-news/freak-attack-warning-apple-google-devices-vulnerable/

- :possède

- :est

- :ne pas

- 40

- 7

- a

- Tous

- permettre

- Permettre

- aussi

- Américaine

- an

- ainsi que

- android

- tous

- Apple

- SONT

- AS

- At

- attaquer

- Pouvoirs publics

- Services bancaires

- basé

- BE

- car

- était

- jusqu'à XNUMX fois

- Bit

- Blog

- tous les deux

- Pause

- navigateur

- navigateurs

- construit

- mais

- by

- venu

- CAN

- vérifier

- Chrome

- chrome

- zéro

- cliquez

- CLIENTS

- code

- COM

- commettre

- Commun

- Communication

- Communications

- Nouvelles de Comodo

- compromis

- configuration

- CONFIRMÉ

- Connexions

- considéré

- des bactéries

- pourriez

- Lettres de créance

- de la cryptographie

- journée

- Décrypter

- Compatibles

- DID

- différent

- do

- Dévaloriser

- download

- permettre

- crypté

- chiffrement

- mise en vigueur

- événement

- Exploités

- explorateur

- Exporter

- extrêmement

- Fonctionnalité

- Fonctionnalités:

- Feds

- la traduction de documents financiers

- fraude financière

- Firefox

- Pour

- Force

- étranger

- Avant

- fraude

- Gratuit

- De

- générer

- générateur

- obtenez

- Bien

- Gouvernement

- grade

- guide

- arriver

- Vous avez

- chagrin d'amour

- Haute

- Cependant

- HTML

- http

- HTTPS

- identifié

- if

- Impact

- in

- d'information

- peu sûr

- Inserts

- instantané

- Intelligence

- Internet

- Internet Security

- introduit

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- SES

- jpg

- connu

- Nom de famille

- L'année dernière

- Droit applicable et juridiction compétente

- application de la loi

- bibliothèques

- vous connecter

- man

- de nombreuses

- largeur maximale

- messages

- Milieu

- pourrait

- (en fait, presque toutes)

- MONTER

- Mozilla

- must

- nécessaire

- nouvelles

- obtenir

- of

- on

- ONE

- openssl

- fonctionner

- or

- au contrôle

- Platon

- Intelligence des données Platon

- PlatonDonnées

- représentent

- la confidentialité

- Confidentialité et sécurité

- processus

- Projet

- publié

- récent

- visée

- rappelant

- s

- Safari

- fiche d'évaluation

- sécurité

- envoyer

- sensible

- Serveurs

- Services

- devrait

- site

- Sites

- SSL

- États

- Encore

- STRONG

- réussir

- tel

- suite

- Support

- Appareils

- Système

- qui

- La

- leur

- puis

- l'ont

- Troisièmement

- this

- fiable

- à

- Essai

- type

- nous

- Gouvernement des États-Unis

- Uni

- États-Unis

- incomparable

- us

- utilisé

- d'utiliser

- utilisateurs

- en utilisant

- vendeur

- vulnérabilités

- vulnérabilité

- Vulnérable

- voulu

- avertissement

- était

- web

- le serveur web

- Quoi

- Qu’est ce qu'

- quand

- qui

- sera

- pourra

- an

- années

- Vous n'avez

- Votre

- zéphyrnet