Les autorités fédérales ont retrouvé et saisi plus de 94,000 XNUMX bitcoins qui auraient été volés à Bitfinex. Mais comment ont-ils mis la main sur les fonds pseudonymes ?

Le ministère américain de la Justice (DOJ) a annoncé en février 2022 déclaration qu'il avait réussi à saisir la majorité des bitcoins drainés lors d'un piratage en 2016 de l'échange de crypto-monnaie Bitifinex après avoir pris le contrôle du portefeuille censé contenir les fonds volés.

Malgré l'improbabilité apparente de récupérer des fonds disparus depuis longtemps, une piste de preuves complexe mais déterministe a permis aux forces de l'ordre d'attraper Ilya Lichtenstein et Heather Morgan, un couple qui aurait tenté de dissimuler les origines illégales du bitcoin qu'ils avaient exploité pour flex brillant modes de vie par le biais d'un stratagème complexe de blanchiment d'argent.

Mais ce qui semblait être une arnaque mûrement réfléchie s'est en réalité avéré être une arnaque assez fragile remplie de faux pas, ce qui a facilité le travail de l'agent spécial Christopher Janczewski, affecté à l'unité d'enquête criminelle de l'Internal Revenue Service (IRS-CI). Ces travaux ont finalement conduit Janczewski à déposer une plainte avec le juge Robin Meriweather pour accuser Lichtenstein et Morgan de complot de blanchiment d'argent et de complot en vue de frauder les États-Unis.

Cet article plonge dans les nuances du travail d'application de la loi qui a révélé l'identité des pirates Bitfinex accusés, et dans les étapes du couple accusé, en s'appuyant sur les comptes fournis par le DOJ et l'agent spécial Janczewski. Cependant, étant donné que des aspects cruciaux de l'enquête n'ont pas été divulgués par des documents officiels, l'auteur fournira des scénarios plausibles et des explications possibles aux questions restées sans réponse.

Comment les forces de l'ordre ont-elles saisi le Bitcoin Bitfinex volé ?

Les partisans du Bitcoin se vantent souvent du système monétaire ensemble de principes qui permet un degré élevé de souveraineté et de résistance à la censure, rendant les transactions Bitcoin impossibles à arrêter et les avoirs en bitcoins impossibles à saisir. Mais, si cela est vrai, comment les forces de l'ordre ont-elles pu s'emparer du bitcoin des blanchisseurs dans cette affaire ?

Selon la plainte déposée par l'agent spécial Janczewski, les forces de l'ordre ont pu pénétrer dans le stockage en nuage de Litchestein où il conservait une grande partie, sinon la totalité, des informations sensibles liées à ses opérations alors qu'il tentait de nettoyer les fonds sales - y compris les clés privées du Portefeuille Bitcoin contenant la plus grande partie des BTC volés.

La résistance à la censure des transactions Bitcoin et la souveraineté des fonds Bitcoin dépendent de la bonne gestion des transactions associées. clés privées, car ils sont le seul moyen de déplacer des bitcoins d'un portefeuille à un autre.

Même si les clés privées de Lichtenstein ont été conservées dans un stockage en nuage, selon le DOJ, elles ont été cryptées avec un mot de passe si longtemps que même des attaquants sophistiqués n'auraient probablement pas été en mesure de le déchiffrer de leur vivant. Le DOJ n'a pas répondu à une demande de commentaire sur la manière dont il a pu déchiffrer le fichier et accéder aux clés privées.

Il existe quelques scénarios plausibles sur la manière dont les forces de l'ordre ont pu déchiffrer le cryptage de Lichtenstein. Bien qu'il ne soit pas dangereux en soi, le chiffrement symétrique, qui exploite un mot de passe de chiffrement pour les fonctions de chiffrement et de déchiffrement, n'est aussi sûr que son mot de passe et le stockage de ce mot de passe.

Par conséquent, la première possibilité concerne la sécurité du stockage du mot de passe ; les forces de l'ordre auraient pu obtenir l'accès au mot de passe d'une manière ou d'une autre et n'ont pas eu besoin de se frayer un chemin à travers les fichiers dans le cloud. Une méthode alternative permettant aux forces de l'ordre de décrypter les fichiers de Lichtenstein pourrait impliquer qu'il dispose de tellement plus d'informations personnelles sur le couple et la puissance de calcul que tout autre attaquant sophistiqué dans le monde qu'une attaque sur mesure pour décrypter les fichiers ciblés pourrait en fait être viable sans contredire les déclarations du DOJ. Nous ne connaissons pas non plus l'algorithme utilisé dans le schéma de chiffrement - certains sont plus robustes que d'autres et les variations du même algorithme présentent également des risques de sécurité différents - de sorte que l'algorithme spécifique utilisé aurait pu être plus susceptible d'être piraté, bien que cela contredirait le Réclamations du DOJ concernant la fissuration ci-dessus.

Le cas le plus probable des trois est sans doute que les forces de l'ordre n'ont pas eu besoin de déchiffrer le fichier en premier lieu, ce qui est logique, surtout compte tenu des commentaires du DOJ ci-dessus. L'agent spécial Janczewski et son équipe auraient pu accéder au mot de passe d'une manière ou d'une autre et n'auraient pas besoin de se frayer un chemin à travers les fichiers du stockage en nuage. Cela pourrait être facilité par un tiers auquel Lichtenstein a confié la création ou le stockage du mot de passe de décryptage, ou par une sorte de faux pas du couple qui a conduit à la compromission du mot de passe.

Pourquoi conserver les clés privées sur le stockage cloud ?

La raison pour laquelle Lichtenstein conserverait un fichier aussi sensible dans une base de données en ligne n'est pas claire. Cependant, certaines spéculations concernent le piratage sous-jacent – un acte pour lequel le couple a ne sauraient été accusé par les forces de l'ordre - et la nécessité de conserver les clés privées du portefeuille sur le cloud "car cela permet l'accès à distance à un tiers", selon un Fil de Twitter par Ergo de OXT Research.

L'hypothèse de coopération prend également en charge le cas du chiffrement symétrique. Bien que le cryptage asymétrique soit bien conçu pour envoyer et recevoir des données sensibles - étant donné que les données sont cryptées à l'aide de la clé publique du destinataire et ne peuvent être décryptées qu'avec la clé privée du destinataire - le cryptage symétrique est parfait pour partager l'accès à un fichier fixe car le mot de passe de décryptage peut être partagé entre les deux parties.

Une raison alternative pour garder les clés privées en ligne serait un simple manque de soin. Le pirate aurait pu simplement penser que son mot de passe était suffisamment sécurisé et tomber amoureux de la commodité de l'avoir sur un service cloud accessible n'importe où avec une connexion Internet. Mais ce scénario ne répond toujours pas à la question de savoir comment le couple a eu accès aux clés privées liées au piratage.

Garder la clé privée en ligne pour plus de commodité est logique, à condition que les pirates ne disposent pas de connaissances techniques suffisantes pour assurer une configuration de cryptage symétrique suffisamment solide ou supposent simplement que leur arrangement ne peut pas être violé.

Bitfinex a refusé de commenter les détails connus sur le pirate ou s'il est toujours retrouvé.

"Nous ne pouvons pas commenter les détails d'un cas faisant l'objet d'une enquête", a déclaré le CTO de Bitfinex, Paolo Ardoino. Magazine Bitcoin, ajoutant qu'il y a "inévitablement une variété de parties impliquées" dans "une faille de sécurité aussi importante".

Comment Lichtenstein et Morgan se sont-ils fait prendre ?

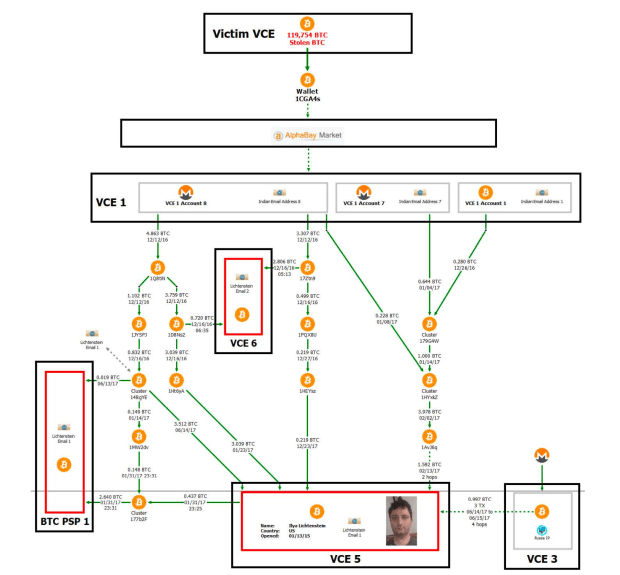

La plainte et la déclaration du DOJ allèguent que le couple a utilisé plusieurs techniques pour tenter de blanchir le bitcoin, y compris le saut de chaîne et l'utilisation de comptes pseudonymes et commerciaux sur plusieurs échanges de crypto-monnaie. Alors, comment leurs mouvements ont-ils été repérés ? Cela se résume principalement à des modèles et des similitudes associés à la négligence. Bitfinex a également "travaillé avec des agences mondiales d'application de la loi et des sociétés d'analyse de chaînes de blocs" pour aider à récupérer le bitcoin volé, a déclaré Ardoino.

Lichtenstein ouvrait souvent des comptes sur des échanges de bitcoins avec des identités fictives. Dans un cas précis, il aurait ouvert huit comptes sur un seul échange (Poloniex, selon Ergo), qui au début étaient apparemment sans rapport et pas trivialement liés. Cependant, tous ces comptes partageaient de multiples caractéristiques qui, selon la plainte, révélaient l'identité du couple.

Premièrement, tous les comptes Poloniex utilisaient le même fournisseur de messagerie basé en Inde et avaient des adresses e-mail "de style similaire". Deuxièmement, ils ont été consultés par la même adresse IP - un drapeau rouge majeur qui fait qu'il est trivial de supposer que les comptes étaient contrôlés par la même entité. Troisièmement, les comptes ont été créés à peu près au même moment, à proximité du piratage Bitfinex. De plus, tous les comptes ont été abandonnés suite aux demandes d'informations personnelles supplémentaires de la bourse.

La plainte allègue également que Lichtenstein a regroupé plusieurs retraits de bitcoins à partir de différents comptes Poloniex dans un seul groupe de portefeuilles Bitcoin, après quoi il a déposé sur un compte lors d'un échange de bitcoins (Coinbase, selon Ergo), pour lequel il avait précédemment fourni votre connaissance. -informations client (KYC).

"Le compte a été vérifié avec des photographies du permis de conduire californien de Lichtenstein et une photographie de style selfie", selon la plainte. "Le compte a été enregistré avec une adresse e-mail contenant le prénom de Lichtenstein."

En supposant qu'il avait déjà nettoyé le bitcoin et en l'envoyant sur un compte KYC, Lichtenstein a annulé le pseudonymat que les comptes précédents avaient accompli avec des comptes de messagerie basés en Inde, car il a laissé entendre aux forces de l'ordre qu'il possédait les fonds de ces premiers retraits regroupés. Et la plainte allègue que Lichtenstein a également conservé une feuille de calcul dans son stockage en nuage contenant des informations détaillées sur les huit comptes Poloniex.

En ce qui concerne les données en chaîne, Ergo a déclaré Magazine Bitcoin qu'il est impossible pour un observateur passif d'évaluer la validité de bon nombre des affirmations de la plainte puisque le marché darknet AlphaBay a été utilisé très tôt comme relais.

"L'enquête est très simple, mais elle nécessite une connaissance privilégiée des flux d'entités interdépositaires", a déclaré Ergo. Magazine Bitcoin. «Par exemple, le [gouvernement américain] et les sociétés de surveillance de la chaîne ont partagé l'historique des transactions AlphaBay qui n'a pas de véritable empreinte digitale sur la chaîne et nous n'avons pas accès à ces informations. C'est à peu près là où je dois arrêter toute analyse en tant qu'observateur passif.

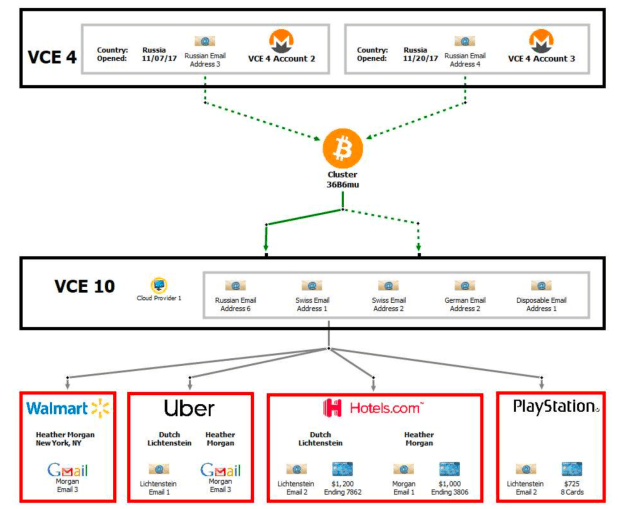

Un autre élément d'information clé est le cluster de portefeuilles "36B6mu", qui a été formé par des retraits de bitcoins de deux comptes chez Bittrex, selon Ergo, qui avait été entièrement financé par les dépôts de Monero. Le cluster de portefeuille 36B6mu a ensuite été utilisé pour financer différents comptes sur d'autres échanges de bitcoins, qui, bien qu'il ne contienne pas d'informations KYC sur le couple, selon la plainte, cinq comptes différents sur le même échange ont utilisé la même adresse IP, hébergée par un nuage fournisseur à New York. Lorsque le fournisseur a remis ses dossiers aux forces de l'ordre, il a été identifié que cette adresse IP était louée par un compte au nom de Lichtenstein et liée à son adresse e-mail personnelle.

Ergo a déclaré que l'équipe OXT n'était en mesure de valider aucune affirmation concernant le cluster 36B6mu.

"Nous avons recherché l'adresse 36B6mu qui correspondrait au cluster et avons trouvé une adresse unique", a déclaré Ergo, partageant un lien vers l'adresse trouvée. "Mais l'adresse ne fait pas partie d'un cluster de portefeuille traditionnel. De plus, le calendrier et les volumes ne semblent pas correspondre à ceux indiqués dans la plainte. »

« C'est peut-être une faute de frappe ? Nous n'avons donc pas pu vraiment valider quoi que ce soit à voir avec le cluster 36B6mu », a ajouté Ergo.

La confidentialité de Bitcoin nécessite de l'intention - et de l'attention

Mis à part les sections qui ne peuvent pas être attestées de manière indépendante par des observateurs externes, après analyse de la plainte, il devient clair que Lichtenstein et Morgan ont déposé différents niveaux de confiance dans leur configuration et dans plusieurs services alors qu'ils auraient tenté d'utiliser le bitcoin du hack.

Avant tout, Lichtenstein et Morgan conservaient des documents sensibles en ligne, dans un service de stockage en nuage susceptible de saisie et d'assignation. Cette pratique augmente les risques que la configuration soit compromise, car elle rend ces fichiers accessibles à distance et les dépôts font confiance à une entreprise centralisée, ce qui n'est jamais une bonne idée. Pour une sécurité renforcée, les fichiers et mots de passe importants doivent être conservés hors ligne dans un emplacement sécurisé, et de préférence répartis dans différentes juridictions.

La confiance a compromis la plupart des efforts du couple pour déplacer les fonds en bitcoins. Le premier service auquel ils ont fait confiance était l'énorme marché du darknet AlphaBay. Bien qu'il ne soit pas clair comment les forces de l'ordre ont pu repérer leur activité AlphaBay - même si le marché du darknet a souffert PLUS que une faille de sécurité depuis 2016 —– le couple semble néanmoins avoir supposé que cela ne pourrait jamais arriver. Mais peut-être plus important encore, les marchés du darknet éveillent souvent les soupçons et sont toujours au centre des efforts des forces de l'ordre.

Les hypothèses sont dangereuses car elles peuvent vous amener à baisser la garde, ce qui déclenche souvent des faux pas qu’un observateur ou un attaquant avisé peut exploiter. Dans ce cas, Lichtenstein et Morgan ont supposé à un moment donné qu’ils avaient utilisé tellement de techniques pour dissimuler la source des fonds qu’ils se sentaient en sécurité en déposant ce bitcoin sur des comptes possédant leurs informations personnellement identifiables – une action qui peut entraîner une cascade, à rebours. effet de désanonymiser la plupart, sinon la totalité, des transactions précédentes.

Un autre signal d'alarme dans la gestion du bitcoin par le couple concerne le regroupement de fonds provenant de différentes sources, ce qui permet aux sociétés d'analyse de chaîne et aux forces de l'ordre de supposer de manière plausible que la même personne contrôlait ces fonds – une autre opportunité de désanonymisation à rebours. Il n'y a pas non plus de trace de l'utilisation de services de mixage par le couple, ce qui ne peut pas effacer les activités passées, mais peut fournir une bonne confidentialité prospective si cela est fait correctement. PayJoin est un autre outil qui peut être utilisé pour augmenter la confidentialité lors de l'achat de bitcoins, bien qu'il n'y ait aucune trace du couple qui l'utilise.

Lichtenstein et Morgan ont tenté de faire du saut de chaîne comme alternative pour obtenir la confidentialité des dépenses, une technique qui tente de briser les empreintes digitales en chaîne et donc les liens heuristiques. Cependant, ils l'ont exécuté par le biais de services de garde - principalement des échanges de bitcoins - qui sapent la pratique et introduisent un tiers de confiance inutile qui peut être assigné à comparaître. Le saut de chaîne est correctement effectué via des configurations peer-to-peer ou des échanges atomiques.

Lichtenstein et Morgan ont également essayé d'utiliser des identités pseudonymes ou fictives pour ouvrir des comptes sur des échanges de bitcoins afin de dissimuler leurs vrais noms. Cependant, les tendances à le faire ont conduit les observateurs à devenir plus conscients de ces comptes, tandis qu'une adresse IP commune a levé les doutes et a permis aux forces de l'ordre de supposer que la même entité contrôlait tous ces comptes.

Bonne sécurité opérationnelle nécessite généralement que chaque identité soit complètement isolée des autres en utilisant son propre fournisseur de messagerie et sa propre adresse, ayant son propre nom unique et, plus important encore, en utilisant un appareil séparé. Généralement, une configuration robuste exigera également que chaque identité différente utilise un fournisseur VPN et un compte différents qui ne conservent pas de journaux et n'ont aucun lien avec l'identité réelle de cet utilisateur.

Étant donné que Bitcoin est un réseau monétaire transparent, les fonds peuvent facilement être suivis d'un paiement à l'autre. L'utilisation privée de Bitcoin nécessite donc une connaissance du fonctionnement du réseau et le plus grand soin et effort au fil des ans pour assurer le moins de faux pas possible tout en respectant des directives opérationnelles claires. Le bitcoin n'est pas anonyme, mais il n'est pas non plus défectueux ; l'utilisation de cet argent souverain requiert de l'intention — et de l'attention.

Qu'adviendra-t-il du bitcoin récupéré ?

Bien que le couple ait été accusé de deux infractions par les forces de l'ordre américaines, il y aura toujours un processus de jugement devant le tribunal pour déterminer s'ils sont reconnus coupables ou non. Dans le cas où le couple est reconnu coupable et que les fonds sont renvoyés à Bitfinex, l'échange a un plan d'action, a déclaré Ardoino Magazine Bitcoin.

"Après le piratage de 2016, Bitfinex a créé des jetons BFX et les a donnés aux clients concernés à raison d'une pièce pour chaque dollar perdu", a déclaré Ardoino. "Dans les huit mois suivant la faille de sécurité, Bitfinex a racheté tous les jetons BFX contre des dollars ou en échangeant les jetons numériques, convertibles en une action ordinaire du capital social d'iFinex Inc. Environ 1 millions de jetons BFX ont été convertis."

Les rachats mensuels de jetons BFX ont commencé en septembre 2016, a déclaré Ardoino, le dernier jeton BFX étant racheté début avril de l'année suivante. Le jeton avait commencé à se négocier à environ 0.20 $, mais sa valeur a progressivement augmenté pour atteindre près de 1 $.

"Bitfinex a également créé un jeton RRT négociable pour certains détenteurs de BFX qui ont converti les jetons BFX en actions d'iFinex", a expliqué Ardoino. "Lorsque nous réussirons à récupérer les fonds, nous distribuerons aux détenteurs de RRT jusqu'à un dollar par RRT. Il y a environ 30 millions de RRT en suspens.

Selon Ardoino, les détenteurs de RRT ont une créance prioritaire sur toute propriété récupérée du piratage de 2016, et l'échange peut échanger les RRT en jetons numériques, en espèces ou en d'autres biens.

- 000

- 2016

- 2022

- Qui sommes-nous

- accès

- Selon

- Compte

- à travers

- Agis

- Action

- activité

- Supplémentaire

- propos

- algorithme

- Tous

- prétendument

- déjà

- Bien que

- montant

- selon une analyse de l’Université de Princeton

- analytique

- annoncé

- Une autre

- de n'importe où

- Avril

- autour

- article

- attribué

- Échanges atomiques

- devenez

- va

- Bitcoin

- transactions bitcoin

- Bitcoin Wallet

- Bitfinex

- bittrex

- blockchain

- violation

- BTC

- la performance des entreprises

- Californie

- capital

- les soins

- Argent liquide

- Attraper

- pris

- Censure

- Analyse de la chaîne

- chances

- charge

- accusé

- prétentions

- le cloud

- stockage cloud

- Coin

- coinbase

- commentaires

- Commun

- Sociétés

- Société

- complexe

- informatique

- Puissance de calcul

- connexion

- Conspiration

- des bactéries

- coopération

- pourriez

- Couples

- Court Intérieur

- Criminel

- crucial

- crypto-monnaie

- Échange de Cryptocurrency

- Échanges de Crypto-monnaie

- CTO

- services de garde

- Clients

- Darknet

- données

- Base de données

- département de la Justice

- dispositif

- DID

- différent

- numérique

- distribution

- INSTITUTIONNELS

- Ne fait pas

- DoJ

- Dollar

- dollars

- down

- Goutte

- "Early Bird"

- même

- effet

- chiffrement

- notamment

- événement

- exemple

- échange

- Échanges

- empreinte digitale

- Prénom

- flux

- Focus

- Abonnement

- tourné vers l'avenir

- trouvé

- fonctionnement

- fund

- Financé

- financement

- fonds

- Global

- Bien

- Gouvernement

- lignes directrices

- entaille

- pirate

- les pirates

- Maniabilité

- ayant

- vous aider

- Haute

- Histoire

- appuyez en continu

- titulaires

- Comment

- HTTPS

- majeur

- idée

- Active

- Illégal

- image

- important

- impossible

- Inc

- Y compris

- Améliore

- increased

- Inde

- d'information

- Insider

- Internet

- enquête

- IP

- IP dédiée

- IT

- rejoint

- juridictions

- Justice

- en gardant

- ACTIVITES

- clés

- spécialisées

- connu

- KYC

- Droit applicable et juridiction compétente

- application de la loi

- conduire

- LED

- Levier

- les leviers

- Licence

- durée de vie

- Gauche

- emplacement

- Location

- majeur

- Majorité

- Fabrication

- Marché

- marché

- Marchés

- million

- Monero

- de l'argent

- Blanchiment d'argent

- mois

- Morgan

- (en fait, presque toutes)

- Bougez

- en mouvement

- noms

- réseau et

- New York

- officiel

- en ligne

- ouvert

- Opérations

- Opportunités

- Autre

- propriété

- Mot de Passe

- mots de passe

- Paiements

- être

- personnel

- pièce

- poloniex

- possibilité

- possible

- power

- primaire

- la confidentialité

- Privé

- Clé privée

- Clés privées

- processus

- propriété

- fournir

- public

- Clé publique

- question

- augmenter

- monde réel

- record

- Articles

- Récupérer

- inscrit

- accès à distance

- exigent

- un article

- de revenus

- risques

- des

- Saïd

- savvy

- Arnaque

- programme

- sécurisé

- sécurité

- S'emparer de

- saisi

- sens

- service

- Services

- Partager

- commun

- Partages

- étapes

- So

- sophistiqué

- Dépenses

- Spot

- propagation

- j'ai commencé

- Déclaration

- déclarations

- États

- stock

- volé

- storage

- STRONG

- Avec succès

- Les soutiens

- surveillance

- équipe

- Technique

- techniques

- la loi

- La Source

- le monde

- Avec

- Attaché

- fiable

- ensemble

- jeton

- Tokens

- Commerce

- traditionnel

- transaction

- Transactions

- communication

- La confiance

- nous

- Ministère de la Justice des États-Unis

- Gouvernement des États-Unis

- expérience unique et authentique

- Uni

- États-Unis

- utilisé

- Plus-value

- VPN

- Wallet

- Quoi

- que

- WHO

- Activités principales

- world

- an

- années