Les conflits au Moyen-Orient, en Ukraine et dans d’autres zones de tensions géopolitiques latentes ont fait des experts politiques la dernière cible des cyber-opérations menées par des groupes parrainés par l’État.

Un groupe lié à l'Iran – connu sous le nom de Charming Kitten, CharmingCypress et APT42 – a récemment ciblé des experts politiques du Moyen-Orient dans la région ainsi qu'aux États-Unis et en Europe, en utilisant une fausse plateforme de webinaire pour compromettre ses victimes ciblées, a indiqué la société de services de réponse aux incidents Volexity. » a déclaré dans un avis publié ce mois-ci.

Charming Kitten est bien connu pour ses nombreuses tactiques d'ingénierie sociale, notamment des attaques d'ingénierie sociale lentes et lentes contre des groupes de réflexion et des journalistes afin de recueillir des renseignements politiques, a déclaré la société.

Le groupe dupe souvent ses cibles en installant des applications VPN truquées par des chevaux de Troie pour accéder à la fausse plate-forme de webinaire et à d'autres sites, ce qui entraîne l'installation de logiciels malveillants. Dans l'ensemble, le groupe a adopté le long jeu de confiance, déclare Steven Adair, co-fondateur et président de Volexity.

« Je ne sais pas si c'est nécessairement sophistiqué et avancé, mais cela demande beaucoup d'efforts », dit-il. « C'est une attaque beaucoup plus avancée et plus sophistiquée que la moyenne. C'est un niveau d'effort et de dévouement… qui est définitivement différent et rare… de déployer autant d'efforts pour un ensemble d'attaques aussi spécifiques.

Les experts géopolitiques dans la ligne de mire

Les experts politiques sont fréquemment ciblés par les groupes étatiques. Le Groupe ColdRiver lié à la Russie, par exemple, a ciblé des organisations non gouvernementales, des officiers militaires et d'autres experts en utilisant l'ingénierie sociale pour gagner la confiance de la victime, puis en lançant un lien malveillant ou un logiciel malveillant. En Jordanie, une exploitation ciblée – apparemment par des agences gouvernementales – utilisé le programme espion Pegasus développé par le groupe NSO et ciblé des journalistes, des avocats spécialisés dans les droits numériques et d’autres experts politiques.

D'autres sociétés ont également décrit les tactiques de Charming Kitten/CharmingCypress. Dans un avis de janvier, Microsoft a mis en garde que le groupe, qu'il appelle Mint Sandstorm, avait ciblé des journalistes, des chercheurs, des professeurs et d'autres experts couvrant des sujets de sécurité et de politique intéressant le gouvernement iranien.

"Les opérateurs associés à ce sous-groupe de Mint Sandstorm sont des ingénieurs sociaux patients et hautement qualifiés dont le savoir-faire manque de nombreuses caractéristiques permettant aux utilisateurs d'identifier rapidement les e-mails de phishing", a déclaré Microsoft. "Dans certains cas de cette campagne, ce sous-groupe a également utilisé des comptes légitimes mais compromis pour envoyer des leurres de phishing."

Le groupe est actif depuis au moins 2013, a liens étroits avec le Corps des Gardiens de la révolution islamique (CGRI), et n’a pas été directement impliqué dans l’aspect cyber-opérationnel du conflit entre Israël et le Hamas, selon la société de cybersécurité CrowdStrike.

« Contrairement à la guerre Russie-Ukraine, où les cyberopérations connues ont directement contribué au conflit, les personnes impliquées dans le conflit Israël-Hamas n'ont pas directement contribué aux opérations militaires du Hamas contre Israël », a déclaré la société dans son rapport « Menace mondiale 2024 ». Rapport »publié le 21 février.

Établir des relations au fil du temps

Ces attaques commencent généralement par du spear phishing et se terminent par une combinaison de logiciels malveillants envoyés au système de la cible, selon un avis de Volexity, qui appelle le groupe CharmingCypress. En septembre et octobre 2023, CharmingCypress a utilisé un certain nombre de domaines typo-squattés – des adresses similaires à des domaines légitimes – pour se faire passer pour des responsables de l'Institut international d'études iraniennes (IIIS) et inviter des experts politiques à un webinaire. L'e-mail initial démontrait l'approche lente et discrète de CharmingCypress, évitant tout lien ou pièce jointe malveillante et invitant le professionnel ciblé à contacter via d'autres canaux de communication, tels que WhatsApp et Signal.

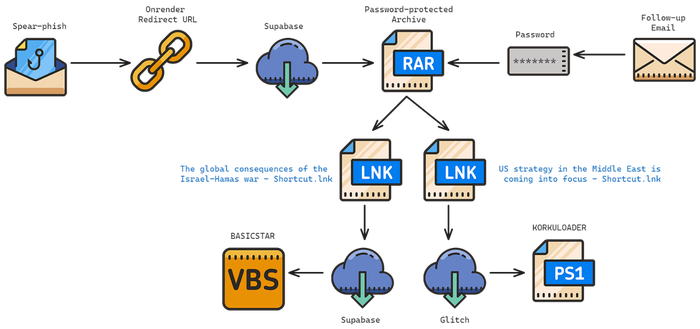

En utilisant un spearphishing approfondi, CharmingCypress vise à convaincre les experts politiques d'installer des logiciels malveillants. Source : Volexité

Les attaques ciblent des experts en politique du Moyen-Orient dans le monde entier, Volexity étant confronté à une majorité d'attaques contre des professionnels européens et américains, explique Adair.

«Ils sont assez agressifs», dit-il. "Ils vont même mettre en place des chaînes de courrier électronique entières ou un scénario de phishing dans lequel ils recherchent des commentaires et il y a d'autres personnes - peut-être trois, quatre ou cinq personnes sur ce fil de discussion, à l'exception de la cible - ils essaient certainement pour établir des relations.

La longue arnaque finit par livrer une charge utile. Volexity a identifié cinq familles de logiciels malveillants différentes associées à la menace. La porte dérobée PowerLess est installée par la version Windows de l'application de réseau privé virtuel (VPN) chargée de logiciels malveillants, qui utilise PowerShell pour permettre le transfert et l'exécution de fichiers, ainsi que pour cibler des données spécifiques sur le système, enregistrer les frappes au clavier et capturer des captures d'écran. . Une version macOS du malware est baptisée NokNok, tandis qu'une chaîne de malware distincte utilisant une archive RAR et un exploit LNK mène à une porte dérobée nommée Basicstar.

Défendre devient plus difficile

L'approche du groupe en matière d'ingénierie sociale incarne définitivement l'aspect « persistance » de la menace persistante avancée (APT). Volexity est confronté à un « barrage constant » d’attaques, de sorte que les experts politiques doivent se méfier encore plus des contacts froids, dit Adair.

Cela sera difficile, car de nombreux experts politiques sont des universitaires en contact permanent avec des étudiants ou des membres du public et ne sont pas habitués à être stricts avec leurs contacts, dit-il. Pourtant, ils devraient absolument réfléchir avant d’ouvrir des documents ou de saisir des informations d’identification sur un site accessible via un lien inconnu.

"En fin de compte, ils doivent amener la personne à cliquer sur quelque chose ou à ouvrir quelque chose, ce qui, si je veux que vous révisiez un article ou quelque chose comme ça, signifie… se méfier beaucoup des liens et des fichiers", explique Adair. « Si je dois saisir mes informations d’identification à tout moment ou autoriser quelque chose, cela devrait être un signal d’alarme majeur. De même, si on me demande de télécharger quelque chose, cela devrait être un signal d’alarme assez important.

En outre, les experts politiques doivent comprendre que CharmingCypress continuera à les cibler même si ses tentatives échouent, a déclaré Volexity.

"Cet acteur malveillant est très déterminé à surveiller ses cibles afin de déterminer la meilleure façon de les manipuler et de déployer des logiciels malveillants", a déclaré la société dans son avis. « De plus, peu d’autres acteurs de la menace ont lancé autant de campagnes que CharmingCypress, consacrant des opérateurs humains pour soutenir leurs efforts continus. »

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.darkreading.com/vulnerabilities-threats/iran-backed-charming-kitten-stages-fake-webinar-platform-to-ensnare-targets

- :possède

- :est

- :ne pas

- :où

- $UP

- 2013

- 2023

- 2024

- 7

- 9

- a

- universitaires

- accès

- Selon

- hybrides

- infection

- acteurs

- ajout

- En outre

- adresses

- Avancée

- consultatif

- à opposer à

- agences

- agressif

- vise

- permettre

- aussi

- an

- ainsi que le

- tous

- Application

- applications

- une approche

- APT

- Archive

- SONT

- domaines

- AS

- d'aspect

- associé

- At

- attaquer

- Attaques

- Tentatives

- autoriser

- moyen

- détourné

- barrage

- BE

- devenez

- devient

- était

- before

- va

- LES MEILLEURS

- jusqu'à XNUMX fois

- Big

- construire

- Développement

- mais

- by

- Appels

- Campagne

- Campagnes

- Capturer

- chaîne

- Chaînes

- Voies

- cliquez

- Co-fondateur

- du froid

- combinaison

- commentaire

- engagé

- Communications

- Sociétés

- Société

- compromis

- Compromise

- menée

- conduite

- confiance

- conflit

- régulièrement

- constant

- contact

- Contacts

- continuer

- contribué

- convaincre

- corps

- couvrant

- Lettres de créance

- ligne de mire

- cyber

- Cybersécurité

- données

- journée

- dédicace

- Défendre

- certainement, vraiment, définitivement

- livré

- offre

- démontré

- déployer

- décrit

- Déterminer

- développé

- différent

- difficile

- directement

- INSTITUTIONNELS

- domaines

- Don

- download

- doublé

- Est

- effort

- efforts

- emails

- incarne

- embrassé

- rencontrer

- fin

- ENGINEERING

- Les ingénieurs

- Entrer

- entrant

- Tout

- Europe

- du

- Pourtant, la

- faire une éventuelle

- exemple

- exception

- réalisé

- de santé

- Exploiter

- exploitation

- les

- FAIL

- faux

- familles

- Février

- few

- Fichiers

- Ferme

- cinq

- flux

- Abonnement

- Pour

- quatre

- fréquemment

- De

- Gain

- jeu

- recueillir

- géopolitique

- obtenez

- Global

- Go

- Gouvernement

- organismes gouvernementaux

- Réservation de groupe

- Groupes

- Garde

- ait eu

- hamas

- Vous avez

- he

- très

- Comment

- HTTPS

- humain

- i

- identifié

- identifier

- if

- image

- in

- en profondeur

- incident

- réponse à l'incident

- Y compris

- initiale

- installer

- installation

- Installé

- installer

- Institut

- Intelligence

- intérêt

- International

- développement

- nous invitons les riders XCO et DH à rouler sur nos pistes haute performance, et leurs supporters à profiter du spectacle. Pour le XNUMXe anniversaire, nous visons GRAND ! Vous allez vouloir être là ! Nous accueillerons la légendaire traversée de l'étant avec de la musique en direct ! Nous aurons également des divertissements pour les jeunes et les jeunes de cœur pendant l'après-midi. Vous ne voudrez pas manquer ça !

- attrayant

- impliqué

- iranien

- Islamique

- Israël

- IT

- SES

- Janvier

- Jordanie

- Les journalistes ;

- Savoir

- connu

- Nouveautés

- Les avocats.

- Conduit

- au

- légitime

- Niveau

- comme

- LINK

- Gauche

- ll

- enregistrement

- Location

- recherchez-

- Lot

- macos

- LES PLANTES

- majeur

- Majorité

- malveillant

- malware

- de nombreuses

- Marge

- peut être

- veux dire

- Membres

- Microsoft

- Milieu

- Moyen-Orient

- Militaire

- menthe

- Mois

- PLUS

- beaucoup

- my

- Nommé

- nécessairement

- Besoin

- réseau et

- non gouvernemental

- nombre

- octobre

- of

- les officiers

- fonctionnaires

- souvent

- on

- en cours

- ouvert

- ouverture

- Opérations

- opérateurs

- or

- de commander

- organisations

- Autre

- ande

- plus de

- global

- Papier

- patientforward

- Pegasus

- Personnes

- persistance

- personne

- phishing

- faux

- pièce

- plateforme

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Point

- politique

- politique

- poser

- PowerShell

- président

- assez

- Privé

- professionels

- ,une équipe de professionnels qualifiés

- public

- publié

- vite.

- assez

- RE

- nous joindre

- atteint

- récemment

- Rouge

- région

- libéré

- rapport

- apparemment

- chercheurs

- réponse

- résultant

- Avis

- révolutionnaire

- Guerre Russie-Ukraine

- s

- dit

- scénario

- screenshots

- sécurité

- voit

- envoyer

- séparé

- Septembre

- Services

- set

- devrait

- Signal

- significative

- similaires

- De même

- depuis

- site

- Sites

- qualifié

- So

- Réseaux sociaux

- Ingénierie sociale

- quelques

- quelque chose

- sophistiqué

- Identifier

- groupe de neurones

- Sponsorisé

- spyware

- étapes

- Commencer

- A déclaré

- steven

- Strict

- Étudiante

- études

- tel

- Support

- surveillance

- soupçonneux

- combustion propre

- tactique

- réservoirs

- Target

- des campagnes marketing ciblées,

- ciblage

- objectifs

- des tensions

- que

- qui

- Les

- leur

- Les

- puis

- Là.

- l'ont

- penser

- this

- ceux

- menace

- acteurs de la menace

- Rapport de menace

- trois

- Avec

- fiable

- à

- Les sujets

- transféré

- essayer

- Ukraine

- Rare

- comprendre

- inconnu

- contrairement à

- us

- d'utiliser

- utilisateurs

- Usages

- en utilisant

- d'habitude

- version

- très

- Victime

- victimes

- Salle de conférence virtuelle

- VPN

- souhaitez

- guerre

- en direct

- WELL

- qui

- tout en

- dont

- sera

- fenêtres

- comprenant

- partout dans le monde

- encore

- Vous n'avez

- Votre

- zéphyrnet