Sécurité numérique

Avec les clés d'accès prêtes pour les heures de grande écoute, les mots de passe semblent dépassés. Quels sont les principaux avantages d'abandonner l'un au profit de l'autre ?

20 Jun 2023 • , 5 minute. lis

Il y a de fortes chances que beaucoup d'entre nous en aient assez des mots de passe. Dans un monde où nous devons gérer l'accès pour des dizaines de comptes en ligne, les mots de passe ne semblent plus adaptés à l'usage. Plusieurs parmi nous réutiliser les mêmes identifiants de connexion faciles à mémoriser à travers ces applications et sites Web et commettre d'autres erreurs liées au mot de passe, ce qui permet aux personnes malveillantes de devinez ou volez nos informations de connexion. Et une fois qu'un mot de passe est piraté, tout notre monde numérique pourrait s'effondrer.

Il est en fait remarquable que les mots de passe aient duré si longtemps, la raison se résumant en grande partie à un manque d'alternatives efficaces. Mais cela pourrait être sur le point de changer avec l'émergence des clés de sécurité. Google a récemment annoncé son soutien pour la nouvelle technologie sur les comptes personnels et professionnels (un peu comme Apple et Microsoft), une nouvelle ère de connexions sans mot de passe être juste au coin de la rue ?

Les tentatives précédentes d'amélioration ou de mise à jour de l'expérience de mot de passe et de la sécurité n'ont eu qu'un succès partiel. Authentification à deux facteurs (2FA) contribue de manière significative à rendre les mots de passe plus sûrs, mais son adoption est loin d'être universelle car certaines personnes trouvent le processus en deux étapes peu maniable. De plus, les codes à usage unique envoyés aux utilisateurs via des messages texte, qui sont de loin la variété de 2FA la plus couramment utilisée, peuvent toujours être interceptés.

Gestionnaires de mots de passe, pour leur part, font un excellent travail de génération, de stockage et de rappel d'un mot de passe long, complexe et unique pour chaque site individuel. Mais ils ne couvrent pas toujours tous vos appareils, systèmes d'exploitation et navigateurs Web et peuvent présenter un point de défaillance unique si vous égarez votre mot de passe principal. Dans certains cas, l'expérience utilisateur peut également être un peu maladroite.

Entrez les clés d'accès, une norme de l'industrie que les plus grands noms de la technologie espèrent remplacer un jour les mots de passe, 2FA et le besoin de gestion des mots de passe tel que nous le connaissons.

Comment fonctionnent les clés d'accès ?

Les clés de sécurité exploitent la puissance de la cryptographie à clé publique. Une clé d'accès consiste en une paire de clés cryptographiques - une privée et une publique correspondante - qui est générée pour sécuriser votre compte sur un site Web, une application ou un autre service en ligne.

La clé privée est stockée sur votre appareil sous la forme d'une longue chaîne de caractères cryptés tandis que la clé publique correspondante est téléchargée sur les serveurs du service en ligne correspondant, par exemple Google ou même le système de gestion des mots de passe du trousseau iCloud d'Apple.

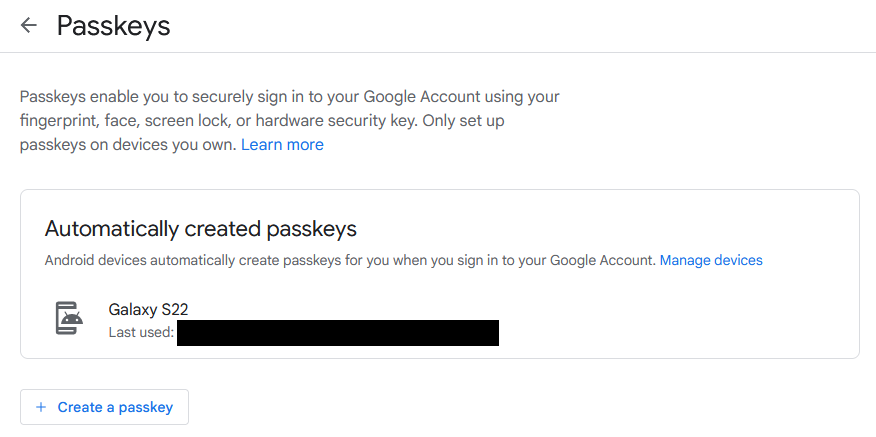

Si vous êtes connecté à votre compte Google depuis votre smartphone, Google aura déjà généré un mot de passe pour vous

Ensuite, lorsque vous tenterez de vous connecter, il vous sera demandé de vous authentifier avec votre code PIN, votre empreinte digitale ou un autre mécanisme de verrouillage de l'écran de l'appareil. Il n'est pas nécessaire de saisir ou de mémoriser des mots de passe, ce qui rend immédiatement le processus plus sûr et plus transparent à utiliser.

Lors de la tentative de connexion, le serveur envoie un défi cryptographique à votre appareil, demandant à la clé privée de résoudre le problème et de le retransmettre au serveur. Cette réponse est utilisée pour vérifier que les paires de clés publique et privée correspondent car les deux sont nécessaires pour vous authentifier.

À aucun moment, les données biométriques ne quittent l'appareil, et le serveur n'apprend pas non plus quelle est la clé privée. En effet, vous ne voyez jamais non plus la clé privée vous-même - toute la magie se produit en arrière-plan et avec un effort quasi nul de votre part.

Quels sont les avantages des clés d'accès ?

Ainsi, les clés d'accès pourraient-elles offrir le « Saint Graal » de la facilité d'utilisation et d'une sécurité renforcée ? Voici quelques-uns des avantages plus en détail :

- Résistant au phishing et à l'ingénierie sociale : Les clés d'accès éliminent le problème des personnes qui divulguent accidentellement leurs identifiants de connexion aux cybercriminels en les saisissant sur de faux sites Web. Au lieu de cela, vous êtes invité à utiliser votre appareil pour prouver que vous êtes le véritable propriétaire du compte.

- Empêchez les retombées d'une violation de tiers : Si un site Web ou un fournisseur d'applications est piraté, seules les clés publiques peuvent être volées - votre clé privée n'est jamais partagée avec le service en ligne et il n'y a aucun moyen de la découvrir à partir de la clé publique. Par elle-même, la clé publique est donc inutile pour un attaquant. Comparez cela au système actuel, où les pirates peuvent voler de grandes quantités de combinaisons nom d'utilisateur/mot de passe prêtes à l'emploi.

- Évitez les attaques par force brute : Les clés de passe reposent sur la cryptographie à clé publique, ce qui signifie que les attaquants ne peuvent pas les deviner ou utiliser des techniques de force brute pour ouvrir des comptes.

- Pas d'interception 2FA : Il n'y a pas de deuxième facteur avec les clés de sécurité, les utilisateurs ne sont donc pas exposés aux techniques d'attaque conçues pour intercepter les codes SMS etc. En effet, considérez une clé de passe elle-même comme composée de plusieurs facteurs d'authentification. En fait, les clés de sécurité sont suffisamment puissantes pour être remplacées même la saveur la plus sécurisée de 2FA - les clés de sécurité matérielles.

- Construit sur les normes de l'industrie : Les clés d'accès sont basées sur les normes du groupe de travail FIDO Alliance et W3C WebAuthn, ce qui signifie qu'elles doivent fonctionner sur tous les systèmes d'exploitation, navigateurs, sites Web, applications et écosystèmes mobiles participants. Apple, Google et Microsoft soutiennent tous la technologie, tout comme (ou le seront bientôt) les principales sociétés de gestion de mots de passe telles que 1Password et Dashlane et des plateformes comme WordPress, PayPal, eBay et Shopify.

- Facile à récupérer : Les clés de passe peuvent être stockées dans le cloud et ainsi restaurées sur un nouvel appareil en cas de perte.

- Rien à retenir : Pour les utilisateurs, il n'est plus nécessaire de créer, mémoriser et protéger de gros volumes de mots de passe.

- Fonctionne sur plusieurs appareils : Une fois créée, une clé d'accès peut être utilisée sur de nouveaux appareils sans qu'il soit nécessaire de se réinscrire à chaque fois conformément à l'authentification biométrique habituelle. Cependant, il y a des mises en garde, comme détaillé ci-dessous.

Pourquoi les clés de sécurité ne seraient-elles pas une bonne idée ?

Il peut y avoir des obstacles en cours de route qui peuvent finalement vous empêcher d'adopter des clés de sécurité, pour le moment, de toute façon : l'adoption par l'industrie et la façon dont les clés de sécurité se synchronisent.

- Les clés d'accès ne se synchronisent qu'avec les appareils exécutant le même système d'exploitation : As cet article explique, les clés de passe sont synchronisées par la plate-forme du système d'exploitation. Cela signifie que si vous avez un appareil iOS mais que vous utilisez également Windows, par exemple, cela pourrait créer une expérience utilisateur frustrante. Vous devrez scanner les codes QR et activer Bluetooth pour que vos clés de sécurité fonctionnent sur des appareils utilisant différents systèmes d'exploitation. C'est en fait moins convivial que l'expérience actuelle pour les mots de passe.

- L'adoption est loin d'être à l'échelle de l'industrie : Bien que certains grands noms soient déjà à bord avec des clés d'accès, il est encore tôt. Outre les grandes plates-formes, il faudra également un certain temps avant d'atteindre une masse critique de sites Web et d'applications qui la prennent en charge. Vérifiez si vos plates-formes préférées prennent en charge la technologie ici.

Serait-ce le début de la fin pour les mots de passe ? Les clés de passe sont le concurrent le plus sérieux à ce jour. Mais pour obtenir une acceptation quasi universelle parmi les utilisateurs, les fournisseurs de technologies devront peut-être encore faciliter leur utilisation dans différents écosystèmes de systèmes d'exploitation.

Si vous êtes prêt à essayer les clés d'accès, il ne faut que très peu d'efforts pour démarrer via le menu des paramètres de votre ou vos comptes Google, Apple ou Microsoft.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Automobile / VE, Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- Décalages de bloc. Modernisation de la propriété des compensations environnementales. Accéder ici.

- La source: https://www.welivesecurity.com/2023/06/20/passwords-out-passkeys-in-ready-make-switch/

- :possède

- :est

- :ne pas

- :où

- 2FA

- 9

- a

- A Propos

- acceptation

- accès

- Compte

- hybrides

- à travers

- actually

- L'adoption d'

- Adoption

- Tous

- Alliance

- le long de

- déjà

- aussi

- des alternatives

- Bien que

- toujours

- parmi

- an

- ainsi que le

- annoncé

- Une autre

- tous

- appli

- Apple

- applications

- SONT

- autour

- AS

- At

- attaquer

- Attaques

- Tentatives

- authentifier

- Authentification

- et

- RETOUR

- fond

- basé

- BE

- était

- before

- Début

- va

- ci-dessous

- avantages.

- Big

- Le plus grand

- Biométrique

- authentification biométrique

- Bluetooth

- planche

- tous les deux

- violation

- navigateurs

- mais

- by

- CAN

- cas

- Catégories

- Canaux centraux

- challenge

- Change

- caractères

- vérifier

- le cloud

- codes

- комбинации

- comment

- communément

- Sociétés

- comparer

- complexe

- Qui consiste

- consiste

- Coin

- Correspondant

- pourriez

- couverture

- fissure

- fissuré

- S'écraser

- engendrent

- créée

- Lettres de créance

- critique

- cryptographique

- de la cryptographie

- Courant

- les cybercriminels

- données

- journée

- jours

- un

- détail

- détaillé

- dispositif

- Compatibles

- différent

- numérique

- monde numérique

- do

- down

- chacun

- "Early Bird"

- facilité

- facilité d'utilisation

- plus facilement

- eBay

- Écosystèmes

- Efficace

- effort

- non plus

- émergence

- crypté

- fin

- de renforcer

- assez

- Entrer

- entrant

- Tout

- Ère

- Pourtant, la

- exemple

- d'experience

- Explique

- fait

- facteur

- facteurs

- Échec

- retombées

- loin

- favoriser

- Favori

- Alliance FIDO

- Figure

- Trouvez

- empreinte digitale

- s'adapter

- Pour

- De

- frustrant

- Gain

- généré

- générateur

- obtenez

- Donner

- Bien

- l'

- Réservation de groupe

- les pirates

- ait eu

- arrive

- Matériel

- Sécurité matérielle

- harnais

- Vous avez

- vous aider

- ici

- d'espérance

- Cependant

- HTML

- HTTPS

- Haies

- idée

- if

- immédiatement

- in

- en effet

- individuel

- industrie

- normes de l'industrie

- plutôt ;

- intention

- développement

- iOS

- IT

- SES

- lui-même

- Emploi

- jpg

- juste

- ACTIVITES

- clés

- Savoir

- Peindre

- gros

- principalement

- APPRENTISSAGE

- Laisser

- moins

- comme

- peu

- enregistrer

- vous connecter

- Location

- plus long

- perdu

- la magie

- Entrée

- majeur

- a prendre une

- FAIT DU

- gérer

- gestion

- de nombreuses

- Masse

- maître

- Match

- assorti

- largeur maximale

- Mai..

- sens

- veux dire

- mécanisme

- Menu

- messages

- Microsoft

- pourrait

- m.

- Breeze Mobile

- PLUS

- (en fait, presque toutes)

- plusieurs

- noms

- Besoin

- n'allons jamais

- Nouveauté

- next

- aucune

- of

- code

- on

- une fois

- ONE

- en ligne

- uniquement

- ouvert

- d'exploitation

- systèmes d'exploitation

- or

- OS

- Autre

- nos

- ande

- propre

- propriétaire

- paire

- paires

- partie

- participant

- passe-partout

- Mot de Passe

- la gestion de mot de passe

- mots de passe

- PayPal

- Personnes

- /

- personnel

- PHIL

- plateforme

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Point

- en équilibre

- power

- représentent

- Prime

- Privé

- Clé privée

- Problème

- processus

- protéger

- Prouver

- de voiture.

- public

- Clé publique

- clés publiques

- but

- codes qr

- nous joindre

- solutions

- raison

- récemment

- Récupérer

- Standard

- compter

- remarquables

- rappeler

- remplacer

- conditions

- réponse

- Analyse

- pour le running

- s

- même

- balayage

- fluide

- Deuxièmement

- sécurisé

- sécurité

- sur le lien

- sembler

- envoyé

- Serveurs

- service

- Paramétres

- commun

- devrait

- signé

- de façon significative

- unique

- site

- smartphone

- SMS

- So

- Réseaux sociaux

- RÉSOUDRE

- quelques

- Bientôt

- Standard

- Normes

- j'ai commencé

- Encore

- volé

- Arrêter

- stockée

- stockage

- Chaîne

- STRONG

- plus efficacement

- succès

- tel

- Support

- Appuyer

- Interrupteur

- combustion propre

- Système

- Prenez

- prend

- technologie

- techniques

- Technologie

- que

- qui

- La

- leur

- Les

- puis

- Là.

- Ces

- l'ont

- penser

- des tiers.

- this

- ceux

- Ainsi

- fiable

- à

- trop

- oui

- Essai

- En fin de compte

- expérience unique et authentique

- Universel

- contrairement à

- Mises à jour

- téléchargé

- us

- utilisé

- d'utiliser

- Utilisateur

- Expérience utilisateur

- convivial

- utilisateurs

- en utilisant

- variété

- fournisseurs

- vérifier

- très

- via

- volumes

- Façon..

- we

- web

- Navigateurs Web

- Site Web

- sites Internet

- Quoi

- quand

- Les

- que

- qui

- sera

- fenêtres

- comprenant

- sans

- Outils de gestion

- activités principales

- de travail

- Groupe de travail

- world

- pourra

- encore

- Vous n'avez

- Votre

- vous-même

- zéphyrnet

- zéro