- Les attaques de phishing sont antérieures aux époques Web3 et Web2. Les experts estiment que la première documentation précise de l’attaque a eu lieu au milieu des années 90.

- En novembre 2021, un développeur du protocole bZx a été victime d'une attaque de phishing au cours de laquelle le pirate informatique a acquis diverses clés privées cruciales pour les protocoles bZx.

- Premièrement, cette hypothèse est un facteur crucial sur lequel reposent la plupart des attaques de phishing. En supposant simplement que l'e-mail reçu était légitime, sans examen plus approfondi, le pirate informatique a pu accéder à l'ordinateur personnel.

Les crypto-monnaies, NFT, Blockchain et autres éléments Web se sont développés rapidement au cours de la dernière décennie. Concernant la cryptomonnaie, tout le monde a d’abord pensé que c’était une blague, une émission d’une minute. Finalement, tout redeviendrait normal, même si ce n’est pas le cas.

La crypto s'est développée à un point tel que de grandes organisations telles que Google ainsi que Amazon envisagent de l’intégrer dans leur système de paiement. Ces articles et d’autres sur la sécurité de la blockchain ont abordé les aspects qui nuisent à la sécurité de la cryptographie. Ces facteurs tendent à découler de deux points clés : la blockchain est encore relativement nouvelle. Par conséquent, il contient encore diverses failles et erreurs zero-day.

L’autre, et la plus importante, est l’erreur humaine, une catégorie qui classe ceux qui manquent simplement de connaissances parmi ceux qui sapent délibérément le pouvoir des escroqueries et des piratages cryptographiques. Voici un autre aperçu d’une vulnérabilité de la blockchain qui se nourrit de l’erreur humaine et manque simplement de connaissances : les attaques de phishing.

Ces articles ont un but éducatif, donc toute tentative de mise en œuvre d'un mécanisme de violation sera tenue responsable de ses actes.

Que sont les attaques de phishing ?

Les attaques de phishing sont antérieures aux époques Web3 et Web2. Les experts estiment que la première documentation précise de l’attaque a eu lieu au milieu des années 90. Une attaque de phishing consiste simplement à se faire passer pour une entreprise, un service ou un individu légitime pour acquérir des informations vitales telles que des identifiants de connexion ou des données sensibles.

En langage profane, il s’agit principalement d’escroquer de l’argent une victime sans méfiance. Au fil des années, la sophistication de l’attaque s’est accrue, mais a ensuite décliné à mesure que Web2 développait des contre-mesures. Avec la création de Web3, les pirates ont trouvé une nouvelle plateforme pour mener diverses activités néfastes, notamment des attaques de phishing.

Les attaques de phishing nuisent à la sécurité de la blockchain, car l’erreur humaine constitue sa fonction principale. De telles escroqueries cryptographiques renverseront-elles les principales mesures de sécurité ?[Photo/Hakin9]

Lisez aussi Escroqueries courantes aux cryptomonnaies à surveiller en 2022.

À mesure que les crypto-monnaies se développaient, le besoin d'une sécurité blockchain et d'une sécurité cryptographique plus sophistiquées s'est accru, mais même avec les contre-mesures actuelles visant à freiner les attaques de phishing, elles se sont révélées lourdes, principalement en raison des attaques de phishing prospérant sur l'erreur humaine.

En visant directement le client ou l'utilisateur, obtenez l'accès en l'incitant à renoncer à ses informations d'identification. Pour ceux qui le savent, ces attaques se produisent le plus souvent, et avec le nouveau lever de soleil émanant du Web3, celui-ci a beaucoup souffert des escroqueries cryptographiques et des pirates informatiques.

Cas d'utilisation des attaques de phishing.

Pour comprendre et garantir la sécurité de la blockchain, il faut d’abord tirer les leçons des insécurités des différents systèmes et de la manière dont elles se produisent. Vous en trouverez ci-dessous deux illustrant une violation de la sécurité de la cryptographie et des millions d’organisations et d’utilisateurs.

Piratage de crypto-monnaie BZX

La société de cryptographie bZx a beaucoup souffert sans ménagement aux mains d'un pirate informatique qui a volé des millions de dollars en diverses pièces cryptées.

En novembre, 2021, un Développeur du protocole bZx a été victime d'une attaque de phishing au cours de laquelle le pirate informatique a acquis diverses clés privées cruciales pour les protocoles bZx. Armé de ces outils, le pirate informatique pourrait drainer des pièces cryptographiques d’une valeur de 55 millions de dollars. Selon les experts en sécurité, l’attaque a réussi puisque, à l’époque, la seule fonctionnalité opérationnelle décentralisée était Ethereum.

Le pirate informatique a acquis les clés privées en se faisant passer pour une entité légitime. Le développeur de blockchain à l’époque n’était pas au courant de cette évolution et a donné au pirate informatique les clés privées souhaitées.

Selon bZx, l'e-mail envoyé à ses développeurs contenait une macro malveillante dans un document Word qui, lorsqu'elle était déguisée en pièce jointe légitime à un e-mail. Ce code exécutait un script malveillant sur les appareils reçus, compromettant son portefeuille mnémonique.

Arnaque à la crypto-monnaie publicitaire Google

Les attaques de phishing sont généralement attribuées aux e-mails ou à l’ensemble du site Web, mais rares sont celles qui sortent des sentiers battus. Face à la sophistication de la sécurité de la blockchain, un groupe de pirates a décidé de mener une attaque de phishing en utilisant Annonces Google.

Selon les experts, les auteurs ont acheté un emplacement Google Ads pour leur site Web frauduleux qui usurpait l'identité de portefeuilles populaires tels que Application Fantôme ainsi que MetaMask. Ils ont également appliqué leurs méthodes aux URL de ces faux sites pour capitaliser sur l’erreur humaine et la négligence.

Une fois qu’une victime cliquait sur le site, elle volait sa phrase secrète. Si la victime crée un nouveau compte, elle met en place divers mécanismes pour garantir que le rapport apparaîtra. Bien que toutes les transactions effectuées iraient directement aux fraudeurs. Au moment où tout le monde pouvait remarquer ce qui se passait, les escrocs se sont enfuis avec plus de 500,000 XNUMX $ de crypto-monnaie. Les fraudeurs cryptographiques ont collecté ce montant uniquement au cours des deux premiers jours.

Lisez aussi Vulnérabilités de sécurité NFT qui affligent le marché NFT.

Pourquoi les attaques de phishing sont difficiles à gérer.

Deux aspects critiques du scénario ci-dessus ; Premièrement, cette hypothèse est un facteur crucial sur lequel reposent la plupart des attaques de phishing. En supposant simplement que l'e-mail reçu était légitime, sans examen plus approfondi, le pirate informatique a pu accéder à l'ordinateur personnel.

C'est dans la nature humaine d'ignorer les activités banales. L’esprit humain a tendance à filtrer mille fois les processus qu’il a effectués, et les escroqueries cryptographiques misent sur un tel défaut. Certains pirates cryptographiques ont tendance à éviter de gérer les paramètres de sécurité de la blockchain et s’en prennent donc aux individus au sein du réseau.

La plupart du temps, les individus ne sont pas à blâmer puisque certains ont réellement besoin de savoir où chercher ou comment faire la différence. Le deuxième aspect plonge principalement dans l’ignorance humaine des pratiques de sécurité cryptographique.

Tout analyste en sécurité cyber ou blockchain vous avertira toujours lorsque vous cliquez sur des sites inhabituels. Les pirates cryptographiques ont tendance à imiter les sites Web, mais dans le Web2, deux sites ne peuvent pas avoir des URL identiques. Par conséquent, les pirates peuvent simplement usurper mais pas dupliquer. Malheureusement, diverses personnes devront apprendre la différence.

Lisez également à propos de La récente crise de la cryptographie et les dures leçons en matière de garde et de contrôle.

Conclusion

Les attaques de phishing vont se poursuivre puisque leur cible principale est l’erreur humaine. Ainsi, à mesure que de nouvelles idées, inventions et sites Web émergent, les escrocs sembleront toujours profiter de leur naïveté. Les mesures de sécurité de la blockchain ne peuvent aller plus loin sans l’aide de ses utilisateurs, car la force de tout système dépend de son maillon le plus faible.

- Bitcoin

- blockchain

- blockchain et humanité

- conformité de la blockchain

- conférence blockchain

- Blockchain sécurité

- coinbase

- cognitif

- Consensus

- conseil crypto

- conférence cryptographique

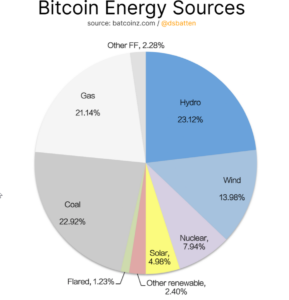

- extraction de crypto

- escroqueries crypto

- sécurité cryptographique

- crypto-monnaie

- Décentralisé

- DeFi

- Actifs numériques

- Ethereum

- machine learning

- nouvelles

- jeton non fongible

- attaques de phishing

- Platon

- platon ai

- Intelligence des données Platon

- PlatonDonnées

- jeu de platogamie

- Polygone

- la preuve de la participation

- W3

- Web 3 Afrique

- zéphyrnet