Le 10 août, Poly Network a subi un piratage de 611 millions de dollars, le plus grand piratage lié à la crypto à ce jour. Cette attaque était particulièrement intéressante par rapport à la majorité des hacks DeFi, qui utilisent généralement une forme de prêts flash et d'arbitrage pour exploiter contrats intelligents Que sont les contrats intelligents? Un contrat intelligent est un pro de l'informatique… Plus et de plus petits montants de fonds. Dans ce cas, le pirate a trouvé un exploit qui lui a permis de contourner les clés privées et de faire en sorte que le contrat intelligent envoie simplement les fonds directement aux portefeuilles sous leur contrôle. CipherTrace a confirmé que presque tous les fonds ont jusqu'à présent été retournés à Poly Network. Poly Network a également confirmé le retour sur son fil Twitter.

Que sont les contrats intelligents? Un contrat intelligent est un pro de l'informatique… Plus et de plus petits montants de fonds. Dans ce cas, le pirate a trouvé un exploit qui lui a permis de contourner les clés privées et de faire en sorte que le contrat intelligent envoie simplement les fonds directement aux portefeuilles sous leur contrôle. CipherTrace a confirmé que presque tous les fonds ont jusqu'à présent été retournés à Poly Network. Poly Network a également confirmé le retour sur son fil Twitter.

Là où le piratage DeFi typique est contre des instruments DeFi spécifiques, entraînant des pertes beaucoup plus faibles, dans ce cas, l'attaque était contre l'infrastructure de Poly Network, en se concentrant sur la plate-forme DeFi elle-même et en ciblant le contrôle des contrats intelligents de l'échange décentralisé (DEX). En conséquence, le principal contrat inter-chaînes est devenu complètement contrôlé par le pirate informatique, lui permettant de déverrouiller des jetons qui étaient censés être verrouillés dans le contrat, d'envoyer les jetons aux adresses sous leur contrôle, puis de répéter l'attaque à travers les chaînes.

Comment Poly Network a été piraté

Poly Network agit comme un pont d'interopérabilité entre chaînes pour faciliter le transfert de jetons entre deux blockchains relativement indépendantes. En tant que tel, l'un de leurs principaux contrats intelligents Poly Network est le pont lui-même. Pour que les ponts entre les chaînes agissent efficacement (par exemple, pour que les utilisateurs puissent utiliser le réseau pour transférer des jetons entre les chaînes), ils doivent maintenir d'importantes sommes de liquidité. Chaque fois qu'un utilisateur souhaite « faire le pont » entre les chaînes, Poly Network doit graver / créer efficacement les actifs équivalents sur les chaînes respectives.

Le contrat qui émet ces transferts de jetons inter-chaînes utilise des « gardiens » pour vérifier et exécuter les transactions. Une fois que le gardien a signé le chaîne source le CrossChainManager contrat sur le chaîne de destination vérifiera la validité de la signature du gardien et exécutera l'équivalent sur la chaîne de destination pour compléter le « pont ».

Étant donné que le contrat intelligent exécute les transactions et non l'utilisateur lui-même, le pirate a pu exploiter le CrossChainManager contrat intelligent et échangez les « gardiens » contre un gardien malveillant sous leur contrôle. En conséquence, le principal contrat inter-chaînes sur le réseau Poly est devenu entièrement contrôlé par le pirate informatique, lui permettant de déverrouiller des jetons qui étaient censés rester verrouillés dans le contrat de pont et de déplacer les jetons vers des adresses sous son contrôle. Le pirate a ensuite répliqué l'attaque à travers les chaînes.

Qui sont les vraies victimes du piratage de Poly Network ?

À la suite des actions du pirate informatique, les fonds des utilisateurs qui étaient « bloqués » dans ces contrats ont subi la véritable perte. Bien que des jetons individuels spécifiques n'aient pas été pris, en supprimant un montant aussi important bloqué dans le protocole, Poly Network n'aurait plus les liquidités pour supporter un exode à grande échelle si tous les utilisateurs souhaitaient retirer leurs fonds des contrats. Cependant, en raison de la nature décentralisée de DeFi, l'absence de processus KYC et de portée transfrontalière signifie qu'il est presque impossible d'identifier qui sont les vraies victimes et où elles se trouvent.

Dans l'ensemble, il s'agit d'un exploit sophistiqué pour un contrat intelligent mal conçu, avec le « risque » et le « comportement » affectant les utilisateurs de Poly Network. Les investisseurs sont les vraies victimes et non Poly Network eux-mêmes. On peut soutenir que Poly Network partage la responsabilité avec le pirate informatique en ne garantissant pas la qualité de son contrat intelligent, exposant ainsi les investisseurs à des risques importants.

Il n'y a actuellement aucune indication que le code Poly Network ait déjà fait l'objet d'un audit. Recherche dans le GitHub du protocole repos n'a pas indiqué qu'aucune vérification n'avait été effectuée ou signalée.

Le pirate de Poly Network rend plus de la moitié des fonds volés

À la grande surprise de ceux qui surveillaient le vol de Poly Network, le 11 août, l'attaquant a commencé à restituer une partie des fonds volés. Cela a laissé de nombreuses personnes sur Internet se demander pourquoi ?

Dans tous les échanges que le pirate a effectués dans le but d'obscurcir sa trace, il semble que le pirate ait à un moment donné réutilisé un portefeuille qui avait déjà eu des transactions précédentes avec des échanges importants qui pourraient avoir des informations d'identification "connaissez votre client" (KYC) sur lui.

Il y a des allégations selon lesquelles le pirate informatique serait potentiellement un chapeau blanc, compte tenu du retour des fonds. Cependant, il est extrêmement peu probable qu'un chapeau blanc ait pris les mêmes mesures pour tenter d'obscurcir la piste des fonds s'il avait toujours eu l'intention de rendre l'argent.

Au moment de ce blog, CipherTrace a confirmé que presque tous les fonds avaient été retournés à Poly Network aux adresses qu'ils avaient développées spécifiquement pour que le pirate informatique restitue les fonds. Ces adresses sont :

- 0x71Fb9dB587F6d47Ac8192Cd76110E05B8fd2142f

- 0xEEBb0c4a5017bEd8079B88F35528eF2c722b31fc

- 0xA4b291Ed1220310d3120f515B5B7AccaecD66F17

Fonds gelés le 10 août (jour du piratage)

USDT gelé

Fonds retournés le 11 août

Contrat poly : 85 millions USDC

Contrat BSC : 256.2 millions de dollars en 3 tokens majeurs (principalement BTCB, Binance indexé ETH, BUSD) et 2.637 millions de dollars en BNB

Contrat Ethereum : 3.4 millions de dollars en SHIB, renBTC et Fei

Fonds retournés le 12 août

Contrat Ethereum : 96.42 millions de dollars DAI

Les répercussions d'un si gros hack DeFi

Les législateurs accéléreront la mise en œuvre des réglementations DeFi, d'autant plus que le nombre de piratages DeFi augmente, comme en témoigne ce dernier piratage de Poly Network. À terme, les régulateurs sont susceptibles de classer les bourses décentralisées (DEX) en tant que fournisseurs de services d'actifs virtuels (VASP) conformément aux recommandations du GAFI. Le FinCEN est susceptible de classer les DEX en tant qu'entreprises de services monétaires (MSB), ce qui signifie que les DEX et autres applications DeFi seront tenus de respecter les obligations de lutte contre le blanchiment d'argent (AML) et de KYC. Je m'attendrais également à ce que la CFTC réglemente les communautés DeFi et que la SEC réglemente la réglementation des valeurs mobilières DeFi.

De plus, les normes de qualité des contrats intelligents deviendront plus rigoureuses, des normes d'audit émergeront. De plus, le « marché de l'assurance » DeFi évoluera et arrivera à maturité pour pouvoir évaluer de manière adéquate et gérer les risques techniques DeFi.

Les hacks DeFi approchent les 2 milliards de dollars pour l'année - quelle est la prochaine étape ?

Ce piratage illustre l'importance de la sécurité des contrats intelligents et des normes d'audit pour assurer la qualité et réduire les vulnérabilités du code.

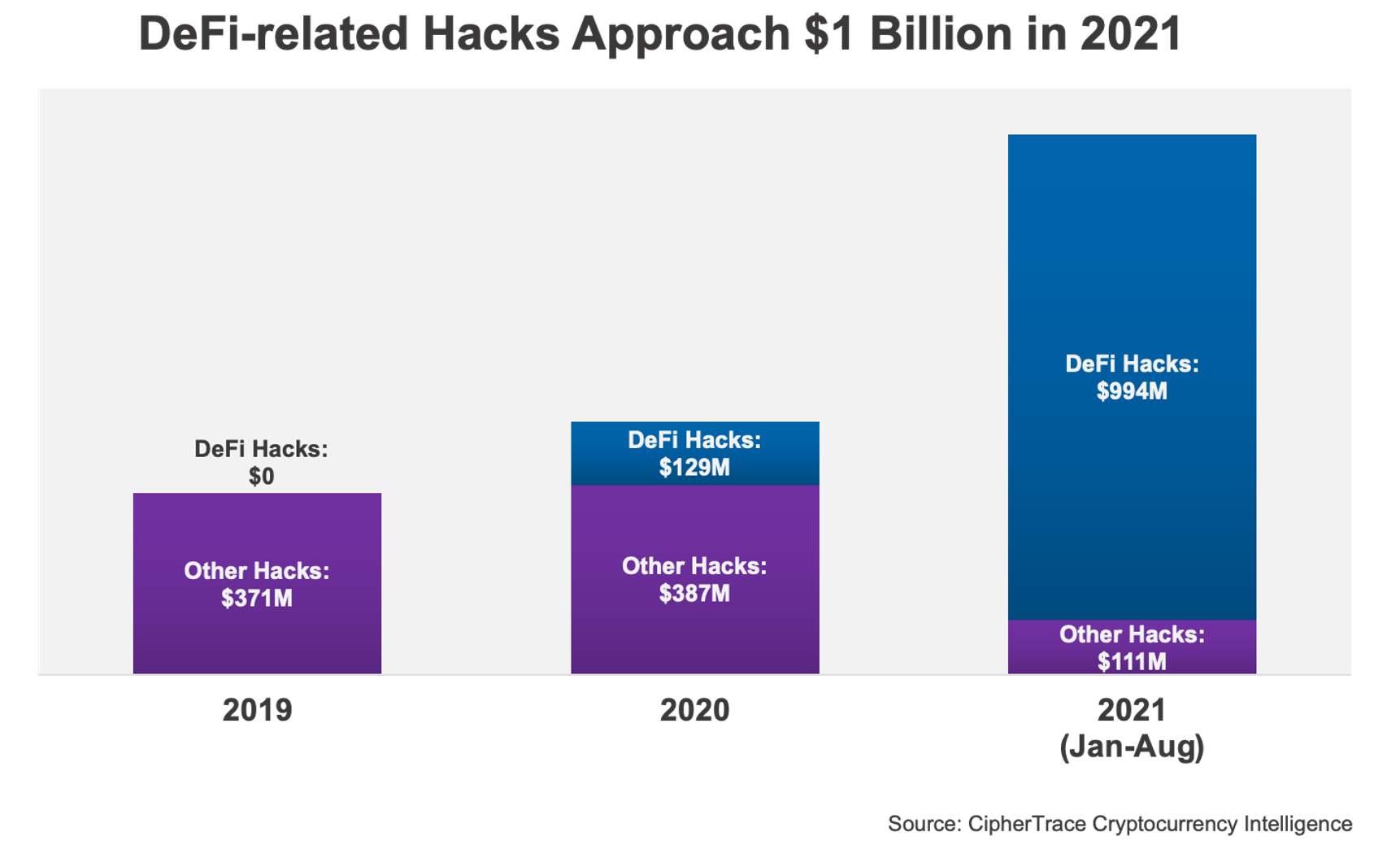

D'après notre dernière Rapport sur les délits de crypto-monnaie et la lutte contre le blanchiment d'argent, à la fin du mois d'août, le volume de DeFi-hack obtenu par les criminels en 2021 s'élevait à 361 millions de dollars. Aujourd'hui, ce nombre a presque triplé car les piratages DeFi représentent désormais 994 millions de dollars, soit 90% de tout le volume de piratage de 2021, qui dépasse un peu plus de 1.1 milliard de dollars.

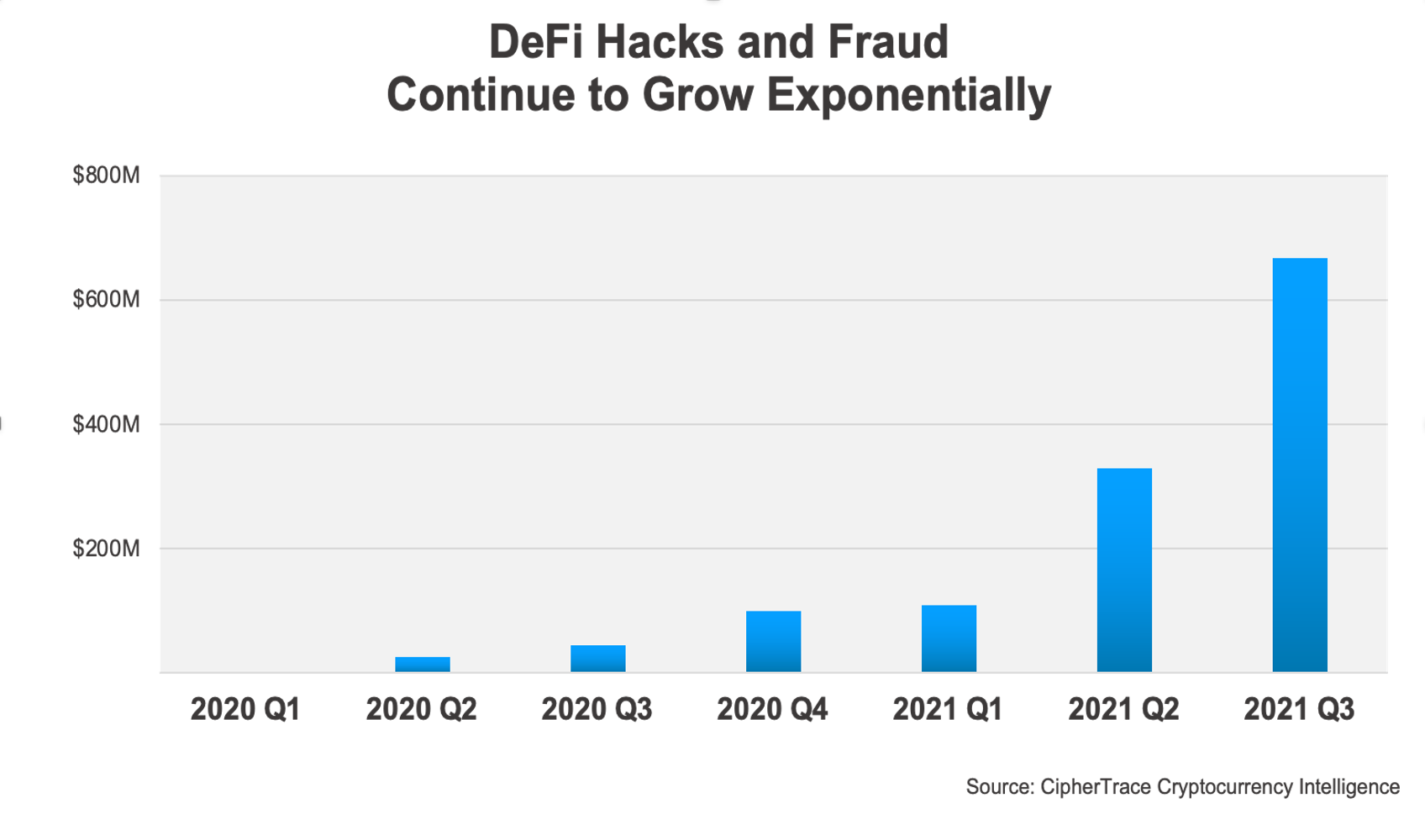

Alors que les piratages et la fraude DeFi continuent de croître de façon exponentielle d'un trimestre à l'autre, l'avenir du crime DeFi semble sombre si la tendance doit se poursuivre. Si les crimes DeFi continuent de devenir de plus en plus sophistiqués, comme le prévoyait le piratage de Poly Network, les contrats intelligents seront probablement de plus en plus ciblés pour des attaques à plus grande échelle.

Alors que les piratages et la fraude DeFi continuent de croître de façon exponentielle d'un trimestre à l'autre, l'avenir du crime DeFi semble sombre si la tendance doit se poursuivre. Si les crimes DeFi continuent de devenir de plus en plus sophistiqués, comme le prévoyait le piratage de Poly Network, les contrats intelligents seront probablement de plus en plus ciblés pour des attaques à plus grande échelle.

Appendice

Le 11 août, le pirate a organisé une séance de questions-réponses « en chaîne ». Ce qui suit peut être visualisé en décodant les données d'entrée sur certaines de ses transactions.

Q & R, PREMIÈRE PARTIE :

Q : POURQUOI PIRATER ?

R : POUR LE PLAISIR 🙂

Q : POURQUOI POLY NETWORK ?

A: LE PIRATAGE CROSS CHAIN EST CHAUD

Q : POURQUOI TRANSFÉRER DES JETONS ?

R : POUR GARANTIR LA SÉCURITÉ.

LORSQUE J'AI REPÉRÉ LE BUG, J'AI EU UN SENTIMENT MIXTE. DEMANDEZ-VOUS QUE FAIRE SI VOUS AVEZ AFFRONTÉ TANT DE FORTUNE. DEMANDER POLICIELLEMENT À L'ÉQUIPE DE PROJET POUR QU'ELLE PUISSE LE RÉPARER ? N'IMPORTE QUI POURRAIT ÊTRE LE TRAITRE AVEC UN MILLIARD ! JE NE PEUX FAIRE CONFIANCE À PERSONNE ! LA SEULE SOLUTION QUE JE PEUX PROPOSER EST DE L'ENREGISTRER DANS UN COMPTE DE CONFIANCE TOUT EN ME GARANT _ANONYME_ ET _SÉCURISÉ_.

TOUT LE MONDE SENT MAINTENANT UN SENS DE CONSPIRATION. INITIÉ ? PAS MOI, MAIS QUI SAIT ? JE PRENDS LA RESPONSABILITÉ D'EXPOSER LA VULNÉRABILITÉ AVANT QU'UN INITIÉ LA CACHE ET L'EXPLOIT !

Q : POURQUOI SI SOPHISTIQUÉ ?

R : LE RÉSEAU POLY EST UN SYSTÈME DÉCENT. C'EST L'UNE DES ATTAQUES LES PLUS DIFFICILES DONT UN HACKER PEUT APPRÉCIER. ET JE DEVRAIS ÊTRE RAPIDE POUR BATTRE TOUT INITIÉ OU HACKER, JE L'AI PRIS COMME UN DÉFI BONUS

Q : ÊTES-VOUS EXPOSÉ ?

R : NON. JAMAIS. J'AI COMPRIS LE RISQUE DE M'EXPOSER MÊME SI JE NE FAIS PAS LE MAL. J'AI DONC UTILISÉ UN COURRIEL TEMPORAIRE, UNE IP OU UNE EMPREINTE DIGITALE _SO APPELÉE_, QUI ÉTAIT INTRACABLE. JE PRÉFÈRE RESTER DANS L'OBSCURITÉ ET SAUVER LE MONDE.

https://etherscan.io/tx/0x1fb7d1054df46c9734be76ccc14fa871b6729e33b98f9a3429670d27ec692bc0

Q & R, DEUXIÈME PARTIE :

Q : QUE S'EST-IL VRAIMENT PASSÉ IL Y A 30 HEURES ?

UNE LONGUE HISTOIRE.

CROYEZ-LE OU NON, J'ÉTAIS _FORCÉ_ DE JOUER AU JEU.

LE RÉSEAU POLY EST UN SYSTÈME SOPHISTIQUÉ, JE N'AI PAS RÉUSSI À CONSTRUIRE UN ENVIRONNEMENT DE TEST LOCAL. J'AI ÉCHOUÉ À PRODUIRE UN POC AU DÉBUT. CEPENDANT, LE MOMEMNT AHA EST VENU JUSTE AVANT QUE JE DOIS ABANDONNER. APRÈS LE DÉBOGAGE TOUTE LA NUIT, J'AI CRÉÉ UN _SINGLE_ MESSAGE AU RÉSEAU D'ONTOLOGIE.

JE PRÉVOYAIS DE LANCER UN COOL BLITZKRIEG POUR REPRENDRE LES QUATRE RÉSEAU : ETH, BSC, POLYGON & HECO. CEPENDANT LE RESEAU HECO VA FAILLIR ! LE RELAIS NE SE COMPORTE PAS COMME LES AUTRES, UN GARDIEN A JUSTE RELAIS MON EXPLOIT DIRECTEMENT, ET LA CLE A ETE MISE A JOUR AVEC QUELQUES PARAMETRES FAUX. IL A RUINÉ MON PLAN.

J'AI DU M'ARRÊTER À CE MOMENT, MAIS J'AI DÉCIDÉ DE LAISSER LE SPECTACLE CONTINUER ! ET S'ILS CORRIGENT LE BUG SECRÈTEMENT SANS AUCUNE NOTIFICATION ?

CEPENDANT, JE NE VOULAIS PAS PROVOQUER UNE VRAIE PANIQUE DU MONDE CRYPTO. J'AI DONC CHOISI D'IGNORER LES PIÈCES DE MERDE, AFIN QUE LES GENS N'ONT PAS À S'INQUIÉTER QU'ELLES VIENNENT À ZÉRO. J'AI PRIS DES JETONS IMPORTANTS (SAUF POUR SHIB) ET N'EN VENDAIS AUCUN D'EUX.

Q : ALORS POURQUOI VENDRE/ÉCHANGER LES ÉCURIES ?

R : J'AI ÉTÉ PISSÉ PAR L'ÉQUIPE POLY POUR LEUR RÉPONSE INITIALE.

ILS ONT DEMANDÉ AUX AUTRES DE ME BLÂMER ET DE ME HATER AVANT QUE J'AI LA POUVOIR DE RÉPONDRE ! BIEN SR, JE SAVAIS QU'IL Y AVAIT DE FAUSSES PIÈCES DEFI, MAIS JE NE L'AI PAS PRIS AU SÉRIEUX CAR JE N'AVAIS AUCUN PLAN POUR LES BLANCHIMENT.

ENTRE-TEMPS, DÉPOSER LES ÉCURIES POURRAIT GAGNER UN CERTAIN INTÉRÊT POUR COUVRIR DES COTS ÉVENTUELS AFIN QUE J'AI PLUS DE TEMPS POUR NÉGOCIER AVEC L'ÉQUIPE POLY.

https://etherscan.io/tx/0xd4ee4807c07702a3202f45666983855d7fa22eb1c230e4c1e840fc9389e54729

Q & R, TROISIÈME PARTIE :

Q : POURQUOI POURBOIRE 13.37 ?

R : J'AI RESSENTI LA CHALEUR DE LA COMMUNAUTÉ ETHEREUM.

J'ÉTAIS OCCUPÉ À ENQUÊTER SUR LES PROBLÈMES DE HECO ET À DÉBUTER MES SCRIPTS. JE PENSAIS QUE C'ÉTAIT DES PROBLÈMES DE RÉSEAU POURQUOI JE NE POUVAIS PAS DÉPOSER (J'ÉTAIS DERRIÈRE UN PROXY SOPHISTIQUÉ). ALORS J'AI PARTAGÉ MA BONNE VOLONTÉ LE GARÇON.

Q : POURQUOI DEMANDER À TORNADO ET DAO ?

R : AYANT TÉMOIN DE TANT DE PIRATAGE, JE SAVAIS QU'UN DÉPT DANS TORNADE EST UNE DÉCISION SAGE MAIS DÉSÉPÉRÉE. C'ÉTAIT CONTRE MON INTENTION INITIALE. ÊTRE LE HACKER CROWDSOURCE ÉTAIT JUSTE MA MAUVAIS BLAGUE APRÈS AVOIR RENCONTRÉ TANT DE MENDIANTS 🙂

Q : POURQUOI RETOURNER ?

R : C'EST TOUJOURS LE PLAN ! JE NE SUIS _PAS_ TRÈS INTÉRESSÉ PAR L'ARGENT ! JE SAIS QUE ÇA FAIT MAL QUAND LES GENS SONT ATTAQUÉS, MAIS NE DEVRAIENT-ILS PAS APPRENDRE QUELQUE CHOSE DE CES HACKS ? J'AI ANNONCE LA DECISION DE RETOUR AVANT MINUIT POUR QUE LES GENS QUI ONT FOI EN MOI DEVRAIENT SE REPOSER

Q : POURQUOI RETOURNER LENTEMENT ?

R : J'AI BESOIN DE TEMPS POUR PARLER AVEC L'ÉQUIPE POLY. DÉSOLÉ, C'EST LA SEULE FAÇON QUE JE CONNAISSE POUR PROUVER MA DIGNITÉ TOUT EN CACHANT MON IDENTITÉ. ET J'AI BESOIN DE REPOS.

Q : L'ÉQUIPE POLY ?

R : J'AI DÉJÀ COMMENCÉ À PARLER AVEC EUX BRIÈVEMENT, LES BCHES SONT SUR L'ETHEREUM. JE PEUX OU NE PAS LES PUBLIER. LES DOULEURS QU'ILS ONT SUBIS SONT TEMPORAIRES MAIS MÉMORABLES.

JE VOUDRAIS LEUR DONNER DES CONSEILS SUR LA SÉCURITÉ DE LEURS RÉSEAUX, AFIN QU'ILS PEUVENT ETRE ÉLIGIBLES POUR GÉRER LE PROJET MILLIARD À L'AVENIR. LE RÉSEAU POLY EST UN SYSTÈME BIEN CONÇU ET IL TRAITERA PLUS D'ACTIFS. ILS ONT BEAUCOUP DE NOUVEAUX ABONNÉS SUR TWITTER, N'EST-CE PAS ?

https://etherscan.io/tx/0xe954bed9abc08c20b8e4241c5a9e69ed212759152dd588bb976b47eca353a5bc

Valeur tirée de Poly Network Hack

| Chaine | Hachage TX | atout | montant | $ Valeur |

| BSC | 0x534966864bda354628d4f1c66db45cbefcdda7433e9576e7664fea01bb05be9a | BNB | 6,613.44 | $2,460,861.21 |

| BSC | 0xd59223a8cd2406cfd0563b16e06482b9a3efecfd896d590a3dba1042697de11a | USDC | 87,603,373.77 | $87,624,502.53 |

| BSC | 0x4e57f59395aca4847c4d001db4a980b92aab7676bc0e2d57ee39e83502527d6c | ETH | 26,629.16 | $85,896,083.66 |

| BSC | 0x50105b6d07b4d738cd11b4b8ae16943bed09c7ce724dc8b171c74155dd496c25 | BTCB | 1,023.88 | $47,427,704.52 |

| BSC | 0xd65025a2dd953f529815bd3c669ada635c6001b3cc50e042f9477c7db077b4c9 | BUSD | 32,107,854.11 | $32,124,918.14 |

| BSC | 0xea37b320843f75a8a849fdf13cd357cb64761a848d48a516c3cac5bbd6caaad5 | USDC | 298.9405633 | $299.04 |

| ETH | 0xad7a2c70c958fcd3effbf374d0acf3774a9257577625ae4c838e24b0de17602a | ETH | 2,857.49 | $8,977,279.13 |

| ETH | 0x5a8b2152ec7d5538030b53347ac82e263c58fe7455695543055a2356f3ad4998 | USDC | 96,389,444.23 | $96,430,660.58 |

| ETH | 0x3f55ff1fa4eb3437afe42f4fea57903e8e663bc3b17cb982f1c8d4c8f03a2083 | WBTC | 1,032.12 | 46,971,609.47 |

| ETH | 0xa7c56561bbe9fbd48e2e26306e5bb10d24786504833103d3f023751bbcc8a3d9 | DAI | 673,227.94 | $673.628.12 |

| ETH | 0xc917838cc3d1edd871c1800363b4e4a8eaf8da2018e417210407cc53f94cd44e | UNI | 43,023.75 | $1,242,040.44 |

| ETH | 0xe05dcda4f1b779989b0aa2bd3fa262d4e6e13343831cb337c2c5beb2266138f5 | SHIB | 259,737,345,149.52 | $1,974,082.34 |

| ETH | 0xb12681d9e91e69b94960611b227c90af25e5352881907f1deee609b8d5e94d7d | renBTC | 14.47265047 | $659,141.75 |

| ETH | 0x06aca16c483c3e61d5cdf39dc34815c29d6672a77313ec36bf66040c256a7db3 | USDT | 33,431,197.73 | $33,391,733.96 |

| ETH | 0xc797aa9d4714e00164fcac4975d8f0a231dae6280458d78382bd2ec46ece08e7 | Weth | 26,109.06 | $82,052,128.62 |

| ETH | 0xd8c1f7424593ddba11a0e072b61082bf3d931583cb75f7843fc2a8685d20033a | FEI | 616,082.59 | $616,082.59 |

| Poly | 0x1d260d040f67eb2f3e474418bf85cc50b70101ca2473109fa1bf1e54525a3e01 | USDC | 85,089,610.91 | $85,061,020.80 |

| Poly | 0xfbe66beaadf82cc51a8739f387415da1f638d0654a28a1532c6333feb2857790 | USDC | 108.694578 | $108.66 |

Adresses de pirates de réseau poly

Poly Network a publiquement identifié trois adresses prétendument contrôlées par l'attaquant :

- 0xC8a65Fadf0e0dDAf421F28FEAb69Bf6E2E589963 (ETH)

- 0x0D6e286A7cfD25E0c01fEe9756765D8033B32C71 (BSC)

- 0x5dc3603C9D42Ff184153a8a9094a73d461663214 (POLYGON)

Source : https://ciphertrace.com/poly-network-suffers-largest-crypto-hack-ever-recorded/

- &

- 11

- Compte

- Tous

- prétendument

- Permettre

- AML

- annoncé

- lutte contre le blanchiment d'argent

- applications

- arbitrage

- atout

- Outils

- audit

- Août

- Milliards

- binance

- blog

- PONT

- Punaise

- construire

- BUSD

- entreprises

- Causes

- CFTC

- CipherTrace

- prétentions

- code

- Pièces de monnaie

- Communautés

- Communautés

- Conspiration

- continuer

- contrat

- contrats

- Criminalité

- Crimes

- Criminels

- transfrontalière

- Crypto

- DAO

- données

- journée

- Décentralisé

- DeFi

- Dex

- DID

- Environment

- ETH

- Ethereum

- Échanges

- Exode

- Exploiter

- faux

- FinCen

- empreinte digitale

- Fixer

- Flash

- formulaire

- fraude

- amusement

- fonds

- avenir

- jeu

- GitHub

- Bien

- Croître

- entaille

- pirate

- les pirates

- piratage

- hacks

- Comment

- How To

- HTTPS

- Active

- d'information

- Infrastructure

- Insider

- intérêt

- Internet

- Interopérabilité

- Investisseurs

- IP

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- en gardant

- ACTIVITES

- clés

- KYC

- gros

- Nouveautés

- lancer

- APPRENTISSAGE

- Liquidité

- Prêts

- locales

- Location

- majeur

- Majorité

- Fabrication

- million

- mixte

- de l'argent

- Stack monitoring

- Bougez

- réseau et

- de mise en réseau

- réseaux

- déclaration

- Ontologie

- de commander

- Autre

- Panique

- Pièce

- Personnes

- et la planification de votre patrimoine

- plateforme

- PoC

- Privé

- Clés privées

- Pro

- Projet

- procuration

- publier

- Questions et réponses

- qualité

- réduire

- règlements

- Régulateurs

- REST

- Retours

- Analyse

- des

- économie

- Escaliers intérieurs

- SEC

- titres

- sécurité

- vendre

- sens

- commun

- Partages

- Signes

- smart

- contrat intelligent

- Contrats intelligents

- So

- Normes

- j'ai commencé

- rester

- volé

- Support

- surprise

- combustion propre

- parlant

- Technique

- temporaire

- Essais

- vol

- fiable

- conseils

- jeton

- Tokens

- Transactions

- La confiance

- utilisateurs

- vaspes

- Salle de conférence virtuelle

- fournisseurs de services d'actifs virtuels

- le volume

- vulnérabilités

- vulnérabilité

- Wallet

- Portefeuilles

- WHO

- dans les

- world

- zéro