Dirigé par Anurag Sen, SécuritéDétectifs L'équipe de cybersécurité a identifié une exposition de données affectant le fournisseur américain de logiciels de paiement Transact Campus.

Selon le site Web de la société, la technologie de Transact Campus intègre plusieurs fonctions de paiement dans une seule plate-forme mobile pour alimenter les achats des étudiants dans les établissements d'enseignement supérieur. Les services de Transact Campus rationalisent les processus de paiement pour les étudiants et les établissements.

Un serveur Elasticsearch contenant des données liées à Transact Campus n'a pas été sécurisé, sans aucune protection par mot de passe, et a donc exposé plus d'un million de dossiers d'étudiants.

Qui est Transact Campus ?

Transact Campus vend une technologie de paiement de campus aux établissements d'enseignement supérieur américains qui intègre les paiements mobiles et l'identification de l'utilisateur (avec "Campus ID") dans une seule application pour les étudiants.

Les étudiants peuvent effectuer des paiements sans espèces sur les frais de scolarité et divers autres privilèges sur place avec leur compte personnel unique ("Campus ID"), y compris les billets d'événement et les produits des stands de concession, des distributeurs automatiques et des fournisseurs tiers.

Les identifiants de campus peuvent également être utilisés pour autoriser l'accès des étudiants à diverses autres fonctions du campus, telles que l'accès à l'imprimante, l'accès aux portes, l'accès aux événements et la surveillance de la présence aux cours.

Transact Campus a son siège social à Phoenix, en Arizona. Depuis la création de l'entreprise en 1984, Transact Campus a servi 12 millions d'étudiants dans 1,300 45 établissements clients, facilitant des transactions d'une valeur de 400 milliards de dollars. Transact Campus emploie actuellement environ 100 personnes et génère un chiffre d'affaires annuel estimé à XNUMX millions de dollars américains.

Qu'est-ce qui a été exposé ?

Le serveur ouvert Elasticsearch a exposé plus d'un million d'enregistrements, totalisant plus de 1 Go de données. Le serveur est resté accessible et ses données n'ont pas été cryptées.

Les journaux d'Elasticsearch contenaient des données de divers collèges qui utilisent les services de Transact Campus. Ces données appartiennent aux étudiants de ces établissements exposés.

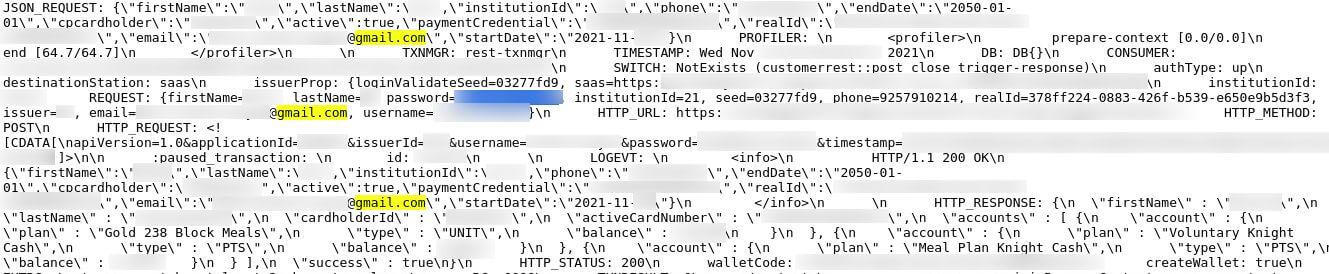

Plusieurs formes de PII étudiants ont été exposées sur le serveur ouvert, notamment :

- Noms complets

- Les adresses de courriel

- Les numéros de téléphone

- Identifiants de connexion en texte brut, incl. noms d'utilisateur et mots de passe

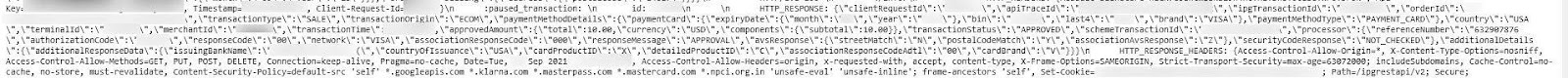

- Détails de la transaction, incl. montant et moment de l'achat

- Coordonnées de la carte de crédit (incomplètes), incl. 6 premiers chiffres (BIN*) et 4 derniers chiffres des numéros de carte de crédit, dates d'expiration et coordonnées bancaires

- Plans de repas achetés et les soldes des plans de repas

*Remarque : Un numéro d'identification bancaire (BIN) est composé des six premiers chiffres d'un numéro de carte de paiement. Ces numéros identifient l'émetteur de la carte.

L'équipe de cybersécurité de SafetyDetectives a trouvé le serveur Elasticsearch ouvert lors de la vérification des adresses IP sur un port particulier. Le serveur était en ligne et mis à jour au moment de la découverte.

Vous pouvez voir des preuves de journaux de serveur qui ont exposé les données des étudiants dans les captures d'écran suivantes.

Détails de connexion, soldes de portefeuille et autres PII dans les journaux du serveur

Les détails de la transaction et du paiement ont également été exposés sur le serveur

L'exposition des données concerne les étudiants titulaires d'un compte Transact Campus. Les familles pourraient également être touchées. Par exemple, les détails de paiement d'un parent pourraient être exposés s'il finance les frais de scolarité d'un étudiant ou soutient financièrement un étudiant via un compte Transact Campus. Toute personne ayant un compte et/ou des détails de paiement liés à un compte dans l'un des collèges exposés pourrait être affectée.

Il est impossible de savoir exactement combien de personnes ont été exposées lors de cet incident. Cependant, le volume d'adresses e-mail et de numéros de téléphone exposés sur le serveur suggère qu'environ 30,000 40,000 à XNUMX XNUMX étudiants sont concernés.

Transact Campus traite avec les établissements d'enseignement supérieur américains et, à ce titre, Elasticsearch exposé a principalement un impact sur les citoyens américains.

Vous pouvez voir une ventilation complète de cette exposition des données dans le tableau ci-dessous.

| Nombre d'enregistrements exposés | Plus de 1 millions |

| Nombre d'utilisateurs concernés | 30,000 40,000 à XNUMX XNUMX personnes (estimation approximative) |

| Taille de l'exposition | Environ 5 Go |

| Emplacement du serveur | Les États-Unis |

| Emplacement de la société | Phoenix, Arizona, aux États-Unis |

Nous avons découvert le serveur ouvert le 6 décembre 2021, puis avons contacté Transact Campus le 8 décembre 2021.

Nous avons poursuivi notre premier contact avec Transact Campus les 9 et 14 décembre 2021, mais n'avons pas reçu de réponse. Nous avons envoyé un e-mail à l'US-CERT le 9 janvier 2022 et envoyé des messages de suivi à certains contacts clés le 13 janvier 2022 — Transact Campus a répondu le même jour. Le 14 janvier 2022, nous avons divulgué la fuite de manière responsable à Transact Campus et le 16 janvier 2022, la violation de données a été sécurisée.

Transact Campus a ensuite répondu à nos messages et nous a dit que le serveur Elasticsearch n'était pas sous leur contrôle :

"Apparemment, cela a été mis en place par un tiers pour une démonstration et n'a jamais été supprimé. Nous avons confirmé que l'ensemble de données était rempli d'un faux ensemble de données et n'utilisait aucune donnée de production.

Remarque : Nous avons vérifié un échantillon d'utilisateurs sur Elasticsearch ouvert et ces données semblaient appartenir à de vraies personnes.

Déclaration de la fonderie :

« Cet incident n'a affecté aucun système chez Transact ; il a été isolé sur un seul serveur de passerelle Foundry. L'exposition potentielle a été découverte par une société de sécurité tierce qui analyse activement les clusters Elasticsearch vulnérables. Plutôt que de tester les données comme prévu, le serveur Elasticsearch a extrait les journaux de production contenant le nom d'utilisateur et les mots de passe en texte clair de moins de 700 étudiants qui ont tenté de s'inscrire pour accéder au compte de plan de repas entre le 10 octobre 2021 et le 14 janvier 2022. Seules les tentatives d'inscription enregistrées dans ce délai tient compte des comptes qui ont été touchés.

Relevé de transaction :

«De plus, toute personne accédant aux journaux de production aurait été incapable d'effectuer des transactions sur la plate-forme Transact en utilisant uniquement le nom d'utilisateur et le mot de passe en texte clair. Transact a forcé un changement de mot de passe par prudence. Transact s'est également engagé dans un effort de diligence important après avoir reçu un avis de SafetyDetectives. La protection des données des clients et des étudiants de Transact et des systèmes qui collectent, traitent et conservent ces données est d'une importance cruciale. Par conséquent, la sécurité des systèmes, des applications et des services comprend des contrôles et des sauvegardes pour contrer les menaces éventuelles. Les mesures de sécurité et de confidentialité des informations de Transact sont mises en œuvre pour se prémunir contre l'accès non autorisé, la modification, la divulgation ou la destruction des données et des systèmes. Transact s'engage à fournir le plus haut niveau de sécurité à ses clients et continuera de surveiller la situation actuelle et toute autre menace potentielle à la sécurité de ses systèmes.

Impact de l'exposition des données

Nous ne pouvons pas et ne savons pas si des acteurs malveillants ont accédé à la base de données alors qu'elle n'était pas sécurisée. Le contenu du serveur pourrait exposer les étudiants exposés à des risques de cybercriminalité si de mauvais acteurs ont lu ou téléchargé les données du serveur.

Spam marketing, attaques de phishing, ainsi que les escroqueries sont possibles avec les coordonnées, les noms complets et d'autres détails sensibles exposés pour les utilisateurs de Transact Campus. Les attaquants pourraient mener des campagnes de spam marketing avec autant d'adresses e-mail divulguées, envoyer des messages de phishing, des logiciels malveillants et des escroqueries à des milliers de personnes.

Lors d'une attaque de phishing, un cybercriminel pourrait se faire passer pour une personne de confiance (comme un employé d'université) pour convaincre les étudiants de fournir des formes supplémentaires de données personnelles, telles que des numéros CVV au dos des cartes de crédit. Les hameçonneurs pourraient également convaincre un étudiant de cliquer sur un lien malveillant. Une fois cliqués, les liens malveillants peuvent télécharger des logiciels malveillants sur l'appareil de la victime, ce qui pourrait compléter d'autres formes de collecte de données et de cybercriminalité.

Les étudiants exposés pourraient également être la cible d'escroqueries si des cybercriminels accédaient au serveur. Dans une escroquerie, un cybercriminel tente d'inciter la victime à lui verser de l'argent. Comme les attaques de phishing, les cybercriminels pourraient utiliser d'autres formes de données exposées pour cibler la victime. Par exemple, un cybercriminel pourrait convaincre un étudiant exposé de payer les frais de scolarité impayés directement à l'attaquant.

Identifiants de compte exposés ont été stockées en texte brut, ce qui présente des risques supplémentaires pour les élèves concernés. Si un pirate informatique avait accédé au serveur, il aurait pu facilement lire les noms d'utilisateur et les mots de passe non cryptés. Un cybercriminel pourrait accéder aux comptes des étudiants avec ces informations, et ils pourraient potentiellement modifier les détails et menacer d'accumuler des frais importants à moins que des frais ne soient payés.

Prévention de l'exposition des données

Que pouvons-nous faire pour protéger nos données et minimiser le risque de cybercriminalité ?

Voici quelques conseils pour éviter l'exposition des données :

- Ne fournissez pas vos informations personnelles à une entreprise, une organisation ou une personne à moins que vous ne lui fassiez confiance à 100 %.

- Visitez uniquement les sites Web qui ont un nom de domaine sécurisé (domaines avec un « https » et/ou un symbole de cadenas fermé au début).

- Soyez très prudent lorsque vous fournissez vos formes de données les plus sensibles, telles que votre numéro de sécurité sociale.

- Créez des mots de passe solides contenant un mélange de lettres, de chiffres et de symboles. Mettez à jour vos mots de passe régulièrement.

- Ne cliquez pas sur un lien en ligne à moins d'être absolument sûr qu'il provient d'une source légitime. Les liens peuvent se trouver dans des e-mails, des messages ou sur des sites Web de phishing qui se font passer pour des domaines légitimes.

- Modifiez vos paramètres de confidentialité sur les réseaux sociaux afin que votre contenu et vos informations ne soient visibles que par des amis et des utilisateurs de confiance.

- Évitez d'afficher ou de saisir des données hautement sensibles (telles que des numéros de carte de crédit ou des mots de passe) lorsque vous utilisez un réseau Wi-Fi public ou non sécurisé.

- Renseignez-vous sur les risques de cybercriminalité, l'importance de la protection des données et les méthodes qui réduisent vos risques d'être victime d'attaques de phishing et de logiciels malveillants.

À propos de nous

SafetyDetectives.com est le plus grand site Web d'analyse d'antivirus au monde.

Le laboratoire de recherche SafetyDetectives est un service pro bono qui vise à aider la communauté en ligne à se défendre contre les cybermenaces tout en éduquant les organisations sur la manière de protéger les données de leurs utilisateurs. L'objectif primordial de notre projet de cartographie Web est de contribuer à faire d'Internet un endroit plus sûr pour tous les utilisateurs.

Nos rapports précédents ont mis en lumière plusieurs vulnérabilités et fuites de données très médiatisées, dont 2.6 millions d'utilisateurs exposés par un Plate-forme américaine d'analyse sociale IGBlade, ainsi qu'une brèche à un Plate-forme d'intégration du marché brésilien Hariexpress.com.br qui a divulgué plus de 610 Go de données.

Pour un examen complet des rapports de cybersécurité SafetyDetectives au cours des 3 dernières années, suivez Équipe de cybersécurité SafetyDetectives.

- "

- 000

- 10

- 2021

- 2022

- a

- À propos

- abondance

- accès

- accessible

- accès

- Compte

- Supplémentaire

- adresses

- affecter

- affectant

- Affiliation

- à opposer à

- Tous

- montant

- analytique

- annuel

- antivirus

- chacun.e

- appli

- applications

- Arizona

- autour

- présence

- soldes

- Banque

- Début

- va

- ci-dessous

- jusqu'à XNUMX fois

- Milliards

- violation

- Breakdown

- Les Campagnes

- Campus

- Cartes

- prudent

- Sans caisse

- chances

- Change

- des charges

- vérification

- classe

- CLIENTS

- fonds à capital fermé

- recueillir

- collection

- Université

- engagé

- Communautés

- Société

- De l'entreprise

- complètement

- Conduire

- contact

- contenu

- continuer

- des bactéries

- contrôles

- pourriez

- Lettres de créance

- crédit

- carte de crédit

- Cartes de crédit

- critique

- Courant

- Lecture

- cyber

- la cybercriminalité

- les cybercriminels

- Cybersécurité

- données

- violation de données

- protection des données

- ensemble de données

- Base de données

- Dates

- journée

- Offres

- détails

- dispositif

- DID

- chiffres

- diligence

- directement

- découvert

- découverte

- domaine

- Services

- domaines

- down

- download

- même

- l'éducation

- Éducation

- effort

- emploie

- s'engager

- entité

- estimation

- estimé

- événement

- exactement

- exemple

- exposé

- faux

- familles

- Frais

- Prénom

- suivre

- Abonnement

- document

- trouvé

- Fondée

- de

- plein

- fonctions

- fund

- plus

- porte

- pirate

- siège social

- aider

- augmentation

- L'enseignement supérieur

- très

- titulaires

- Comment

- How To

- Cependant

- HTTPS

- Identification

- identifier

- mis en œuvre

- importance

- impossible

- comprendre

- Y compris

- individuel

- d'information

- sécurité de l'information

- les établissements privés

- Internet

- IP

- adresses IP

- IT

- lui-même

- Janvier

- clés / KEY :

- Savoir

- laboratoire

- le plus grand

- fuite

- Fuites

- Niveau

- lumière

- LINK

- Gauche

- le travail

- Les machines

- maintenir

- faire

- malware

- cartographie

- Stratégie

- marché

- mascarade

- les mesures

- Médias

- méthodes

- million

- Breeze Mobile

- les paiements mobiles

- de l'argent

- Surveiller

- Stack monitoring

- PLUS

- (en fait, presque toutes)

- plusieurs

- noms

- réseau et

- nombre

- numéros

- compenser

- en ligne

- ouvert

- organisation

- organisations

- Autre

- payé

- particulier

- fête

- Mot de Passe

- mots de passe

- Payer

- Paiement

- Carte de paiement

- Paiements

- Personnes

- personne

- personnel

- données à caractère personnel

- phishing

- phishing attaque

- attaques de phishing

- phénix

- plateforme

- possible

- défaillances

- power

- précédent

- la confidentialité

- Pro

- processus

- les process

- Vidéo

- Produits

- Projet

- protéger

- protection

- fournir

- de voiture.

- aportando

- public

- achats

- but

- recevoir

- Articles

- réduire

- S'inscrire

- Inscription

- Rapports

- un article

- de revenus

- Avis

- Analyse

- risques

- plus sûre

- même

- Arnaque

- les escroqueries

- sécurisé

- sécurisé

- sécurité

- service

- Services

- set

- plusieurs

- significative

- depuis

- unique

- SIX

- considérable

- So

- Réseaux sociaux

- réseaux sociaux

- Logiciels

- quelques

- le spam

- peuplements

- rationaliser

- Étudiant

- Par la suite

- Support

- Système

- Target

- des campagnes marketing ciblées,

- équipe

- Technologie

- tester

- La

- donc

- des tiers.

- milliers

- des menaces

- Avec

- billets

- fiable

- calendrier

- conseils

- traiter

- Transactions

- La confiance

- sous

- unique

- Uni

- non sécurisé

- Mises à jour

- us

- US 100 millions de dollars

- utilisé

- utilisateurs

- divers

- fournisseurs

- visible

- le volume

- vulnérabilités

- Vulnérable

- Wallet

- web

- Site Web

- sites Internet

- que

- tout en

- WHO

- Wifi

- dans les

- sans

- monde

- vaut

- pourra

- années

- Votre