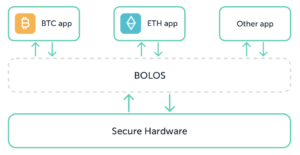

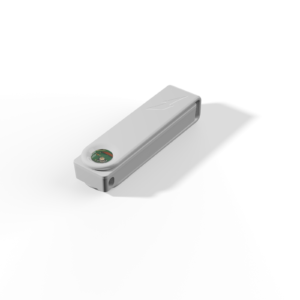

Comme vous le savez peut-être, vos appareils Ledger Nano (Ledger Nano S, Nano S Plus et Nano X) sont des plates-formes ouvertes tirant parti de la sécurité de Secure Elements. Ledger Operating System (OS) charge les applications qui utilisent des API cryptographiques. Le système d’exploitation propose également des mécanismes d’isolation et de dérivation de clés.

Cette technologie offre un haut niveau de sécurité même contre un attaquant ayant un accès physique à vos appareils, faisant de vos appareils Ledger les outils parfaits pour gérer vos actifs numériques en toute sécurité. Mais ils sont également très bien adaptés pour sécuriser vos identifiants de connexion à de nombreux services en ligne.

C'est pourquoi nous avons développé une nouvelle application appelée Clé de sécurité, qui implémente la norme WebAuthn pour l'authentification à second facteur (2FA), l'authentification à facteurs multiples (MFA) ou même l'authentification sans mot de passe.

En raison des contraintes du système d'exploitation, cette application Security Key présente certaines limitations :

- Il n'est pas disponible sur le Nano S en raison du manque de prise en charge d'AES-SIV sur le système d'exploitation Nano S.

- Les informations d'identification détectables/résidentes sont prises en charge mais sont stockées sur une partie du flash de l'appareil qui sera effacée lors de la suppression de l'application. C'est pourquoi ils ne sont pas activés par défaut, mais peuvent être activés manuellement à vos risques et périls dans les paramètres si nécessaire. Cela peut arriver :

- Si l'utilisateur choisit de le désinstaller de Ledger Live

- Si l'utilisateur choisit de mettre à jour l'application vers une nouvelle version disponible

- Si l'utilisateur met à jour la version du système d'exploitation

Qu’est-ce que WebAuthn ?

L'authentification Web ou WebAuthn en abrégé est une norme écrite par le W3C et la FIDO Alliance. Il spécifie un mécanisme d'authentification des utilisateurs basé sur la cryptographie à clés publiques plutôt que sur des mots de passe.

La motivation pour créer une telle norme était que notre existence en ligne actuelle repose sur des mots de passe et que la plupart des failles de sécurité sont liées à des mots de passe volés ou faibles.

Tirer parti du mécanisme de sécurité de la cryptographie à clé publique

Cryptographie à clé publique, également connue sous le nom de cryptographie asymétrique, est un mécanisme cryptographique basé sur deux clés associées :

- Une clé privée qui doit rester secrète

- Une clé publique, pouvant être partagée

Ces clés partagent la propriété suivante :

- La clé publique peut être utilisée pour vérifier si un message a été signé par la clé privée.

Supposons qu'un utilisateur, Bob, crée une paire de clés et partage la clé publique avec Alice. Si Bob envoie un message à Alice, il peut signer le message en utilisant sa clé privée et Alice peut vérifier à l'aide de la clé publique que le message a bien été signé par Bob, qui est le seul à savoir quelle est la clé privée.

Concernant l'authentification, cela signifie qu'un utilisateur peut créer une paire de clés et partager la clé publique avec un service en ligne. Ultérieurement, l'utilisateur pourra s'authentifier en prouvant au service en ligne qu'il connaît la clé privée. Tout cela sans avoir à envoyer la clé privée au service en ligne ! Cela signifie que la clé privée ne peut pas être volée sur les bases de données du serveur ni interceptée lors des communications utilisateur-serveur.

Résistant aux attaques de phishing

Le standard WebAuthn a également la propriété d’être résilient face aux attaques de phishing classiques.

Fondamentalement, un phishing L'attaque est une attaque dans laquelle un pirate informatique vous incite à révéler des informations sensibles, dans notre cas, des informations de connexion.

Contrairement à d'autres mécanismes MFA comme OTP, le mécanisme WebAuthn est résilient à de telles attaques. En effet, chaque paire de clés est liée à une origine spécifique, ou domaine Web, ce qui signifie qu'une attaque tentant de vous inciter à utiliser un identifiant WebAuthn dans un domaine différent (par exemple un faux site avec une URL best-service.com au lieu de l'URL du site légitime best.service.com) échouera car le dispositif d'authentification n'aura pas de paire de clés correspondante pour ce domaine. Par conséquent, l’attaque échouera et l’adversaire n’obtiendra aucune information utile.

Forte sécurité matérielle

WebAuthn recommande d'utiliser des éléments de sécurité matérielle pour stocker en toute sécurité les clés privées. Concernant l'application Ledger Security Key, les clés privées sont stockées au sein du dispositif Secure Element (SE) qui ont passé avec succès une évaluation de sécurité Common Criteria – une norme internationale pour les cartes bancaires et les exigences de l'État – et ont obtenu un certificat EAL5+. Vous pouvez trouver plus d’informations sur les certifications des appareils Ledger ici.

Inscriptions attestées

L'authentification WebAuthn est attestée, cela signifie que le serveur peut vérifier que le dispositif d'authentification est légitime. Cela peut être activé sur certains services pour autoriser uniquement une courte liste de dispositifs d'authentification ou pour détecter des sources frauduleuses.

Comment fonctionne WebAuthn

Précisons d’abord quels sont les différents acteurs :

- La Utilisateur, c'est vous qui essayez de vous inscrire en toute sécurité sur un service en ligne.

- La Partie de confiance, qui fait référence à un serveur donnant accès à une application logicielle sécurisée utilisant WebAuthn. Par exemple Google, Facebook, Twitter.

- La Agent utilisateur, qui désigne tout logiciel, agissant pour le compte d'un utilisateur, qui « récupère, restitue et facilite l'interaction de l'utilisateur final avec le contenu Web ». Par exemple, votre navigateur Web préféré sur votre système d'exploitation préféré.

- La Authentificateur, qui fait référence à un moyen utilisé pour confirmer l'identité d'un utilisateur. Dans ce cas, il s'agit de votre appareil Ledger Nano exécutant l'application Security Key.

Il existe deux opérations WebAuthn majeures, qui peuvent être reprises comme suit :

- Inscription au cours de laquelle :

- le Authenticator reçoit une demande, via le Agent utilisateur, du Partie de confiance, contenant l'origine de la partie utilisatrice ou le domaine Web ainsi qu'un identifiant d'utilisateur et éventuellement le nom d'utilisateur.

- le Authenticator demande le Utilisateur consentement, crée une paire de clés unique, puis répond à la partie utilisatrice avec la clé publique.

- Authentification au cours de laquelle :

- le Authenticator reçoit, à travers le Agent utilisateur, une demande du Partie de confiance, contenant l'origine ou le domaine Web de la partie utilisatrice ainsi qu'un défi.

- le Authenticator demande le Utilisateur consentement, puis répond par un message contenant une signature créée avec la clé privée associée aux informations d'identification enregistrées.

Vous pouvez trouver une explication plus détaillée du mécanisme derrière WebAuthn ici.

La différence avec l'application Ledger FIDO-U2F Nano

L'application Ledger FIDO-U2F implémente FIDO U2F, une version précédente de FIDO2 qui est incluse dans la norme WebAuthn. Cette version précédente a été conçue pour être utilisée comme deuxième facteur pour les mots de passe alors que WebAuthn est destiné à permettre une authentification sans mot de passe.

Globalement, cela permet une meilleure expérience utilisateur :

- Sur les appareils d'authentification dotés d'un écran, l'origine de la partie utilisatrice (ou le domaine de service) peut désormais être affichée à la place de son hachage.

- Les informations d'identification détectables (également appelées clés résidentes) ont été introduites dans les spécifications FIDO2. Ils permettent des scénarios sans mot de passe dans lesquels l'utilisateur n'a même pas besoin de saisir son nom d'utilisateur sur le service. Au lieu de cela, après avoir effectué l'enregistrement, la partie utilisatrice peut demander une authentification avec uniquement son origine et aucune liste d'informations d'identification. À la réception d'une telle demande, l'authentificateur recherche les informations d'identification (résidentes) stockées en interne associées à cette partie utilisatrice et les utilise pour authentifier l'utilisateur.

Compatibilité

La norme WebAuthn et donc l'application Ledger Security Key sont prises en charge sur de nombreux systèmes d'exploitation et navigateurs Web :

- Sous Windows 10 et versions ultérieures, il est pris en charge au moins sur Edge, Chrome et Firefox

- Sur MacOS 11.4 et versions ultérieures, il est pris en charge sur Safari et Chrome, mais il n'est pour l'instant que partiellement disponible sur Firefox. Chrome est recommandé en raison d'instabilités connues avec Safari.

- Sur Ubuntu 20.04 et versions ultérieures, il est pris en charge sur Chrome, mais il n'est que partiellement disponible sur Firefox pour le moment.

- Sur iOS 14 et iPadOS 15.5 et versions ultérieures, il est pris en charge sur Safari, Chrome et Firefox

- Sur Android, il n’est pas pris en charge pour le moment. Cela devrait commencer avec les services Google Play v23.35 (version de septembre 2023).

Utilisation de l'application Clé de sécurité Ledger

Services WebAuthn

WebAuthn a désormais atteint une large adoption. Par conséquent, l'application Ledger Security Key peut être utilisée sur de nombreux services pour l'authentification à facteurs multiples et parfois pour l'authentification sans mot de passe.

Voici un extrait des services implémentant Webauthn :

- 1Password

- AWS

- Binance

- bitbucket

- Dropbox

- Gandi

- GEMINI

- GitHub

- gitlab ce

- Microsoft

- Okta

- Salesforce

- Shopify

- Twitch

Exemple étape par étape

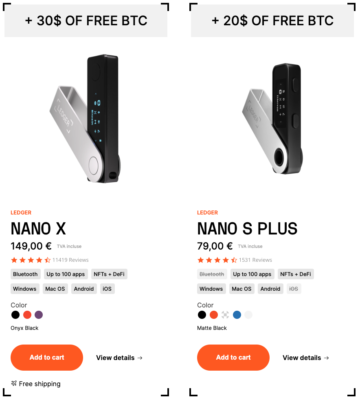

- Téléchargez Ledger Live et sélectionnez l'application Security Key dans la section « Mon Ledger » pour l'installer sur votre appareil

- Définissez les paramètres appropriés sur le service souhaité (AWS, Dropbox, Facebook, Google, GitHub, Microsoft, Twitter, …)

- Utilisez votre clé de sécurité pour vous connecter !

Grâce à la combinaison de la sécurité de votre service tiers et de notre application Security Key, vous disposez désormais d'une sécurité de pointe pour vos comptes

Sécuriser vos clés SSH

Les clés SSH sont utilisées par les développeurs dans certaines situations critiques, de l'authentification auprès d'un serveur GIT jusqu'à la connexion à des serveurs de production critiques. Les appareils Ledger disposaient déjà d'un moyen de sécuriser vos clés SSH à l'aide de l'application Ledger SSH Nano. Cependant, cela nécessitait l'utilisation d'une Nano Application dédiée et d'un agent sur votre ordinateur. Ce n'est plus le cas. OpenSSH 8.2 a introduit une nouvelle fonctionnalité permettant l'utilisation « native » des dispositifs d'authentification FIDO pour le stockage des clés SSH.

Exemple d'utilisation

Voyons comment il peut être utilisé pour interagir avec un référentiel GitHub :

1. Créez une paire :

$ssh-keygen -t ed25519-sk -f ~/.ssh/id_mykey_sk Generating public/private ed25519-sk key pair.

You may need to touch your authenticator to authorize key generation.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_mykey_sk

Your public key has been saved in /home/user/.ssh/id_mykey_sk.pub

The key fingerprint is:

SHA256:ZdHzzXRboYdbVXpLN12EKyDEYycNMDXRJV45ECYEBp8 user@LPFR0218

The key's randomart image is:

+[ED25519-SK 256]-+

| ..=BO=*=o. +B|

| o o*==+= +.B|

| E. =+. *.XB|

| o . Bo*|

| S o . |

| |

| |

| |

| |

+----[SHA256]-----+

2. Enregistrez la clé SSH sur votre compte GitHub (voir la documentation GitHub)

3. Utilisez-le par exemple pour cloner un dépôt :

$git clone :LedgerHQ/app-bitcoin-new.git

Cloning into 'app-bitcoin-new'...

Confirm user presence for key ED25519-SK SHA256:iGu/I9kjxypEHkQIGmgTLBCA8ftm4Udu1DfkK2BwE0o

remote: Enumerating objects: 5625, done.

remote: Counting objects: 100% (10/10), done.

remote: Compressing objects: 100% (10/10), done.

remote: Total 5625 (delta 1), reused 2 (delta 0), pack-reused 5615

Receiving objects: 100% (5625/5625), 2.11 MiB | 636.00 KiB/s, done.

Resolving deltas: 100% (4055/4055), done.Si vous disposez de plusieurs clés SSH, vous pouvez suivre cette réponse StackOverflow pour sélectionner une clé spécifique au lieu de celle par défaut.

Paramètres

Lors de la création d'une paire de clés SSH à l'aide de ssh-keygen et votre clé de sécurité, vous pouvez :

- Choisissez la courbe de génération de bi-clés en précisant soit

-t ed25519-skor-t ecdsa-sk - Autoriser l'utilisation de la clé privée SSH sans acceptation manuelle de la clé de sécurité en spécifiant

-O no-touch-required. Certains services peuvent cependant refuser une telle authentification, c'est le cas de GitHub.

Il y a un resident option, mais elle n’ajoute pas de sécurité supplémentaire et son utilisation est plus complexe.

Xavier Chapron

Ingénieur micrologiciel

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.ledger.com/blog/strengthen-the-security-of-your-accounts-with-webauthn

- :possède

- :est

- :ne pas

- :où

- $UP

- 1

- 10

- 11

- 14

- 15%

- 20

- 2023

- 2FA

- 35%

- 8

- a

- A Propos

- acceptation

- accès

- Compte

- hybrides

- intérim

- acteurs

- ajouter

- Supplémentaire

- Adoption

- Après

- encore

- à opposer à

- Agent

- alice

- Tous

- Alliance

- permettre

- Permettre

- permet

- le long de

- déjà

- aussi

- an

- et de

- android

- tous

- Apis

- appli

- Application

- applications

- approprié

- SONT

- AS

- Outils

- associé

- At

- attaquer

- Attaques

- authentifier

- Authentification

- autoriser

- disponibles

- AWS

- Services bancaires

- basé

- BE

- était

- nom

- derrière

- Améliorée

- grain

- infractions

- navigateur

- Développement

- construit

- mais

- by

- CAN

- Cartes

- maisons

- certificat

- challenge

- Chrome

- combinant

- Commun

- Communications

- compatibilité

- complexe

- ordinateur

- informatique

- Confirmer

- Connecter les

- consentement

- Considérer

- contraintes

- Correspondant

- compte

- engendrent

- créée

- crée des

- La création

- CRÉDENTIEL

- Lettres de créance

- critères

- critique

- cryptographique

- de la cryptographie

- Courant

- courbe

- bases de données

- dévoué

- Réglage par défaut

- Delta

- un

- voulu

- détaillé

- détecter

- développé

- mobiles

- dispositif

- Compatibles

- différence

- différent

- numérique

- Actifs numériques

- dans

- Ne fait pas

- domaine

- fait

- Dropbox

- deux

- pendant

- e

- chacun

- Edge

- élément

- éléments

- activé

- Entrer

- évaluation

- Pourtant, la

- exemple

- existence

- d'experience

- explication

- extrait

- facilite

- facteur

- FAIL

- faux

- Favori

- Fonctionnalité

- Alliance FIDO

- Trouvez

- empreinte digitale

- Firefox

- Flash

- Abonnement

- Pour

- frauduleux

- De

- générateur

- génération

- obtenez

- Git

- GitHub

- Google Play

- pirate

- ait eu

- arriver

- Matériel

- Sécurité matérielle

- hachage

- Vous avez

- ayant

- he

- Haute

- sa

- Comment

- Cependant

- HTTPS

- Identification

- identifiant

- Identite

- if

- image

- la mise en œuvre

- met en oeuvre

- in

- inclus

- en effet

- d'information

- installer

- plutôt ;

- interagir

- l'interaction

- intérieurement

- International

- développement

- introduit

- iOS

- iPad

- seul

- IT

- SES

- jpg

- juste

- conservé

- ACTIVITES

- clés

- Savoir

- connaissance

- connu

- Peindre

- plus tard

- au

- Ledger

- Ledger Live

- Ledger Nano

- Ledger Nano S

- Legit

- légitime

- Niveau

- en tirant parti

- comme

- limites

- Liste

- le travail

- charges

- enregistrer

- vous connecter

- plus long

- LOOKS

- macos

- majeur

- Fabrication

- gérer

- Manuel

- manuellement

- de nombreuses

- Mai..

- veux dire

- signifiait

- mécanisme

- mécanismes

- message

- MFA

- Microsoft

- pourrait

- PLUS

- (en fait, presque toutes)

- motivation

- plusieurs

- prénom

- Nommé

- nano

- Besoin

- nécessaire

- Nouveauté

- aucune

- maintenant

- objets

- obtenu

- of

- Offres Speciales

- on

- ONE

- en ligne

- uniquement

- ouvert

- d'exploitation

- le système d'exploitation

- Opérations

- Option

- or

- origine

- OS

- Autre

- nos

- propre

- paire

- paramètres

- partie

- fête

- passé

- mots de passe

- parfaite

- effectué

- phishing

- attaques de phishing

- Physique

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- plus

- présence

- précédent

- Privé

- Clé privée

- Clés privées

- Vidéo

- propriété

- protégé

- fournit

- aportando

- Prouver

- public

- Clé publique

- clés publiques

- atteint

- reçoit

- réception

- recommandé

- recommande

- se réfère

- en ce qui concerne

- vous inscrire

- inscrit

- Inscription

- en relation

- libérer

- s'appuyer

- rend

- dépôt

- nécessaire

- demandes

- conditions

- Exigences

- résilient

- révélateur

- Analyse

- pour le running

- s

- Safari

- en toute sécurité

- même

- sauvé

- scénarios

- pour écran

- Deuxièmement

- Section

- sécurisé

- en toute sécurité

- sécurité

- failles de sécurité

- sur le lien

- envoyer

- envoie

- sensible

- Septembre

- serveur

- Serveurs

- service

- Services

- Paramétres

- SHA256

- Partager

- Partages

- Shorts

- devrait

- signer

- Signature

- signé

- site

- situations

- Logiciels

- quelques

- parfois

- Sources

- groupe de neurones

- caractéristiques

- Standard

- Commencer

- Région

- state-of-the-art

- étapes

- volé

- storage

- Boutique

- stockée

- Renforcer

- tel

- Support

- Appareils

- combustion propre

- Technologie

- qui

- La

- Les

- se

- puis

- donc

- l'ont

- Troisièmement

- this

- Avec

- à

- les outils

- Total

- -nous

- essayer

- deux

- Ubuntu

- expérience unique et authentique

- Mises à jour

- Actualités

- sur

- Utilisation

- utilisé

- d'utiliser

- Utilisateur

- Expérience utilisateur

- utilisateurs

- Usages

- en utilisant

- vérifier

- version

- très

- était

- Façon..

- we

- web

- navigateur web

- WELL

- Quoi

- Les

- qui

- WHO

- why

- large

- Wikipédia

- sera

- fenêtres

- comprenant

- dans les

- sans

- code écrit

- X

- Vous n'avez

- Votre

- zéphyrnet