L'opérateur américain de téléphonie mobile T-Mobile vient de admis avoir été piraté, dans un dossier connu sous le nom de 8-K qui a été soumis à la Securities and Exchange Commission (SEC) hier, 2023-01-19.

Le Formulaire 8-K est décrite par la SEC elle-même comme « le « rapport actuel » que les entreprises doivent déposer […] pour annoncer des événements majeurs dont les actionnaires doivent être informés. »

Ces événements majeurs incluent des problèmes tels que la faillite ou la mise sous séquestre (élément 1.03), les violations de la sécurité dans les mines (élément 1.04), les modifications du code de déontologie d'une organisation (élément 5.05) et une catégorie fourre-tout, couramment utilisée pour signaler les problèmes liés à l'informatique. , surnommé simplement Autres événements (article 8.01).

L'autre événement de T-Mobile est décrit comme suit :

Le 5 janvier 2023, T-Mobile US […] a identifié qu'un acteur malveillant obtenait des données via une seule interface de programmation d'application (« API ») sans autorisation. Nous avons rapidement lancé une enquête avec des experts externes en cybersécurité et dans la journée suivant la découverte de l'activité malveillante, nous avons pu retracer la source de l'activité malveillante et l'arrêter. Notre enquête est toujours en cours, mais l'activité malveillante semble être entièrement contenue pour le moment.

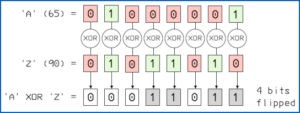

En clair : les escrocs ont trouvé un moyen d'entrer de l'extérieur, en utilisant de simples connexions Web, qui leur ont permis de récupérer des informations privées sur les clients sans avoir besoin d'un nom d'utilisateur ou d'un mot de passe.

T-Mobile indique d'abord le type de données qu'il pense aux attaquants n'a pas get, qui comprend les détails de la carte de paiement, les numéros de sécurité sociale (SSN), les numéros fiscaux, d'autres identifiants personnels tels que les permis de conduire ou les identifiants émis par le gouvernement, les mots de passe et les codes PIN, ainsi que des informations financières telles que les coordonnées bancaires.

Voilà les bonnes nouvelles.

La mauvaise nouvelle est que les escrocs se sont apparemment échappés le 2022-11-25 (ironiquement, en l'occurrence, Black Friday, le lendemain de Thanksgiving aux États-Unis) et n'est pas reparti les mains vides.

Beaucoup de temps pour le pillage

Les attaquants, semble-t-il, ont eu suffisamment de temps pour extraire et s'emparer d'au moins certaines données personnelles d'environ 37 millions d'utilisateurs, y compris des clients prépayés (pay-as-you-go) et postpayés (facturés à terme échu), y compris nom, adresse de facturation, e-mail, numéro de téléphone, date de naissance, numéro de compte T-Mobile et informations telles que le nombre de lignes sur le compte et les fonctionnalités du plan.

Curieusement, T-Mobile décrit officiellement cet état de fait avec les mots :

[T]il n'y a actuellement aucune preuve que l'acteur malveillant ait pu violer ou compromettre nos systèmes ou notre réseau.

Les clients concernés (et peut-être les régulateurs concernés) pourraient ne pas convenir que 37 millions de dossiers clients volés, comprenant notamment votre lieu de résidence et vos données de naissance…

…ne peut être écartée ni comme une brèche ni comme un compromis.

T-Mobile, comme vous vous en souvenez peut-être, a payé un énorme 500 millions de dollars en 2022 pour régler une violation subie en 2021, bien que les données volées lors de cet incident comprenaient des informations telles que les SSN et les détails du permis de conduire.

Ce type de données personnelles donne généralement aux cybercriminels une plus grande chance de réussir de graves vols d'identité, comme contracter des prêts à votre nom ou se faire passer pour vous pour signer un autre type de contrat, que s'ils n'avaient "que" vos coordonnées et votre date de naissance.

Que faire?

Il ne sert à rien de suggérer que les clients de T-Mobile prennent plus de précautions que d'habitude lorsqu'ils essaient de repérer des e-mails non fiables tels que des escroqueries par hameçonnage qui semblent "savoir" qu'ils sont des utilisateurs de T-Mobile.

Après tout, les escrocs n'ont pas besoin de savoir avec quelle compagnie de téléphonie mobile vous êtes pour deviner que vous utilisez probablement l'un des principaux fournisseurs et pour vous hameçonner de toute façon.

En termes simples, s'il y a de nouvelles précautions anti-hameçonnage que vous décidez de prendre spécifiquement à cause de cette violation, nous sommes heureux de l'entendre…

… mais ces précautions sont des comportements que vous pourriez aussi bien adopter de toute façon.

Nous allons donc répéter nos conseils habituels, qui valent la peine d'être suivis, que vous soyez client T-Mobile ou non :

- Ne cliquez pas sur les liens « utiles » dans les e-mails ou autres messages. Apprenez à l'avance comment accéder aux pages de connexion officielles de tous les services en ligne que vous utilisez. (Oui, cela inclut les réseaux sociaux !) Si vous connaissez déjà la bonne URL à utiliser, vous n'avez jamais besoin de vous fier aux liens qui pourraient avoir été fournis par un escroc, que ce soit dans des e-mails, des SMS ou des appels vocaux.

- Pensez avant de cliquer. Il n'est pas toujours facile de repérer les liens frauduleux, notamment parce que même les services légitimes utilisent souvent des dizaines de noms de sites Web différents. Mais au moins certaines, sinon beaucoup, d'escroqueries incluent le genre d'erreurs qu'une véritable entreprise ne commettrait généralement pas. Comme nous le suggérons au point 1 ci-dessus, essayez d'éviter de cliquer du tout, mais si vous le faites, ne soyez pas pressé. La seule chose pire que de tomber dans le piège d'une arnaque, c'est de se rendre compte par la suite que, si seulement vous aviez pris quelques secondes supplémentaires pour vous arrêter et réfléchir, vous auriez facilement repéré la trahison.

- Signalez les e-mails suspects à votre équipe informatique professionnelle. Même si vous êtes une petite entreprise, assurez-vous que tout votre personnel sait où soumettre des échantillons d'e-mails perfides ou signaler des appels téléphoniques suspects (par exemple, vous pouvez configurer une adresse e-mail à l'échelle de l'entreprise telle que

cybersec911@example.com). Les escrocs envoient rarement un seul e-mail de phishing à un seul employé, et ils abandonnent rarement si leur première tentative échoue. Plus tôt quelqu'un sonne l'alarme, plus tôt vous pourrez avertir tout le monde.

Vous manquez de temps ou d'expertise pour vous occuper de la réponse aux menaces de cybersécurité ? Vous craignez que la cybersécurité finisse par vous distraire de toutes les autres choses que vous devez faire ? Vous ne savez pas comment répondre aux rapports de sécurité d'employés qui souhaitent vraiment aider ?

En savoir plus sur Détection et réponse gérées par Sophos:

Recherche, détection et réponse aux menaces 24h/7 et XNUMXj/XNUMX ▶

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://nakedsecurity.sophos.com/2023/01/20/t-mobile-admits-to-37000000-customer-records-stolen-by-bad-actor/

- 000

- 1

- 2021

- 2022

- 2023

- a

- Capable

- A Propos

- au dessus de

- Absolute

- Compte

- activité

- propos

- adopter

- avancer

- conseils

- Après

- alarme

- Tous

- déjà

- Bien que

- toujours

- et les

- Annoncer

- Application

- auteur

- autorisation

- auto

- RETOUR

- image de fond

- Mal

- Banque

- compte bancaire

- Faillite

- car

- before

- comportements

- facturation

- frontière

- Bas et Leggings

- violation

- la performance des entreprises

- Appels

- carte

- les soins

- Catégories

- Canaux centraux

- Chance

- Modifications

- code

- Couleur

- commission

- communément

- Sociétés

- Société

- compromis

- Connexions

- contact

- contrat

- pourriez

- couverture

- Lecture

- des clients

- Clients

- les cybercriminels

- Cybersécurité

- données

- Date

- journée

- décrit

- détails

- Détection

- DID

- différent

- Commande

- Ne pas

- des dizaines

- conduite

- doublé

- même

- emails

- Employés

- employés

- Anglais

- assez

- éthique

- Pourtant, la

- événement

- événements

- tout le monde

- preuve

- exemple

- échange

- nous a permis de concevoir

- de santé

- externe

- supplémentaire

- extrait

- échoue

- Chute

- Fonctionnalités:

- few

- Déposez votre dernière attestation

- Dépôt

- la traduction de documents financiers

- Prénom

- Abonnement

- suit

- trouvé

- De

- d’étiquettes électroniques entièrement

- généralement

- obtenez

- obtention

- Donner

- donne

- Go

- Bien

- plus grand

- arrive

- heureux vous

- la taille

- vous aider

- flotter

- Comment

- How To

- HTTPS

- Chasse

- identifié

- Identite

- in

- incident

- comprendre

- inclut

- Y compris

- d'information

- Interfaces

- enquête

- Ironiquement

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- lui-même

- Janvier

- juste un

- Vif

- Savoir

- connu

- APPRENTISSAGE

- apprentissage

- Licence

- licences

- lignes

- Gauche

- le travail

- Prêts

- majeur

- a prendre une

- gérés

- de nombreuses

- Marge

- largeur maximale

- messages

- pourrait

- million

- erreurs

- Breeze Mobile

- téléphone mobile

- PLUS

- prénom

- noms

- NAVIGUER

- Besoin

- besoin

- Ni

- réseau et

- Nouveauté

- nouvelles

- Ordinaire

- notamment

- nombre

- numéros

- obtention

- officiel

- Officiellement

- ONE

- en cours

- en ligne

- de commander

- Autre

- au contrôle

- payé

- Mot de Passe

- mots de passe

- paul

- Paiement

- Carte de paiement

- être

- personnel

- données à caractère personnel

- hameçonnage

- phishing

- Les escroqueries par phishing

- Téléphone

- appels téléphoniques

- broches

- Plaine

- plan

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Point

- position

- Poteaux

- Prépayé

- Privé

- Probablement

- Programmation

- de voiture.

- fournisseurs

- tirant

- mettre

- soulève

- Articles

- Régulateurs

- pertinent

- rappeler

- répéter

- rapport

- Rapports

- Rapports

- Réagir

- réponse

- Sécurité

- Arnaque

- Les escrocs

- les escroqueries

- SEC

- secondes

- titres

- Securities and Exchange Commission

- sécurité

- semble

- grave

- Services

- set

- Actionnaires

- devrait

- signer

- étapes

- simplement

- unique

- petit

- les petites entreprises

- Réseaux sociaux

- solide

- quelques

- Quelqu'un

- Identifier

- spécifiquement

- Spot

- L'équipe

- Région

- États

- Encore

- volé

- Arrêter

- soumettre

- soumis

- tel

- fourni

- soupçonneux

- SVG

- Système

- T-Mobile

- Prenez

- prise

- impôt

- équipe

- Action de grâce

- Le

- La Source

- vols

- leur

- chose

- des choses

- Pense

- menace

- Avec

- fiable

- à

- top

- Tracer

- transition

- communication

- typiquement

- URL

- us

- utilisé

- utilisateurs

- Violations

- Voix

- Basé sur le Web

- Site Web

- que

- qui

- WHO

- sera

- dans les

- sans

- des mots

- activités principales

- inquiet

- vaut

- Vous n'avez

- Votre

- zéphyrnet