Sécurité d'entreprise

En éliminant ces erreurs et angles morts, votre organisation peut faire d'énormes progrès vers l'optimisation de son utilisation du cloud sans s'exposer aux cyber-risques.

16 Jan 2024 • , 5 minute. lis

Le cloud computing est un élément essentiel du paysage numérique actuel. L'infrastructure informatique, les plates-formes et les logiciels sont plus susceptibles d'être fournis aujourd'hui en tant que service (d'où les acronymes IaaS, PaaS et SaaS, respectivement) que dans une configuration traditionnelle sur site. Et cela séduit plus que la plupart les petites et moyennes entreprises (PME).

Le cloud offre la possibilité d'égaliser les règles du jeu avec des concurrents plus importants, permettant une plus grande agilité commerciale et une évolution rapide sans se ruiner. C'est peut-être la raison pour laquelle 53 % des PME mondiales interrogées dans le cadre d'une enquête rapport récent disent qu'ils dépensent plus de 1.2 million de dollars par an sur le cloud ; contre 38% l’année dernière.

Mais la transformation numérique comporte également des risques. La sécurité (72 %) et la conformité (71 %) sont les deuxième et troisième défis cloud les plus fréquemment cités par les PME interrogées. La première étape pour relever ces défis consiste à comprendre les principales erreurs commises par les petites entreprises lors de leurs déploiements cloud.

Les sept principales erreurs commises par les PME en matière de sécurité cloud

Soyons clairs, les erreurs suivantes ne sont pas que des erreurs commises par les PME dans le cloud. Même les entreprises les plus grandes et les mieux dotées en ressources sont parfois coupables d’oublier les bases. Mais en éliminant ces angles morts, votre organisation peut faire d’énormes progrès vers l’optimisation de son utilisation du cloud, sans s’exposer à des risques financiers ou de réputation potentiellement graves.

1. Pas d'authentification multifacteur (MFA)

Les mots de passe statiques sont intrinsèquement non sécurisés et toutes les entreprises ne s'en tiennent pas à un bonne politique de création de mot de passe. Les mots de passe peuvent être volé de diverses manières, par exemple via le phishing, les méthodes de force brute ou simplement deviné. C'est pourquoi vous devez ajouter une couche d'authentification supplémentaire en plus. MFA rendra beaucoup plus difficile pour les attaquants d'accéder aux applications des comptes SaaS, IaaS ou PaaS de vos utilisateurs, atténuant ainsi le risque de ransomware, de vol de données et d'autres résultats possibles. Une autre option consiste à passer, lorsque cela est possible, à des méthodes d'authentification alternatives telles que authentification sans mot de passe.

2. Accorder trop de confiance au fournisseur de cloud (CSP)

De nombreux responsables informatiques estiment qu’investir dans le cloud signifie effectivement tout confier à un tiers de confiance. Ce n'est qu'en partie vrai. En fait, il y a un modèle de responsabilité partagée pour sécuriser le cloud, réparti entre le CSP et le client. Ce dont vous devez tenir compte dépend du type de service cloud (SaaS, IaaS ou PaaS) et du CSP. Même lorsque l'essentiel de la responsabilité incombe au fournisseur (par exemple dans le cas du SaaS), il peut s'avérer payant d'investir dans des contrôles tiers supplémentaires.

3. Échec de la sauvegarde

Conformément à ce qui précède, ne présumez jamais que votre fournisseur de cloud (par exemple, pour les services de partage/stockage de fichiers) vous soutient. Il est toujours utile de prévoir le pire des cas, qui est très probablement une panne du système ou une cyberattaque. Ce ne sont pas seulement les données perdues qui auront un impact sur votre organisation, mais également les temps d'arrêt et la perte de productivité qui pourraient suivre un incident.

4. Ne pas mettre à jour régulièrement les correctifs

Si vous ne parvenez pas à appliquer les correctifs, vous exposez vos systèmes cloud à l'exploitation des vulnérabilités. Cela pourrait à son tour entraîner une infection par des logiciels malveillants, des violations de données, etc. La gestion des correctifs est une bonne pratique de sécurité essentielle, aussi pertinente dans le cloud que sur site.

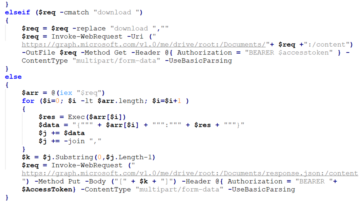

5. Mauvaise configuration du cloud

Les CSP sont un groupe innovant. Mais le grand nombre de nouvelles fonctionnalités et capacités qu’ils lancent en réponse aux commentaires des clients peut finir par créer un environnement cloud incroyablement complexe pour de nombreuses PME. Il est beaucoup plus difficile de savoir quelle configuration est la plus sécurisée. Les erreurs courantes incluent configuration du stockage cloud afin que tout tiers puisse y accéder, et à défaut de bloquer les ports ouverts.

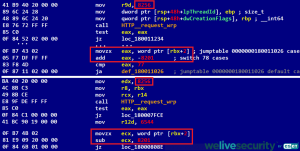

6. Ne pas surveiller le trafic cloud

Un refrain courant est qu'aujourd'hui, il ne s'agit pas de « si » mais de « quand » votre environnement cloud (IaaS/PaaS) est piraté. Une détection et une réponse rapides sont donc essentielles si vous souhaitez repérer les signes le plus tôt possible et contenir une attaque avant qu'elle n'ait la possibilité d'avoir un impact sur l'organisation. Cela rend une surveillance continue indispensable.

7. Ne pas chiffrer les joyaux de la couronne de l'entreprise

Aucun environnement n’est à 100 % à l’épreuve des violations. Alors, que se passe-t-il si une partie malveillante parvient à accéder à vos données internes les plus sensibles ou à des informations personnelles hautement réglementées sur vos employés/clients ? En le chiffrant au repos et en transit, vous vous assurerez qu'il ne pourra pas être utilisé, même s'il est obtenu.

Bien sécuriser le cloud

La première étape pour lutter contre ces risques de sécurité dans le cloud consiste à comprendre où se situent vos responsabilités et quels domaines seront gérés par le CSP. Il s'agit ensuite de déterminer si vous faites confiance aux contrôles de sécurité natifs du cloud du CSP ou si vous souhaitez les améliorer avec des produits tiers supplémentaires. Considérer ce qui suit:

- Investir dans l' solutions de sécurité tierces pour améliorer la sécurité et la protection de votre cloud pour vos applications de messagerie, de stockage et de collaboration, en plus des fonctionnalités de sécurité intégrées aux services cloud proposés par les principaux fournisseurs de cloud au monde

- Ajoutez des outils de détection et de réponse étendus ou gérés (XDR/MDR) pour permettre une réponse rapide aux incidents et le confinement/remédiation des violations.

- Développer et déployer un programme continu de correctifs basé sur les risques et basé sur une solide gestion des actifs (c'est-à-dire savoir de quels actifs cloud vous disposez, puis vous assurer qu'ils sont toujours à jour)

- Chiffrez les données au repos (au niveau de la base de données) et en transit pour garantir leur protection même si des personnes malveillantes s'en emparent. Cela nécessitera également une découverte et une classification efficaces et continues des données.

- Définir une politique claire de contrôle d’accès ; rendant obligatoires les mots de passe forts, l'authentification multifacteur, les principes du moindre privilège et les restrictions/listes autorisées basées sur les adresses IP pour des adresses IP spécifiques

- Pensez à adopter un Approche Zero Trust, qui intégrera bon nombre des éléments ci-dessus (MFA, XDR, cryptage) ainsi que la segmentation du réseau et d'autres contrôles

La plupart des mesures ci-dessus correspondent aux bonnes pratiques que l’on s’attendrait à déployer sur site. Et à un niveau élevé, ils le sont, même si les détails seront différents. Plus important encore, n’oubliez pas que la sécurité du cloud ne relève pas uniquement de la responsabilité du fournisseur. Prenez le contrôle dès aujourd’hui pour mieux gérer les cyber-risques.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.welivesecurity.com/en/business-security/7-deadly-cloud-security-sins-smb/

- :possède

- :est

- :ne pas

- :où

- $UP

- 35%

- 7

- a

- A Propos

- au dessus de

- accès

- hybrides

- ajouter

- Supplémentaire

- L'adoption d'

- aux côtés de

- aussi

- alternative

- Bien que

- toujours

- an

- ainsi que

- Annuellement

- Une autre

- tous

- Appels

- applications

- applications

- SONT

- domaines

- AS

- atout

- la gestion d'actifs

- Outils

- assumer

- At

- attaquer

- Authentification

- RETOUR

- Mal

- Banque

- Basics

- BE

- before

- CROYONS

- LES MEILLEURS

- les meilleures pratiques

- Améliorée

- jusqu'à XNUMX fois

- plus gros

- Le plus grand

- Block

- violation

- infractions

- Rupture

- construit

- Bouquet

- la performance des entreprises

- entreprises

- mais

- by

- Appelez-nous

- CAN

- capacités

- les soins

- maisons

- Catégories

- globaux

- Chance

- cité

- clair

- le cloud

- Cloud Security

- services de cloud computing

- collaboration

- vient

- Commun

- communément

- complexe

- conformité

- composant

- informatique

- configuration

- Considérer

- contiennent

- continu

- des bactéries

- contrôles

- Core

- Entreprises

- pourriez

- La création

- création

- critique

- #

- CSP

- des clients

- Cyber-attaque

- données

- Infractions aux données

- Base de données

- Date

- livré

- dépendre

- déployer

- déploiements

- détails

- Détection

- différent

- numérique

- Transformation numérique

- découverte

- do

- les temps d'arrêt

- motivation

- e

- "Early Bird"

- Efficace

- de manière efficace

- éléments

- l'élimination

- permettant

- chiffrement

- fin

- de renforcer

- assurer

- entreprises

- Environment

- essential

- Pourtant, la

- Chaque

- peut

- attendre

- exploitation

- prolongé

- supplémentaire

- fait

- défaut

- Échec

- Fonctionnalités:

- Réactions

- champ

- la traduction de documents financiers

- Prénom

- suivre

- Abonnement

- Pour

- De

- obtenez

- Global

- plus grand

- deviné

- coupable

- arrive

- Plus fort

- Vous avez

- d'où

- Haute

- très

- Frappé

- appuyez en continu

- Comment

- HTTPS

- i

- if

- Impact

- surtout

- in

- incident

- réponse à l'incident

- comprendre

- intégrer

- incroyablement

- d'information

- Infrastructure

- intrinsèquement

- technologie innovante

- peu sûr

- interne

- développement

- Investir

- sueñortiendo

- IT

- SES

- lui-même

- Janvier

- jpg

- juste

- Savoir

- paysage d'été

- Nom de famille

- L'année dernière

- lancer

- couche

- dirigeants

- conduisant

- au

- Niveau

- mensonge

- se trouve

- Probable

- perdu

- Entrée

- a prendre une

- FAIT DU

- Fabrication

- malveillant

- malware

- gérer

- gérés

- gestion

- gère

- obligatoire

- de nombreuses

- massif

- largeur maximale

- Mai..

- veux dire

- les mesures

- méthodes

- MFA

- m.

- erreurs

- atténuer

- Stack monitoring

- PLUS

- (en fait, presque toutes)

- beaucoup

- must

- indigène

- NCSC

- Besoin

- réseau et

- n'allons jamais

- Nouveauté

- Nouvelles fonctionnalités

- aucune

- obtenu

- of

- présenté

- on

- ONE

- uniquement

- ouvert

- Opportunités

- l'optimisation

- Option

- or

- organisation

- Autre

- les résultats

- Extériorisation

- plus de

- paas

- fête

- Mot de Passe

- mots de passe

- Pièce

- patcher

- Payer

- pays

- /

- personnel

- PHIL

- phishing

- placement

- plan

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- jouer

- politique

- ports

- possible

- l'éventualité

- pratique

- pratiques

- principes

- privilège

- productivité

- Produits

- Programme

- preuve

- protégé

- protection

- de voiture.

- fournit

- ransomware

- Nos tests de diagnostic produisent des résultats rapides et précis sans nécessiter d'équipement de laboratoire complexe et coûteux,

- nous joindre

- réglementé

- pertinent

- rappeler

- exigent

- respectivement

- répondants

- réponse

- responsabilités

- responsabilité

- REST

- résultat

- Analyse

- risques

- rivaux

- SaaS.

- même

- dire

- Escaliers intérieurs

- scénario

- Deuxièmement

- sécurisé

- sécurisation

- sécurité

- risques de sécurité

- segmentation

- sensible

- grave

- financier sérieux

- service

- Services

- sept

- Signes

- simplement

- petit

- faibles

- SMB

- PME

- So

- Logiciels

- parfois

- groupe de neurones

- Dépenses

- scission

- Spot

- taches

- étapes

- storage

- progrès

- STRONG

- tel

- interrogées

- combustion propre

- Système

- s'attaquer

- Prenez

- que

- qui

- La

- Les bases

- vol

- leur

- Les

- puis

- Ces

- l'ont

- des choses

- Troisièmement

- des tiers.

- this

- ceux

- Ainsi

- à

- aujourd'hui

- aujourd'hui

- trop

- les outils

- top

- vers

- traditionnel

- circulation

- De La Carrosserie

- transit

- oui

- La confiance

- confiance

- TOUR

- type

- comprendre

- compréhension

- utilisé

- d'utiliser

- divers

- via

- le volume

- vulnérabilité

- souhaitez

- Quoi

- quand

- que

- qui

- why

- sera

- comprenant

- sans

- monde

- pourra

- XDR

- an

- Vous n'avez

- Votre

- zéphyrnet