Le 11 décembre 2021, Kronos, une société de gestion des effectifs qui dessert plus de 40 millions de personnes dans plus de 100 pays, reçu un réveil brutal lorsqu'elle a réalisé que son Kronos Private Cloud était compromis par une attaque de ransomware. Ce n’était que le début d’une série d’événements qui allaient suivre. Encore aujourd’hui, des millions d’employés se retrouvent à court de centaines, voire de milliers de dollars, car le logiciel Kronos ne parvient pas à concilier leurs comptes suite à l’attaque.

Mais en comprenant l’impact de cette attaque de ransomware et les méthodes qui la sous-tendent, les entreprises peuvent mieux planifier et renforcer leurs efforts de protection en matière de cybersécurité pour prévenir ou minimiser les effets de telles attaques à l’avenir.

Comment l'attaque du rançongiciel Kronos s'est-elle produite

Comme beaucoup d’autres entreprises qui ont subi des attaques de ransomwares ces dernières années, Kronos a été peu informée. Son communiqué de presse indique simplement qu'il a pris conscience d'une « activité inhabituelle affectant les solutions UKG utilisant Kronos Private Cloud » et qu'il « a pris des mesures immédiates » et a déterminé qu'il s'agissait d'une attaque de ransomware.

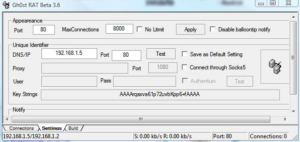

Dans les attaques de rançongiciels, les systèmes informatiques sont infectés par des logiciels malveillants qui verrouille ou crypte l'accès aux fichiers ou aux données jusqu'à ce qu'une rançon soit payée. Mais ces rançons peuvent être assez élevées et rien ne garantit que l’accès sera restitué. Dans le cas de Kronos, selon certaines informations, la rançon a été payée, mais il a fallu plus d'un mois avant que le système ne soit entièrement restauré et encore plus longtemps pour que les clients tentent de réconcilier leurs données par la suite.

Les ransomwares peuvent se propager de diverses manières, notamment via des e-mails de phishing ou en visitant un site Web infecté. Et avec l'évolution constante du paysage des menaces, de nouvelles méthodes d'infection apparaissent, telles que l'exploitation de serveurs Web. En général, la stratégie des mauvais acteurs consiste à cibler le maillon le plus faible. Et souvent, le maillon le plus faible est humain : c’est Jesse de la finance qui a été trompé par le spam et a cliqué sur le mauvais lien.

Dans le cas de Kronos, nous ne savons peut-être pas exactement comment la brèche s’est produite, mais l’impact s’est fait sentir partout. Non seulement cela a nui aux finances et à la réputation de Kronos lui-même, mais cela a également porté un préjudice important à toutes les entreprises et organisations qui comptaient sur Kronos en tant que fournisseur tiers.

Fallout

Kronos est utilisé par des dizaines de milliers d'entreprises et d'organisations différentes dans plusieurs secteurs pour suivre les heures de travail et émettre des chèques de paie. L'attaque en question a touché 2,000 XNUMX de ces entreprises et s'est produite au cours de l'une des périodes les plus chaotiques de l'année : en décembre, lorsque les primes ont tendance à être dues et lorsque les employés comptent vraiment sur la fiabilité de leur salaire.

Just imaginez à quel point c'est un gâchis votre entreprise serait dans le coup si toutes les données de paie des employés disparaissaient pendant des semaines. Les entreprises ont dû essayer de créer des solutions manuelles temporaires, et de nombreux employés n’ont pas reçu leur salaire pendant les vacances. Ensuite, une fois le système de nouveau en ligne, il fallait saisir manuellement les données et rapprocher les enregistrements. Cela était coûteux en termes financiers, mais aussi en termes de temps et de moral.

Notez comment l'impact de cette attaque n'a pas seulement blessé Kronos, mais aussi les nombreuses entreprises qui utilisaient le logiciel Kronos, sans parler des employés de ces entreprises.

Il s’agit d’un excellent exemple de risque de tiers.

Même si votre entreprise peut avoir tous ses canards de cybersécurité à la suite, elle est toujours en danger si vous comptez sur un fournisseur qui présente des failles de sécurité. Protéger votre organisation contre une attaque de ransomware similaire à celle qui a frappé Kronos signifie aller au-delà de la simple protection de votre organisation contre les logiciels malveillants. Vous devez également vous assurer que tous les fournisseurs sur lesquels vous comptez sont évalués avec précision quant aux risques de sécurité.

Gestion des risques liés aux tiers

Pour vous aider à éliminer les risques tiers et vous éviter une attaque de ransomware similaire à celle de Kronos, voici les étapes clés pour comprendre et gérer vos risques tiers :

Étape 1 : Identifiez vos fournisseurs : Vous devez savoir qui sont tous vos fournisseurs avant de pouvoir effectuer une analyse des risques. Pour certaines organisations, la liste peut être petite. Pour d’autres, la recherche et le catalogue de tous les fournisseurs peuvent prendre un certain temps.

Étape 2 : Analyser les risques pour chaque fournisseur : Évaluez la posture de sécurité de chaque fournisseur et déterminez le risque relatif qu’ils représentent pour vos opérations et infrastructures critiques.

Étape 3 : Donner la priorité aux fournisseurs en fonction du risque : Une fois que vous avez compris le risque associé à chaque fournisseur, vous pouvez les classer en fonction de leur importance globale pour votre entreprise et des menaces potentielles qu'ils représentent. Cela vous aidera à résoudre les problèmes les plus critiques en premier ou à déterminer les domaines dans lesquels un changement de priorité des fournisseurs serait plus bénéfique.

Étape 4 : Surveiller en continu : Il ne suffit pas de s’enregistrer une seule fois auprès de chaque fournisseur. De nos jours, dans toutes les entreprises, la technologie et les configurations évoluent constamment, tout comme le paysage des menaces. Une surveillance continue du risque tiers vous alertera si quelque chose change et vous permettra d'agir en conséquence.

Les menaces de cybersécurité resteront toujours au premier plan à mesure que le paysage des menaces évolue et que les cybercriminels utilisent de nouveaux vecteurs d'attaque. Cependant, garder une longueur d'avance sur ces menaces grâce à une gestion appropriée des risques liés aux tiers, à des évaluations de sécurité des fournisseurs et à l'identification des posture de sécurité de votre propre entreprise vous aidera à éviter de faire la une des journaux en tant que victime d'une attaque de ransomware.

- blockchain

- portefeuilles de crypto-monnaie

- cryptoexchange

- la cyber-sécurité

- les cybercriminels

- Cybersécurité

- Lecture sombre

- département de la Sécurité intérieure

- portefeuilles numériques

- pare-feu

- Kaspersky

- malware

- Mcafee

- NexBLOC

- Platon

- platon ai

- Intelligence des données Platon

- Jeu de Platon

- PlatonDonnées

- jeu de platogamie

- VPN

- la sécurité d'un site web