Lorsque vous achetez un nouveau smartphone, vous recherchez probablement le meilleur rapport qualité-prix. Si vous êtes à la recherche d’un appareil haut de gamme mais que vous ne souhaitez pas payer le prix fort, les offres de fabricants moins connus figureront probablement sur votre liste restreinte. En effet, sur le marché extrêmement concurrentiel des smartphones, vous n'aurez peut-être que l'embarras du choix, car certains concurrents peu connus mais haut de gamme peuvent, à bien des égards, rivaliser avec les produits phares de titans technologiques établis comme Apple, Samsung et Google.

D'un autre côté, même si les téléphones ciblant ceux d'entre nous qui sont soucieux du prix ne font pas sauter leur tirelire, ils sont perdants lorsqu'ils sont évalués par rapport à des critères tels que la reconnaissance de la marque, les technologies de télécommunications concurrentes et, dans certains cas, considérations mondiales en matière de sécurité et de confidentialité des données. Le prestige (ou son absence) et les politiques de prix associées à certains fabricants ont également un impact sur la perception du public – après tout, le smartphone est devenu l’un des principaux symboles de statut social de notre époque.

À certains égards, même certains appareils de pointe peuvent alors être relégués dans la catégorie milieu de gamme, voire même économique. En particulier dans ce dernier cas, les smartphones sont souvent équipés d'anciennes versions d'Android et bénéficient d'un support après-achat moindre, voire inexistant. Ils ne reçoivent souvent ni mises à jour de fonctionnalités ni de sécurité, les reçoivent en retard ou seulement pour une courte période, et leurs fabricants peuvent même être totalement exclus de l'écosystème d'applications du Google Play Store. Comme le montrent plusieurs cas où des téléphones ont été livré avec des logiciels malveillants dès la sortie de la boîte, la sécurité de la chaîne d’approvisionnement est une autre raison de s’inquiéter.

Multivers Android ?

Avec son part de marché de plus de 70 pour cent, soit environ 3.3 milliards d'utilisateurs actifs, Android maintient sa position de premier système d'exploitation (OS) mobile mondial. Cependant, tous ne sont pas égaux dans le monde des androïdes. Parmi les smartphones Android dotés de fonctionnalités complètes, Samsung est en tête avec une part de marché de près de 35 pour cent, tandis que sa part du marché total des smartphones s'élève à 20 pour cent, juste derrière Apple.

Samsung est en tête du peloton non seulement grâce à son caractère innovant et à la haute qualité de ses produits qui proposent diverses options pour tous les budgets. L’avance de Samsung tient également au fait que ses téléphones bénéficient de mesures de sécurité intégrées à Google Play et que nombre de ses téléphones sont livrés avec des mises à jour logicielles pour des périodes plus longues que la plupart de ses concurrents dans l’écosystème fragmenté d’Android. Tout cela garantit en fin de compte une intégration matérielle et logicielle optimisée et, par extension, améliore l’expérience utilisateur et la sécurité.

Depuis 2019, les nouveaux téléphones du géant technologique chinois Huawei, par exemple, sont exclus du Google Play Store. Afin de maintenir sa présence sur le marché mondial, l'entreprise, qui possède sa propre gamme de modèles de smartphones haut de gamme, , a construit son propre système d'exploitation appelé HarmonyOS. Ce système d'exploitation est largement basé sur le projet Android Open-Source (AOSP), disponible gratuitement. Toutefois, de telles exclusions de Google Play pourraient avoir des implications en matière de sécurité pour les utilisateurs finaux.

Sécurité collective

En plus des fonctionnalités de sécurité intégrées à Android, les utilisateurs bénéficient également d'une sécurité étendue via le Google Play Store lui-même et ses protections Play Protect activées par défaut. Cet environnement d'application Android officiellement sanctionné est intégré aux téléphones des fabricants de smartphones qui sont conformes aux réglementations américaines et européennes. La sécurité du magasin est soutenue par l’App Defense Alliance de Google, qui a été lancé en novembre 2019 et compte ESET en tant que membre.

Le Google Play Store héberge plus de 2.6 millions d'applications, et presque tous pourraient, en théorie, avoir des « fonctionnalités de veille » malveillantes invisibles au moment du téléchargement ou, comme ce fut le cas avec Malware Ahmyth découvert par ESET récemment, recevez une mise à jour malveillante plus tard dans un incident également mis en évidence dans le rapport de Google. Rapport Thrat Horizons d’août 2023. Où les menaces sont repérées magasins soucieux de la sécurité comme le Samsung Galaxy Store et même le Google Play Store, leurs opérateurs agissent rapidement pour supprimer les applications.

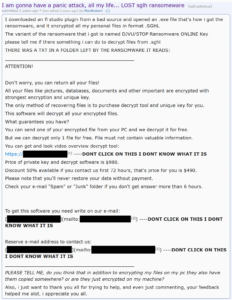

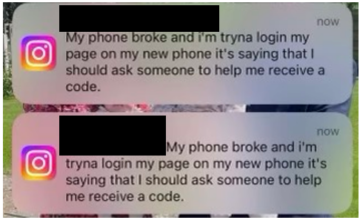

En tant que tels, les appareils Android courent le risque de plusieurs principaux types de logiciels malveillants. Ce sont des chevaux de Troie bancaires, qui volent les identifiants de connexion et peuvent même contourner l'authentification à deux facteurs (2FA). Une autre menace est constituée par les chevaux de Troie d'accès à distance (RAT), qui peuvent espionner les victimes et recevoir des commandes directes des attaquants pour voler de l'argent, des informations d'identification ou des données, détourner des comptes de réseaux sociaux et enregistrer des appels téléphoniques. Il existe également des ransomwares Android qui se propagent souvent via des liens malveillants sur des sites Web non sécurisés ou dans des e-mails et des messages. Protéger les personnes contre ce type de risques est au cœur de la mission de l’Alliance.

La sécurité nous concerne tous

La plupart des appareils Android sont équipés de skins du fabricant en plus de la version Android barebones et offrent un accès à Google Play. Il existe également des fournisseurs qui ont pris pied sur le marché avec d’autres systèmes d’exploitation basés sur AOSP, mais leurs magasins d’applications et les applications qui y sont disponibles ne sont pas approuvés par l’App Defense Alliance.

Utiliser des magasins d'applications tiers ou d'autres endroits non vérifiés peut être tentant, car ils proposent des applications que vous ne trouverez peut-être pas dans les magasins grand public ou proposent des alternatives entièrement open source (FOSS) qui contournent les restrictions régionales – ou elles n’ont tout simplement pas été créées par un géant de la technologie avec lequel vous ne souhaitez pas partager vos données. Et bien que certains de ces magasins soient correctement réglementés et gérés par entreprises légitimes, il y a aussi des centaines de magasins d'applications avec des processus de vérification moins stricts, voire inexistants.

Un résultat émerge : les risques liés aux applications alternatives et aux magasins d’applications sont plus susceptibles d’avoir un impact sur certaines marques de téléphones que sur d’autres, et constituent une préoccupation en particulier pour ceux qui n’ont pas accès au système d’exploitation et aux environnements d’applications authentiques de Google. [Remarque : Même les personnes qui décident de renoncer aux protections intégrées aux combinés Android pris en charge par Google Play et d'installer des applications en dehors de la boutique d'applications officielle peuvent, ou pourront bientôt, utiliser le scanner en temps réel du magasin pour vérifier les applications provenant d'autres sources.]

Les histoires édifiantes abondent

Les exemples de risques impliquant des magasins d’applications et des fabricants de téléphones tiers ne manquent pas, y compris ceux dont vous n’avez probablement jamais entendu parler. Passons en revue au moins quelques-uns qui ont émergé au fil des ans :

- Les unités régionales britanniques d’économie et de cybercriminalité du nord-est a émis un avertissement en 2020, à propos d'escrocs prétendant que des applications payantes spécifiques – dans ce cas, une fausse application « TikTokPro » – pourraient être téléchargés « gratuitement » depuis certains magasins d’applications tiers. Les victimes ont plutôt reçu des logiciels espions ou publicitaires.

- Et, tout comme il y a fausses applications, mises à jour de l'application et les magasins d'applications créés pour inciter les victimes à télécharger des logiciels malveillants, des dangers similaires peuvent provenir d'appareils bon marché fabriqués par des marques mobiles de qualité B ou sans nom. En 2020, le cabinet antifraude Logiciel malveillant détecté en amont soumission de demandes frauduleuses de services d'abonnement sur 53,000 2 smartphones Tecno WXNUMX vendus dans certains pays africains.

- Des menaces similaires, intégrées au micrologiciel, pourraient être trouvées dans des appareils achetés à bas prix sur de grandes plateformes de commerce électronique comme Alibaba ainsi que le Amazon et il est probable que de nombreuses offres économiques et ultra bon marché s’accompagnent de « coûts supplémentaires », tels que les logiciels publicitaires et autres méchancetés.

- Les téléphones Cheapo ne sont pas nécessairement distribués uniquement dans les pays en développement. En 2020, le gouvernement américain a lancé les smartphones Android UMX U686CL pour les utilisateurs à faible revenu. Il s'est avéré plus tard qu'ils étaient venus préinstallé avec un malware inamovible afficher des publicités indésirables et télécharger des applications non autorisées.

Ici, il y a des monstres

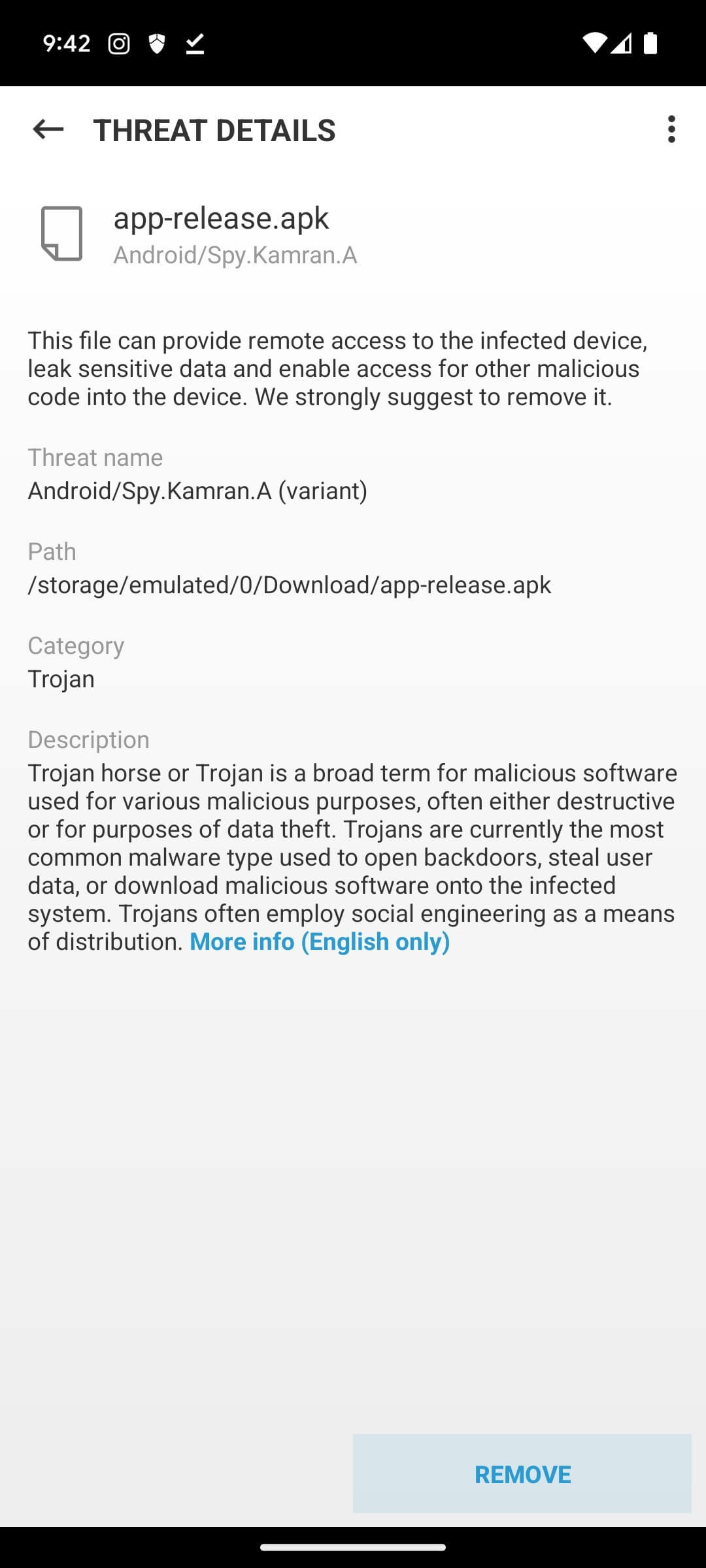

ESET Research continue de traquer les menaces mobiles, y compris celles qui ciblent les utilisateurs de logiciels provenant de magasins tiers ou les logiciels malveillants diffusés dans des messages ou sur des sites Web. Menaces récentes comme Le logiciel espion Kamran, caché dans une application d'information au Pakistan et téléchargées directement à partir d'un site d'actualités légitime, ne montrent qu'un des nombreux problèmes liés aux applications non vérifiées. Après avoir téléchargé l'application et accepté ses conditions, l'application a commencé à collecter des données telles que des contacts, des événements de calendrier, des journaux d'appels, des informations de localisation, des fichiers d'appareil, des messages SMS, des images, etc.

Il y a de fortes chances que vous ne veniez pas de la région du Gilgit-Baltistan au Pakistan. Cependant, quel que soit l'endroit où vous vivez, vous utilisez probablement une diversité d'applications qui vous aident dans vos opérations bancaires, fournissent des mises à jour d'actualités critiques ou servent simplement de divertissement. Quel que soit le prix, la marque ou le système d'exploitation équipant le téléphone que vous avez choisi, vous devez explorer le monde en ligne avec prudence.

Opter pour l’option de sécurité multicouche

Entre autres choses, la campagne Kamran a mis en évidence l'importance de l'endroit où les utilisateurs se procurent leurs applications ainsi que la nécessité de plusieurs niveaux de sécurité sur les appareils mobiles. Simplement, l’arsenal de menaces et les diverses méthodes d’attaque dont disposent les criminels – où qu’ils se trouvent – exigent une protection. Pour cette raison, des solutions comme ESET Sécurité mobile (EMS) bloque non seulement les logiciels malveillants comme présenté dans l'affaire Kamran, mais offre également une protection complète qui recherche et bloque les sites Web potentiellement dangereux et est équipée de fonctionnalités de protection des paiements, d'anti-hameçonnage et d'antivol proactive.

Des logiciels espions tels que Kamran et d'autres menaces mentionnées dans ce blog, EMS contribue grandement à vous protéger contre ces menaces. En fait, EMS aurait détecté Kamran à deux reprises – d'abord, via la fonction Anti-Phishing qui aurait empêché l'accès à la page et ensuite, grâce à son module Anti-Virus qui aurait analysé l'application malveillante avant et pendant le processus d'installation. en le bloquant comme indiqué dans l'image ci-dessous.

Que ce soit par besoin ou par goût de l'aventure, si vous plongez dans les eaux inconnues des téléphones économiques de fabricants obscurs, de magasins d'applications tiers et d'applications non grand public, vous pourriez être confronté à un voyage périlleux. Dans un tel voyage, il est indispensable de donner la priorité à la sécurité. La chose la plus simple que vous puissiez faire est de télécharger un solution de sécurité éprouvée comme ESET Mobile Security, récompensé à plusieurs reprises par des testeurs tiers comme AV Comparatives et d'autres.

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.welivesecurity.com/en/mobile-security/these-arent-android-phones-you-should-be-looking-for/

- :possède

- :est

- :ne pas

- :où

- 000

- 20

- 2019

- 2020

- 2023

- 2FA

- 35 pour cent

- 35%

- 70

- a

- Capable

- A Propos

- acceptant

- accès

- accès

- hybrides

- Agis

- infection

- ajout

- Aventure

- Africaine

- Après

- à opposer à

- Aide

- Tous

- Alliance

- presque

- aussi

- alternative

- des alternatives

- parmi

- quantités

- an

- ainsi que le

- android

- Une autre

- anti fraude

- tous

- appli

- app store

- Apple

- applications

- SONT

- autour

- Arsenal

- AS

- évalué

- associé

- At

- attaquer

- Les Authentiques

- AV

- disponibles

- attribué

- RETOUR

- soutenu

- Banque

- Services bancaires

- basé

- bbc

- BE

- était

- before

- derrière

- ci-dessous

- profiter

- LES MEILLEURS

- Big

- Milliards

- Block

- blocage

- Blocs

- Blog

- bénéficie d'

- tous les deux

- Bas et Leggings

- acheté

- brand

- Reconnaissance de la marque

- Marques

- Pause

- Britannique

- budget

- construit

- mais

- by

- Calendrier

- Appelez-nous

- appelé

- Appels

- Campagne

- CAN

- capacités

- maisons

- cas

- Catégories

- pris

- prudence

- central

- certaines

- chaîne

- pas cher

- vérifier

- chinois

- le choix

- choisi

- réclame

- CO

- comment

- vient

- Société

- compétition

- compétitif

- concurrents

- complet

- Préoccupations

- Contacts

- continue

- pourriez

- d'exportation

- créée

- Lettres de créance

- Criminalité

- Criminels

- critères

- critique

- En investissant dans une technologie de pointe, les restaurants peuvent non seulement rester compétitifs dans un marché en constante évolution, mais aussi améliorer significativement l'expérience de leurs clients.

- cyber

- la cybercriminalité

- dangers

- données

- confidentialité des données

- décider

- Défense

- demandes

- développement

- monde en développement

- dispositif

- Compatibles

- directement

- découvert

- afficher

- distribué

- plusieurs

- Diversité

- plongée

- do

- Dollar

- Ne pas

- down

- download

- téléchargement

- pendant

- e-commerce

- plus facile

- Économique

- risque numérique

- emails

- intégré

- émergé

- émerge

- fin

- Améliore

- Assure

- Divertissement

- entièrement

- Environment

- environnements

- égal

- notamment

- établies

- EU

- Pourtant, la

- événements

- Chaque

- évolué

- exemple

- exemples

- d'experience

- explorez

- prolongé

- extension

- Visage

- fait

- faux

- Fonctionnalité

- Fonctionnalités:

- few

- Violemment

- Fichiers

- Trouvez

- Ferme

- Prénom

- vaisseau amiral

- Pour

- Forbes

- trouvé

- fragmenté

- frauduleux

- librement

- De

- plein

- d’étiquettes électroniques entièrement

- Galaxy

- recueillir

- géant

- Global

- marché global

- Goes

- Google Play

- Google Play Store

- eu

- Gouvernement

- ait eu

- main

- Matériel

- nuisible

- Vous avez

- entendu

- caché

- Haute

- Haut de gamme

- Surbrillance

- détourner

- Accueil

- Horizons

- Cependant

- HTML

- HTTPS

- Huawei

- chasse

- if

- image

- satellite

- Impact

- Impacts

- implications

- importance

- in

- incident

- Y compris

- en effet

- d'information

- peu sûr

- installer

- installation

- plutôt ;

- l'intégration

- développement

- invisible

- impliquant

- Publié

- IT

- SES

- lui-même

- chemin

- juste

- juste un

- Vif

- en gardant

- Peindre

- principalement

- En retard

- plus tard

- poules pondeuses

- conduire

- conduisant

- Conduit

- au

- légitime

- moins

- moindre

- moins connu

- comme

- Probable

- Gamme

- Gauche

- le travail

- emplacement

- vous connecter

- Location

- plus long

- Style

- recherchez-

- perdre

- LES PLANTES

- Entrée

- Courant dominant

- maintenir

- maintient

- a prendre une

- Décideurs

- malware

- Fabricants

- Fabricants

- de nombreuses

- Marché

- part de marché

- Mai..

- Médias

- mentionné

- messages

- méthodes

- pourrait

- million

- Mission

- Breeze Mobile

- appareils mobiles

- mobile Security

- numériques jumeaux (digital twin models)

- Module

- de l'argent

- PLUS

- (en fait, presque toutes)

- multicouche

- plusieurs

- Multiverse

- must

- ne

- nécessairement

- Besoin

- Ni

- n'allons jamais

- Nouveauté

- nouvelles

- aucune

- noter

- Novembre

- of

- code

- Offrandes

- officiel

- Officiellement

- souvent

- plus

- on

- ONE

- en ligne

- uniquement

- open source

- d'exploitation

- le système d'exploitation

- systèmes d'exploitation

- opérateurs

- optimisé

- Options

- or

- de commander

- OS

- Autre

- Autres

- nos

- ande

- au contrôle

- plus de

- propre

- PACK

- page

- Pakistan

- particulièrement

- fête

- payant

- Paiement

- Personnes

- pour cent

- perception

- période

- périodes

- Téléphone

- appels téléphoniques

- téléphones

- image

- Des endroits

- Plateformes

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- Play Store

- politiques

- posé

- position

- peut-être

- l'éventualité

- Alimentation

- présence

- présenté

- Prestige

- prix

- établissement des prix

- priorisation

- la confidentialité

- Cybersécurité

- Probablement

- d'ouvrabilité

- processus

- Produits

- Projet

- correctement

- protéger

- L'utilisation de sélénite dans un espace est un excellent moyen de neutraliser l'énergie instable ou négative.

- protection

- public

- qualité

- vite.

- gamme

- ransomware

- en temps réel

- raison

- recevoir

- récent

- récemment

- reconnaissance

- record

- Indépendamment

- région

- régional

- réglementé

- règlements

- éloigné

- accès à distance

- supprimez

- À PLUSIEURS REPRISES

- demandes

- un article

- respects

- restrictions

- Reuters

- Avis

- bon

- Analyse

- risques

- Rival

- Courir

- s

- des

- garanties

- Samsung

- Sanctionné

- Les escrocs

- Deuxièmement

- sécurité

- sens

- besoin

- Services

- plusieurs

- Partager

- Shopping

- Shorts

- pénurie

- devrait

- montrer

- montré

- similaires

- simplement

- depuis

- site

- smartphone

- smartphones

- SMS

- Réseaux sociaux

- réseaux sociaux

- Logiciels

- vendu

- Solutions

- quelques

- Bientôt

- Identifier

- Sources

- groupe de neurones

- les pâtes à tartiner

- spyware

- j'ai commencé

- Statut

- Potence

- Boutique

- STORES

- droit

- Strict

- abonnement

- services d'abonnement

- tel

- la quantité

- chaîne d'approvisionnement

- Support

- combustion propre

- Système

- contes

- Target

- ciblage

- technologie

- géant de la technologie

- Les technologies

- monde de télécommunications

- conditions

- testeurs

- que

- Merci

- qui

- La

- le monde

- leur

- Les

- puis

- théorie

- Là.

- Ces

- l'ont

- chose

- des choses

- Troisièmement

- des tiers.

- this

- ceux

- menace

- des menaces

- fiable

- titans

- Titre

- à

- top

- Total

- vers

- Tourné

- Twice

- types

- nous

- Gouvernement des États-Unis

- En fin de compte

- non autorisé

- unités

- inconnu

- indésirable

- Mises à jour

- Actualités

- us

- utilisé

- Utilisateur

- Expérience utilisateur

- utilisateurs

- divers

- fournisseurs

- version

- versions

- vérifié

- via

- victimes

- souhaitez

- était

- Eaux

- Façon..

- sites Internet

- WELL

- ont été

- quelle que soit

- quand

- qui

- tout en

- WHO

- largeur

- sera

- comprenant

- sans

- world

- s'inquiéter

- pourra

- années

- Vous n'avez

- Votre

- zéphyrnet