Temps de lecture : 5 minutesIl existe un dilemme concernant la collecte d'événements des produits de détection et de réponse des points finaux (EDR). La collecte de tous les événements générés par les points de terminaison signifie des goulots d'étranglement sur le point de terminaison et sur le réseau. En collecter moins, vous risquez de manquer des événements importants; collecter davantage pourrait entraîner des points de terminaison de faible performance.

Les fournisseurs EDR actuels, y compris Crowdstrike, utilisent un schéma d'événement prédéfini où tous sont codés en dur dans leurs agents. Crowdstrike annonce qu'ils utilisent 400 événements différents (dont un pour cent sont leurs propres événements spécifiques à l'agent) qui sont statiques, avec des règles prédéfinies telles que des vérifications d'emplacements de fichiers de registre spécifiques, etc.

Voici leurs principales catégories d'événements:

- Événements du registre

- Événements de fichier

- Événements de comportement

- Événements du navigateur

- Opérations du presse-papiers

- Événements de processus

- Événements de tâche planifiés

- Événements de service

- Événements de fil

- Variables d'environnement

- Événements FW

- Événements de règles IOA

- Événements NetShare

- Événements USB

- Événements d'injection

- Événements de réseau

- Journal des événements Windows

- Événements FS

- Installer des événements

- Événements Java

- Événements du noyau

- Événements du module

- Événements LSASS

- Actions de quarantaine

- Actions de ransomware

- Événements client SMB

Pour chaque catégorie, des événements spécifiques sont générés comme PdfFileWritten, DmpFileWritten, DexFileWritten etc. mais ce sont toutes des opérations d'écriture de fichier où seul le type du fichier a été modifié. Il en va de même pour les événements de registre, les événements de service, etc.

Mais qu'en est-il de l'opération d'écriture de fichier vers un type de fichier inconnu ou générique? Qu'en est-il non seulement d'un événement, mais d'une série d'événements? Ou la fréquence des événements? Ou des schémas des mêmes événements qui sont importants? Dans de tels cas, un modèle d'événement statique comme celui de Crowdstrike a une portée très limitée pour détecter ces nouveaux types d'attaques APT. Nous pouvons considérer le modèle d'événement Crowdstrike comme une «collection d'événements basée sur les signatures» qui ressemble étroitement aux anciens scanners AV basés sur les signatures.

Dragon Enterprise de Comodo présente «Modélisation évolutive des événements» où les événements sont définis à partir de descripteurs de base comme

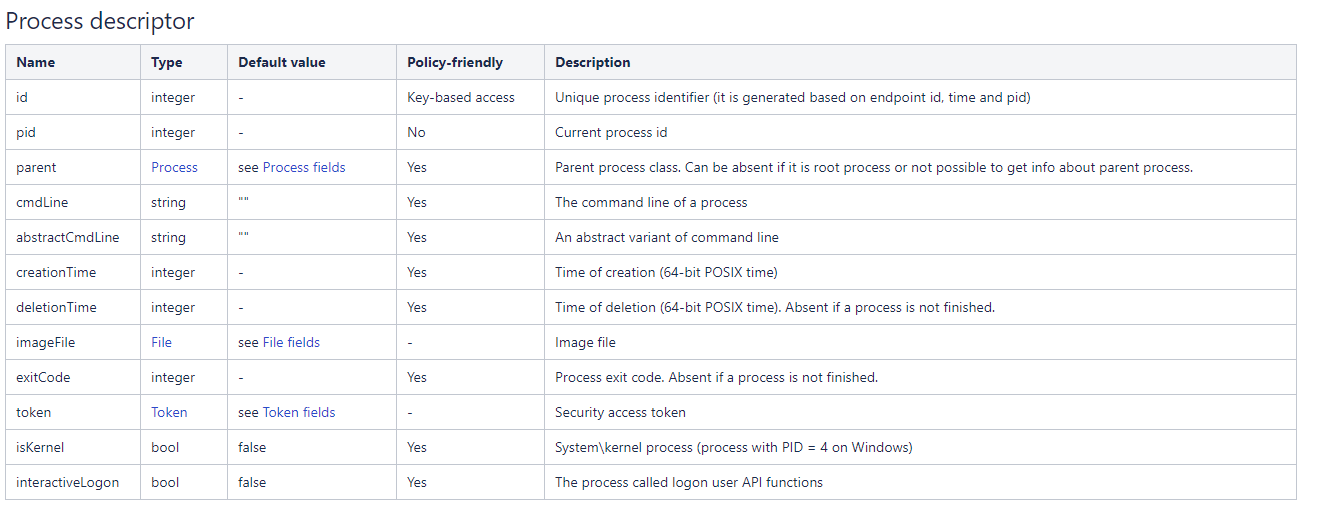

Processus:

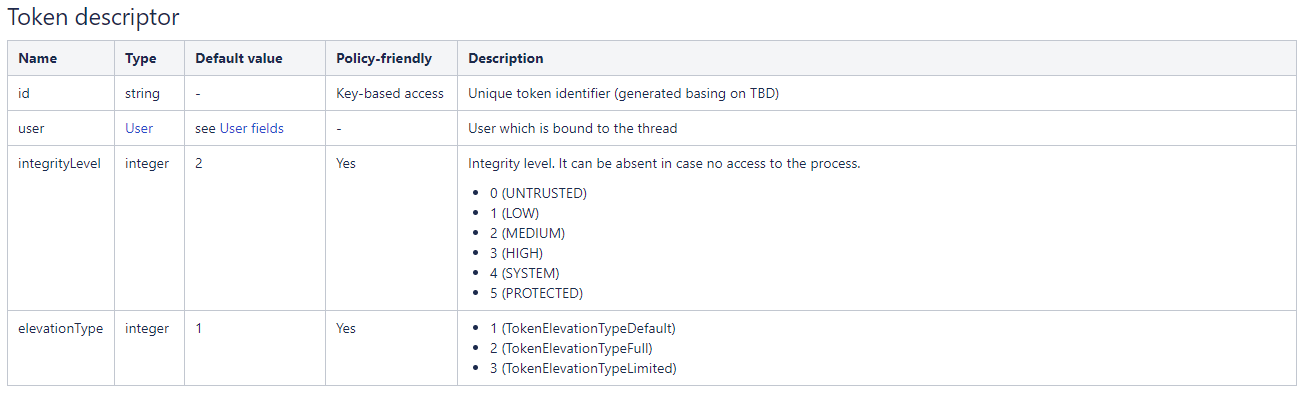

Token:

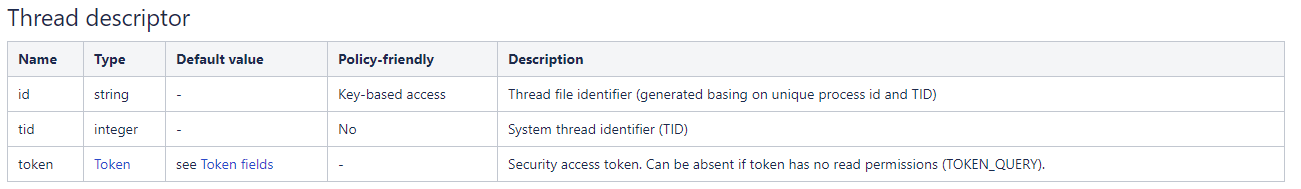

Fil:

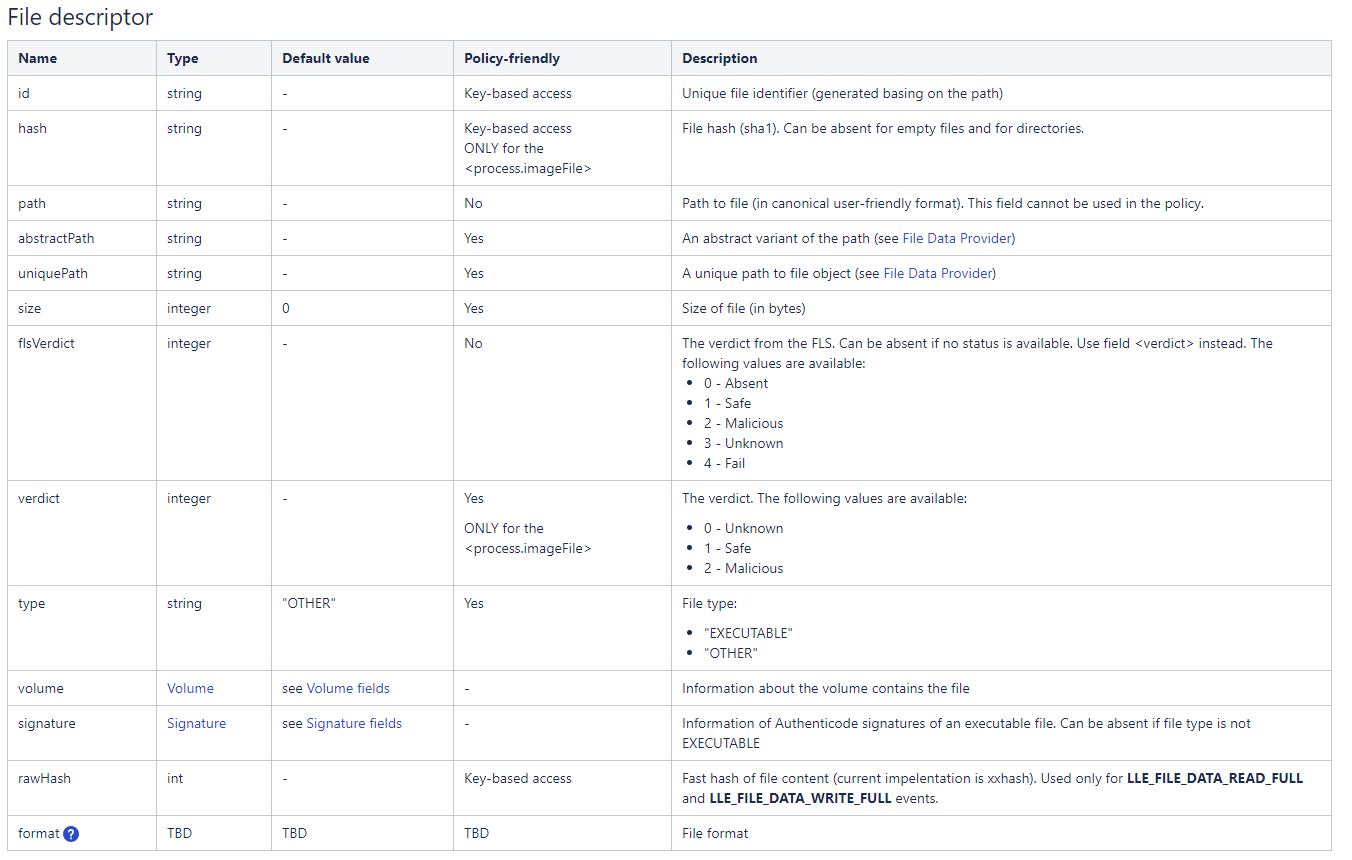

Fichier:

Quelques autres descripteurs sont:

- Utilisateur

- Registre

- Mémoire

- Réseau

- le service,

- volume,

- IP, etc

et les événements de bas niveau (LLE) sont générés à la suite d'une activité élémentaire. Celles-ci sont basées sur des événements bruts de différents composants, mais fournissent une couche d'abstraction de la source d'événements et des données spécifiques à l'API et au contrôleur. Par exemple, différents événements bruts provenant de différents contrôleurs et avec un ensemble différent de champs peuvent être convertis en une LLE d'un type.

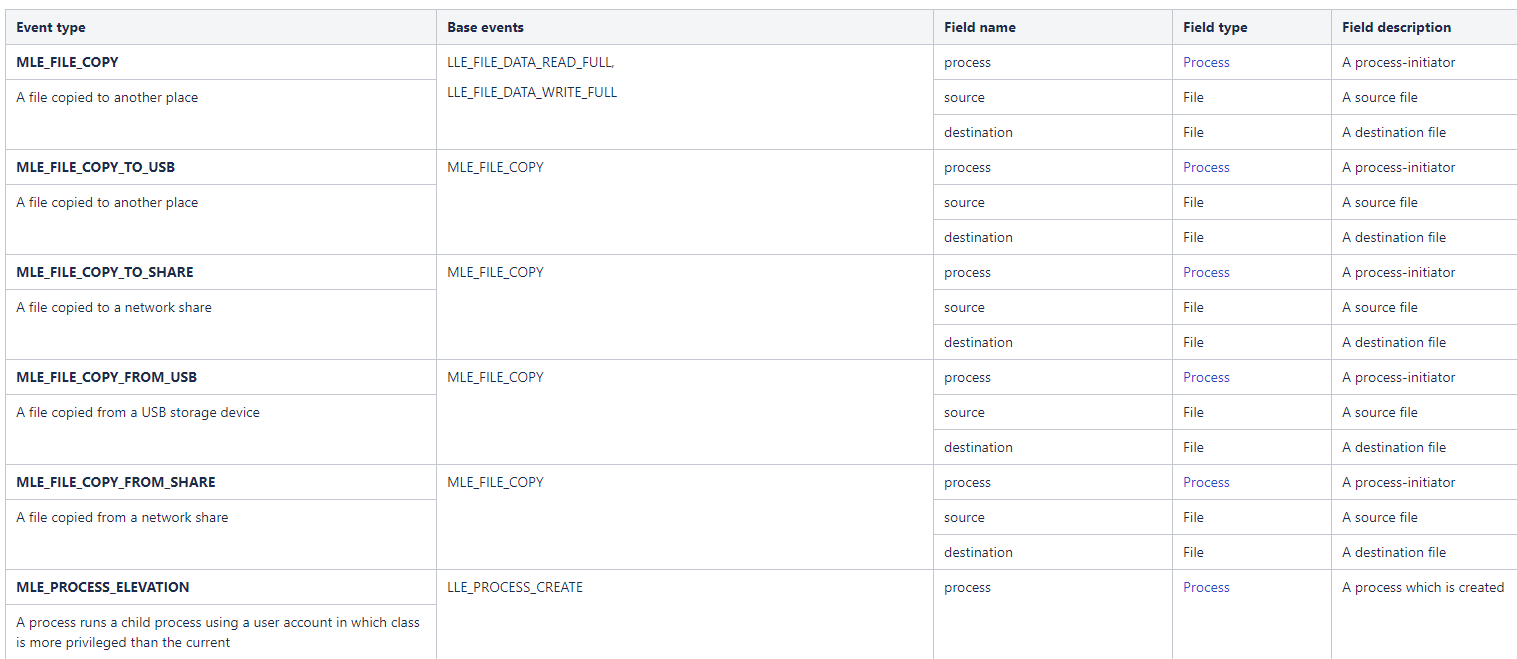

Les événements de niveau intermédiaire (MLE) sont des événements qui sont générés à la suite d'une séquence de LLE. Quelques exemples sont donnés ci-dessous:

Ils sont généralement générés par des composants de correspondance de modèles locaux. Chaque descripteur d'événement a son propre ensemble de champs. Cependant, les événements ont des champs communs standard.

Le descripteur d'événement est utilisé dans la correspondance de stratégie. La stratégie peut accéder aux champs des règles de condition et les comparer avec des valeurs prédéfinies. Cependant, tous les champs d'événement ne peuvent pas être utilisés pour la vérification de politique.

Certains champs ne sont pas des types scalaires mais des types complexes (dictionnaires et séquences). L'accès aux champs du dictionnaire est fourni en utilisant «.». L'accès aux champs de séquence est fourni en utilisant la notation «[]». Les exemples sont ci-dessous:

processus.pid

processus.parent.pid

process.accessMask [0]

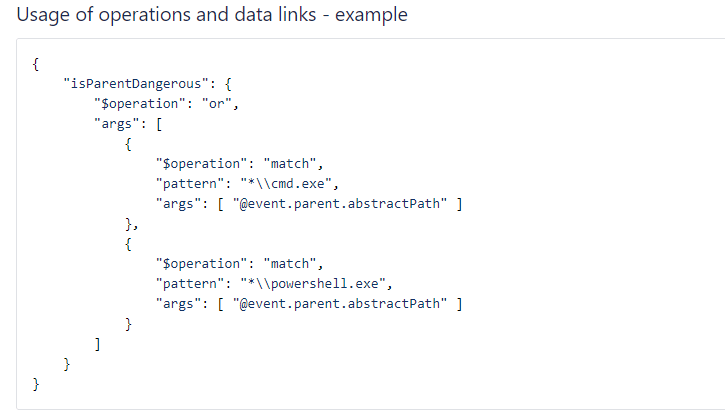

Figure 1 Exemple de politiques de modélisation adaptative d'événements

Les objets logiques (comme Process, File, User) dans les événements sont représentés sous forme de dictionnaires avec un format prédéfini. Le format de chaque objet est décrit et ses champs peuvent être utilisés pour la mise en correspondance de règles s'il est spécifié. Le descripteur d'objet peut contenir des champs faisant référence à d'autres objets.

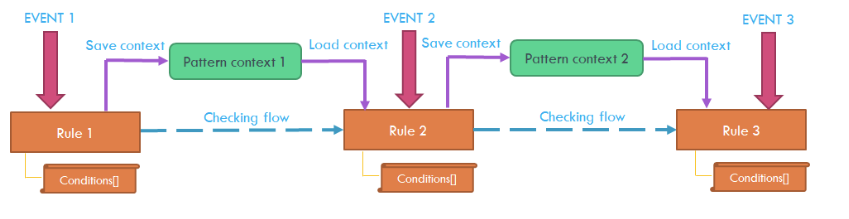

Figure 2 Chaînage de motifs

En utilisant cette définition, Comodo Dragon Platform définit une collection d'événements basée sur des stratégies qui peut être appliquée non seulement au point de terminaison lui-même, mais peut être différente pour chaque processus, service ou actions utilisateur. Grâce à cela, nous sommes non seulement en mesure de collecter tout ce que Crowdstrike collecte, mais il est également adaptatif pendant les incidents. Pourquoi devrions-nous collecter et envoyer tous les événements d'écriture incendie pour un processus de confiance s'il n'est pas encore injecté? Si une injection se produit ou si un fork différent se produit, Dragon Platform commence à collecter tous les détails de ce processus, sans modifier l'autre collection de processus. Sur ces événements de bas niveau, voici quelques exemples d'événements où Crowdstrike ne collecte pas:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise effectue toutes les correspondances de modèles dynamiquement sur le point final, contrôle les éléments à collecter, les éléments à corréler et souhaite envoyer en fonction des définitions de stratégie adaptative.

D'autre part, Dragon Enterprise analyse également les série chronologique des événements respectifs. Notre modélisation d'événement adaptatif étudie également différents degrés de périodicité dans les données, y compris l'intégration systématique des processus utilisateur, processus-processus, processus-système, ainsi que les effets du jour de la semaine et de l'heure, et fait des inférences sur les événements détectés (par exemple, popularité ou niveau de fréquentation).

Tout comme les menaces persistantes avancées (APT), les menaces internes doivent également être prises en compte dans le cadre de l'EDR. Le comportement agrégé des êtres humains individuels présente généralement une périodicité dans le temps à plusieurs échelles (quotidienne, hebdomadaire, etc.) qui reflète les rythmes de l'activité humaine sous-jacente et fait apparaître les données non homogènes. Dans le même temps, les données sont souvent corrompues par plusieurs périodes «éclatées» de comportements inhabituels. Le problème de la recherche et de l'extraction de ces événements anormaux est rendu difficile par les deux éléments. Dans ce contexte, Dragon Enterprises utilise un apprentissage non supervisé, basé sur des modèles de processus variant dans le temps qui peuvent également prendre en compte les événements anormaux. Nous avons généré un apprentissage adaptatif et autonome pour séparer les événements «éclatés» inhabituels des traces d'activité humaine normale.

Pour plus d'informations sur Comodo Dragon Enterprise et Crowdstrike, visitez https://bit.ly/3fWZqyJ

Gestion informatique informatique

Détection et réponse des points finaux

Le poste Qu'est-ce que la modélisation d'événement adaptative de la plateforme Comodo Dragon et pourquoi nous pensons qu'elle est meilleure que celle de Crowdstrike apparaît en premier sur Actualités et informations sur la sécurité Internet de Comodo.

- Coinsmart. Le meilleur échange Bitcoin et Crypto d'Europe.

- Platoblockchain. Intelligence métaverse Web3. Connaissance amplifiée. ACCÈS LIBRE.

- CryptoHawk. Radar Altcoins. Essai gratuit.

- Source : https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- Qui sommes-nous

- accès

- Compte

- actes

- activité

- Avancée

- agents

- Tous

- Annonce

- appliqué

- APT

- présence

- AV

- va

- ci-dessous

- Block

- cas

- Catégories

- vérification

- Contrôles

- recueillir

- Collecte

- collection

- Commun

- complexe

- composants électriques

- ordinateur

- condition

- contrôles

- pourriez

- Tous les jours

- données

- décrit

- détails

- détecté

- Détection

- différent

- difficile

- Commande

- Dragon

- pendant

- les effets

- éléments

- Endpoint

- Entreprise

- entreprises

- etc

- événement

- événements

- peut

- exemple

- exemples

- expositions

- Des champs

- trouver

- Incendie

- Prénom

- Abonnement

- fourche

- le format

- de

- ici

- Cependant

- HTTPS

- humain

- image

- important

- Y compris

- individuel

- d'information

- Insider

- l'intégration

- Internet

- Internet Security

- IT

- lui-même

- juste un

- couche

- apprentissage

- Niveau

- limité

- locales

- emplacements

- LES PLANTES

- FAIT DU

- assorti

- veux dire

- modèle

- numériques jumeaux (digital twin models)

- PLUS

- réseau et

- nouvelles

- Ordinaire

- opération

- Opérations

- Autre

- propre

- Patron de Couture

- pour cent

- périodes

- plateforme

- politique

- popularité

- Problème

- processus

- Produits

- fournir

- à condition de

- raw

- reflète

- restant

- représenté

- réponse

- même

- sécurité

- Série

- service

- set

- plusieurs

- quelques

- groupe de neurones

- Standard

- départs

- Les

- des menaces

- fiable

- top

- types

- typiquement

- utilisé

- d'habitude

- fournisseurs

- Versus

- hebdomadaire

- Quoi

- Qu’est ce qu'