Les organisations qui se défendent régulièrement contre les cyberattaques peuvent trouver utile de prendre occasionnellement du recul et de tester leurs capacités de défense et de réponse. Une façon d’y parvenir consiste à organiser des exercices de cybersécurité, qui fournissent aux organisations un aperçu de leur capacité à gérer les ransomwares, le phishing et autres attaques.

Les exercices de cybersécurité prennent de nombreuses formes, notamment des tests d'intrusion, des simulations de phishing et des exercices de tir réel, certains scénarios coûtant des centaines de milliers de dollars et s'étalant sur plusieurs jours, voire plusieurs semaines.

Les moins complexes de ces exercices sont exercices sur table, qui dure généralement de deux à quatre heures et peut coûter moins de 50,000 XNUMX $ (parfois beaucoup moins), une grande partie des dépenses étant liée à la planification et à l'animation de l'événement.

Contrairement à d’autres exercices, les exercices sur table n’impliquent souvent pas d’attaques sur les systèmes informatiques en direct. Au lieu de cela, un animateur présente un scénario de cyberattaque et les employés de l'organisation cliente discutent des mesures qu'ils prendraient en réponse.

Cette approche courante des exercices sur table est old-school et low-tech, mais ses partisans affirment qu'un scénario bien exécuté peut révéler des failles dans les plans de réponse et d'atténuation des organisations.

Les exercices sur table sont très demandés

La demande d'exercices sur table a augmenté de façon exponentielle au cours des deux dernières années, en raison de problèmes de conformité, de directives du conseil d'administration et de mandats de cyberassurance, explique Mark Lance, vice-président de la réponse aux incidents chez GuidePoint Security, une société de conseil en cybersécurité.

Dans certains cas, les employés demandent des exercices sur table pour aider à former les cadres. « Les gens veulent que leurs équipes de direction comprennent les véritables impacts d'un incident potentiel », explique Lance.

De nombreuses organisations de cybersécurité promeuvent des exercices sur table comme moyen pour les organisations de tester et d'améliorer leur réponse aux incidents et leurs plans de communication internes et externes à la suite d'une cyberattaque. Le Centre à but non lucratif pour la sécurité Internet appelle les tables « indispensables », soulignant qu'ils aident les organisations à mieux coordonner les différentes unités commerciales en réponse à une attaque et à identifier les employés qui joueront un rôle essentiel pendant et après une attaque.

Il n'existe pas de méthode copier-coller pour réaliser un exercice sur table, même si l'Agence américaine de cybersécurité et de sécurité des infrastructures fournit des forfaits pour aider les organisations à démarrer. Certaines organisations gèrent des simulations avec des équipes internes, bien que l’approche la plus courante consiste à faire appel à un fournisseur externe de cybersécurité.

Comment fonctionnent les exercices sur table

Dans une table typique, l'animateur mène une discussion en posant une série de questions. Par exemple, un scénario peut commencer avec un employé appelant un service d'assistance après avoir constaté une activité inhabituelle sur le réseau de l'entreprise. Voici quelques questions posées à l'intention des équipes informatiques :

-

Quelles sont vos prochaines étapes?

-

Comment menez-vous cette enquête ?

-

Comment corrélez-vous cette activité avec d’autres activités dans votre environnement ?

-

Comment cela est-il suivi dans un ticket d’incident ?

-

Quand l’activité atteint-elle un certain niveau de gravité ?

-

Quand faites-vous appel à votre équipe de gestion des incidents ?

Un tableau destiné aux cadres peut inclure les questions suivantes :

-

Un incident a été signalé. Quand ferons-nous appel à un avocat externe ?

-

Quand utilisons-nous notre police d’assurance cyber ?

-

Quand les notifications internes et externes doivent-elles être envoyées ?

-

Qui rédige les notifications ?

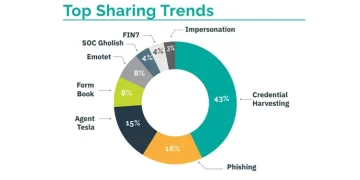

Les tables peuvent démarrer avec des centaines de scénarios différents, y compris des problèmes répandus comme les ransomwares et les attaques de phishing. Cependant, pour réussir, les plans de travail individuels doivent se concentrer spécifiquement sur l'organisation ou son secteur d'activité, explique Lance, ajoutant que le succès ou échec d'une table dépend en grande partie de la capacité du prestataire à planifier l'exercice et à le cibler sur un client spécifique.

« Plus cela est spécifique à leur environnement, plus ils sont enclins à rester engagés et intéressés, car cela comporte un certain niveau d'authenticité et de validité », dit-il.

GuidePoint, par exemple, fait appel à sa propre équipe de renseignement sur les menaces pour proposer des scénarios réels qui sont réalistes pour le client et qui représentent des menaces récentes ou émergentes.

Une autre façon de garantir le succès consiste à organiser des exercices théoriques distincts pour la haute direction et les équipes techniques d'une organisation. Lance affirme que ces deux groupes bénéficient de scénarios différents. Les dirigeants souhaitent souvent parler de problèmes à l’échelle de l’entreprise et des décisions de haut niveau qui doivent être prises. En revanche, les techniciens veulent entrer dans le vif du sujet pour arrêter et atténuer une attaque.

"Si vous faites une étude technique, vos ressources techniques pourraient ne pas s'ouvrir de la même manière si vous êtes entourés de hauts dirigeants", explique Lance. « Dans l’autre sens, les hauts dirigeants ne voudront peut-être pas paraître non techniques ou stupides devant leurs ressources techniques, et ils pourraient donc ne pas s’ouvrir autant. [Avec les deux groupes impliqués], vous avez une voix trop forte dans la pièce.

Apprendre à travers des scénarios réalistes

En plus de ne pas fournir un scénario réaliste, les animateurs des exercices sur table peuvent également échouer en ne parvenant pas à maintenir l'engagement d'un groupe ou en étant davantage un observateur qu'un leader, explique Curtis Fechner, responsable des pratiques cyber et chercheur en ingénierie chez conseil et intégration en cybersécurité. fournisseur Optiv. L'engagement des participants est le facteur le plus important du succès d'une table ronde, ajoute-t-il.

« Si je suis très passif », dit Fechner, « si je ne pose pas de questions ou ne conteste pas leurs réponses et que je les laisse simplement parler passivement, ou si vous obtenez un groupe de personnes [se plaindre] entre elles à propos d'un problème, cela tue. l’exercice, l’élan et l’énergie.

Cependant, si vous avez planifié un scénario pertinent et maintenu l'engagement des participants, il est difficile qu'un exercice sur table échoue, dit-il. Une discussion bien animée permettra aux participants de se renseigner sur les plans de réponse aux incidents de leur organisation et d'identifier les domaines qui pourraient être améliorés.

La plupart des exercices de cybersécurité nécessitent une courbe d'apprentissage pour toutes les personnes impliquées, explique Peter Manev, co-fondateur et directeur de la stratégie de Stamus Networks, un fournisseur de détection et de réponse réseau. En décembre, Stamus Networks a participé à un exercice de tir réel appelé Crossed Swords, organisé par le Centre d’excellence coopératif de cyberdéfense de l’OTAN (CCDCOE).

Les meilleurs résultats des exercices sur table sont lorsque « les équipes collaborent, apprennent ensemble, échangent des informations et des expériences et, bien sûr, progressent », explique Manev. "À mon avis, si cela se produit, vous avez déjà accompli quelque chose."

À la fin d'un exercice, Fechner aime prendre une demi-heure pour discuter des leçons apprises tout au long. Il demande aux participants ce qu’ils pensent avoir bien fait et quels étaient les points faibles.

"Cela, pour moi, est une réussite sur table – quand vous amenez ces gens à faire ce genre d'auto-analyse et à sortir avec cette introspection", dit-il. « Lorsque des problèmes sont signalés, cela, pour moi, définit un exercice de simulation réussi. »

Lorsqu'ils évaluent leur exercice, les participants doivent se concentrer sur l'amélioration continue des pratiques de cybersécurité, ajoute Fechner. « Ce qui est bien avec une table, c'est que c'est un événement sans échec », dit-il. "En réalité, il s'agit avant tout d'exposer ces opportunités de croissance et d'amélioration."

- Contenu propulsé par le référencement et distribution de relations publiques. Soyez amplifié aujourd'hui.

- PlatoData.Network Ai générative verticale. Autonomisez-vous. Accéder ici.

- PlatoAiStream. Intelligence Web3. Connaissance Amplifiée. Accéder ici.

- PlatonESG. Carbone, Technologie propre, Énergie, Environnement, Solaire, La gestion des déchets. Accéder ici.

- PlatoHealth. Veille biotechnologique et essais cliniques. Accéder ici.

- La source: https://www.darkreading.com/cybersecurity-operations/why-demand-for-tabletop-exercises-is-growing

- :possède

- :est

- :ne pas

- :où

- $UP

- 000

- 7

- a

- capacité

- Qui sommes-nous

- accompli

- activités

- activité

- actually

- ajoutant

- ajout

- Ajoute

- Après

- à opposer à

- agence

- Tous

- déjà

- aussi

- Bien que

- parmi

- an

- ainsi que les

- et infrastructure

- une approche

- SONT

- domaines

- AS

- demander

- demandant

- Evaluer

- At

- attaquer

- Attaques

- authenticité

- RETOUR

- BE

- car

- était

- va

- profiter

- LES MEILLEURS

- Améliorée

- Le plus grand

- planche

- tous les deux

- apporter

- Apporter

- la performance des entreprises

- mais

- by

- appelé

- appel

- CAN

- capacités

- cas

- Canaux centraux

- Centre d'excellence

- certaines

- difficile

- chef

- Réseautage et Mentorat

- client

- Co-fondateur

- comment

- Commun

- Communication

- Société

- complexe

- conformité

- consulting

- contiennent

- continu

- contraste

- coopérative

- coordonner

- corréler

- Prix

- pourriez

- conseil

- Cours

- critique

- Franchi

- courbe

- cyber

- Cyber-attaque

- cyber-attaques

- Cybersécurité

- jours

- Décembre

- décisions

- la défense

- Défendre

- Défense

- Définit

- Demande

- dépend

- bureau

- Détection

- DID

- différent

- difficile

- direction

- directives

- discuter

- spirituelle

- do

- dollars

- Don

- entraîné

- pendant

- éduquer

- économies émergentes.

- Employés

- employés

- fin

- énergie

- engagé

- participation

- ENGINEERING

- assurer

- Environment

- Pourtant, la

- événement

- tout le monde

- exemple

- Excellence

- échanger

- cadres

- Exercises

- Expériences

- exponentielle

- externe

- faciliter

- Facilitateur

- facteur

- FAIL

- défaut

- Échec

- papillon de nuit

- compagnon

- Trouvez

- Ferme

- Focus

- concentré

- Abonnement

- Pour

- document

- quatre

- de

- avant

- obtenez

- Go

- Réservation de groupe

- Groupes

- Croître

- Croissance

- cultivé

- Half

- manipuler

- arrive

- Vous avez

- he

- vous aider

- de haut niveau

- louer

- des trous

- heure

- HEURES

- Comment

- Cependant

- HTTPS

- Des centaines

- i

- ICON

- identifier

- identifier

- if

- Impacts

- améliorer

- amélioré

- amélioration

- in

- incident

- réponse à l'incident

- Incliné

- comprendre

- Y compris

- individuel

- industrie

- d'information

- Infrastructure

- plutôt ;

- Assurance

- l'intégration

- Intelligence

- intéressé

- interne

- Internet

- Internet Security

- développement

- introspection

- enquête

- impliquer

- impliqué

- vous aider à faire face aux problèmes qui vous perturbent

- IT

- SES

- jpg

- juste

- XNUMX éléments à

- conservé

- principalement

- Lays

- leader

- Leadership

- Conduit

- savant

- apprentissage

- au

- moins

- Cours

- Leçons apprises

- location

- Niveau

- comme

- aime

- le travail

- fort

- LES PLANTES

- Fabrication

- gestion

- et de gestion de projets

- mandats

- de nombreuses

- marque

- Mai..

- me

- pourrait

- atténuer

- atténuation

- Élan

- PLUS

- beaucoup

- must

- my

- Besoin

- réseau et

- réseaux

- next

- agréable

- aucune

- À but non lucratif

- Notifications

- of

- Financier

- souvent

- on

- ONE

- ouvert

- Opportunités

- or

- organisation

- organisations

- Organisé

- Autre

- nos

- ande

- les résultats

- au contrôle

- plus de

- propre

- Pain

- participant

- participants

- participé

- passif

- passé

- pénétration

- Personnes

- effectuer

- Peter

- phishing

- attaques de phishing

- plan

- prévu

- et la planification de votre patrimoine

- plans

- Platon

- Intelligence des données Platon

- PlatonDonnées

- Jouez

- des notes bonus

- politique

- défaillances

- pratique

- pratiques

- président

- Problème

- d'ouvrabilité

- Progrès

- promouvoir

- partisans

- fournir

- de voiture.

- fréquemment posées

- ransomware

- nous joindre

- monde réel

- réaliste

- récent

- régulièrement

- en relation

- pertinent

- Signalé

- Resources

- réponse

- réponses

- résultat

- bon

- rôle

- Salle

- Courir

- pour le running

- s

- même

- dire

- dit

- scénario

- scénarios

- sécurité

- voir

- sembler

- supérieur

- la haute direction

- séparé

- Série

- plusieurs

- devrait

- simulations

- Séance

- Instantané

- So

- quelques

- quelque chose

- parfois

- groupe de neurones

- spécifiquement

- Sponsorisé

- Commencer

- j'ai commencé

- rester

- étapes

- Étapes

- arrêt

- de Marketing

- stupide

- succès

- réussi

- Système

- Prenez

- discutons-en

- Robinets

- Target

- équipe

- équipes

- Technique

- tester

- Essais

- que

- qui

- Les

- leur

- Les

- se

- Là.

- Ces

- l'ont

- chose

- penser

- this

- ceux

- bien que?

- milliers

- menace

- des menaces

- Avec

- tout au long de

- billet

- à

- ensemble

- trop

- oui

- deux

- débutante

- typiquement

- comprendre

- unités

- us

- incontournable

- en utilisant

- validité

- Ve

- vendeur

- très

- vice

- Vice-président

- Voir

- Voix

- souhaitez

- Façon..

- façons

- we

- Semaines

- WELL

- ont été

- Quoi

- quand

- qui

- WHO

- why

- répandu

- sera

- comprenant

- activités principales

- pourra

- années

- Vous n'avez

- Votre

- zéphyrnet