L'authentification par empreinte digitale est une alternative pratique aux mots de passe et aux codes PIN. Qui a envie de passer du temps à taper une longue chaîne de chiffres, de lettres et de caractères alors qu’une simple pression suffit ?

Malheureusement, cette commodité a un coût. Parce que, contrairement à un mot de passe classique, vous laissez votre empreinte digitale sur les portes des taxis, les écrans d'iPhone et les verres de vin de votre restaurant local.

Dans cet article, l'équipe Kraken Security Labs démontre à quel point il est facile pour les acteurs malveillants de contourner votre méthode de connexion préférée.

Voler l'empreinte digitale

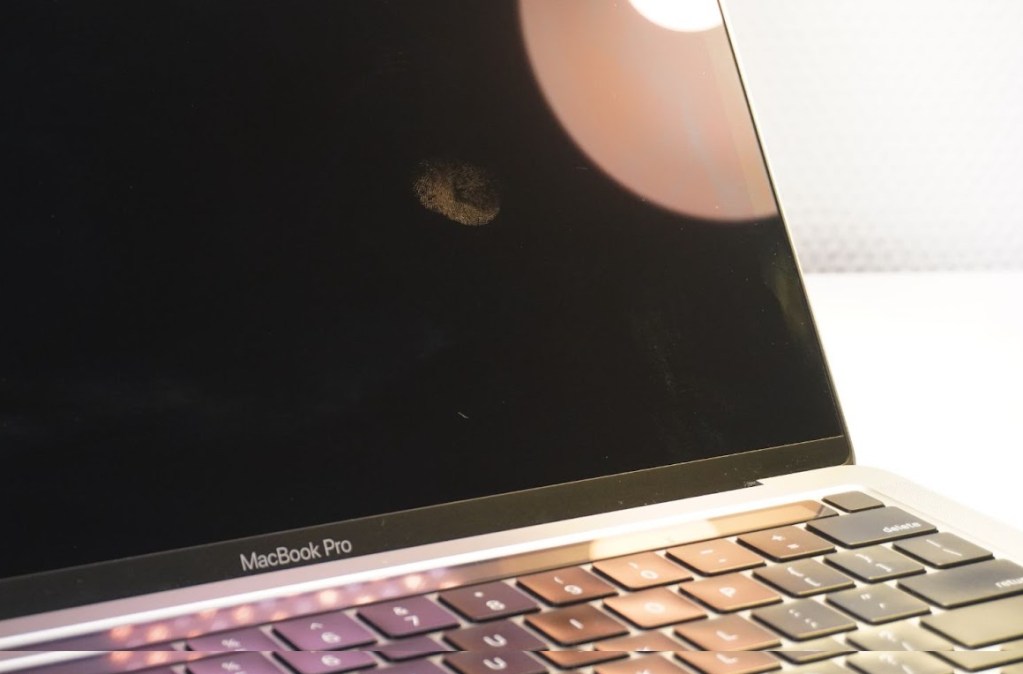

Pour compromettre votre appareil ou votre compte, nous n’avons même pas besoin d’un accès direct à votre empreinte digitale. Une photo d’une surface que vous avez touchée (d’une table à la bibliothèque locale à l’équipement de votre salle de sport la plus proche) fera l’affaire.

Une photo de l’empreinte digitale d’une victime sur l’écran de son ordinateur.

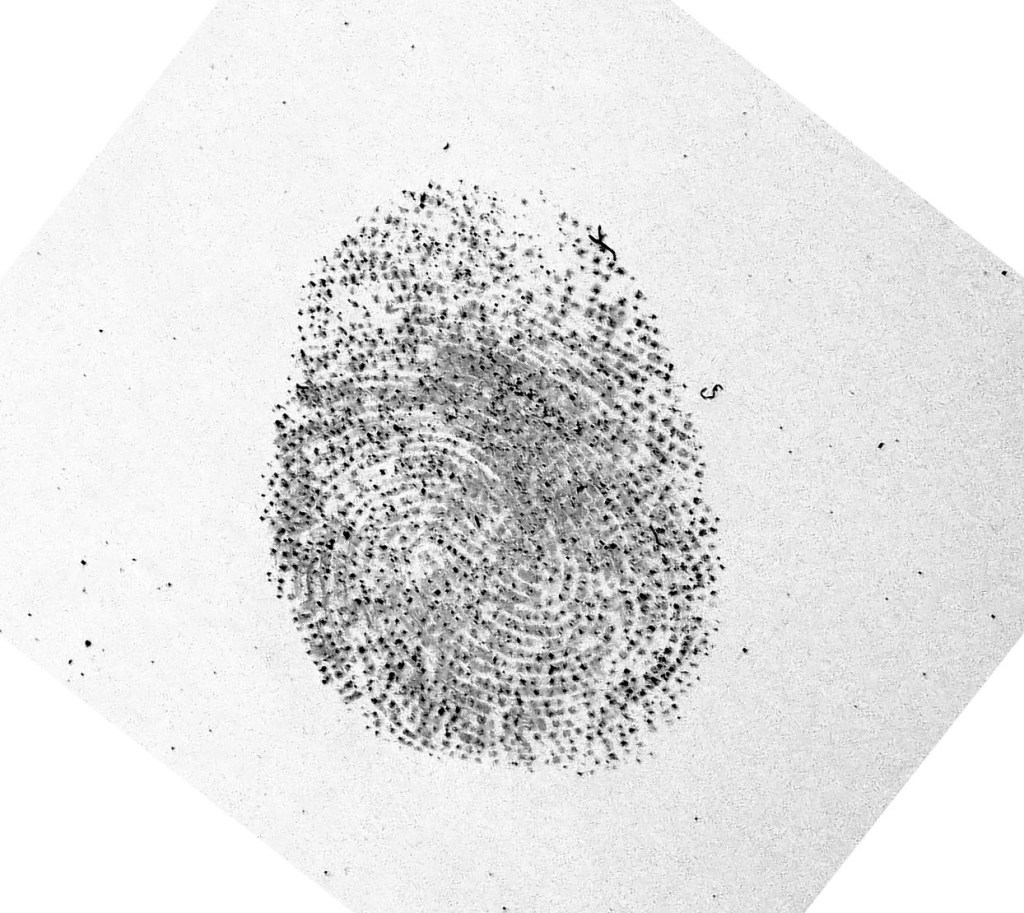

Avec cette photo à notre disposition, une heure dans Photoshop donne un négatif correct :

Le négatif de l’empreinte digitale de la photo précédente.

Ensuite, nous imprimerons l’image sur une feuille d’acétate avec une imprimante laser : le toner crée une structure 3D de l’empreinte digitale sur la feuille.

La feuille d'acétate avec notre imprimé frais.

Pour notre dernière étape, nous ajoutons de la colle à bois sur l'impression pour donner vie à une fausse empreinte digitale que nous pouvons utiliser sur un scanner.

Construire l'empreinte digitale synthétique.

Lancer l'attaque

Avec l’empreinte digitale en main, il suffit de la placer sur le scanner.

Notre empreinte digitale fonctionne sur un MacBook Pro.

Nous avons pu réaliser cette attaque bien connue sur la majorité des appareils dont notre équipe disposait pour les tests. S’il s’agissait d’une véritable attaque, nous aurions eu accès à une vaste gamme d’informations sensibles.

Se protéger de l'attaque

Une empreinte digitale ne doit pas être considérée comme une alternative sécurisée à un mot de passe fort. Cela rend vos informations – et potentiellement vos crypto-actifs – vulnérables même aux attaquants les plus simples.

Il devrait être clair désormais que, même si votre empreinte digitale vous est propre, elle peut toujours être exploitée avec une relative facilité. Au mieux, vous ne devriez envisager de l’utiliser que comme authentification à deuxième facteur (2FA).

Vous souhaitez améliorer votre hygiène de sécurité ? N'oubliez pas de consulter notre Guides du centre d'assistance pour d’autres conseils pour éviter les pièges de sécurité courants.

Source : https://blog.kraken.com/post/11905/your-fingerprint-can-be-hacked-for-5-heres-how/

- 2FA

- 3d

- accès

- Compte

- Tous

- article

- Authentification

- LES MEILLEURS

- Commun

- contenu

- Compatibles

- l'équipements

- faux

- empreinte digitale

- à la main

- salle de sport

- Comment

- HTTPS

- image

- d'information

- iPhone

- IT

- Kraken

- Labs

- Bibliothèque

- locales

- Majorité

- numéros

- Autre

- Mot de Passe

- mots de passe

- Pro

- gamme

- au Deck restaurant

- pour écran

- sécurité

- étapes

- So

- passer

- Surface

- Exploiter

- Essais

- fiable

- conseils

- top

- Vulnérable

- WHO

- Youtube