हम Apple के हालिया इवेंट को देखते हुए iOS 16 का इंतजार कर रहे हैं, जिसमें iPhone 14 और अन्य अपग्रेड किए गए हार्डवेयर उत्पाद जनता के लिए लॉन्च किए गए थे।

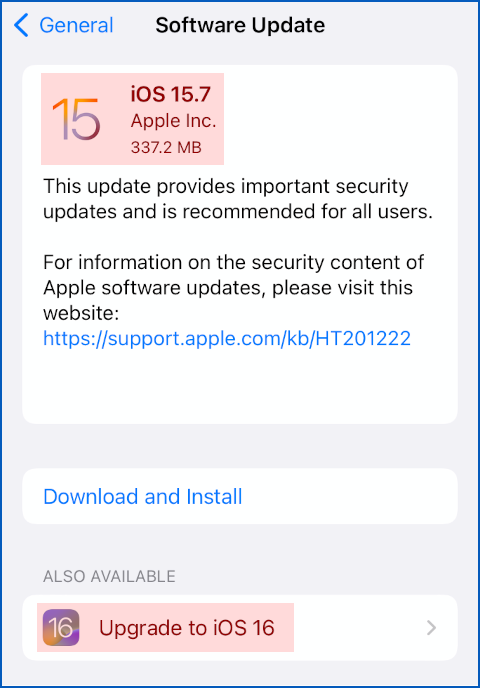

आज सुबह, हमने किया सेटिंग > सामान्य जानकारी > सॉफ्टवेयर अद्यतन, शायद ज़रुरत पड़े…

...लेकिन कुछ दिखाई नहीं दिया।

लेकिन आज रात 8 बजे से कुछ समय पहले यूके समय [2022-09-12टी18:31जेड], अपडेट सूचनाओं का एक समूह हमारे इनबॉक्स में गिरा, जिसमें नए और अपडेट किए गए ऐप्पल उत्पादों के एक उत्सुक मिश्रण की घोषणा की गई।

बुलेटिन पढ़ने से पहले ही हमने कोशिश की सेटिंग > सामान्य जानकारी > सॉफ्टवेयर अद्यतन फिर से, और इस बार हमें एक अपग्रेड की पेशकश की गई आईओएस 15.7, एक वैकल्पिक अपग्रेड के साथ जो हमें सीधे आईओएस 16:

एक ही समय में एक अपडेट और एक अपग्रेड उपलब्ध!

(हम आईओएस 16 में अपग्रेड के लिए गए थे - डाउनलोड सिर्फ 3 जीबी से कम था, लेकिन एक बार डाउनलोड होने के बाद प्रक्रिया हमारी अपेक्षा से तेज हो गई, और अब तक सब कुछ ठीक काम कर रहा है।)

अपग्रेड न करने पर भी अपडेट करना सुनिश्चित करें

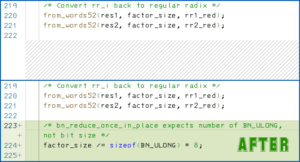

स्पष्ट होने के लिए, यदि आप नहीं करना चाहते हैं उन्नयन अभी iOS 16 के लिए, आपको अभी भी करने की आवश्यकता है अद्यतन, क्योंकि आईओएस 15.7 और iPadOS 15.7 अपडेट में कई सुरक्षा पैच शामिल हैं, जिसमें डब किए गए बग को ठीक करना शामिल है CVE-2022-32917.

बग, जिसकी खोज का श्रेय केवल को दिया जाता है "एक गुमनाम शोधकर्ता", इस प्रकार वर्णित है:

[बग पैच इन:] कर्नेल इसके लिए उपलब्ध: iPhone 6s और बाद में, iPad Pro (सभी मॉडल), iPad Air 2 और बाद में, iPad 5वीं पीढ़ी और बाद में, iPad मिनी 4 और बाद में, और iPod टच (7वीं पीढ़ी) प्रभाव: एक एप्लिकेशन कर्नेल विशेषाधिकारों के साथ मनमाना कोड निष्पादित करने में सक्षम हो सकता है। ऐप्पल एक रिपोर्ट से अवगत है कि इस मुद्दे का सक्रिय रूप से शोषण किया जा सकता है। विवरण: इस मुद्दे को बेहतर सीमा जांच के साथ संबोधित किया गया था।

जैसा कि हमने बताया कि Apple का आखिरी आपातकालीन शून्य-दिन पैच बाहर आया, एक कर्नेल कोड निष्पादन बग का मतलब है कि यहां तक कि निर्दोष दिखने वाले ऐप (शायद ऐप स्टोर में इसे बनाने वाले ऐप भी शामिल हैं क्योंकि उन्होंने जांच के दौरान कोई स्पष्ट लाल झंडे नहीं उठाए थे) ऐप्पल के ऐप-बाय-ऐप सुरक्षा लॉकडाउन से मुक्त हो सकते हैं …

... और संभावित रूप से पूरे डिवाइस को अपने कब्जे में ले लेता है, जिसमें कैमरा या कैमरों का उपयोग करने, माइक्रोफ़ोन को सक्रिय करने, स्थान डेटा प्राप्त करने, स्क्रीनशॉट लेने, एन्क्रिप्ट होने से पहले नेटवर्क ट्रैफ़िक पर जासूसी करने (या इसे डिक्रिप्ट किए जाने के बाद) जैसे सिस्टम संचालन करने का अधिकार हथियाना शामिल है। ), अन्य ऐप्स से संबंधित फ़ाइलों तक पहुंच, और भी बहुत कुछ।

यदि, वास्तव में, यह "मुद्दा" (या सुरक्षा छेद जैसा कि आप इसे कॉल करना पसंद कर सकते हैं) जंगली में सक्रिय रूप से शोषण किया गया है, यह अनुमान लगाना उचित है कि वहां ऐसे ऐप्स हैं जो पहले से न सोचा उपयोगकर्ता पहले ही इंस्टॉल कर चुके हैं, जो उन्होंने सोचा था कि एक विश्वसनीय स्रोत था, भले ही उन ऐप्स में सक्रिय करने के लिए कोड शामिल था और इस भेद्यता का दुरुपयोग करें।

दिलचस्प बात यह है कि macOS 11 (बिग सुर) को अपना खुद का अपडेट मिलता है MacOS 11.7, जो एक दूसरे ज़ीरो-डे होल को पैच करता है जिसे डब किया गया है CVE-2022-32894, ठीक उसी शब्दों में वर्णित किया गया है जैसे ऊपर उद्धृत आईओएस शून्य-दिन बुलेटिन।

हालाँकि, CVE-2022-32894 को केवल बिग सुर बग के रूप में सूचीबद्ध किया गया है, जिसमें हाल के ऑपरेटिंग सिस्टम संस्करण macOS 12 (मोंटेरे), iOS 15, iPadOS 15 और iOS 16 स्पष्ट रूप से अप्रभावित हैं।

याद रखें कि एक सुरक्षा छेद जो केवल बुरे लोगों द्वारा तय किए जाने के बाद ही तय किया गया था कि इसका फायदा कैसे उठाया जाए, इसे एक के रूप में जाना जाता है जीरो-डे क्योंकि ऐसे शून्य दिन थे जिनके दौरान सबसे तेज उपयोगकर्ता या सिसडमिन भी इसके खिलाफ सक्रिय रूप से समझौता कर सकता था।

पूरी कहानी

बुलेटिन के इस दौर में घोषित अपडेट में निम्नलिखित शामिल हैं।

हमने उन्हें नीचे उस क्रम में सूचीबद्ध किया है जिस क्रम में वे ईमेल (रिवर्स न्यूमेरिक ऑर्डर) से पहुंचे हैं ताकि iOS 16 नीचे दिखाई दे:

- सेब-एसए-2022-09-12-5: सफारी 16. यह अपडेट macOS बिग सुर (संस्करण 11) और मोंटेरे (संस्करण 12) पर लागू होता है। MacOS 10 (कैटालिना) के लिए कोई सफारी अपडेट सूचीबद्ध नहीं है। तय किए गए दो बग रिमोट कोड निष्पादन का कारण बन सकते हैं, जिसका अर्थ है कि एक बूबी-ट्रैप्ड वेबसाइट आपके कंप्यूटर पर मैलवेयर इंप्लांट कर सकती है (जो बाद में कर्नेल स्तर पर CVE-2022-32917 का दुरुपयोग कर सकती है), हालांकि इनमें से कोई भी बग सूचीबद्ध नहीं है। शून्य दिनों के रूप में। (देखना HT213442.)

- सेब-एसए-2022-09-12-4: मैकोज़ मोंटेरे 12.6 इस अद्यतन को अत्यावश्यक माना जा सकता है, यह देखते हुए कि इसमें CVE-2022-32917 के लिए एक सुधार शामिल है। (देखना HT213444.)

- सेब-एसए-2022-09-12-3: macOS बिग सूर 11.7 मैकोज़ मोंटेरे के लिए ऊपर सूचीबद्ध पैच की एक समान किश्त, जिसमें सीवीई -2022-32917 शून्य-दिन शामिल है। यह बिग सुर अपडेट ऊपर वर्णित दूसरे कर्नेल शून्य दिन CVE-2022-32894 को भी पैच करता है। (देखना HT213443.)

- सेब-एसए-2022-09-12-2: आईओएस 15.7 और iPadOS 15.7 जैसा कि लेख की शुरुआत में कहा गया है, ये अपडेट CVE-2022-32917 को पैच करते हैं। (देखना HT213445.)

- सेब-एसए-2022-09-12-1: आईओएस 16 बड़ा एक! साथ ही नई सुविधाओं का एक समूह, इसमें macOS के लिए अलग से दिए गए सफारी पैच (इस सूची में सबसे ऊपर देखें), और CVE-2022-32917 के लिए एक फिक्स शामिल हैं। दिलचस्प बात यह है कि iOS 16 अपग्रेड बुलेटिन सलाह देता है कि "[ए] अतिरिक्त सीवीई प्रविष्टियां [हैं] जल्द ही जोड़ी जाएंगी", लेकिन CVE-2022-23917 को शून्य-दिन के रूप में नहीं दर्शाता है। क्या ऐसा इसलिए है क्योंकि iOS 16 को अभी तक आधिकारिक तौर पर "जंगली में" नहीं माना गया था, या क्योंकि ज्ञात शोषण अभी तक एक अप्रकाशित iOS 16 बीटा पर काम नहीं करता है, हम आपको नहीं बता सकते। लेकिन ऐसा लगता है कि बग वास्तव में आईओएस 15 से आईओएस 16 कोडबेस में आगे बढ़ाया गया है। (देखना HT213446.)

क्या करना है?

हमेशा की तरह, पैच अर्ली, पैच अक्सर।

IOS 15 से . के लिए एक पूर्ण विकसित अपग्रेड आईओएस 16.0, जैसा कि यह इंस्टालेशन के बाद स्वयं रिपोर्ट करता है, iOS 15 में ज्ञात बग को पैच कर देगा। (हमने अभी तक iPadOS 16 के लिए कोई घोषणा नहीं देखी है।)

यदि आप अभी तक अपग्रेड के लिए तैयार नहीं हैं, तो अपग्रेड करना सुनिश्चित करें आईओएस 15.7, ज़ीरो-डे कर्नेल होल के कारण।

iPads पर, जिसके लिए अभी तक iOS 16 का उल्लेख नहीं किया गया है, ग्रैब करें iPadOS 15.7 अभी - iPadOS 16 के बाहर आने की प्रतीक्षा में पीछे न हटें, यह देखते हुए कि आप अपने आप को एक ज्ञात शोषक कर्नेल दोष के लिए अनावश्यक रूप से छोड़ देंगे।

Mac पर, Monterey और Big Sur को डबल-अपडेट मिलता है, एक Safari को पैच करने के लिए, जो बन जाता है सफारी 16, और एक ऑपरेटिंग सिस्टम के लिए, जो आपको ले जाएगा MacOS 11.7 (बिग सुर) या MacOS 12.6 (मोंटेरे)।

इस बार iOS 12 के लिए कोई पैच नहीं है, और macOS 10 (कैटालिना) का कोई उल्लेख नहीं है - क्या कैटालिना अब समर्थित नहीं है, या इनमें से किसी भी बग को शामिल करने के लिए बस बहुत पुरानी है, हम आपको नहीं बता सकते।

किसी भी सीवीई अपडेट के लिए यह स्थान देखें!

- Apple

- blockchain

- कॉइनजीनियस

- क्रिप्टोकुरेंसी वॉलेट्स

- क्रिप्टोकरंसीज

- साइबर सुरक्षा

- साइबर अपराधी

- साइबर सुरक्षा

- घर की भूमि सुरक्षा का विभाग

- डिजिटल पर्स

- फ़ायरवॉल

- iOS

- Kaspersky

- मैलवेयर

- McAfee

- नग्न सुरक्षा

- नेक्सब्लॉक

- ओएस एक्स

- प्लेटो

- प्लेटो एआई

- प्लेटो डेटा इंटेलिजेंस

- प्लेटो गेम

- प्लेटोडाटा

- प्लेटोगेमिंग

- वीपीएन

- भेद्यता

- वेबसाइट सुरक्षा

- जेफिरनेट

![S3 Ep102.5: "प्रॉक्सी नॉटशेल" एक्सचेंज बग - एक विशेषज्ञ बोलता है [ऑडियो + टेक्स्ट] S3 Ep102.5: "प्रॉक्सीनॉटशेल" एक्सचेंज बग - एक विशेषज्ञ बोलता है [ऑडियो + टेक्स्ट] प्लेटोब्लॉकचेन डेटा इंटेलिजेंस। लंबवत खोज. ऐ.](https://platoblockchain.com/wp-content/uploads/2022/10/pnc-1200-360x188.png)

![S3 Ep93: कार्यालय सुरक्षा, उल्लंघन लागत, और आराम से पैच [ऑडियो + टेक्स्ट] S3 Ep93: कार्यालय सुरक्षा, उल्लंघन लागत, और आराम से पैच [ऑडियो + टेक्स्ट] प्लेटोब्लॉकचैन डेटा इंटेलिजेंस। लंबवत खोज। ऐ.](https://platoblockchain.com/wp-content/uploads/2022/07/s3-ep93-1200-300x157.png)

![S3 Ep97: क्या आपके iPhone को गिरफ़्तार कर लिया गया? आप कैसे जानते हैं? [ऑडियो + टेक्स्ट] S3 Ep97: क्या आपके iPhone को गिरफ़्तार कर लिया गया? आप कैसे जानते हैं? [ऑडियो + टेक्स्ट] प्लेटोब्लॉकचैन डेटा इंटेलिजेंस। लंबवत खोज। ऐ.](https://platoblockchain.com/wp-content/uploads/2022/08/iph-1200-300x156.png)

![S3 Ep112: डेटा उल्लंघन आपको एक से अधिक बार परेशान कर सकते हैं! [ऑडियो + टेक्स्ट] S3 Ep112: डेटा उल्लंघन आपको एक से अधिक बार परेशान कर सकता है! [ऑडियो + टेक्स्ट] प्लेटोब्लॉकचेन डेटा इंटेलिजेंस। लंबवत खोज. ऐ.](https://platoblockchain.com/wp-content/uploads/2022/12/goner-1-360x198.png)

![S3 Ep128: तो आप साइबर क्रिमिनल बनना चाहते हैं? [ऑडियो + टेक्स्ट] S3 Ep128: तो आप साइबर क्रिमिनल बनना चाहते हैं? [ऑडियो + टेक्स्ट]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-300x157.png)