पढ़ने का समय: 3 मिनटअवलोकन

सार्वजनिक गवाह के रूप में महसूस किए जाने के दौरान, रैंसमवेयर की ताकत का एहसास तब हुआ जब 2017 में WannaCry टूट गया। सरकार, शिक्षा, अस्पताल, ऊर्जा, संचार, विनिर्माण और कई अन्य प्रमुख सूचना बुनियादी ढांचा क्षेत्रों को अभूतपूर्व नुकसान उठाना पड़ा। वापस शुरुआत, कि बस शुरुआत , क्योंकि इसके बाद से कई संस्करण हैं, जैसे कि उदाहरण के लिए जैसे कि सम्सप्लेकर, सैमसम और वानडेकट्रिप्टर।

कोमोडो के थ्रेट रिसर्च लैब्स को खबर मिली है कि 'ब्लैक रोज़ लुसी' रैंसमवेयर के नए वेरिएंट हैं जो एंड्रॉइडओएस पर हमला करते हैं।

ब्लैक रोज लुसी मालवेयर के पास अपनी खोज के समय रैनसमवेयर क्षमता नहीं थी, चेक प्वाइंट बैक इनसेट २०१ware के अनुसार। उस समय, लुसी एंड्रॉइड डिवाइस के लिए मालवेयर-ए-ए-सर्विस (मास) बॉटनेट और ड्रॉपर था। अब, यह नई रैंसमवेयर क्षमताओं के साथ वापस आ गया है जो इसे नए मैलवेयर अनुप्रयोगों को संशोधित करने और स्थापित करने के लिए संक्रमित उपकरणों को नियंत्रित करने की अनुमति देता है।

जब डाउनलोड किया जाता है, तो लुसी संक्रमित डिवाइस को संक्रमित करता है और ब्राउज़र में फिरौती का संदेश आता है, यह दावा करता है कि यह डिवाइस पर पाई गई अश्लील सामग्री के कारण यूएस फेडरल ब्यूरो ऑफ इन्वेस्टिगेशन (एफबीआई) का एक संदेश है। पीड़ित को $ 500 जुर्माना देने का निर्देश दिया गया है अधिक सामान्य बिटकॉइन विधि के बजाय क्रेडिट कार्ड की जानकारी दर्ज करके।

चित्रा 1. लुसी रैंसमवेयर ने संसाधन चित्रों का उपयोग किया।

विश्लेषण

कोमोडो थ्रेट रिसर्च सेंटर ने नमूने एकत्र किए और एक विश्लेषण किया जब हमें पता चला कि ब्लैक रोज़ लुसी वापस आ गया था।

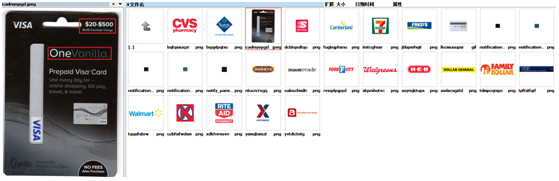

हस्तांतरण

एक सामान्य वीडियो प्लेयर एप्लिकेशन के रूप में प्रच्छन्न, मीडिया शेयर लिंक के माध्यम से, यह तब चुपचाप स्थापित होता है जब उपयोगकर्ता क्लिक करता है। एंड्रॉइड सिक्योरिटीडिसप्ले एक संदेश देता है जो उपयोगकर्ता को स्ट्रीमिंग वीडियो ऑप्टिमाइज़ेशन (एसवीओ) को सक्षम करने का अनुरोध करता है। 'ओके' पर क्लिक करके, मैलवेयर एक्सेसिबिलिटी सर्विस की अनुमति प्राप्त कर लेगा। एक बार ऐसा होने पर, लुसी पीड़ित के डिवाइस पर डेटा को रद्द कर सकती है।

चित्रा 2. लुसी पॉपअप धोखा संदेश

भार

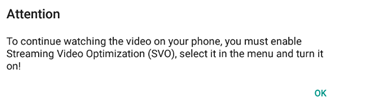

MainActivity मॉड्यूल के अंदर, एप्लिकेशन दुर्भावनापूर्ण सेवा को ट्रिगर करता है, जो तब एक ब्रॉडकास्टर को पंजीकृत करता है जिसे कमांड एक्शन द्वारा कॉल किया जाता है। SREEN_ON और फिर खुद को कॉल करता है।

इसका उपयोग 'वेकॉक' और 'विफ़लॉक' सेवा प्राप्त करने के लिए किया जाता है:

वेकलॉक: जो डिवाइस की स्क्रीन को चालू रखता है;

WifiLock: जो wifi को चालू रखता है।

चित्रा 3।

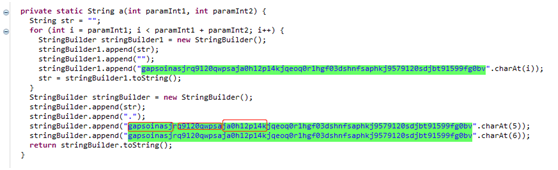

सी और सी

मैलवेयर के पिछले संस्करणों के विपरीत, TheC & Cservers एक डोमेन है, न कि एक IP एड्रेस। यदि सर्वर ब्लॉक हो गया है, तो यह आसानी से एक नया IP एड्रेस हल कर सकता है।

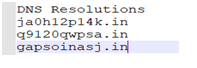

चित्रा 4. सी और सी सर्वर

चित्रा 5. लुसी सी और सी सर्वर का उपयोग करते हैं

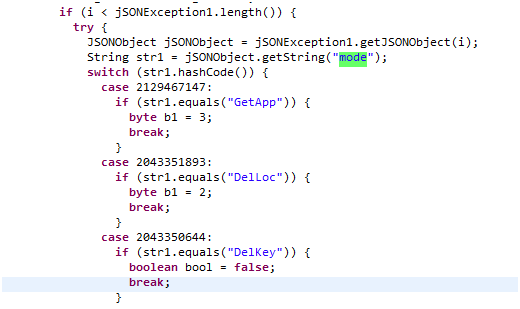

चित्र 6: लुसी कमांड एंड कंट्रोल

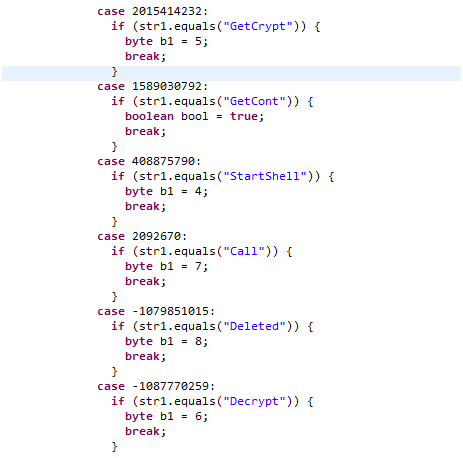

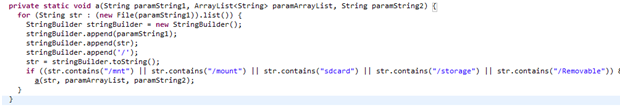

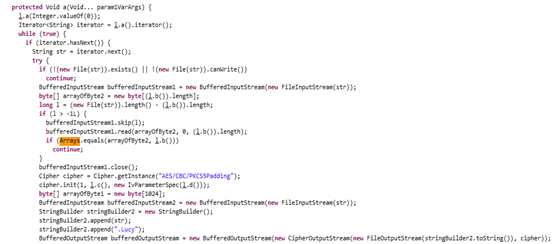

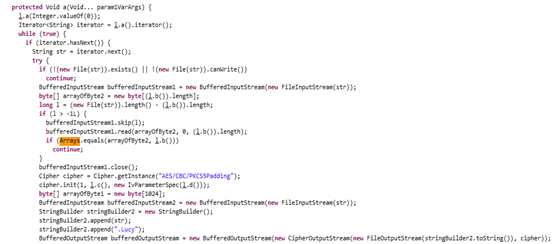

एन्क्रिप्शन / डिक्रिप्शन

चित्रा 7: गिट डिवाइस निर्देशिका

चित्रा 8: लुसी एन्क्रिप्शन / डिक्रिप्शन फ़ंक्शन

फिरौती

एक बार जब लुसी संक्रमित डिवाइस को एन्क्रिप्ट कर लेता है, तो ब्राउज़र में फिरौती का मैसेज पॉप-अप हो जाता है, दावा करता है कि डिवाइस पर पाई गई अश्लील सामग्री के कारण, संदेश यूएस फेडरल ब्यूरो ऑफ़ इन्वेस्टिगेशन (FBI) का है। पीड़ित को हिदायत दी जाती है कि वह प्रवेश करके $ 500 जुर्माना अदा करे। अधिक सामान्य बिटकॉइन विधि के बजाय क्रेडिट कार्ड की जानकारी।

सारांश

दुर्भावनापूर्ण वायरस विकसित हो रहे हैं। वे पहले से कहीं अधिक विविध और कुशल हैं। Sooner या बाद में, mobilewill एक विशाल रैनसमवेयर हमला मंच हो सकता है।

रोकथाम के लिए टिप्स

1. विश्वसनीय अनुप्रयोगों को ही डाउनलोड और इंस्टॉल करें

2. अनावश्यक मूल के किसी भी आवेदन पर क्लिक न करें,

3. महत्वपूर्ण फ़ाइलों के नियमित, गैर-स्थानीय बैकअप लें।

4. सबसे पहले एंटी-वायरस सॉफ्टवेयर

संबंधित संसाधन

पोस्ट ब्लैक रोज लुसी बैक-रैंसमवेयर AndroidOS पर पहली बार दिखाई दिया कोमोडो न्यूज और इंटरनेट सुरक्षा सूचना.

- "

- &

- 7

- a

- अधिग्रहण

- कार्य

- पता

- विश्लेषण

- एंड्रॉयड

- आवेदन

- अनुप्रयोगों

- बैकअप

- शुरू

- Bitcoin

- काली

- खंड

- botnet

- ब्राउज़र

- क्षमताओं

- सामान्य

- संचार

- सामग्री

- नियंत्रण

- श्रेय

- क्रेडिट कार्ड

- तिथि

- युक्ति

- डिवाइस

- डीआईडी

- खोज

- डिस्प्ले

- डोमेन

- डाउनलोड

- आसानी

- शिक्षा

- कुशल

- सक्षम

- एन्क्रिप्शन

- ऊर्जा

- उद्विकासी

- उदाहरण

- एफबीआई

- संघीय

- फैड्रल ब्यूरो आॅफ इन्वेस्टीगेशन

- आकृति

- अंत

- प्रथम

- पाया

- से

- समारोह

- जाना

- सरकार

- अस्पतालों

- HTTPS

- छवियों

- महत्वपूर्ण

- करें-

- इंफ्रास्ट्रक्चर

- स्थापित

- इंटरनेट

- इंटरनेट सुरक्षा

- जांच

- IP

- आईपी एड्रेस

- IT

- खुद

- कुंजी

- लैब्स

- लिंक

- देख

- भाग्य

- बनाना

- मैलवेयर

- विनिर्माण

- विशाल

- मीडिया

- अधिक

- समाचार

- साधारण

- इष्टतमीकरण

- अन्य

- वेतन

- मंच

- खिलाड़ी

- बिन्दु

- बिजली

- पिछला

- सार्वजनिक

- फिरौती

- Ransomware

- रैंसमवेयर अटैक

- एहसास हुआ

- प्राप्त

- रजिस्टरों

- नियमित

- अनुसंधान

- संसाधन

- स्क्रीन

- सेक्टर्स

- सुरक्षा

- सेवा

- Share

- के बाद से

- स्ट्रीमिंग

- RSI

- पहर

- बार

- अभूतपूर्व

- us

- उपयोग

- वीडियो

- वायरस

- वाईफ़ाई