ब्लैकलोटस, माइक्रोसॉफ्ट के सिक्योर बूट (यहां तक कि पूरी तरह से पैच किए गए सिस्टम पर भी) को बायपास करने वाला पहला इन-द-वाइल्ड मैलवेयर है, जो कॉपीकैट्स को पैदा करेगा और, डार्क वेब पर उपयोग में आसान बूटकिट में उपलब्ध, फर्मवेयर हमलावरों को उनकी गतिविधि बढ़ाने के लिए प्रेरित करेगा। सुरक्षा विशेषज्ञों ने इस सप्ताह कहा।

इसका मतलब है कि कंपनियों को अभी से अपने सर्वर, लैपटॉप और वर्कस्टेशन की अखंडता को मान्य करने के प्रयासों को बढ़ाने की जरूरत है।

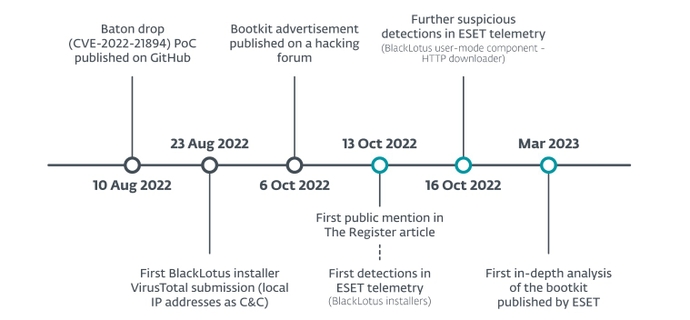

1 मार्च को साइबर सिक्योरिटी फर्म ईएसईटी ने इसका विश्लेषण प्रकाशित किया ब्लैकलोटस बूटकिट, जो यूनिफाइड एक्स्टेंसिबल फ़र्मवेयर इंटरफ़ेस (UEFI) सिक्योर बूट के रूप में जानी जाने वाली एक मूलभूत Windows सुरक्षा सुविधा को बायपास करता है। Microsoft ने सिक्योर बूट को एक दशक से अधिक समय पहले पेश किया था, और अब इसे इनमें से एक माना जाता है विंडोज के लिए इसके जीरो ट्रस्ट फ्रेमवर्क की नींव इसे उलटने में कठिनाई के कारण।

फिर भी खतरे के कर्ताओं और सुरक्षा शोधकर्ताओं ने सुरक्षित बूट कार्यान्वयन को अधिक से अधिक लक्षित किया है, और अच्छे कारण के लिए: क्योंकि UEFI एक सिस्टम पर फर्मवेयर का निम्नतम स्तर है (बूटिंग-अप प्रक्रिया के लिए जिम्मेदार), इंटरफ़ेस कोड में भेद्यता खोजने से अनुमति मिलती है हमलावर ऑपरेटिंग सिस्टम कर्नेल, सुरक्षा ऐप्स और किसी भी अन्य सॉफ़्टवेयर से पहले मैलवेयर को निष्पादित करने के लिए कार्रवाई में स्विंग कर सकता है। यह लगातार मैलवेयर के आरोपण को सुनिश्चित करता है जिसे सामान्य सुरक्षा एजेंट नहीं पहचान पाएंगे। यह मशीन पर हर दूसरे प्रोग्राम को नियंत्रित करने और हटाने के लिए कर्नेल मोड में निष्पादित करने की क्षमता भी प्रदान करता है - यहां तक कि ओएस को पुनर्स्थापित करने और हार्ड ड्राइव प्रतिस्थापन के बाद भी - और कर्नेल स्तर पर अतिरिक्त मैलवेयर लोड करने की क्षमता भी प्रदान करता है।

बूट तकनीक में कुछ पिछली भेद्यताएँ रही हैं, जैसे कि 2020 में बूटहोल दोष का खुलासा हुआ जिसने Linux बूटलोडर GRUB2 को प्रभावित किया, और पांच एसर लैपटॉप मॉडल में फर्मवेयर दोष जिसका उपयोग सुरक्षित बूट को अक्षम करने के लिए किया जा सकता है। यूएस डिपार्टमेंट ऑफ होमलैंड सिक्योरिटी और डिपार्टमेंट ऑफ कॉमर्स भी हाल ही में लगातार खतरे की चेतावनी दी आपूर्ति श्रृंखला सुरक्षा मुद्दों पर एक मसौदा रिपोर्ट में फर्मवेयर रूटकिट्स और बूटकिट्स द्वारा प्रस्तुत किया गया। लेकिन ब्लैकलोटस फर्मवेयर मुद्दों पर दांव को काफी बढ़ा देता है।

ऐसा इसलिए है क्योंकि जब Microsoft ने उस दोष को दूर कर दिया था जो BlackLotus को लक्षित करता है (एक भेद्यता जिसे बैटन ड्रॉप या CVE-2022-21894), पैच केवल शोषण को और कठिन बनाता है - असंभव नहीं। और भेद्यता के प्रभाव को मापना कठिन होगा, क्योंकि इस सप्ताह प्रकाशित एक्लिप्सियम की चेतावनी के अनुसार प्रभावित उपयोगकर्ताओं को समझौते के संकेत दिखाई नहीं देंगे।

एक्लीप्सियम के प्रमुख सुरक्षा प्रचारक पॉल असडूरियन कहते हैं, "यदि कोई हमलावर पैर जमाने में कामयाब हो जाता है, तो कंपनियां अंधी हो सकती हैं, क्योंकि एक सफल हमले का मतलब है कि एक हमलावर आपके सभी पारंपरिक सुरक्षा बचावों के आसपास हो रहा है।" "वे लॉगिंग को बंद कर सकते हैं, और अनिवार्य रूप से हर तरह के रक्षात्मक प्रतिवाद के लिए झूठ बोल सकते हैं जो आपको यह बताने के लिए सिस्टम पर हो सकता है कि सब कुछ ठीक है।"

अब जब ब्लैकलोटस का व्यावसायीकरण हो गया है, तो यह इसी तरह के माल के विकास का मार्ग प्रशस्त करता है, शोधकर्ताओं ने ध्यान दिया। ESET में मालवेयर शोधकर्ता मार्टिन स्मोलर कहते हैं, "हम भविष्य में अपने शस्त्रागार में सुरक्षित बूट बायपास को शामिल करने वाले और अधिक खतरे वाले समूहों को देखने की उम्मीद करते हैं।" "हर खतरे वाले अभिनेता का अंतिम लक्ष्य सिस्टम पर दृढ़ता है, और यूईएफआई दृढ़ता के साथ, वे किसी भी अन्य प्रकार के ओएस-स्तर की दृढ़ता की तुलना में बहुत अधिक चुपके से काम कर सकते हैं।"

पैचिंग पर्याप्त नहीं है

भले ही Microsoft ने बैटन ड्रॉप को एक साल से अधिक समय पहले पैच किया हो, कमजोर संस्करण का प्रमाण पत्र वैध रहता है, एक्लिप्सियम के अनुसार. एक समझौता किए गए सिस्टम तक पहुंच वाले हमलावर एक कमजोर बूटलोडर स्थापित कर सकते हैं और फिर भेद्यता का फायदा उठा सकते हैं, दृढ़ता और अधिक विशेषाधिकार प्राप्त स्तर का नियंत्रण प्राप्त कर सकते हैं।

Microsoft वैध सुरक्षित बूट बूटलोडर्स के क्रिप्टोग्राफ़िक हैश की एक सूची रखता है। कमजोर बूट लोडर को काम करने से रोकने के लिए, कंपनी को हैश को रद्द करना होगा, लेकिन यह वैध - हालांकि अप्रकाशित - सिस्टम को काम करने से भी रोकेगा।

"इसे ठीक करने के लिए आपको सुरक्षित बूट और Microsoft की अपनी आंतरिक प्रक्रिया को बताने के लिए उस सॉफ़्टवेयर के हैश को रद्द करना होगा कि वह सॉफ़्टवेयर अब बूट प्रक्रिया में मान्य नहीं है," असदूरियन कहते हैं। "उन्हें निरसन जारी करना होगा, निरसन सूची को अद्यतन करना होगा, लेकिन वे ऐसा नहीं कर रहे हैं, क्योंकि यह बहुत सी चीजों को तोड़ देगा।"

Eclypsium ने अपनी एडवाइजरी में कहा कि सबसे अच्छा यह है कि कंपनियां नियमित रूप से अपने फर्मवेयर और निरस्तीकरण सूचियों को अपडेट कर सकती हैं, और हमलावर द्वारा किए गए संशोधनों के संकेतों के लिए अंतिम बिंदुओं की निगरानी कर सकती हैं।

ईएसईटी के स्मोलर, कौन पहले की जांच का नेतृत्व किया ब्लैकलोटस में, 1 मार्च के बयान में कहा शोषण बढ़ने की उम्मीद करना।

"सार्वजनिक स्रोतों और हमारे टेलीमेट्री दोनों से ब्लैकलोटस के नमूनों की कम संख्या हम प्राप्त करने में सक्षम हैं, हमें विश्वास दिलाता है कि कई खतरे वाले अभिनेताओं ने अभी तक इसका उपयोग करना शुरू नहीं किया है," उन्होंने कहा। "हमें चिंता है कि बूटकिट की आसान तैनाती और क्रिमवेयर समूहों की अपने बॉटनेट का उपयोग करके मैलवेयर फैलाने की क्षमताओं के आधार पर यह बूटकिट क्राइमवेयर समूहों के हाथों में आने पर चीजें तेजी से बदल जाएंगी।"

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोब्लॉकचैन। Web3 मेटावर्स इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- स्रोत: https://www.darkreading.com/threat-intelligence/blacklotus-secure-boot-bypass-malware-set-to-ramp-up

- :है

- $यूपी

- 1

- 7

- a

- क्षमता

- योग्य

- About

- पहुँच

- अनुसार

- एसर

- कार्य

- गतिविधि

- अभिनेताओं

- अतिरिक्त

- सलाहकार

- बाद

- एजेंटों

- सब

- की अनुमति देता है

- हालांकि

- विश्लेषण

- और

- क्षुधा

- हैं

- चारों ओर

- शस्त्रागार

- AS

- At

- आक्रमण

- उपलब्ध

- आधारित

- आधार

- BE

- क्योंकि

- से पहले

- मानना

- BEST

- botnets

- टूटना

- by

- कर सकते हैं

- क्षमताओं

- प्रमाण पत्र

- श्रृंखला

- परिवर्तन

- कोड

- कॉमर्स

- कंपनियों

- कंपनी

- समझौता

- छेड़छाड़ की गई

- चिंतित

- माना

- नियंत्रण

- सका

- निर्माण

- क्रिप्टोग्राफिक

- साइबर सुरक्षा

- अंधेरा

- डार्क वेब

- दशक

- बचाव

- विभाग

- घर की भूमि सुरक्षा का विभाग

- तैनाती

- विकास

- मुश्किल

- कठिनाई

- कर

- मसौदा

- ड्राइव

- बूंद

- पूर्व

- आसान करने के लिए उपयोग

- प्रयासों

- सुनिश्चित

- अनिवार्य

- इंजीलवादी

- और भी

- प्रत्येक

- सब कुछ

- निष्पादित

- उम्मीद

- विशेषज्ञों

- शोषण करना

- शोषण

- Feature

- खोज

- फर्म

- प्रथम

- फिक्स

- दोष

- पीछा किया

- के लिए

- नींव

- ढांचा

- से

- पूरी तरह से

- मौलिक

- भविष्य

- पाने

- मिल

- मिल रहा

- लक्ष्य

- अच्छा

- समूह की

- हाथ

- कठिन

- हार्ड ड्राइव

- हैश

- है

- मातृभूमि

- होमलैंड सुरक्षा

- HTTPS

- प्रभाव

- असंभव

- in

- शामिल

- बढ़ना

- संकेत

- प्रेरित

- स्थापित

- ईमानदारी

- इंटरफेस

- आंतरिक

- शुरू की

- मुद्दा

- मुद्दों

- IT

- आईटी इस

- जेपीजी

- बच्चा

- जानने वाला

- लैपटॉप

- लैपटॉप

- बिक्रीसूत्र

- स्तर

- संभावित

- लिनक्स

- सूची

- सूचियाँ

- भार

- लोडर

- लंबे समय तक

- लॉट

- निम्न

- निम्नतम स्तर

- मशीन

- बनाया गया

- का कहना है

- बनाता है

- मैलवेयर

- प्रबंधन

- बहुत

- मार्च

- मार्च 1

- मार्टिन

- अधिकतम-चौड़ाई

- साधन

- माप

- माइक्रोसॉफ्ट

- हो सकता है

- मोड

- संशोधनों

- मॉनिटर

- अधिक

- आवश्यकता

- साधारण

- संख्या

- प्राप्त

- of

- ऑफर

- ठीक है

- on

- ONE

- संचालित

- परिचालन

- ऑपरेटिंग सिस्टम

- मूल

- OS

- अन्य

- अपना

- पैच

- पॉल

- हठ

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- को रोकने के

- पिछला

- प्रिंसिपल

- विशेषाधिकृत

- प्रक्रिया

- कार्यक्रम

- सार्वजनिक

- प्रकाशित

- प्रकाशन

- जल्दी से

- रैंप

- तेजी

- RE

- कारण

- हाल ही में

- नियमित

- बाकी है

- रिपोर्ट

- शोधकर्ता

- शोधकर्ताओं

- जिम्मेदार

- दौड़ना

- s

- कहा

- कहते हैं

- सुरक्षित

- सुरक्षा

- सर्वर

- सेट

- चाहिए

- काफी

- लक्षण

- समान

- सॉफ्टवेयर

- कुछ

- स्रोत

- सूत्रों का कहना है

- प्रसार

- शुरू

- शुरुआत में

- सफल

- ऐसा

- आपूर्ति

- आपूर्ति श्रृंखला

- प्रणाली

- सिस्टम

- लक्षित

- लक्ष्य

- टेक्नोलॉजी

- कि

- RSI

- भविष्य

- लेकिन हाल ही

- चीज़ें

- इस सप्ताह

- धमकी

- खतरों के खिलाड़ी

- समय

- सेवा मेरे

- परंपरागत

- ट्रस्ट

- ट्रस्ट फ्रेमवर्क

- मोड़

- परम

- एकीकृत

- अपडेट

- यूपीएस

- us

- उपयोगकर्ताओं

- सत्यापित करें

- संस्करण

- कमजोरियों

- भेद्यता

- चपेट में

- चेतावनी

- मार्ग..

- वेब

- सप्ताह

- कौन कौन से

- जब

- कौन

- मर्जी

- खिड़कियां

- साथ में

- काम कर रहे

- होगा

- वर्ष

- आप

- आपका

- जेफिरनेट

- शून्य

- शून्य विश्वास