सबसे खराब में से एक हैक्स सोलाना ब्लॉकचैन के खिलाफ बुधवार को हुआ जब एक हैकर 80,000 ईथर (ईटीएच), लेखन के समय $ 214 मिलियन से अधिक, सोलाना सिस्टम से बाहर और इथेरियम ब्लॉकचैन में वर्महोल ब्रिज के माध्यम से स्थानांतरित करने में कामयाब रहा - एक सेवा प्रदान करने की क्षमता हस्तांतरण विभिन्न ब्लॉकचेन के बीच धन।

एक ट्वीट में समझाया धागा छद्म नाम वाले ट्विटर प्रोफाइल द्वारा स्मार्ट अनुबंध, हैकर ने एथेरियम पर वर्महोल स्मार्ट अनुबंध से 80,000 ईटीएच को एक ही बार में स्थानांतरित करके शोषण को अंतिम रूप दिया ट्रांजेक्शन. जैसा कि यह निकला, यह हैकर्स की एक श्रृंखला में अंतिम कदम था जिसने हैकर को धन चोरी करने में सक्षम बनाया।

"हालांकि यह नाटकीय है, यह लेन-देन घटनाओं की एक दिलचस्प श्रृंखला का अंत है। मुझे यह पता लगाने के लिए पीछे की ओर काम करना शुरू करना पड़ा कि यह कैसे संभव है, ”स्मार्टकॉन्ट्रैक्ट्स ट्वीट करता है।

अभिभावकों ने एक झूठे स्थानांतरण पर हस्ताक्षर किए

वर्महोल एक तथाकथित पुल है, a स्मार्ट अनुबंध, इस मामले में एथेरियम पर, जो विभिन्न ब्लॉकचेन के बीच क्रिप्टो संपत्ति को स्थानांतरित करने का एक तरीका प्रदान करता है। स्मार्ट कॉन्ट्रैक्ट्स के अनुसार, उच्च-स्तरीय दृष्टिकोण से, वर्महोल में विशेष रूप से सह-अभिभावकों का एक समूह होता है जो ब्लॉकचेन के बीच स्थानान्तरण पर हस्ताक्षर करता है।

वर्महोल अभिभावकों ने किसी तरह इस 80,000 ईटीएच हस्तांतरण पर हस्ताक्षर किए थे जैसे कि यह 100% वैध था।

"वह लेन-देन जिसने 80,000 निकाला ETH वास्तव में हमलावर सोलाना से एथेरियम में 80,000 ईटीएच स्थानांतरित कर रहा था। मैंने मूल रूप से सोचा था कि अनुबंध ने हस्तांतरण पर हस्ताक्षरों को गलत तरीके से मान्य किया हो सकता है, लेकिन हस्ताक्षर [थे] पूरी तरह से चेक आउट हो गए हैं।"

स्मार्टकॉन्ट्रैक्ट्स के अनुसार, पहली सफलता और आंशिक स्पष्टीकरण a . से आया है ट्रांजेक्शन सोलाना पर, जिसने किसी तरह 120,000 "वर्महोल ईटीएच" का खनन किया, सोलाना पर ईथर लपेटा, कहीं से भी। चूंकि हैकर सोलाना पर वर्महोल ईटीएच का खनन करने में सक्षम था, इसलिए वह इसे सही ढंग से एथेरियम में वापस लेने में सक्षम था।

"सोलाना थोड़े अजीब है"

हैकर के लेन-देन के इतिहास की जांच करते हुए, एक लेनदेन है जो 120,000 वर्महोल ईटीएच के खनन से ठीक पहले हुआ था। इसमें ट्रांजेक्शन, हैकर केवल 0.1 वर्महोल ईटीएच का खनन करता है, जैसे कि हैकर एक छोटी राशि के साथ फ़ंक्शन का परीक्षण कर रहा था।

हैकर के लेन-देन के इतिहास की एक और जांच से पता चलता है कि हैकर ने पैसे जमा करने इथेरियम से 0.1 ETH में धूपघड़ी. हालांकि हमलावर ने इथेरियम पर वर्महोल स्मार्ट कॉन्ट्रैक्ट में 120,000 ईटीएच का ईटीएच जमा नहीं किया, लेकिन इस जमा के बारे में कुछ दिलचस्प है।

जैसा कि स्मार्टकॉन्ट्रैक्ट ने अपने ट्वीट में बताया, सोलाना पर वर्महोल ईटीएच का इस्तेमाल करने वाले लेन-देन ने वर्महोल स्मार्ट कॉन्ट्रैक्ट को ट्रिगर किया था। समारोह "कहा जाता हैपूर्ण_लिपटे". यह फ़ंक्शन जो पैरामीटर लेता है उनमें से एक "स्थानांतरण संदेश" है, मूल रूप से a message पुल के संरक्षकों द्वारा हस्ताक्षरित जो बताता है कि टकसाल को कौन सा टोकन और कितना।

"सोलाना थोड़े अजीब हैं, इसलिए ये पैरामीटर वास्तव में स्मार्ट कॉन्ट्रैक्ट हैं। लेकिन महत्वपूर्ण बात यह है कि ये "ट्रांसफर मैसेज" कॉन्ट्रैक्ट कैसे बनते हैं। यहाँ है ट्रांजेक्शन जिसने 0.1 ईटीएच हस्तांतरण संदेश बनाया, "स्मार्टकॉन्ट्रैक्ट ट्वीट्स।

चेकर्स की जाँच कौन कर रहा है?

यह "स्थानांतरण संदेश" अनुबंध a . को ट्रिगर करके बनाया गया है समारोह "कहा जाता हैपोस्ट_वा". सबसे महत्वपूर्ण बात यह है कि पोस्ट_वा माता-पिता के हस्ताक्षरों की जांच करके यह जांचता है कि संदेश मान्य है या नहीं। वह हिस्सा काफी उचित लगता है, स्मार्टकॉन्ट्रैक्ट्स कहते हैं, लेकिन यह हस्ताक्षर जांच कदम है जिसने सब कुछ तोड़ दिया।

"post_vaa" फ़ंक्शन वास्तव में हस्ताक्षरों की जांच नहीं करता है। इसके बजाय, ठेठ सोलाना फैशन में, एक और स्मार्ट अनुबंध है जो "कॉल करके बनाया जाता है"सत्यापन_हस्ताक्षर" समारोह। में से एक निविष्टियां "verify_signatures" फ़ंक्शन के लिए एक सोलाना अंतर्निर्मित "सिस्टम" प्रोग्राम है जिसमें अनुबंध द्वारा उपयोग की जाने वाली विभिन्न उपयोगिताएं शामिल हैं।

"verify_signatures" के भीतर, वर्महोल प्रोग्राम यह जांचने का प्रयास करता है कि इस फ़ंक्शन के ट्रिगर होने से ठीक पहले जो निष्पादन हुआ था, वह यह था कि सेकप256के1 हस्ताक्षर सत्यापन समारोह निष्पादित किया गया था।

"यह सत्यापन फ़ंक्शन एक अंतर्निहित टूल है जिसे सत्यापित करना है कि दिए गए हस्ताक्षर सही हैं। तो हस्ताक्षर सत्यापन इस कार्यक्रम के लिए आउटसोर्स किया गया है। लेकिन यहाँ वह जगह है जहाँ बग आता है, ”स्मार्टकॉन्ट्रैक्ट ट्वीट्स।

वर्महोल अनुबंधों ने फ़ंक्शन का उपयोग किया लोड_निर्देश_पर यह जांचने के लिए कि Secp256k1 फ़ंक्शन को पहले कॉल किया गया था, लेकिन load_instruction_at फ़ंक्शन को अपेक्षाकृत हाल ही में हटा दिया गया था क्योंकि यह जाँच नहीं करता है कि यह वास्तविक सिस्टम पते के विरुद्ध क्रियान्वित कर रहा है!

खेल खत्म

स्मार्टकॉन्ट्रैक्ट्स के अनुसार, कॉल करने वाले को इस प्रकार प्रदान करना चाहिए निवेश निष्पादित किए जा रहे प्रोग्राम का सिस्टम पता, लेकिन हैकर ने एक अलग सिस्टम पता प्रदान किया।

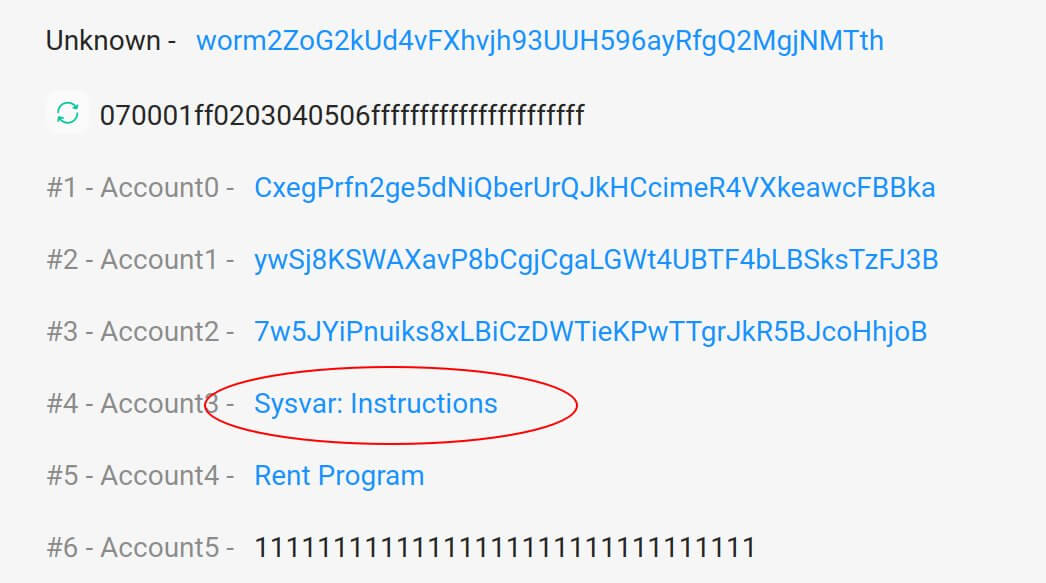

यहाँ उस सिस्टम पते का उपयोग 0.1 ETH की वैध जमा राशि के लिए "verify_signatures" के इनपुट के रूप में किया जा रहा है:

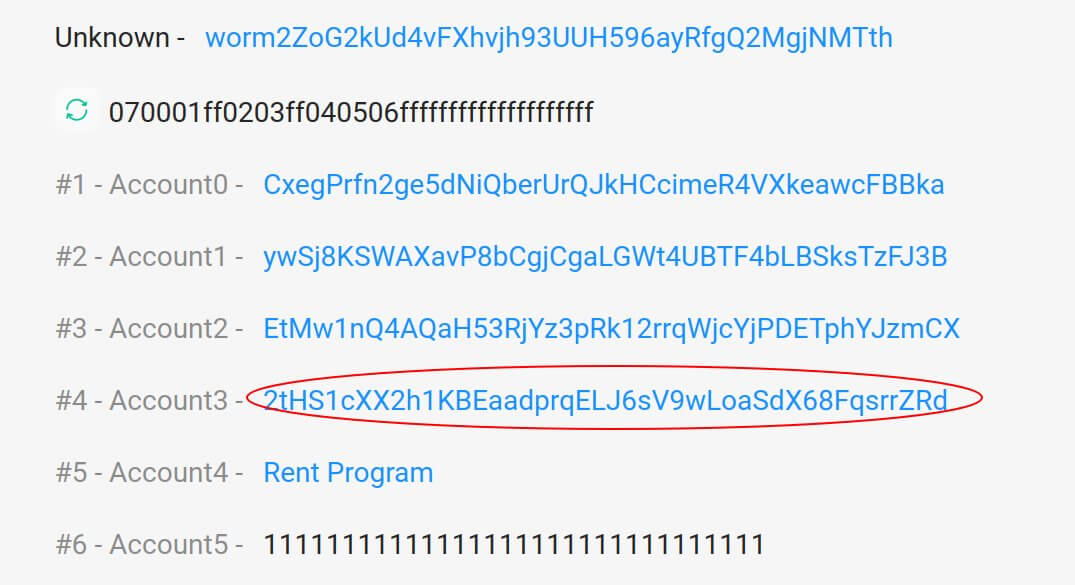

लेकिन यहां 120k ETH की नकली जमा राशि के लिए "verify_signatures" लेनदेन है:

वह सिस्टम पता नहीं है!

"इस" नकली "सिस्टम प्रोग्राम का उपयोग करके, हमलावर इस तथ्य के बारे में प्रभावी ढंग से झूठ बोल सकता है कि हस्ताक्षर जांच कार्यक्रम निष्पादित किया गया था। हस्ताक्षरों की बिल्कुल भी जाँच नहीं की जा रही थी!, ”स्मार्टकॉन्ट्रैक्ट ट्वीट्स।

"उस बिंदु के बाद, यह खेल खत्म हो गया था। हमलावर ने ऐसा प्रतीत किया कि अभिभावकों ने सोलाना पर वर्महोल में 120k जमा पर हस्ताक्षर किए थे, भले ही उन्होंने ऐसा नहीं किया था। अब सभी हमलावरों को अपने "प्ले" पैसे को एथेरियम में वापस लेकर वास्तविक बनाना था। और बाद में 80k ETH + 10k ETH की एक निकासी (एथेरियम पर पुल में सब कुछ), सब कुछ चला गया था।"

क्रिप्टोस्लेट न्यूज़लेटर

क्रिप्टो, डेफी, एनएफटी और अन्य की दुनिया में सबसे महत्वपूर्ण दैनिक कहानियों का सारांश पेश करता है।

प्राप्त करना धार क्रिप्टो बाजार पर

भुगतान किए गए सदस्य के रूप में प्रत्येक लेख में अधिक क्रिप्टो अंतर्दृष्टि और संदर्भ का उपयोग करें क्रिप्टो स्लेट किनारे.

ऑन-चेन विश्लेषण

मूल्य स्नैपशॉट

अधिक संदर्भ

- "

- 000

- 11

- 7

- 9

- About

- अनुसार

- पता

- सब

- अन्य

- लेख

- संपत्ति

- मूल रूप से

- जा रहा है

- blockchain

- मुक्केबाज़ी

- पुल

- दोष

- जाँच

- जाँचता

- शामिल हैं

- अनुबंध

- ठेके

- सका

- क्रिप्टो

- Defi

- डीआईडी

- विभिन्न

- नहीं करता है

- ETH

- ईथर

- ईथर (ईटीएच)

- ethereum

- एथेरियम ब्लॉकचेन

- घटनाओं

- सब कुछ

- शोषण करना

- उल्लू बनाना

- फैशन

- आकृति

- प्रथम

- समारोह

- धन

- खेल

- हैकर

- हैक्स

- इतिहास

- कैसे

- HTTPS

- महत्वपूर्ण

- अंतर्दृष्टि

- IT

- में शामिल होने

- दस लाख

- धन

- अधिकांश

- चाल

- NFTS

- मूल्य

- प्रोफाइल

- कार्यक्रम

- प्रदान करना

- प्रदान करता है

- कई

- सेवा

- सेट

- छोटा

- स्मार्ट

- स्मार्ट अनुबंध

- स्मार्ट अनुबंध

- So

- धूपघड़ी

- कुछ

- विशेष रूप से

- प्रारंभ

- चुरा लिया

- कहानियों

- प्रणाली

- परीक्षण

- दुनिया

- यहाँ

- टोकन

- ऊपर का

- ट्रांजेक्शन

- लेनदेन

- स्थानांतरित कर रहा है

- कलरव

- सत्यापन

- काम कर रहे

- विश्व

- लिख रहे हैं