AWS में उत्पादन-तैयार समाधान के निर्माण में संसाधनों, समय, ग्राहक अपेक्षा और व्यावसायिक परिणाम के बीच व्यापार-बंद की एक श्रृंखला शामिल है। AWS वेल-आर्किटेक्टेड फ्रेमवर्क AWS पर कार्यभार बनाते समय आपके द्वारा लिए गए निर्णयों के लाभों और जोखिमों को समझने में आपकी सहायता करता है। फ्रेमवर्क का उपयोग करके, आप AWS में विश्वसनीय, सुरक्षित, कुशल, लागत प्रभावी और टिकाऊ वर्कलोड के डिजाइन और संचालन के लिए वर्तमान परिचालन और वास्तुशिल्प सिफारिशों को सीखेंगे।

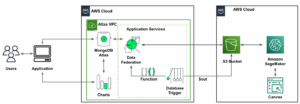

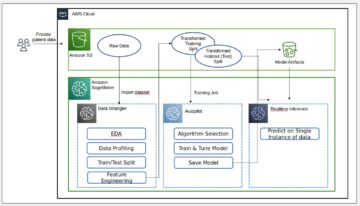

एक बुद्धिमान दस्तावेज़ प्रसंस्करण (आईडीपी) परियोजना आमतौर पर किसी दस्तावेज़ को पढ़ने और समझने और विशिष्ट संस्थाओं या वाक्यांशों को निकालने के लिए ऑप्टिकल कैरेक्टर रिकग्निशन (ओसीआर) और प्राकृतिक भाषा प्रसंस्करण (एनएलपी) को जोड़ती है। यह आईडीपी वेल-आर्किटेक्टेड कस्टम लेंस आपको क्षेत्र में दिखाई देने वाली सामान्य चुनौतियों से निपटने के लिए मार्गदर्शन प्रदान करता है। इस कस्टम लेंस में प्रश्नों की एक श्रृंखला का उत्तर देकर, आप संभावित जोखिमों की पहचान करेंगे और सुधार योजना का पालन करके उन्हें हल करने में सक्षम होंगे।

यह पोस्ट आईडीपी समाधान के सुरक्षा स्तंभ पर केंद्रित है। सुरक्षा स्तंभ और डिज़ाइन सिद्धांतों की शुरूआत से शुरू करके, हम चार फोकस क्षेत्रों के साथ समाधान डिजाइन और कार्यान्वयन की जांच करते हैं: पहुंच नियंत्रण, डेटा सुरक्षा, कुंजी और गुप्त प्रबंधन, और वर्कलोड कॉन्फ़िगरेशन। इस पोस्ट को पढ़कर, आप वेल-आर्किटेक्टेड फ्रेमवर्क में सुरक्षा स्तंभ और आईडीपी समाधानों में इसके अनुप्रयोग के बारे में जानेंगे।

डिज़ाइन सिद्धांत

सुरक्षा स्तंभ में इनपुट दस्तावेज़ों, दस्तावेज़ प्रसंस्करण प्रणालियों और आउटपुट परिसंपत्तियों की सुरक्षा के लिए एक आईडीपी समाधान की क्षमता शामिल है, जो दस्तावेज़ों को बुद्धिमानी से संसाधित करते समय सुरक्षा में सुधार करने के लिए एडब्ल्यूएस प्रौद्योगिकियों का लाभ उठाता है।

सभी AWS AI सेवाएँ (उदाहरण के लिए, अमेज़न टेक्सट्रेक, Amazon Comprehendया, अमेज़न कॉम्प्रिहेंड मेडिकल) आईडीपी समाधानों में उपयोग की जाने वाली पूरी तरह से प्रबंधित एआई सेवाएं हैं जहां एडब्ल्यूएस अपने भौतिक बुनियादी ढांचे, एपीआई एंडपॉइंट्स, ओएस और एप्लिकेशन कोड को सुरक्षित करता है, और किसी दिए गए क्षेत्र के भीतर सेवा लचीलापन और विफलता को संभालता है। एक AWS ग्राहक के रूप में, आप इन तत्वों को सुरक्षित करने के बजाय अपने IDP कार्यों को पूरा करने के लिए इन सेवाओं का उपयोग करने पर ध्यान केंद्रित कर सकते हैं। ऐसे कई डिज़ाइन सिद्धांत हैं जो आपकी आईडीपी कार्यभार सुरक्षा को मजबूत करने में आपकी सहायता कर सकते हैं:

- एक मजबूत पहचान आधार लागू करें - कम से कम विशेषाधिकार के सिद्धांत को लागू करें और आईडीपी अनुप्रयोगों में अपने एडब्ल्यूएस संसाधनों के साथ प्रत्येक इंटरैक्शन के लिए उचित प्राधिकरण के साथ कर्तव्यों के पृथक्करण को लागू करें। पहचान प्रबंधन को केंद्रीकृत करें, और दीर्घकालिक स्थिर क्रेडेंशियल्स पर निर्भरता को खत्म करने का लक्ष्य रखें।

- ट्रैसेबिलिटी बनाए रखें – आईडीपी में उपयोग की जाने वाली एआई सेवाओं को एकीकृत किया गया है AWS क्लाउडट्रिल, जो आपको कम विलंबता के साथ आपके आईडीपी वातावरण में कार्यों और परिवर्तनों की निगरानी करने, सचेत करने और ऑडिट करने में सक्षम बनाता है। के साथ उनका एकीकरण अमेज़ॅन क्लाउडवॉच आपको स्वचालित रूप से जांच करने और कार्रवाई करने के लिए अपने आईडीपी सिस्टम के साथ लॉग और मीट्रिक संग्रह को एकीकृत करने की अनुमति देता है।

- वर्तमान सुरक्षा अनुशंसाओं को स्वचालित करें - स्वचालित सॉफ्टवेयर-आधारित सुरक्षा तंत्र अधिक तेजी से और लागत प्रभावी ढंग से सुरक्षित रूप से स्केल करने की आपकी क्षमता में सुधार करते हैं। सुरक्षित आईडीपी आर्किटेक्चर बनाएं, जिसमें उन नियंत्रणों के कार्यान्वयन को शामिल किया गया है जिन्हें उपयोग करके संस्करण-नियंत्रित टेम्पलेट्स में कोड के रूप में परिभाषित और प्रबंधित किया जाता है एडब्ल्यूएस CloudFormation.

- पारगमन और आराम के दौरान डेटा को सुरक्षित रखें - आईडीपी के लिए आवश्यक सभी एआई सेवाओं के लिए ट्रांज़िट में एन्क्रिप्शन डिफ़ॉल्ट रूप से समर्थित है। आईडीपी आउटपुट में उत्पन्न डेटा और आराम के समय डेटा की सुरक्षा पर ध्यान दें। अपने डेटा को संवेदनशीलता स्तरों में वर्गीकृत करें और जहां उपयुक्त हो, एन्क्रिप्शन, टोकनाइजेशन और एक्सेस कंट्रोल जैसे तंत्र का उपयोग करें।

- लोगों को कम से कम विशेषाधिकार अनुमतियाँ प्रदान करें – आईडीपी दस्तावेजों की सीधी पहुंच और मैन्युअल प्रसंस्करण की आवश्यकता को काफी हद तक कम कर देता है। केस सत्यापन या संवर्द्धन कार्यों को करने के लिए केवल आवश्यक लोगों को शामिल करने से संवेदनशील डेटा से निपटने के दौरान दस्तावेज़ के दुरुपयोग और मानवीय त्रुटि का जोखिम कम हो जाता है।

- सुरक्षा आयोजनों की तैयारी करें - अपनी संगठनात्मक आवश्यकताओं के अनुरूप घटना प्रबंधन और जांच नीति और प्रक्रियाएं अपनाकर किसी घटना की तैयारी करें। घटना प्रतिक्रिया सिमुलेशन चलाएं और पता लगाने, जांच और पुनर्प्राप्ति के लिए अपनी गति बढ़ाने के लिए स्वचालन वाले टूल का उपयोग करें।

केंद्र बिंदु के क्षेत्र

आईडीपी कार्यभार तैयार करने से पहले, आपको अपनी सुरक्षा आवश्यकताओं को पूरा करने के लिए अभ्यास करने की आवश्यकता है। यह पोस्ट चार फोकस क्षेत्रों वाले सुरक्षा स्तंभ पर केंद्रित है:

- नियंत्रण प्रवेश - आईडीपी एप्लिकेशन में, सूचना सुरक्षा सुनिश्चित करने के लिए एक्सेस कंट्रोल महत्वपूर्ण हिस्सा है। यह न केवल यह सुनिश्चित करने से संबंधित है कि केवल अधिकृत उपयोगकर्ता ही एप्लिकेशन तक पहुंचने में सक्षम हैं, बल्कि यह सुनिश्चित करने से भी संबंधित है कि अन्य सेवाएं केवल पर्यावरण तक पहुंचने और उपयुक्त सुरक्षित तरीके से एक-दूसरे के साथ बातचीत करने में सक्षम हैं।

- डेटा संरक्षण - क्योंकि ट्रांज़िट में डेटा को एन्क्रिप्ट करना आईडीपी के लिए आवश्यक सभी एआई सेवाओं के लिए डिफ़ॉल्ट रूप से समर्थित है, आईडीपी एप्लिकेशन में डेटा सुरक्षा आराम से डेटा को एन्क्रिप्ट करने और व्यक्तिगत रूप से पहचान योग्य जानकारी (पीआईआई) जैसी संवेदनशील जानकारी को प्रबंधित करने पर अधिक ध्यान केंद्रित करती है।

- कुंजी और गुप्त प्रबंधन - आप अपने आईडीपी वर्कफ़्लो को सुरक्षित करने के लिए जिस एन्क्रिप्शन दृष्टिकोण का उपयोग करते हैं, उसमें डेटा को एन्क्रिप्ट करने और कई सेवाओं और संबंधित प्रणालियों में उपयोगकर्ताओं को अधिकृत करने के लिए अलग-अलग कुंजियाँ शामिल हो सकती हैं। एक व्यापक कुंजी और गुप्त प्रबंधन प्रणाली को लागू करना आपके आईडीपी एप्लिकेशन और डेटा को और अधिक सुरक्षित रखने के लिए टिकाऊ और सुरक्षित तंत्र प्रदान करता है।

- कार्यभार विन्यास - वर्कलोड कॉन्फ़िगरेशन में कई डिज़ाइन सिद्धांत शामिल हैं, जिसमें आपके आईडीपी वर्कलोड में लेनदेन और डेटा की ट्रैसेबिलिटी बनाए रखने के लिए निगरानी और ऑडिटिंग सेवाओं का उपयोग करना, घटना प्रतिक्रिया प्रक्रियाओं की स्थापना करना और विभिन्न आईडीपी वर्कलोड को एक दूसरे से अलग करना शामिल है।

नियंत्रण प्रवेश

अभिगम नियंत्रण के फोकस क्षेत्र में, निम्नलिखित वर्तमान अनुशंसाओं पर विचार करें:

- आईडीपी संबंधित सेवाओं के साथ निजी कनेक्शन स्थापित करने के लिए वीपीसी एंडपॉइंट का उपयोग करें – आप Amazon Texttract, Amazon Comprehend, आदि का उपयोग कर सकते हैं अमेज़न सरल भंडारण सेवा (अमेज़ॅन एस3) एपीआई एक विश्व-राउटेबल नेटवर्क के माध्यम से या वीपीसी एंडपॉइंट्स का उपयोग करके अपने नेटवर्क ट्रैफ़िक को एडब्ल्यूएस नेटवर्क के भीतर रखें। वर्तमान सुरक्षा अनुशंसाओं का पालन करने के लिए, आपको अपने IDP ट्रैफ़िक को अपने VPCs के भीतर रखना चाहिए, और इंटरफ़ेस VPC एंडपॉइंट बनाकर अपने VPC और Amazon Texttract या Amazon Comprehend के बीच एक निजी कनेक्शन स्थापित करना चाहिए। आप गेटवे वीपीसी एंडपॉइंट का उपयोग करके अपने वीपीसी से अमेज़ॅन एस3 तक भी पहुंच सकते हैं।

- एक केंद्रीकृत पहचान प्रदाता स्थापित करें - आपके आईडीपी एप्लिकेशन के लिए उपयोगकर्ताओं और सिस्टम को प्रमाणित करने के लिए, एक केंद्रीकृत पहचान प्रदाता स्थापित करने से कई आईडीपी अनुप्रयोगों और सेवाओं तक पहुंच का प्रबंधन करना आसान हो जाता है। यह क्रेडेंशियल्स के कई सेटों की आवश्यकता को कम करता है और मौजूदा मानव संसाधन (एचआर) प्रक्रियाओं के साथ एकीकृत करने का अवसर प्रदान करता है।

- पहुंच को नियंत्रित करने और न्यूनतम विशेषाधिकार पहुंच को लागू करने के लिए IAM भूमिकाओं का उपयोग करें - आईडीपी सेवाओं तक उपयोगकर्ता की पहुंच को प्रबंधित करने के लिए, आपको आईडीपी एप्लिकेशन में सेवाओं तक उपयोगकर्ता की पहुंच के लिए आईएएम भूमिकाएं बनानी चाहिए और कम से कम विशेषाधिकार प्राप्त पहुंच प्राप्त करने के लिए उचित नीतियां और टैग संलग्न करना चाहिए। फिर भूमिकाएँ आपके पहचान प्रदाता द्वारा प्रबंधित उचित समूहों को सौंपी जानी चाहिए। आप सेवा उपयोग अनुमतियाँ निर्दिष्ट करने के लिए IAM भूमिकाओं का भी उपयोग कर सकते हैं, जिससे सेवा API को कॉल करने के लिए अल्पकालिक AWS सुरक्षा टोकन सेवा (STS) क्रेडेंशियल का उपयोग किया जा सकता है। उन परिस्थितियों के लिए जहां एडब्ल्यूएस पर नहीं चलने वाले सिस्टम से आईडीपी उद्देश्यों के लिए एडब्ल्यूएस सेवाओं को कॉल करने की आवश्यकता है, इसका उपयोग करें AWS IAM भूमिकाएँ कहीं भी AWS के बाहर चल रहे कार्यभार के लिए IAM में अस्थायी सुरक्षा क्रेडेंशियल प्राप्त करने के लिए।

- अपने खाते में Amazon Texttract और Amazon Comprehend को क्रॉस-सर्विस प्रतिरूपण से सुरक्षित रखें - एक आईडीपी एप्लिकेशन आमतौर पर कई एडब्ल्यूएस सेवाओं को नियोजित करता है, जैसे कि एक सेवा दूसरी सेवा को कॉल कर सकती है। इसलिए, आपको क्रॉस-सर्विस को रोकने की आवश्यकता है"भ्रमित डिप्टीपरिदृश्य। हम इसका उपयोग करने की अनुशंसा करते हैं

aws:SourceArnऔरaws:SourceAccountअमेज़ॅन टेक्सट्रैक्ट या अमेज़ॅन कॉम्प्रिहेंड संसाधन को अन्य सेवा देने वाली अनुमतियों को सीमित करने के लिए संसाधन नीतियों में वैश्विक स्थिति संदर्भ कुंजी का उपयोग करता है।

डेटा संरक्षण

डेटा सुरक्षा के लिए विचार करने योग्य कुछ वर्तमान अनुशंसाएँ निम्नलिखित हैं:

- डेटा भंडार में संवेदनशील डेटा को सुरक्षित करने के लिए वर्तमान अनुशंसाओं का पालन करें – आईडीपी में आमतौर पर कई डेटा स्टोर शामिल होते हैं। इन डेटा भंडारों में संवेदनशील डेटा को सुरक्षित रखने की आवश्यकता है। इस क्षेत्र में वर्तमान सुरक्षा अनुशंसाओं में आईएएम नियंत्रणों को परिभाषित करना, डेटाबेस पर जासूसी नियंत्रण लागू करने के कई तरीके, नेटवर्क प्रवाह नियंत्रण के माध्यम से आपके डेटा के आसपास बुनियादी ढांचे की सुरक्षा को मजबूत करना और एन्क्रिप्शन और टोकनाइजेशन के माध्यम से डेटा सुरक्षा शामिल है।

- Amazon Texttract में आराम से डेटा एन्क्रिप्ट करें - अमेज़ॅन टेक्स्टट्रैक्ट ट्रांज़िट में डेटा को एन्क्रिप्ट करने के लिए ट्रांसपोर्ट लेयर सिक्योरिटी (टीएलएस) और वीपीसी एंडपॉइंट का उपयोग करता है। अमेज़ॅन टेक्स्टट्रैक्ट द्वारा उपयोग के लिए डेटा को आराम से एन्क्रिप्ट करने की विधि सर्वर-साइड एन्क्रिप्शन है। आप निम्नलिखित विकल्पों में से चुन सकते हैं:

- Amazon S3 (SSE-S3) के साथ सर्वर-साइड एन्क्रिप्शन - जब आप Amazon S3 प्रबंधित कुंजियों का उपयोग करते हैं, तो प्रत्येक ऑब्जेक्ट को एक अद्वितीय कुंजी के साथ एन्क्रिप्ट किया जाता है। एक अतिरिक्त सुरक्षा के रूप में, यह विधि कुंजी को प्राथमिक कुंजी के साथ एन्क्रिप्ट करती है जिसे वह नियमित रूप से घुमाती है।

- AWS KMS (SSE-KMS) के साथ सर्वर-साइड एन्क्रिप्शन - के उपयोग के लिए अलग-अलग अनुमतियाँ हैं AWS प्रमुख प्रबंधन सेवा (AWS KMS) कुंजी जो Amazon S3 में आपके ऑब्जेक्ट की अनधिकृत पहुंच से सुरक्षा प्रदान करती है। SSE-KMS आपको क्लाउडट्रेल में एक ऑडिट ट्रेल भी प्रदान करता है जो दिखाता है कि आपकी KMS कुंजी का उपयोग कब और किसके द्वारा किया गया था। इसके अतिरिक्त, आप KMS कुंजियाँ बना और प्रबंधित कर सकते हैं जो आपके, आपकी सेवा और आपके क्षेत्र के लिए अद्वितीय हैं।

- कस्टम S3 बकेट में Amazon Texttract एसिंक्रोनस API से आउटपुट एन्क्रिप्ट करें - जब आप कॉल करके एसिंक्रोनस अमेज़ॅन टेक्स्टट्रैक्ट कार्य प्रारंभ करते हैं

StartDocumentTextDetectionorStartDocumentAnalysis, एपीआई कार्रवाई में एक वैकल्पिक पैरामीटर कहा जाता हैOutputConfig. यह पैरामीटर आपको आउटपुट संग्रहीत करने के लिए S3 बकेट निर्दिष्ट करने की अनुमति देता है। एक अन्य वैकल्पिक इनपुट पैरामीटरKMSKeyIdआपको आउटपुट को एन्क्रिप्ट करने के लिए उपयोग करने के लिए KMS ग्राहक प्रबंधित कुंजी (CMK) निर्दिष्ट करने की अनुमति देता है। - Amazon Comprehend में AWS KMS एन्क्रिप्शन का उपयोग करें - Amazon Comprehend आपके डेटा के लिए उन्नत एन्क्रिप्शन प्रदान करने के लिए AWS KMS के साथ काम करता है। AWS KMS के साथ एकीकरण आपको स्टोरेज वॉल्यूम में डेटा को एन्क्रिप्ट करने में सक्षम बनाता है

Start*औरCreate*नौकरियाँ, और यह आउटपुट परिणामों को एन्क्रिप्ट करता हैStart*अपनी स्वयं की KMS कुंजी का उपयोग करके नौकरियाँ।- के माध्यम से उपयोग हेतु एडब्ल्यूएस प्रबंधन कंसोल, अमेज़ॅन कॉम्प्रिहेंड अपनी KMS कुंजी के साथ कस्टम मॉडल को एन्क्रिप्ट करता है।

- के माध्यम से उपयोग हेतु AWS कमांड लाइन इंटरफ़ेस (एडब्ल्यूएस सीएलआई), अमेज़ॅन कॉम्प्रिहेंड अपनी स्वयं की केएमएस कुंजी या प्रदान की गई सीएमके का उपयोग करके कस्टम मॉडल को एन्क्रिप्ट कर सकता है, और हम बाद वाले की अनुशंसा करते हैं।

- आईडीपी आउटपुट में पीआईआई को सुरक्षित रखें - पीआईआई सहित दस्तावेजों के लिए, आईडीपी आउटपुट में किसी भी पीआईआई को भी संरक्षित करने की आवश्यकता है। आप या तो आउटपुट पीआईआई को अपने डेटा स्टोर में सुरक्षित कर सकते हैं या अपने आईडीपी आउटपुट में पीआईआई को संशोधित कर सकते हैं।

- यदि आपको पीआईआई को अपने आईडीपी डाउनस्ट्रीम में संग्रहीत करने की आवश्यकता है, तो आईएएम नियंत्रणों को परिभाषित करने, डेटाबेस पर सुरक्षात्मक और जासूसी नियंत्रण लागू करने, नेटवर्क प्रवाह नियंत्रण के माध्यम से अपने डेटा के आसपास बुनियादी ढांचे की सुरक्षा को मजबूत करने और एन्क्रिप्शन और टोकनाइजेशन के माध्यम से डेटा सुरक्षा लागू करने पर ध्यान दें।

- यदि आपको अपने आईडीपी डाउनस्ट्रीम में पीआईआई को संग्रहीत करने की आवश्यकता नहीं है, तो अपने आईडीपी आउटपुट में पीआईआई को पुनः संपादित करने पर विचार करें। आप एक डिज़ाइन कर सकते हैं Amazon Comprehend का उपयोग करके PII रिडक्शन चरण आपके आईडीपी वर्कफ़्लो में।

कुंजी और गुप्त प्रबंधन

कुंजियों और रहस्यों को प्रबंधित करने के लिए निम्नलिखित वर्तमान अनुशंसाओं पर विचार करें:

- क्रिप्टोग्राफ़िक कुंजियों के लिए सुरक्षित कुंजी प्रबंधन लागू करने के लिए AWS KMS का उपयोग करें - आपको एक एन्क्रिप्शन दृष्टिकोण को परिभाषित करने की आवश्यकता है जिसमें भंडारण, रोटेशन और कुंजियों का पहुंच नियंत्रण शामिल है, जो आपकी सामग्री के लिए सुरक्षा प्रदान करने में मदद करता है। AWS KMS आपको एन्क्रिप्शन कुंजी प्रबंधित करने और कई AWS सेवाओं के साथ एकीकृत करने में मदद करता है। यह आपकी KMS कुंजियों के लिए टिकाऊ, सुरक्षित और अनावश्यक भंडारण प्रदान करता है।

- गुप्त प्रबंधन लागू करने के लिए AWS सीक्रेट मैनेजर का उपयोग करें - एक आईडीपी वर्कफ़्लो में कई सेवाओं या चरणों में डेटाबेस क्रेडेंशियल्स जैसे रहस्य हो सकते हैं। आपको इन रहस्यों को संग्रहीत करने, प्रबंधित करने, पुनः प्राप्त करने और संभावित रूप से घुमाने के लिए एक उपकरण की आवश्यकता है। AWS राज प्रबंधक आपको डेटाबेस क्रेडेंशियल्स, एप्लिकेशन क्रेडेंशियल्स और अन्य रहस्यों को उनके पूरे जीवनचक्र में प्रबंधित करने, पुनः प्राप्त करने और घुमाने में मदद करता है। सीक्रेट मैनेजर में क्रेडेंशियल संग्रहीत करने से आपके एप्लिकेशन कोड का निरीक्षण करने वाले किसी भी व्यक्ति द्वारा संभावित क्रेडेंशियल एक्सफ़िल्ट्रेशन के जोखिम को कम करने में मदद मिलती है।

कार्यभार विन्यास

कार्यभार को कॉन्फ़िगर करने के लिए, इन वर्तमान अनुशंसाओं का पालन करें:

- विभिन्न AWS खातों का उपयोग करके एकाधिक IDP कार्यभार को अलग करें - हम बहु-खाता रणनीति के माध्यम से वातावरण (जैसे उत्पादन, विकास और परीक्षण) और कार्यभार के बीच सामान्य रेलिंग और अलगाव स्थापित करने की सलाह देते हैं। AWS उपकरण प्रदान करता है बहु-खाता रणनीति के माध्यम से अपने कार्यभार को बड़े पैमाने पर प्रबंधित करें इस अलगाव सीमा को स्थापित करने के लिए। जब आपके पास केंद्रीय प्रबंधन के तहत कई AWS खाते हों, तो आपके खातों को संगठनात्मक इकाइयों (OUs) के समूह द्वारा परिभाषित पदानुक्रम में व्यवस्थित किया जाना चाहिए। फिर सुरक्षा नियंत्रणों को व्यवस्थित किया जा सकता है और ओयू और सदस्य खातों पर लागू किया जा सकता है, जिससे संगठन में सदस्य खातों पर लगातार निवारक नियंत्रण स्थापित किया जा सकता है।

- CloudTrail के साथ Amazon Texttract और Amazon Comprehend API कॉल लॉग करें - अमेज़ॅन टेक्सट्रैक्ट और अमेज़ॅन कॉम्प्रिहेंड क्लाउडट्रेल के साथ एकीकृत हैं। कैप्चर की गई कॉल में सर्विस कंसोल से कॉल और आपके अपने कोड से सेवाओं के एपीआई एंडपॉइंट पर कॉल शामिल हैं।

- घटना प्रतिक्रिया प्रक्रियाएँ स्थापित करें - व्यापक, निवारक और जासूसी नियंत्रणों के साथ भी, आपके संगठन में सुरक्षा घटनाओं के संभावित प्रभाव का जवाब देने और उसे कम करने के लिए अभी भी प्रक्रियाएं मौजूद होनी चाहिए। किसी सुरक्षा घटना से पहले उपकरण और नियंत्रण स्थापित करना, फिर नियमित रूप से सिमुलेशन के माध्यम से घटना प्रतिक्रिया का अभ्यास करना, आपको यह सत्यापित करने में मदद करेगा कि आपका वातावरण समय पर जांच और पुनर्प्राप्ति का समर्थन कर सकता है।

निष्कर्ष

इस पोस्ट में हमने अच्छी तरह से सुसज्जित आईडीपी समाधानों के निर्माण में सुरक्षा स्तंभ के लिए डिज़ाइन सिद्धांतों और वर्तमान सिफारिशों को साझा किया है।

अगले चरणों के लिए, आप इसके बारे में और अधिक पढ़ सकते हैं AWS वेल-आर्किटेक्टेड फ्रेमवर्क और हमारा संदर्भ लें AWS पर इंटेलिजेंट दस्तावेज़ प्रसंस्करण के लिए मार्गदर्शन अपना आईडीपी एप्लिकेशन डिज़ाइन और निर्माण करने के लिए। कृपया अपने आईडीपी कार्यभार के लिए एक अच्छी तरह से तैयार की गई समीक्षा के लिए अपनी खाता टीम से भी संपर्क करें। यदि आपको अतिरिक्त विशेषज्ञ मार्गदर्शन की आवश्यकता है, तो एक आईडीपी विशेषज्ञ समाधान आर्किटेक्ट को नियुक्त करने के लिए अपनी एडब्ल्यूएस खाता टीम से संपर्क करें।

AWS एक जीवित उपकरण के रूप में IDP वेल-आर्किटेक्टेड लेंस के लिए प्रतिबद्ध है। जैसे-जैसे आईडीपी समाधान और संबंधित एडब्ल्यूएस एआई सेवाएं विकसित होंगी, हम तदनुसार आईडीपी वेल-आर्किटेक्टेड लेंस को अपडेट करेंगे।

लेखक के बारे में

शेरी डिंग अमेज़ॅन वेब सर्विसेज (एडब्ल्यूएस) में एक वरिष्ठ कृत्रिम बुद्धिमत्ता (एआई) और मशीन लर्निंग (एमएल) विशेषज्ञ समाधान वास्तुकार हैं। उन्हें कंप्यूटर विज्ञान में पीएचडी की डिग्री के साथ मशीन लर्निंग में व्यापक अनुभव है। वह मुख्य रूप से विभिन्न एआई/एमएल संबंधित व्यावसायिक चुनौतियों पर सार्वजनिक क्षेत्र के ग्राहकों के साथ काम करती है, जिससे उन्हें एडब्ल्यूएस क्लाउड पर उनकी मशीन सीखने की यात्रा में तेजी लाने में मदद मिलती है। जब ग्राहकों की मदद नहीं की जाती, तो वह बाहरी गतिविधियों का आनंद लेती है।

शेरी डिंग अमेज़ॅन वेब सर्विसेज (एडब्ल्यूएस) में एक वरिष्ठ कृत्रिम बुद्धिमत्ता (एआई) और मशीन लर्निंग (एमएल) विशेषज्ञ समाधान वास्तुकार हैं। उन्हें कंप्यूटर विज्ञान में पीएचडी की डिग्री के साथ मशीन लर्निंग में व्यापक अनुभव है। वह मुख्य रूप से विभिन्न एआई/एमएल संबंधित व्यावसायिक चुनौतियों पर सार्वजनिक क्षेत्र के ग्राहकों के साथ काम करती है, जिससे उन्हें एडब्ल्यूएस क्लाउड पर उनकी मशीन सीखने की यात्रा में तेजी लाने में मदद मिलती है। जब ग्राहकों की मदद नहीं की जाती, तो वह बाहरी गतिविधियों का आनंद लेती है।

ब्रिजेश पति AWS में एंटरप्राइज सॉल्यूशंस आर्किटेक्ट हैं। उनका प्राथमिक ध्यान उद्यम ग्राहकों को उनके कार्यभार के लिए क्लाउड प्रौद्योगिकियों को अपनाने में मदद करना है। उनके पास एप्लिकेशन डेवलपमेंट और एंटरप्राइज आर्किटेक्चर की पृष्ठभूमि है और उन्होंने खेल, वित्त, ऊर्जा और पेशेवर सेवाओं जैसे विभिन्न उद्योगों के ग्राहकों के साथ काम किया है। उनकी रुचियों में सर्वर रहित आर्किटेक्चर और एआई/एमएल शामिल हैं।

ब्रिजेश पति AWS में एंटरप्राइज सॉल्यूशंस आर्किटेक्ट हैं। उनका प्राथमिक ध्यान उद्यम ग्राहकों को उनके कार्यभार के लिए क्लाउड प्रौद्योगिकियों को अपनाने में मदद करना है। उनके पास एप्लिकेशन डेवलपमेंट और एंटरप्राइज आर्किटेक्चर की पृष्ठभूमि है और उन्होंने खेल, वित्त, ऊर्जा और पेशेवर सेवाओं जैसे विभिन्न उद्योगों के ग्राहकों के साथ काम किया है। उनकी रुचियों में सर्वर रहित आर्किटेक्चर और एआई/एमएल शामिल हैं।

रुई कार्डोसो अमेज़ॅन वेब सर्विसेज (एडब्ल्यूएस) में एक पार्टनर सॉल्यूशंस आर्किटेक्ट है। वह एआई/एमएल और आईओटी पर ध्यान केंद्रित कर रहे हैं। वह AWS पार्टनर्स के साथ काम करते हैं और AWS में समाधान विकसित करने में उनका समर्थन करते हैं। जब वह काम नहीं करता तो उसे साइकिल चलाना, लंबी पैदल यात्रा करना और नई चीजें सीखना अच्छा लगता है।

रुई कार्डोसो अमेज़ॅन वेब सर्विसेज (एडब्ल्यूएस) में एक पार्टनर सॉल्यूशंस आर्किटेक्ट है। वह एआई/एमएल और आईओटी पर ध्यान केंद्रित कर रहे हैं। वह AWS पार्टनर्स के साथ काम करते हैं और AWS में समाधान विकसित करने में उनका समर्थन करते हैं। जब वह काम नहीं करता तो उसे साइकिल चलाना, लंबी पैदल यात्रा करना और नई चीजें सीखना अच्छा लगता है।

मिया चांग अमेज़ॅन वेब सर्विसेज के लिए एमएल स्पेशलिस्ट सॉल्यूशंस आर्किटेक्ट हैं। वह ईएमईए में ग्राहकों के साथ काम करती है और अनुप्रयुक्त गणित, कंप्यूटर विज्ञान और एआई/एमएल में अपनी पृष्ठभूमि के साथ क्लाउड पर एआई/एमएल वर्कलोड चलाने के लिए सर्वोत्तम प्रथाओं को साझा करती है। वह एनएलपी-विशिष्ट कार्यभार पर ध्यान केंद्रित करती है, और एक सम्मेलन वक्ता और एक पुस्तक लेखक के रूप में अपना अनुभव साझा करती है। अपने खाली समय में, वह लंबी पैदल यात्रा, बोर्ड गेम और कॉफी बनाना पसंद करती हैं।

मिया चांग अमेज़ॅन वेब सर्विसेज के लिए एमएल स्पेशलिस्ट सॉल्यूशंस आर्किटेक्ट हैं। वह ईएमईए में ग्राहकों के साथ काम करती है और अनुप्रयुक्त गणित, कंप्यूटर विज्ञान और एआई/एमएल में अपनी पृष्ठभूमि के साथ क्लाउड पर एआई/एमएल वर्कलोड चलाने के लिए सर्वोत्तम प्रथाओं को साझा करती है। वह एनएलपी-विशिष्ट कार्यभार पर ध्यान केंद्रित करती है, और एक सम्मेलन वक्ता और एक पुस्तक लेखक के रूप में अपना अनुभव साझा करती है। अपने खाली समय में, वह लंबी पैदल यात्रा, बोर्ड गेम और कॉफी बनाना पसंद करती हैं।

सुयिन वांग AWS में AI/ML स्पेशलिस्ट सॉल्यूशंस आर्किटेक्ट हैं। उनके पास मशीन लर्निंग, वित्तीय सूचना सेवा और अर्थशास्त्र में अंतःविषय शिक्षा पृष्ठभूमि है, साथ ही वास्तविक दुनिया की व्यावसायिक समस्याओं को हल करने वाले डेटा साइंस और मशीन लर्निंग अनुप्रयोगों के निर्माण में वर्षों का अनुभव है। उसे ग्राहकों को सही व्यावसायिक प्रश्नों की पहचान करने और सही एआई/एमएल समाधान बनाने में मदद करने में आनंद आता है। अपने खाली समय में उन्हें गाना और खाना बनाना बहुत पसंद है।

सुयिन वांग AWS में AI/ML स्पेशलिस्ट सॉल्यूशंस आर्किटेक्ट हैं। उनके पास मशीन लर्निंग, वित्तीय सूचना सेवा और अर्थशास्त्र में अंतःविषय शिक्षा पृष्ठभूमि है, साथ ही वास्तविक दुनिया की व्यावसायिक समस्याओं को हल करने वाले डेटा साइंस और मशीन लर्निंग अनुप्रयोगों के निर्माण में वर्षों का अनुभव है। उसे ग्राहकों को सही व्यावसायिक प्रश्नों की पहचान करने और सही एआई/एमएल समाधान बनाने में मदद करने में आनंद आता है। अपने खाली समय में उन्हें गाना और खाना बनाना बहुत पसंद है।

टिम कोंडेलो अमेज़ॅन वेब सर्विसेज (एडब्ल्यूएस) में एक वरिष्ठ कृत्रिम बुद्धिमत्ता (एआई) और मशीन लर्निंग (एमएल) विशेषज्ञ समाधान वास्तुकार हैं। उनका ध्यान प्राकृतिक भाषा प्रसंस्करण और कंप्यूटर विज़न पर है। टिम को ग्राहकों के विचार लेने और उन्हें स्केलेबल समाधानों में बदलने में आनंद आता है।

टिम कोंडेलो अमेज़ॅन वेब सर्विसेज (एडब्ल्यूएस) में एक वरिष्ठ कृत्रिम बुद्धिमत्ता (एआई) और मशीन लर्निंग (एमएल) विशेषज्ञ समाधान वास्तुकार हैं। उनका ध्यान प्राकृतिक भाषा प्रसंस्करण और कंप्यूटर विज़न पर है। टिम को ग्राहकों के विचार लेने और उन्हें स्केलेबल समाधानों में बदलने में आनंद आता है।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 100

- 120

- 150

- 7

- a

- क्षमता

- योग्य

- About

- में तेजी लाने के

- पहुँच

- पूरा

- तदनुसार

- लेखा

- अकौन्टस(लेखा)

- पाना

- के पार

- कार्य

- कार्रवाई

- गतिविधियों

- अतिरिक्त

- इसके अतिरिक्त

- अपनाना

- लाभ

- के खिलाफ

- आगे

- AI

- ऐ सेवा

- ऐ / एमएल

- उद्देश्य

- चेतावनी

- संरेखित करें

- सब

- की अनुमति देता है

- साथ में

- भी

- वीरांगना

- Amazon Comprehend

- अमेज़न टेक्सट्रेक

- अमेज़ॅन वेब सेवा

- अमेज़ॅन वेब सेवा (एडब्ल्यूएस)

- an

- और

- अन्य

- कोई

- किसी

- एपीआई

- एपीआई

- आवेदन

- अनुप्रयोग विकास

- अनुप्रयोगों

- लागू

- लागू

- दृष्टिकोण

- उपयुक्त

- वास्तु

- स्थापत्य

- हैं

- क्षेत्र

- क्षेत्रों के बारे में जानकारी का उपयोग करके ट्रेडिंग कर सकते हैं।

- कृत्रिम

- कृत्रिम बुद्धिमत्ता

- कृत्रिम बुद्धिमत्ता (AI)

- AS

- संपत्ति

- सौंपा

- At

- संलग्न करना

- ध्यान

- आडिट

- लेखा परीक्षा

- लेखक

- प्राधिकरण

- को अधिकृत

- अधिकृत

- स्वचालित

- स्वतः

- स्वचालन

- एडब्ल्यूएस

- एडब्ल्यूएस ग्राहक

- पृष्ठभूमि

- BE

- क्योंकि

- लाभ

- BEST

- सर्वोत्तम प्रथाओं

- के बीच

- मंडल

- बोर्ड खेल

- किताब

- सीमा

- निर्माण

- इमारत

- व्यापार

- लेकिन

- by

- कॉल

- बुलाया

- बुला

- कॉल

- कर सकते हैं

- पर कब्जा कर लिया

- मामला

- केंद्रीय

- केंद्रीकृत

- चुनौतियों

- परिवर्तन

- चरित्र

- चरित्र पहचान

- चुनें

- हालत

- वर्गीकृत

- बादल

- कोड

- कॉफी

- संग्रह

- जोड़ती

- प्रतिबद्ध

- सामान्य

- समझना

- व्यापक

- कंप्यूटर

- कम्प्यूटर साइंस

- Computer Vision

- शर्त

- सम्मेलन

- विन्यास

- संबंध

- विचार करना

- संगत

- कंसोल

- संपर्क करें

- सामग्री

- प्रसंग

- नियंत्रण

- नियंत्रण

- प्रभावी लागत

- बनाना

- बनाना

- क्रेडेंशियल

- साख

- क्रिप्टोग्राफिक

- वर्तमान

- रिवाज

- ग्राहक

- ग्राहक

- तिथि

- आँकड़ा रक्षण

- डेटा विज्ञान

- डाटाबेस

- डेटाबेस

- व्यवहार

- निर्णय

- चूक

- परिभाषित

- परिभाषित

- परिभाषित करने

- डिग्री

- डिज़ाइन

- डिज़ाइन सिद्धांत

- डिज़ाइन बनाना

- खोज

- विकासशील

- विकास

- विभिन्न

- प्रत्यक्ष

- सीधी पहुँच

- do

- दस्तावेज़

- दस्तावेजों

- dont

- से प्रत्येक

- आसान

- अर्थशास्त्र (इकोनॉमिक्स)

- शिक्षा

- कुशल

- भी

- तत्व

- को खत्म करने

- ईएमईए

- रोजगार

- रोजगार

- सक्षम बनाता है

- अंतर्गत कई

- एन्क्रिप्टेड

- एन्क्रिप्शन

- ऊर्जा

- लागू करना

- लगाना

- वर्धित

- सुनिश्चित

- सुनिश्चित

- उद्यम

- संस्थाओं

- वातावरण

- वातावरण

- त्रुटि

- स्थापित करना

- स्थापना

- और भी

- विकसित करना

- की जांच

- उदाहरण

- एक्सफ़िलिएशन

- मौजूदा

- उम्मीद

- अनुभव

- विशेषज्ञ

- व्यापक

- विस्तृत अनुभव

- उद्धरण

- खेत

- वित्त

- वित्तीय

- वित्तीय जानकारी

- प्रवाह

- फोकस

- केंद्रित

- ध्यान केंद्रित

- का पालन करें

- निम्नलिखित

- के लिए

- चार

- ढांचा

- मुक्त

- से

- पूरी तरह से

- आगे

- Games

- प्रवेश द्वार

- दी

- देता है

- वैश्विक

- समूह की

- मार्गदर्शन

- हैंडल

- है

- होने

- he

- मदद

- मदद

- मदद करता है

- उसे

- पदक्रम

- उसके

- hr

- एचटीएमएल

- http

- HTTPS

- मानव

- मानव संसाधन

- विचारों

- पहचान करना

- पहचान

- पहचान प्रबंधन

- if

- प्रभाव

- लागू करने के

- कार्यान्वयन

- कार्यान्वयन

- में सुधार

- सुधार

- in

- घटना

- घटना की प्रतिक्रिया

- शामिल

- शामिल

- सहित

- बढ़ना

- उद्योगों

- करें-

- सूचना सुरक्षा

- इंफ्रास्ट्रक्चर

- निवेश

- एकीकृत

- एकीकृत

- एकीकृत

- एकीकरण

- बुद्धि

- बुद्धिमान

- बुद्धिमान दस्तावेज़ प्रसंस्करण

- बातचीत

- बातचीत

- रुचियों

- इंटरफेस

- में

- परिचय

- जांच

- जांच

- शामिल करना

- शामिल

- IOT

- अलगाव

- IT

- आईटी इस

- खुद

- काम

- नौकरियां

- यात्रा

- जेपीजी

- रखना

- कुंजी

- Instagram पर

- भाषा

- बड़े पैमाने पर

- विलंब

- परत

- जानें

- सीख रहा हूँ

- कम से कम

- स्तर

- जीवन चक्र

- सीमा

- लाइन

- जीवित

- लॉग इन

- लंबे समय तक

- देखिए

- प्यार करता है

- निम्न

- मशीन

- यंत्र अधिगम

- मुख्यतः

- बनाए रखना

- बनाना

- बनाता है

- प्रबंधन

- कामयाब

- प्रबंध

- प्रबंधक

- प्रबंध

- ढंग

- गाइड

- बहुत

- गणित

- मई..

- तंत्र

- मिलना

- सदस्य

- तरीका

- मीट्रिक

- छेड़छाड़

- कम करना

- ML

- मॉडल

- मॉनिटर

- निगरानी

- अधिक

- विभिन्न

- प्राकृतिक

- प्राकृतिक भाषा संसाधन

- आवश्यक

- आवश्यकता

- की जरूरत है

- नेटवर्क

- प्रसार यातायात

- नया

- अगला

- NLP

- संख्या

- वस्तु

- वस्तुओं

- प्राप्त

- ओसीआर

- of

- on

- ONE

- केवल

- परिचालन

- परिचालन

- अवसर

- ऑप्टिकल कैरेक्टर पहचान

- ऑप्शंस

- or

- संगठन

- संगठनात्मक

- संगठित

- OS

- अन्य

- हमारी

- आउट

- परिणाम

- उत्पादन

- outputs के

- बाहर

- अपना

- प्राचल

- भाग

- साथी

- भागीदारों

- वेतन

- स्टाफ़

- अनुमतियाँ

- व्यक्तिगत रूप से

- पीएचडी

- मुहावरों

- भौतिक

- स्तंभ

- जगह

- योजना

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- कृप्या अ

- नीतियाँ

- नीति

- संभव

- पद

- संभावित

- संभावित

- प्रथाओं

- तैयार करना

- को रोकने के

- प्राथमिक

- सिद्धांत

- सिद्धांतों

- निजी

- विशेषाधिकार

- समस्याओं

- प्रक्रिया

- प्रक्रियाओं

- प्रसंस्करण

- प्रस्तुत

- उत्पादन

- पेशेवर

- परियोजना

- रक्षा करना

- संरक्षित

- सुरक्षा

- रक्षात्मक

- प्रदान करना

- बशर्ते

- प्रदाता

- प्रदान करता है

- सार्वजनिक

- प्रयोजनों

- रखना

- लाना

- प्रशन

- तेजी

- बल्कि

- पहुंच

- पढ़ना

- पढ़ना

- असली दुनिया

- मान्यता

- की सिफारिश

- सिफारिशें

- वसूली

- कम कर देता है

- उल्लेख

- क्षेत्र

- नियमित तौर पर

- सम्बंधित

- विश्वसनीय

- रिलायंस

- की आवश्यकता होती है

- अपेक्षित

- आवश्यकताएँ

- पलटाव

- संकल्प

- संसाधन

- उपयुक्त संसाधन चुनें

- प्रतिक्रिया

- प्रतिक्रिया

- बाकी

- परिणाम

- की समीक्षा

- सही

- जोखिम

- जोखिम

- भूमिकाओं

- नियमित रूप से

- रन

- दौड़ना

- स्केलेबल

- स्केल

- परिदृश्यों

- विज्ञान

- गुप्त

- रहस्य

- सेक्टर

- सुरक्षित

- सिक्योर्ड

- सुरक्षित रूप से

- प्रतिभूति

- हासिल करने

- सुरक्षा

- सुरक्षा टोकन

- देखना

- वरिष्ठ

- संवेदनशील

- संवेदनशीलता

- अलग

- पृथक करना

- कई

- serverless

- सेवा

- सेवाएँ

- सेट

- की स्थापना

- साझा

- शेयरों

- वह

- चाहिए

- दिखाता है

- सरल

- समाधान

- समाधान ढूंढे

- कुछ

- वक्ता

- विशेषज्ञ

- विशिष्ट

- गति

- खेल-कूद

- चरणों

- प्रारंभ

- शुरुआत में

- स्थिर

- कदम

- कदम

- फिर भी

- भंडारण

- की दुकान

- भंडार

- भंडारण

- स्ट्रेटेजी

- मजबूत बनाना

- मजबूत बनाने

- मजबूत

- ऐसा

- समर्थन

- समर्थित

- आसपास के

- स्थायी

- प्रणाली

- सिस्टम

- पकड़ना

- लेना

- ले जा

- कार्य

- टीम

- टेक्नोलॉजीज

- टेम्पलेट्स

- अस्थायी

- परीक्षण

- से

- कि

- RSI

- लेकिन हाल ही

- उन

- फिर

- वहाँ।

- जिसके चलते

- इसलिये

- इन

- चीज़ें

- इसका

- यहाँ

- भर

- टिम

- पहर

- समयोचित

- सेवा मेरे

- टोकन

- tokenization

- साधन

- उपकरण

- सुराग लग सकना

- यातायात

- निशान

- लेनदेन

- पारगमन

- परिवहन

- मोड़

- अनधिकृत

- के अंतर्गत

- समझना

- अद्वितीय

- इकाइयों

- अपडेट

- प्रयोग

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- आमतौर पर

- सत्यापन

- विभिन्न

- सत्यापित

- के माध्यम से

- दृष्टि

- आयतन

- था

- तरीके

- we

- वेब

- वेब सेवाओं

- कब

- कौन कौन से

- जब

- कौन

- मर्जी

- साथ में

- अंदर

- काम किया

- वर्कफ़्लो

- काम कर रहे

- कार्य

- साल

- आप

- आपका

- जेफिरनेट