यदि आप एक नियमित नग्न सुरक्षा पाठक हैं, तो आप शायद अनुमान लगा सकते हैं कि इस आभासी यात्रा में हम किस ग्रह पर जा रहे हैं…।

…हम एक बार फिर इजरायल में नेगेव के बेन-गुरियन विश्वविद्यालय में सॉफ्टवेयर और सूचना प्रणाली इंजीनियरिंग विभाग के लिए रवाना हो गए हैं।

विभाग के साइबर-सुरक्षा अनुसंधान केंद्र के शोधकर्ता नियमित रूप से तथाकथित से संबंधित सुरक्षा मुद्दों की जांच करते हैं एयरगैप्ड नेटवर्क।

जैसा कि नाम से पता चलता है, एक एयरगैप्ड नेटवर्क जानबूझकर न केवल इंटरनेट से बल्कि किसी अन्य नेटवर्क से भी डिस्कनेक्ट किया जाता है, यहां तक कि उसी सुविधा में भी।

एक सुरक्षित उच्च-सुरक्षा डेटा प्रोसेसिंग क्षेत्र बनाने के लिए (या, अधिक सटीक रूप से, किसी भी उच्च-सुरक्षा-अपने-पड़ोसी क्षेत्र से जहां डेटा आसानी से बाहर नहीं निकल सकता है), एयरगैप्ड नेटवर्क से किसी अन्य नेटवर्क से कोई भौतिक तार नहीं जुड़े हैं .

इसके अतिरिक्त, सभी वायरलेस संचार हार्डवेयर आमतौर पर अक्षम होते हैं (और यदि संभव हो तो आदर्श रूप से भौतिक रूप से हटा दिए जाते हैं, या यदि नहीं तो तारों या सर्किट बोर्ड के निशान काटकर स्थायी रूप से डिस्कनेक्ट कर दिए जाते हैं)।

विचार एक ऐसा वातावरण बनाने का है जहां भले ही हमलावर या अप्रभावित अंदरूनी लोग स्पाइवेयर जैसे दुर्भावनापूर्ण कोड को इंजेक्ट करने में कामयाब रहे में प्रणाली, वे अपने चोरी हुए डेटा को वापस पाने के लिए इसे आसान या संभव नहीं पाएंगे आउट फिर से।

यह जितना लगता है उससे कहीं अधिक कठिन है

दुर्भाग्य से, बिना किसी बाहरी "डेटा खामियों" के प्रयोग करने योग्य एयरगैप्ड नेटवर्क बनाना कठिन लगता है, और बेन-गुरियन यूनिवर्सिटी के शोधकर्ताओं ने अतीत में आप उन्हें कैसे कम कर सकते हैं, इसके साथ-साथ कई व्यवहार्य तरकीबें बताई हैं।

हमने पहले भी कई मौकों पर उनके काम के बारे में मोह और खुशी के मिश्रण के साथ लिखा है, जिसमें निराला तरकीबें शामिल हैं जैसे गैरोस्कोप (मोबाइल फोन की कंपास चिप को अपरिष्कृत माइक्रोफोन में बदलना), लैंटेंना (रेडियो एंटेना के रूप में हार्डवेयर्ड नेटवर्क केबल का उपयोग करके) और प्रशंसक: (ऑडियो "डेटा चैनल" बनाने के लिए सिस्टम लोड को बदलकर सीपीयू पंखे की गति को बदलना)।

इस बार, शोधकर्ताओं ने अपनी नई चाल को दुर्भाग्यपूर्ण और शायद अनावश्यक रूप से भ्रमित करने वाला नाम दिया है COVID बिट, जहां COV स्पष्ट रूप से "गुप्त" के लिए खड़े होने के रूप में सूचीबद्ध है, और हमें इसका अनुमान लगाने के लिए छोड़ दिया गया है आईडी बिट "सूचना प्रकटीकरण, बिट-बाय-बिट" जैसी किसी चीज़ के लिए खड़ा है।

यह डेटा एक्सफिल्ट्रेशन योजना अनधिकृत अभी तक पता लगाने योग्य और डिकोडेबल रेडियो प्रसारण के स्रोत के रूप में कंप्यूटर की अपनी बिजली आपूर्ति का उपयोग करती है।

शोधकर्ता 1000 बिट/सेकंड (जो 40 साल पहले पूरी तरह से उपयोगी और प्रयोग करने योग्य डायलअप मॉडेम गति थी) तक गुप्त डेटा संचरण दर का दावा करते हैं।

वे यह भी दावा करते हैं कि लीक हुए डेटा को एक असंशोधित और निर्दोष दिखने वाले मोबाइल फोन द्वारा प्राप्त किया जा सकता है - यहां तक कि अपने स्वयं के वायरलेस हार्डवेयर बंद होने पर भी - 2 मीटर की दूरी तक।

इसका मतलब यह है कि एक सुरक्षित लैब के बाहर के साथी चोरी किए गए डेटा को संदिग्ध रूप से प्राप्त करने के लिए इस ट्रिक का उपयोग करने में सक्षम हो सकते हैं, यह मानते हुए कि लैब की दीवारें रेडियो रिसाव के खिलाफ पर्याप्त रूप से अच्छी तरह से परिरक्षित नहीं हैं।

तो, यहाँ बताया गया है कि कैसे COVID बिट काम करता है।

डेटा चैनल के रूप में पावर प्रबंधन

आधुनिक सीपीयू आमतौर पर बदलते लोड के अनुकूल होने के लिए अपने ऑपरेटिंग वोल्टेज और फ्रीक्वेंसी को बदलते हैं, इस प्रकार बिजली की खपत को कम करते हैं और ओवरहीटिंग को रोकने में मदद करते हैं।

वास्तव में, कुछ लैपटॉप सीपीयू तापमान को प्रशंसकों की आवश्यकता के बिना नियंत्रित करते हैं, जानबूझकर प्रोसेसर को धीमा कर देते हैं यदि यह बहुत गर्म हो जाता है, कम प्रदर्शन की कीमत पर अपशिष्ट गर्मी में कटौती करने के लिए आवृत्ति और वोल्टेज दोनों को समायोजित करता है। (यदि आपने कभी सोचा है कि आपकी नई लिनक्स गुठली सर्दियों में तेजी से क्यों बनती है, तो ऐसा क्यों हो सकता है।)

वे एसएमपीएस के रूप में जाने जाने वाले एक साफ-सुथरे इलेक्ट्रॉनिक उपकरण के लिए ऐसा कर सकते हैं, जिसका संक्षिप्त नाम है स्विच-मोड बिजली की आपूर्ति.

एसएमपीएस अपने आउटपुट वोल्टेज को बदलने के लिए ट्रांसफार्मर और चर प्रतिरोधों का उपयोग नहीं करते हैं, जैसे पुराने दिनों में पुराने जमाने के, भारी, अक्षम, बज़ी पावर एडेप्टर।

इसके बजाय, वे एक स्थिर इनपुट वोल्टेज लेते हैं और वोल्टेज को पूरी तरह से चालू और पूरी तरह से बंद करने के लिए एक फास्ट-स्विचिंग ट्रांजिस्टर का उपयोग करके इसे एक स्वच्छ डीसी स्क्वायर वेव में परिवर्तित करते हैं, कहीं भी सैकड़ों हजारों से लेकर लाखों गुना तक।

काफी सरल विद्युत घटक तब इस कटा हुआ डीसी सिग्नल को एए स्थिर वोल्टेज में बदल देते हैं जो कि "चालू" चरणों और "बंद" चरणों के बीच के अनुपात के अनुपात में होता है जो साफ-सुथरे स्विच किए गए वर्ग तरंग में होते हैं।

ढीले ढंग से बोलते हुए, एक 12V डीसी इनपुट की कल्पना करें जो एक सेकंड के 1/500,000वें हिस्से के लिए पूरी तरह से चालू हो जाता है और फिर एक सेकंड के 1/250,000वें हिस्से के लिए पूरी तरह से बंद हो जाता है, इसलिए यह समय के 12/1 के लिए 3V पर है और इसके 0/2 के लिए 3V पर। फिर कल्पना करें कि इस विद्युत वर्ग तरंग को एक प्रारंभ करनेवाला, एक डायोड और एक संधारित्र द्वारा पीक इनपुट स्तर के 1/3 पर निरंतर डीसी आउटपुट में "स्मूथ आउट" किया जा रहा है, इस प्रकार 4V का लगभग पूरी तरह से स्थिर आउटपुट का उत्पादन होता है।

जैसा कि आप कल्पना कर सकते हैं, इस स्विचिंग और स्मूथिंग में SMPS के अंदर करंट और वोल्टेज में तेजी से बदलाव शामिल हैं, जो बदले में मामूली विद्युत चुम्बकीय क्षेत्र बनाता है (सीधे शब्दों में कहें, रेडियो तरंगें) जो डिवाइस में ही मेटल कंडक्टर के माध्यम से लीक हो जाता है, जैसे कि सर्किट बोर्ड कंडक्टर ट्रेस और कॉपर वायरिंग।

और जहां विद्युत चुम्बकीय रिसाव है, आप सुनिश्चित हो सकते हैं कि बेन-गुरियन विश्वविद्यालय के शोधकर्ता संभावित गुप्त सिग्नलिंग तंत्र के रूप में इसका उपयोग करने के तरीकों की तलाश करेंगे।

लेकिन आप शोर के अलावा कुछ भी व्यक्त करने के लिए एक सेकंड में लाखों बार स्विच करने वाले एसएमपीएस के रेडियो शोर का उपयोग कैसे कर सकते हैं?

स्विचिंग की दर स्विच करें

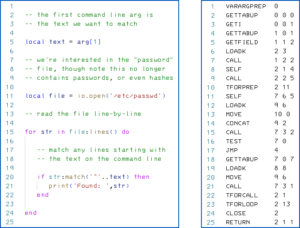

चाल, एक के अनुसार रिपोर्ट शोधकर्ता मोर्दचाई गुरी द्वारा लिखित, सीपीयू पर लोड को अचानक और नाटकीय रूप से बदलना है, लेकिन बहुत कम आवृत्ति पर, प्रत्येक सीपीयू कोर पर चल रहे कोड को जानबूझकर 5000 और 8000 बार प्रति सेकंड के बीच बदलकर।

इन तुलनात्मक रूप से कम आवृत्तियों पर प्रोसेसर लोड में परिवर्तन का एक व्यवस्थित पैटर्न बनाकर…

...गुरी एसएमपीएस को धोखा देने में सक्षम थी इसकी उच्च-आवृत्ति स्विचिंग दरों को बदलना इस तरह से कि यह कम-आवृत्ति वाले रेडियो पैटर्न उत्पन्न करता है जिसे मज़बूती से पहचाना और डिकोड किया जा सकता है।

बेहतर अभी तक, यह देखते हुए कि जानबूझकर उत्पन्न विद्युत चुम्बकीय "छद्म-शोर" 0Hz और 60kHz के बीच दिखाया गया है, यह औसत लैपटॉप या मोबाइल फोन ऑडियो चिप की नमूनाकरण क्षमताओं के साथ अच्छी तरह से संरेखित हो गया है, जो आवाज़ को डिजिटाइज़ करने और वापस खेलने के लिए उपयोग किया जाता है। संगीत।

(मुहावरा ऑडियो चिप ऊपर कोई टाइपो नहीं है, भले ही हम रेडियो तरंगों के बारे में बात कर रहे हों, जैसा कि आप जल्द ही देखेंगे।)

मानव कान, जैसा कि होता है, लगभग 20kHz तक की आवृत्तियों को सुन सकता है, और आपको ध्वनि दोलनों का मज़बूती से पता लगाने के लिए और इस प्रकार व्यवहार्य ध्वनि तरंगों के रूप में उच्च आवृत्तियों को पुन: पेश करने के लिए उस दर से कम से कम दो बार आउटपुट या रिकॉर्ड इनपुट का उत्पादन करने की आवश्यकता होती है। बस स्पाइक्स या डीसी-शैली "सीधी रेखाएं"।

सीडी नमूनाकरण दर (कॉम्पैक्ट डिस्क, यदि आप उन्हें याद करते हैं) इस कारण से 44,100Hz पर सेट किए गए थे, और DAT (डिजिटल ऑडियो टेप) इसके तुरंत बाद, 48,000 हर्ट्ज की समान-लेकिन-थोड़ी-अलग दर के आधार पर।

नतीजतन, आज उपयोग में आने वाले लगभग सभी डिजिटल ऑडियो डिवाइस, जिनमें हेडसेट, मोबाइल फोन और पॉडकास्टिंग माइक शामिल हैं, 48,000 हर्ट्ज की रिकॉर्डिंग दर का समर्थन करते हैं। (कुछ फैंसी माइक 384 किलोहर्ट्ज़ तक की दर से अधिक, दोहरीकरण, पुनर्वितरण और यहां तक कि ऑक्टूप्लिंग करते हैं, लेकिन 48 किलोहर्ट्ज़ एक ऐसी दर है जिस पर आप मान सकते हैं कि लगभग कोई भी समकालीन डिजिटल ऑडियो डिवाइस, यहां तक कि सबसे सस्ता जो आप पा सकते हैं, करने में सक्षम होंगे अभिलेख।)

जहां ऑडियो रेडियो से मिलता है

पारंपरिक माइक्रोफोन भौतिक ध्वनि दबाव को विद्युत संकेतों में परिवर्तित करते हैं, इसलिए अधिकांश लोग अपने लैपटॉप या मोबाइल फोन पर ऑडियो जैक को विद्युत चुम्बकीय विकिरण से नहीं जोड़ते हैं।

लेकिन आप अपने मोबाइल फोन को कन्वर्ट कर सकते हैं ऑडियो कम-गुणवत्ता, कम-आवृत्ति, कम-शक्ति में सर्किटरी रेडियो रिसीवर या ट्रांसमीटर…

... बस एक "माइक्रोफ़ोन" (या "हेडफ़ोन" की एक जोड़ी) बनाकर, जिसमें एक वायर लूप होता है, इसे ऑडियो जैक में प्लग करके, और इसे रेडियो एंटीना के रूप में कार्य करने देता है।

यदि आप कमजोर विद्युत "ऑडियो" सिग्नल को रिकॉर्ड करते हैं जो विद्युत चुम्बकीय विकिरण द्वारा वायर लूप में उत्पन्न होता है, तो आपके पास रेडियो तरंगों का 48,000 हर्ट्ज डिजिटल पुनर्निर्माण होता है, जबकि आपका "एंटीनाफोन" प्लग इन होता है।

इसलिए, रेडियो "शोर" के निर्माण के लिए कुछ चतुर आवृत्ति एन्कोडिंग तकनीकों का उपयोग करना, जो कि केवल यादृच्छिक शोर नहीं था, गुरी 100 बिट्स / सेकंड से 1000 बिट्स / तक चलने वाली डेटा दरों के साथ एक गुप्त, एक तरफ़ा डेटा चैनल बनाने में सक्षम था। सेकंड, डिवाइस के प्रकार पर निर्भर करता है जिस पर CPU लोड-ट्वीकिंग कोड चल रहा था।

डेस्कटॉप पीसी, गुरी ने पाया, सर्वोत्तम गुणवत्ता "गुप्त रेडियो तरंगों" का उत्पादन करने में छल किया जा सकता है, बिना किसी त्रुटि के 500 बिट/सेकंड या 1000% त्रुटि दर के साथ 1 बिट/सेकंड दे रहा है।

एक रास्पबेरी पाई 3 बिना किसी त्रुटि के 200 बिट्स/सेकंड पर "संचारित" कर सकता है, जबकि परीक्षण में इस्तेमाल किया गया एक डेल लैपटॉप 100 बिट्स/सेकंड प्रबंधित करता है।

हम यह मानकर चल रहे हैं कि सर्किटरी और घटक जितने अधिक कसकर एक डिवाइस के अंदर होते हैं, SMPS सर्कुलेशन द्वारा उत्पन्न गुप्त रेडियो संकेतों के साथ हस्तक्षेप उतना ही अधिक होता है।

गुरी यह भी सुझाव देते हैं कि आमतौर पर लैपटॉप-श्रेणी के कंप्यूटरों पर उपयोग किए जाने वाले बिजली प्रबंधन नियंत्रण, मुख्य रूप से बैटरी जीवन को बढ़ाने के उद्देश्य से होते हैं, सीपीयू प्रोसेसिंग लोड में तेजी से परिवर्तन एसएमपीएस के स्विचिंग को प्रभावित करते हैं, इस प्रकार डेटा-वहन क्षमता को कम करते हैं। गुप्त संकेत।

फिर भी, 100 बिट/सेकंड 256 सेकंड से कम समय में 3-बिट एईएस कुंजी, लगभग एक मिनट में 4096-बिट आरएसए कुंजी, या एक दिन से कम समय में 1 एमबाइट मनमाना डेटा चुराने के लिए पर्याप्त है।

क्या करना है?

यदि आप एक सुरक्षित क्षेत्र चलाते हैं और आप इस प्रकार के गुप्त एक्सफिल्ट्रेशन चैनलों के बारे में चिंतित हैं:

- अपने सुरक्षित क्षेत्र के आसपास रेडियो शील्डिंग जोड़ने पर विचार करें। दुर्भाग्य से, बड़ी प्रयोगशालाओं के लिए, यह महंगा हो सकता है, और आमतौर पर प्रयोगशाला की बिजली आपूर्ति तारों के साथ-साथ धातु जाल के साथ दीवारों, फर्श और छत को बचाने के महंगे अलगाव शामिल होते हैं।

- प्रति-निगरानी रेडियो सिग्नल उत्पन्न करने पर विचार करें। फ़्रीक्वेंसी बैंड में रेडियो स्पेक्ट्रम को "जैमिंग" करना, जिसे आम ऑडियो माइक्रोफ़ोन डिजिटाइज़ कर सकते हैं, इस तरह के हमले को कम करेगा। हालाँकि, ध्यान दें कि रेडियो जैमिंग के लिए आपके देश में नियामकों से अनुमति की आवश्यकता हो सकती है।

- अपने एयरगैप को 2 मीटर से ऊपर बढ़ाने पर विचार करें। अपनी मंजिल योजना को देखें और इस बात का ध्यान रखें कि सुरक्षित लैब के पास क्या है। अपने नेटवर्क के असुरक्षित हिस्से में काम करने वाले कर्मचारियों या आगंतुकों को उपकरण के अंदर 2 मीटर से अधिक न आने दें, भले ही रास्ते में कोई दीवार क्यों न हो।

- सुरक्षित उपकरणों पर यादृच्छिक अतिरिक्त प्रक्रियाएँ चलाने पर विचार करें। यह गुप्त संकेतों के शीर्ष पर अप्रत्याशित रेडियो शोर जोड़ता है, जिससे उनका पता लगाना और डिकोड करना कठिन हो जाता है। जैसा कि गुरी नोट करते हैं, हालांकि, "बस मामले में" ऐसा करने से आपकी उपलब्ध प्रसंस्करण शक्ति हर समय कम हो जाती है, जो स्वीकार्य नहीं हो सकती है।

- अपने CPU फ़्रीक्वेंसी को लॉक करने पर विचार करें। कुछ BIOS सेटअप टूल आपको ऐसा करने देते हैं, और यह होने वाले पावर स्विचिंग की मात्रा को सीमित करता है। हालाँकि, गुरी पाया यह वास्तव में केवल हमले की सीमा को सीमित करता है, और वास्तव में इसे समाप्त नहीं करता है।

बेशक, अगर आपके पास चिंता करने के लिए सुरक्षित क्षेत्र नहीं है …

…तो आप बस इस कहानी का आनंद ले सकते हैं, यह याद रखते हुए कि यह उस सिद्धांत को पुष्ट करती है हमले केवल कभी बेहतर होते हैं, और इस प्रकार वह सुरक्षा वास्तव में एक यात्रा है, मंजिल नहीं.

- हवा के लिए स्थान

- बेन-गुरियन विश्वविद्यालय

- blockchain

- कॉइनजीनियस

- क्रिप्टोकुरेंसी वॉलेट्स

- क्रिप्टोकरंसीज

- साइबर सुरक्षा

- साइबर अपराधी

- साइबर सुरक्षा

- डेटा हानि

- घर की भूमि सुरक्षा का विभाग

- डिजिटल पर्स

- एक्सफ़िलिएशन

- फ़ायरवॉल

- Kaspersky

- मैलवेयर

- McAfee

- नग्न सुरक्षा

- नेक्सब्लॉक

- प्लेटो

- प्लेटो एआई

- प्लेटो डेटा इंटेलिजेंस

- प्लेटो गेम

- प्लेटोडाटा

- प्लेटोगेमिंग

- एकांत

- वीपीएन

- वेबसाइट सुरक्षा

- जेफिरनेट

![S3 Ep128: तो आप साइबर क्रिमिनल बनना चाहते हैं? [ऑडियो + टेक्स्ट] S3 Ep128: तो आप साइबर क्रिमिनल बनना चाहते हैं? [ऑडियो + टेक्स्ट]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-300x157.png)

![S3 Ep111: एक घटिया "नग्नता अनफ़िल्टर" [ऑडियो + टेक्स्ट] का व्यावसायिक जोखिम S3 Ep111: एक घटिया "नग्नता अनफ़िल्टर" [ऑडियो + टेक्स्ट] प्लेटोब्लॉकचेन डेटा इंटेलिजेंस का व्यावसायिक जोखिम। लंबवत खोज. ऐ.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)