पढ़ने का समय: 6 मिनटकोमोडो साइबर सिक्योरिटी टीम ने इस लगातार खतरे के नवीनतम तनाव के अंदरूनी कामकाज का खुलासा किया है

कोमोडो साइबर सुरक्षा टीम हमारे उपयोगकर्ताओं की बेहतर सुरक्षा में मदद करने और हमारे निष्कर्षों को व्यापक नेटसेक और एंटीवायरस समुदायों के साथ साझा करने के लिए लगातार नवीनतम रैंसमवेयर पर शोध करती है। आज हम आपको इसके एक नए संस्करण के बारे में बताना चाहेंगे Ransomware बुलाया धर्म संस्करण 2.0.

मैलवेयर पहली बार 2016 में क्रायसिस नाम से सामने आया था। इसने विंडोज सिस्टम को लक्षित किया और बिटकॉइन्स में फिरौती मांगने से पहले मजबूत एईएस -256 और आरएसए -1024 एल्गोरिदम के साथ पीड़ितों की फाइलों को एन्क्रिप्ट किया। रैनसमवेयर के लगभग सभी उपभेदों की तरह, फाइलें डिक्रिप्शन कुंजी के बिना पूरी तरह से अपरिवर्तनीय हैं, और पीड़ित को चाबी प्राप्त करने के लिए फिरौती का भुगतान करना होगा।

धर्म ट्रोजन को आरडीपी कनेक्शन पर कमजोर पासवर्ड डालकर, या पीड़ित से दुर्भावनापूर्ण ईमेल अनुलग्नक खुलवाकर वितरित किया जाता है। पहली विधि में RDP प्रोटोकॉल का उपयोग करने वाले कनेक्शन के लिए हमलावर स्कैनिंग पोर्ट 3389 शामिल है। एक बार लक्ष्य मिल जाने के बाद, हमलावर स्वचालित रूप से ज्ञात पासवर्डों की एक विशाल लाइब्रेरी से अलग-अलग पासवर्ड आज़माकर कनेक्शन में लॉग इन करने का प्रयास करता है, जब तक कि उनमें से एक काम नहीं करता। वहां से, हमलावर का लक्ष्य मशीन पर पूरा नियंत्रण होता है और वह उसे चलाता है धर्म रैनसमवेयर उपयोगकर्ता की फ़ाइलों पर मैन्युअल रूप से।

उत्तरार्द्ध विधि एक क्लासिक ईमेल हमला है। पीड़ित को एक ईमेल प्राप्त होता है जो ऐसा दिखता है जैसे कि यह उनके वास्तविक जीवन के एंटीवायरस प्रदाता से आता है। इसमें उनकी मशीन पर मैलवेयर के बारे में एक चेतावनी है और उन्हें खतरे को दूर करने के लिए संलग्न एंटीवायरस फ़ाइल स्थापित करने का निर्देश दिया गया है। बेशक, लगाव एक एंटीवायरस प्रोग्राम नहीं है, यह धर्म 2.0 है, जो तब उपयोगकर्ता की फ़ाइलों को एन्क्रिप्ट करने के लिए आगे बढ़ता है और उन्हें अनलॉक करने के लिए फिरौती की मांग करता है।

फरवरी 2020, में कोमोडो साइबर सुरक्षा टीम ने इसके नवीनतम विकास की खोज की मैलवेयर, धर्म 2.0. इस संस्करण में पिछले संस्करणों की मुख्य एन्क्रिप्ट-तब-रैनसम कार्यक्षमता शामिल है, लेकिन इसमें एक अतिरिक्त बैकडोर भी शामिल है जो दूरस्थ व्यवस्थापक क्षमताओं को अनुदान देता है। आइए कोमोडो साइबर सुरक्षा टीम की मदद से धर्मा 2.0 के विवरण पर करीब से नज़र डालें।

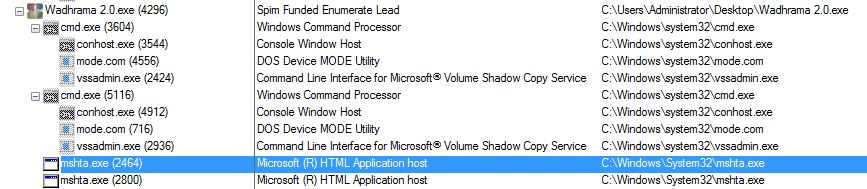

धर्म 2.0 की प्रक्रिया निष्पादन पदानुक्रम

मालवेयर का निष्पादन पेड़ नीचे स्क्रीनशॉट में दिखाया गया है, सूची के प्रमुख पर 'वाधराम 2.0.exe' है:

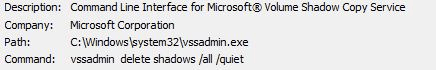

मैलवेयर पीड़ित व्यक्ति के कीबोर्ड के बारे में कुछ जानकारी जुटाने के लिए DOS डिवाइस मोड उपयोगिता का उपयोग करता है और उनकी फ़ाइलों की किसी भी छाया प्रतियों को हटा देता है। कमांड 'vssadmin डिलीट शैडो / ऑल / शांत' का इस्तेमाल आमतौर पर मौजूदा विंडोज रिस्टोर पॉइंट्स को डिलीट करने के लिए रैंसमवेयर में किया जाता है।

चली गई छाया प्रतियों के साथ, उपयोगकर्ता अपनी फ़ाइलों को तब तक पुनर्स्थापित नहीं कर सकते हैं जब तक कि उनके पास बाहरी, 3 पार्टी बैकअप न हो। कई व्यवसायों में ऐसे बैकअप होते हैं, लेकिन एक खतरनाक संख्या नहीं होती है।

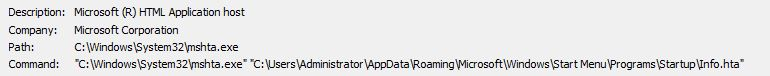

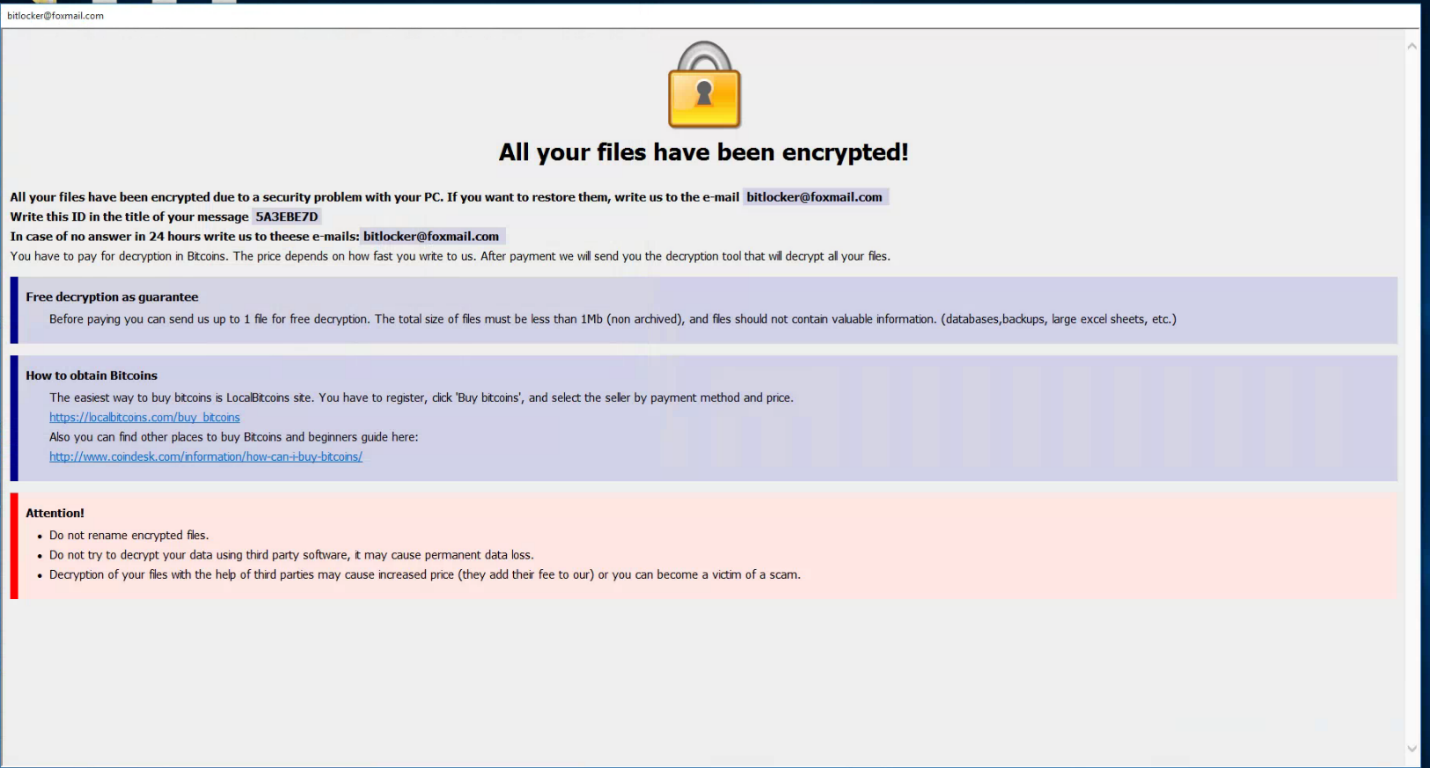

कंप्यूटर पर सभी फाइलों को एन्क्रिप्ट करने के बाद, हमलावर को अब पीड़ित को अपने निर्देशों को संप्रेषित करने का एक तरीका चाहिए। कमांड के साथ ऑटो-रन के रूप में 'Info.hta' खोलने के लिए 'mshta.exe' का उपयोग करके यह करता है

'सी: UsersAdministratorAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta'।

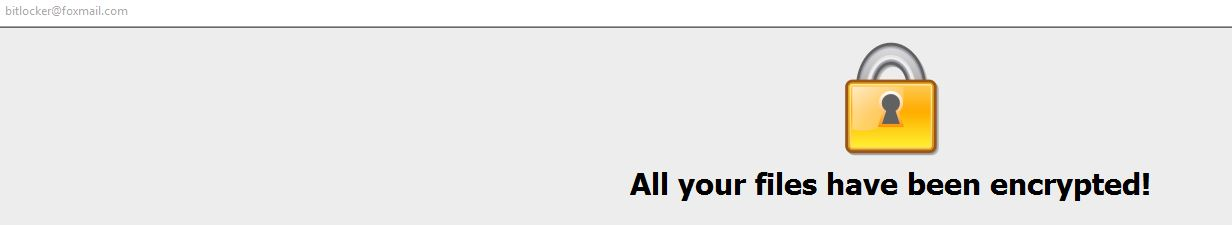

'Info.hta' वह फाइल है जिसमें फिरौती नोट शामिल हैं:

"आपकी सभी फाइलें एन्क्रिप्ट की गई हैं!"

धर्मा 2.0 का गतिशील विश्लेषण

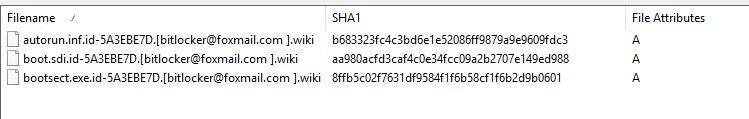

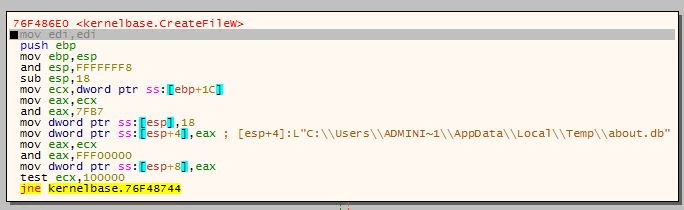

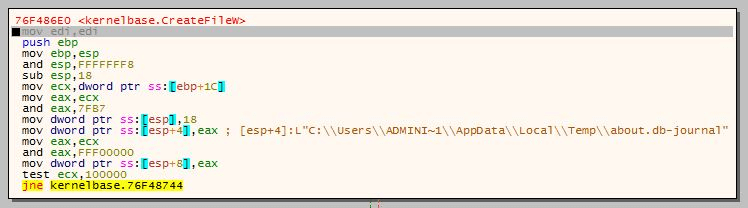

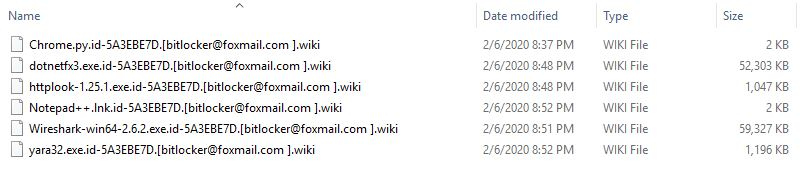

Wadhrama 2.0.exe <% usersadministratorappdatalocaltemp%> में दो sql फाइलें, 'about.db' और 'about.db-journal' बनाता है। यह <% system32%>, <% स्टार्टअप%> में स्वयं की एक प्रति बनाता है, और सभी एन्क्रिप्टेड फ़ाइलों के अंत में एक्सटेंशन [[bitlocker@foxmail.com] .wiki ’जोड़ता है:

c: usersadministratorappdatalocaltempabout.db

c: usersadministratorappdatalocaltempabout.db-पत्रिका

c: windowssystem32Wadhrama 2.0.exe

सी: उपयोगकर्ताडायरेक्टेटरप्पाडातरामेडिंगमाइक्रोसॉफ्टवार्ट्स मेन्प्रोग्रामग्रामस्टार्टअपवाड्रमा 2.0.exe

c: programdatamicrosoftwindowsstart menuprogramsstartupWadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c: bootbootstat.dat.id-5A3EBE7D। [bitlocker@foxmail.com] विकि।

c: बूटेक्ट.बाक.आईडी-5A3EBE7D। [bitlocker@foxmail.com .wwiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c: config.sys.id-5A3EBE7D। [bitlocker@foxmail.com] .wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c: autoexec.bat.id-5A3EBE7D। [bitlocker@foxmail.com] .wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

धर्म 2.0 का स्थैतिक विश्लेषण

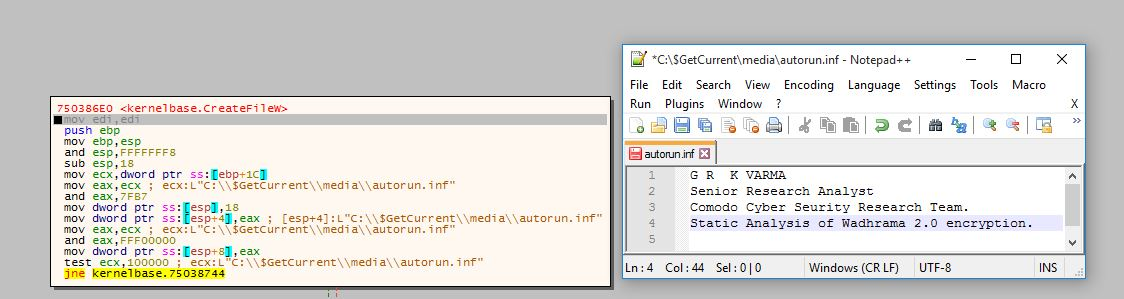

साइबरसिटी टीम ने निम्न सामग्री के साथ तीन समान, 2.0 लाइन पाठ फ़ाइलों को बनाकर धर्म 5 के एन्क्रिप्शन जटिलता का परीक्षण किया:

हमने तीन फाइलों को 'autorun.inf', 'boot.sdi' और 'bootect.exe' नाम दिया है और प्रत्येक को एक अलग स्थान पर स्थानांतरित किया है। क्योंकि फ़ाइलें सभी समान प्रकार, आकार और समान सामग्री हैं, वे सभी एक ही SHA1 हस्ताक्षर - 9ea0e7343beea0d319bc03e27feb6029dde0bd96 साझा करती हैं।

यह धर्म द्वारा एन्क्रिप्शन से पहले फ़ाइलों का एक स्क्रीनशॉट है:

एन्क्रिप्शन के बाद, प्रत्येक के पास एक अलग फ़ाइल आकार और हस्ताक्षर हैं:

धर्म 2.0 पेलोड

- धर्म 2.0 and <% AppData%> \ local \ temp ’में harma about.db’ और b about.db-journal ’नामक दो डेटाबेस फाइलें बनाता है। फाइलें SQLite फाइलें हैं और इनमें निम्नलिखित हैं

टेबल - 'सेटिंग' और 'कीमैप'। डेटाबेस दूरस्थ व्यवस्थापक कमांड जैसे / इजेक्ट / इजेक्ट को अनुमति देते हैं , / रनस / रनस , / syserr / syserr , / url / url ,

/ रेकनेसर / रेनसेरवार्ड, शटडिसप्ले / शटडिसप्लेड, / एडिथोस्ट / एडिथोस्ट्सड,

/ पुनरारंभ / पुनर्स्थापित करें, / शटडाउन / शटडाउन / लॉगऑफ / लॉगऑफ, / लॉक / लॉकड, / लेफ्ट / डिड, / कॉन्फिग / कॉन्फिड

/ के बारे में / aboutd।

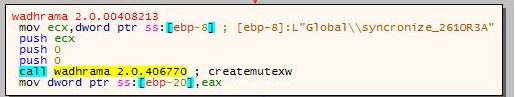

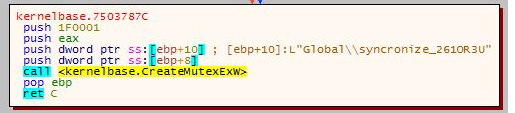

• धर्म 2.0 दो म्यूटेक्स ऑब्जेक्ट बनाता है जिसे 'Global \ Syncronize_261OR3A' और 'Global \ Syncronize_261OR3U' कहा जाता है। म्यूटेक्स ऑब्जेक्ट एक ऐसी प्रक्रिया की मात्रा को सीमित करता है जो डेटा के एक विशिष्ट टुकड़े तक पहुंच सकता है। यह प्रभावी रूप से अन्य प्रक्रियाओं से डेटा को लॉक करता है ताकि एन्क्रिप्शन निर्बाध रूप से आगे बढ़ सके।

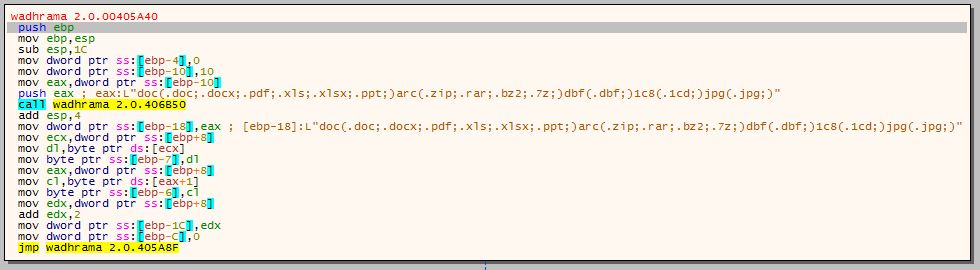

• धर्म 2.0 निम्नलिखित फ़ाइल एक्सटेंशन को एन्क्रिप्ट करने के लिए खोज करता है:

◦ व्यक्तिगत दस्तावेज़ फ़ाइल प्रारूप: 'डॉक्टर

◦ पुरालेख फ़ाइलें प्रारूप: 'चाप (.zip; .rar; .bz2;; 7z;)'

D डेटाबेस फ़ाइलें प्रारूप: 'dbf (.dbf?)'

◦ SafeDis एन्क्रिप्शन फ़ाइल स्वरूप: '1c8 (.1cd;)'

; छवि फ़ाइल प्रारूप: 'jpg (.jpg;)'

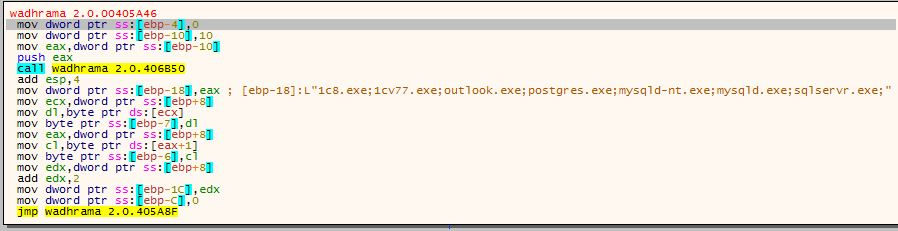

• यह प्रसिद्ध डेटाबेस, मेल और सर्वर सॉफ्टवेयर को भी खोजता है:

◦'1c8.exe; 1cv77.exe; Outlook.exe; postgres.exe; mysqld-nt.exe; mysqld.exe; sqlservr.exe, '

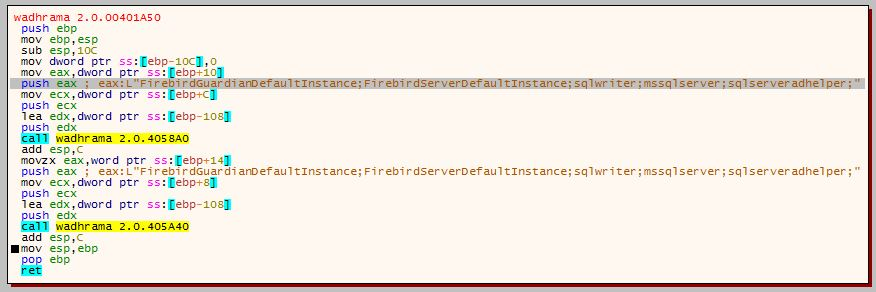

◦'FirebirdGuardianDefaultInstance; FirebirdServerDefaultInstance; SQLWriter; MSSQLServer; Sqlserveradhelper, '

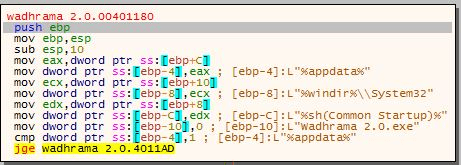

• धमाका 2.0 खुद को तीन अलग-अलग स्थानों में कॉपी करता है

D '% appdata%'

Ir '% विंडर% \ system32'

('% Sh (स्टार्टअप)%'

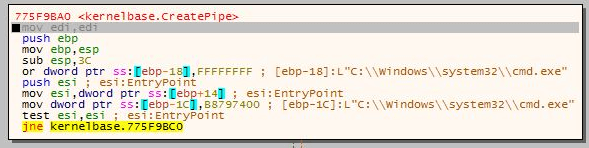

• यह कमांड 'C: \ windows \ system32 \ cmd.exe' के साथ एक पाइप, '% comspec%' बनाता है:

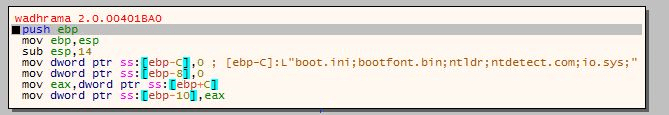

• यह 'boot.ini', 'bootfont.bin', और अन्य जैसे बूट फ़ाइलों के बारे में विवरण एकत्र करता है:

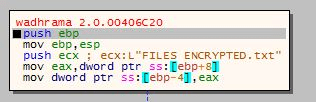

• फिरौती नोट पाठ को 'FILES ENCRYPTED.txt' नामक फ़ाइल में सहेजा गया है:

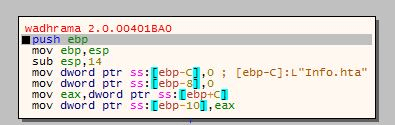

• पीड़ित को फिरौती संदेश प्रदर्शित करने के लिए 'Info.hta':

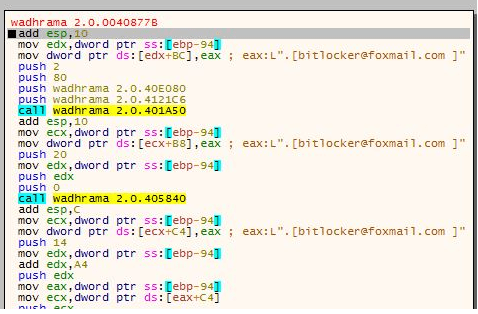

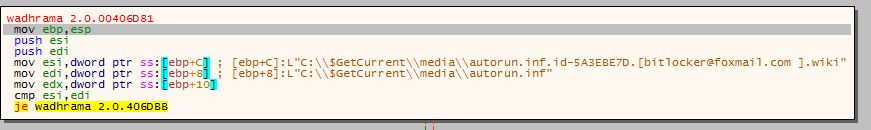

• एन्क्रिप्शन एक्सटेंशन बफर से खींचा गया है। [bitlocker@foxmail.com] '

• धर्म तब नए एक्सटेंशन के साथ मूल फ़ाइल का एक एन्क्रिप्टेड संस्करण बनाता है:

• यह बाद में मूल फ़ाइल को हटा देता है और प्रत्येक ड्राइव और फ़ाइल को एन्क्रिप्ट किए जाने तक लूप को दोहराता है। अंतिम, एन्क्रिप्टेड, फाइलें इस प्रकार हैं:

• यह पीड़ित को दिखाया गया फिरौती संदेश है जब वे अपना कंप्यूटर बूट करते हैं:

संबंधित संसाधन

पोस्ट धर्म 2.0 रैनसमवेयर नए संस्करण के साथ कहर बरपा रहा है पर पहली बार दिखाई दिया कोमोडो न्यूज और इंटरनेट सुरक्षा सूचना.

- "

- 2016

- 2020

- 70

- a

- About

- पहुँच

- अतिरिक्त

- व्यवस्थापक

- आगे

- एल्गोरिदम

- सब

- राशि

- विश्लेषण

- एंटीवायरस

- पुरालेख

- स्वतः

- पिछले दरवाजे

- बैकअप

- बैकअप

- बल्लेबाजी

- क्योंकि

- से पहले

- नीचे

- खंड

- व्यवसायों

- क्षमताओं

- क्लासिक

- संवाद

- समुदाय

- पूरा

- पूरी तरह से

- कंप्यूटर

- संबंध

- कनेक्शन

- निरंतर

- शामिल हैं

- सामग्री

- जारी

- नियंत्रण

- मूल

- बनाता है

- बनाना

- साइबर

- साइबर सुरक्षा

- साइबर सुरक्षा

- तिथि

- डाटाबेस

- डेटाबेस

- दिया गया

- मांग

- विवरण

- युक्ति

- धर्म

- विभिन्न

- की खोज

- डिस्प्ले

- प्रदर्शित करता है

- ड्राइव

- से प्रत्येक

- प्रभावी रूप से

- ईमेल

- एन्क्रिप्शन

- विकास

- निष्पादन

- मौजूदा

- एक्सटेंशन

- फ़रवरी 2020

- प्रथम

- निम्नलिखित

- इस प्रकार है

- प्रारूप

- पाया

- से

- कार्यक्षमता

- मिल रहा

- छात्रवृत्ति

- सिर

- मदद

- पदक्रम

- HTTPS

- विशाल

- की छवि

- करें-

- स्थापित

- इंटरनेट

- इंटरनेट सुरक्षा

- IT

- खुद

- कुंजी

- जानने वाला

- ताज़ा

- पुस्तकालय

- सीमा

- लाइन

- सूची

- स्थान

- ताले

- देखिए

- मशीन

- मैलवेयर

- मैन्युअल

- की जरूरत है

- समाचार

- अगला

- संख्या

- खुला

- अन्य

- आउटलुक

- पार्टी

- पासवर्ड

- वेतन

- पीडीएफ

- स्टाफ़

- टुकड़ा

- पाइप

- अंक

- पिछला

- प्राप्ति

- प्रक्रियाओं

- कार्यक्रम

- रक्षा करना

- सुरक्षा

- प्रोटोकॉल

- प्रदाता

- फिरौती

- Ransomware

- दूरस्थ

- पता चलता है

- सुरक्षा

- वही

- स्कैनिंग

- सुरक्षा

- छाया

- Share

- दिखाया

- आकार

- So

- सॉफ्टवेयर

- कुछ

- विशिष्ट

- स्टार्टअप

- उपभेदों

- मजबूत

- इसके बाद

- सिस्टम

- लक्ष्य

- लक्षित

- टीम

- RSI

- तीन

- पहर

- आज

- ट्रोजन

- के अंतर्गत

- अनलॉक

- उपयोग

- उपयोगकर्ताओं

- उपयोगिता

- संस्करण

- वेबसाइट

- व्यापक

- खिड़कियां

- बिना

- कार्य

- एक्सएमएल

- आपका