ईएसईटी रिसर्च ने एपीटी समूह के एक अभियान का खुलासा किया है, जिसे इवेसिव पांडा के नाम से जाना जाता है, जो लोकप्रिय चीनी सॉफ्टवेयर के अपडेट के माध्यम से वितरित मैलवेयर के साथ चीन में एक अंतरराष्ट्रीय एनजीओ को निशाना बना रहा है।

ईएसईटी शोधकर्ताओं ने एक अभियान की खोज की है जिसका श्रेय हम एपीटी समूह को देते हैं जिसे इवेसिव पांडा के नाम से जाना जाता है, जहां एमजीबॉट मैलवेयर, इवेसिव पांडा के प्रमुख बैकडोर के लिए इंस्टॉलर वितरित करने के लिए वैध अनुप्रयोगों के अपडेट चैनलों को रहस्यमय तरीके से हाईजैक कर लिया गया था।

- मुख्य भूमि चीन में उपयोगकर्ताओं को चीनी कंपनियों द्वारा विकसित सॉफ़्टवेयर के अपडेट के माध्यम से वितरित मैलवेयर से लक्षित किया गया था।

- हम प्रतिस्पर्धी परिकल्पनाओं का विश्लेषण करते हैं कि लक्षित उपयोगकर्ताओं तक मैलवेयर कैसे पहुंचाया जा सकता था।

- हम पूरे विश्वास के साथ इस गतिविधि का श्रेय इवेसिव पांडा एपीटी समूह को देते हैं।

- हम इवेसिव पांडा के सिग्नेचर बैकडोर एमजीबॉट और इसके प्लगइन मॉड्यूल के टूलकिट का अवलोकन प्रदान करते हैं।

टालमटोल करने वाला पांडा प्रोफाइल

टालमटोल करने वाला पांडा (भी रूप में जाना जाता है कांस्य उच्चभूमि और खंजर मक्खी) एक चीनी भाषी एपीटी समूह है, कम से कम 2012 से सक्रिय. ईएसईटी रिसर्च ने समूह को मुख्य भूमि चीन, हांगकांग, मकाओ और नाइजीरिया में व्यक्तियों के खिलाफ साइबर जासूसी करते हुए देखा है। चीन, मकाओ और दक्षिणपूर्व और पूर्वी एशियाई देशों, विशेष रूप से म्यांमार, फिलीपींस, ताइवान और वियतनाम में सरकारी संस्थाओं को निशाना बनाया गया, जबकि चीन और हांगकांग में अन्य संगठनों को भी निशाना बनाया गया। सार्वजनिक रिपोर्टों के अनुसार, समूह ने हांगकांग, भारत और मलेशिया में अज्ञात संस्थाओं को भी निशाना बनाया है।

समूह एक मॉड्यूलर आर्किटेक्चर के साथ अपने स्वयं के कस्टम मैलवेयर ढांचे को लागू करता है जो इसके पिछले दरवाजे, जिसे एमजीबॉट के नाम से जाना जाता है, को अपने पीड़ितों की जासूसी करने और अपनी क्षमताओं को बढ़ाने के लिए मॉड्यूल प्राप्त करने की अनुमति देता है।

अभियान सिंहावलोकन

जनवरी 2022 में, हमें पता चला कि अपडेट करते समय, एक वैध चीनी एप्लिकेशन को इवेसिव पांडा एमजीबॉट बैकडोर के लिए एक इंस्टॉलर प्राप्त हुआ था। हमारी जांच के दौरान, हमने पाया कि दुर्भावनापूर्ण गतिविधि 2020 तक चली गई।

चीनी उपयोगकर्ता इस दुर्भावनापूर्ण गतिविधि का ध्यान केंद्रित कर रहे थे, जिसे ईएसईटी टेलीमेट्री 2020 में शुरू करती है और 2021 तक जारी रखती है। लक्षित उपयोगकर्ता गांसु, गुआंग्डोंग और जियांग्सू प्रांतों में स्थित थे, जैसा कि चित्र 1 में दिखाया गया है।

अधिकांश चीनी पीड़ित एक अंतरराष्ट्रीय एनजीओ के सदस्य हैं जो पहले उल्लेखित दो प्रांतों में काम करता है।

एक अतिरिक्त पीड़ित के नाइजीरिया देश में होने का भी पता चला।

आरोपण

इवेसिव पांडा एक कस्टम बैकडोर का उपयोग करता है जिसे MgBot के नाम से जाना जाता है, जो कि था सार्वजनिक रूप से प्रलेखित 2014 में और तब से इसमें बहुत कम विकास देखा गया है; जहां तक हमारी जानकारी है, पिछले दरवाजे का उपयोग किसी अन्य समूह द्वारा नहीं किया गया है। दुर्भावनापूर्ण गतिविधि के इस समूह में, केवल एमजीबॉट मैलवेयर को प्लगइन्स के टूलकिट के साथ पीड़ित मशीनों पर तैनात किया गया था। इसलिए, हम पूरे विश्वास के साथ इस गतिविधि का श्रेय इवेसिव पांडा को देते हैं।

तकनीकी विश्लेषण

हमारी जांच के दौरान, हमने पाया कि स्वचालित अपडेट करते समय, एक वैध एप्लिकेशन सॉफ़्टवेयर घटक ने वैध यूआरएल और आईपी पते से एमजीबॉट बैकडोर इंस्टॉलर डाउनलोड किया।

तालिका 1 में, हम ईएसईटी टेलीमेट्री डेटा के अनुसार, उपयोगकर्ता के सिस्टम द्वारा उस समय हल किए गए सर्वर के आईपी पते सहित, यूआरएल प्रदान करते हैं जहां से डाउनलोड शुरू हुआ था; इसलिए, हमारा मानना है कि ये आईपी पते वैध हैं। निष्क्रिय डीएनएस रिकॉर्ड के अनुसार, ये सभी आईपी पते देखे गए डोमेन से मेल खाते हैं, इसलिए हमारा मानना है कि ये आईपी पते वैध हैं।

तालिका 1. ईएसईटी टेलीमेट्री के अनुसार दुर्भावनापूर्ण डाउनलोड स्थान

| यूआरएल | पहले देखा | डोमेन आईपी | ASN | डाउनलोडर |

|---|---|---|---|---|

| http://update.browser.qq[.]com/qmbs/QQ/QQUrlMgr_QQ88_4296.exe | 2020-11-02 | 123.151.72 [।] 74 | AS58542 | QQUrlMgr.exe QQ.exe QQLive.exe QQकॉल ।प्रोग्राम फ़ाइल |

| 183.232.96 [।] 107 | AS56040 | |||

| 61.129.7 [।] 35 | AS4811 |

समझौते की परिकल्पनाएँ

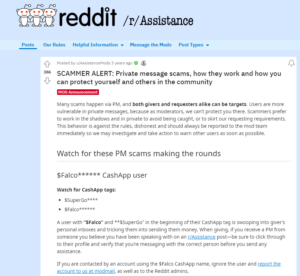

जब हमने कई तरीकों की संभावना का विश्लेषण किया जो यह बता सकते हैं कि हमलावर वैध अपडेट के माध्यम से मैलवेयर वितरित करने में कैसे कामयाब रहे, तो हमारे सामने दो परिदृश्य बचे थे: आपूर्ति-श्रृंखला समझौता, और विरोधी-बीच में हमले। दोनों परिदृश्यों के लिए हम अन्य चीनी भाषी एपीटी समूहों द्वारा इसी तरह के हमलों के पूर्ववृत्तों को भी ध्यान में रखेंगे।

Tencent QQ एक लोकप्रिय चीनी चैट और सोशल मीडिया सेवा है। अगले अनुभागों में, हम Tencent QQ Windows क्लाइंट सॉफ़्टवेयर अपडेटर का उपयोग करेंगे, QQUrlMgr.exe (तालिका 1 में सूचीबद्ध), हमारे उदाहरणों के लिए, यह देखते हुए कि हमारे पास इस विशेष घटक द्वारा डाउनलोड से पता लगाने की संख्या सबसे अधिक है।

आपूर्ति-श्रृंखला समझौता परिदृश्य

हमलों की लक्षित प्रकृति को देखते हुए, हम अनुमान लगाते हैं कि हमलावरों को लक्षित उपयोगकर्ताओं की पहचान करने, उन्हें मैलवेयर वितरित करने, गैर-लक्षित उपयोगकर्ताओं को फ़िल्टर करने और उन्हें वैध अपडेट वितरित करने के लिए एक तंत्र शुरू करने के लिए क्यूक्यू अपडेट सर्वर से समझौता करने की आवश्यकता होगी - हमने पंजीकृत किया ऐसे मामले जहां वैध अपडेट समान दुरुपयोग वाले प्रोटोकॉल के माध्यम से डाउनलोड किए गए थे।

हालाँकि यह इवेसिव पांडा का मामला नहीं है, इस प्रकार के समझौते का एक प्रमुख उदाहरण हमारी रिपोर्ट में है ऑपरेशन नाइटस्काउट: आपूर्ति-श्रृंखला हमले का लक्ष्य एशिया में ऑनलाइन गेमिंग है, जहां हमलावरों ने हांगकांग स्थित एक सॉफ्टवेयर डेवलपर कंपनी के अपडेट सर्वर से छेड़छाड़ की। हमारे टेलीमेट्री के अनुसार, 100,000 से अधिक उपयोगकर्ताओं के पास बिगनॉक्स सॉफ़्टवेयर इंस्टॉल था, लेकिन केवल पांच में अपडेट के माध्यम से मैलवेयर वितरित किया गया था। हमें संदेह है कि हमलावरों ने उस सर्वर के यूआरएल के साथ लक्षित उपयोगकर्ताओं की मशीनों पर अपडेटर घटक का जवाब देने के लिए अपडेट सर्वर पर बिगनॉक्स एपीआई से समझौता किया, जहां हमलावरों ने अपने मैलवेयर होस्ट किए थे; गैर-लक्षित उपयोगकर्ताओं को वैध अद्यतन URL भेजा गया था।

उस पूर्ववर्ती के आधार पर, चित्र 2 में हम दर्शाते हैं कि हमारी टेलीमेट्री में टिप्पणियों के अनुसार आपूर्ति-श्रृंखला समझौता परिदृश्य कैसे सामने आ सकता है। फिर भी, हमें पाठक को चेतावनी देनी चाहिए कि यह पूरी तरह से अटकलें हैं और बहुत सीमित जानकारी के साथ हमारे स्थैतिक विश्लेषण पर आधारित हैं QQUrlMgr.exe (एसएचए-1: DE4CD63FD7B1576E65E79D1D10839D676ED20C2B).

यह भी ध्यान देने योग्य है कि हमारे शोध के दौरान हम कभी भी XML "अपडेट" डेटा का एक नमूना पुनर्प्राप्त करने में सक्षम नहीं थे - न तो वैध, न ही दुर्भावनापूर्ण, XML नमूना - संपर्क किए गए सर्वर से QQUrlMgr.exe. जैसा कि चित्र 3 में दिखाया गया है, "अपडेट चेक" यूआरएल को निष्पादन योग्य रूप में, अस्पष्ट रूप में हार्डकोड किया गया है।

उलझन से मुक्त, संपूर्ण अद्यतन जाँच URL है:

http://c.gj.qq[.]com/fcgi-bin/busxml?busid=20&supplyid=30088&guid=CQEjCF9zN8Zdyzj5S6F1MC1RGUtw82B7yL+hpt9/gixzExnawV3y20xaEdtektfo&dm=0

सर्वर बेस64 के साथ एन्कोडेड एक्सएमएल-स्वरूपित डेटा के साथ प्रतिक्रिया करता है और 128-बिट कुंजी का उपयोग करके टीईए एल्गोरिदम के कार्यान्वयन के साथ एन्क्रिप्ट किया गया है। इस डेटा में अन्य जानकारी के साथ फ़ाइल को डाउनलोड करने और निष्पादित करने के निर्देश शामिल हैं। चूँकि डिक्रिप्शन कुंजी भी हार्डकोडेड है, जैसा कि चित्र 4 में दिखाया गया है, यह हमलावरों को पता चल सकता है।

QQUrlMgr.exe फिर HTTP के माध्यम से अनएन्क्रिप्टेड संकेतित फ़ाइल को डाउनलोड करता है और उसकी सामग्री को MD5 एल्गोरिदम के साथ हैश करता है। परिणाम को अद्यतन जांच प्रतिक्रिया XML डेटा में मौजूद हैश के विरुद्ध जांचा जाता है, जैसा कि चित्र 5 में देखा गया है। यदि हैश मेल खाता है, QQUrlMgr.exe डाउनलोड की गई फ़ाइल निष्पादित करता है। यह हमारी परिकल्पना को पुष्ट करता है कि हमलावरों को मैलवेयर इंस्टॉलर का सही एमडी5 हैश प्रदान करने में सक्षम होने के लिए अपडेट सर्वर में एक्सएमएल सर्वर-साइड तंत्र को नियंत्रित करने की आवश्यकता होगी।

हमारा मानना है कि यह परिदृश्य हमारी टिप्पणियों को स्पष्ट करेगा; हालाँकि, कई प्रश्न अनुत्तरित रह गए हैं। हमने टेनसेंट से संपर्क किया सुरक्षा प्रतिक्रिया केंद्र उस पूर्ण URL की वैधता की पुष्टि करने के लिए जहाँ से मैलवेयर डाउनलोड किया गया था; update.browser.qq[.]com लेखन के समय - पहुंच से बाहर है, लेकिन Tencent यह पुष्टि नहीं कर सका कि पूरा यूआरएल वैध था या नहीं।

विरोधी-मध्य परिदृश्य

2022-06-02 को, कास्परस्की ने एक प्रकाशित किया अनुसंधान चीनी भाषी लुओयू एपीटी समूह और उनके विनडीलर मैलवेयर की क्षमताओं के बारे में रिपोर्ट। जैसा कि हमने इवेसिव पांडा पीड़ितों के इस समूह पर देखा, उनके शोधकर्ताओं ने पाया कि, 2020 के बाद से, लुओयू के पीड़ितों को वैध एप्लिकेशन qgametool.exe के माध्यम से अपडेट के माध्यम से WinDealer मैलवेयर प्राप्त हुआ था। पीपीटीवी सॉफ्टवेयर भी एक चीनी कंपनी द्वारा विकसित किया गया है।

WinDealer में एक हैरान करने वाली क्षमता है: सफल समझौते की स्थिति में संपर्क करने के लिए स्थापित C&C सर्वरों की एक सूची रखने के बजाय, यह यादृच्छिक IP पते उत्पन्न करता है 13.62.0.0/15 और 111.120.0.0/14 चाइना टेलीकॉम AS4134 से लेकर। हालांकि एक छोटा सा संयोग, हमने देखा कि MgBot मैलवेयर प्राप्त करने के समय लक्षित चीनी उपयोगकर्ताओं के आईपी पते AS4134 और AS4135 आईपी पते श्रेणियों पर थे।

इसके सी एंड सी बुनियादी ढांचे के लिए इन क्षमताओं को सक्षम करने के लिए संभावित स्पष्टीकरण यह है कि लुओयू या तो उन श्रेणियों पर आईपी पते से जुड़े उपकरणों की एक बड़ी मात्रा को नियंत्रित करता है, या वे ऐसा करने में सक्षम हैं विरोधी-बीच में (एआईटीएम) या उस विशेष एएस के बुनियादी ढांचे पर हमलावर-ऑन-द-साइड अवरोधन।

यदि हमलावर - या तो लुओयू या इवेसिव पांडा - राउटर या गेटवे जैसे कमजोर उपकरणों से समझौता करने में सक्षम होते हैं, तो एआईटीएम की अवरोधन शैली संभव होगी। एक पूर्ववृत्त के रूप में, 2019 में ईएसईटी शोधकर्ताओं ने खोजा ब्लैकटेक के नाम से जाना जाने वाला चीनी एपीटी समूह समझौता किए गए ASUS राउटर के माध्यम से AitM हमले कर रहा था और ASUS वेबस्टोरेज सॉफ़्टवेयर अपडेट के माध्यम से प्लीड मैलवेयर वितरित कर रहा था।

आईएसपी बैकबोन इंफ्रास्ट्रक्चर तक पहुंच के साथ - कानूनी या अवैध तरीकों से - इवेसिव पांडा HTTP के माध्यम से किए गए अपडेट अनुरोधों को रोकने और जवाब देने में सक्षम होगा, या यहां तक कि तुरंत पैकेट को संशोधित करने में भी सक्षम होगा। अप्रैल 2023 में, सिमेंटेक शोधकर्ता की रिपोर्ट अफ़्रीका में एक दूरसंचार संगठन को निशाना बनाने वाले इवेसिव पांडा पर।

लपेटें अप

अंततः, अतिरिक्त सबूत के बिना, हम एक परिकल्पना को दूसरे के पक्ष में साबित या खारिज नहीं कर सकते, यह देखते हुए कि ऐसी क्षमताएं चीनी एपीटी समूहों के लिए उपलब्ध हैं।

टूलसेट

एमजीबॉट

एमजीबॉट इवेसिव पांडा द्वारा उपयोग किया जाने वाला प्राथमिक विंडोज बैकडोर है, जो हमारे निष्कर्षों के अनुसार कम से कम 2012 से अस्तित्व में है और, जैसा कि इस ब्लॉग पोस्ट में बताया गया है, सार्वजनिक रूप से था 2014 में वायरसबुलेटिन में प्रलेखित. इसे ऑब्जेक्ट-ओरिएंटेड डिज़ाइन के साथ C++ में विकसित किया गया था, और इसमें टीसीपी और यूडीपी के माध्यम से संचार करने और प्लगइन मॉड्यूल के माध्यम से इसकी कार्यक्षमता बढ़ाने की क्षमता है।

MgBot का इंस्टॉलर और बैकडोर, और उनकी कार्यक्षमता, पहली बार दस्तावेज़ीकृत होने के बाद से महत्वपूर्ण रूप से नहीं बदली है। इसके निष्पादन की श्रृंखला वही है जो इसमें वर्णित है रिपोर्ट 2020 से मैलवेयरबाइट्स द्वारा।

एमजीबॉट प्लगइन्स

MgBot का मॉड्यूलर आर्किटेक्चर इसे समझौता की गई मशीन पर मॉड्यूल प्राप्त करने और तैनात करके अपनी कार्यक्षमता बढ़ाने की अनुमति देता है। तालिका 2 ज्ञात प्लगइन्स और उनकी कार्यक्षमता को सूचीबद्ध करती है। यह ध्यान रखना महत्वपूर्ण है कि प्लगइन्स में अद्वितीय आंतरिक पहचान संख्याएं नहीं होती हैं; इसलिए हम उन्हें यहां डिस्क पर उनके डीएलएल नामों से पहचान रहे हैं, जिनमें हमने कभी बदलाव नहीं देखा है।

तालिका 2. प्लगइन DLL फ़ाइलों की सूची

| प्लगइन डीएलएल नाम | अवलोकन |

|---|---|

| Kstrcs.dll | Keylogger। यह केवल तभी सक्रिय रूप से कीस्ट्रोक्स लॉग करता है जब अग्रभूमि विंडो नामित प्रक्रिया से संबंधित होती है QQ.exe और विंडो का शीर्षक मेल खाता है QQसंपादित करें. इसका संभावित लक्ष्य Tencent QQ चैट एप्लिकेशन है। |

| sebasek.dll | फ़ाइल चुराने वाला. इसमें एक कॉन्फ़िगरेशन फ़ाइल है जो विभिन्न स्रोतों से फ़ाइलों के संग्रह को सक्षम करती है: एचडीडी, यूएसबी थंब ड्राइव और सीडी-रोम; साथ ही फ़ाइल गुणों पर आधारित मानदंड: फ़ाइल नाम में पूर्वनिर्धारित सूची से एक कीवर्ड होना चाहिए, फ़ाइल का आकार परिभाषित न्यूनतम और अधिकतम आकार के बीच होना चाहिए। |

| Cbmrpa.dll | क्लिपबोर्ड पर कॉपी किए गए टेक्स्ट को कैप्चर करता है और USBSTOR रजिस्ट्री कुंजी से जानकारी लॉग करता है। |

| pRSm.dll | इनपुट और आउटपुट ऑडियो स्ट्रीम कैप्चर करता है। |

| mailLFPassword.dll | साख चुराने वाला. आउटलुक और फॉक्समेल ईमेल क्लाइंट सॉफ़्टवेयर से क्रेडेंशियल चुराता है। |

| एजेंटpwd.dll | साख चुराने वाला. क्रोम, ओपेरा, फायरफॉक्स, फॉक्समेल, QQBrowser, FileZilla और WinSCP सहित अन्य से क्रेडेंशियल चुराता है। |

| qmsdp.dll | Tencent QQ डेटाबेस से सामग्री चुराने के लिए डिज़ाइन किया गया एक जटिल प्लगइन जो उपयोगकर्ता के संदेश इतिहास को संग्रहीत करता है। यह सॉफ़्टवेयर घटक की इन-मेमोरी पैचिंग द्वारा प्राप्त किया जाता है KernelUtils.dll और एक नकली गिराना userenv.dll DLL। |

| wcdbcrk.dll | Tencent WeChat के लिए जानकारी चुराने वाला। |

| Gmck.dll | फ़ायरफ़ॉक्स, क्रोम और एज के लिए कुकीज़ चुराने वाला। |

अधिकांश प्लगइन्स QQ, WeChat, QQBrowser, और फॉक्समेल जैसे अत्यधिक लोकप्रिय चीनी अनुप्रयोगों से जानकारी चुराने के लिए डिज़ाइन किए गए हैं - ये सभी एप्लिकेशन Tencent द्वारा विकसित किए गए हैं।

निष्कर्ष

हमने एक अभियान खोजा, जिसका श्रेय हम इवेसिव पांडा एपीटी समूह को देते हैं, जो मुख्य भूमि चीन में उपयोगकर्ताओं को लक्षित करता है, जो प्रसिद्ध चीनी कंपनियों के अनुप्रयोगों के अपडेट प्रोटोकॉल के माध्यम से उनके एमजीबॉट को पिछले दरवाजे तक पहुंचाता है। हमने MgBot बैकडोर के प्लगइन्स का भी विश्लेषण किया और पाया कि उनमें से अधिकांश क्रेडेंशियल और जानकारी चुराकर चीनी सॉफ़्टवेयर के उपयोगकर्ताओं की जासूसी करने के लिए डिज़ाइन किए गए हैं।

आईओसी

फ़ाइलें

| शा 1 | फ़ाइल का नाम | खोज | Description |

|---|---|---|---|

| 10FB52E4A3D5D6BDA0D22BB7C962BDE95B8DA3DD | wcdbcrk.dll | Win32/एजेंट.VFT | MgBot जानकारी चुराने वाला प्लगइन। |

| E5214AB93B3A1FC3993EF2B4AD04DFCC5400D5E2 | sebasek.dll | Win32/एजेंट.VFT | MgBot फ़ाइल चुराने वाला प्लगइन. |

| D60EE17418CC4202BB57909BEC69A76BD318EEB4 | kstrcs.dll | Win32/एजेंट.VFT | एमजीबॉट कीलॉगर प्लगइन। |

| 2AC41FFCDE6C8409153DF22872D46CD259766903 | gmck.dll | Win32/एजेंट.VFT | MgBot कुकी चुराने वाला प्लगइन। |

| 0781A2B6EB656D110A3A8F60E8BCE9D407E4C4FF | qmsdp.dll | Win32/एजेंट.VFT | MgBot जानकारी चुराने वाला प्लगइन। |

| 9D1ECBBE8637FED0D89FCA1AF35EA821277AD2E8 | pRSm.dll | Win32/एजेंट.VFT | MgBot ऑडियो कैप्चर प्लगइन। |

| 22532A8C8594CD8A3294E68CEB56ACCF37A613B3 | cbmrpa.dll | Win32/एजेंट.ABUJ | एमजीबॉट क्लिपबोर्ड टेक्स्ट कैप्चर प्लगइन। |

| 970BABE49945B98EFADA72B2314B25A008F75843 | एजेंटpwd.dll | Win32/एजेंट.VFT | MgBot क्रेडेंशियल चोरी करने वाला प्लगइन। |

| 8A98A023164B50DEC5126EDA270D394E06A144FF | maillfpassword.dll | Win32/एजेंट.VFT | MgBot क्रेडेंशियल चोरी करने वाला प्लगइन। |

| 65B03630E186D9B6ADC663C313B44CA122CA2079 | QQUrlMgr_QQ88_4296.exe | Win32/Kryptik.HRRI | एमजीबॉट इंस्टॉलर। |

नेटवर्क

| IP | Provider | पहले देखा | विवरण |

|---|---|---|---|

| 122.10.88 [।] 226 | AS55933 क्लाउडी लिमिटेड | 2020-07-09 | एमजीबॉट सी एंड सी सर्वर। |

| 122.10.90 [।] 12 | AS55933 क्लाउडी लिमिटेड | 2020-09-14 | एमजीबॉट सी एंड सी सर्वर। |

MITER ATT&CK तकनीक

यह तालिका का उपयोग करके बनाई गई थी 12 संस्करण एमआईटीईआर एटीटी एंड सीके ढांचे के.

| युक्ति | ID | नाम | Description |

|---|---|---|---|

| संसाधन विकास | T1583.004 | इन्फ्रास्ट्रक्चर हासिल करें: सर्वर | इवेसिव पांडा ने C&C बुनियादी ढांचे के लिए उपयोग किए जाने वाले सर्वरों का अधिग्रहण किया। |

| T1587.001 | क्षमता विकसित करें: मैलवेयर | इवेसिव पांडा ने अपने कस्टम MgBot बैकडोर और प्लगइन्स विकसित किए हैं, जिनमें ओफ़्फ़ुसेटेड लोडर भी शामिल हैं। | |

| निष्पादन | T1059.003 | कमांड और स्क्रिप्टिंग दुभाषिया: विंडोज कमांड शेल | MgBot का इंस्टॉलर कमांड के साथ BAT फ़ाइलों से सेवा लॉन्च करता है नेट प्रारंभ AppMgmt |

| T1106 | मूल निवासी एपीआई | MgBot का इंस्टॉलर इसका उपयोग करता है CreateProcessInternalW निष्पादित करने के लिए एपीआई rundll32.exe पिछले दरवाजे DLL को लोड करने के लिए. | |

| T1569.002 | सिस्टम सेवाएं: सेवा निष्पादन | MgBot को Windows सेवा के रूप में निष्पादित किया जाता है। | |

| हठ | T1543.003 | सिस्टम प्रक्रिया बनाएं या संशोधित करें: विंडोज सेवा | MgBot मौजूदा एप्लिकेशन प्रबंधन सेवा DLL के पथ को अपने पथ से बदल देता है। |

| प्रिविलेज एस्केलेशन | T1548.002 | दुरुपयोग ऊंचाई नियंत्रण तंत्र: बायपास उपयोगकर्ता खाता नियंत्रण | एमजीबॉट यूएसी बाईपास निष्पादित करता है। |

| रक्षा चोरी | T1140 | फाइलों या सूचनाओं को डिओबफसकेट/डीकोड करें | MgBot का इंस्टॉलर एक एम्बेडेड CAB फ़ाइल को डिक्रिप्ट करता है जिसमें बैकडोर DLL होता है। |

| T1112 | रजिस्ट्री संशोधित करें | MgBot दृढ़ता के लिए रजिस्ट्री को संशोधित करता है। | |

| T1027 | अस्पष्ट फ़ाइलें या सूचना | MgBot के इंस्टॉलर में एम्बेडेड मैलवेयर फ़ाइलें और एन्क्रिप्टेड स्ट्रिंग्स हैं। MgBot में एन्क्रिप्टेड स्ट्रिंग्स हैं। MgBot प्लगइन्स में एम्बेडेड DLL फ़ाइलें होती हैं। | |

| T1055.002 | प्रक्रिया इंजेक्शन: पोर्टेबल निष्पादन योग्य इंजेक्शन | MgBot पोर्टेबल निष्पादन योग्य फ़ाइलों को दूरस्थ प्रक्रियाओं में इंजेक्ट कर सकता है। | |

| क्रेडेंशियल एक्सेस | T1555.003 | पासवर्ड स्टोर से क्रेडेंशियल: वेब ब्राउज़र से क्रेडेंशियल | एमजीबॉट प्लगइन मॉड्यूल एजेंटpwd.dll वेब ब्राउज़र से क्रेडेंशियल चुराता है। |

| T1539 | वेब सत्र कुकी चोरी करें | एमजीबॉट प्लगइन मॉड्यूल Gmck.dll कुकीज़ चुराता है. | |

| खोज | T1082 | सिस्टम सूचना डिस्कवरी | MgBot सिस्टम जानकारी एकत्र करता है। |

| T1016 | सिस्टम नेटवर्क कॉन्फ़िगरेशन डिस्कवरी | MgBot में नेटवर्क जानकारी पुनर्प्राप्त करने की क्षमता है। | |

| T1083 | फ़ाइल और निर्देशिका डिस्कवरी | MgBot में फ़ाइल सूची बनाने की क्षमता है। | |

| पुस्तक संग्रह | T1056.001 | इनपुट कैप्चर: कीलॉगिंग | एमजीबॉट प्लगइन मॉड्यूल kstrcs.dll एक कीलॉगर है. |

| T1560.002 | संग्रहित डेटा: पुस्तकालय के माध्यम से संग्रह करें | MgBot का प्लगइन मॉड्यूल sebasek.dll एक्सफिल्ट्रेशन के लिए चरणबद्ध फ़ाइलों को संपीड़ित करने के लिए aPLib का उपयोग करता है। | |

| T1123 | ऑडियो कैप्चर | MgBot का प्लगइन मॉड्यूल pRSm.dll इनपुट और आउटपुट ऑडियो स्ट्रीम कैप्चर करता है। | |

| T1119 | स्वचालित संग्रह | MgBot के प्लगइन मॉड्यूल विभिन्न स्रोतों से डेटा कैप्चर करते हैं। | |

| T1115 | क्लिपबोर्ड डेटा | MgBot का प्लगइन मॉड्यूल Cbmrpa.dll क्लिपबोर्ड पर कॉपी किए गए टेक्स्ट को कैप्चर करता है। | |

| T1025 | हटाने योग्य मीडिया से डेटा | MgBot का प्लगइन मॉड्यूल sebasek.dll हटाने योग्य मीडिया से फ़ाइलें एकत्र करता है। | |

| T1074.001 | डेटा चरणबद्ध: स्थानीय डेटा स्टेजिंग | MgBot के प्लगइन मॉड्यूल डिस्क पर स्थानीय रूप से डेटा स्टेज करते हैं। | |

| T1114.001 | ईमेल संग्रह: स्थानीय ईमेल संग्रह | MgBot के प्लगइन मॉड्यूल को कई एप्लिकेशन से क्रेडेंशियल और ईमेल जानकारी चुराने के लिए डिज़ाइन किया गया है। | |

| T1113 | स्क्रीन पर कब्जा | MgBot स्क्रीनशॉट कैप्चर कर सकता है. | |

| आदेश और नियंत्रण | T1095 | गैर-अनुप्रयोग परत प्रोटोकॉल | एमजीबॉट टीसीपी और यूडीपी प्रोटोकॉल के माध्यम से अपने सी एंड सी के साथ संचार करता है। |

| exfiltration | T1041 | C2 चैनल पर एक्सफिल्ट्रेशन | MgBot C&C के माध्यम से एकत्रित डेटा का निष्कासन करता है। |

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोआईस्ट्रीम। Web3 डेटा इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- मिंटिंग द फ्यूचर डब्ल्यू एड्रिएन एशले। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/2023/04/26/evasive-panda-apt-group-malware-updates-popular-chinese-software/

- :हैस

- :है

- :नहीं

- :कहाँ

- 000

- 1

- 10

- 100

- 2012

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 7

- 8

- 9

- a

- योग्य

- About

- पहुँच

- अनुसार

- लेखा

- हासिल

- प्राप्त

- सक्रिय रूप से

- गतिविधि

- अतिरिक्त

- पतों

- अफ्रीका

- के खिलाफ

- कलन विधि

- सब

- की अनुमति देता है

- साथ में

- भी

- हालांकि

- के बीच में

- राशि

- an

- विश्लेषण

- विश्लेषण करें

- और

- कोई

- एपीआई

- आवेदन

- अनुप्रयोगों

- अप्रैल

- APT

- स्थापत्य

- पुरालेख

- हैं

- AS

- एशियाई

- जुड़े

- At

- आक्रमण

- आक्रमण

- ऑडियो

- स्वचालित

- वापस

- आधार

- पिछले दरवाजे

- आधारित

- बल्लेबाजी

- BE

- किया गया

- मानना

- अंतर्गत आता है

- BEST

- के बीच

- ब्लॉग

- के छात्रों

- ब्राउज़र

- ब्राउज़रों

- बनाया गया

- लेकिन

- by

- सी + +

- अभियान

- कर सकते हैं

- नही सकता

- क्षमताओं

- कब्जा

- कब्जा

- ले जाने के

- मामला

- मामलों

- श्रृंखला

- परिवर्तन

- चैनलों

- चेक

- जाँच

- चीन

- चीनी

- Chrome

- ग्राहक

- समूह

- कोड

- संयोग

- संग्रह

- संवाद

- कंपनियों

- कंपनी

- प्रतिस्पर्धा

- पूरा

- जटिल

- अंग

- समझौता

- छेड़छाड़ की गई

- का आयोजन

- आत्मविश्वास

- विन्यास

- पुष्टि करें

- संपर्क करें

- शामिल

- शामिल हैं

- सामग्री

- अंतर्वस्तु

- जारी रखने के लिए

- नियंत्रण

- कुकीज़

- सका

- देशों

- देश

- बनाना

- क्रेडेंशियल

- साख

- मापदंड

- रिवाज

- तिथि

- डाटाबेस

- परिभाषित

- उद्धार

- दिया गया

- पहुंचाने

- बचाता है

- तैनात

- तैनाती

- वर्णित

- डिज़ाइन

- बनाया गया

- विकसित

- डेवलपर

- विकसित

- डिवाइस

- विभिन्न

- की खोज

- DNS

- do

- डोमेन

- dont

- डाउनलोड

- डाउनलोड

- छोड़ने

- दौरान

- पूर्व

- Edge

- भी

- ईमेल

- एम्बेडेड

- सक्षम बनाता है

- एन्क्रिप्टेड

- बढ़ाना

- संस्थाओं

- ईएसईटी अनुसंधान

- स्थापित

- और भी

- सबूत

- विकास

- उदाहरण

- उदाहरण

- निष्पादित

- निष्पादित करता है

- निष्पादन

- एक्सफ़िलिएशन

- मौजूदा

- समझाना

- विस्तार

- उल्लू बनाना

- एहसान

- आकृति

- पट्टिका

- फ़ाइलें

- छानने

- Firefox

- प्रथम

- प्रमुख

- फोकस

- के लिए

- प्रपत्र

- पाया

- ढांचा

- से

- पूर्ण

- कार्यक्षमता

- आगे

- जुआ

- उत्पन्न करता है

- दी

- सरकार

- सरकारी संस्थाएं

- समूह

- समूह की

- ग्वांगडोंग

- था

- हाथ

- हैश

- है

- यहाँ उत्पन्न करें

- हाई

- उच्चतम

- अत्यधिक

- इतिहास

- हांग

- हॉगकॉग

- मेजबानी

- कैसे

- तथापि

- http

- HTTPS

- पहचान

- पहचान करना

- पहचान

- if

- अवैध

- कार्यान्वयन

- औजार

- महत्वपूर्ण

- in

- सहित

- इंडिया

- संकेत दिया

- व्यक्तियों

- करें-

- इंफ्रास्ट्रक्चर

- निवेश

- installed

- बजाय

- निर्देश

- आंतरिक

- अंतरराष्ट्रीय स्तर पर

- में

- परिचय कराना

- जांच

- IP

- आईपी पतों

- आईएसपी

- IT

- आईटी इस

- जनवरी

- Kaspersky

- कुंजी

- ज्ञान

- जानने वाला

- Kong

- बड़ा

- शुरूआत

- परत

- कानूनी

- वैधता

- वैध

- संभावित

- सीमित

- सूची

- सूचीबद्ध

- लिस्टिंग

- सूचियाँ

- थोड़ा

- भार

- स्थानीय

- स्थानीय स्तर पर

- स्थित

- स्थानों

- मशीन

- मशीनें

- मुख्य भूमि

- बहुमत

- मलेशिया

- मैलवेयर

- Malwarebytes

- कामयाब

- प्रबंध

- बहुत

- नक्शा

- मैच

- अधिकतम-चौड़ाई

- अधिकतम

- MD5

- साधन

- तंत्र

- मीडिया

- सदस्य

- उल्लेख किया

- message

- तरीकों

- न्यूनतम

- संशोधित

- मॉड्यूलर

- मॉड्यूल

- मॉड्यूल

- अधिक

- म्यांमार

- नामांकित

- नामों

- प्रकृति

- आवश्यकता

- जरूरत

- न

- नेटवर्क

- अगला

- गैर सरकारी संगठन

- नाइजीरिया में

- संख्या

- संख्या

- of

- on

- ONE

- ऑनलाइन

- ऑनलाइन गेमिंग

- केवल

- Opera

- संचालित

- or

- संगठन

- संगठनों

- उत्पन्न हुई

- अन्य

- अन्य

- हमारी

- आउट

- आउटलुक

- उत्पादन

- के ऊपर

- सिंहावलोकन

- अपना

- पैकेट

- विशेष

- निष्क्रिय

- पासवर्ड

- पैच

- पथ

- पीडीएफ

- प्रदर्शन

- प्रदर्शन

- हठ

- फिलीपींस

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- निवेदन करना

- लगाना

- plugins

- अंक

- लोकप्रिय

- संभव

- पद

- वर्तमान

- पहले से

- प्राथमिक

- मुख्य

- प्रक्रिया

- प्रक्रियाओं

- गुण

- प्रोटोकॉल

- साबित करना

- प्रदान करना

- प्रांतों

- सार्वजनिक

- सार्वजनिक रूप से

- प्रकाशित

- विशुद्ध रूप से

- प्रशन

- बिना सोचे समझे

- पहुँचे

- पाठक

- प्राप्त करना

- प्राप्त

- प्राप्त

- अभिलेख

- की वसूली

- पंजीकृत

- रजिस्ट्री

- दूरस्थ

- जवाब दें

- रिपोर्ट

- रिपोर्ट

- अनुरोधों

- अनुसंधान

- शोधकर्ताओं

- संकल्प

- प्रतिक्रिया

- परिणाम

- s

- वही

- परिदृश्य

- परिदृश्यों

- स्क्रीनशॉट

- वर्गों

- सुरक्षा

- देखा

- अनुक्रम

- सर्वर

- सेवा

- सेवाएँ

- सत्र

- कई

- दिखाया

- दिखाता है

- काफी

- समान

- के बाद से

- आकार

- छोटा

- सोशल मीडिया

- सोशल मीडिया

- सॉफ्टवेयर

- सूत्रों का कहना है

- विशेष रूप से

- सट्टा

- ट्रेनिंग

- प्रारंभ

- शुरुआत में

- चुरा

- फिर भी

- भंडार

- नदियों

- सफल

- ऐसा

- प्रणाली

- तालिका

- ताइवान

- लेना

- लक्ष्य

- लक्षित

- को लक्षित

- लक्ष्य

- चाय

- दूरसंचार

- दूरसंचार

- Tencent

- से

- कि

- RSI

- फिलीपींस

- लेकिन हाल ही

- उन

- फिर

- इसलिये

- इन

- वे

- इसका

- उन

- यहाँ

- भर

- पहर

- शीर्षक

- सेवा मेरे

- टूलकिट

- टाइप

- अद्वितीय

- पहुँच योग्य नहीं

- अपडेट

- अपडेट

- यूआरएल

- USB के

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग

- विभिन्न

- बहुत

- के माध्यम से

- शिकार

- शिकार

- वियतनाम

- चपेट में

- था

- we

- वेब

- वेब ब्राउज़र्स

- कुंआ

- प्रसिद्ध

- थे

- क्या

- कब

- या

- कौन कौन से

- जब

- चौड़ा

- विकिपीडिया

- मर्जी

- खिड़कियां

- साथ में

- बिना

- लायक

- होगा

- लिख रहे हैं

- एक्सएमएल

- जेफिरनेट