ईएसईटी शोधकर्ताओं ने एक साइबर जासूसी अभियान की खोज की है, जो कम से कम सितंबर 2023 से तिब्बतियों को एक लक्षित वॉटरिंग होल (जिसे रणनीतिक वेब समझौता के रूप में भी जाना जाता है) और तिब्बती भाषा अनुवाद सॉफ्टवेयर के ट्रोजनाइज्ड इंस्टॉलरों को वितरित करने के लिए एक आपूर्ति-श्रृंखला समझौता के माध्यम से पीड़ित कर रहा है। हमलावरों का लक्ष्य विंडोज और मैकओएस के लिए दुर्भावनापूर्ण डाउनलोडर्स को तैनात करना था ताकि एमजीबॉट और एक पिछले दरवाजे के साथ वेबसाइट आगंतुकों को समझौता किया जा सके, जहां तक हमारी जानकारी है, इसे अभी तक सार्वजनिक रूप से प्रलेखित नहीं किया गया है; हमने इसका नाम नाइटडोर रखा है।'

इस ब्लॉगपोस्ट में मुख्य बिंदु:

- हमने एक साइबर जासूसी अभियान की खोज की जो कई देशों और क्षेत्रों में तिब्बतियों को लक्षित करने के लिए मोनलाम महोत्सव - एक धार्मिक सभा - का लाभ उठाता है।

- हमलावरों ने भारत में होने वाले वार्षिक उत्सव के आयोजक की वेबसाइट से छेड़छाड़ की, और विशिष्ट नेटवर्क से जुड़ने वाले उपयोगकर्ताओं को लक्षित करने के लिए वाटरिंग-होल हमला बनाने के लिए दुर्भावनापूर्ण कोड जोड़ा।

- हमने यह भी पाया कि एक सॉफ्टवेयर डेवलपर की आपूर्ति श्रृंखला से समझौता किया गया था और उपयोगकर्ताओं को विंडोज और मैकओएस के लिए ट्रोजनाइज्ड इंस्टॉलर प्रदान किए गए थे।

- हमलावरों ने ऑपरेशन के लिए कई दुर्भावनापूर्ण डाउनलोडर्स और पूर्ण-विशेषताओं वाले बैकडोर को मैदान में उतारा, जिसमें विंडोज के लिए सार्वजनिक रूप से गैर-दस्तावेजी बैकडोर भी शामिल है जिसे हमने नाइटडोर नाम दिया है।

- हम इस अभियान का श्रेय पूरे विश्वास के साथ चीन-गठबंधन इवेसिव पांडा एपीटी समूह को देते हैं।

टालमटोल करने वाला पांडा प्रोफाइल

टालमटोल करने वाला पांडा (भी रूप में जाना जाता है कांस्य उच्चभूमि और खंजर मक्खी) एक चीनी भाषी एपीटी समूह है, कम से कम 2012 से सक्रिय. ईएसईटी रिसर्च ने समूह को मुख्य भूमि चीन, हांगकांग, मकाओ और नाइजीरिया में व्यक्तियों के खिलाफ साइबर जासूसी करते हुए देखा है। सरकारी संस्थाओं को दक्षिण पूर्व और पूर्वी एशिया, विशेष रूप से चीन, मकाओ, म्यांमार, फिलीपींस, ताइवान और वियतनाम में लक्षित किया गया था। चीन और हांगकांग के अन्य संगठनों को भी निशाना बनाया गया। सार्वजनिक रिपोर्टों के अनुसार, समूह ने हांगकांग, भारत और मलेशिया में अज्ञात संस्थाओं को भी निशाना बनाया है।

समूह एक मॉड्यूलर आर्किटेक्चर के साथ अपने स्वयं के कस्टम मैलवेयर फ्रेमवर्क का उपयोग करता है जो इसके पिछले दरवाजे, जिसे एमजीबॉट के नाम से जाना जाता है, को अपने पीड़ितों की जासूसी करने और अपनी क्षमताओं को बढ़ाने के लिए मॉड्यूल प्राप्त करने की अनुमति देता है। 2020 के बाद से हमने यह भी देखा है कि इवेसिव पांडा के पास प्रतिद्वंद्वी के बीच-बीच में हमलों के माध्यम से अपने पिछले दरवाजे को अंजाम देने की क्षमता है। वैध सॉफ़्टवेयर के अपडेट को हाईजैक करना.

अभियान सिंहावलोकन

जनवरी 2024 में, हमने एक साइबर जासूसी ऑपरेशन की खोज की जिसमें हमलावरों ने वाटरिंग-होल हमलों को अंजाम देने के लिए कम से कम तीन वेबसाइटों के साथ-साथ एक तिब्बती सॉफ्टवेयर कंपनी की आपूर्ति-श्रृंखला से समझौता किया।

वाटरिंग होल के रूप में दुरुपयोग की गई समझौता वेबसाइट काग्यू इंटरनेशनल मोनलाम ट्रस्ट से संबंधित है, जो भारत में स्थित एक संगठन है जो अंतरराष्ट्रीय स्तर पर तिब्बती बौद्ध धर्म को बढ़ावा देता है। हमलावरों ने वेबसाइट में एक स्क्रिप्ट रखी है जो संभावित पीड़ित के आईपी पते को सत्यापित करती है और यदि यह पते की लक्षित श्रेणियों में से एक के भीतर है, तो उपयोगकर्ता को "फिक्स" नाम से डाउनलोड करने के लिए लुभाने के लिए एक नकली त्रुटि पृष्ठ दिखाता है। प्रमाण पत्र (यदि विज़िटर विंडोज़ का उपयोग कर रहा है तो .exe एक्सटेंशन के साथ pkg यदि macOS)। यह फ़ाइल एक दुर्भावनापूर्ण डाउनलोडर है जो समझौता श्रृंखला में अगले चरण को तैनात करती है।

आईपी एड्रेस रेंज के आधार पर कोड की जांच की गई, हमने पाया कि हमलावरों ने भारत, ताइवान, हांगकांग, ऑस्ट्रेलिया और संयुक्त राज्य अमेरिका में उपयोगकर्ताओं को लक्षित किया; हमले का उद्देश्य संभवतः भारत के बोधगया शहर में जनवरी में आयोजित होने वाले काग्यू मोनलम महोत्सव (चित्र 1) में अंतर्राष्ट्रीय रुचि को भुनाना था।

दिलचस्प बात यह है कि संयुक्त राज्य अमेरिका में जॉर्जिया इंस्टीट्यूट ऑफ टेक्नोलॉजी (जिसे जॉर्जिया टेक के नाम से भी जाना जाता है) का नेटवर्क लक्षित आईपी एड्रेस रेंज में पहचानी गई संस्थाओं में से एक है। अतीत में, विश्वविद्यालय का उल्लेख किया गया था अमेरिका में शिक्षा संस्थानों पर चीनी कम्युनिस्ट पार्टी के प्रभाव के संबंध में।

सितंबर 2023 के आसपास, हमलावरों ने भारत स्थित एक सॉफ्टवेयर डेवलपमेंट कंपनी की वेबसाइट से छेड़छाड़ की, जो तिब्बती भाषा अनुवाद सॉफ्टवेयर बनाती है। हमलावरों ने वहां कई ट्रोजनयुक्त एप्लिकेशन रखे जो विंडोज या मैकओएस के लिए एक दुर्भावनापूर्ण डाउनलोडर तैनात करते हैं।

इसके अलावा, हमलावरों ने उसी वेबसाइट और तिब्बतपोस्ट नामक तिब्बती समाचार वेबसाइट के साथ भी दुर्व्यवहार किया - तिब्बतपोस्ट[.]नेट - दुर्भावनापूर्ण डाउनलोड द्वारा प्राप्त पेलोड को होस्ट करने के लिए, जिसमें विंडोज के लिए दो पूर्ण विशेषताओं वाले बैकडोर और मैकओएस के लिए अज्ञात संख्या में पेलोड शामिल हैं।

पूरे विश्वास के साथ हम इस अभियान का श्रेय इवेसिव पांडा एपीटी समूह को देते हैं, जो कि इस्तेमाल किए गए मैलवेयर पर आधारित है: एमजीबॉट और नाइटडोर। अतीत में, हमने ताइवान में एक धार्मिक संगठन के खिलाफ एक असंबंधित हमले में दोनों बैकडोर को एक साथ तैनात होते देखा है, जिसमें उन्होंने एक ही सी एंड सी सर्वर भी साझा किया था। दोनों बिंदु इस ब्लॉगपोस्ट में वर्णित अभियान पर भी लागू होते हैं।

छेद से गिरता पानी

जनवरी 14 परth, 2024, हमें एक संदिग्ध स्क्रिप्ट का पता चला https://www.kagyumonlam[.]org/media/vendor/jquery/js/jquery.js?3.6.3.

दुर्भावनापूर्ण अस्पष्ट कोड को वैध के साथ जोड़ा गया था jQuery जावास्क्रिप्ट लाइब्रेरी स्क्रिप्ट, जैसा कि चित्र 2 में देखा गया है।

स्क्रिप्ट लोकलहोस्ट पते पर एक HTTP अनुरोध भेजती है http://localhost:63403/?callback=handleCallback यह जांचने के लिए कि क्या हमलावर का मध्यवर्ती डाउनलोडर संभावित पीड़ित मशीन पर पहले से ही चल रहा है (चित्र 3 देखें)। पहले से समझौता की गई मशीन पर, इम्प्लांट जवाब देता है हैंडलकॉलबैक({“सफलता”:सत्य }) (चित्र 4 देखें) और स्क्रिप्ट द्वारा कोई और कार्रवाई नहीं की जाती है।

यदि मशीन अपेक्षित डेटा के साथ उत्तर नहीं देती है, तो दुर्भावनापूर्ण कोड द्वितीयक सर्वर से एमडी5 हैश प्राप्त करके जारी रहता है https://update.devicebug[.]com/getVersion.php. फिर हैश को 74 हैश मानों की सूची के विरुद्ध जांचा जाता है, जैसा चित्र 6 में देखा गया है।

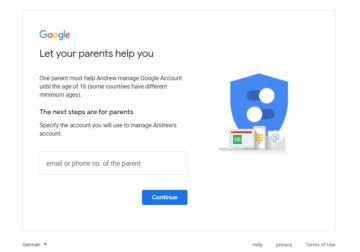

यदि कोई मेल है, तो स्क्रिप्ट एक नकली क्रैश अधिसूचना (चित्रा 7) के साथ एक HTML पृष्ठ प्रस्तुत करेगी, जिसका उद्देश्य विज़िटिंग उपयोगकर्ता को समस्या को ठीक करने के लिए समाधान डाउनलोड करने के लिए प्रेरित करना है। पेज विशिष्ट "ओह, स्नैप!" की नकल करता है। से चेतावनी Google Chrome.

"तत्काल सुधार" बटन एक स्क्रिप्ट को ट्रिगर करता है जो उपयोगकर्ता के ऑपरेटिंग सिस्टम के आधार पर एक पेलोड डाउनलोड करता है (चित्र 8)।

हैश तोड़ना

पेलोड डिलीवरी की शर्त के लिए सर्वर से सही हैश प्राप्त करना आवश्यक है update.devicebug[.]com, इसलिए 74 हैश हमलावर के शिकार चयन तंत्र की कुंजी हैं। हालाँकि, चूंकि हैश की गणना सर्वर साइड पर की जाती है, इसलिए हमारे लिए यह जानना एक चुनौती है कि इसकी गणना के लिए किस डेटा का उपयोग किया जाता है।

हमने अलग-अलग आईपी पते और सिस्टम कॉन्फ़िगरेशन के साथ प्रयोग किया और एमडी5 एल्गोरिदम के लिए इनपुट को उपयोगकर्ता के आईपी पते के पहले तीन ऑक्टेट के एक सूत्र तक सीमित कर दिया। दूसरे शब्दों में, उदाहरण के लिए, समान नेटवर्क उपसर्ग साझा करने वाले आईपी पते इनपुट करके 192.168.0.1 और 192.168.0.50, C&C सर्वर से समान MD5 हैश प्राप्त करेगा।

हालाँकि, वर्णों का एक अज्ञात संयोजन, या a नमक, हैश को तुच्छ रूप से क्रूर-मजबूर होने से रोकने के लिए हैशिंग से पहले पहले तीन आईपी ऑक्टेट की स्ट्रिंग के साथ शामिल किया गया है। इसलिए, हमें इनपुट फॉर्मूला को सुरक्षित करने के लिए नमक को ब्रूट-फोर्स करने की आवश्यकता थी और उसके बाद ही मेल खाने वाले 4 हैश को खोजने के लिए IPv74 पतों की पूरी श्रृंखला का उपयोग करके हैश उत्पन्न करना था।

कभी-कभी तारे संरेखित हो जाते हैं, और हमने पता लगाया कि नमक क्या था 1qaz0okm!@#. MD5 इनपुट फ़ॉर्मूले के सभी टुकड़ों के साथ (उदाहरण के लिए, 192.168.1.1qaz0okm!@#), हमने 74 हैश को आसानी से लागू किया और लक्ष्यों की एक सूची तैयार की। देखें परिशिष्ट पूरी सूची के लिए।

जैसा कि चित्र 9 में दिखाया गया है, अधिकांश लक्षित आईपी एड्रेस रेंज भारत में हैं, इसके बाद ताइवान, ऑस्ट्रेलिया, संयुक्त राज्य अमेरिका और हांगकांग हैं। ध्यान दें कि अधिकांश तिब्बती प्रवासी भारत में रहता है.

विंडोज़ पेलोड

विंडोज़ पर, हमले के पीड़ितों को एक दुर्भावनापूर्ण निष्पादन योग्य सेवा प्रदान की जाती है https://update.devicebug[.]com/fixTools/certificate.exe. चित्र 10 उस निष्पादन श्रृंखला को दिखाता है जो तब चलती है जब उपयोगकर्ता दुर्भावनापूर्ण फिक्स को डाउनलोड और निष्पादित करता है।

प्रमाणपत्र.exe एक ड्रॉपर है जो एक मध्यवर्ती डाउनलोडर को लोड करने के लिए एक साइड-लोडिंग श्रृंखला तैनात करता है, memmgrset.dll (आंतरिक रूप से नामित http_dy.dll). यह DLL C&C सर्वर से एक JSON फ़ाइल प्राप्त करता है https://update.devicebug[.]com/assets_files/config.json, जिसमें अगले चरण को डाउनलोड करने की जानकारी शामिल है (चित्र 11 देखें)।

जब अगला चरण डाउनलोड और निष्पादित होता है, तो यह नाइटडोर को अंतिम पेलोड के रूप में वितरित करने के लिए एक और साइड-लोडिंग श्रृंखला तैनात करता है। नाइटडोर का विश्लेषण नीचे दिया गया है रात्रिद्वार अनुभाग।

macOS पेलोड

MacOS मैलवेयर वही डाउनलोडर है जिसे हम अधिक विस्तार से दस्तावेज़ित करते हैं आपूर्ति-श्रृंखला समझौता. हालाँकि, यह एक अतिरिक्त मैक-ओ निष्पादन योग्य छोड़ता है, जो टीसीपी पोर्ट 63403 पर सुनता है। इसका एकमात्र उद्देश्य उत्तर देना है हैंडलकॉलबैक({“सफलता”:सत्य }) दुर्भावनापूर्ण जावास्क्रिप्ट कोड अनुरोध के लिए, इसलिए यदि उपयोगकर्ता वाटरिंग-होल वेबसाइट पर दोबारा जाता है, तो जावास्क्रिप्ट कोड विज़िटर से दोबारा समझौता करने का प्रयास नहीं करेगा।

यह डाउनलोडर सर्वर से JSON फ़ाइल प्राप्त करता है और अगले चरण को डाउनलोड करता है, ठीक पहले वर्णित विंडोज संस्करण की तरह।

आपूर्ति-श्रृंखला समझौता

जनवरी 18 परth, हमने पाया कि कई प्लेटफार्मों के लिए एक तिब्बती भाषा अनुवाद सॉफ्टवेयर उत्पाद की आधिकारिक वेबसाइट (चित्र 12) वैध सॉफ्टवेयर के लिए ट्रोजनाइज्ड इंस्टॉलर वाले ज़िप पैकेजों की मेजबानी कर रही थी, जो विंडोज और मैकओएस के लिए दुर्भावनापूर्ण डाउनलोडर तैनात करते थे।

हमें जापान से एक पीड़ित मिला जिसने विंडोज़ के लिए एक पैकेज डाउनलोड किया। तालिका 1 यूआरएल और गिराए गए प्रत्यारोपणों को सूचीबद्ध करती है।

तालिका 1. समझौता की गई वेबसाइट पर दुर्भावनापूर्ण पैकेजों के यूआरएल और समझौता किए गए एप्लिकेशन में पेलोड प्रकार

|

दुर्भावनापूर्ण पैकेज यूआरएल |

पेलोड प्रकार |

|

https://www.monlamit[.]com/monlam-app-store/monlam-bodyig3.zip |

Win32 डाउनलोडर |

|

https://www.monlamit[.]com/monlam-app-store/Monlam_Grand_Tibetan_Dictionary_2018.zip |

Win32 डाउनलोडर |

|

https://www.monlamit[.]com/monlam-app-store/Deutsch-Tibetisches_W%C3%B6rterbuch_Installer_Windows.zip |

Win32 डाउनलोडर |

|

https://www.monlamit[.]com/monlam-app-store/monlam-bodyig-mac-os.zip |

macOS डाउनलोडर |

|

https://www.monlamit[.]com/monlam-app-store/Monlam-Grand-Tibetan-Dictionary-for-mac-OS-X.zip |

macOS डाउनलोडर |

विंडोज़ पैकेज

चित्र 13 पैकेज से ट्रोजनयुक्त एप्लिकेशन की लोडिंग श्रृंखला को दर्शाता है monlam-bodyig3.zip.

ट्रोजनाइज्ड एप्लिकेशन में एक दुर्भावनापूर्ण ड्रॉपर होता है जिसे कहा जाता है autorun.exe यह दो घटकों को तैनात करता है:

- नाम की एक निष्पादन योग्य फ़ाइल MonlamUpdate.exe, जो एम्युलेटर नामक एक सॉफ्टवेयर घटक है C64 हमेशा के लिए और डीएलएल साइड-लोडिंग के लिए इसका दुरुपयोग किया जाता है, और

- RPHost.dll, साइड-लोडेड DLL, जो अगले चरण के लिए एक दुर्भावनापूर्ण डाउनलोडर है।

जब डाउनलोडर डीएलएल को मेमोरी में लोड किया जाता है, तो यह नामक एक निर्धारित कार्य बनाता है डेमोवेल हर बार उपयोगकर्ता के लॉग ऑन करने पर इसे निष्पादित करने का इरादा है। हालाँकि, चूंकि कार्य निष्पादित करने के लिए फ़ाइल निर्दिष्ट नहीं करता है, इसलिए यह दृढ़ता स्थापित करने में विफल रहता है।

इसके बाद, इस DLL को एक कस्टम उपयोगकर्ता-एजेंट बनाने के लिए एक UUID और ऑपरेटिंग सिस्टम संस्करण मिलता है और एक GET अनुरोध भेजता है https://www.monlamit[.]com/sites/default/files/softwares/updateFiles/Monlam_Grand_Tibetan_Dictionary_2018/UpdateInfo.dat एक JSON फ़ाइल प्राप्त करने के लिए जिसमें उस पेलोड को डाउनलोड करने और निष्पादित करने के लिए URL होता है जिसे वह छोड़ता है % TEMP% निर्देशिका। हम समझौता की गई वेबसाइट से JSON ऑब्जेक्ट डेटा का एक नमूना प्राप्त करने में असमर्थ थे; इसलिए हम नहीं जानते कि वास्तव में कहां से default_ico.exe डाउनलोड किया गया है, जैसा कि चित्र 13 में दिखाया गया है।

ईएसईटी टेलीमेट्री के माध्यम से, हमने देखा कि नाजायज MonlamUpdate.exe विभिन्न अवसरों पर कम से कम चार दुर्भावनापूर्ण फ़ाइलों को डाउनलोड और निष्पादित करने की प्रक्रिया %TEMP%default_ico.exe. तालिका 2 उन फ़ाइलों और उनके उद्देश्य को सूचीबद्ध करती है।

तालिका 2. का हैश default_ico.exe डाउनलोडर/ड्रॉपर, संपर्क सी एंड सी यूआरएल, और डाउनलोडर का विवरण

|

शा 1 |

संपर्क किया गया यूआरएल |

उद्देश्य |

|

1C7DF9B0023FB97000B7 |

https://tibetpost[.]net/templates/ |

सर्वर से एक अज्ञात पेलोड डाउनलोड करता है। |

|

F0F8F60429E3316C463F |

सर्वर से एक अज्ञात पेलोड डाउनलोड करता है। यह नमूना रस्ट में लिखा गया था। |

|

|

7A3FC280F79578414D71 |

http://188.208.141[.]204:5040/ |

बेतरतीब ढंग से नामित नाइटडोर ड्रॉपर डाउनलोड करता है। |

|

बीएफए2136336डी845184436 |

एन / ए |

ओपन-सोर्स टूल व्यवस्था की सूचना, जिसमें हमलावरों ने अपने दुर्भावनापूर्ण कोड को एकीकृत किया और एक एन्क्रिप्टेड ब्लॉब एम्बेड किया, जो एक बार डिक्रिप्ट और निष्पादित होने पर MgBot स्थापित करता है। |

अंततः default_ico.exe डाउनलोडर या ड्रॉपर या तो सर्वर से पेलोड प्राप्त करेगा या उसे छोड़ देगा, फिर नाइटडोर इंस्टॉल करके इसे पीड़ित मशीन पर निष्पादित करेगा (देखें) रात्रिद्वार अनुभाग) या MgBot (हमारा देखें)। पिछला विश्लेषण).

शेष दो ट्रोजनीकृत पैकेज बहुत समान हैं, वैध निष्पादन योग्य द्वारा समान दुर्भावनापूर्ण डाउनलोडर डीएलएल को साइड-लोड करके तैनात करते हैं।

macOS पैकेज

आधिकारिक ऐप स्टोर से डाउनलोड किए गए ज़िप संग्रह में एक संशोधित इंस्टॉलर पैकेज शामिल है (pkg फ़ाइल), जहां एक मैक-ओ निष्पादन योग्य और एक पोस्ट-इंस्टॉलेशन स्क्रिप्ट जोड़ी गई थी। पोस्ट-इंस्टॉलेशन स्क्रिप्ट मैक-ओ फ़ाइल को कॉपी करती है $HOME/लाइब्रेरी/कंटेनर/कैलेंडरफोकसEXT/ और एक लॉन्च एजेंट को स्थापित करने के लिए आगे बढ़ता है $HOME/Library/LaunchAgents/com.Terminal.us.plist दृढ़ता के लिए. चित्र 14 दुर्भावनापूर्ण लॉन्च एजेंट को स्थापित करने और लॉन्च करने के लिए जिम्मेदार स्क्रिप्ट दिखाता है।

दुर्भावनापूर्ण मच-ओ, मोनलैम-बॉडीग_कीबोर्ड_2017 चित्र 13 में डेवलपर प्रमाणपत्र का उपयोग करके हस्ताक्षर किए गए हैं, लेकिन नोटरीकृत नहीं किए गए हैं (ए नहीं)। प्रमाणपत्र का प्रकार आमतौर पर वितरण के लिए उपयोग किया जाता है) नाम और टीम पहचानकर्ता के साथ हां नी यांग (2289F6V4BN). हस्ताक्षर में टाइमस्टैम्प से पता चलता है कि इस पर 7 जनवरी को हस्ताक्षर किए गए थेth, 2024. इस तारीख का उपयोग ज़िप संग्रह के मेटाडेटा में दुर्भावनापूर्ण फ़ाइलों के संशोधित टाइमस्टैम्प में भी किया जाता है। प्रमाणपत्र तीन दिन पहले ही जारी किया गया था. पूरा प्रमाणपत्र इसमें उपलब्ध है आईओसी अनुभाग। हमारी टीम 25 जनवरी को एप्पल पहुंचीth और प्रमाणपत्र उसी दिन रद्द कर दिया गया।

यह प्रथम चरण का मैलवेयर एक JSON फ़ाइल डाउनलोड करता है जिसमें अगले चरण का URL होता है। आर्किटेक्चर (एआरएम या इंटेल), मैकओएस संस्करण और हार्डवेयर यूयूआईडी (प्रत्येक मैक के लिए अद्वितीय पहचानकर्ता) उपयोगकर्ता-एजेंट HTTP अनुरोध हेडर में रिपोर्ट किए जाते हैं। उस कॉन्फ़िगरेशन को पुनः प्राप्त करने के लिए Windows संस्करण के समान URL का उपयोग किया जाता है: https://www.monlamit[.]com/sites/default/files/softwares/updateFiles/Monlam_Grand_Tibetan_Dictionary_2018/UpdateInfo.dat. हालाँकि, macOS संस्करण इसके बजाय JSON ऑब्जेक्ट की मैक कुंजी के अंतर्गत डेटा को देखेगा जीतना कुंजी।

मैक कुंजी के अंतर्गत ऑब्जेक्ट में निम्नलिखित शामिल होना चाहिए:

- यूआरएल: अगले चरण का यूआरएल.

- md5: पेलोड का MD5 योग।

- vernow: हार्डवेयर यूयूआईडी की एक सूची। यदि मौजूद है, तो पेलोड केवल उन मैक पर स्थापित किया जाएगा जिनमें सूचीबद्ध हार्डवेयर यूयूआईडी में से एक है। यदि सूची खाली है या गायब है तो यह जाँच छोड़ दी जाती है।

- संस्करण: एक संख्यात्मक मान जो पहले डाउनलोड किए गए दूसरे चरण के "संस्करण" से अधिक होना चाहिए। पेलोड अन्यथा डाउनलोड नहीं किया जाता है. वर्तमान में चल रहे संस्करण का मूल्य एप्लिकेशन में रखा जाता है उपयोगकर्ता डिफ़ॉल्ट.

मैलवेयर कर्ल का उपयोग करके निर्दिष्ट URL से फ़ाइल डाउनलोड करने के बाद, फ़ाइल को MD5 का उपयोग करके हैश किया जाता है और हेक्साडेसिमल डाइजेस्ट के साथ तुलना की जाती है md5 चाबी। यदि यह मेल खाता है, तो इसकी विस्तारित विशेषताएँ हटा दी जाती हैं (com.apple.quarantine विशेषता को साफ़ करने के लिए), फ़ाइल को यहाँ ले जाया जाता है $HOME/Library/SafariBrowser/Safari.app/Contents/MacOS/SafariBrower, और का उपयोग करके लॉन्च किया गया है कार्यकारी तर्क के साथ चलाएँ.

विंडोज़ संस्करण के विपरीत, हमें macOS वैरिएंट के बाद के चरणों में से कोई भी नहीं मिला। एक JSON कॉन्फ़िगरेशन में MD5 हैश शामिल था (3C5739C25A9B85E82E0969EE94062F40), लेकिन यूआरएल फ़ील्ड खाली था।

रात्रिद्वार

बैकडोर जिसे हमने नाइटडोर नाम दिया है (और पीडीबी पथों के अनुसार मैलवेयर लेखकों द्वारा इसे नेटएमएम नाम दिया गया है) इवेसिव पांडा के टूलसेट में देर से जोड़ा गया है। नाइटडोर के बारे में हमारी शुरुआती जानकारी 2020 से मिलती है, जब इवेसिव पांडा ने इसे वियतनाम में एक हाई-प्रोफाइल लक्ष्य की मशीन पर तैनात किया था। पिछला दरवाजा यूडीपी या गूगल ड्राइव एपीआई के माध्यम से अपने सी एंड सी सर्वर के साथ संचार करता है। इस अभियान के नाइटडोर इम्प्लांट ने बाद वाले का उपयोग किया। यह Google API को एन्क्रिप्ट करता है ओएथ 2.0 डेटा अनुभाग के भीतर टोकन और हमलावर के Google ड्राइव तक पहुंचने के लिए टोकन का उपयोग करता है। हमने अनुरोध किया है कि इस टोकन से जुड़े Google खाते को हटा दिया जाए।

सबसे पहले, नाइटडोर Google ड्राइव में पीड़ित के मैक पते वाला एक फ़ोल्डर बनाता है, जो पीड़ित आईडी के रूप में भी कार्य करता है। इस फ़ोल्डर में इम्प्लांट और C&C सर्वर के बीच के सभी संदेश होंगे। नाइटडोर और सी एंड सी सर्वर के बीच प्रत्येक संदेश को एक फ़ाइल के रूप में संरचित किया गया है और फ़ाइल नाम और फ़ाइल डेटा में अलग किया गया है, जैसा कि चित्र 15 में दर्शाया गया है।

प्रत्येक फ़ाइल नाम में आठ मुख्य विशेषताएँ होती हैं, जिन्हें नीचे दिए गए उदाहरण में दिखाया गया है।

उदाहरण:

1_2_0C64C2BAEF534C8E9058797BCD783DE5_168_0_1_4116_0_00-00-00-00-00-00

- 1_2: जादुई मूल्य.

- 0C64C2BAEF534C8E9058797BCD783DE5: का शीर्षक pbuf डेटा संरचना।

- 168: संदेश ऑब्जेक्ट का आकार या बाइट्स में फ़ाइल का आकार।

- 0: फ़ाइल नाम, जो हमेशा 0 (शून्य) का डिफ़ॉल्ट होता है।

- 1: कमांड प्रकार, नमूने के आधार पर 1 या 0 पर हार्डकोड किया गया।

- 4116: कमांड आईडी.

- 0: सेवा की गुणवत्ता (क्यूओएस)।

- 00-00-00-00-00-00: का तात्पर्य गंतव्य का मैक पता होना है लेकिन यह हमेशा डिफ़ॉल्ट होता है 00-00-00-00-00-00.

प्रत्येक फ़ाइल के अंदर का डेटा पिछले दरवाजे के लिए नियंत्रक के आदेश और इसे निष्पादित करने के लिए आवश्यक मापदंडों का प्रतिनिधित्व करता है। चित्र 16 फ़ाइल डेटा के रूप में संग्रहीत C&C सर्वर संदेश का एक उदाहरण दिखाता है।

रिवर्स इंजीनियरिंग नाइटडोर द्वारा, हम फ़ाइल में प्रस्तुत महत्वपूर्ण फ़ील्ड के अर्थ को समझने में सक्षम थे, जैसा कि चित्र 17 में दिखाया गया है।

हमने पाया कि इस अभियान में उपयोग किए गए नाइटडोर संस्करण में कई सार्थक परिवर्तन जोड़े गए थे, उनमें से एक कमांड आईडी का संगठन था। पिछले संस्करणों में, प्रत्येक कमांड आईडी को एक-एक करके हैंडलर फ़ंक्शन को सौंपा गया था, जैसा कि चित्र 18 में दिखाया गया है। नंबरिंग विकल्प, जैसे कि 0x2001 सेवा मेरे 0x2006से, 0x2201 सेवा मेरे 0x2203से, 0x4001 सेवा मेरे 0x4003, और से 0x7001 सेवा मेरे 0x7005, ने सुझाव दिया कि कमांड को समान कार्यक्षमता वाले समूहों में विभाजित किया गया था।

हालाँकि, इस संस्करण में, नाइटडोर सभी कमांड आईडी को उनके संबंधित हैंडलर के साथ व्यवस्थित करने के लिए एक शाखा तालिका का उपयोग करता है। कमांड आईडी पूरी तरह से निरंतर हैं और शाखा तालिका में उनके संबंधित हैंडलर के लिए इंडेक्स के रूप में कार्य करते हैं, जैसा कि चित्र 19 में दिखाया गया है।

तालिका 3 C&C सर्वर कमांड और उनकी कार्यक्षमताओं का पूर्वावलोकन है। इस तालिका में नई कमांड आईडी के साथ-साथ पुराने संस्करणों की समकक्ष आईडी भी शामिल हैं।

तालिका 3. इस अभियान में उपयोग किए गए नाइटडोर वेरिएंट द्वारा समर्थित कमांड।

|

कमांड आईडी |

पिछला कमांड आईडी |

Description |

|

|

0x1001 |

0x2001 |

बुनियादी सिस्टम प्रोफ़ाइल जानकारी एकत्र करें जैसे: - ओएस संस्करण - आईपीवी4 नेटवर्क एडेप्टर, मैक पते और आईपी पते - सीपीयू नाम - कंप्यूटर का नाम - उपयोगकर्ता नाम - डिवाइस ड्राइवर के नाम - से सभी उपयोगकर्ता नाम सी: उपयोगकर्ता* - स्थानीय समय - सार्वजनिक आईपी पते का उपयोग करना ifconfig.me or ipinfo.io वेब सेवा |

|

|

0x1007 |

0x2002 |

डिस्क ड्राइव के बारे में जानकारी एकत्रित करें जैसे: - ड्राइव का नाम - खाली जगह और कुल जगह - फ़ाइल सिस्टम प्रकार: NTFS, FAT32, आदि। |

|

|

0x1004 |

0x2003 |

Windows रजिस्ट्री कुंजियों के अंतर्गत सभी इंस्टॉल किए गए एप्लिकेशन पर जानकारी एकत्रित करें: - एचकेएलएमएससॉफ्टवेयर - WOW6432NodeMicrosoftWindows - MicrosoftWindowsCurrentVersionअनइंस्टॉल (x86) |

|

|

0x1003 |

0x2004 |

चल रही प्रक्रियाओं पर जानकारी एकत्र करें, जैसे: - प्रक्रिया नाम - धागों की संख्या - उपयोगकर्ता नाम - डिस्क पर फ़ाइल का स्थान - डिस्क पर फ़ाइल का विवरण |

|

|

0x1006 |

0x4001 |

एक रिवर्स शेल बनाएं और अनाम पाइप के माध्यम से इनपुट और आउटपुट प्रबंधित करें। |

|

|

0x4002 |

|||

|

0x4003 |

|||

|

0x1002 |

एन / ए |

स्वयं-अनइंस्टॉल करें। |

|

|

0x100C |

0x6001 |

फ़ाइल ले जाएँ. पथ C&C सर्वर द्वारा प्रदान किया गया है। |

|

|

0x100B |

0x6002 |

फ़ाइल नष्ट करें। पथ C&C सर्वर द्वारा प्रदान किया गया है। |

|

|

0x1016 |

0x6101 |

फ़ाइल विशेषताएँ प्राप्त करें. पथ C&C सर्वर द्वारा प्रदान किया गया है। |

|

निष्कर्ष

हमने चीन-गठबंधन एपीटी इवेसिव पांडा के एक अभियान का विश्लेषण किया है जिसने कई देशों और क्षेत्रों में तिब्बतियों को लक्षित किया है। हमारा मानना है कि हमलावरों ने उस समय, जनवरी और फरवरी 2024 में आगामी मोनलाम त्योहार का फायदा उठाया, जब उन्होंने त्योहार की वेबसाइट-टर्न-वॉटरिंग-होल पर जाकर उपयोगकर्ताओं से समझौता किया। इसके अलावा, हमलावरों ने तिब्बती भाषा अनुवाद ऐप्स के एक सॉफ्टवेयर डेवलपर की आपूर्ति श्रृंखला से समझौता किया।

हमलावरों ने एमजीबॉट सहित कई डाउनलोडर, ड्रॉपर और बैकडोर को मैदान में उतारा - जिसका उपयोग विशेष रूप से इवेसिव पांडा द्वारा किया जाता है - और नाइटडोर: समूह के टूलकिट में नवीनतम प्रमुख अतिरिक्त और जिसका उपयोग पूर्वी एशिया में कई नेटवर्क को लक्षित करने के लिए किया गया है।

समझौता संकेतकों (IoCs) और नमूनों की एक विस्तृत सूची हमारे में पाई जा सकती है गिटहब भंडार.

WeLiveSecurity पर प्रकाशित हमारे शोध के बारे में किसी भी पूछताछ के लिए, कृपया हमसे यहां संपर्क करें धमकीइंटेल@eset.com.

ईएसईटी रिसर्च निजी एपीटी खुफिया रिपोर्ट और डेटा फीड प्रदान करता है। इस सेवा के बारे में किसी भी पूछताछ के लिए, पर जाएँ ईएसईटी थ्रेट इंटेलिजेंस इस पृष्ठ पर ज़ूम कई वीडियो ट्यूटोरियल और अन्य साहायक साधन प्रदान करता है।

आईओसी

फ़ाइलें

|

शा 1 |

फ़ाइल का नाम |

खोज |

Description |

|

0A88C3B4709287F70CA2 |

autorun.exe |

Win32/एजेंट.AGFU |

ड्रॉपर घटक को आधिकारिक इंस्टॉलर पैकेज में जोड़ा गया। |

|

1C7DF9B0023FB97000B7 |

default_ico.exe |

Win32/एजेंट.AGFN |

मध्यवर्ती डाउनलोडर. |

|

F0F8F60429E3316C463F |

default_ico.exe |

Win64/एजेंट.DLY |

इंटरमीडिएट डाउनलोडर को रस्ट में प्रोग्राम किया गया। |

|

7A3FC280F79578414D71 |

default_ico.exe |

Win32/एजेंट.AGFQ |

नाइटडोर डाउनलोडर। |

|

70B743E60F952A1238A4 |

UjGnsPwFaEtl.exe |

Win32/एजेंट.AGFS |

नाइटडोर ड्रॉपर. |

|

FA44028115912C95B5EF |

RPHost.dll |

Win32/एजेंट.AGFM |

मध्यवर्ती लोडर. |

|

5273B45C5EABE64EDBD0 |

प्रमाणपत्र.pkg |

ओएसएक्स/एजेंट.डीजे |

MacOS ड्रॉपर घटक। |

|

5E5274C7D931C1165AA5 |

प्रमाणपत्र.exe |

Win32/एजेंट.AGES |

समझौता की गई वेबसाइट से ड्रॉपर घटक। |

|

59AA9BE378371183ED41 |

default_ico_1.exe |

Win32/एजेंट.AGFO |

नाइटडोर ड्रॉपर घटक। |

|

8591A7EE00FB1BB7CC5B |

memmgrset.dll |

Win32/एजेंट.AGGH |

नाइटडोर डाउनलोडर घटक के लिए इंटरमीडिएट लोडर। |

|

82B99AD976429D0A6C54 |

pidgin.dll |

Win32/एजेंट.AGGI |

नाइटडोर के लिए इंटरमीडिएट लोडर। |

|

3EEE78EDE82F6319D094 |

मोनलम_ग्रैंड_तिब्बती_डिक्शनरी_2018.ज़िप |

Win32/एजेंट.AGFM |

ट्रोजनीकृत इंस्टॉलर. |

|

2A96338BACCE3BB687BD |

jquery.js |

जेएस/ट्रोजनडाउनलोडर.एजेंट.एएपीए |

दुर्भावनापूर्ण जावास्क्रिप्ट को समझौता की गई वेबसाइट में जोड़ा गया। |

|

8A389AFE1F85F83E340C |

मोनलम बॉडीग 3.1.exe |

Win32/एजेंट.AGFU |

ट्रोजनीकृत इंस्टॉलर. |

|

944B69B5E225C7712604 |

deutsch-tibetisches_w__rterbuch_installer_windows.zip |

एमएसआईएल/एजेंट.डब्ल्यूएसके |

ट्रोजनीकृत इंस्टॉलर पैकेज। |

|

A942099338C946FC196C |

monlam-bodyig3.zip |

Win32/एजेंट.AGFU |

ट्रोजनीकृत इंस्टॉलर पैकेज। |

|

52FE3FD399ED15077106 |

मोनलम-ग्रैंड-तिब्बती-शब्दकोश-के लिए-मैक-ओएस-एक्स.ज़िप |

ओएसएक्स/एजेंट.डीजे |

MacOS ट्रोजनाइज्ड इंस्टॉलर पैकेज। |

|

57FD698CCB5CB4F90C01 |

मोनलाम-बॉडीग-मैक-ओएस.ज़िप |

ओएसएक्स/एजेंट.डीजे |

MacOS ट्रोजनाइज्ड इंस्टॉलर पैकेज। |

|

C0575AF04850EB1911B0 |

सुरक्षा~.x64 |

ओएसएक्स/एजेंट.डीजे |

मैकओएस डाउनलोडर। |

|

7C3FD8EE5D660BBF43E4 |

सुरक्षा~.arm64 |

ओएसएक्स/एजेंट.डीजे |

मैकओएस डाउनलोडर। |

|

FA78E89AB95A0B49BC06 |

सुरक्षा.वसा |

ओएसएक्स/एजेंट.डीजे |

MacOS डाउनलोडर घटक। |

|

5748E11C87AEAB3C19D1 |

Monlam_Grand_Dictionary निर्यात फ़ाइल |

ओएसएक्स/एजेंट.डीजे |

MacOS ट्रोजनाइज्ड इंस्टॉलर पैकेज से दुर्भावनापूर्ण घटक। |

प्रमाण पत्र

|

क्रमांक |

49:43:74:D8:55:3C:A9:06:F5:76:74:E2:4A:13:E9:33

|

|

थंबप्रिंट |

77DBCDFACE92513590B7C3A407BE2717C19094E0 |

|

विषय सीएन |

एप्पल विकास: या नी यांग (2289F6V4BN) |

|

विषय ओ |

हां नी यांग |

|

विषय एल |

एन / ए |

|

विषय एस |

एन / ए |

|

विषय सी |

US |

|

से मान्य |

2024-01-04 05:26:45 |

|

इस तक मान्य |

2025-01-03 05:26:44 |

|

क्रमांक |

6014B56E4FFF35DC4C948452B77C9AA9 |

|

थंबप्रिंट |

D4938CB5C031EC7F04D73D4E75F5DB5C8A5C04CE |

|

विषय सीएन |

केपी मोबाइल |

|

विषय ओ |

केपी मोबाइल |

|

विषय एल |

एन / ए |

|

विषय एस |

एन / ए |

|

विषय सी |

KR |

|

से मान्य |

2021-10-25 00:00:00 |

|

इस तक मान्य |

2022-10-25 23:59:59 |

|

IP |

डोमेन |

होस्टिंग प्रदाता |

पहले देखा |

विवरण |

|

एन / ए |

तिब्बतपोस्ट[.]नेट |

एन / ए |

2023-11-29 |

समझौता वेबसाइट. |

|

एन / ए |

www.monlamit[.]com |

एन / ए |

2024-01-24 |

समझौता वेबसाइट. |

|

एन / ए |

update.devicebug[.]com |

एन / ए |

2024-01-14 |

डीसी |

|

188.208.141 [।] 204 |

एन / ए |

अमोल हिंगड़े |

2024-02-01 |

नाइटडोर ड्रॉपर घटक के लिए सर्वर डाउनलोड करें। |

MITER ATT&CK तकनीक

यह तालिका का उपयोग करके बनाई गई थी 14 संस्करण एमआईटीईआर एटीटी एंड सीके ढांचे के.

|

युक्ति |

ID |

नाम |

Description |

|

संसाधन विकास |

इन्फ्रास्ट्रक्चर हासिल करें: सर्वर |

इवेसिव पांडा ने नाइटडोर, एमजीबॉट और मैकओएस डाउनलोडर घटक के सी एंड सी बुनियादी ढांचे के लिए सर्वर हासिल किए। |

|

|

बुनियादी ढाँचा प्राप्त करें: वेब सेवाएँ |

इवेसिव पांडा ने नाइटडोर के सी एंड सी बुनियादी ढांचे के लिए Google ड्राइव की वेब सेवा का उपयोग किया। |

||

|

समझौता अवसंरचना: सर्वर |

इवेसिव पांडा संचालकों ने वाटरिंग होल के रूप में, आपूर्ति-श्रृंखला हमले के लिए, और पेलोड होस्ट करने और सी एंड सी सर्वर के रूप में उपयोग करने के लिए कई सर्वरों से समझौता किया। |

||

|

खाते स्थापित करें: क्लाउड खाते |

इवेसिव पांडा ने एक Google ड्राइव खाता बनाया और इसे C&C इंफ्रास्ट्रक्चर के रूप में उपयोग किया। |

||

|

क्षमता विकसित करें: मैलवेयर |

इवेसिव पांडा ने एमजीबॉट, नाइटडोर और एक मैकओएस डाउनलोडर घटक जैसे कस्टम प्रत्यारोपण तैनात किए। |

||

| T1588.003 |

क्षमता प्राप्त करें: कोड हस्ताक्षर प्रमाण पत्र |

इवेसिव पांडा ने कोड-हस्ताक्षरित प्रमाणपत्र प्राप्त किए। |

|

|

स्टेज क्षमताएं: ड्राइव-बाय टारगेट |

इवेसिव पांडा ऑपरेटरों ने जावास्क्रिप्ट कोड का एक टुकड़ा जोड़ने के लिए एक हाई-प्रोफाइल वेबसाइट को संशोधित किया जो मैलवेयर डाउनलोड करने के लिए एक नकली अधिसूचना प्रस्तुत करता है। |

||

|

प्रारंभिक पहुंच |

ड्राइव-बाय समझौता |

छेड़छाड़ की गई वेबसाइटों के विज़िटरों को एक नकली त्रुटि संदेश प्राप्त हो सकता है जो उन्हें मैलवेयर डाउनलोड करने के लिए प्रेरित करता है। |

|

|

आपूर्ति श्रृंखला समझौता: समझौता सॉफ्टवेयर आपूर्ति श्रृंखला |

इवेसिव पांडा ने एक सॉफ्टवेयर कंपनी के आधिकारिक इंस्टॉलर पैकेज को ट्रोजनीकृत किया। |

||

|

निष्पादन |

मूल निवासी एपीआई |

नाइटडोर, एमजीबॉट और उनके मध्यवर्ती डाउनलोडर घटक प्रक्रियाएं बनाने के लिए विंडोज एपीआई का उपयोग करते हैं। |

|

|

अनुसूचित कार्य/नौकरी: अनुसूचित कार्य |

नाइटडोर और एमजीबॉट के लोडर घटक निर्धारित कार्य बना सकते हैं। |

||

|

हठ |

सिस्टम प्रक्रिया बनाएं या संशोधित करें: विंडोज सेवा |

नाइटडोर और एमजीबॉट के लोडर घटक विंडोज़ सेवाएँ बना सकते हैं। |

|

|

हाईजैक निष्पादन प्रवाह: डीएलएल साइड-लोडिंग |

नाइटडोर और एमजीबॉट के ड्रॉपर घटक एक वैध निष्पादन योग्य फ़ाइल तैनात करते हैं जो एक दुर्भावनापूर्ण लोडर को साइड-लोड करता है। |

||

|

रक्षा चोरी |

फाइलों या सूचनाओं को डिओबफसकेट/डीकोड करें |

नाइटडोर इम्प्लांट के डीएलएल घटकों को मेमोरी में डिक्रिप्ट किया गया है। |

|

|

सुरक्षा को ख़राब करें: सिस्टम फ़ायरवॉल को अक्षम या संशोधित करें |

नाइटडोर अपने HTTP प्रॉक्सी सर्वर कार्यक्षमता के लिए इनबाउंड और आउटबाउंड संचार की अनुमति देने के लिए दो विंडोज फ़ायरवॉल नियम जोड़ता है। |

||

|

संकेतक हटाना: फ़ाइल हटाना |

नाइटडोर और एमजीबॉट फ़ाइलें हटा सकते हैं। |

||

|

संकेतक हटाना: स्पष्ट दृढ़ता |

नाइटडोर और एमजीबॉट स्वयं अनइंस्टॉल कर सकते हैं। |

||

|

बहाना बनाना: बहाना कार्य या सेवा |

नाइटडोर के लोडर ने अपना कार्य नेटवीसीएस के रूप में छिपाया। |

||

|

बहाना बनाना: वैध नाम या स्थान का मिलान करें |

नाइटडोर का इंस्टॉलर अपने घटकों को वैध सिस्टम निर्देशिकाओं में तैनात करता है। |

||

|

अस्पष्ट फ़ाइलें या जानकारी: एंबेडेड पेलोड |

नाइटडोर के ड्रॉपर घटक में एम्बेडेड दुर्भावनापूर्ण फ़ाइलें होती हैं जो डिस्क पर तैनात होती हैं। |

||

|

प्रक्रिया इंजेक्शन: डायनेमिक-लिंक लाइब्रेरी इंजेक्शन |

नाइटडोर और एमजीबॉट के लोडर घटक स्वयं को svchost.exe में इंजेक्ट करते हैं। |

||

|

चिंतनशील कोड लोड हो रहा है |

नाइटडोर और एमजीबॉट के लोडर घटक खुद को svchost.exe में इंजेक्ट करते हैं, जहां से वे नाइटडोर या एमजीबॉट बैकडोर को लोड करते हैं। |

||

|

खोज |

खाता खोज: स्थानीय खाता |

नाइटडोर और एमजीबॉट समझौता किए गए सिस्टम से उपयोगकर्ता खाते की जानकारी एकत्र करते हैं। |

|

|

फ़ाइल और निर्देशिका डिस्कवरी |

नाइटडोर और एमजीबॉट निर्देशिकाओं और फ़ाइलों से जानकारी एकत्र कर सकते हैं। |

||

|

प्रक्रिया खोज |

नाइटडोर और एमजीबॉट प्रक्रियाओं के बारे में जानकारी एकत्र करते हैं। |

||

|

क्वेरी रजिस्ट्री |

इंस्टॉल किए गए सॉफ़्टवेयर के बारे में जानकारी प्राप्त करने के लिए नाइटडोर और एमजीबॉट विंडोज़ रजिस्ट्री से पूछताछ करते हैं। |

||

|

सॉफ्टवेयर डिस्कवरी |

नाइटडोर और एमजीबॉट स्थापित सॉफ़्टवेयर और सेवाओं के बारे में जानकारी एकत्र करते हैं। |

||

|

सिस्टम ओनर/यूजर डिस्कवरी |

नाइटडोर और एमजीबॉट समझौता किए गए सिस्टम से उपयोगकर्ता खाते की जानकारी एकत्र करते हैं। |

||

|

सिस्टम सूचना डिस्कवरी |

नाइटडोर और एमजीबॉट समझौता किए गए सिस्टम के बारे में विस्तृत जानकारी एकत्र करते हैं। |

||

|

सिस्टम नेटवर्क कनेक्शन डिस्कवरी |

नाइटडोर और एमजीबॉट समझौता की गई मशीन पर सभी सक्रिय टीसीपी और यूडीपी कनेक्शन से डेटा एकत्र कर सकते हैं। |

||

|

पुस्तक संग्रह |

पुरालेख एकत्रित डेटा |

नाइटडोर और एमजीबॉट एकत्रित डेटा को एन्क्रिप्टेड फ़ाइलों में संग्रहीत करते हैं। |

|

|

स्वचालित संग्रह |

नाइटडोर और एमजीबॉट स्वचालित रूप से समझौता की गई मशीन के बारे में सिस्टम और नेटवर्क जानकारी एकत्र करते हैं। |

||

|

स्थानीय सिस्टम से डेटा |

नाइटडोर और एमजीबॉट ऑपरेटिंग सिस्टम और उपयोगकर्ता डेटा के बारे में जानकारी एकत्र करते हैं। |

||

|

डेटा चरणबद्ध: स्थानीय डेटा स्टेजिंग |

नाइटडोर डिस्क पर फ़ाइलों में एक्सफिल्ट्रेशन के लिए डेटा चरणबद्ध करता है। |

||

|

आदेश और नियंत्रण |

अनुप्रयोग परत प्रोटोकॉल: वेब प्रोटोकॉल |

नाइटडोर HTTP का उपयोग करके C&C सर्वर के साथ संचार करता है। |

|

|

गैर-अनुप्रयोग परत प्रोटोकॉल |

नाइटडोर यूडीपी का उपयोग करके सी एंड सी सर्वर के साथ संचार करता है। MgBot TCP का उपयोग करके C&C सर्वर के साथ संचार करता है। |

||

|

गैर-मानक पोर्ट |

एमजीबॉट टीसीपी पोर्ट 21010 का उपयोग करता है। |

||

|

प्रोटोकॉल टनलिंग |

नाइटडोर टीसीपी संचार को सुरंग बनाकर HTTP प्रॉक्सी सर्वर के रूप में कार्य कर सकता है। |

||

|

वेब सेवा |

नाइटडोर C&C संचार के लिए Google ड्राइव का उपयोग करता है। |

||

|

exfiltration |

स्वचालित एक्सफिल्ट्रेशन |

नाइटडोर और एमजीबॉट एकत्रित डेटा को स्वचालित रूप से बाहर निकाल देते हैं। |

|

|

वेब सेवा पर एक्सफ़िल्टरेशन: क्लाउड स्टोरेज में एक्सफ़िल्टरेशन |

नाइटडोर अपनी फ़ाइलों को Google ड्राइव में स्थानांतरित कर सकता है। |

परिशिष्ट

लक्षित आईपी पता श्रेणियाँ निम्नलिखित तालिका में प्रदान की गई हैं।

|

सीआईडीआर |

आईएसपी |

City |

देश |

|

124.171.71.0/24 |

iiNet |

सिडनी |

ऑस्ट्रेलिया |

|

125.209.157.0/24 |

iiNet |

सिडनी |

ऑस्ट्रेलिया |

|

1.145.30.0/24 |

टेलस्ट्रॉ |

सिडनी |

ऑस्ट्रेलिया |

|

193.119.100.0/24 |

TPG टेलीकॉम |

सिडनी |

ऑस्ट्रेलिया |

|

14.202.220.0/24 |

TPG टेलीकॉम |

सिडनी |

ऑस्ट्रेलिया |

|

123.243.114.0/24 |

TPG टेलीकॉम |

सिडनी |

ऑस्ट्रेलिया |

|

45.113.1.0/24 |

एचके 92सर्वर प्रौद्योगिकी |

हॉगकॉग |

हॉगकॉग |

|

172.70.191.0/24 |

CloudFlare |

अहमदाबाद |

इंडिया |

|

49.36.224.0/24 |

रिलायंस जियो इन्फोकॉम |

ऐरोली |

इंडिया |

|

106.196.24.0/24 |

भारती एयरटेल |

बेंगलुरु |

इंडिया |

|

106.196.25.0/24 |

भारती एयरटेल |

बेंगलुरु |

इंडिया |

|

14.98.12.0/24 |

टाटा टेलीसर्विसेज |

बेंगलुरु |

इंडिया |

|

172.70.237.0/24 |

CloudFlare |

चंडीगढ़ |

इंडिया |

|

117.207.51.0/24 |

भारत संचार निगम लिमिटेड |

डलहौजी |

इंडिया |

|

103.214.118.0/24 |

एयरनेट बोर्डबैंड |

दिल्ली |

इंडिया |

|

45.120.162.0/24 |

आनी बोर्डबैंड |

दिल्ली |

इंडिया |

|

103.198.173.0/24 |

एनोनेट |

दिल्ली |

इंडिया |

|

103.248.94.0/24 |

एनोनेट |

दिल्ली |

इंडिया |

|

103.198.174.0/24 |

एनोनेट |

दिल्ली |

इंडिया |

|

43.247.41.0/24 |

एनोनेट |

दिल्ली |

इंडिया |

|

122.162.147.0/24 |

भारती एयरटेल |

दिल्ली |

इंडिया |

|

103.212.145.0/24 |

एक्साइटेल |

दिल्ली |

इंडिया |

|

45.248.28.0/24 |

ओंकार इलेक्ट्रॉनिक्स |

दिल्ली |

इंडिया |

|

49.36.185.0/24 |

रिलायंस जियो इन्फोकॉम |

दिल्ली |

इंडिया |

|

59.89.176.0/24 |

भारत संचार निगम लिमिटेड |

धर्मशाला |

इंडिया |

|

117.207.57.0/24 |

भारत संचार निगम लिमिटेड |

धर्मशाला |

इंडिया |

|

103.210.33.0/24 |

वायुदूत |

धर्मशाला |

इंडिया |

|

182.64.251.0/24 |

भारती एयरटेल |

गांदरबल |

इंडिया |

|

117.255.45.0/24 |

भारत संचार निगम लिमिटेड |

हलियाल |

इंडिया |

|

117.239.1.0/24 |

भारत संचार निगम लिमिटेड |

हमीरपुर |

इंडिया |

|

59.89.161.0/24 |

भारत संचार निगम लिमिटेड |

जयपुर |

इंडिया |

|

27.60.20.0/24 |

भारती एयरटेल |

लखनऊ |

इंडिया |

|

223.189.252.0/24 |

भारती एयरटेल |

लखनऊ |

इंडिया |

|

223.188.237.0/24 |

भारती एयरटेल |

मेरठ |

इंडिया |

|

162.158.235.0/24 |

CloudFlare |

मुंबई |

इंडिया |

|

162.158.48.0/24 |

CloudFlare |

मुंबई |

इंडिया |

|

162.158.191.0/24 |

CloudFlare |

मुंबई |

इंडिया |

|

162.158.227.0/24 |

CloudFlare |

मुंबई |

इंडिया |

|

172.69.87.0/24 |

CloudFlare |

मुंबई |

इंडिया |

|

172.70.219.0/24 |

CloudFlare |

मुंबई |

इंडिया |

|

172.71.198.0/24 |

CloudFlare |

मुंबई |

इंडिया |

|

172.68.39.0/24 |

CloudFlare |

नई दिल्ली |

इंडिया |

|

59.89.177.0/24 |

भारत संचार निगम लिमिटेड |

पालमपुर |

इंडिया |

|

103.195.253.0/24 |

प्रोटोएक्ट डिजिटल नेटवर्क |

रांची |

इंडिया |

|

169.149.224.0/24 |

रिलायंस जियो इन्फोकॉम |

शिमला |

इंडिया |

|

169.149.226.0/24 |

रिलायंस जियो इन्फोकॉम |

शिमला |

इंडिया |

|

169.149.227.0/24 |

रिलायंस जियो इन्फोकॉम |

शिमला |

इंडिया |

|

169.149.229.0/24 |

रिलायंस जियो इन्फोकॉम |

शिमला |

इंडिया |

|

169.149.231.0/24 |

रिलायंस जियो इन्फोकॉम |

शिमला |

इंडिया |

|

117.255.44.0/24 |

भारत संचार निगम लिमिटेड |

सिरसी |

इंडिया |

|

122.161.241.0/24 |

भारती एयरटेल |

श्रीनगर |

इंडिया |

|

122.161.243.0/24 |

भारती एयरटेल |

श्रीनगर |

इंडिया |

|

122.161.240.0/24 |

भारती एयरटेल |

श्रीनगर |

इंडिया |

|

117.207.48.0/24 |

भारत संचार निगम लिमिटेड |

रास्ता |

इंडिया |

|

175.181.134.0/24 |

न्यू सेंचुरी इन्फोकॉम |

सिंचु |

ताइवान |

|

36.238.185.0/24 |

चुंगवा टेलीकॉम |

काऊशुंग |

ताइवान |

|

36.237.104.0/24 |

चुंगवा टेलीकॉम |

ताइनान |

ताइवान |

|

36.237.128.0/24 |

चुंगवा टेलीकॉम |

ताइनान |

ताइवान |

|

36.237.189.0/24 |

चुंगवा टेलीकॉम |

ताइनान |

ताइवान |

|

42.78.14.0/24 |

चुंगवा टेलीकॉम |

ताइनान |

ताइवान |

|

61.216.48.0/24 |

चुंगवा टेलीकॉम |

ताइनान |

ताइवान |

|

36.230.119.0/24 |

चुंगवा टेलीकॉम |

तायपेई |

ताइवान |

|

114.43.219.0/24 |

चुंगवा टेलीकॉम |

तायपेई |

ताइवान |

|

114.44.214.0/24 |

चुंगवा टेलीकॉम |

तायपेई |

ताइवान |

|

114.45.2.0/24 |

चुंगवा टेलीकॉम |

तायपेई |

ताइवान |

|

118.163.73.0/24 |

चुंगवा टेलीकॉम |

तायपेई |

ताइवान |

|

118.167.21.0/24 |

चुंगवा टेलीकॉम |

तायपेई |

ताइवान |

|

220.129.70.0/24 |

चुंगवा टेलीकॉम |

तायपेई |

ताइवान |

|

106.64.121.0/24 |

सुदूर ईस्टोन दूरसंचार |

तायुआन शहर |

ताइवान |

|

1.169.65.0/24 |

चुंगवा टेलीकॉम |

ज़िझी |

ताइवान |

|

122.100.113.0/24 |

ताइवान मोबाइल |

यिलान |

ताइवान |

|

185.93.229.0/24 |

Sucuri सुरक्षा |

Ashburn |

संयुक्त राज्य अमेरिका |

|

128.61.64.0/24 |

जॉर्जिया प्रौद्योगिकी संस्थान |

एटलांटा |

संयुक्त राज्य अमेरिका |

|

216.66.111.0/24 |

वरमोंट टेलीफोन |

Wallingford |

संयुक्त राज्य अमेरिका |

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/en/eset-research/evasive-panda-leverages-monlam-festival-target-tibetans/

- :हैस

- :है

- :नहीं

- :कहाँ

- 06

- 1

- 10

- 100

- 11

- 114

- 118

- 12

- 120

- 121

- 13

- 14

- 15% तक

- 16

- 167

- 17

- 173

- 179

- 19

- 195

- 20

- 202

- 2020

- 2023

- 2024

- 210

- 212

- 214

- 216

- 220

- 224

- 23

- 237

- 24

- 247

- 25

- 26% तक

- 28

- 30

- 33

- 36

- 39

- 40

- 41

- 43

- 51

- 60

- 65

- 66

- 7

- 70

- 75

- 8

- 87

- 89

- 9

- 98

- a

- योग्य

- About

- पहुँच

- अनुसार

- लेखा

- अकौन्टस(लेखा)

- प्राप्त

- अधिनियम

- कार्रवाई

- सक्रिय

- कार्य करता है

- जोड़ना

- जोड़ा

- इसके अलावा

- अतिरिक्त

- पता

- पतों

- जोड़ता है

- फिर

- के खिलाफ

- एजेंट

- उद्देश्य से

- कलन विधि

- संरेखित करें

- सब

- अनुमति देना

- की अनुमति देता है

- पहले ही

- भी

- हमेशा

- के बीच में

- an

- विश्लेषण

- विश्लेषण किया

- और

- वार्षिक

- प्रतिवर्ष

- गुमनाम

- अन्य

- जवाब दे

- कोई

- एपीआई

- एपीआई

- अनुप्रयोग

- app की दुकान

- Apple

- आवेदन

- अनुप्रयोगों

- लागू करें

- क्षुधा

- APT

- स्थापत्य

- पुरालेख

- हैं

- तर्क

- एआरएम

- ऐरे

- AS

- एशिया

- सौंपा

- जुड़े

- At

- आक्रमण

- आक्रमण

- करने का प्रयास

- विशेषताओं

- ऑस्ट्रेलिया

- लेखकों

- स्वतः

- उपलब्ध

- वापस

- पिछले दरवाजे

- पिछले दरवाजे

- चारा

- आधारित

- बुनियादी

- BE

- किया गया

- से पहले

- जा रहा है

- मानना

- अंतर्गत आता है

- नीचे

- BEST

- के बीच

- के छात्रों

- शाखा

- बनाया गया

- लेकिन

- बटन

- by

- बुलाया

- अभियान

- कर सकते हैं

- क्षमताओं

- मूल बनाना

- पूंजीकृत

- ले जाना

- सदी

- प्रमाण पत्र

- प्रमाण पत्र

- श्रृंखला

- चुनौती

- परिवर्तन

- अक्षर

- चेक

- जाँच

- जाँचता

- चीन

- चीनी

- विकल्प

- City

- स्पष्ट

- बादल

- कोड

- इकट्ठा

- COM

- संयोजन

- संचार

- कंपनी

- तुलना

- पूरा

- अंग

- घटकों

- व्यापक

- समझौता

- छेड़छाड़ की गई

- गणना करना

- अभिकलन

- कंप्यूटर

- शर्त

- का आयोजन

- आत्मविश्वास

- विन्यास

- कनेक्ट कर रहा है

- संबंध

- कनेक्शन

- संपर्क करें

- शामिल

- निहित

- शामिल हैं

- सामग्री

- जारी

- निरंतर

- कन्वर्सेशन (Conversation)

- सही

- इसी

- सका

- देशों

- Crash

- बनाना

- बनाया

- बनाता है

- क्रिप्टोग्राफी

- वर्तमान में

- रिवाज

- तिथि

- डेटा संरचना

- तारीख

- खजूर

- दिन

- दिन

- चूक

- चूक

- गढ़

- उद्धार

- प्रसव

- साबित

- निर्भर करता है

- दर्शाया

- तैनात

- तैनात

- तैनाती

- तैनात

- वर्णित

- विवरण

- गंतव्य

- विस्तार

- पता चला

- डेवलपर

- विकास

- विकास की कंपनी

- युक्ति

- विभिन्न

- संग्रह

- डिजिटल

- निर्देशिकाओं

- डायरेक्टरी

- की खोज

- खोज

- वितरण

- विभाजित

- do

- दस्तावेज़

- कर देता है

- dont

- नीचे

- डाउनलोड

- डाउनलोडिंग

- डाउनलोड

- ड्राइव

- ड्राइवर

- ड्राइव

- बूंद

- गिरा

- ड्रॉप

- से प्रत्येक

- जल्द से जल्द

- आराम

- पूर्व

- शिक्षा

- आठ

- भी

- एम्बेडेड

- एन्क्रिप्टेड

- समाप्त

- अभियांत्रिकी

- बढ़ाना

- मोहक

- संपूर्ण

- संस्थाओं

- बराबर

- त्रुटि

- ईएसईटी अनुसंधान

- स्थापित करना

- आदि

- घटनाओं

- प्रत्येक

- ठीक ठीक

- उदाहरण

- अनन्य रूप से

- निष्पादित

- मार डाला

- निष्पादित करता है

- निष्पादन

- एक्सफ़िलिएशन

- अपेक्षित

- निर्यात

- विस्तृत

- विस्तार

- विफल रहता है

- उल्लू बनाना

- फरवरी

- समारोह

- खेत

- फ़ील्ड

- आकृति

- लगा

- पट्टिका

- फ़ाइलें

- अंतिम

- खोज

- फ़ायरवॉल

- प्रथम

- फिक्स

- प्रवाह

- पीछा किया

- निम्नलिखित

- इस प्रकार है

- के लिए

- प्रारूप

- सूत्र

- पाया

- चार

- ढांचा

- मुक्त

- से

- पूर्ण

- समारोह

- कार्यक्षमताओं

- कार्यक्षमता

- कार्यों

- आगे

- सभा

- उत्पन्न

- उत्पन्न

- जॉर्जिया

- मिल

- हो जाता है

- मिल रहा

- चला जाता है

- गूगल

- सरकार

- सरकारी संस्थाएं

- ग्राफ़िक

- समूह

- समूह की

- हैंडलिंग

- हार्डवेयर

- हैश

- टुकड़ों में बंटी

- हैशिंग

- है

- धारित

- हाई

- उच्च प्रोफ़ाइल

- उच्चतर

- छेद

- छेद

- हांग

- हॉगकॉग

- मेजबान

- मेजबानी

- होस्टिंग

- तथापि

- एचटीएमएल

- http

- HTTPS

- ID

- पहचान

- पहचानकर्ता

- आईडी

- if

- दिखाता है

- की छवि

- महत्वपूर्ण

- in

- अन्य में

- शामिल

- सहित

- अनुक्रमणिका

- इंडिया

- संकेतक

- व्यक्तियों

- प्रभाव

- करें-

- इंफ्रास्ट्रक्चर

- इंजेक्षन

- निवेश

- inputting

- पूछताछ

- अंदर

- स्थापित

- installed

- स्थापित कर रहा है

- बजाय

- संस्थान

- एकीकृत

- इंटेल

- बुद्धि

- इरादा

- ब्याज

- के भीतर

- अंतरराष्ट्रीय स्तर पर

- अंतरराष्ट्रीय स्तर पर

- में

- IP

- आईपी एड्रेस

- आईपी पतों

- जारी किए गए

- IT

- आईटी इस

- जनवरी

- जापान

- जावास्क्रिप्ट

- जियो

- jQuery

- JSON

- केवल

- रखा

- कुंजी

- Instagram पर

- जानना

- ज्ञान

- जानने वाला

- Kong

- भाषा

- देर से

- बाद में

- ताज़ा

- लांच

- शुभारंभ

- शुरू करने

- परत

- कम से कम

- वैध

- leverages

- पुस्तकालय

- पसंद

- सूची

- सूचीबद्ध

- सुनता है

- सूचियाँ

- लाइव्स

- भार

- लोडर

- लोड हो रहा है

- स्थानीय

- स्थित

- स्थान

- देखिए

- मैक

- मशीन

- MacOS

- जादू

- मुख्य

- मुख्य भूमि

- प्रमुख

- बहुमत

- मलेशिया

- दुर्भावनापूर्ण

- मैलवेयर

- प्रबंधन

- बहुत

- बहाना

- मैच

- मैच

- मिलान

- मई..

- MD5

- me

- अर्थ

- सार्थक

- मतलब

- तंत्र

- याद

- message

- संदेश

- मेटाडाटा

- तरीका

- हो सकता है

- लापता

- संशोधित

- संशोधित

- मॉड्यूलर

- मॉड्यूल

- अधिक

- अधिकांश

- ले जाया गया

- विभिन्न

- चाहिए

- म्यांमार

- नाम

- नामांकित

- आवश्यक

- जरूरत

- नेटवर्क

- नेटवर्क

- नया

- समाचार

- अगला

- नाइजीरिया में

- नहीं

- नोट

- अधिसूचना

- संख्या

- वस्तु

- प्राप्त

- प्राप्त

- प्राप्त करने के

- प्राप्त

- अवसरों

- of

- ऑफर

- सरकारी

- सरकारी वेबसाइट

- पुराना

- बड़े

- on

- एक बार

- ONE

- केवल

- पर

- परिचालन

- ऑपरेटिंग सिस्टम

- आपरेशन

- ऑपरेटरों

- or

- संगठन

- संगठनों

- OS

- अन्य

- अन्यथा

- हमारी

- आउट

- उत्पादन

- के ऊपर

- अपना

- पैकेज

- संकुल

- पृष्ठ

- पैरामीटर

- अतीत

- पथ

- पथ

- पीडीएफ

- हठ

- फिलीपींस

- टुकड़ा

- टुकड़े

- जगह

- प्लेटफार्म

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- कृप्या अ

- अंक

- उत्पन्न

- संभावित

- वर्तमान

- प्रस्तुत

- को रोकने के

- पूर्वावलोकन

- पिछला

- पहले से

- निजी

- मुसीबत

- प्राप्ति

- प्रक्रिया

- प्रक्रियाओं

- पैदा करता है

- एस्ट्रो मॉल

- प्रोफाइल

- क्रमादेशित

- को बढ़ावा देता है

- प्रोटोकॉल

- बशर्ते

- प्रतिनिधि

- सार्वजनिक

- सार्वजनिक रूप से

- प्रकाशित

- उद्देश्य

- गुणवत्ता

- कोरांटीन

- सवाल

- रेंज

- पर्वतमाला

- पहुँचे

- प्राप्त करना

- रजिस्ट्री

- सम्बंधित

- शेष

- हटाने

- हटाया

- उपज

- गाया

- renders

- जवाब दें

- की सूचना दी

- रिपोर्ट

- का प्रतिनिधित्व करता है

- का अनुरोध

- की आवश्यकता होती है

- अनुसंधान

- शोधकर्ताओं

- जिम्मेदार

- उल्टा

- नियम

- रन

- दौड़ना

- जंग

- नमक

- वही

- नमूना

- अनुसूचित

- लिपि

- दूसरा

- माध्यमिक

- अनुभाग

- सुरक्षित

- सुरक्षा

- देखना

- देखा

- चयन

- भेजता

- सितंबर

- सेवा की

- सर्वर

- सर्वर

- सेवा

- सेवाएँ

- कई

- साझा

- बांटने

- खोल

- चाहिए

- दिखाया

- दिखाता है

- पक्ष

- हस्ताक्षर

- पर हस्ताक्षर किए

- पर हस्ताक्षर

- समान

- के बाद से

- आकार

- So

- सॉफ्टवेयर

- सॉफ्टवेयर विकास

- समाधान

- दक्षिण-पूर्व

- अंतरिक्ष

- विशिष्ट

- विशेष रूप से

- विनिर्दिष्ट

- ट्रेनिंग

- चरणों

- सितारे

- कथन

- राज्य

- की दुकान

- संग्रहित

- सामरिक

- तार

- संरचना

- संरचित

- सफलता

- ऐसा

- आपूर्ति

- आपूर्ति श्रृंखला

- समर्थित

- संदेहजनक

- स्विच

- प्रणाली

- तालिका

- ताइवान

- लिया

- लेता है

- लक्ष्य

- लक्षित

- को लक्षित

- लक्ष्य

- कार्य

- कार्य

- टीम

- तकनीक

- टेक्नोलॉजी

- अंतिम

- प्रदेशों

- से

- कि

- RSI

- जानकारी

- फिलीपींस

- लेकिन हाल ही

- उन

- अपने

- फिर

- वहाँ।

- इसलिये

- वे

- इसका

- उन

- धमकी

- तीन

- यहाँ

- भर

- पहर

- समय

- टाइमस्टैम्प

- सेवा मेरे

- एक साथ

- टोकन

- साधन

- टूलकिट

- कुल

- अनुवाद करें

- <strong>उद्देश्य</strong>

- ट्रस्ट

- दो

- टाइप

- ठेठ

- असमर्थ

- के अंतर्गत

- समझना

- अद्वितीय

- यूनाइटेड

- संयुक्त राज्य अमेरिका

- विश्वविद्यालय

- अज्ञात

- आगामी

- अपडेट

- यूआरएल

- us

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- आमतौर पर

- मूल्य

- मान

- प्रकार

- संस्करण

- संस्करणों

- बहुत

- के माध्यम से

- शिकार

- शिकार

- वियतनाम

- भेंट

- दौरा

- आगंतुक

- आगंतुकों

- दौरा

- था

- we

- वेब

- वेबसाइट

- वेबसाइटों

- कुंआ

- थे

- क्या

- कब

- या

- कौन कौन से

- कौन

- चौड़ा

- विस्तृत श्रृंखला

- चौडाई

- विकिपीडिया

- मर्जी

- खिड़कियां

- साथ में

- अंदर

- शब्द

- लिखा हुआ

- अभी तक

- जेफिरनेट

- ज़िप