RSI Google प्रमाणक 2FA ऐप ने हाल ही में साइबर सुरक्षा समाचारों में दृढ़ता से छापा है, Google ने आपको अपने 2FA डेटा को क्लाउड में बैकअप देने और फिर इसे अन्य उपकरणों पर पुनर्स्थापित करने के लिए एक सुविधा जोड़ दी है।

समझाने के लिए, एक 2FA (दो तरीकों से प्रमाणीकरण) ऐप उन प्रोग्रामों में से एक है जिसे आप अपने मोबाइल फोन या टैबलेट पर एक बार के लॉगिन कोड उत्पन्न करने के लिए चलाते हैं जो आपके ऑनलाइन खातों को केवल एक पासवर्ड से अधिक सुरक्षित करने में मदद करता है।

पारंपरिक पासवर्ड के साथ समस्या यह है कि ऐसे कई तरीके हैं जिनसे बदमाश भीख मांग सकते हैं, चोरी कर सकते हैं या उधार ले सकते हैं।

वहाँ प्रत्यक्ष प्रेक्षण तकनीक, जहां आपके बीच में एक बदमाश आपके टाइप करते समय आपके कंधे के ऊपर से झांकता है; वहाँ है प्रेरित अनुमान, जहां आपने एक ऐसे मुहावरे का उपयोग किया है जिसका एक बदमाश आपकी व्यक्तिगत रुचियों के आधार पर अनुमान लगा सकता है; वहाँ है फ़िशिंग, जहां आपको अपना पासवर्ड किसी धोखेबाज को सौंपने के लिए फुसलाया जाता है; और वहाँ है keylogging, जहां आपके कंप्यूटर पर पहले से ही मैलवेयर इम्प्लांट हो चुका है, आप जो टाइप करते हैं उसका ट्रैक रखता है और जब भी आप दिलचस्प दिखने वाली वेबसाइट पर जाते हैं तो गुप्त रूप से रिकॉर्ड करना शुरू कर देता है।

और क्योंकि पारंपरिक पासवर्ड आम तौर पर लॉगिन से लॉगिन तक समान रहते हैं, बदमाश जो आज एक पासवर्ड का पता लगाते हैं, अक्सर इसे अपने खाली समय में, अक्सर हफ्तों के लिए, शायद महीनों के लिए, और कभी-कभी वर्षों तक भी उपयोग कर सकते हैं।

तो 2FA ऐप्स, अपने एक बार के लॉगिन कोड के साथ, आपके नियमित पासवर्ड को एक अतिरिक्त रहस्य के साथ बढ़ाते हैं, आमतौर पर एक छह अंकों की संख्या, जो हर बार बदलती है।

दूसरे कारक के रूप में आपका फ़ोन

आमतौर पर 2FA ऐप द्वारा उत्पन्न छह अंकों के कोड की गणना आपके फोन पर की जाती है, आपके लैपटॉप पर नहीं; वे एक "बीज" या "प्रारंभिक कुंजी" पर आधारित हैं जो आपके फोन पर संग्रहीत है; और वे आपके फ़ोन पर लॉक कोड द्वारा सुरक्षित हैं, आपके द्वारा अपने लैपटॉप पर नियमित रूप से टाइप किए जाने वाले किसी भी पासवर्ड से नहीं।

इस तरह, आपके नियमित पासवर्ड की भीख मांगने, उधार लेने या चोरी करने वाले बदमाश सीधे आपके खाते में नहीं जा सकते।

उन हमलावरों को भी आपके फोन तक पहुंच की आवश्यकता होती है, और ऐप चलाने और एक बार कोड प्राप्त करने के लिए उन्हें आपके फोन को अनलॉक करने में सक्षम होना चाहिए। (कोड आमतौर पर निकटतम आधे मिनट की तारीख और समय पर आधारित होते हैं, इसलिए वे हर 30 सेकंड में बदलते हैं।)

बेहतर अभी तक, आधुनिक फोन में टैम्पर-प्रूफ सिक्योर स्टोरेज चिप्स शामिल हैं (Apple उनके कॉल करता है सिक्योर एन्क्लेव; गूगल के रूप में जाना जाता है टाइटन) जो अपने रहस्य रखते हैं, भले ही आप चिप को अलग करने का प्रबंधन करते हैं और लघु विद्युत जांच के माध्यम से या इलेक्ट्रॉन माइक्रोस्कोपी के साथ संयुक्त रासायनिक नक़्क़ाशी द्वारा डेटा को ऑफ़लाइन निकालने का प्रयास करते हैं।

बेशक, यह "समाधान" अपने साथ अपनी एक समस्या लाता है, अर्थात्: यदि आप अपना फोन खो देते हैं, या एक नया खरीदते हैं और उस पर स्विच करना चाहते हैं, तो आप उन सभी महत्वपूर्ण 2FA बीजों का बैकअप कैसे लेते हैं?

बीजों का बैक अप लेने का खतरनाक तरीका

अधिकांश ऑनलाइन सेवाओं के लिए आपको 2-बाइट यादृच्छिक डेटा दर्ज करके एक नए खाते के लिए 20FA कोड अनुक्रम सेट करने की आवश्यकता होती है, जिसका अर्थ है कि 40 हेक्साडेसिमल (बेस -16) वर्णों में श्रमसाध्य टाइपिंग, प्रत्येक आधे-बाइट के लिए एक, या बेस-32 एनकोडिंग में 32 अक्षरों को सावधानी से दर्ज करके, जो वर्णों का उपयोग करता है A सेवा मेरे Z और छह अंक 234567 (शून्य और एक अप्रयुक्त हैं क्योंकि वे ओ-फॉर-ऑस्कर और आई-फॉर-इंडिया की तरह दिखते हैं)।

सिवाय इसके कि आपको आमतौर पर क्यूआर कोड के माध्यम से एक विशेष प्रकार के यूआरएल में स्कैन करके अपने प्रारंभिक रहस्य में मैन्युअल रूप से टैप करने की परेशानी से बचने का मौका मिलता है।

इन विशेष 2FA URL में खाता नाम और आरंभिक बीज इनकोडेड होते हैं, जैसे (हमने URL को छोटा रखने के लिए बीज को 10 बाइट्स, या 16 आधार-32 वर्णों तक सीमित कर दिया है):

आप शायद अनुमान लगा सकते हैं कि यह कहाँ जा रहा है।

जब आप इस प्रकार के 2FA कोड में स्कैन करने के लिए अपने मोबाइल फोन के कैमरे को चालू करते हैं, तो बैकअप के रूप में उपयोग करने के लिए सबसे पहले कोड की तस्वीर लेने का मन करता है...

...लेकिन हम आपसे आग्रह करते हैं कि ऐसा न करें, क्योंकि जो कोई भी उन तस्वीरों को बाद में प्राप्त करता है (उदाहरण के लिए आपके क्लाउड खाते से, या क्योंकि आप इसे गलती से आगे बढ़ाते हैं) आपके गुप्त बीज को जानेंगे, और तुच्छ रूप से सही उत्पन्न करने में सक्षम होंगे छह अंकों के कोड का क्रम।

इसलिए, अपने 2FA डेटा का मज़बूती से बैकअप कैसे लें प्लेनटेक्स्ट कॉपी रखे बिना उन परेशान करने वाले मल्टी-बाइट रहस्यों में से?

मामले पर Google प्रमाणक

ठीक है, Google प्रमाणक ने हाल ही में, अगर देर से, एक 2FA "खाता सिंक" सेवा की पेशकश शुरू करने का फैसला किया ताकि आप अपने 2FA कोड अनुक्रमों को क्लाउड में वापस कर सकें, और बाद में उन्हें एक नए डिवाइस पर पुनर्स्थापित कर सकें, उदाहरण के लिए यदि आप खो देते हैं या बदल देते हैं अपने फोन को।

एक मीडिया आउटलेट के रूप में वर्णित यह, "Google प्रमाणक 13 वर्षों के बाद एक महत्वपूर्ण लंबे समय से प्रतीक्षित सुविधा जोड़ता है।"

लेकिन यह खाता सिंक डेटा ट्रांसफर कितनी सुरक्षित तरीके से होता है?

क्या आपका गुप्त सीड डेटा Google के क्लाउड में पारगमन के दौरान एन्क्रिप्ट किया गया है?

जैसा कि आप कल्पना कर सकते हैं, आपके 2FA रहस्यों को स्थानांतरित करने का क्लाउड अपलोड हिस्सा वास्तव में एन्क्रिप्ट किया गया है, क्योंकि Google, हर सुरक्षा-सचेत कंपनी की तरह, कई वर्षों से अपने सभी वेब-आधारित ट्रैफ़िक के लिए HTTPS-एंड-ओनली-HTTPS का उपयोग कर रहा है। .

लेकिन क्या आपके 2FA खातों को ऐसे पासफ़्रेज़ से एन्क्रिप्ट किया जा सकता है जो विशिष्ट रूप से आपका है इससे पहले कि वे आपके डिवाइस को छोड़ दें?

इस तरह, जब वे क्लाउड स्टोरेज में होते हैं, तो उन्हें इंटरसेप्ट नहीं किया जा सकता (चाहे कानूनी रूप से हो या नहीं), समन, लीक या चोरी नहीं किया जा सकता।

आखिरकार, "बादल में" कहने का एक और तरीका है "किसी और के कंप्यूटर पर सहेजा गया"।

अंदाज़ा लगाओ?

हमारे इंडी-कोडर और साइबर सुरक्षा-विरोधी मित्र @mysk_co, जिनके बारे में हम पहले भी कई बार नेकेड सिक्योरिटी पर लिख चुके हैं, पता लगाने का फैसला किया।

क्या उन्होंने बताया बहुत उत्साहजनक नहीं लगता।

Google ने अभी-अभी अपने 2FA ऑथेंटिकेटर ऐप को अपडेट किया है और एक अति-आवश्यक विशेषता जोड़ी है: डिवाइसों में रहस्यों को सिंक करने की क्षमता।

टीएल; डीआर: इसे चालू न करें।

नया अपडेट उपयोगकर्ताओं को अपने Google खाते से साइन इन करने और अपने iOS और Android उपकरणों पर 2FA रहस्यों को सिंक करने की अनुमति देता है।… pic.twitter.com/a8hhelupZR

- Mysk 🇨🇦🇩🇪 (@mysk_co) अप्रैल १, २०२४

जैसा कि आप ऊपर देख सकते हैं, @mysk_co ने निम्नलिखित दावा किया:

- आपके 2FA खाते के विवरण, बीज सहित, उनके HTTPS नेटवर्क पैकेट के अंदर अनएन्क्रिप्टेड थे। दूसरे शब्दों में, एक बार अपलोड होने के बाद ट्रांसपोर्ट-लेवल एन्क्रिप्शन को हटा दिया जाता है, तो आपके बीज Google के लिए उपलब्ध होते हैं, और इस प्रकार, निहितार्थ से, आपके डेटा के लिए सर्च वारंट वाले किसी भी व्यक्ति के लिए उपलब्ध होते हैं।

- आपके डिवाइस को छोड़ने से पहले आपके अपलोड को एन्क्रिप्ट करने के लिए कोई पासफ़्रेज़ विकल्प नहीं है। जैसा कि @mysc_co टीम बताती है, यह सुविधा Google Chrome से जानकारी सिंक करते समय उपलब्ध होती है, इसलिए यह अजीब लगता है कि 2FA सिंक प्रक्रिया एक समान उपयोगकर्ता अनुभव प्रदान नहीं करती है।

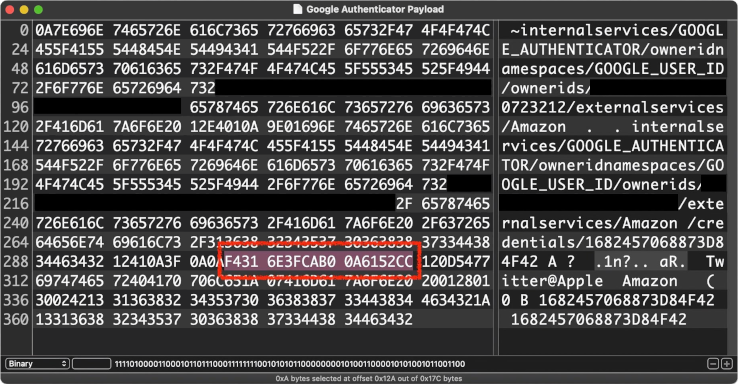

यहां वह मनगढ़ंत URL है जिसे उन्होंने Google प्रमाणक ऐप में एक नया 2FA खाता सेट करने के लिए जनरेट किया था:

otpauth://totp/Twitter@Apple?secret=6QYW4P6KWAFGCUWM&issuer=Amazon

और यहां नेटवर्क ट्रैफ़िक का एक पैकेट हड़प लिया गया है जिसे Google प्रमाणक ने परिवहन स्तर सुरक्षा (TLS) एन्क्रिप्शन के साथ क्लाउड के साथ समन्वयित किया है:

ध्यान दें कि हाइलाइट किए गए हेक्साडेसिमल वर्ण डेटा के अपरिष्कृत 10 बाइट्स से मेल खाते हैं जो उपरोक्त URL में बेस-32 "गुप्त" के अनुरूप हैं:

$ luax Lua 5.4.5 कॉपीराइट (C) 1994-2023 Lua.org, PUC-Rio __ ___(o)> <_। ) ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~ package.preload{} > b32seed = '6QYW4P6KWAFGCUWM' > rawseed = base.unb32(b32seed) > rawseed:len() 10 > base.b16(rawseed) F4316E3FCAB00A6152CC में बतख का पसंदीदा मॉड्यूल जोड़ा गया

क्या करना है?

हम @mysk_co के सुझाव से सहमत हैं, जो है, "हम अभी के लिए नई सिंकिंग सुविधा के बिना ऐप का उपयोग करने की सलाह देते हैं।"

हमें पूरा यकीन है कि Google जल्द ही 2FA सिंकिंग फीचर में पासफ्रेज फीचर जोड़ देगा, यह देखते हुए कि यह फीचर पहले से ही मौजूद है क्रोम ब्राउज़र में, जैसा कि क्रोम के अपने सहायता पृष्ठों में बताया गया है:

अपनी जानकारी निजी रखें

पासफ़्रेज़ के साथ, आप अपने Chrome डेटा को Google को पढ़ने दिए बिना उसे संग्रहीत और समन्वयित करने के लिए Google के क्लाउड का उपयोग कर सकते हैं। […] पासफ़्रेज़ वैकल्पिक हैं। ट्रांज़िट के दौरान आपका सिंक किया हुआ डेटा हमेशा एन्क्रिप्शन द्वारा सुरक्षित रहता है।

यदि आपने अपने बीजों को पहले ही सिंक कर लिया है, घबराएं नहीं (वे Google के साथ इस तरह से साझा नहीं किए गए थे जिससे किसी और के लिए उनकी तांक-झांक करना आसान हो जाए), लेकिन आपको किसी भी खाते के लिए 2FA अनुक्रमों को रीसेट करने की आवश्यकता होगी जो अब आप तय करते हैं कि आपको शायद अपने तक ही रखना चाहिए था .

आखिरकार, आपके पास बैंक खातों जैसी ऑनलाइन सेवाओं के लिए 2FA सेटअप हो सकता है, जहां नियम और शर्तों के लिए आपको पासवर्ड और बीज सहित सभी लॉगिन क्रेडेंशियल अपने पास रखने की आवश्यकता होती है, और उन्हें कभी भी किसी के साथ साझा नहीं करना चाहिए, यहां तक कि Google से भी नहीं।

अगर आपको वैसे भी अपने 2FA बीजों के लिए QR कोड की तस्वीरें खींचने की आदत है, इसके बारे में बहुत अधिक सोचे बिना, हम अनुशंसा करते हैं कि आप ऐसा न करें।

जैसा कि हम नग्न सुरक्षा पर कहना चाहते हैं: यदि संदेह हो / इसे बाहर न दें।

जो डेटा आप अपने पास रखते हैं, वह जानबूझकर या गलती से लीक नहीं हो सकता है, या चोरी नहीं हो सकता है, या सम्मन नहीं हो सकता है, या किसी भी प्रकार के तीसरे पक्ष के साथ साझा नहीं किया जा सकता है।

अद्यतन। गूगल है ट्विटर पर जवाब दिया @mysk_co की रिपोर्ट में यह स्वीकार करते हुए कि उसने तथाकथित एंड-टू-एंड एन्क्रिप्शन (E2EE) के बिना जानबूझकर 2FA खाता सिंक सुविधा जारी की, लेकिन दावा किया कि कंपनी ने "लाइन के नीचे Google प्रमाणक के लिए E2EE पेश करने की योजना है।" कंपनी ने यह भी कहा कि "ऐप को ऑफ़लाइन उपयोग करने का विकल्प उन लोगों के लिए एक विकल्प बना रहेगा जो अपनी बैकअप रणनीति को स्वयं प्रबंधित करना पसंद करते हैं”। [2023-04-26T18:37Z]

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोआईस्ट्रीम। Web3 डेटा इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- मिंटिंग द फ्यूचर डब्ल्यू एड्रिएन एशले। यहां पहुंचें।

- स्रोत: https://nakedsecurity.sophos.com/2023/04/26/google-leaking-2fa-secrets-researchers-advise-against-new-account-sync-feature-for-now/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1

- 10

- 13

- 214

- 2FA

- 30

- 70

- a

- क्षमता

- योग्य

- About

- इसके बारे में

- ऊपर

- पूर्ण

- पहुँच

- लेखा

- अकौन्टस(लेखा)

- के पार

- जोड़ना

- जोड़ा

- जोड़ने

- अतिरिक्त

- जोड़ता है

- बाद

- के खिलाफ

- सब

- की अनुमति देता है

- पहले ही

- भी

- वैकल्पिक

- हमेशा

- an

- और

- एंड्रॉयड

- अन्य

- कोई

- किसी

- अनुप्रयोग

- Apple

- क्षुधा

- हैं

- आने वाला

- AS

- At

- लेखक

- स्वत:

- उपलब्ध

- से बचने

- वापस

- पृष्ठभूमि छवि

- बैकअप

- बैंक

- बैंक खाते

- आधार

- आधारित

- BE

- क्योंकि

- से पहले

- सीमा

- उधार

- तल

- लाता है

- ब्राउज़र

- लेकिन

- खरीदने के लिए

- by

- परिकलित

- कॉल

- कैमरा

- कर सकते हैं

- सावधानी से

- मामला

- केंद्र

- संयोग

- परिवर्तन

- परिवर्तन

- अक्षर

- रासायनिक

- टुकड़ा

- चिप्स

- Chrome

- क्रोम ब्राउज़र

- ने दावा किया

- बादल

- बादल का भंडारण

- कोड

- रंग

- संयुक्त

- सामान्यतः

- कंपनी

- कंप्यूटर

- स्थितियां

- परम्परागत

- Copyright

- कोर्स

- आवरण

- साख

- महत्वपूर्ण

- साइबर सुरक्षा

- खतरनाक

- तिथि

- तारीख

- तय

- का फैसला किया

- विवरण

- युक्ति

- डिवाइस

- डीआईजी

- अंक

- डिस्प्ले

- do

- कर देता है

- नहीं करता है

- डॉन

- dont

- नीचे

- आसान

- भी

- एल्स

- को प्रोत्साहित करने

- एन्क्रिप्टेड

- एन्क्रिप्शन

- शुरू से अंत तक

- में प्रवेश

- और भी

- प्रत्येक

- उदाहरण

- अनुभव

- समझाना

- समझाया

- Feature

- चित्रित किया

- आकृति

- खोज

- आग

- प्रथम

- निम्नलिखित

- के लिए

- आगे

- मित्रों

- से

- उत्पन्न

- उत्पन्न

- मिल

- देना

- दी

- जा

- गूगल

- Google Chrome

- गूगल की

- पकड़ लेना

- है

- ऊंचाई

- मदद

- यहाँ उत्पन्न करें

- हाइलाइट

- पकड़

- मंडराना

- कैसे

- HTTPS

- if

- कल्पना करना

- in

- अन्य में

- शामिल

- सहित

- पता

- करें-

- बजाय

- जानबूझ कर

- दिलचस्प

- रुचियों

- में

- iOS

- IT

- आईटी इस

- छलांग

- केवल

- रखना

- रखना

- जानना

- जानने वाला

- लैपटॉप

- बाद में

- रिसाव

- छोड़ना

- चलो

- दे

- स्तर

- पसंद

- सीमित

- लाइन

- लॉग इन

- लंबे समय से प्रतीक्षित

- देखिए

- हमशक्ल

- लग रहा है

- खोना

- बनाता है

- मैलवेयर

- प्रबंधन

- मैन्युअल

- हाशिया

- मैच

- अधिकतम-चौड़ाई

- मई..

- साधन

- मीडिया

- माइक्रोस्कोपी

- गलती

- मोबाइल

- मोबाइल फ़ोन

- आधुनिक

- मॉड्यूल

- महीने

- अधिक

- बहुत

- बेहद जरूरी

- नग्न सुरक्षा

- नाम

- यानी

- आवश्यकता

- नेटवर्क

- प्रसार यातायात

- नया

- समाचार

- नहीं

- साधारण

- अभी

- संख्या

- अनेक

- of

- बंद

- प्रस्ताव

- की पेशकश

- ऑफ़लाइन

- अक्सर

- on

- एक बार

- ONE

- ऑनलाइन

- विकल्प

- or

- अन्य

- आउट

- के ऊपर

- अपना

- पैकेज

- पैकेट

- आतंक

- भाग

- पार्टियों

- पासवर्ड

- पासवर्ड

- पॉल

- पेशाब

- शायद

- स्टाफ़

- फ़ोन

- फोन

- तस्वीरें

- तस्वीरें

- जगह

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- बिन्दु

- स्थिति

- पोस्ट

- भविष्यवाणी करना

- पसंद करते हैं

- सुंदर

- शायद

- मुसीबत

- प्रक्रिया

- प्रोग्राम्स

- संरक्षित

- QR कोड

- qr-कोड

- बिना सोचे समझे

- कच्चा

- पढ़ना

- हाल ही में

- की सिफारिश

- रिकॉर्डिंग

- नियमित

- रिहा

- रहना

- की जगह

- रिपोर्ट

- की आवश्यकता होती है

- शोधकर्ताओं

- बहाल

- नियमित रूप से

- रन

- s

- सुरक्षित

- वही

- कहावत

- स्कैन

- स्कैनिंग

- Search

- दूसरा

- सेकंड

- गुप्त

- सुरक्षित

- सुरक्षा

- देखना

- बीज

- बीज

- लगता है

- अनुक्रम

- सेवा

- सेवाएँ

- सेट

- कई

- Share

- साझा

- कम

- चाहिए

- हस्ताक्षर

- समान

- केवल

- छह

- स्नैप

- अपनी नाक घुसेड़ना

- So

- ठोस

- कोई

- ध्वनि

- विशेष

- प्रारंभ

- भेंट शुरू करें

- शुरुआत में

- शुरू होता है

- वर्णित

- रहना

- चुराया

- भंडारण

- की दुकान

- संग्रहित

- कहानियों

- सीधे

- स्ट्रेटेजी

- तार

- दृढ़ता से

- ऐसा

- एसवीजी

- स्विच

- गोली

- लेना

- छेड़छाड़ विरोधी

- टीम

- शर्तों

- नियम और शर्तों

- से

- कि

- RSI

- रेखा

- लेकिन हाल ही

- उन

- फिर

- वहाँ।

- इसलिये

- वे

- विचारधारा

- तीसरा

- तीसरे पक्ष

- इसका

- उन

- पहर

- बार

- सेवा मेरे

- आज

- भी

- ऊपर का

- ट्रैक

- यातायात

- स्थानांतरण

- स्थानांतरित कर रहा है

- पारगमन

- संक्रमण

- पारदर्शी

- परिवहन

- <strong>उद्देश्य</strong>

- मोड़

- टाइप

- आम तौर पर

- विशिष्ट

- अनलॉक

- अप्रयुक्त

- अपडेट

- अद्यतन

- यूआरएल

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ता अनुभव

- उपयोगकर्ताओं

- का उपयोग

- आमतौर पर

- के माध्यम से

- भेंट

- करना चाहते हैं

- वारंट

- मार्ग..

- तरीके

- we

- वेब आधारित

- वेबसाइट

- सप्ताह

- थे

- क्या

- कब

- जब कभी

- या

- कौन कौन से

- जब

- कौन

- चौडाई

- मर्जी

- साथ में

- बिना

- शब्द

- लिखा हुआ

- साल

- अभी तक

- आप

- आपका

- स्वयं

- जेफिरनेट

- शून्य