साइबर अपराधी अधिक रणनीतिक और पेशेवर होते जा रहे हैं Ransomware. वे तेजी से अनुकरण कर रहे हैं कि वैध व्यवसाय कैसे संचालित होते हैं, जिसमें एक सेवा के रूप में बढ़ती साइबर अपराध आपूर्ति श्रृंखला का लाभ उठाना भी शामिल है।

यह लेख चार प्रमुख रैंसमवेयर रुझानों का वर्णन करता है और इन नए हमलों का शिकार होने से बचने के बारे में सलाह देता है।

1. आईएबी बढ़ रहा है

साइबर अपराध अधिक लाभदायक होता जा रहा है, जैसा कि प्रारंभिक पहुंच दलालों (आईएबी) की वृद्धि से पता चलता है जो कंपनियों में सेंध लगाने, क्रेडेंशियल चुराने और उस पहुंच को अन्य हमलावरों को बेचने में माहिर हैं। आईएबी साइबर क्राइम-ए-ए-सर्विस किल चेन की पहली कड़ी हैं, जो ऑफ-द-शेल्फ सेवाओं की एक छाया अर्थव्यवस्था है जिसे कोई भी अपराधी लगभग किसी भी कल्पनीय डिजिटल अपराध को अंजाम देने के लिए परिष्कृत टूल चेन बनाने के लिए खरीद सकता है।

IABs के शीर्ष ग्राहक रैंसमवेयर ऑपरेटर हैं, जो तैयार पीड़ितों तक पहुंच के लिए भुगतान करने को तैयार हैं, जबकि वे जबरन वसूली और अपने मैलवेयर में सुधार पर अपने स्वयं के प्रयासों पर ध्यान केंद्रित करते हैं।

2021 में इससे भी ज्यादा थे 1,300 आईएबी लिस्टिंग प्रमुख साइबर अपराध मंचों पर केईएलए साइबर इंटेलिजेंस सेंटर द्वारा निगरानी की जाती है, जिनमें से लगभग आधे 10 आईएबी से आते हैं। ज्यादातर मामलों में, एक्सेस की कीमत $1,000 और $10,000 के बीच थी, औसत बिक्री मूल्य $4,600 के साथ। उपलब्ध सभी पेशकशों में से वीपीएन क्रेडेंशियल्स और डोमेन एडमिनिस्ट्रेटर एक्सेस भी शामिल थे सबसे मूल्यवान.

2. फ़ाइल रहित हमले रडार के नीचे उड़ते हैं

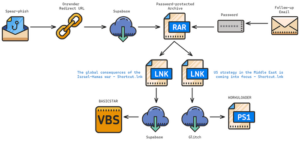

साइबर अपराधी रैंसमवेयर को सफलतापूर्वक तैनात करने के लिए पहचान से बचने की अपनी संभावनाओं को बेहतर बनाने के लिए लिविंग-ऑफ-द-लैंड (लॉटएल) और फाइललेस तकनीकों को नियोजित करके उन्नत सतत खतरे (एपीटी) और राष्ट्र-राज्य हमलावरों से प्रेरणा ले रहे हैं।

ये हमले वैध, सार्वजनिक रूप से उपलब्ध सॉफ़्टवेयर टूल का लाभ उठाते हैं जो अक्सर लक्ष्य के वातावरण में पाए जाते हैं। उदाहरण के लिए, 91% डार्कसाइड रैंसमवेयर हमलों में वैध उपकरण शामिल थे, जिनमें से केवल 9% में मैलवेयर का उपयोग किया गया था एक रिपोर्ट पिकस सिक्योरिटी द्वारा. अन्य हमलों की खोज की गई है जो 100% फ़ाइल रहित थे।

इस तरह, खतरे के कारक "ज्ञात खराब" संकेतकों, जैसे प्रक्रिया नाम या फ़ाइल हैश, से बचकर पता लगाने से बचते हैं। एप्लिकेशन-अनुमति सूचियां, जो विश्वसनीय एप्लिकेशन के उपयोग की अनुमति देती हैं, दुर्भावनापूर्ण उपयोगकर्ताओं को प्रतिबंधित करने में भी विफल रहती हैं, खासकर सर्वव्यापी ऐप्स के लिए।

3. रैंसमवेयर समूह लो-प्रोफ़ाइल लक्ष्यों को लक्षित कर रहे हैं

हाई-प्रोफाइल औपनिवेशिक पाइपलाइन मई 2021 में रैंसमवेयर हमले ने महत्वपूर्ण बुनियादी ढांचे को इतनी गंभीर रूप से प्रभावित किया कि इसने अंतरराष्ट्रीय स्तर पर हलचल मचा दी शीर्ष सरकार की प्रतिक्रिया.

इस तरह के सुर्खियां बटोरने वाले हमले रैंसमवेयर ऑपरेटरों के खिलाफ कार्रवाई करने के लिए कानून प्रवर्तन और रक्षा एजेंसियों द्वारा जांच और ठोस प्रयासों को बढ़ावा देते हैं, जिससे आपराधिक कार्यों में बाधा आती है, साथ ही गिरफ्तारियां और मुकदमे भी चलते हैं। अधिकांश अपराधी अपनी गतिविधियों को रडार पर रखना पसंद करेंगे। संभावित लक्ष्यों की संख्या को देखते हुए, ऑपरेटर अपने स्वयं के संचालन के लिए जोखिम को कम करते हुए अवसरवादी होने का जोखिम उठा सकते हैं। रैंसमवेयर अभिनेता पीड़ितों को लक्षित करने में कहीं अधिक चयनात्मक हो गए हैं, जो आईएबी द्वारा आपूर्ति की गई विस्तृत और विस्तृत फर्मोग्राफिक्स द्वारा सक्षम हैं।

4. अंदरूनी लोग पाई के एक टुकड़े से प्रलोभित होते हैं

रैनसमवेयर ऑपरेटरों ने यह भी पता लगाया है कि वे पहुंच हासिल करने में मदद के लिए दुष्ट कर्मचारियों को भर्ती कर सकते हैं। रूपांतरण दर कम हो सकती है, लेकिन भुगतान प्रयास के लायक हो सकता है।

A हिताची आईडी द्वारा सर्वेक्षण 7 दिसंबर, 2021 और 4 जनवरी, 2022 के बीच लिए गए सर्वेक्षण में पाया गया कि 65% उत्तरदाताओं ने कहा कि उनके कर्मचारियों को प्रारंभिक पहुंच प्रदान करने में मदद करने के लिए धमकी देने वाले अभिनेताओं द्वारा संपर्क किया गया था। जो अंदरूनी लोग प्रलोभन लेते हैं, उनके पास अपनी कंपनियों को धोखा देने के इच्छुक होने के अलग-अलग कारण होते हैं, हालांकि अपने नियोक्ता के प्रति असंतोष सबसे आम प्रेरक है।

कारण जो भी हो, रैंसमवेयर समूहों द्वारा दिए गए ऑफ़र आकर्षक हो सकते हैं। हिताची आईडी सर्वेक्षण में, संपर्क किए गए 57% कर्मचारियों को $500,000 से कम की पेशकश की गई थी, 28% को $500,000 और $1 मिलियन के बीच की पेशकश की गई थी, और 11% को $1 मिलियन से अधिक की पेशकश की गई थी।

सुरक्षा में सुधार के लिए व्यावहारिक कदम

यहां चर्चा की गई उभरती रणनीति से रैंसमवेयर ऑपरेटरों का खतरा बढ़ जाता है, लेकिन संगठन खुद को बचाने के लिए कुछ कदम उठा सकते हैं:

- शून्य-विश्वास सर्वोत्तम प्रथाओं का पालन करें, जैसे कि मल्टीफैक्टर प्रमाणीकरण (एमएफए) और न्यूनतम-विशेषाधिकार पहुंच, समझौता किए गए क्रेडेंशियल्स के प्रभाव को सीमित करने और असामान्य गतिविधि का पता लगाने की संभावना को बढ़ाने के लिए।

- अंदरूनी खतरों को कम करने पर ध्यान दें, एक अभ्यास जो न केवल कर्मचारियों द्वारा बल्कि बाहरी अभिनेताओं द्वारा भी दुर्भावनापूर्ण कार्यों को सीमित करने में मदद कर सकता है (जो आखिरकार, पहुंच प्राप्त करने के बाद अंदरूनी सूत्र प्रतीत होते हैं)।

- नियमित रूप से ख़तरे की तलाश करें, जो आपके बचाव से बचने के लिए काम कर रहे फ़ाइल रहित हमलों और धमकी देने वाले अभिनेताओं का शीघ्र पता लगाने में मदद कर सकता है।

हमलावर हमेशा संगठनों के सिस्टम में घुसपैठ करने के लिए नए तरीकों की तलाश में रहते हैं, और जो नई चालें हम देख रहे हैं वे निश्चित रूप से साइबर अपराधियों के उन लाभों को बढ़ाती हैं जो हमलों के लिए तैयार नहीं हैं। हालाँकि, संगठन असहाय से बहुत दूर हैं। इस लेख में उल्लिखित व्यावहारिक और सिद्ध कदम उठाकर, संगठन अपनी नई रणनीति के बावजूद, आईएबी और रैंसमवेयर समूहों के लिए जीवन को बहुत कठिन बना सकते हैं।