मध्य पूर्व, यूक्रेन और बढ़ते भू-राजनीतिक तनाव वाले अन्य क्षेत्रों में संघर्ष ने नीति विशेषज्ञों को राज्य-प्रायोजित समूहों द्वारा संचालित साइबर अभियानों का नवीनतम लक्ष्य बना दिया है।

ईरान से जुड़ा एक समूह - जिसे चार्मिंग किटन, चार्मिंगसिप्रेस और एपीटी42 के नाम से जाना जाता है - ने हाल ही में क्षेत्र के साथ-साथ अमेरिका और यूरोप में मध्य पूर्व नीति विशेषज्ञों को लक्षित किया, अपने लक्षित पीड़ितों से समझौता करने के लिए एक नकली वेबिनार मंच का उपयोग करते हुए, घटना प्रतिक्रिया सेवा फर्म वोलेक्सिटी इस महीने प्रकाशित एक सलाह में कहा गया है।

फर्म ने कहा कि चार्मिंग किटन अपनी व्यापक सोशल इंजीनियरिंग रणनीति के लिए जाना जाता है, जिसमें राजनीतिक खुफिया जानकारी इकट्ठा करने के लिए थिंक टैंक और पत्रकारों के खिलाफ धीमे और धीमे सोशल इंजीनियरिंग हमले शामिल हैं।

समूह अक्सर नकली वेबिनार प्लेटफ़ॉर्म और अन्य साइटों तक पहुंच प्राप्त करने के लिए ट्रोजन-रिग्ड वीपीएन एप्लिकेशन इंस्टॉल करने का लक्ष्य रखता है, जिसके परिणामस्वरूप मैलवेयर की स्थापना होती है। वोलेक्सिटी के सह-संस्थापक और अध्यक्ष स्टीवन अडायर कहते हैं, कुल मिलाकर, समूह ने लंबे आत्मविश्वास के खेल को अपना लिया है।

"मुझे नहीं पता कि यह आवश्यक रूप से परिष्कृत और उन्नत है या नहीं, लेकिन इसमें बहुत प्रयास करना पड़ता है," वे कहते हैं। “यह आपके औसत हमले की तुलना में काफी अधिक उन्नत और परिष्कृत है। यह प्रयास और समर्पण का एक स्तर है... जो निश्चित रूप से अलग और असामान्य है... हमलों के ऐसे विशिष्ट सेट के लिए इतना प्रयास करना।'

क्रॉसहेयर में भूराजनीतिक विशेषज्ञ

नीति विशेषज्ञ अक्सर राष्ट्र-राज्य समूहों द्वारा लक्षित होते हैं। रूस से जुड़ा कोल्डरिवर समूहउदाहरण के लिए, इसने पीड़ित का विश्वास हासिल करने और फिर दुर्भावनापूर्ण लिंक या मैलवेयर का उपयोग करने के लिए सोशल इंजीनियरिंग का उपयोग करके गैर-सरकारी संगठनों, सैन्य अधिकारियों और अन्य विशेषज्ञों को लक्षित किया है। जॉर्डन में, लक्षित शोषण - कथित तौर पर सरकारी एजेंसियों द्वारा - पेगासस स्पाइवेयर प्रोग्राम का इस्तेमाल किया एनएसओ समूह द्वारा विकसित और लक्षित पत्रकार, डिजिटल-अधिकार वकील और अन्य नीति विशेषज्ञ।

अन्य कंपनियों ने भी चार्मिंग किटन/चार्मिंगसाइप्रेस की रणनीति का वर्णन किया है। जनवरी की एक सलाह में, माइक्रोसॉफ्ट ने चेतावनी दी समूह, जिसे वह मिंट सैंडस्टॉर्म कहता है, ने ईरानी सरकार के हित के सुरक्षा और नीतिगत विषयों को कवर करने वाले पत्रकारों, शोधकर्ताओं, प्रोफेसरों और अन्य विशेषज्ञों को लक्षित किया था।

माइक्रोसॉफ्ट ने कहा, "मिंट सैंडस्टॉर्म के इस उपसमूह से जुड़े ऑपरेटर धैर्यवान और अत्यधिक कुशल सामाजिक इंजीनियर हैं, जिनके ट्रेडक्राफ्ट में ऐसे कई हॉलमार्क का अभाव है जो उपयोगकर्ताओं को फ़िशिंग ईमेल को तुरंत पहचानने की अनुमति देते हैं।" "इस अभियान के कुछ उदाहरणों में, इस उपसमूह ने फ़िशिंग लालच भेजने के लिए वैध लेकिन समझौता किए गए खातों का भी उपयोग किया।"

समूह कम से कम 2013 से सक्रिय है इस्लामिक रिवोल्यूशनरी गार्ड कॉर्प्स (आईआरजीसी) से मजबूत संबंध, और साइबर सुरक्षा फर्म क्राउडस्ट्राइक के अनुसार, इज़राइल और हमास के बीच संघर्ष के साइबर-ऑपरेशनल पहलू में सीधे तौर पर शामिल नहीं हुआ है।

कंपनी ने अपने "2024 ग्लोबल थ्रेट" में कहा, "रूस-यूक्रेन युद्ध के विपरीत, जहां ज्ञात साइबर ऑपरेशनों ने सीधे तौर पर संघर्ष में योगदान दिया है, इजरायल-हमास संघर्ष में शामिल लोगों ने इजरायल के खिलाफ हमास के सैन्य अभियानों में सीधे तौर पर योगदान नहीं दिया है।" रिपोर्ट'' 21 फरवरी को जारी की गई।

समय के साथ संबंध बनाना

ये हमले आम तौर पर स्पीयर-फ़िशिंग से शुरू होते हैं और लक्ष्य के सिस्टम में मैलवेयर के संयोजन के साथ समाप्त होते हैं, इसके अनुसार Volexity की ओर से एक सलाह, जो समूह को चार्मिंगसिप्रेस कहता है। सितंबर और अक्टूबर 2023 में, चार्मिंगसाइप्रेस ने एक वेबिनार में नीति विशेषज्ञों को आमंत्रित करने के लिए इंटरनेशनल इंस्टीट्यूट ऑफ ईरानी स्टडीज (IIIS) के अधिकारियों के रूप में खुद को पेश करने के लिए कई टाइपो-स्क्वाटेड डोमेन - वैध डोमेन के समान पते - का उपयोग किया। प्रारंभिक ईमेल ने चार्मिंगसिप्रेस के धीमे और धीमे दृष्टिकोण को प्रदर्शित किया, किसी भी दुर्भावनापूर्ण लिंक या अनुलग्नक से परहेज किया और लक्षित पेशेवर को संचार के अन्य चैनलों, जैसे व्हाट्सएप और सिग्नल के माध्यम से पहुंचने के लिए आमंत्रित किया।

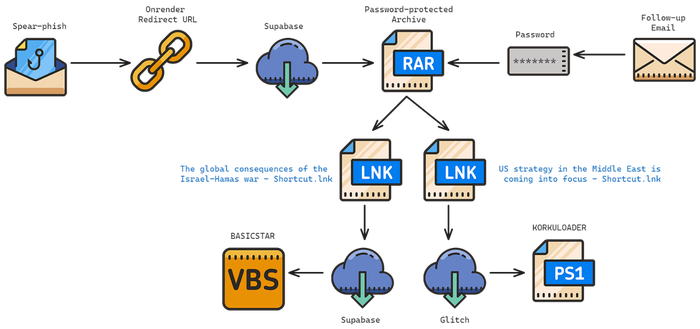

गहन स्पीयरफ़िशिंग का उपयोग करते हुए, चार्मिंगसाइप्रेस का लक्ष्य नीति विशेषज्ञों को मैलवेयर इंस्टॉल करने के लिए राजी करना है। स्रोत: वोल्क्सिटी

अडायर का कहना है कि ये हमले दुनिया भर में मध्य पूर्व नीति विशेषज्ञों को निशाना बनाते हैं, वोलेक्सिटी में अधिकांश हमले यूरोपीय और अमेरिकी पेशेवरों के खिलाफ होते हैं।

वे कहते हैं, ''वे काफी आक्रामक हैं.'' “वे पूरी ईमेल श्रृंखला या एक फ़िशिंग परिदृश्य भी स्थापित करेंगे जहां वे टिप्पणी की तलाश में हैं और अन्य लोग हैं - शायद लक्ष्य के अपवाद के साथ उस ईमेल थ्रेड पर तीन, चार, या पांच लोग - वे निश्चित रूप से कोशिश कर रहे हैं संबंध बनाने के लिए।”

लंबा कॉन अंततः एक पेलोड वितरित करता है। वोलेक्सिटी ने खतरे से जुड़े पांच अलग-अलग मैलवेयर परिवारों की पहचान की। पावरलेस बैकडोर मैलवेयर से भरे वर्चुअल प्राइवेट नेटवर्क (वीपीएन) एप्लिकेशन के विंडोज संस्करण द्वारा स्थापित किया गया है, जो फाइलों को स्थानांतरित और निष्पादित करने के साथ-साथ सिस्टम पर विशिष्ट डेटा को लक्षित करने, कीस्ट्रोक लॉग करने और स्क्रीनशॉट कैप्चर करने की अनुमति देने के लिए पावरशेल का उपयोग करता है। . मैलवेयर के एक macOS संस्करण को NokNok करार दिया गया है, जबकि RAR संग्रह और LNK शोषण का उपयोग करने वाली एक अलग मैलवेयर श्रृंखला बेसिकस्टार नामक पिछले दरवाजे की ओर ले जाती है।

बचाव करना और भी कठिन हो जाता है

सोशल इंजीनियरिंग के प्रति समूह का दृष्टिकोण निश्चित रूप से उन्नत लगातार खतरे (एपीटी) के "दृढ़ता" टुकड़े का प्रतीक है। अडायर का कहना है कि वोलेक्सिटी में हमलों की "निरंतर बौछार" देखी जाती है, इसलिए नीति विशेषज्ञों को ठंडे संपर्कों के बारे में और भी अधिक संदिग्ध होना पड़ता है।

ऐसा करना मुश्किल होगा, क्योंकि कई नीति विशेषज्ञ शिक्षाविद हैं जो छात्रों या जनता के सदस्यों के साथ लगातार संपर्क में रहते हैं और अपने संपर्कों के साथ सख्त होने के आदी नहीं हैं, वे कहते हैं। फिर भी उन्हें किसी अज्ञात लिंक के माध्यम से पहुंची साइट पर दस्तावेज़ खोलने या क्रेडेंशियल दर्ज करने से पहले निश्चित रूप से सोचना चाहिए।

"दिन के अंत में, उन्हें व्यक्ति को कुछ क्लिक करने या कुछ खोलने के लिए कहना होगा, अगर मैं चाहता हूं कि आप किसी पेपर या उसके जैसी किसी चीज़ की समीक्षा करें, तो इसका मतलब है ... लिंक और फ़ाइलों से बहुत सावधान रहना," अडायर कहते हैं। “अगर मुझे किसी भी समय अपना क्रेडेंशियल दर्ज करना है, या कुछ अधिकृत करना है - तो यह एक बड़ा खतरा होना चाहिए। इसी तरह, अगर मुझसे कुछ डाउनलोड करने के लिए कहा जा रहा है, तो यह एक बहुत बड़ा खतरा होना चाहिए।"

इसके अलावा, नीति विशेषज्ञों को यह समझने की जरूरत है कि चार्मिंगसइप्रेस उन्हें निशाना बनाना जारी रखेगा, भले ही उसके प्रयास विफल हो जाएं, वोलेक्सिटी ने कहा।

कंपनी ने अपनी सलाह में कहा, "यह धमकी देने वाला अभिनेता अपने लक्ष्यों पर निगरानी रखने के लिए अत्यधिक प्रतिबद्ध है ताकि यह निर्धारित किया जा सके कि उन्हें कैसे हेरफेर किया जाए और मैलवेयर कैसे तैनात किया जाए।" "इसके अतिरिक्त, कुछ अन्य खतरनाक अभिनेताओं ने लगातार चार्मिंगसिप्रेस जैसे कई अभियान चलाए हैं, जो उनके चल रहे प्रयासों का समर्थन करने के लिए मानव ऑपरेटरों को समर्पित कर रहे हैं।"

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.darkreading.com/vulnerabilities-threats/iran-backed-charming-kitten-stages-fake-webinar-platform-to-ensnare-targets

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 2013

- 2023

- 2024

- 7

- 9

- a

- शिक्षाविदों

- पहुँच

- अनुसार

- अकौन्टस(लेखा)

- सक्रिय

- अभिनेताओं

- इसके अलावा

- इसके अतिरिक्त

- पतों

- उन्नत

- सलाहकार

- के खिलाफ

- एजेंसियों

- आक्रामक

- करना

- अनुमति देना

- भी

- an

- और

- कोई

- आवेदन

- अनुप्रयोगों

- दृष्टिकोण

- APT

- पुरालेख

- हैं

- क्षेत्रों के बारे में जानकारी का उपयोग करके ट्रेडिंग कर सकते हैं।

- AS

- पहलू

- जुड़े

- At

- आक्रमण

- आक्रमण

- प्रयास

- को अधिकृत

- औसत

- पिछले दरवाजे

- बराज

- BE

- बन

- हो जाता है

- किया गया

- से पहले

- जा रहा है

- BEST

- के बीच

- बड़ा

- निर्माण

- इमारत

- लेकिन

- by

- कॉल

- अभियान

- अभियान

- कैप्चरिंग

- श्रृंखला

- चेन

- चैनलों

- क्लिक करें

- सह-संस्थापक

- ठंड

- संयोजन

- टिप्पणी

- प्रतिबद्ध

- संचार

- कंपनियों

- कंपनी

- समझौता

- छेड़छाड़ की गई

- संचालित

- का आयोजन

- आत्मविश्वास

- संघर्ष

- लगातार

- स्थिर

- संपर्क करें

- संपर्कों

- जारी रखने के

- योगदान

- समझाने

- कोर

- कवर

- साख

- क्रॉसहेयर

- साइबर

- साइबर सुरक्षा

- तिथि

- दिन

- समर्पण

- का बचाव

- निश्चित रूप से

- दिया गया

- बचाता है

- साबित

- तैनात

- वर्णित

- निर्धारित करना

- विकसित

- विभिन्न

- मुश्किल

- सीधे

- दस्तावेजों

- डोमेन

- डॉन

- डाउनलोड

- करार दिया

- पूर्व

- प्रयास

- प्रयासों

- ईमेल

- ईमेल

- प्रतीक

- गले लगा लिया

- सामना

- समाप्त

- अभियांत्रिकी

- इंजीनियर्स

- दर्ज

- में प्रवेश

- संपूर्ण

- यूरोप

- यूरोपीय

- और भी

- अंत में

- उदाहरण

- अपवाद

- मार डाला

- विशेषज्ञों

- शोषण करना

- शोषण

- व्यापक

- असफल

- उल्लू बनाना

- परिवारों

- फ़रवरी

- कुछ

- फ़ाइलें

- फर्म

- पांच

- प्रवाह

- निम्नलिखित

- के लिए

- चार

- अक्सर

- से

- लाभ

- खेल

- इकट्ठा

- भू राजनीतिक

- मिल

- वैश्विक

- Go

- सरकार

- सरकारी एजेंसियों

- समूह

- समूह की

- गार्ड

- था

- हमास

- है

- he

- अत्यधिक

- कैसे

- HTTPS

- मानव

- i

- पहचान

- पहचान करना

- if

- की छवि

- in

- में गहराई

- घटना

- घटना की प्रतिक्रिया

- सहित

- प्रारंभिक

- स्थापित

- स्थापना

- installed

- स्थापित कर रहा है

- संस्थान

- बुद्धि

- ब्याज

- अंतरराष्ट्रीय स्तर पर

- में

- आमंत्रित करना

- आमंत्रित

- शामिल

- ईरानी

- इस्लामी

- इजराइल

- IT

- आईटी इस

- जनवरी

- जॉर्डन

- पत्रकारों

- जानना

- जानने वाला

- ताज़ा

- वकीलों

- बिक्रीसूत्र

- कम से कम

- वैध

- स्तर

- पसंद

- LINK

- लिंक

- ll

- लॉगिंग

- लंबा

- देख

- लॉट

- MacOS

- बनाया गया

- प्रमुख

- बहुमत

- दुर्भावनापूर्ण

- मैलवेयर

- बहुत

- हाशिया

- शायद

- साधन

- सदस्य

- माइक्रोसॉफ्ट

- मध्यम

- मध्य पूर्व

- सैन्य

- टकसाल

- महीना

- अधिक

- बहुत

- my

- नामांकित

- अनिवार्य रूप से

- आवश्यकता

- नेटवर्क

- गैर सरकारी

- संख्या

- अक्टूबर

- of

- अधिकारियों

- अधिकारी

- अक्सर

- on

- चल रहे

- खुला

- उद्घाटन

- संचालन

- ऑपरेटरों

- or

- आदेश

- संगठनों

- अन्य

- आउट

- के ऊपर

- कुल

- काग़ज़

- रोगी

- कवि की उमंग

- स्टाफ़

- हठ

- व्यक्ति

- फ़िशिंग

- जाली

- टुकड़ा

- मंच

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- बिन्दु

- नीति

- राजनीतिक

- ढोंग

- PowerShell का

- अध्यक्ष

- सुंदर

- निजी

- पेशेवर

- पेशेवरों

- सार्वजनिक

- प्रकाशित

- जल्दी से

- बिल्कुल

- RE

- पहुंच

- पहुँचे

- हाल ही में

- लाल

- क्षेत्र

- रिहा

- रिपोर्ट

- कथित तौर पर

- शोधकर्ताओं

- प्रतिक्रिया

- जिसके परिणामस्वरूप

- की समीक्षा

- क्रान्तिकारी

- रूस-यूक्रेन युद्ध

- s

- कहते हैं

- परिदृश्य

- स्क्रीनशॉट

- सुरक्षा

- देखता है

- भेजें

- अलग

- सितंबर

- सेवाएँ

- सेट

- चाहिए

- संकेत

- महत्वपूर्ण

- समान

- उसी प्रकार

- के बाद से

- साइट

- साइटें

- कुशल

- So

- सोशल मीडिया

- सोशल इंजीनियरिंग

- कुछ

- कुछ

- परिष्कृत

- स्रोत

- विशिष्ट

- प्रायोजित

- स्पायवेयर

- चरणों

- प्रारंभ

- वर्णित

- स्टीवनऊ

- कठोर

- छात्र

- पढ़ाई

- ऐसा

- समर्थन

- निगरानी

- संदेहजनक

- प्रणाली

- युक्ति

- टैंक

- लक्ष्य

- लक्षित

- को लक्षित

- लक्ष्य

- तनाव

- से

- कि

- RSI

- लेकिन हाल ही

- उन

- फिर

- वहाँ।

- वे

- सोचना

- इसका

- उन

- धमकी

- खतरों के खिलाड़ी

- खतरे की रिपोर्ट

- तीन

- यहाँ

- पहर

- सेवा मेरे

- विषय

- का तबादला

- की कोशिश कर रहा

- यूक्रेन

- असामान्य

- समझना

- अज्ञात

- भिन्न

- us

- प्रयुक्त

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- आमतौर पर

- संस्करण

- बहुत

- शिकार

- शिकार

- वास्तविक

- वीपीएन

- करना चाहते हैं

- युद्ध

- webinar

- कुंआ

- कौन कौन से

- जब

- किसका

- मर्जी

- खिड़कियां

- साथ में

- दुनिया भर

- अभी तक

- आप

- आपका

- जेफिरनेट