पहचान

RSI सुरक्षा सुरक्षा सुरक्षा टीम ने फ्रांसीसी बच्चों की फैशन ई-कॉमर्स वेबसाइट melijoe.com को प्रभावित करने वाले डेटा उल्लंघन की खोज की।

Melijoe फ्रांस में स्थित एक उच्च अंत बच्चों के फैशन रिटेलर है। कंपनी के स्वामित्व वाली Amazon S3 बकेट को प्रमाणीकरण नियंत्रण के बिना सुलभ छोड़ दिया गया था, संभावित रूप से सैकड़ों हजारों ग्राहकों के लिए संवेदनशील और व्यक्तिगत डेटा को उजागर करना।

Melijoe की वैश्विक पहुंच है और इसके परिणामस्वरूप, यह घटना दुनिया भर में स्थित ग्राहकों को प्रभावित करती है।

मेलिजो क्या है?

2007 में स्थापित, melijoe.com एक ई-कॉमर्स फैशन रिटेलर है जो बच्चों के लिए लक्जरी कपड़ों में माहिर है। कंपनी लड़कियों, लड़कों और बच्चों के लिए कपड़े उपलब्ध कराती है। Melijoe.com में राल्फ लॉरेन, वर्साचे, टॉमी हिलफिगर और पॉल स्मिथ जूनियर जैसे शीर्ष ब्रांड भी शामिल हैं।

"मेलिजो" आधिकारिक तौर पर बीईबीईओ के रूप में पंजीकृत कंपनी द्वारा संचालित है, जिसका मुख्यालय पेरिस, फ्रांस में है। MELIJOE.COM के अनुसार, BEBEO की पंजीकृत पूंजी लगभग €950,000 (~US$1.1 मिलियन) है। Melijoe सेवा ने 12.5 राउंड की फंडिंग (क्रंचबेस के अनुसार) में €14 मिलियन (~US$2 मिलियन) उत्पन्न किया है।

Melijoe का 2020 के अंत में प्रमुख स्वीडिश बच्चों के फैशन समूह बेबीशॉप ग्रुप (BSG) के साथ विलय हो गया - हाई स्ट्रीट और ई-कॉमर्स स्टोर की एक श्रृंखला में 1 बिलियन SEK (~ US $ 113 मिलियन) के वार्षिक कारोबार वाली कंपनी।

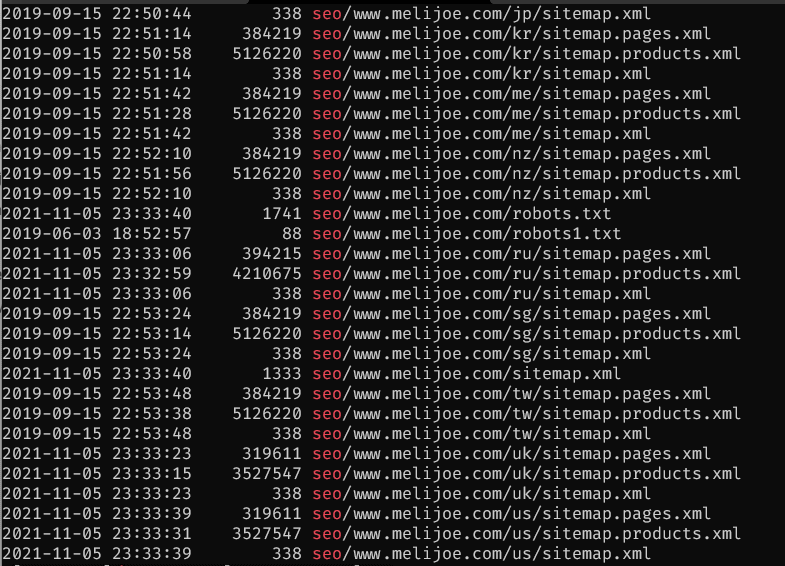

कई संकेतक इस बात की पुष्टि करते हैं कि Melijoe/BEBEO का खुले Amazon S3 बकेट पर असर पड़ता है। जबकि ब्रांड, जन्मतिथि, और बाल्टी में अन्य सामग्री का सुझाव है कि मालिक एक फ्रांसीसी बच्चों का फैशन रिटेलर है, वहाँ भी "बेबेओ" के संदर्भ हैं। सबसे महत्वपूर्ण बात, बाल्टी में melijoe.com के लिए साइटमैप हैं:

साइटमैप खुले बकेट संदर्भ में मिले melijoe.com

क्या उजागर हुआ?

कुल मिलाकर, melijoe.com के गलत तरीके से कॉन्फ़िगर किए गए Amazon S3 बकेट ने लगभग 2 मिलियन फ़ाइलों को उजागर किया है, कुल मिलाकर लगभग 200 GB डेटा।

बाल्टी पर कुछ फाइलों ने सैकड़ों हजारों लॉग को उजागर किया जिसमें संवेदनशील डेटा और व्यक्तिगत रूप से पहचान योग्य जानकारी (PII) of मेलिजो के ग्राहक।

इन फ़ाइलों में अलग-अलग डेटा सेट थे: वरीयताएँ, इच्छा सूची, और खरीद।

बकेट पर अन्य फ़ाइल प्रकार भी थे, जिनमें शामिल हैं शिपिंग लेबल और melijoe.com की उत्पाद सूची से संबंधित कुछ डेटा।

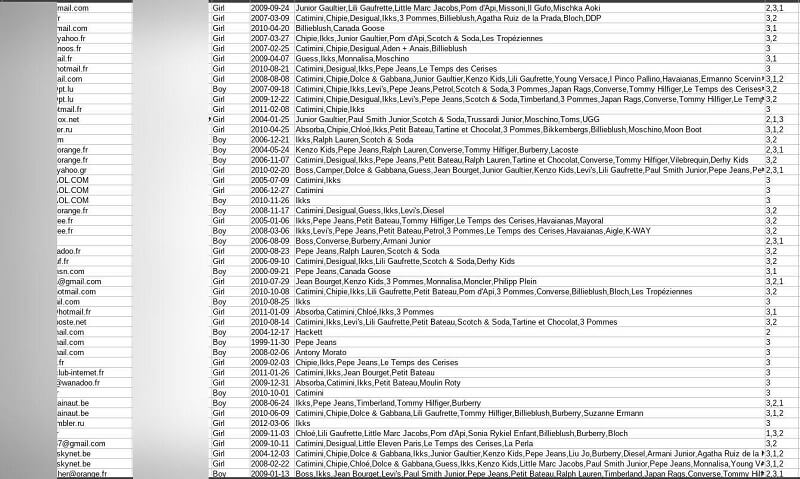

प्राथमिकताएँ

प्राथमिकताएँ ग्राहक खातों से डेटा निर्यात किया गया था। डेटा ने उपभोक्ताओं के स्वाद, पसंद और नापसंद का विवरण उनके क्रय निर्णयों से संबंधित किया। वहां थे दसियों हज़ार लॉग एक फाइल पर मिला।

प्राथमिकताएँ के उजागर रूप ग्राहक पीआईआई और संवेदनशील ग्राहक डेटा, समेत:

- ईमेल पता

- बच्चों के नाम

- लिंग

- जन्म की तारीखें

- ब्रांडों की प्राथमिकताएं

खरीद डेटा और साइट पर क्लिक के माध्यम से वरीयता डेटा एकत्र किया जा सकता है। वरीयताएँ अक्सर प्रत्येक ग्राहक की उत्पाद अनुशंसाओं को वैयक्तिकृत करने के लिए उपयोग की जाती हैं।

आप वरीयताओं के प्रमाण देख सकते हैं नीचे.

ग्राहक वरीयताओं के लॉग बाल्टी पर थे

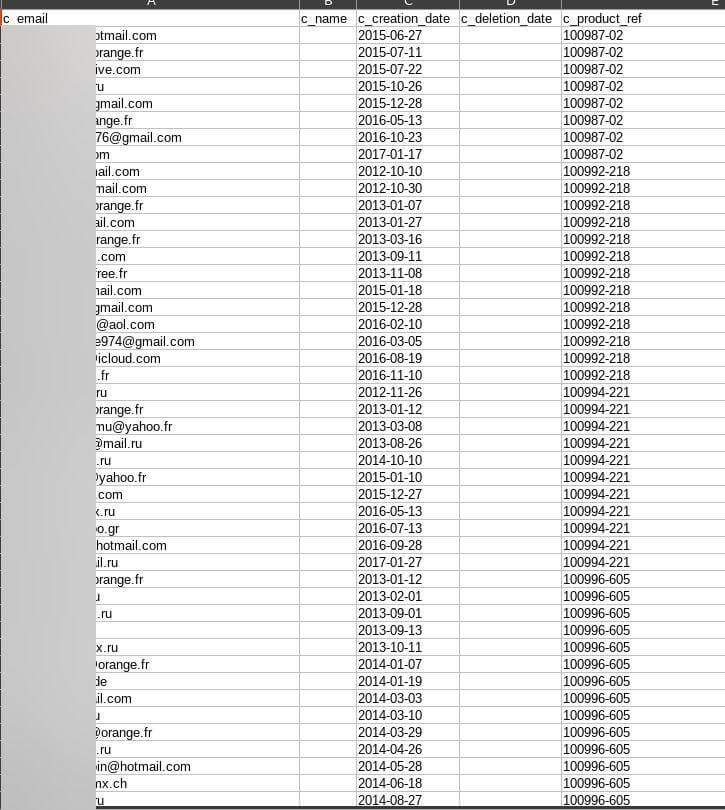

इच्छा सूचि

इच्छा सूचि डेटा ने ग्राहकों की ऑन-साइट विशलिस्ट के बारे में विवरण प्रकट किया - प्रत्येक ग्राहक द्वारा क्यूरेट किए गए वांछित उत्पादों का संग्रह। फिर, यह जानकारी ग्राहक के खातों से ली गई प्रतीत होती है। वहां थे 750,000 से अधिक लॉग ओवर से संबंधित डेटा वाली एक फ़ाइल पर 63,000 अद्वितीय उपयोगकर्ताओं के ईमेल पते।

इच्छा सूचि के उजागर रूप ग्राहक पीआईआई और संवेदनशील ग्राहक डेटा:

- ईमेल पता

- दिनांक उत्पादों को इच्छा सूची में जोड़ा गया

- दिनांक उत्पादों को इच्छा सूची से हटा दिया गया था (यदि हटा दिया गया हो)

- आइटम कोड, आंतरिक रूप से आईडी उत्पादों के लिए उपयोग किया जाता है

इच्छा-सूचियाँ स्वयं ग्राहकों द्वारा बनाई गई थीं, न कि साइट पर व्यवहार पर नज़र रखने के द्वारा। इच्छा-सूचियाँ एक वस्तु से लंबी से लेकर हज़ारों लंबी वस्तुओं तक भिन्न होती हैं। लंबी विशलिस्ट ग्राहकों की पसंदीदा वस्तुओं के बारे में अधिक जानने की अनुमति दे सकती है।

निम्नलिखित स्क्रीनशॉट इच्छा-सूचियों का प्रमाण दिखाते हैं।

एक फ़ाइल पर प्रदर्शित ग्राहक इच्छा सूची के विशाल लॉग

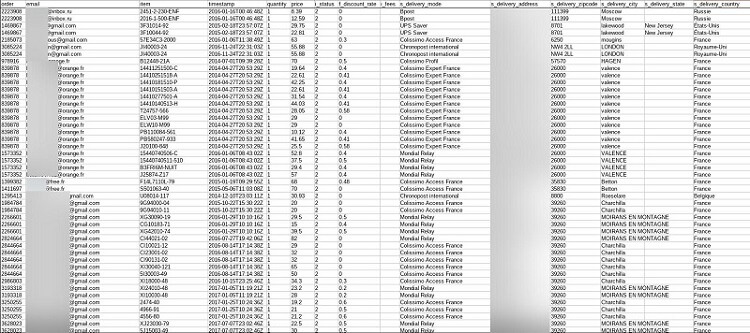

खरीद

खरीद डेटा दिखाया गया 1.5 मिलियन आइटम में खरीदा गया सैकड़ों हजारों आदेश. से आदेश थे 150,000 से अधिक अद्वितीय ईमेल पते एक ही फाइल पर।

खरीद उजागर ग्राहक पीआईआई और संवेदनशील ग्राहक डेटाजिनमें शामिल हैं:

- ईमेल पता

- ऑर्डर किए गए आइटम का SKU कोड

- आदेश देने का समय

- आदेशों का वित्तीय विवरण, सहित भुगतान की गई कीमतें और मुद्रा

- भुगतान की विधि, यानी वीज़ा, पेपाल, आदि

- वितरण की जानकारी, इंक डिलीवरी के पते और डिलीवरी की तारीख

- बिलिंग पते

खरीद डेटा अन्य दो डेटासेट की तुलना में उपयोगकर्ताओं की सबसे बड़ी संख्या को प्रभावित करता है। ये लॉग मेलिजो ग्राहकों के खरीदारी व्यवहार का विस्तृत विवरण देते हैं। फिर, इससे निजी जानकारी का पता चलता है जिसका इस्तेमाल उपभोक्ताओं के खिलाफ किया जा सकता है।

कुछ ग्राहकों ने बड़ी संख्या में उत्पाद खरीदे, जबकि अन्य ग्राहकों ने सिर्फ एक या दो आइटम खरीदे। विशलिस्ट की तरह, जिन ग्राहकों ने अधिक आइटम ऑर्डर किए थे, उनके पसंदीदा उत्पादों के बारे में अधिक जानकारी सामने आई थी।

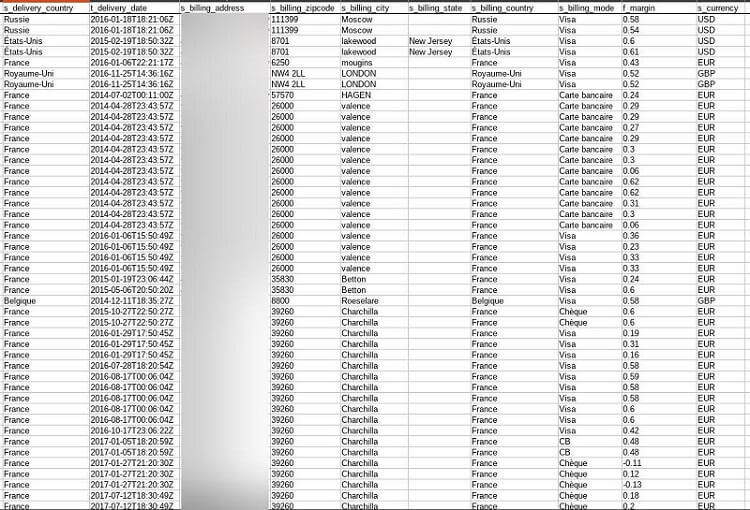

नीचे दिए गए स्क्रीनशॉट खरीद लॉग के प्रमाण दिखाते हैं।

खरीद लॉग ने डेटा के कई रूपों को उजागर किया

वितरण, बिलिंग और मुद्रा की जानकारी लॉग में भी पाई गई

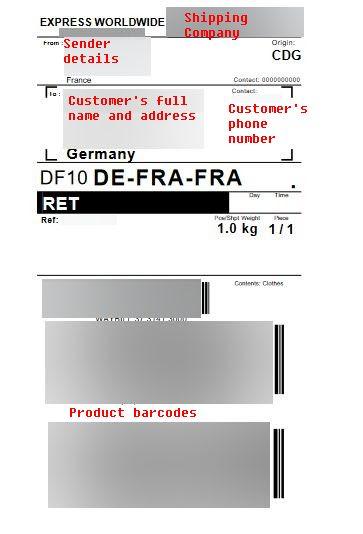

नौवहन लेबल

मेलिजो के एडब्ल्यूएस एस3 बकेट में निहित है शिपिंग लेबल. शिपिंग लेबल मेलिजो ग्राहकों के ऑर्डर से जुड़े थे। इनमें से 300 से अधिक फाइलें बाल्टी में थीं।

शिपिंग लेबल के कई उदाहरण उजागर ग्राहक पीआईआई:

- पुरे नाम

- फोन नंबर

- वितरण पते

- उत्पाद बारकोड

आप नीचे एक ग्राहक के ऑर्डर के लिए शिपिंग लेबल देख सकते हैं।

बाल्टी पर एक शिपिंग लेबल मिला

ऊपर बताए गए आंकड़ों के अलावा, मेलिजो की बाल्टी में मेलिजो के बारे में भी जानकारी थी उत्पाद सूची और भंडारण स्तर।

हम नैतिक कारणों से केवल बाल्टी की सामग्री के नमूने का विश्लेषण कर सकते हैं। बकेट में बड़ी संख्या में संग्रहीत फाइलों को देखते हुए, संवेदनशील डेटा के कई अन्य रूप सामने आ सकते हैं।

Melijoe की Amazon S3 बकेट लाइव थी और खोज के समय अपडेट की जा रही थी।

यह ध्यान रखना महत्वपूर्ण है कि Amazon Melijoe की बाल्टी का प्रबंधन नहीं करता है और इसलिए, इसके गलत कॉन्फ़िगरेशन के लिए जिम्मेदार नहीं है।

Melijoe.com एक वैश्विक ग्राहक आधार को उत्पाद बेचता है और इस तरह, दुनिया भर के ग्राहकों को असुरक्षित बकेट में उजागर किया गया है। मुख्य रूप से, फ्रांस, रूस, जर्मनी, यूनाइटेड किंगडम और संयुक्त राज्य अमेरिका के ग्राहक प्रभावित होते हैं।

हमारा अनुमान है कि मेलिजो के असुरक्षित Amazon S200,000 बकेट के बारे में 3 तक लोगों ने अपनी जानकारी उजागर की है। यह आंकड़ा बकेट पर देखे गए अद्वितीय ईमेल पतों की संख्या पर आधारित है।

आप नीचे दी गई तालिका में मेलिजो के डेटा एक्सपोज़र का पूरा विश्लेषण देख सकते हैं।

| उजागर फाइलों की संख्या | लगभग 2 मिलियन फ़ाइलें |

| प्रभावित उपयोगकर्ताओं की संख्या | 200,000 करने के लिए ऊपर |

| उजागर डेटा की मात्रा | लगभग 200 जीबी |

| कंपनी का स्थान | फ्रांस |

बकेट में वे फ़ाइलें थीं जिन्हें अक्टूबर 2016 और हमारे द्वारा खोजे जाने की तारीख—8 नवंबर, 2021 के बीच अपलोड किया गया था।

हमारे निष्कर्षों के अनुसार, कई वर्षों में की गई खरीदारी और इच्छा सूची से संबंधित फाइलों का डेटा। मेलिजो की बकेट पर विस्तृत खरीदारी मई 2013 और अक्टूबर 2017 के बीच की गई थी, जबकि इच्छा सूची अक्टूबर 2012 और अक्टूबर 2017 के बीच बनाई गई थी।

12 नवंबर, 2021 को, हमने मेलिजो को इसकी खुली बाल्टी के बारे में संदेश भेजा और 22 नवंबर, 2021 को, हमने कुछ पुराने और नए मेलिजो संपर्कों को एक अनुवर्ती संदेश भेजा। 25 नवंबर, 2021 को, हमने फ़्रेंच कंप्यूटर इमरजेंसी रिस्पांस टीम (सीईआरटी) और एडब्ल्यूएस से संपर्क किया और 15 दिसंबर, 2021 को दोनों संगठनों को अनुवर्ती संदेश भेजे। फ्रांसीसी सीईआरटी ने जवाब दिया और हमने जिम्मेदारी से उल्लंघन का खुलासा किया। फ्रांसीसी सीईआरटी ने कहा कि वे मेलिजो से संपर्क करेंगे लेकिन हमने उनसे दोबारा कभी नहीं सुना।

5 जनवरी, 2022 को, हमने CNIL से संपर्क किया और 10 जनवरी, 2022 को संपर्क किया। CNIL ने एक दिन बाद जवाब दिया, हमें सूचित किया कि "मामले को हमारी सेवाओं द्वारा नियंत्रित किया जा रहा है।" हमने 10 जनवरी, 2022 को फ्रांसीसी सीईआरटी से भी संपर्क किया, जिन्होंने हमें बताया, "दुर्भाग्य से, कई अनुस्मारक के बाद, बाल्टी के मालिक ने हमारे संदेशों का जवाब नहीं दिया।"

बाल्टी को 18 फरवरी, 2022 को सुरक्षित किया गया था।

melijoe.com और उसके ग्राहकों दोनों को इस डेटा एक्सपोजर से प्रभाव का सामना करना पड़ सकता है।

डेटा ब्रीच इम्पैक्ट

हम यह नहीं जान सकते हैं और नहीं जानते हैं कि क्या दुर्भावनापूर्ण अभिनेताओं ने मेलिजो के खुले अमेज़ॅन एस 3 बकेट पर संग्रहीत फ़ाइलों तक पहुँच प्राप्त की है। हालाँकि, कोई पासवर्ड सुरक्षा नहीं होने के कारण, melijoe.com की बकेट आसानी से किसी के लिए भी पहुँच योग्य थी, जिसे इसका URL मिल गया हो।

इसका मतलब है कि कोई हैकर या अपराधी बकेट की फाइलों को पढ़ या डाउनलोड कर सकता था। यदि ऐसा होता तो बुरे अभिनेता साइबर अपराध के रूपों के साथ उजागर किए गए मेलिजो ग्राहकों को लक्षित कर सकते थे।

मेलिजो डेटा सुरक्षा उल्लंघनों के लिए भी जांच के दायरे में आ सकता है।

ग्राहकों पर प्रभाव

इस डेटा उल्लंघन के कारण उजागर melijoe.com ग्राहकों को साइबर अपराध का खतरा है। ग्राहकों के पास बकेट पर उजागर व्यक्तिगत और संवेदनशील डेटा के व्यापक उदाहरण हैं।

जैसा कि उल्लेख किया गया है, बड़ी इच्छा सूची या बड़े खरीद इतिहास वाले ग्राहकों के पास उनके पसंदीदा उत्पादों के बारे में अधिक जानकारी सामने आई है। इन व्यक्तियों को अधिक अनुरूप और विस्तृत हमलों का सामना करना पड़ सकता है क्योंकि हैकर्स उनकी पसंद और नापसंद के बारे में अधिक जान सकते हैं। इन ग्राहकों को इस अनुमान के आधार पर भी लक्षित किया जा सकता है कि वे धनी हैं और बहुत सारे उच्च-स्तरीय उत्पाद खरीद सकते हैं।

फ़िशिंग और मैलवेयर

हैकर्स उजागर मेलिजो ग्राहकों को लक्षित कर सकते हैं फ़िशिंग हमले और मैलवेयर अगर वे बाल्टी की फाइलों तक पहुंचे।

Melijoe के Amazon S3 बकेट में लगभग 200,000 अद्वितीय ग्राहकों के ईमेल पते थे जो हैकर्स को संभावित लक्ष्यों की एक लंबी सूची प्रदान कर सकते थे।

melijoe.com के वैध कर्मचारी के रूप में खुद को प्रस्तुत करते हुए हैकर्स इन ग्राहकों से संपर्क कर सकते हैं। हैकर्स ईमेल के इर्द-गिर्द एक नैरेटिव बनाने के लिए कई उजागर विवरणों में से किसी एक का संदर्भ दे सकते हैं। उदाहरण के लिए, हैकर ग्राहक को यह समझाने के लिए किसी व्यक्ति की वरीयताओं/इच्छासूची का संदर्भ दे सकता है कि उन्हें एक सौदे की पेशकश की जा रही है।

एक बार जब पीड़ित को हैकर पर भरोसा हो जाता है, तो बुरा अभिनेता फ़िशिंग प्रयास और मैलवेयर लॉन्च कर सकता है।

एक फ़िशिंग हमले में, एक हैकर पीड़ित से अधिक संवेदनशील और व्यक्तिगत जानकारी प्राप्त करने के लिए विश्वास का लाभ उठाएगा। उदाहरण के लिए, हैकर पीड़ित को अपने क्रेडिट कार्ड क्रेडेंशियल्स का खुलासा करने के लिए मना सकता है, या किसी दुर्भावनापूर्ण लिंक पर क्लिक कर सकता है। एक बार क्लिक करने के बाद, ऐसे लिंक पीड़ित के डिवाइस पर मैलवेयर डाउनलोड कर सकते हैं-दुर्भावनापूर्ण सॉफ़्टवेयर जो हैकर्स को डेटा संग्रह और साइबर अपराध के अन्य रूपों का संचालन करने की अनुमति देता है।

धोखाधड़ी और घोटाले

हैकर्स उजागर ग्राहकों को भी लक्षित कर सकते हैं धोखाधड़ी और घोटाले अगर वे बाल्टी की फाइलों तक पहुंचे।

एक साइबर अपराधी ईमेल के माध्यम से उजागर ग्राहकों को लक्षित कर सकता है, बकेट से जानकारी का उपयोग करके एक भरोसेमंद व्यक्ति के रूप में प्रकट होने के लिए एक वैध कारण के साथ।

हैकर्स धोखाधड़ी और घोटालों का संचालन करने के लिए लक्ष्य के भरोसे का फायदा उठा सकते हैं - ऐसी योजनाएँ जो पीड़ित को पैसे सौंपने के लिए छल से तैयार की जाती हैं। उदाहरण के लिए, हैकर डिलीवरी घोटाला करने के लिए ऑर्डर विवरण और डिलीवरी जानकारी का उपयोग कर सकता है। यहां, एक हैकर पीड़ितों को अपना सामान प्राप्त करने के लिए नकली डिलीवरी शुल्क का भुगतान करने के लिए कह सकता है।

melijoe.com पर प्रभाव

अपने डेटा घटना के परिणामस्वरूप मेलिजो को कानूनी और आपराधिक दोनों तरह के प्रभावों का सामना करना पड़ सकता है। कंपनी के गलत कॉन्फ़िगर किए गए Amazon S3 बकेट ने डेटा सुरक्षा कानूनों का उल्लंघन किया हो सकता है, जबकि अन्य व्यवसाय melijoe.com के खर्च पर बाल्टी की सामग्री तक पहुंच सकते हैं।

डेटा सुरक्षा उल्लंघन

मेलिजो ने ईयू के जनरल डेटा प्रोटेक्शन रेगुलेशन (जीडीपीआर) का उल्लंघन किया हो सकता है क्योंकि कंपनी के बकेट को गलत तरीके से कॉन्फ़िगर किया गया था, जिससे उसके ग्राहकों का डेटा उजागर हो गया।

GDPR यूरोपीय संघ के नागरिकों के संवेदनशील और व्यक्तिगत डेटा की सुरक्षा करता है। जीडीपीआर कंपनियों को उनके संग्रह, भंडारण और ग्राहकों के डेटा के उपयोग पर नियंत्रित करता है, और डेटा का कोई भी अनुचित प्रबंधन विनियमन के तहत दंडनीय है।

आयोग नेशनेल डी ल'इनफॉर्मेटिक एट डेस लिबर्टेस (सीएनआईएल) फ्रांस का डेटा संरक्षण प्राधिकरण है और जीडीपीआर को लागू करने के लिए जिम्मेदार है। Melijoe CNIL की जांच के दायरे में आ सकता है। जीडीपीआर के उल्लंघन के लिए CNIL €20 मिलियन (~US$23 मिलियन) का अधिकतम जुर्माना या कंपनी के वार्षिक कारोबार का 4% (जो भी अधिक हो) जारी कर सकता है।

Melijoe के खुले Amazon S3 बकेट ने न केवल यूरोपीय संघ के नागरिकों बल्कि दुनिया भर के देशों के ग्राहकों के डेटा को उजागर किया है। इसलिए, melijoe.com CNIL के अलावा कई अन्य न्यायालयों से दंड के अधीन हो सकता है। उदाहरण के लिए, संयुक्त राज्य अमेरिका का संघीय व्यापार आयोग (FTC) FTC अधिनियम के संभावित उल्लंघन के लिए melijoe.com की जांच करना चुन सकता है, और यूके का सूचना आयुक्त कार्यालय (ICO) संभावित उल्लंघन के लिए melijoe.com की जांच कर सकता है। डेटा संरक्षण अधिनियम 2018।

Melijoe की बाल्टी पर विभिन्न अन्य महाद्वीपों के उजागर ग्राहकों के साथ, कई डेटा सुरक्षा प्राधिकरण melijoe.com की जांच करना चुन सकते हैं।

प्रतियोगिता जासूसी

हैकर्स द्वारा उजागर की गई जानकारी एकत्र की जा सकती है और डेटा में रुचि रखने वाले तीसरे पक्ष को बेची जा सकती है। इसमें ऐसे व्यवसाय शामिल हो सकते हैं जो melijoe.com के प्रतिस्पर्धी हैं, जैसे अन्य कपड़ों के खुदरा विक्रेता। मार्केटिंग एजेंसियों को बकेट के डेटा में मूल्य भी दिखाई दे सकता है।

प्रतिद्वंद्वी व्यवसाय डेटा का उपयोग करने के लिए उपयोग कर सकते हैं प्रतियोगिता जासूसी। विशेष रूप से, प्रतिस्पर्धी अपने स्वयं के व्यवसाय के लिए संभावित ग्राहकों को खोजने के लिए melijoe.com की ग्राहक सूची तक पहुंच सकते हैं। प्रतिद्वंद्वी व्यवसाय मेलिजो से दूर व्यापार चोरी करने और अपने स्वयं के ग्राहक आधार को मजबूत करने के प्रयास में ऑफ़र के साथ उजागर ग्राहकों से संपर्क कर सकते हैं।

डेटा एक्सपोजर को रोकना

हम अपने डेटा को सुरक्षित रखने और जोखिम को कम करने के लिए क्या कर सकते हैं?

डेटा एक्सपोजर को रोकने के लिए यहां कुछ युक्तियां दी गई हैं:

- अपनी व्यक्तिगत जानकारी केवल उन व्यक्तियों, संगठनों और संस्थाओं को प्रदान करें जिन पर आप पूरी तरह से भरोसा करते हैं।

- केवल सुरक्षित डोमेन वाली वेबसाइटों पर जाएं (अर्थात ऐसी वेबसाइटें जिनके डोमेन नाम की शुरुआत में "https" और/या बंद लॉक प्रतीक है)।

- अपना सबसे संवेदनशील प्रकार का डेटा प्रदान करते समय विशेष रूप से सावधान रहें, जैसे कि आपका सामाजिक सुरक्षा नंबर।

- अटूट पासवर्ड बनाएं जो अक्षरों, संख्याओं और प्रतीकों के मिश्रण का उपयोग करें। अपने मौजूदा पासवर्ड को नियमित रूप से अपडेट करें।

- किसी ईमेल, संदेश या इंटरनेट पर कहीं और लिंक पर क्लिक न करें जब तक कि आप सुनिश्चित न हों कि स्रोत वैध है।

- सोशल मीडिया साइटों पर अपनी गोपनीयता सेटिंग संपादित करें ताकि केवल मित्र और विश्वसनीय उपयोगकर्ता ही आपकी सामग्री देख सकें।

- असुरक्षित वाईफाई नेटवर्क से कनेक्ट होने पर महत्वपूर्ण प्रकार के डेटा (जैसे क्रेडिट कार्ड नंबर या पासवर्ड) को प्रदर्शित करने या टाइप करने से बचें।

- साइबर अपराध, डेटा सुरक्षा और उन तरीकों के बारे में खुद को शिक्षित करें जो फ़िशिंग हमलों और मैलवेयर के शिकार होने की संभावना को कम करते हैं।

हमारे बारे में

सुरक्षा जासूस.कॉम दुनिया की सबसे बड़ी एंटीवायरस समीक्षा वेबसाइट है।

SafetyDetectives रिसर्च लैब एक निशुल्क सेवा है, जिसका उद्देश्य संगठनों को अपने उपयोगकर्ताओं के डेटा की सुरक्षा के बारे में शिक्षित करने के दौरान साइबर खतरों के खिलाफ ऑनलाइन समुदाय की रक्षा में मदद करना है। हमारी वेब मैपिंग परियोजना का व्यापक उद्देश्य सभी उपयोगकर्ताओं के लिए इंटरनेट को सुरक्षित स्थान बनाने में मदद करना है।

हमारी पिछली रिपोर्टों ने कई हाई-प्रोफाइल कमजोरियों और डेटा लीक को प्रकाश में लाया है, जिसमें 2.6 मिलियन उपयोगकर्ता शामिल हैं। अमेरिकन सोशल एनालिटिक्स प्लेटफॉर्म IGBlade, साथ ही साथ एक उल्लंघन ब्राजीलियाई मार्केटप्लेस इंटीग्रेटर प्लेटफॉर्म Hariexpress.com.br कि 610 जीबी से अधिक डेटा लीक हुआ।

पिछले 3 वर्षों में सेफ्टीडेक्टिव्स साइबरसुरिटी रिपोर्टिंग की पूरी समीक्षा के लिए, का पालन करें सेफ्टीडेक्टिव साइबरस्पेस टीम.

- &

- 000

- 2016

- 2020

- 2021

- 2022

- About

- पहुँच

- अनुसार

- के पार

- अधिनियम

- सब

- वीरांगना

- विश्लेषिकी

- वार्षिक

- एंटीवायरस

- कहीं भी

- चारों ओर

- प्रमाणीकरण

- अधिकार

- एडब्ल्यूएस

- शुरू

- जा रहा है

- बिलिंग

- बिलियन

- ब्रांडों

- भंग

- निर्माण

- व्यापार

- व्यवसायों

- खरीदने के लिए

- राजधानी

- संभावना

- बच्चे

- बंद

- कपड़ा

- संग्रह

- आयोग

- समुदाय

- कंपनियों

- कंपनी

- कंपनी का है

- तुलना

- प्रतियोगियों

- उपभोक्ताओं

- शामिल हैं

- सामग्री

- अंतर्वस्तु

- सका

- साख

- श्रेय

- क्रेडिट कार्ड

- अपराधी

- CrunchBase

- मुद्रा

- ग्राहक

- साइबर

- cybercrime

- साइबर सुरक्षा

- तिथि

- डेटा भंग

- आँकड़ा रक्षण

- दिन

- सौदा

- प्रसव

- विस्तार

- डीआईडी

- विभिन्न

- की खोज

- खोज

- नहीं करता है

- डोमेन

- डोमेन नाम

- ई - कॉमर्स

- शिक्षित

- ईमेल

- विशेष रूप से

- जासूसी

- आकलन

- EU

- उदाहरण

- शोषण करना

- चेहरा

- उल्लू बनाना

- फैशन

- चित्रित किया

- विशेषताएं

- संघीय

- संघीय व्यापार आयोग

- आकृति

- अंत

- का पालन करें

- निम्नलिखित

- रूपों

- पाया

- फ्रांस

- धोखा

- फ्रेंच

- F

- पूर्ण

- निधिकरण

- GDPR

- सामान्य जानकारी

- जनरल डेटा संरक्षण विनियम

- जर्मनी

- लड़कियाँ

- वैश्विक

- माल

- समूह

- हैकर

- हैकर्स

- हैंडलिंग

- मदद

- यहाँ उत्पन्न करें

- हाई

- कैसे

- How To

- HTTPS

- सैकड़ों

- ICO

- महत्वपूर्ण

- शामिल

- सहित

- करें-

- ब्याज

- इंटरनेट

- सूची

- जांच

- मुद्दा

- जनवरी

- न्यायालय

- लेबल

- बड़ा

- बड़ा

- लांच

- कानून

- लीक

- जानें

- कानूनी

- लीवरेज

- प्रकाश

- LINK

- लिंक

- सूची

- लंबा

- मैलवेयर

- विपणन (मार्केटिंग)

- बाजार

- मीडिया

- दस लाख

- धन

- अधिकांश

- नेटवर्क

- संख्या

- अनेक

- ऑफर

- ऑनलाइन

- खुला

- आदेश

- आदेशों

- संगठनों

- अन्य

- मालिक

- प्रदत्त

- पेरिस

- पासवर्ड

- पासवर्ड

- वेतन

- पेपैल

- स्टाफ़

- स्टाफ़

- व्यक्तिगत डेटा

- निजीकृत

- फ़िशिंग

- फिशिंग अटैक

- फ़िशिंग हमले

- मंच

- संभव

- एकांत

- निजी

- प्रति

- एस्ट्रो मॉल

- उत्पाद

- परियोजना

- प्रसिद्ध

- रक्षा करना

- सुरक्षा

- प्रदान करना

- क्रय

- खरीदा

- खरीद

- क्रय

- उद्देश्य

- रेंज

- कारण

- प्राप्त करना

- को कम करने

- पंजीकृत

- विनियमन

- रिपोर्ट

- अनुसंधान

- प्रतिक्रिया

- जिम्मेदार

- खुदरा

- खुदरा विक्रेताओं

- प्रकट

- की समीक्षा

- जोखिम

- प्रतिद्वंद्वी

- राउंड

- रूस

- कहा

- घोटाला

- सुरक्षित

- सुरक्षा

- सेवा

- सेवाएँ

- शिपिंग

- साइट

- साइटें

- So

- सोशल मीडिया

- सोशल मीडिया

- सॉफ्टवेयर

- बेचा

- माहिर

- राज्य

- भंडारण

- भंडार

- सड़क

- लक्ष्य

- टीम

- स्रोत

- दुनिया

- तीसरे पक्ष

- हजारों

- धमकी

- यहाँ

- भर

- पहर

- सुझावों

- ऊपर का

- ट्रैकिंग

- व्यापार

- ट्रस्ट

- अद्वितीय

- यूनाइटेड

- यूनाइटेड किंगडम

- संयुक्त राज्य अमेरिका

- असुरक्षित

- अपडेट

- us

- उपयोग

- उपयोगकर्ताओं

- मूल्य

- वीसा

- कमजोरियों

- वेब

- वेबसाइट

- वेबसाइटों

- या

- कौन

- वाईफ़ाई

- अंदर

- बिना

- विश्व

- दुनिया की

- दुनिया भर

- साल