ईएसईटी शोधकर्ता पहले से अज्ञात चीन-गठबंधन वाले खतरे वाले अभिनेता द्वारा किए गए हमले का विश्लेषण प्रदान करते हैं, जिसे हमने ब्लैकवुड नाम दिया है, और हमारा मानना है कि यह कम से कम 2018 से काम कर रहा है। हमलावर एक परिष्कृत प्रत्यारोपण प्रदान करते हैं, जिसे हमने प्रतिद्वंद्वी के माध्यम से एनएसपीएक्स 30 नाम दिया है। -इन-द-मिडिल (एआईटीएम) वैध सॉफ्टवेयर से अपडेट अनुरोधों को हाईजैक करके हमला करता है।

इस ब्लॉगपोस्ट में मुख्य बिंदु:

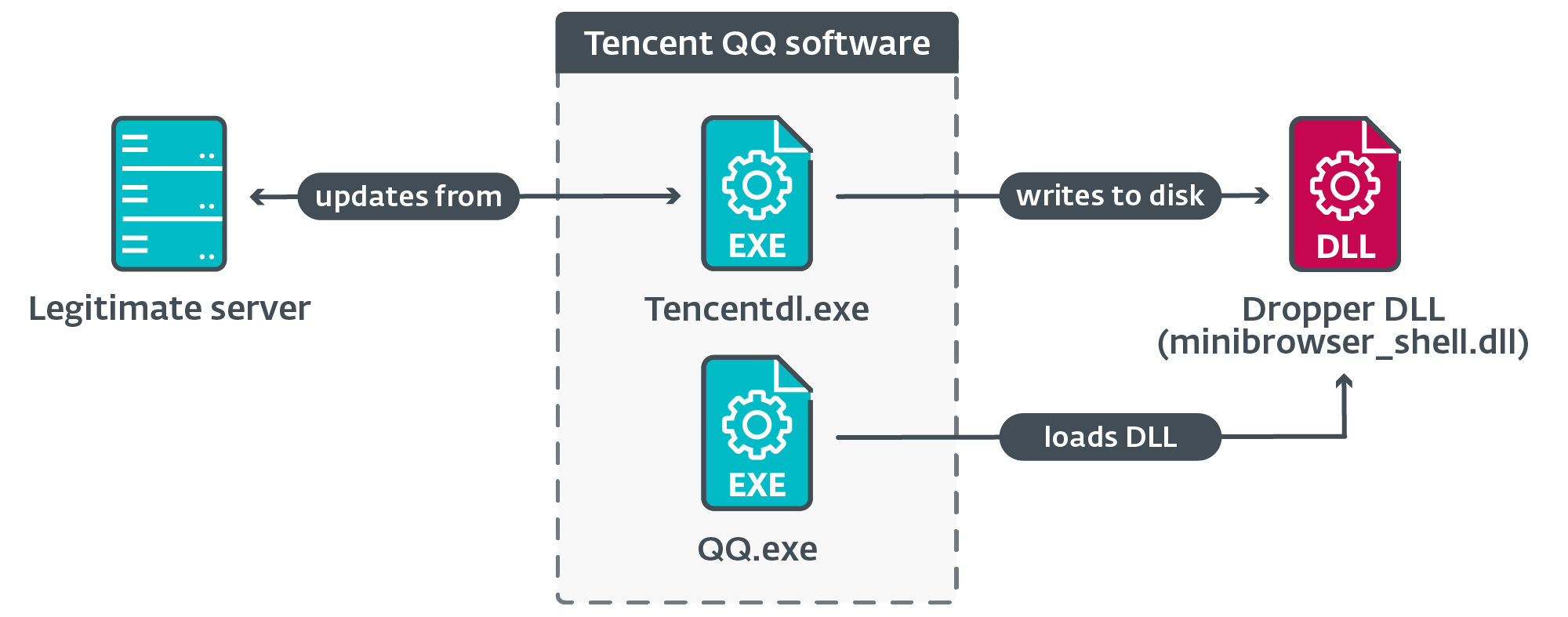

- हमने पाया कि NSPX30 इम्प्लांट को Tencent QQ, WPS Office और Sogou Pinyin जैसे वैध सॉफ़्टवेयर के अद्यतन तंत्र के माध्यम से तैनात किया जा रहा है।

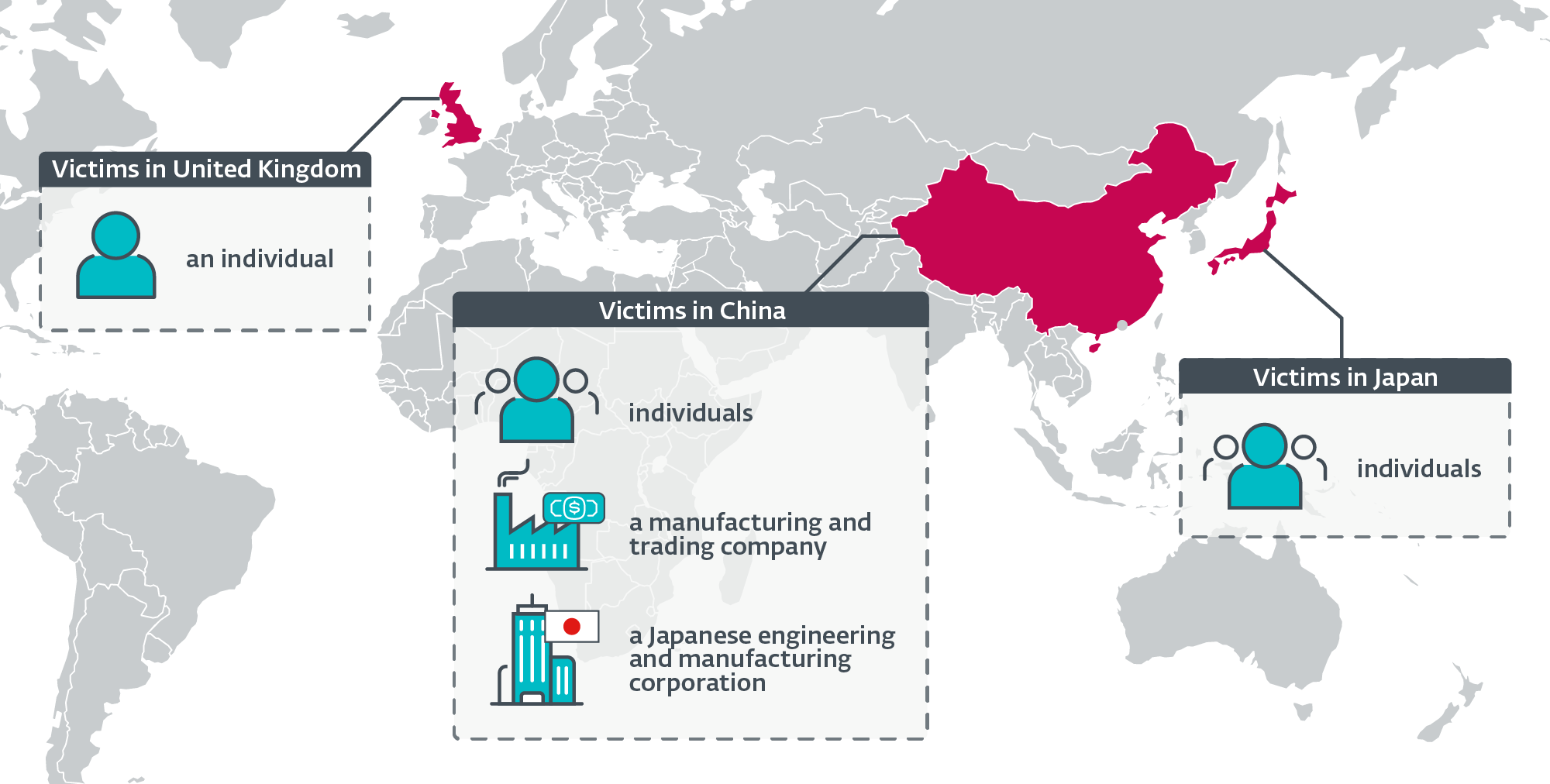

- हमने चीनी और जापानी कंपनियों के साथ-साथ चीन, जापान और यूनाइटेड किंगडम में स्थित व्यक्तियों के खिलाफ लक्षित हमलों में प्रत्यारोपण का पता लगाया है।

- हमारे शोध ने एनएसपीएक्स30 के विकास का पता 2005 के एक छोटे से पिछले दरवाजे से लगाया, जिसे हमने प्रोजेक्ट वुड नाम दिया है, जिसे इसके पीड़ितों से डेटा एकत्र करने के लिए डिज़ाइन किया गया है।

- NSPX30 एक मल्टीस्टेज इम्प्लांट है जिसमें ड्रॉपर, इंस्टॉलर, लोडर, ऑर्केस्ट्रेटर और बैकडोर जैसे कई घटक शामिल हैं। बाद वाले दोनों के पास प्लगइन्स के अपने-अपने सेट हैं।

- इम्प्लांट को हमलावरों की पैकेट अवरोधन करने की क्षमता के आधार पर डिज़ाइन किया गया था, जिससे NSPX30 ऑपरेटरों को अपने बुनियादी ढांचे को छिपाने में मदद मिली।

- NSPX30 स्वयं को कई चीनी एंटीमैलवेयर समाधानों में सूचीबद्ध करने में भी सक्षम है।

- हम इस गतिविधि का श्रेय एक नए एपीटी समूह को देते हैं जिसे हमने ब्लैकवुड नाम दिया है।

ब्लैकवुड प्रोफाइल

ब्लैकवुड एक चीन-संबद्ध एपीटी समूह है जो कम से कम 2018 से सक्रिय है, जो चीनी और जापानी व्यक्तियों और कंपनियों के खिलाफ साइबर जासूसी अभियानों में संलग्न है। ब्लैकवुड के पास वैध सॉफ़्टवेयर के अपडेट के माध्यम से हमारे द्वारा NSPX30 नाम के इम्प्लांट को वितरित करने के लिए, और इम्प्लांट द्वारा उत्पन्न ट्रैफ़िक को रोककर अपने कमांड और नियंत्रण सर्वर के स्थान को छिपाने के लिए दुश्मन पर बीच-बीच में हमला करने की क्षमता है।

अभियान सिंहावलोकन

2020 में, चीन में स्थित एक लक्षित सिस्टम पर दुर्भावनापूर्ण गतिविधि में वृद्धि का पता चला था। मशीन वह बन गई थी जिसे हम आमतौर पर "खतरा चुंबक" के रूप में संदर्भित करते हैं, क्योंकि हमने हमलावरों द्वारा विभिन्न एपीटी समूहों से जुड़े मैलवेयर टूलकिट का उपयोग करने के प्रयासों का पता लगाया था: टालमटोल करने वाला पांडा, लुओयु, और तीसरा खतरनाक अभिनेता जिसे हम लिटिलबियर के रूप में ट्रैक करते हैं।

उस सिस्टम पर हमें ऐसी संदिग्ध फ़ाइलें भी मिलीं जो उन तीन समूहों के टूलकिट से संबंधित नहीं थीं। इसने हमें NSPX30 नामक इम्प्लांट की जांच शुरू करने के लिए प्रेरित किया; हम 2005 तक इसके विकास का पता लगाने में सक्षम थे।

ईएसईटी टेलीमेट्री के अनुसार, इम्प्लांट का पता कम संख्या में सिस्टम पर लगाया गया था। पीड़ितों में शामिल हैं:

- चीन और जापान में स्थित अज्ञात व्यक्ति,

- यूनाइटेड किंगडम में एक हाई-प्रोफाइल सार्वजनिक शोध विश्वविद्यालय के नेटवर्क से जुड़ा एक अज्ञात चीनी भाषी व्यक्ति,

- चीन में एक बड़ी विनिर्माण और व्यापारिक कंपनी, और

- इंजीनियरिंग और विनिर्माण क्षेत्र में एक जापानी निगम का चीन में कार्यालय।

हमने यह भी देखा है कि यदि पहुंच खो जाती है तो हमलावर सिस्टम से फिर से समझौता करने का प्रयास करते हैं।

ईएसईटी टेलीमेट्री के अनुसार, चित्र 1 ब्लैकवुड के लक्ष्यों का भौगोलिक वितरण है।

NSPX30 विकास

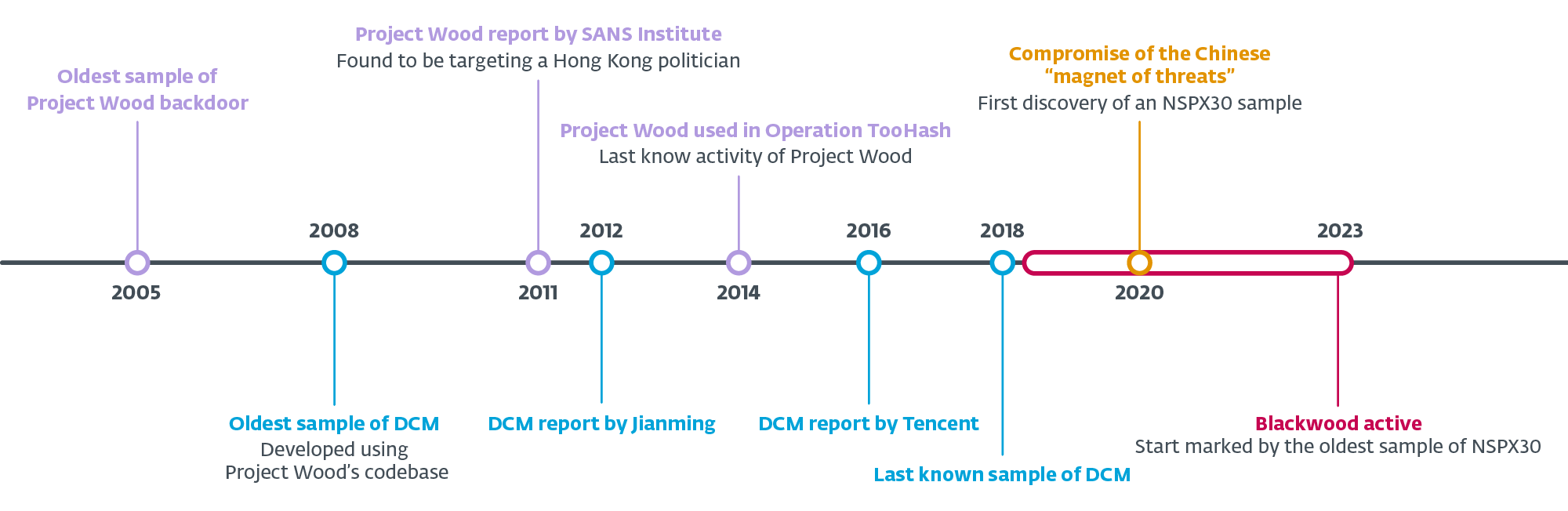

NSPX30 इम्प्लांट में हमारे शोध के दौरान, हमने इसके विकास को एक प्रारंभिक पूर्वज के रूप में मैप किया - एक साधारण बैकडोर जिसे हमने प्रोजेक्ट वुड नाम दिया है। प्रोजेक्ट वुड का सबसे पुराना नमूना जो हमें मिला, उसे 2005 में संकलित किया गया था, और ऐसा लगता है कि इसका उपयोग कई प्रत्यारोपण बनाने के लिए कोडबेस के रूप में किया गया है। ऐसा ही एक इम्प्लांट, जिससे NSPX30 विकसित हुआ, को 2008 में इसके लेखकों द्वारा DCM नाम दिया गया था।

चित्र 2 हमारे संग्रह और ईएसईटी टेलीमेट्री, साथ ही सार्वजनिक दस्तावेज़ीकरण में नमूनों के विश्लेषण के आधार पर, इन विकासों की समयरेखा दिखाता है। हालाँकि, यहाँ प्रलेखित घटनाएँ और डेटा अभी भी लगभग दो दशकों के विकास और अज्ञात संख्या में खतरे वाले अभिनेताओं की दुर्भावनापूर्ण गतिविधि की एक अधूरी तस्वीर हैं।

निम्नलिखित अनुभागों में हम प्रोजेक्ट वुड, डीसीएम और एनएसपीएक्स30 के संबंध में अपने कुछ निष्कर्षों का वर्णन करते हैं।

प्रोजेक्ट वुड

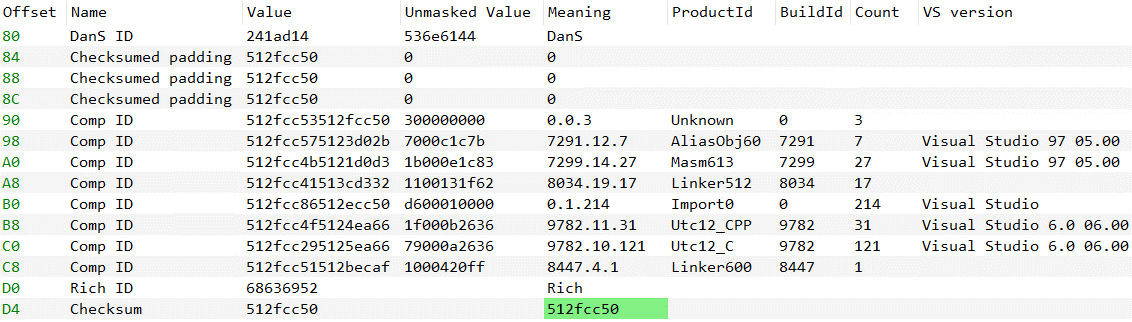

इन प्रत्यारोपणों के विकास में शुरुआती बिंदु 9 जनवरी को संकलित एक छोटा सा बैकडोर हैth, 2005, इसके दो घटकों - लोडर और बैकडोर के पीई हेडर में मौजूद टाइमस्टैम्प के अनुसार। उत्तरार्द्ध में सिस्टम और नेटवर्क जानकारी एकत्र करने के साथ-साथ कीस्ट्रोक्स रिकॉर्ड करने और स्क्रीनशॉट लेने की क्षमता है।

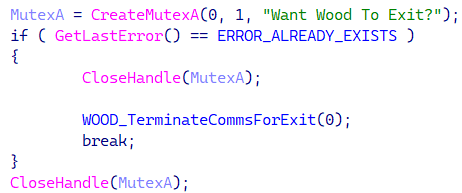

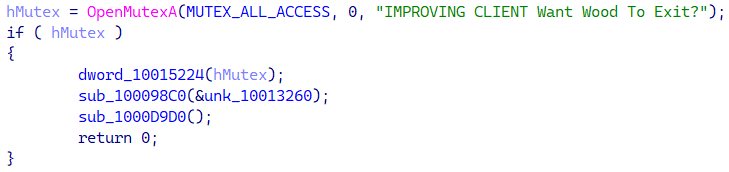

जैसा कि चित्र 3 में दिखाया गया है, हमने आवर्ती म्यूटेक्स नाम के आधार पर बैकडोर प्रोजेक्ट वुड नाम दिया है।

संकलन टाइमस्टैम्प अविश्वसनीय संकेतक हैं, क्योंकि हमलावरों द्वारा उनसे छेड़छाड़ की जा सकती है; इसलिए, इस विशिष्ट मामले में, हमने अतिरिक्त डेटा बिंदुओं पर विचार किया। सबसे पहले, लोडर और पिछले दरवाजे के नमूनों के पीई हेडर से टाइमस्टैम्प; तालिका 1 देखें। दोनों घटकों के संकलन समय में केवल 17 सेकंड का अंतर है।

तालिका 1. 2005 नमूने से घटकों में पीई संकलन टाइमस्टैम्प

|

शा 1 |

फ़ाइल का नाम |

पीई संकलन टाइमस्टैम्प |

Description |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

प्रोजेक्ट वुड बैकडोर। निर्यात तालिका का टाइमस्टैम्प पीई संकलन टाइमस्टैम्प से मेल खाता है। |

|

834EAB42383E171DD6A4 |

एन / ए |

2005-01-09 08:21:39 |

प्रोजेक्ट वुड लोडर में संसाधन के रूप में पिछला दरवाज़ा शामिल है। |

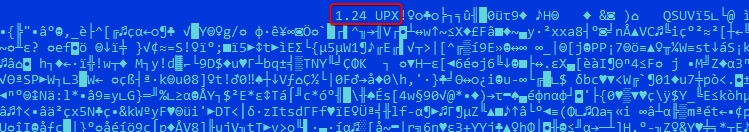

दूसरा डेटा बिंदु ड्रॉपर नमूने से आता है जिसे उपयोग करके संपीड़ित किया गया था UPX. यह उपकरण परिणामी संपीड़ित फ़ाइल में अपना संस्करण (चित्र 4) सम्मिलित करता है - इस मामले में, UPX संस्करण 1.24, जो था 2003 में जारी किया गया, नमूने के संकलन की तारीख से पहले।

तीसरा डेटा बिंदु पीई रिच हेडर (चित्रा 5) से वैध मेटाडेटा है जो दर्शाता है कि नमूना विजुअल स्टूडियो 6.0 का उपयोग करके संकलित किया गया था, 1998 में जारी किया गया, नमूने के संकलन की तारीख से पहले।

हमारा आकलन है कि यह संभावना नहीं है कि टाइमस्टैम्प, रिच हेडर मेटाडेटा और यूपीएक्स संस्करण सभी में हमलावरों द्वारा हेरफेर किया गया था।

सार्वजनिक दस्तावेज़ीकरण

एक के अनुसार तकनीकी कागज सितंबर 2011 को SANS इंस्टीट्यूट द्वारा प्रकाशित, एक अनाम और अज्ञात पिछले दरवाजे (प्रोजेक्ट वुड) का उपयोग स्पीयरफिशिंग ईमेल के माध्यम से हांगकांग के एक राजनीतिक व्यक्ति को लक्षित करने के लिए किया गया था।

अक्टूबर 2014 में, जी डेटा ने एक प्रकाशित किया रिपोर्ट एक अभियान का नाम ऑपरेशन टूहैश रखा गया, जिसे तब से जिम्मेदार ठहराया गया है Gelsemium एपीटी समूह. DirectsX नाम का रूटकिट G DATA प्रोजेक्ट वुड बैकडोर का एक प्रकार लोड करता है (चित्र 6 देखें) जिसमें DCM और बाद में NSPX30 में देखी गई कुछ विशेषताएं हैं, जैसे कि साइबर सुरक्षा उत्पादों में खुद को सूचीबद्ध करना (विस्तृत रूप से बाद में, तालिका 4 में)।

डीसीएम उर्फ डार्क स्पेक्टर

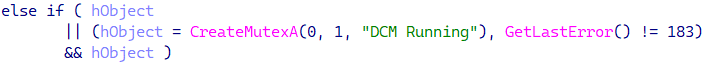

प्रारंभिक प्रोजेक्ट वुड ने कई परियोजनाओं के लिए कोडबेस के रूप में कार्य किया; उनमें से एक एक इम्प्लांट है जिसे इसके लेखकों ने डीसीएम कहा है (चित्र 7 देखें)।

2016 में Tencent की रिपोर्ट एक अधिक विकसित DCM संस्करण का वर्णन करती है जो DCM इंस्टॉलर को सॉफ़्टवेयर अपडेट के रूप में वितरित करके और वैध सर्वरों के लिए DNS अनुरोधों के माध्यम से डेटा को बाहर निकालने के लिए अपने पीड़ितों से समझौता करने के लिए हमलावरों की AitM क्षमताओं पर निर्भर करता है। आखिरी बार हमने किसी हमले में इस्तेमाल की गई डीसीएम को 2018 में देखा था।

सार्वजनिक दस्तावेज़ीकरण

DCM को सबसे पहले चीनी कंपनी द्वारा प्रलेखित किया गया था 2012 में जियांगमिन, हालाँकि उस समय इसका नाम अज्ञात रखा गया था, और बाद में इसे डार्क स्पेक्टर नाम दिया गया 2016 में टेनसेंट.

एनएसपीएक्स30

NSPX30 का सबसे पुराना नमूना जो हमें मिला है, उसे 6 जून को संकलित किया गया थाth, 2018. NSPX30 में DCM की तुलना में एक अलग घटक कॉन्फ़िगरेशन है क्योंकि इसके संचालन को दो चरणों में विभाजित किया गया है, जो पूरी तरह से हमलावर की AitM क्षमता पर निर्भर करता है। DCM का कोड छोटे घटकों में विभाजित किया गया था।

हमने प्लगइन नमूनों में पाए गए पीडीबी पथों के नाम पर इम्प्लांट का नाम रखा:

- Z:वर्कस्पेसmm32NSPX30Pluginspluginb001.pdb

- Z:वर्कस्पेसकोडMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

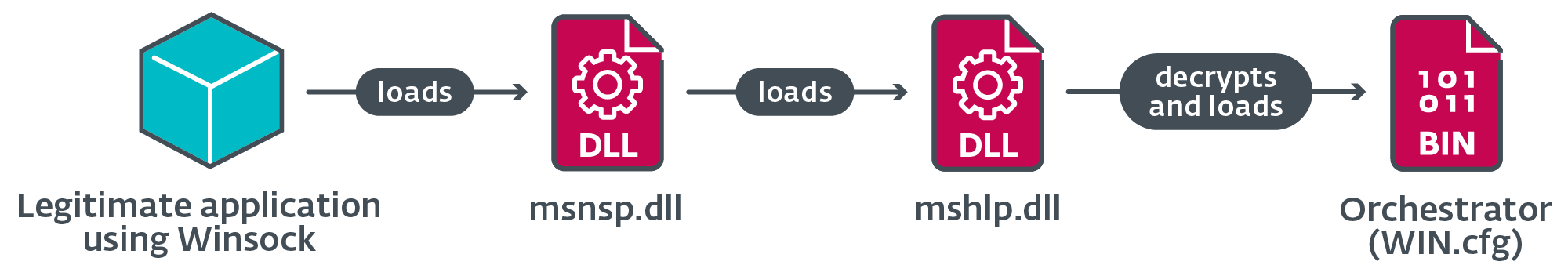

हमारा मानना है कि एनएसपी इसकी दृढ़ता तकनीक को संदर्भित करता है: लगातार लोडर डीएलएल, जिसे डिस्क पर नाम दिया गया है msnsp.dll, आंतरिक रूप से नामित है mynsp.dll (निर्यात तालिका डेटा के अनुसार), शायद इसलिए कि यह विंसॉक के रूप में स्थापित है nएएमईsगति pरोविडर (एनएसपी)।

अंततः, हमारी सर्वोत्तम जानकारी के अनुसार, इस प्रकाशन से पहले NSPX30 को सार्वजनिक रूप से प्रलेखित नहीं किया गया है।

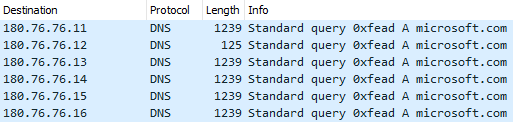

तकनीकी विश्लेषण

ईएसईटी टेलीमेट्री का उपयोग करते हुए, हमने निर्धारित किया कि जब वैध सॉफ़्टवेयर (अनएन्क्रिप्टेड) HTTP प्रोटोकॉल का उपयोग करके वैध सर्वर से अपडेट डाउनलोड करने का प्रयास करता है तो मशीनों से छेड़छाड़ की जाती है। हाईजैक किए गए सॉफ़्टवेयर अपडेट में Tencent QQ, Sogou Pinyin और WPS Office जैसे लोकप्रिय चीनी सॉफ़्टवेयर अपडेट शामिल हैं।

ईएसईटी टेलीमेट्री में देखी गई निष्पादन की श्रृंखला का एक चित्रण चित्र 8 में दिखाया गया है।

तालिका 2 में, हम एक यूआरएल और आईपी पते का एक उदाहरण प्रदान करते हैं जिस पर डाउनलोड होने के समय उपयोगकर्ता के सिस्टम पर डोमेन का समाधान किया गया था।

तालिका 2. एक अवलोकन किया गया यूआरएल, सर्वर आईपी पता, और एक वैध डाउनलोडर घटक का प्रक्रिया नाम

|

यूआरएल |

पहले देखा |

आईपी पते |

ASN |

डाउनलोडर |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93 [।] 171 |

AS58461 (चाइनानेट) |

Tencentdl.exe |

ईएसईटी टेलीमेट्री और निष्क्रिय डीएनएस जानकारी के अनुसार, अन्य मामलों में देखे गए आईपी पते वैध सॉफ्टवेयर कंपनियों के डोमेन से जुड़े हैं; हमने उनमें से कुछ पर लाखों कनेक्शन पंजीकृत किए हैं, और हमने उन आईपी पतों से वैध सॉफ़्टवेयर घटकों को डाउनलोड होते देखा है।

नेटवर्क प्रत्यारोपण परिकल्पना

दुर्भावनापूर्ण अपडेट के रूप में हमलावर NSPX30 वितरित करने में वास्तव में कैसे सक्षम हैं, यह हमारे लिए अज्ञात है, क्योंकि हमें अभी तक उस उपकरण की खोज नहीं हुई है जो हमलावरों को शुरू में अपने लक्ष्यों से समझौता करने में सक्षम बनाता है।

इन क्षमताओं को प्रदर्शित करने वाले चीन-गठबंधन वाले ख़तरनाक अभिनेताओं के साथ हमारे अपने अनुभव के आधार पर (टालमटोल करने वाला पांडा और जादूगर), साथ ही राउटर इम्प्लांट पर हाल के शोध को जिम्मेदार ठहराया गया है ब्लैकटेक और केमेरो ड्रैगन (उर्फ मस्तंग पांडा), हम अनुमान लगाते हैं कि हमलावर पीड़ितों के नेटवर्क में नेटवर्क इम्प्लांट तैनात कर रहे हैं, संभवतः राउटर या गेटवे जैसे कमजोर नेटवर्क उपकरणों पर।

तथ्य यह है कि हमें DNS के माध्यम से ट्रैफ़िक पुनर्निर्देशन का कोई संकेत नहीं मिला है, यह संकेत दे सकता है कि जब परिकल्पित नेटवर्क इम्प्लांट अपडेट से संबंधित अनएन्क्रिप्टेड HTTP ट्रैफ़िक को रोकता है, तो यह DLL, एक निष्पादन योग्य फ़ाइल या ज़िप संग्रह के रूप में NSPX30 इम्प्लांट के ड्रॉपर के साथ उत्तर देता है। DLL युक्त.

पहले, हमने उल्लेख किया था कि NSPX30 इम्प्लांट अपने C&C बुनियादी ढांचे को अज्ञात करने के लिए हमलावरों की पैकेट अवरोधन क्षमता का उपयोग करता है। निम्नलिखित उपभागों में हम वर्णन करेंगे कि वे ऐसा कैसे करते हैं।

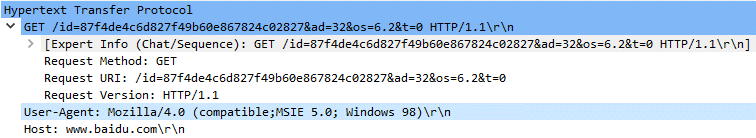

HTTP अवरोधन

पिछले दरवाजे से डाउनलोड करने के लिए, ऑर्केस्ट्रेटर Baidu की वेबसाइट पर एक HTTP अनुरोध (चित्र 9) करता है - एक वैध चीनी खोज इंजन और सॉफ्टवेयर प्रदाता - एक अजीब तरीके से उपयोगकर्ता-एजेंट विंडोज़ 98 पर इंटरनेट एक्सप्लोरर के रूप में प्रच्छन्न। सर्वर से प्रतिक्रिया एक फ़ाइल में सहेजी जाती है जिसमें से बैकडोर घटक निकाला जाता है और मेमोरी में लोड किया जाता है।

RSI अनुरोध- URI कस्टम है और इसमें ऑर्केस्ट्रेटर और समझौता किए गए सिस्टम की जानकारी शामिल है। गैर-अवरुद्ध अनुरोधों में, वैध सर्वर को ऐसा अनुरोध जारी करने से 404 त्रुटि कोड मिलता है। प्लगइन डाउनलोड करने के लिए पिछले दरवाजे से थोड़ी अलग प्रक्रिया का उपयोग किया जाता है अनुरोध- URI.

नेटवर्क इम्प्लांट को बस HTTP GET अनुरोधों को देखने की आवश्यकता होगी www.baidu.com उस विशेष पुराने के साथ उपयोगकर्ता-एजेंट और विश्लेषण करें अनुरोध- URI यह निर्धारित करने के लिए कि कौन सा पेलोड भेजा जाना चाहिए।

यूडीपी अवरोधन

इसके आरंभीकरण के दौरान, पिछला दरवाजा एक निष्क्रिय यूडीपी श्रवण सॉकेट बनाता है और ऑपरेटिंग सिस्टम को पोर्ट असाइन करने देता है। निष्क्रिय बैकडोर का उपयोग करने वाले हमलावरों के लिए जटिलताएँ हो सकती हैं: उदाहरण के लिए, यदि NAT का उपयोग करने वाले फ़ायरवॉल या राउटर नेटवर्क के बाहर से आने वाले संचार को रोकते हैं। इसके अतिरिक्त, इम्प्लांट के नियंत्रक को पिछले दरवाजे से संपर्क करने के लिए क्षतिग्रस्त मशीन का सटीक आईपी पता और पोर्ट जानना आवश्यक है।

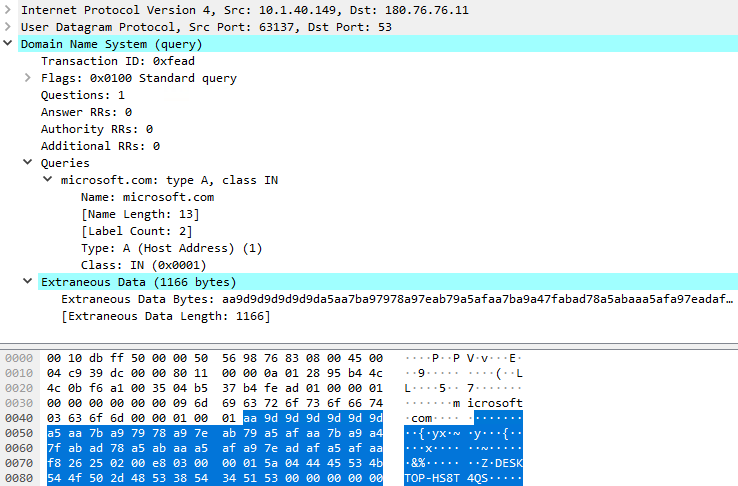

हमारा मानना है कि हमलावरों ने बाद की समस्या को उसी पोर्ट का उपयोग करके हल किया जिस पर पिछला दरवाजा एकत्रित डेटा को बाहर निकालने के लिए आदेशों को सुनता है, इसलिए नेटवर्क इम्प्लांट को ठीक से पता चल जाएगा कि पैकेट को कहां अग्रेषित करना है। डेटा एक्सफ़िल्टरेशन प्रक्रिया, डिफ़ॉल्ट रूप से, सॉकेट बनने के बाद शुरू होती है, और इसमें DNS क्वेरीज़ शामिल होती हैं microsoft.com कार्यक्षेत्र; एकत्रित डेटा को DNS पैकेट में जोड़ा जाता है। चित्र 10 पिछले दरवाजे से भेजी गई पहली DNS क्वेरी का कैप्चर दिखाता है।

पहली DNS क्वेरी भेजी जाती है १३८.९१.१६८[.]२०५:७३३ (एक सर्वर, जो लेखन के समय, किसी भी DNS सेवा को उजागर नहीं करता है) और निम्नलिखित प्रत्येक क्वेरी के लिए, गंतव्य आईपी पते को अगले पते में बदल दिया जाता है, जैसा कि चित्र 11 में दिखाया गया है।

RSI 180.76.76.0/24 नेटवर्क Baidu के स्वामित्व में है, और दिलचस्प बात यह है कि इन आईपी पते पर कुछ सर्वर DNS सेवाओं को उजागर करते हैं, जैसे 180.76.76.76, जो कि Baidu का है सार्वजनिक डीएनएस सेवा.

हमारा मानना है कि जब DNS क्वेरी पैकेट को इंटरसेप्ट किया जाता है, तो नेटवर्क इम्प्लांट उन्हें हमलावरों के सर्वर पर भेज देता है। उदाहरण के लिए, फिंगरप्रिंट बनाने के लिए इम्प्लांट कई मानों को मिलाकर पैकेट को आसानी से फ़िल्टर कर सकता है:

- गंतव्य आईपी पता

- यूडीपी पोर्ट (हमने देखा 53, 4499, तथा 8000),

- DNS क्वेरी मिलान की लेनदेन आईडी 0xFEAD,

- डोमेन नाम, और,

- बाहरी डेटा के साथ DNS क्वेरी संलग्न है।

अंतिम विचार

पैकेटों को रोकने के लिए हमलावरों की AitM क्षमता का उपयोग करना उनके C&C बुनियादी ढांचे के स्थान को छिपाने का एक चतुर तरीका है। हमने चीन के बाहर - यानी, जापान और यूनाइटेड किंगडम में - पीड़ितों को देखा है, जिनके खिलाफ ऑर्केस्ट्रेटर पिछले दरवाजे को तैनात करने में सक्षम था। फिर हमलावरों ने प्लगइन्स डाउनलोड करने के लिए पिछले दरवाजे से आदेश भेजे; उदाहरण के लिए, यूके के पीड़ित को Tencent QQ से जानकारी और चैट एकत्र करने के लिए डिज़ाइन किए गए दो प्लगइन्स प्राप्त हुए। इसलिए, हम जानते हैं कि एआईटीएम प्रणाली मौजूद थी और काम कर रही थी, और हमें यह मान लेना चाहिए कि एक्सफिल्ट्रेशन तंत्र भी ठीक से काम कर रहा था।

कुछ सर्वर - उदाहरण के लिए, में 180.76.76.0/24 नेटवर्क - प्रतीत होता है anycasted, जिसका अर्थ है कि आने वाले अनुरोधों का उत्तर देने के लिए दुनिया भर में कई सर्वर जियोलोकेटेड हो सकते हैं। इससे पता चलता है कि नेटवर्क अवरोधन Baidu के नेटवर्क के करीब होने के बजाय लक्ष्य के करीब किया जा सकता है। चीनी आईएसपी से अवरोधन की भी संभावना नहीं है क्योंकि Baidu के नेटवर्क बुनियादी ढांचे का एक हिस्सा चीन के बाहर है, इसलिए चीन के बाहर के पीड़ित Baidu सेवाओं तक पहुंचने के लिए किसी भी चीनी ISP के माध्यम से नहीं जा सकते हैं।

एनएसपीएक्स30

निम्नलिखित अनुभागों में हम मैलवेयर के निष्पादन के प्रमुख चरणों का वर्णन करेंगे।

स्टेज 1

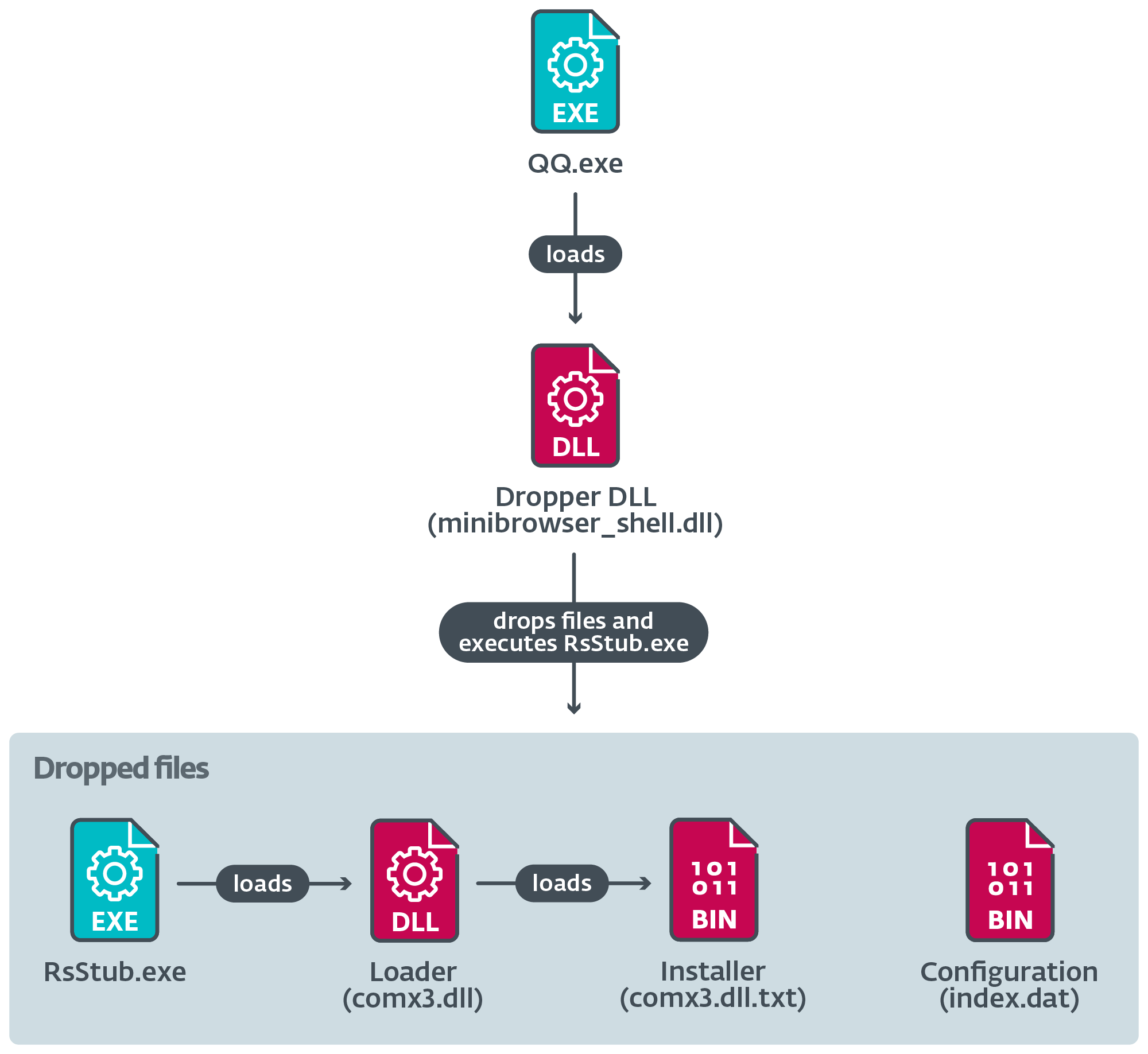

चित्र 12 निष्पादन श्रृंखला को दिखाता है जब वैध घटक एक दुर्भावनापूर्ण ड्रॉपर डीएलएल को लोड करता है जो डिस्क पर कई फाइलें बनाता है।

ड्रॉपर निष्पादित करता है RsStub.exe, चीनी एंटीमैलवेयर उत्पाद राइजिंग एंटीवायरस का एक वैध सॉफ़्टवेयर घटक, जिसका दुरुपयोग दुर्भावनापूर्ण को साइड-लोड करने के लिए किया जाता है comx3.dll.

चित्र 13 इस घटक के निष्पादन के दौरान उठाए गए प्रमुख कदमों को दर्शाता है।

. RsStub.exe कॉल बाहर निकलने की प्रक्रिया, वैध एपीआई फ़ंक्शन कोड के बजाय शेलकोड से लोडर फ़ंक्शन निष्पादित किया जाता है।

लोडर फ़ाइल से इंस्टॉलर DLL को डिक्रिप्ट करता है comx3.dll.txt; शेलकोड फिर इंस्टॉलर डीएलएल को मेमोरी में लोड करता है और उसके प्रवेश बिंदु को कॉल करता है।

इंस्टॉलर डीएलएल

इंस्टॉलर एक नई उन्नत प्रक्रिया बनाने के लिए ओपन-सोर्स कार्यान्वयन से ली गई यूएसी बाईपास तकनीकों का उपयोग करता है। यह किसका उपयोग करता है यह कई स्थितियों पर निर्भर करता है, जैसा कि तालिका 3 में देखा गया है।

तालिका 3. मुख्य शर्त और संबंधित उप-शर्तें जिन्हें यूएसी बाईपास तकनीक लागू करने के लिए पूरा किया जाना चाहिए

स्थितियाँ दो प्रक्रियाओं की उपस्थिति को सत्यापित करती हैं: हम ऐसा मानते हैं avp.exe कैसपर्सकी के एंटीमैलवेयर सॉफ़्टवेयर का एक घटक है, और rstray.exe उभरते एंटीवायरस का एक घटक।

इंस्टॉलर विंडोज डिफेंडर द्वारा नमूनों की प्रस्तुति को अक्षम करने का प्रयास करता है, और लोडर डीएलएल के लिए एक बहिष्करण नियम जोड़ता है msnsp.dll. यह cmd.exe के माध्यम से दो PowerShell कमांड निष्पादित करके ऐसा करता है:

- सीएमडी /सी पावरशेल -इनपुटफॉर्मेट कोई नहीं -आउटपुटफॉर्मेट कोई नहीं -नॉनइंटरएक्टिव -कमांड सेट-एमपीप्रेफरेंस -सबमिटसैंपल्सकंसेंट 0

- सीएमडी /सी पावरशेल -इनपुटफॉर्मेट कोई नहीं -आउटपुटफॉर्मेट कोई नहीं -नॉनइंटरएक्टिव -कमांड ऐड-एमपीप्रेफरेंस -एक्सक्लूजनपाथ "सी:प्रोग्राम फाइल्स (x86)कॉमन फाइल्समाइक्रोसॉफ्ट शेयर्डटेक्स्टकॉन्वएमएसएनएसपी.डीएलएल"

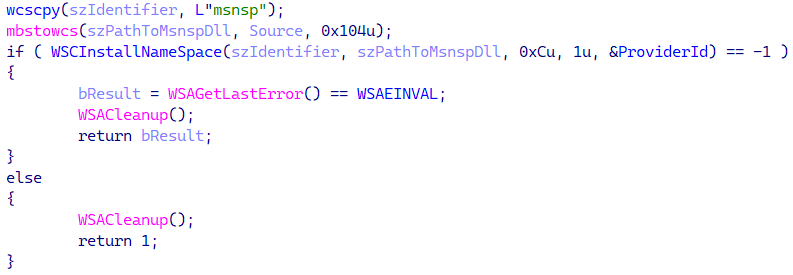

इसके बाद इंस्टॉलर लगातार लोडर DLL को छोड़ देता है सी:प्रोग्राम फ़ाइलें (x86)सामान्य फ़ाइलेंमाइक्रोसॉफ्ट shareTextConvmsnsp.dll और एपीआई का उपयोग करके इसके लिए दृढ़ता स्थापित करता है WSCइनस्टॉलनेमस्पेस DLL को एक के रूप में स्थापित करने के लिए विंसॉक नेमस्पेस प्रदाता नामित एमएसएनएसपी, जैसा कि चित्र एक में दिखाया गया है।

परिणामस्वरूप, जब भी कोई प्रक्रिया Winsock का उपयोग करेगी तो DLL स्वचालित रूप से लोड हो जाएगा।

अंत में, इंस्टॉलर लोडर DLL को हटा देता है mshlp.dll और एन्क्रिप्टेड ऑर्केस्ट्रेटर डीएलएल जीत.सीएफजी सेवा मेरे सी:प्रोग्रामडेटाविंडोज.

स्टेज 2

यह चरण निष्पादन से प्रारंभ होता है msnsp.dll. चित्र 15 चरण 2 में लोडिंग श्रृंखला को दर्शाता है।

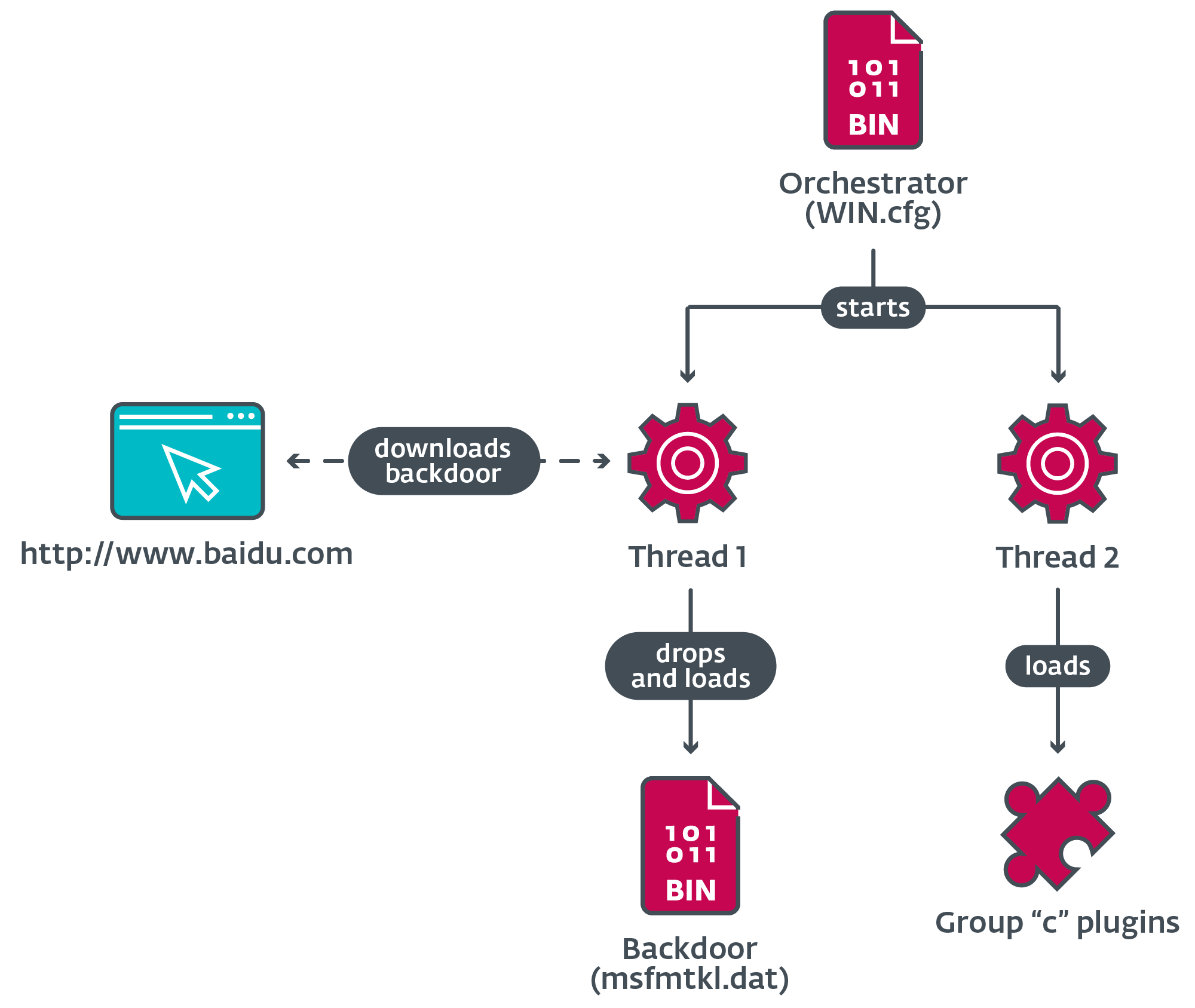

वाद्यवृंदकार

चित्र 16 ऑर्केस्ट्रेटर द्वारा किए गए प्रमुख कार्यों को दर्शाता है, जिसमें बैकडोर प्राप्त करना और प्लगइन्स लोड करना शामिल है।

लोड होने पर, ऑर्केस्ट्रेटर अपने कार्यों को करने के लिए दो थ्रेड बनाता है।

ऑर्केस्ट्रेटर धागा 1

ऑर्केस्ट्रेटर डिस्क से मूल ड्रॉपर फ़ाइल को हटा देता है, और पिछले दरवाजे से लोड करने का प्रयास करता है msfmtkl.dat. यदि फ़ाइल मौजूद नहीं है या खुलने में विफल रहती है, तो ऑर्केस्ट्रेटर चीनी कंपनी Baidu की वैध वेबसाइट से कनेक्शन खोलने के लिए विंडोज इंटरनेट एपीआई का उपयोग करता है जैसा कि पहले बताया गया है।

सर्वर से प्रतिक्रिया एक सत्यापन प्रक्रिया के अधीन एक अस्थायी फ़ाइल में सहेजी जाती है; यदि सभी शर्तें पूरी हो जाती हैं, तो फ़ाइल के अंदर मौजूद एन्क्रिप्टेड पेलोड को एक नई फ़ाइल में लिखा जाता है और उसका नाम बदल दिया जाता है msfmtkl.dat.

एन्क्रिप्टेड पेलोड के साथ नई फ़ाइल बनने के बाद, ऑर्केस्ट्रेटर इसकी सामग्री को पढ़ता है और RC4 का उपयोग करके पेलोड को डिक्रिप्ट करता है। परिणामी पीई को मेमोरी में लोड किया जाता है और इसके प्रवेश बिंदु को निष्पादित किया जाता है।

ऑर्केस्ट्रेटर धागा 2

वर्तमान प्रक्रिया के नाम के आधार पर, ऑर्केस्ट्रेटर कई क्रियाएं करता है, जिसमें प्लगइन्स को लोड करना और चीनी मूल के तीन एंटीमैलवेयर सॉफ़्टवेयर उत्पादों के स्थानीय डेटाबेस में लोडर डीएलएल को अनुमति देने के लिए बहिष्करण जोड़ना शामिल है।

तालिका 4 तब की गई कार्रवाइयों का वर्णन करती है जब प्रक्रिया का नाम एक सुरक्षा सॉफ़्टवेयर सूट से मेल खाता है जिसमें ऑर्केस्ट्रेटर अपने लोडरों को अनुमति दे सकता है।

तालिका 4. विशिष्ट सुरक्षा सॉफ़्टवेयर के नाम के साथ किसी प्रक्रिया में निष्पादित करते समय ऑर्केस्ट्रेटर क्रियाएँ

|

प्रक्रिया नाम |

लक्षित सॉफ्टवेयर |

कार्य |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

वैध DLL लोड करने का प्रयास TAVinterface.dll निर्यातित फ़ंक्शन का उपयोग करने के लिए CreateTaveInstance एक इंटरफ़ेस प्राप्त करने के लिए. इंटरफ़ेस से दूसरे फ़ंक्शन को कॉल करते समय, यह एक फ़ाइल पथ को पैरामीटर के रूप में पास करता है। |

|

|

360safe.exe 360ट्रे.exe |

वैध DLL लोड करने का प्रयास Deepscancloudcom2.dll निर्यातित कार्यों का उपयोग करने के लिए XDOopen, XDAdRecordsEx, तथा XDCबंद करें, यह SQL डेटाबेस फ़ाइल में एक नई प्रविष्टि जोड़ता है स्पीडमेम2.एचजी. |

|

|

360sd.exe |

फ़ाइल खोलने का प्रयास किया जा रहा है sl2.db एक बेस64-एन्कोडेड बाइनरी संरचना जोड़ने के लिए जिसमें लोडर डीएलएल का पथ शामिल है। |

|

|

kxescore.exe kxetray.exe |

वैध DLL लोड करने का प्रयास सुरक्षाkxescankhistory.dll निर्यातित फ़ंक्शन का उपयोग करने के लिए KSDllGetClassObject एक इंटरफ़ेस प्राप्त करने के लिए. जब यह vtable से किसी एक फ़ंक्शन को कॉल करता है, तो यह एक फ़ाइल पथ को पैरामीटर के रूप में पास करता है। |

तालिका 5 तब की गई कार्रवाइयों का वर्णन करती है जब प्रक्रिया का नाम चयनित त्वरित-मैसेजिंग सॉफ़्टवेयर से मेल खाता है। इन मामलों में, ऑर्केस्ट्रेटर डिस्क से प्लगइन्स लोड करता है।

तालिका 5. विशिष्ट इंस्टेंट-मैसेजिंग सॉफ़्टवेयर के नाम के साथ एक प्रक्रिया में निष्पादित करते समय ऑकेस्ट्रेटर क्रियाएँ

|

प्रक्रिया नाम |

लक्षित सॉफ्टवेयर |

कार्य |

|

qq.exe |

नामक म्यूटेक्स बनाने का प्रयास QQ संदेश लॉक प्राप्त करें. यदि म्यूटेक्स पहले से मौजूद नहीं है, तो यह प्लगइन्स को लोड करता है c001.dat, c002.dat, तथा c003.dat डिस्क से. |

|

|

wechat.exe |

प्लगइन लोड करता है c006.dat. |

|

|

टेलीग्राम.exe |

प्लगइन लोड करता है c007.dat. |

|

|

स्काइप.exe |

प्लगइन लोड करता है c003.dat. |

|

|

cc.exe |

अज्ञात; संभवत: क्लाउडचैट. |

|

|

RAIDCALL.exe |

||

|

yy.exe |

अज्ञात; संभवतः से एक आवेदन YY सोशल नेटवर्क. |

|

|

aliim.exe |

प्लगइन लोड करता है c005.dat. |

संबंधित क्रियाएं पूरी करने के बाद, थ्रेड वापस आ जाता है।

प्लगइन्स समूह "सी"

ऑर्केस्ट्रेटर कोड के हमारे विश्लेषण से, हम समझते हैं कि "सी" समूह के कम से कम छह प्लगइन्स मौजूद हो सकते हैं, जिनमें से इस समय केवल तीन ही हमें ज्ञात हैं।

तालिका 6 पहचाने गए प्लगइन्स की बुनियादी कार्यक्षमता का वर्णन करती है।

तालिका 6. समूह "सी" से प्लगइन्स का विवरण

|

प्लगइन का नाम |

Description |

|

c001.dat |

QQ डेटाबेस से जानकारी चुराता है, जिसमें क्रेडेंशियल, चैट लॉग, संपर्क सूचियाँ और बहुत कुछ शामिल है। |

|

c002.dat |

Tencent QQ के कई कार्यों को हुक करता है KernelUtil.dll और Common.dll की याद में QQ.exe प्रक्रिया, प्रत्यक्ष और समूह संदेशों के अवरोधन और डेटाबेस के लिए SQL क्वेरी को सक्षम करना। |

|

c003.dat |

कई एपीआई हुक: - CoCreateInstance - वेवइनओपन - तरंगइनक्लोज़ - वेवइनऐडबफ़र - वेवआउटओपन - वेवऑउटराइट - वेवआउटक्लोज़ यह प्लगइन को कई प्रक्रियाओं में ऑडियो वार्तालापों को इंटरसेप्ट करने में सक्षम बनाता है। |

पिछले दरवाजे

हमने पिछले दरवाजे के मूल उद्देश्य पर पहले ही कई विवरण साझा किए हैं: इसके नियंत्रक के साथ संचार करना और एकत्रित डेटा को बाहर निकालना। नियंत्रक के साथ संचार अधिकतर प्लगइन कॉन्फ़िगरेशन डेटा को एक अनएन्क्रिप्टेड फ़ाइल में लिखने पर आधारित होता है लाइसेंस, और लोड किए गए प्लगइन्स से कार्यक्षमता को लागू करना। तालिका 7 पिछले दरवाजे से संभाले जाने वाले सर्वाधिक प्रासंगिक आदेशों का वर्णन करती है।

तालिका 7. पिछले दरवाजे से संचालित कुछ आदेशों का विवरण

|

कमांड आईडी |

Description |

|

0x04 |

एक रिवर्स शेल बनाता या बंद करता है और इनपुट और आउटपुट को संभालता है। |

|

0x17 |

नियंत्रक द्वारा प्रदान किए गए पथों के साथ फ़ाइल को स्थानांतरित करता है। |

|

0x1C |

इम्प्लांट को अनइंस्टॉल करता है. |

|

0x1E |

किसी निर्दिष्ट निर्देशिका से फ़ाइल जानकारी एकत्र करता है, या ड्राइव की जानकारी एकत्र करता है। |

|

0x28 |

नियंत्रक द्वारा दिए गए पीआईडी के साथ एक प्रक्रिया समाप्त हो जाती है। |

प्लगइन समूह "ए" और "बी"

बैकडोर घटक में अपना स्वयं का एम्बेडेड प्लगइन डीएलएल होता है (तालिका 8 देखें) जो डिस्क पर लिखा जाता है और बैकडोर को इसकी बुनियादी जासूसी और सूचना-संग्रह क्षमताएं प्रदान करता है।

तालिका 8. पिछले दरवाजे में एम्बेडेड प्लगइन समूह "ए" और "बी" का विवरण

|

प्लगइन का नाम |

Description |

|

a010.dat |

रजिस्ट्री से स्थापित सॉफ़्टवेयर जानकारी एकत्रित करता है। |

|

b010.dat |

स्क्रीनशॉट लेता है. |

|

b011.dat |

बेसिक कीलॉगर. |

निष्कर्ष

हमने ब्लैकवुड नाम के एक खतरनाक अभिनेता के हमलों और क्षमताओं का विश्लेषण किया है, जिसने चीन, जापान और यूनाइटेड किंगडम के व्यक्तियों और कंपनियों के खिलाफ साइबर जासूसी अभियान चलाया है। हमने ब्लैकवुड द्वारा तैनात किए गए कस्टम इम्प्लांट एनएसपीएक्स30 के विकास को 2005 तक एक छोटे से पिछले दरवाजे पर मैप किया, जिसे हमने प्रोजेक्ट वुड नाम दिया है।

दिलचस्प बात यह है कि 2005 का प्रोजेक्ट वुड इम्प्लांट मैलवेयर विकास में अनुभव वाले डेवलपर्स का काम प्रतीत होता है, लागू की गई तकनीकों को देखते हुए, हमें यह विश्वास हो गया है कि हमें अभी भी प्राइमर्डियल बैकडोर के इतिहास के बारे में और अधिक पता लगाना बाकी है।

WeLiveSecurity पर प्रकाशित हमारे शोध के बारे में किसी भी पूछताछ के लिए, कृपया हमसे यहां संपर्क करें धमकीइंटेल@eset.com.

ईएसईटी रिसर्च निजी एपीटी खुफिया रिपोर्ट और डेटा फीड प्रदान करता है। इस सेवा के बारे में किसी भी पूछताछ के लिए, पर जाएँ ईएसईटी थ्रेट इंटेलिजेंस इस पृष्ठ पर ज़ूम कई वीडियो ट्यूटोरियल और अन्य साहायक साधन प्रदान करता है।

IOCs

फ़ाइलें

|

शा 1 |

फ़ाइल का नाम |

ईएसईटी पहचान नाम |

Description |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

मिनीब्राउज़र_शेल.dll |

Win32/एजेंट.एएफवाईआई |

NSPX30 प्रारंभिक ड्रॉपर। |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/एजेंट.AFYH |

इंस्टॉलर के लिए लोडर. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/एजेंट.AFYH |

लगातार लोडर. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/एजेंट.AFYH |

ऑर्केस्ट्रेटर के लिए लोडर. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/ट्रोजनड्रॉपर.एजेंट.एसडब्ल्यूआर |

डिक्रिप्टेड इंस्टॉलर. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

जीत.सीएफजी |

Win32/एजेंट.एएफवाईआई |

डिक्रिप्टेड ऑर्केस्ट्रेटर। |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/एजेंट.VKT |

डिक्रिप्टेड बैकडोर। |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/एजेंट.एएफवाईआई |

क्रेडेंशियल्स और डेटा चोरी करने वाला प्लगइन। |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/एजेंट.एएफवाईआई |

Tencent QQ संदेश अवरोधन प्लगइन। |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/एजेंट.एएफवाईआई |

ऑडियो कैप्चर प्लगइन. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/एजेंट.VKT |

सूचना संग्राहक प्लगइन. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/एजेंट.VKT |

कीलॉगर प्लगइन. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/एजेंट.VKT |

स्क्रीन कैप्चर प्लगइन. |

नेटवर्क

|

IP |

डोमेन |

होस्टिंग प्रदाता |

पहले देखा |

विवरण |

|

104.193.88 [।] 123 |

www.baidu[.]com |

बीजिंग Baidu नेटकॉम विज्ञान और प्रौद्योगिकी कंपनी लिमिटेड |

2017-08-04 |

पेलोड डाउनलोड करने के लिए ऑर्केस्ट्रेटर और पिछले दरवाजे के घटकों द्वारा वैध वेबसाइट से संपर्क किया गया। HTTP GET अनुरोध को AitM द्वारा इंटरसेप्ट किया गया है। |

|

183.134.93 [।] 171 |

dl_dir.qq[.]com |

आईआरटी-चाइनानेट-जेडजे |

2021-10-17 |

यूआरएल का वह हिस्सा जहां से वैध सॉफ़्टवेयर द्वारा ड्रॉपर डाउनलोड किया गया था। |

MITER ATT&CK तकनीक

यह तालिका का उपयोग करके बनाई गई थी संस्करण MITER ATT&CK ढांचे के 14.

|

युक्ति |

ID |

नाम |

Description |

|

संसाधन विकास |

क्षमता विकसित करें: मैलवेयर |

ब्लैकवुड ने NSPX30 नामक एक कस्टम इम्प्लांट का उपयोग किया। |

|

|

प्रारंभिक पहुंच |

आपूर्ति श्रृंखला समझौता |

NSPX30 का ड्रॉपर घटक तब वितरित किया जाता है जब वैध सॉफ़्टवेयर अद्यतन अनुरोध AitM के माध्यम से इंटरसेप्ट किए जाते हैं। |

|

|

निष्पादन |

कमांड और स्क्रिप्टिंग दुभाषिया: पावरशेल |

NSPX30 का इंस्टॉलर घटक विंडोज डिफेंडर के नमूना सबमिशन को अक्षम करने के लिए पावरशेल का उपयोग करता है, और लोडर घटक के लिए एक बहिष्करण जोड़ता है। |

|

|

कमांड और स्क्रिप्टिंग दुभाषिया: विंडोज कमांड शेल |

NSPX30 के इंस्टॉलर का उपयोग कर सकते हैं cmd.exe यूएसी को बायपास करने का प्रयास करते समय। NSPX30 का पिछला दरवाजा एक रिवर्स शेल बना सकता है। |

||

|

कमांड और स्क्रिप्टिंग दुभाषिया: विजुअल बेसिक |

UAC को बायपास करने का प्रयास करते समय NSPX30 का इंस्टॉलर VBScript का उपयोग कर सकता है। |

||

|

मूल निवासी एपीआई |

NSPX30 का इंस्टॉलर और पिछले दरवाजे का उपयोग CreateProcessA/W घटकों को निष्पादित करने के लिए एपीआई। |

||

|

हठ |

हाइजैक निष्पादन प्रवाह |

Winsock प्रारंभ होने पर NSPX30 का लोडर स्वचालित रूप से एक प्रक्रिया में लोड हो जाता है। |

|

|

प्रिविलेज एस्केलेशन |

घटना ट्रिगर निष्पादन |

NSPX30 का इंस्टॉलर मीडिया बटन कुंजी मान को बदलने के लिए रजिस्ट्री को संशोधित करता है (APPCOMMAND_LAUNCH_APP2) इसके निष्पादन योग्य लोडर को इंगित करने के लिए। |

|

|

दुरुपयोग ऊंचाई नियंत्रण तंत्र: बायपास उपयोगकर्ता खाता नियंत्रण |

NSPX30 का इंस्टॉलर UAC बायपास का प्रयास करने के लिए तीन तकनीकों का उपयोग करता है। |

||

|

रक्षा चोरी |

फाइलों या सूचनाओं को डिओबफसकेट/डीकोड करें |

NSPX30 के इंस्टॉलर, ऑर्केस्ट्रेटर, बैकडोर और कॉन्फ़िगरेशन फ़ाइलों को RC4, या बिटवाइज़ और अंकगणितीय निर्देशों के संयोजन के साथ डिक्रिप्ट किया जाता है। |

|

|

इंपेयर डिफेंस: टूल्स को डिसेबल या मॉडिफाई करें |

NSPX30 का इंस्टॉलर विंडोज डिफेंडर के सैंपल सबमिशन को अक्षम कर देता है, और लोडर घटक के लिए एक बहिष्करण जोड़ता है। NSPX30 का ऑर्केस्ट्रेटर अपने लोडर घटकों को अनुमति देने के लिए सुरक्षा सॉफ़्टवेयर के डेटाबेस को बदल सकता है। लक्षित सॉफ़्टवेयर में शामिल हैं: Tencent PC मैनेजर, 360 सेफगार्ड, 360 एंटीवायरस और किंग्सॉफ्ट एंटीवायरस। |

||

|

संकेतक हटाना: फ़ाइल हटाना |

NSPX30 अपनी फ़ाइलें हटा सकता है. |

||

|

संकेतक हटाना: स्पष्ट दृढ़ता |

NSPX30 इसकी दृढ़ता को दूर कर सकता है। |

||

|

अप्रत्यक्ष आदेश निष्पादन |

NSPX30 का इंस्टॉलर विंडोज़ कमांड शेल के माध्यम से पावरशेल निष्पादित करता है। |

||

|

बहाना बनाना: वैध नाम या स्थान का मिलान करें |

NSPX30 के घटक वैध फ़ोल्डर में संग्रहीत हैं %प्रोग्रामडेटा%इंटेल. |

||

|

रजिस्ट्री संशोधित करें |

UAC को बायपास करने का प्रयास करते समय NSPX30 का इंस्टॉलर रजिस्ट्री को संशोधित कर सकता है। |

||

|

अस्पष्ट फ़ाइलें या सूचना |

NSPX30 के घटकों को डिस्क पर एन्क्रिप्टेड रूप में संग्रहीत किया जाता है। |

||

|

अस्पष्ट फ़ाइलें या जानकारी: एंबेडेड पेलोड |

NSPX30 के ड्रॉपर में एम्बेडेड घटक होते हैं। NSPX30 के लोडर में एम्बेडेड शेलकोड है। |

||

|

सिस्टम बाइनरी प्रॉक्सी निष्पादन: Rundll32 |

NSPX30 के इंस्टॉलर को इसके माध्यम से लोड किया जा सकता है rundll32.exe. |

||

|

क्रेडेंशियल एक्सेस |

बीच में विरोधी |

एनएसपीएक्स30 इम्प्लांट एआईटीएम हमलों के माध्यम से पीड़ितों तक पहुंचाया जाता है। |

|

|

पासवर्ड स्टोर से क्रेडेंशियल |

NSPX30 प्लगइन c001.dat Tencent QQ डेटाबेस से क्रेडेंशियल चुरा सकते हैं। |

||

|

खोज |

फ़ाइल और निर्देशिका डिस्कवरी |

NSPX30 का बैकडोर और प्लगइन्स फाइलों को सूचीबद्ध कर सकते हैं। |

|

|

क्वेरी रजिस्ट्री |

एनएसपीएक्स30 a010.dat प्लगइन रजिस्ट्री से इंस्टॉल किए गए सॉफ़्टवेयर की विभिन्न जानकारी एकत्र करता है। |

||

|

सॉफ्टवेयर डिस्कवरी |

एनएसपीएक्स30 a010.dat प्लगइन रजिस्ट्री से जानकारी एकत्र करता है। |

||

|

सिस्टम सूचना डिस्कवरी |

NSPX30 का पिछला दरवाज़ा सिस्टम जानकारी एकत्र करता है। |

||

|

सिस्टम नेटवर्क कॉन्फ़िगरेशन डिस्कवरी |

NSPX30 का पिछला दरवाजा विभिन्न नेटवर्क एडाप्टर जानकारी एकत्र करता है। |

||

|

सिस्टम नेटवर्क कनेक्शन डिस्कवरी |

NSPX30 का पिछला दरवाजा नेटवर्क एडाप्टर जानकारी एकत्र करता है। |

||

|

सिस्टम ओनर/यूजर डिस्कवरी |

NSPX30 का पिछला दरवाजा सिस्टम और उपयोगकर्ता की जानकारी एकत्र करता है। |

||

|

पुस्तक संग्रह |

इनपुट कैप्चर: कीलॉगिंग |

NSPX30 प्लगइन b011.dat एक बुनियादी keylogger है. |

|

|

संग्रहित डेटा: पुस्तकालय के माध्यम से संग्रह करें |

NSPX30 प्लगइन्स zlib का उपयोग करके एकत्रित जानकारी को संपीड़ित करता है। |

||

|

ऑडियो कैप्चर |

NSPX30 प्लगइन c003.dat इनपुट और आउटपुट ऑडियो स्ट्रीम रिकॉर्ड करता है। |

||

|

स्वचालित संग्रह |

NSPX30 के ऑर्केस्ट्रेटर और बैकडोर जानकारी एकत्र करने के लिए स्वचालित रूप से प्लगइन लॉन्च करते हैं। |

||

|

डेटा चरणबद्ध: स्थानीय डेटा स्टेजिंग |

NSPX30 के प्लगइन्स एक्सफ़िल्ट्रेशन से पहले डेटा को स्थानीय फ़ाइलों में संग्रहीत करते हैं। |

||

|

स्क्रीन पर कब्जा |

NSPX30 प्लगइन b010.dat स्क्रीनशॉट लेता है. |

||

|

आदेश और नियंत्रण |

अनुप्रयोग परत प्रोटोकॉल: वेब प्रोटोकॉल |

NSPX30 के ऑर्केस्ट्रेटर और बैकडोर घटक HTTP का उपयोग करके पेलोड डाउनलोड करते हैं। |

|

|

एप्लिकेशन लेयर प्रोटोकॉल: डीएनएस |

NSPX30 का पिछला दरवाज़ा DNS का उपयोग करके एकत्रित जानकारी को बाहर निकालता है। |

||

|

डेटा एन्कोडिंग: मानक एन्कोडिंग |

एक्सफिल्ट्रेशन के लिए एकत्रित डेटा को zlib से संपीड़ित किया जाता है। |

||

|

डेटा अस्पष्टता |

NSPX30 का पिछला दरवाजा इसके C&C संचार को एन्क्रिप्ट करता है। |

||

|

गैर-अनुप्रयोग परत प्रोटोकॉल |

NSPX30 का पिछला दरवाजा अपने C&C संचार के लिए UDP का उपयोग करता है। |

||

|

प्रतिनिधि |

NSPX30 का इसके C&C सर्वर के साथ संचार एक अज्ञात घटक द्वारा अनुमानित है। |

||

|

exfiltration |

स्वचालित एक्सफिल्ट्रेशन |

उपलब्ध होने पर, NSPX30 का पिछला दरवाजा स्वचालित रूप से किसी भी एकत्रित जानकारी को बाहर निकाल देता है। |

|

|

डेटा स्थानांतरण आकार सीमाएँ |

NSPX30 का पिछला दरवाजा एक निश्चित पैकेट आकार के साथ DNS क्वेरीज़ के माध्यम से एकत्रित डेटा को बाहर निकालता है। |

||

|

वैकल्पिक प्रोटोकॉल पर निष्कासन: अनएन्क्रिप्टेड गैर-सी2 प्रोटोकॉल पर निष्कासन |

NSPX30 का पिछला दरवाज़ा DNS का उपयोग करके एकत्रित जानकारी को बाहर निकालता है। |

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15% तक

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 98

- a

- योग्य

- About

- पहुँच

- अनुसार

- लेखा

- कार्रवाई

- सक्रिय

- गतिविधि

- अभिनेताओं

- इसके अलावा

- अतिरिक्त

- इसके अतिरिक्त

- पता

- पतों

- जोड़ता है

- बाद

- के खिलाफ

- एजेंट

- उर्फ

- सब

- अनुमति सूची

- लगभग

- पहले ही

- भी

- वैकल्पिक

- हालांकि

- an

- विश्लेषण

- विश्लेषण करें

- विश्लेषण किया

- और

- एंटीवायरस

- कोई

- एपीआई

- एपीआई

- प्रकट होता है

- उपकरणों

- आवेदन

- लागू करें

- APT

- पुरालेख

- हैं

- चारों ओर

- AS

- आकलन

- जुड़े

- मान लीजिये

- At

- आक्रमण

- आक्रमण

- करने का प्रयास

- प्रयास करने से

- प्रयास

- ऑडियो

- लेखकों

- स्वतः

- उपलब्ध

- वापस

- पिछले दरवाजे

- पिछले दरवाजे

- Baidu

- आधारित

- बुनियादी

- BE

- क्योंकि

- बन

- किया गया

- से पहले

- जा रहा है

- मानना

- BEST

- बिटवाइज़

- के छात्रों

- बनाया गया

- बटन

- by

- उपमार्ग

- बुलाया

- बुला

- कॉल

- अभियान

- कर सकते हैं

- क्षमताओं

- क्षमता

- सक्षम

- कब्जा

- किया

- मामला

- मामलों

- श्रृंखला

- परिवर्तन

- बदल

- बातचीत

- चीन

- चीनी

- स्पष्ट

- करीब

- बंद कर देता है

- CO

- कोड

- codebase

- इकट्ठा

- संग्रह

- कलेक्टर

- COM

- संयोजन

- संयोजन

- आता है

- सामान्यतः

- संवाद

- संचार

- संचार

- कंपनियों

- कंपनी

- संकलित

- पूरा

- अंग

- घटकों

- समझौता

- छेड़छाड़ की गई

- शर्त

- स्थितियां

- आचरण

- विन्यास

- जुड़ा हुआ

- संबंध

- कनेक्शन

- माना

- होते हैं

- संपर्क करें

- शामिल हैं

- अंतर्वस्तु

- नियंत्रण

- नियंत्रक

- बातचीत

- निगम

- इसी

- सका

- बनाना

- बनाया

- बनाता है

- साख

- वर्तमान

- रिवाज

- साइबर सुरक्षा

- अंधेरा

- तिथि

- डेटा अंक

- डाटाबेस

- डेटाबेस

- तारीख

- डीसीएम

- डीसीएम के

- दशकों

- चूक

- उद्धार

- दिया गया

- पहुंचाने

- निर्भर करता है

- तैनात

- तैनात

- तैनाती

- वर्णन

- वर्णन करता है

- विवरण

- बनाया गया

- गंतव्य

- विस्तृत

- विवरण

- पता चला

- खोज

- निर्धारित करना

- निर्धारित

- विकसित

- डेवलपर्स

- विकास

- के घटनाक्रम

- डीआईडी

- अंतर

- विभिन्न

- प्रत्यक्ष

- अन्य वायरल पोस्ट से

- की खोज

- वितरण

- विभाजित

- DNS

- do

- दस्तावेज़ीकरण

- कर देता है

- डोमेन

- डोमेन

- डाउनलोड

- ड्रॉप

- दौरान

- से प्रत्येक

- शीघ्र

- आसानी

- बुलंद

- ईमेल

- एम्बेडेड

- सक्षम बनाता है

- समर्थकारी

- एन्कोडिंग

- एन्क्रिप्टेड

- मनोहन

- इंजन

- अभियांत्रिकी

- प्रविष्टि

- त्रुटि

- स्थापित करता

- घटनाओं

- विकास

- विकसित

- उद्विकासी

- ठीक ठीक

- उदाहरण

- निष्पादित

- मार डाला

- निष्पादित करता है

- को क्रियान्वित

- निष्पादन

- एक्सफ़िलिएशन

- एक्ज़िबिट

- मौजूद

- अनुभव

- समझाया

- एक्सप्लोरर

- निर्यात

- तथ्य

- विफल रहता है

- विशेषताएं

- आकृति

- पट्टिका

- फ़ाइलें

- फ़िल्टर

- खोज

- निष्कर्ष

- अंगुली की छाप

- फायरवॉल

- प्रथम

- तय

- निम्नलिखित

- के लिए

- प्रपत्र

- आगे

- पाया

- से

- पूरी तरह से

- समारोह

- कार्यक्षमता

- कार्यों

- प्रवेश द्वार

- उत्पन्न

- भौगोलिक

- मिल

- GitHub

- देना

- दी

- Go

- समूह

- समूह की

- था

- हैंडल

- है

- हेडर

- यहाँ उत्पन्न करें

- छिपाना

- उच्च प्रोफ़ाइल

- इतिहास

- हांग

- हॉगकॉग

- कैसे

- तथापि

- एचटीएमएल

- http

- HTTPS

- ID

- पहचान

- if

- दिखाता है

- की छवि

- कार्यान्वयन

- कार्यान्वित

- in

- शामिल

- शामिल

- सहित

- आवक

- बढ़ जाती है

- संकेत मिलता है

- संकेत

- संकेतक

- व्यक्ति

- व्यक्तियों

- करें-

- इंफ्रास्ट्रक्चर

- प्रारंभिक

- शुरू में

- शुरू

- निवेश

- पूछताछ

- आवेषण

- अंदर

- स्थापित

- installed

- उदाहरण

- बजाय

- संस्थान

- निर्देश

- बुद्धि

- इंटरफेस

- के भीतर

- इंटरनेट

- में

- जांच

- IP

- आईपी एड्रेस

- आईपी पतों

- आईएसपी

- जारी

- IT

- आईटी इस

- खुद

- जनवरी

- जापान

- जापानी

- जून

- कुंजी

- राज्य

- जानना

- ज्ञान

- जानने वाला

- Kong

- बड़ा

- पिछली बार

- बाद में

- लांच

- परत

- प्रमुख

- कम से कम

- नेतृत्व

- बाएं

- वैध

- चलें

- संभावित

- सूची

- सुनना

- सुनता है

- सूचियाँ

- भार

- लोडर

- लोड हो रहा है

- भार

- स्थानीय

- स्थित

- स्थान

- ताला

- देखिए

- खोया

- लिमिटेड

- मशीन

- मशीनें

- मुख्य

- प्रमुख

- दुर्भावनापूर्ण

- मैलवेयर

- प्रबंधक

- चालाकी से

- विनिर्माण

- मैच

- मैच

- मिलान

- मई..

- अर्थ

- तंत्र

- तंत्र

- मीडिया

- याद

- उल्लेख किया

- message

- संदेश

- घास का मैदान

- मेटाडाटा

- माइक्रोसॉफ्ट

- हो सकता है

- लाखों

- संशोधित

- अधिक

- अधिकांश

- अधिकतर

- विभिन्न

- चाहिए

- नाम

- नामांकित

- आवश्यकता

- की जरूरत है

- नेटवर्क

- नेटवर्क

- नया

- नहीं

- कोई नहीं

- सूचना..

- संख्या

- प्राप्त

- प्राप्त करने के

- हुआ

- अक्टूबर

- of

- ऑफर

- Office

- पुराना

- सबसे पुराना

- on

- ONE

- केवल

- खुला

- खुला स्रोत

- परिचालन

- ऑपरेटिंग सिस्टम

- आपरेशन

- संचालन

- ऑपरेटरों

- or

- आदेश

- मूल

- मूल

- अन्य

- हमारी

- आउट

- उत्पादन

- बाहर

- के ऊपर

- अपना

- स्वामित्व

- पी.ई

- पैकेट

- पृष्ठ

- प्राचल

- भाग

- विशेष

- गुजरता

- निष्क्रिय

- पासवर्ड

- पथ

- पथ

- PC

- अजीब

- निष्पादन

- प्रदर्शन

- प्रदर्शन

- हठ

- चित्र

- जगह

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- कृप्या अ

- लगाना

- plugins

- बिन्दु

- अंक

- राजनीतिक

- लोकप्रिय

- संभवतः

- PowerShell का

- उपस्थिति

- वर्तमान

- को रोकने के

- पहले से

- पूर्व

- निजी

- शायद

- मुसीबत

- प्रक्रिया

- प्रक्रिया

- प्रक्रियाओं

- एस्ट्रो मॉल

- उत्पाद

- कार्यक्रम

- परियोजना

- परियोजनाओं

- प्रोटोकॉल

- प्रदान करना

- बशर्ते

- प्रदाता

- प्रतिनिधि

- सार्वजनिक

- प्रकाशन

- सार्वजनिक रूप से

- प्रकाशित

- उद्देश्य

- प्रश्नों

- बल्कि

- पहुंच

- प्राप्त

- हाल

- रिकॉर्ड

- अभिलेख

- आवर्ती

- उल्लेख

- संदर्भित करता है

- के बारे में

- पंजीकृत

- रजिस्ट्री

- सम्बंधित

- प्रासंगिक

- भरोसा

- बाकी है

- हटाने

- हटाना

- जवाब दें

- रिपोर्ट

- रिपोर्ट

- का अनुरोध

- अनुरोधों

- अनुसंधान

- शोधकर्ताओं

- संकल्प

- संसाधन

- कि

- प्रतिक्रिया

- परिणाम

- जिसके परिणामस्वरूप

- रिटर्न

- उल्टा

- धनी

- वृद्धि

- रूटर

- नियम

- वही

- बचाया

- विज्ञान

- विज्ञान और प्रौद्योगिकी

- स्क्रीनशॉट

- Search

- search engine

- दूसरा

- सेकंड

- वर्गों

- सुरक्षा

- देखना

- लगता है

- लगता है

- देखा

- चयनित

- भेजा

- सितंबर

- सेवा की

- सर्वर

- सर्वर

- सेवा

- सेवाएँ

- सेट

- कई

- साझा

- खोल

- दिखाया

- दिखाता है

- समान

- सरल

- केवल

- के बाद से

- छह

- आकार

- थोड़ा अलग

- छोटा

- छोटे

- So

- सोशल मीडिया

- सॉफ्टवेयर

- सॉफ्टवेयर घटक

- समाधान ढूंढे

- कुछ

- परिष्कृत

- विशिष्ट

- विनिर्दिष्ट

- काली छाया

- विभाजित

- जासूसी

- ट्रेनिंग

- चरणों

- मानक

- प्रारंभ

- शुरू

- शुरुआत में

- कदम

- फिर भी

- की दुकान

- संग्रहित

- नदियों

- तार

- संरचना

- स्टूडियो

- विषय

- प्रस्तुत

- ऐसा

- पता चलता है

- सूट

- रेला

- संदेहजनक

- प्रणाली

- सिस्टम

- तालिका

- लेना

- लिया

- लेता है

- लक्ष्य

- लक्षित

- लक्ष्य

- कार्य

- तकनीक

- तकनीक

- टेक्नोलॉजी

- अस्थायी

- Tencent

- से

- कि

- RSI

- यूके

- यूनाइटेड किंगडम

- दुनिया

- लेकिन हाल ही

- उन

- विषय

- फिर

- वहाँ।

- इसलिये

- इन

- वे

- तीसरा

- इसका

- उन

- धमकी

- खतरों के खिलाड़ी

- तीन

- यहाँ

- पहर

- समय

- टाइमस्टैम्प

- सेवा मेरे

- साधन

- निशान

- ट्रैक

- व्यापार

- यातायात

- स्थानांतरण

- शुरू हो रहा

- दो

- Uk

- समझना

- यूनाइटेड

- यूनाइटेड किंगडम

- विश्वविद्यालय

- अज्ञात

- संभावना नहीं

- अज्ञात

- अपडेट

- अपडेट

- यूआरएल

- us

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- का उपयोग करता है

- का उपयोग

- वैध

- सत्यापन

- मूल्य

- मान

- प्रकार

- विभिन्न

- सत्यापित

- संस्करण

- ऊर्ध्वाधर

- के माध्यम से

- शिकार

- शिकार

- भेंट

- दृश्य

- चपेट में

- था

- मार्ग..

- we

- वेब

- वेबसाइट

- कुंआ

- थे

- क्या

- कब

- जब कभी

- कौन कौन से

- चौडाई

- विकिपीडिया

- मर्जी

- खिड़कियां

- साथ में

- लकड़ी

- काम

- काम कर रहे

- विश्व

- होगा

- लिख रहे हैं

- लिखा हुआ

- अभी तक

- जेफिरनेट

- ज़िप