अब तक हमने भाग 1 और 2 में दिखाया है कि लेजर कैसे रिकवर होता है आपके बीज को शेयरों में विभाजित करता है और उन शेयरों को सुरक्षित रूप से भेजता है सेवा मेरे मित्रों विश्वसनीय बैकअप प्रदाता। भाग 3 में, हमने दिखाया है कि यह कैसे होता है आपके बीज के शेयरों को सुरक्षित रूप से संग्रहीत (और पुनर्स्थापित) करें, हार्डवेयर एन्क्रिप्शन द्वारा संरक्षित, आपकी पहचान से जुड़ा हुआ और विविधतापूर्ण। भाग 4 में, हमने पता लगाया है कि लेजर रिकवर कैसे प्रबंधित होता है अपने बैकअप तक पहुंच केवल आपको और आपको ही दें.

अब इस बात पर बारीकी से विचार करने का समय आ गया है कि हम परिचालन स्तर पर अधिकतम सुरक्षा कैसे सुनिश्चित करते हैं। एक नज़र में, परिचालन सुरक्षा निम्न द्वारा हासिल की जाती है:

- लेजर रिकवर को रेखांकित करने वाले बुनियादी ढांचे को मजबूत करना,

- लेजर रिकवरी के विभिन्न ऑपरेटरों के लिए कर्तव्यों का पृथक्करण लागू करना,

- महत्वपूर्ण घटकों और संचालन की निगरानी करना,

- पुनर्प्राप्ति-विशिष्ट घटना प्रतिक्रिया को कार्यान्वित करना।

आइए विस्तार से जानें कि उनमें से प्रत्येक आइटम का क्या अर्थ है।

बुनियादी ढांचे का सुदृढ़ीकरण

बुनियादी ढांचे का सुदृढ़ीकरण कई रूपों में होता है। यह एक 360° अभ्यास है जिसमें सुरक्षा जोखिमों के गहन विश्लेषण द्वारा संचालित गतिविधियों की एक विस्तृत श्रृंखला शामिल है। यह आम तौर पर हमले के परिदृश्यों की एक सूची बनाए रखने से शुरू होता है जो सुरक्षा मुद्दों (जैसे डेटा लीक, ग्राहकों के प्रतिरूपण के कारण शेयरों की अनधिकृत बहाली, गैर-उत्तरदायी सिस्टम और सेवा व्यवधान) को जन्म दे सकता है। परिचालन स्तर पर इन मुद्दों की रोकथाम संसाधन अलगाव, सिस्टम एक्सेस विनियमन, नेटवर्क ट्रैफ़िक नियंत्रण, भेद्यता प्रबंधन और कई अन्य गतिविधियों के आसपास आयोजित की जाती है।

लेजर रिकवर के बुनियादी ढांचे को मजबूत करने के लिए हमारे प्रमुख उपायों का विवरण यहां दिया गया है:

सेवा की उपलब्धता

बुनियादी ढाँचा इस प्रकार डिज़ाइन किया गया है कि वहाँ है विफलता का एक भी बिंदु नहीं (NSPOF), जिसका अर्थ है कि सिस्टम किसी भी घटक की विफलता के प्रति लचीला है। आइए निम्नलिखित उदाहरण लें: हमारे डेटा केंद्रों को इमारत के दो विपरीत छोरों पर दो स्वतंत्र इंटरनेट सेवा प्रदाताओं (आईएसपी) द्वारा सेवा प्रदान की जाती है। यदि भवन के एक हिस्से में चल रहे निर्माण कार्य के कारण फाइबर क्षतिग्रस्त हो जाता है, तो डेटा आसानी से दूसरे आईएसपी के माध्यम से भेजा जाएगा। व्यवधान-मुक्त रखरखाव एक और लाभ है जो उपलब्धता को बढ़ाता है। यह देखते हुए कि लेजर रिकवर के सभी सॉफ़्टवेयर घटकों के कम से कम दो उदाहरण हैं, हम इंस्टेंस बी को प्रतिस्थापित/अपग्रेड/ठीक करते समय केवल इंस्टेंस ए का उपयोग करने के लिए सिस्टम को पुन: कॉन्फ़िगर कर सकते हैं।

लेजर पुनर्प्राप्ति अनुप्रयोगों तक सीमित व्यवस्थापक पहुंच

केवल एक उपयोगकर्ताओं के कम समूह को व्यवस्थापक पहुंच प्रदान की जाती है उन संसाधनों के लिए जो लेजर रिकवरी के लिए समर्पित हैं। उपयोगकर्ताओं की सूची जितनी छोटी होगी, हम व्यवस्थापक पहुंच प्राप्त करने वाले अंदरूनी खतरों के जोखिम को उतना ही कम कर सकते हैं।

सुरक्षित भौतिक डेटा केंद्र

बैकअप प्रदाताओं के एचएसएम को होस्ट किया गया है भौगोलिक दृष्टि से अनावश्यक भौतिक डेटा केंद्र, भौतिक और आभासी खतरों से सुरक्षित हैं उद्योग-स्तरीय सुरक्षा तकनीकें और प्रक्रियाएं. शारीरिक सुरक्षा का स्तर यह सुनिश्चित करता है कि कोई भी अनधिकृत व्यक्ति एचएसएम लेकर यूं ही नहीं चल सकता। कई साइटों पर डेटा केंद्रों पर भरोसा करने का मतलब है कि यदि एक स्थान पर कोई समस्या आती है, तो दूसरा स्थान उसे संभाल सकता है, प्रदान कर सकता है निर्बाध सेवा उपलब्धता. अंतिम लेकिन महत्वपूर्ण बात, अपने स्वयं के एचएसएम का प्रबंधन करना हमें देता है इस पर नियंत्रण कि किसकी पहुंच है उनको और कौन सा कोड तैनात किया गया है उन पर.

लेजर पुनर्प्राप्ति संसाधनों का अलगाव

सभी लेजर रिकवर संसाधन, कॉइनकवर और लेजर सहित, लेजर रिकवर के सेवा प्रदाताओं के भीतर किसी भी अन्य संसाधनों से अलग हैं। यह अलगाव यह सुनिश्चित करने के लिए आवश्यक है कि हम अन्य नेटवर्क स्लाइस के संसाधनों का शोषण करने के उद्देश्य से एक नेटवर्क स्लाइस से संभावित हमलों को रोक सकें।

कई स्तंभों के माध्यम से कोड-स्तरीय सुरक्षा सुनिश्चित की गई

- हम का उपयोग करें कोड स्कैनर हमें कमजोरियों को जल्दी पहचानने और उनका समाधान करने में मदद करने के लिए, उन्हें उत्पादन में अपना रास्ता बनाने से रोकने के लिए।

- कोड is समीक्षा और स्वीकृत by एक टीम स्वतंत्र लेजर रिकवर विकसित करने वाले में से एक। यह पृथक्करण तार्किक खामियों को पकड़कर समग्र कोड गुणवत्ता में सुधार करने में मदद करने का एक और उपाय है जो सुरक्षा चिंताओं को जन्म दे सकता है।

- का कोड है महत्वपूर्ण मॉड्यूल लेजर रिकवर का है क्रिप्टोग्राफ़िक हस्ताक्षर का उपयोग करके हस्ताक्षरित. हस्ताक्षर आंशिक रूप से कोड की सामग्री के आधार पर उत्पन्न होता है, हस्ताक्षर की उसके अपेक्षित मूल्य से तुलना करके छेड़छाड़ किए गए कोड की तैनाती को रोकता है। यह सुरक्षा जांच कोड निष्पादित होने से पहले की जाती है।

नेटवर्क यातायात नियंत्रण

नेटवर्क ट्रैफ़िक को उन नीतियों के माध्यम से सख्ती से नियंत्रित किया जाता है जो सभी 3 बैकअप प्रदाताओं के लिए ट्रैफ़िक प्रवाह के नियमों को परिभाषित करती हैं। द्वारा अनुमत और अस्वीकृत यातायात के लिए नियमों को परिभाषित करना, हम हमले की सतह को सीमित करते हैं और अनधिकृत पहुंच के जोखिम को कम करते हैं। साथ ही, व्यक्तिगत सेवाओं के बीच संचार को प्रतिबंधित करना यह सुनिश्चित करता है हमलावर की पार्श्व गति सीमित है, भले ही एक घटक से समझौता किया गया हो. इसके अलावा, हम मैन-इन-द-मिडिल (एमआईएम) हमलों को रोकने के लिए पारस्परिक टीएलएस (एमटीएलएस) प्रमाणीकरण लागू करते हैं। प्रमाणपत्रों के साथ दोनों पक्षों की पहचान सत्यापित करके, पारस्परिक टीएलएस यह सुनिश्चित करता है केवल विश्वसनीय संस्थाएँ ही सुरक्षित कनेक्शन स्थापित कर सकती हैं.

कुंजी घुमाव

कूटलेखन Instagram पर (उदाहरण के लिए, डेटा या संचार को एन्क्रिप्ट करने के लिए उपयोग किया जाता है) हैं नियमित रूप से बदला गया क्रिप्टोग्राफी सर्वोत्तम प्रथाओं के अनुरूप। इसका लाभ यह है कि यदि किसी कुंजी से समझौता हो जाता है क्षति सीमित है घुमावों के बीच के समय और पुरानी कुंजी से एन्क्रिप्ट किए गए डेटा तक।

आउटबाउंड यातायात सुरक्षा

आउटबाउंड ट्रैफ़िक केवल ज्ञात डोमेन और आईपी पते (बैकअप प्रदाता, सेवा प्रदाता) तक सीमित है। आउटबाउंड ट्रैफ़िक को सीमित करना और उसकी निगरानी करना एक तरीका है संभावित डेटा लीक के प्रति सतर्क रहें. यदि आउटबाउंड डेटा प्रवाह की मात्रा अपेक्षा से अधिक है, तो एक दुर्भावनापूर्ण अभिनेता बड़े पैमाने पर लेजर रिकवर सिस्टम से संवेदनशील डेटा निकाल सकता है।

भीतरी यातायात सुरक्षा

आने वाले ट्रैफ़िक को एंटी-डीडीओएस, वेब एप्लिकेशन फ़िल्टरिंग (डब्ल्यूएएफ), और आईपी फ़िल्टरिंग तकनीकों के संयोजन द्वारा संरक्षित किया जाता है। डिस्ट्रीब्यूटेड डिनायल-ऑफ-सर्विस (डीडीओएस) हमले अनुरोधों के साथ अपने लक्ष्य सिस्टम को ओवरफ्लो करके नुकसान पहुंचाते हैं। आने वाले अनुरोधों की संख्या सीमित करना ऐसे हमलों के विरुद्ध एक प्रसिद्ध उपाय है। अब, सभी हमले मात्रा के बारे में नहीं हैं, उनमें से कुछ गुणवत्ता के बारे में हैं। यहीं पर WAF काम में आता है। WAF आने वाले अनुरोधों को देखता है और उनके इच्छित व्यवहार का निरीक्षण करता है: यदि अनुरोध का उद्देश्य अनधिकृत पहुंच प्राप्त करना या डेटा में हेरफेर करना है, तो फ़िल्टर अनुरोध को ब्लॉक कर देता है। अंत में, आईपी फ़िल्टरिंग दोहरी तकनीक का उपयोग करती है a) श्वेत-सूची, अर्थात् अनुमति देना केवल विशिष्ट आईपी पते से ट्रैफ़िक या श्रेणियाँ, और बी) काली सूची में डाले, अर्थात अवरुद्ध करना ज्ञात हमलावर आईपी से ट्रैफ़िक.

भेद्यता प्रबंधन

लेजर रिकवर इंफ्रास्ट्रक्चर के घटक निरंतर और व्यवस्थित रूप से हैं स्कैन किया ज्ञात कमजोरियों और गलत कॉन्फ़िगरेशन के लिए, और पैच/अपडेट नियमित रूप से लागू किए जाते हैं। इससे नए प्रकार के खतरों के उभरने पर प्रतिक्रिया करने में मदद मिलती है और सुरक्षा उपायों को अद्यतन और विश्वस्तरीय बनाए रखा जाता है।

कर्तव्यों का विभाजन

कर्तव्यों का पृथक्करण लेजर रिकवर की सुरक्षा रणनीति के मूल में है।

विभिन्न के बीच कर्तव्यों का पृथक्करण बैकअप प्रदाता (भाग 3) और आईडीवी प्रदाताs (भाग 4) का वर्णन पिछली पोस्टों में किया जा चुका है। आपको याद होगा कि ये हैं:

- गुप्त पुनर्प्राप्ति वाक्यांश के 3 शेयर 3 स्वतंत्र बैकअप प्रदाताओं द्वारा प्रबंधित (मिलीभगत को रोकने के लिए शीर्ष पर डेटाबेस विविधीकरण के साथ)

- 2 स्वतंत्र पहचान सत्यापनकर्ता (आईडीवी प्रदाता)

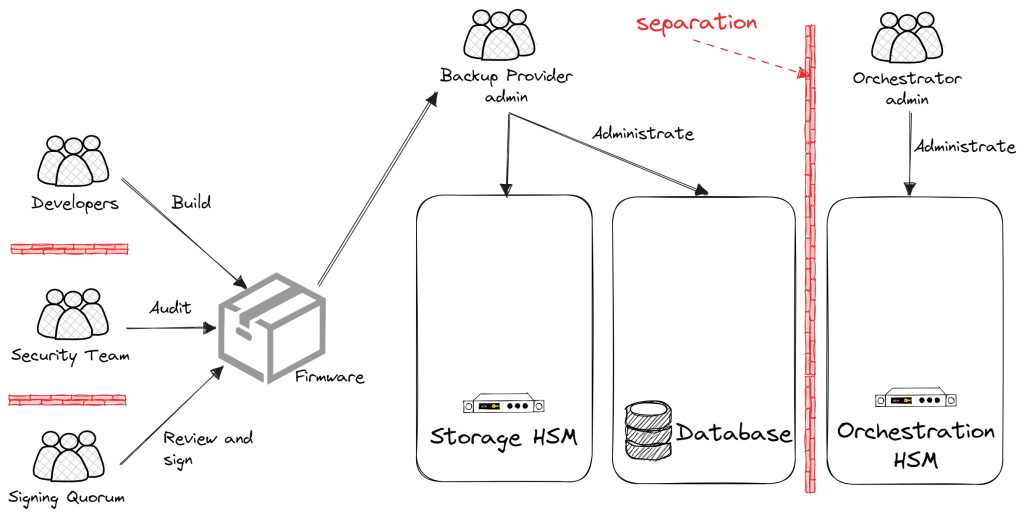

बुनियादी ढांचे के स्तर पर, कर्तव्यों का विभाजन लागू है लेजर रिकवर के विकास और संचालन में शामिल विभिन्न भूमिकाओं के बीच.

इसके अलावा, हम कर्तव्यों के पृथक्करण को इसके साथ जोड़ते हैं "न्यूनतम विशेषाधिकार" सिद्धांत. "न्यूनतम विशेषाधिकार" सिस्टम ऑपरेटरों और प्रशासकों पर लागू सिद्धांत है: उन्हें केवल वही करने का अधिकार दिया गया है जो उन्हें करने की आवश्यकता है, यह सुनिश्चित करते हुए कि उन्हें अपने कर्तव्यों को पूरा करने के लिए आवश्यक न्यूनतम स्तर की अनुमति दी गई है।

तो जब "न्यूनतम विशेषाधिकार" को "कर्तव्यों के पृथक्करण" के साथ जोड़ा गया है, विभिन्न व्यवस्थापक भूमिकाएँ अलग-अलग लोगों को आवंटित की जाती हैं ताकि कोई भी व्यक्ति किसी भी सिस्टम घटक की गोपनीयता या अखंडता को नुकसान/समझौता न कर सके। उदाहरण के लिए, लेजर रिकवर कोड के डेवलपर्स के पास उस सिस्टम तक पहुंच नहीं है जो उनके द्वारा लिखे गए कोड को चला रहा है।

शासन : कोरम

ब्लॉकचेन के सर्वसम्मति तंत्र के समान, जो कई अभिनेताओं द्वारा ब्लॉकों को सत्यापित करके अखंडता और सुरक्षा की गारंटी देता है, हमने अपनी परिचालन सुरक्षा को बढ़ाने के लिए लेजर रिकवर सिस्टम के भीतर एक कोरम अपनाया है।

हमारे कर्मचारियों की पृष्ठभूमि की मजबूत जांच के बावजूद, तथ्य यह है कि मनुष्य किसी भी प्रणाली में एक कमजोर कड़ी हो सकता है, और क्रिप्टोस्फीयर कोई अपवाद नहीं है। हाई-प्रोफ़ाइल सुरक्षा घटनाएं, जैसे 2014 का माउंट गोक्स हैक, प्रदर्शित करें कि कैसे व्यक्तियों का शोषण किया जा सकता है या सुरक्षा चूक हो सकती है। लोगों को विभिन्न प्रेरणाओं के माध्यम से प्रभावित या मजबूर किया जा सकता है - पैसा, विचारधारा, जबरदस्ती, अहंकार (उर्फ, MICE(S)) - यहां तक कि सबसे कड़ी पृष्ठभूमि की जांच भी पूरी तरह से अचूक नहीं होती है।

ऐसे जोखिमों को कम करने के लिए, हम कोरम की अवधारणा पर आधारित प्रणाली का उपयोग करते हैं। इस ढांचे के लिए किसी भी महत्वपूर्ण निर्णय या महत्वपूर्ण कार्रवाई से पहले बैकअप प्रदाताओं के भीतर विभिन्न टीमों या विभागों से कम से कम तीन अधिकृत व्यक्तियों की सहमति की आवश्यकता होती है।

सुरक्षा कारणों से हमारे विभिन्न कोरम में शामिल व्यक्तियों की सटीक संख्या का खुलासा नहीं किया गया है। फिर भी, इसका अस्तित्व मात्र किसी भी समझौता किए गए व्यक्ति के संभावित प्रभाव को कम करके हमारी परिचालन सुरक्षा को महत्वपूर्ण रूप से बढ़ाता है।

यहां कुछ गतिविधियां दी गई हैं जहां हम कोरम का उपयोग करते हैं:

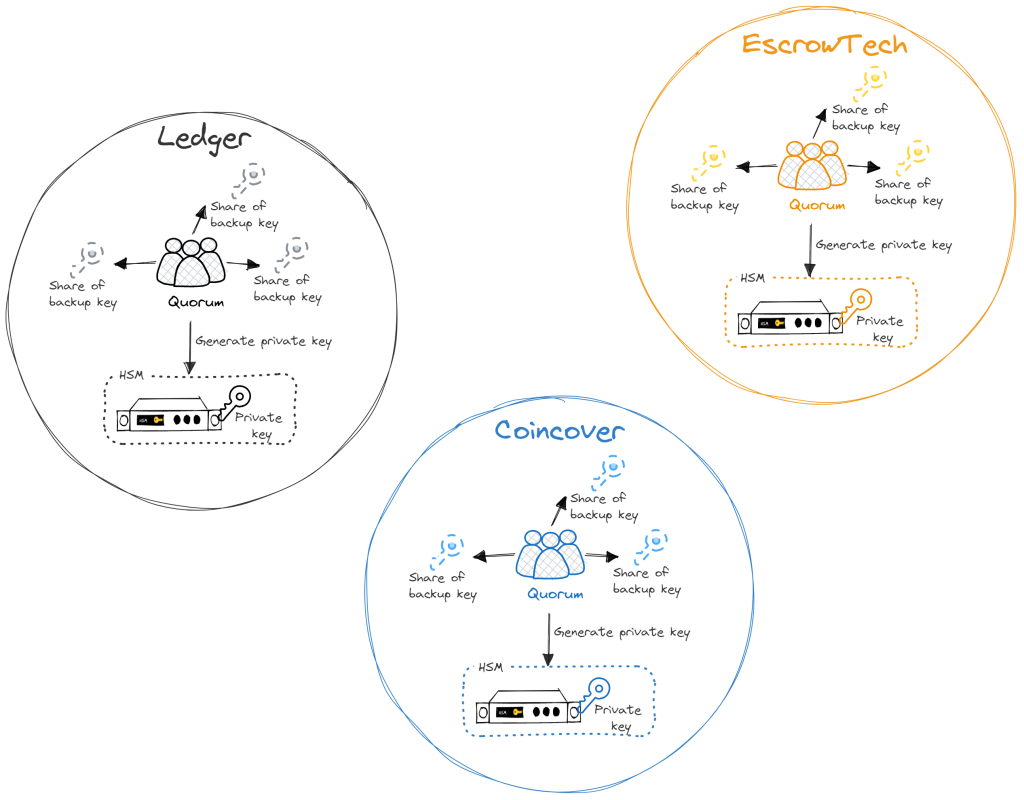

1. लेजर पुनर्प्राप्त एचएसएम के लिए निजी कुंजी उत्पन्न करना: यह महत्वपूर्ण ऑपरेशन प्रत्येक इकाई - कॉइनकवर, एस्क्रोटेक और लेजर के भीतर स्वतंत्र कोरम द्वारा सुरक्षित है। इन विशिष्ट कोरमों के प्रत्येक सदस्य को अपने संबंधित एचएसएम में निजी कुंजी उत्पन्न करने के लिए उपस्थित होना चाहिए। प्रत्येक कोरम सदस्य के पास एक बैकअप कुंजी तक पहुंच होती है, जो जरूरत पड़ने पर उनके एचएसएम रहस्यों को पुनर्स्थापित और पुनर्जीवित करने के लिए महत्वपूर्ण है। यह संरचना न केवल तीन बैकअप प्रदाता एचएसएम में से किसी एक पर किसी भी व्यक्ति के अनुचित प्रभाव के जोखिम से बचाती है बल्कि समग्र सिस्टम अखंडता को भी बढ़ाती है क्योंकि प्रत्येक कोरम स्वतंत्र रूप से संचालित होता है और एक-दूसरे की विशिष्टताओं से अनजान होता है।

इसके अलावा, एचएसएम की निजी कुंजी को निकालना, जो मौजूदा शेयरों को समझने के लिए आवश्यक है, कोरम की बैकअप कुंजी के साथ नहीं किया जा सकता है। बैकअप प्रदाता कोरम सदस्य केवल एक नए एचएसएम को पुनर्स्थापित और पुनः बनाने में सक्षम होंगे।

2. किसी ग्राहक के हिस्से की असाधारण रिलीज़ पर निर्णय लेना: विशिष्ट, यद्यपि दुर्लभ, स्थितियों में ग्राहक के हिस्से की असाधारण रिहाई की आवश्यकता हो सकती है। ये पहचान सत्यापन विफलताओं (नाम परिवर्तन, शारीरिक विकृति, आदि) के कारण हो सकते हैं, या यदि हमारे अज्ञात सुरक्षा उपाय गलत तरीके से किसी डिवाइस को ब्लैकलिस्ट में ब्लॉक कर देते हैं। जब ऐसी स्थिति उत्पन्न होती है, तो बैकअप प्रदाताओं के कई व्यक्तियों का एक कोरम एक साथ आता है। व्यापक सहमति की आवश्यकता वाली यह प्रक्रिया यह सुनिश्चित करती है कि निर्णय जल्दबाजी या एकतरफा नहीं लिए जाएं, जिससे ग्राहक सुरक्षा में वृद्धि होगी। कोरम का प्रत्येक सदस्य रिलीज को मंजूरी देने के लिए अपने लेजर नैनो डिवाइस (अपने स्वयं के पिन के साथ) का उपयोग करता है, संभावित मिलीभगत या व्यक्तिगत त्रुटियों के खिलाफ सुरक्षा की एक और परत जोड़ता है।

3. एचएसएम फ़र्मवेयर कोड अद्यतन पर हस्ताक्षर करना: एचएसएम में एक नया फर्मवेयर अपडेट तैनात करने से पहले, हमारी उत्पाद सुरक्षा टीम, लेजर डोनजॉन, एक व्यापक समीक्षा प्रक्रिया आयोजित करती है। फर्मवेयर कोरम का हिस्सा होने के नाते, लेजर डोनजॉन यह सुनिश्चित करता है कि आपूर्ति श्रृंखला हमले के माध्यम से किसी दुर्भावनापूर्ण अंदरूनी सूत्र या समझौता विकास पाइपलाइन द्वारा कोई बैकडोर या दुर्भावनापूर्ण कोड पेश नहीं किया गया है। इस तरह, वे फ़र्मवेयर अपडेट की अखंडता और सुरक्षा बनाए रखते हैं।

4. साइनिंग लेजर डिवाइस (नैनो और स्टैक्स) फर्मवेयर कोड अपडेट: एचएसएम के फर्मवेयर की तरह, हमारे लेजर डिवाइस के फर्मवेयर के अपडेट एक सख्त समीक्षा प्रक्रिया से गुजरते हैं और लेजर लाइव के माध्यम से हमारे उपयोगकर्ताओं को प्रस्तावित करने से पहले कोरम अनुमोदन की आवश्यकता होती है।

अंत में, कोरम लेजर रिकवर की सुरक्षा वास्तुकला का एक अभिन्न अंग हैं। वे महत्वपूर्ण अभियानों के दौरान आंतरिक दुष्ट खतरों और मिलीभगत के खिलाफ सुरक्षा को मजबूत करने में महत्वपूर्ण भूमिका निभाते हैं। लेजर उपकरणों और सेवाओं की सर्वोच्च सुरक्षा का लाभ उठाते हुए, कोरम विश्वास सुनिश्चित करने और दुर्भावनापूर्ण अंदरूनी सूत्रों के खिलाफ उपयोगकर्ताओं की डिजिटल संपत्तियों की रक्षा करने में मदद करता है।

महत्वपूर्ण घटकों और संचालन की निगरानी करना

जैसे ही हम इस अध्याय में गहराई से उतरते हैं, यह ध्यान रखना महत्वपूर्ण है कि, सुरक्षा कारणों से, हम केवल लेजर पुनर्प्राप्ति सेवा के लिए व्यापक निगरानी गतिविधियों का एक सबसेट का खुलासा कर रहे हैं। जबकि हम पारदर्शिता के प्रति अपनी प्रतिबद्धता पर कायम हैं, हम परिचालन सुरक्षा के लिए आंतरिक नियंत्रण और निगरानी के विवरण के आसपास विवेक बनाए रखने के महत्व को भी पहचानते हैं।

लेजर में, सुरक्षा हमारी प्राथमिकता है। यह हमारे समाधानों के मूल में है, जो हमारे में विस्तृत रूप से मजबूत क्रिप्टोग्राफ़िक प्रोटोकॉल पर बनाए गए हैं लेजर पुनर्प्राप्ति श्वेतपत्र. लेकिन हमारा काम सुरक्षित प्रणालियों के निर्माण से आगे भी जारी है। हम किसी भी संदिग्ध गतिविधियों की तलाश में, अपने कार्यों की लगातार निगरानी और मूल्यांकन करते हैं। यह निरंतर सतर्कता हमारे सुरक्षा रुख को मजबूत करती है, यह सुनिश्चित करती है कि हम जवाब देने के लिए हमेशा तैयार रहें।

आइए हमारे बहुस्तरीय दृष्टिकोण के कुछ उदाहरण देखें:

प्रशासक गतिविधियों की निगरानी: हम अपने प्रशासकों के लिए कठोर पहुंच नियंत्रण लागू करते हैं। हमें न केवल अपने बुनियादी ढांचे के सभी प्रशासनिक कनेक्शनों के लिए 2FA (दो-कारक प्रमाणीकरण) की आवश्यकता है, बल्कि हम सिस्टम के महत्वपूर्ण हिस्सों पर प्रशासक बुनियादी ढांचे की पहुंच के लिए बहु-व्यक्ति सत्यापन भी अनिवार्य करते हैं। इसके अलावा, हमारे सिस्टम प्रत्येक प्रशासनिक गतिविधि को सावधानीपूर्वक लॉग और ट्रैक करते हैं। किसी भी अनियोजित कार्रवाई का पता लगाने के लिए ये लॉग हमारे आंतरिक टिकटिंग सिस्टम के साथ स्वचालित रूप से क्रॉस-रेफ़र किए जाते हैं। यह सतर्क सहसंबंध हमें किसी भी असामान्य या संदिग्ध व्यवहार के बारे में अपनी सुरक्षा टीमों को तुरंत सचेत करने में सक्षम बनाता है, जिससे हमारी परिचालन सुरक्षा मजबूत होती है।

बैकअप प्रदाताओं के बीच क्रॉस कंट्रोल: पारदर्शिता और जवाबदेही बैकअप प्रदाताओं, लेजर, एस्क्रोटेक और कॉइनकवर के बीच संबंधों का आधार बनती है। हमने सिस्टम निगरानी और सुरक्षा के लिए उपयोग किए जाने वाले लॉग का वास्तविक समय विनिमय स्थापित किया है। यह गतिविधियों का क्रॉस-सत्यापन सक्षम बनाता है। यदि कोई असंगतता पाई जाती है, तो उपयोगकर्ताओं की संपत्ति की सुरक्षा के लिए सेवा को तुरंत लॉक कर दिया जाता है।

असाधारण रिलीज़ गतिविधि की निगरानी करना: मैन्युअल शेयर रिलीज़ के दुर्लभ उदाहरणों को बहु-कोरम प्रक्रिया के माध्यम से सावधानीपूर्वक नियंत्रित किया जाता है जैसा कि हमने पिछले अनुभाग में बताया था। असाधारण रिलीज़ गतिविधि के निष्पादन के बाद, लेजर रिकवर सिस्टम व्यापक निगरानी के साथ आगे बढ़ता है, जिसमें शामिल पक्षों की विस्तृत लॉगिंग और विश्लेषण, संचालन का समय और अन्य प्रासंगिक विवरण शामिल हैं। यह प्रक्रिया, जिसमें बहु-कोरम निष्पादन और कार्रवाई के बाद की निगरानी दोनों शामिल हैं, यह सुनिश्चित करती है कि निर्णय लेने की प्रक्रिया के सभी चरणों में शेयरों की असाधारण रिलीज को सख्ती से नियंत्रित किया जाता है।

सुरक्षा सूचना और इवेंट प्रबंधन (एसआईईएम) का लाभ उठाना: एसआईईएम समाधान लेजर पुनर्प्राप्ति निगरानी रणनीति का एक महत्वपूर्ण हिस्सा है। यह समर्पित एसआईईएम वास्तविक समय में संभावित सुरक्षा मुद्दों की पहचान करने और उनका जवाब देने की क्षमता को बढ़ाता है। यह क्लस्टर और लेजर रिकवर एप्लिकेशन लॉग के आधार पर विभिन्न प्रकार के समझौता संकेतक (आईओसी) की पहचान करने के लिए ठीक से तैयार किया गया है, लेजर रिकवर सेवा के लिए विशेष रूप से विकसित विशिष्ट पहचान नियमों के लिए धन्यवाद। यदि एक कस्टम IoC का पता लगाया जाता है, तो प्रतिक्रिया स्वचालित और तत्काल होती है - संपूर्ण विश्लेषण होने तक पूरा क्लस्टर लॉक कर दिया जाता है। लेजर रिकवर सेवा में, उपयोगकर्ताओं की संपत्ति की अधिकतम सुरक्षा सुनिश्चित करने के लिए सेवा की उपलब्धता पर गोपनीयता को प्राथमिकता दी जाती है।

साइबर सुरक्षा के गतिशील परिदृश्य में, हमने विभिन्न परिदृश्यों के लिए रणनीति बनाई है और तैयारी की है। हमारा खतरा मॉडल उस असंभावित स्थिति को ध्यान में रखता है जहां विभिन्न बैकअप प्रदाताओं के कई बुनियादी ढांचे प्रशासकों से समझौता किया जा सकता है। कठोर सुरक्षा उपायों और स्वचालित प्रतिक्रियाओं के साथ, लेजर रिकवर सेवा का लक्ष्य ऐसी असाधारण परिस्थितियों में भी उपयोगकर्ताओं की संपत्ति की निरंतर सुरक्षा सुनिश्चित करना है। निम्नलिखित अनुभाग में, हम ऐसी काल्पनिक स्थितियों से निपटने के लिए बनाए गए व्यापक प्रतिक्रिया उपायों की रूपरेखा तैयार करेंगे।

लेजर पुनर्प्राप्ति-विशिष्ट घटना प्रतिक्रिया

लेजर रिकवर सेवा के साथ, एक घटना प्रतिक्रिया रणनीति बनाई गई है, जिसे तीन बैकअप प्रदाताओं के साथ सहयोगात्मक रूप से डिजाइन किया गया है। इस रणनीति का एक केंद्रीय हिस्सा स्वचालित सुरक्षा उपाय हैं जो बुनियादी ढांचे के किसी भी हिस्से में संदिग्ध गतिविधि का पता चलने पर तुरंत पूरे सिस्टम को लॉक कर देते हैं।

संक्षेप में, लेजर पुनर्प्राप्ति सेवा में "हमेशा सुरक्षित, कभी खेद नहीं" प्रोटोकॉल को इंजीनियर किया गया है। सुरक्षा पहली प्राथमिकता है और यह एक प्रतिबद्धता है जिससे कभी समझौता नहीं किया जाएगा।

जबकि हम अगले 100 मिलियन लोगों को वेब3 में शामिल करने के लिए एक सहज उपयोगकर्ता अनुभव प्रदान करने का लगातार प्रयास करते हैं, हम इन सुरक्षा उपायों को सक्रिय करने में कभी संकोच नहीं करेंगे, यदि कोई संभावित ख़तरा उत्पन्न होता है, तो संपूर्ण लेजर पुनर्प्राप्ति सेवा को प्रभावी ढंग से बंद कर दिया जाएगा. सुरक्षा के हमारे मिशन में, संभावित रूप से समझौता की गई सेवा चलाने और अंतिम सुरक्षा सुनिश्चित करने के बीच विकल्प स्पष्ट है - हम सुरक्षा चुनते हैं।

निष्कर्ष

यहां हम इस श्रृंखला के परिचालन सुरक्षा भाग के अंत में हैं। इस भाग में, हमने लेजर रिकवर सिस्टम के सुरक्षा उपायों की अभेद्यता कैसे सुनिश्चित की जाती है, इस संबंध में आपकी किसी भी चिंता का उत्तर देने का प्रयास किया है। हमने बुनियादी ढांचे, कर्तव्यों के पृथक्करण, शासन और निगरानी और अंत में घटना प्रतिक्रिया रणनीति के बारे में बात की।

यहां तक पूरा पढ़ने के लिए एक बार फिर धन्यवाद! अब आपको लेजर रिकवर की परिचालन सुरक्षा की व्यापक समझ होनी चाहिए। इस ब्लॉग पोस्ट श्रृंखला का अंतिम भाग हमारी पिछली सुरक्षा चिंताओं के बारे में होगा, और अधिक सटीक रूप से: हमने अपने उपयोगकर्ताओं को अधिकतम स्तर की सुरक्षा की गारंटी देने के लिए अपने आंतरिक और बाहरी सुरक्षा ऑडिट का प्रबंधन कैसे किया? बने रहें!

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.ledger.com/blog/part-5-genesis-of-ledger-recover-operational-security

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1

- 100

- 17

- 2FA

- 7

- a

- क्षमता

- योग्य

- About

- पहुँच

- जवाबदेही

- अकौन्टस(लेखा)

- हासिल

- के पार

- कार्रवाई

- गतिविधियों

- गतिविधि

- अभिनेताओं

- जोड़ने

- इसके अलावा

- पता

- पतों

- व्यवस्थापक

- प्रशासनिक

- प्रशासकों

- दत्तक

- लाभ

- बाद

- फिर

- के खिलाफ

- उद्देश्य से

- करना

- उर्फ

- चेतावनी

- सब

- आवंटित

- की अनुमति दी

- की अनुमति दे

- भी

- हमेशा

- के बीच में

- an

- विश्लेषण

- और

- अन्य

- जवाब

- कोई

- आवेदन

- लागू

- लागू करें

- दृष्टिकोण

- अनुमोदन

- अनुमोदन करना

- अनुमोदित

- स्थापत्य

- हैं

- चारों ओर

- AS

- आकलन

- संपत्ति

- At

- आक्रमण

- आक्रमण

- आडिट

- प्रमाणीकरण

- अधिकृत

- स्वचालित

- स्वतः

- उपलब्धता

- दूर

- पिछले दरवाजे

- पृष्ठभूमि

- बैकअप

- आधारित

- आधार

- BE

- किया गया

- से पहले

- व्यवहार

- जा रहा है

- लाभ

- BEST

- सर्वोत्तम प्रथाओं

- के बीच

- परे

- ब्लॉकिंग

- ब्लॉक

- ब्लॉग

- के छात्रों

- दोनों दलों

- विस्तृत

- इमारत

- बनाया गया

- लेकिन

- by

- कर सकते हैं

- नही सकता

- सूची

- सतर्क

- केंद्र

- केंद्रीय

- प्रमाण पत्र

- श्रृंखला

- परिवर्तन

- अध्याय

- चेक

- जाँचता

- चुनाव

- चुनें

- हालत

- स्पष्ट

- ग्राहकों

- करीब

- समूह

- कोड

- संयोग

- संयोजन

- गठबंधन

- संयुक्त

- आता है

- प्रतिबद्धता

- संचार

- की तुलना

- अंग

- घटकों

- व्यापक

- समझौता

- छेड़छाड़ की गई

- संकल्पना

- चिंता

- चिंताओं

- संचालित

- आयोजित

- गोपनीयता

- कनेक्शन

- आम राय

- सहमति तंत्र

- मिलकर

- निरंतर

- निर्माण

- शामिल

- सामग्री

- निरंतर

- जारी

- निरंतर

- लगातार

- नियंत्रण

- नियंत्रित

- नियंत्रण

- मूल

- सह - संबंध

- सका

- निर्माण

- महत्वपूर्ण

- महत्वपूर्ण

- क्रिप्टोग्राफिक

- क्रिप्टोग्राफी

- क्रिप्टोस्फियर

- रिवाज

- ग्राहक

- साइबर सुरक्षा

- तिथि

- डेटा केन्द्रों

- डाटाबेस

- तारीख

- DDoS

- पढ़ना

- निर्णय

- निर्णय

- समर्पित

- परिभाषित

- गड्ढा

- दिखाना

- से इनकार किया

- विभागों

- तैनाती

- तैनाती

- वर्णित

- बनाया गया

- विस्तृत

- विवरण

- पता लगाना

- पता चला

- खोज

- विकसित

- डेवलपर्स

- विकासशील

- विकास

- युक्ति

- डिवाइस

- डीआईडी

- विभिन्न

- डिजिटल

- डिजिटल आस्तियां

- का खुलासा

- विवेक

- विघटन

- अलग

- वितरित

- डुबकी

- विविधता

- विविध

- do

- कर देता है

- डोमेन

- किया

- डबल

- नीचे

- संचालित

- दो

- दौरान

- गतिशील

- से प्रत्येक

- शीघ्र

- उभरना

- कर्मचारियों

- रोजगार

- सक्षम बनाता है

- एन्क्रिप्टेड

- एन्क्रिप्शन

- समाप्त

- समाप्त होता है

- लागू करना

- बढ़ाना

- बढ़ाता है

- बढ़ाने

- सुनिश्चित

- यह सुनिश्चित किया

- सुनिश्चित

- सुनिश्चित

- संपूर्ण

- पूरी तरह से

- संस्थाओं

- सत्ता

- त्रुटियाँ

- सार

- स्थापित करना

- स्थापित

- आदि

- और भी

- कार्यक्रम

- प्रत्येक

- उदाहरण

- उदाहरण

- अपवाद

- असाधारण

- एक्सचेंज

- मार डाला

- निष्पादन

- व्यायाम

- अस्तित्व

- मौजूदा

- अपेक्षित

- अनुभव

- अनुभव

- समझाया

- शोषित

- शोषण

- का पता लगाने

- पता लगाया

- व्यापक

- बाहरी

- असाधारण

- तथ्य

- विफलता

- दूर

- फ़िल्टर

- छानने

- अंतिम

- अंत में

- खामियां

- प्रवाह

- निम्नलिखित

- के लिए

- प्रपत्र

- रूपों

- ढांचा

- से

- पूरी तरह से

- और भी

- पाने

- उत्पन्न

- उत्पन्न

- उत्पत्ति

- मिल रहा

- दी

- देता है

- झलक

- Go

- शासन

- गोक्स

- दी गई

- गारंटी

- हैक

- था

- हैंडल

- हार्डवेयर

- नुकसान

- है

- होने

- मदद

- मदद करता है

- उच्च प्रोफ़ाइल

- उच्चतर

- मेजबानी

- कैसे

- HTTPS

- मनुष्य

- पहचान करना

- पहचान

- पहचान की जाँच

- विचारधारा

- आईडीवी

- if

- तत्काल

- तुरंत

- महत्व

- महत्वपूर्ण

- असंभव

- में सुधार

- in

- घटना

- घटना की प्रतिक्रिया

- सहित

- आवक

- गलत रूप से

- स्वतंत्र

- स्वतंत्र रूप से

- संकेतक

- व्यक्ति

- व्यक्तियों

- प्रभाव

- प्रभावित

- करें-

- इंफ्रास्ट्रक्चर

- अंदरूनी सूत्र

- उदाहरण

- अभिन्न

- ईमानदारी

- इरादा

- आंतरिक

- इंटरनेट

- में

- शुरू की

- शामिल

- शामिल

- IP

- आईपी पतों

- पृथक

- अलगाव

- आईएसपी

- मुद्दा

- मुद्दों

- IT

- आइटम

- आईटी इस

- रखना

- कुंजी

- Instagram पर

- जानने वाला

- परिदृश्य

- पिछली बार

- परत

- नेतृत्व

- प्रमुख

- लीक

- कम से कम

- खाता

- लेजर लाइव

- लेजर नैनो

- स्तर

- लाभ

- पसंद

- सीमा

- सीमित

- सीमित

- लाइन

- LINK

- सूची

- जीना

- स्थान

- बंद

- लॉग इन

- लॉगिंग

- तार्किक

- देखिए

- देख

- लग रहा है

- सबसे कम

- निम्नतम स्तर

- बनाया गया

- बनाए रखना

- को बनाए रखने के

- रखरखाव

- निर्माण

- प्रबंधन

- कामयाब

- प्रबंध

- प्रबंधन करता है

- प्रबंध

- अधिदेश

- छेड़खानी

- गाइड

- बहुत

- अधिकतम-चौड़ाई

- अधिकतम

- मई..

- अर्थ

- साधन

- माप

- उपायों

- तंत्र

- सदस्य

- सदस्य

- mers

- पूरी बारीकी से

- हो सकता है

- दस लाख

- एमआईएम

- मन

- मिशन

- कम करना

- आदर्श

- धन

- मॉनिटर

- निगरानी

- अधिक

- अधिकांश

- मंशा

- आंदोलन

- बहुत

- बहु स्तरित

- विभिन्न

- चाहिए

- आपसी

- नाम

- नैनो

- ज़रूरी

- आवश्यकता

- जरूरत

- नेटवर्क

- प्रसार यातायात

- कभी नहीँ

- नया

- अगला

- नहीं

- अभी

- संख्या

- of

- पुराना

- on

- जहाज

- एक बार

- ONE

- चल रहे

- केवल

- संचालित

- आपरेशन

- परिचालन

- संचालन

- ऑपरेटरों

- विपरीत

- or

- आदेश

- संगठित

- अन्य

- हमारी

- रूपरेखा

- के ऊपर

- कुल

- अपना

- भाग

- पार्टियों

- भागों

- स्टाफ़

- निष्पादन

- अनुमति

- व्यक्ति

- व्यक्तियों

- भौतिक

- पाइपलाइन

- जगह

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- प्ले

- बिन्दु

- नीतियाँ

- संभव

- पद

- पोस्ट

- संभावित

- संभावित

- प्रथाओं

- ठीक - ठीक

- तैयार

- वर्तमान

- को रोकने के

- रोकने

- निवारण

- पिछला

- सिद्धांत

- प्राथमिकता के आधार पर

- प्राथमिकता

- निजी

- निजी कुंजी

- निजी कुंजी

- प्रक्रिया

- बढ़ना

- प्रक्रिया

- एस्ट्रो मॉल

- उत्पादन

- प्रस्तावित

- रक्षा करना

- संरक्षित

- सुरक्षा

- प्रोटोकॉल

- प्रोटोकॉल

- प्रदान करना

- प्रदाता

- प्रदाताओं

- प्रदान कर

- रखना

- गुणवत्ता

- मात्रा

- रेंज

- दुर्लभ

- पढ़ना

- तैयार

- वास्तविक समय

- कारण

- पहचान

- की वसूली

- वसूली

- को कम करने

- के बारे में

- नियमित तौर पर

- विनियमन

- रिश्ते

- और

- विज्ञप्ति

- प्रासंगिक

- भरोसा

- बाकी है

- याद

- प्रतिपादन

- का अनुरोध

- अनुरोधों

- की आवश्यकता होती है

- अपेक्षित

- की आवश्यकता होती है

- लचीला

- संसाधन

- उपयुक्त संसाधन चुनें

- कि

- प्रतिक्रिया

- प्रतिक्रिया

- प्रतिक्रियाएं

- बहाली

- बहाल

- बहाल

- सीमित

- की समीक्षा

- अधिकार

- कठिन

- जोखिम

- जोखिम

- मजबूत

- भूमिका

- भूमिकाओं

- नियम

- दौड़ना

- s

- रक्षा

- सुरक्षा उपायों

- सुरक्षित

- स्केल

- परिदृश्यों

- निर्बाध

- गुप्त

- रहस्य

- अनुभाग

- सुरक्षित

- सुरक्षा

- सुरक्षा ऑडिट

- सुरक्षा उपाय

- सुरक्षा जोखिम

- बीज

- संवेदनशील

- कई

- सेवा

- सेवा प्रदाता

- सेवाएँ

- सेट

- आकार

- Share

- शेयरों

- चाहिए

- दिखाया

- महत्वपूर्ण

- काफी

- केवल

- एक

- साइटें

- स्थिति

- स्थितियों

- टुकड़ा

- So

- सॉफ्टवेयर

- सॉफ्टवेयर घटक

- समाधान

- समाधान ढूंढे

- कुछ

- विशिष्ट

- विशेष रूप से

- बारीकियों

- चरणों

- स्टैंड

- शुरू होता है

- Stax

- रहना

- फिर भी

- स्ट्रेटेजी

- मजबूत

- कठोर

- प्रयास करना

- संरचना

- ऐसा

- आपूर्ति

- आपूर्ति श्रृंखला

- सतह

- संदेहजनक

- प्रणाली

- सिस्टम

- पकड़ना

- लेना

- लिया

- लक्ष्य

- टीम

- टीमों

- तकनीक

- से

- धन्यवाद

- कि

- RSI

- लेकिन हाल ही

- उन

- वहाँ।

- इन

- वे

- इसका

- उन

- धमकी

- धमकी

- तीन

- यहाँ

- इस प्रकार

- टिकिट लेना

- बंधा होना

- मज़बूती से

- पहर

- सेवा मेरे

- एक साथ

- ऊपर का

- ट्रैक

- यातायात

- ट्रांसपेरेंसी

- कोशिश

- ट्रस्ट

- विश्वस्त

- दो

- प्रकार

- परम

- अनधिकृत

- मज़बूती

- समझ

- संभावना नहीं

- जब तक

- अपडेट

- अपडेट

- के ऊपर

- us

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ता अनुभव

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- आमतौर पर

- सत्यापन

- प्रमाणकों

- मूल्य

- विविधता

- विभिन्न

- सत्यापन

- सत्यापित

- पुष्टि करने

- के माध्यम से

- जागरूकता

- वास्तविक

- महत्वपूर्ण

- आयतन

- कमजोरियों

- भेद्यता

- चलना

- मार्ग..

- we

- वेब

- वेब एप्लीकेशन

- Web3

- प्रसिद्ध

- क्या

- कब

- कौन कौन से

- जब

- कौन

- चौड़ा

- विस्तृत श्रृंखला

- मर्जी

- साथ में

- अंदर

- बिना

- काम

- विश्वस्तरीय

- लिखा था

- अभी तक

- आप

- आपका

- जेफिरनेट