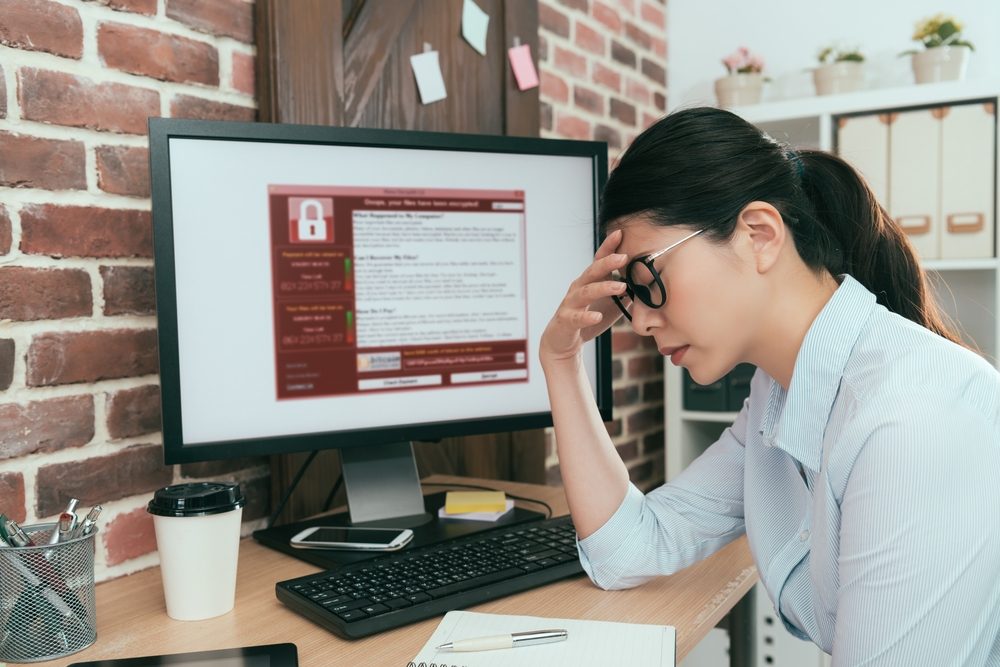

एंटरप्राइज़ सुरक्षा दल रैंसमवेयर खतरों की लगातार बढ़ती सूची में तीन और रैंसमवेयर वेरिएंट जोड़ सकते हैं, जिसके लिए उन्हें निगरानी करने की आवश्यकता है।

तीन वेरिएंट - वोहुक, स्केयरक्रो, और एईएसआरटी - अधिकांश रैंसमवेयर टूल की तरह, विंडोज सिस्टम को लक्षित करते हैं और कई देशों में उपयोगकर्ताओं से संबंधित सिस्टम पर अपेक्षाकृत तेजी से फैलते हुए दिखाई देते हैं। फोर्टिनेट के फोर्टीगार्ड लैब्स के सुरक्षा शोधकर्ता जो इस सप्ताह खतरों पर नज़र रख रहे हैं, ने रैंसमवेयर के नमूनों को कंपनी के रैंसमवेयर डेटाबेस के भीतर कर्षण प्राप्त करने के रूप में वर्णित किया।

फोर्टिनेट का विश्लेषण तीन खतरों में से एक ने उन्हें उस तरह के मानक रैंसमवेयर उपकरण के रूप में दिखाया जो फिर भी समझौता किए गए सिस्टम पर डेटा को एन्क्रिप्ट करने में बहुत प्रभावी रहा है। फोर्टिनेट के अलर्ट ने यह नहीं पहचाना कि नए रैंसमवेयर नमूनों के संचालक अपने मैलवेयर कैसे वितरित कर रहे हैं, लेकिन यह नोट किया गया है कि फ़िशिंग ईमेल आमतौर पर रैंसमवेयर संक्रमणों के लिए सबसे आम वेक्टर रहा है।

विविधताओं की बढ़ती संख्या

फोर्टिनेट के फोर्टिगार्ड लैब्स में वरिष्ठ सुरक्षा इंजीनियर फ्रेड गुटिरेज़ कहते हैं, "अगर 2022 में रैंसमवेयर की वृद्धि भविष्य की ओर इशारा करती है, तो हर जगह सुरक्षा टीमों को इस हमले के वेक्टर को 2023 में और भी लोकप्रिय होते देखने की उम्मीद करनी चाहिए।"

2022 की पहली छमाही में, फोर्टीगार्ड लैब्स द्वारा पहचाने गए नए रैनसमवेयर वेरिएंट की संख्या में पिछले छह महीने की अवधि की तुलना में लगभग 100% की वृद्धि हुई है, वे कहते हैं। FortiGuard लैब्स टीम ने 10,666 की पहली छमाही में 2022 नए रैंसमवेयर वेरिएंट का दस्तावेजीकरण किया, जबकि 5,400 की दूसरी छमाही में यह संख्या केवल 2021 थी।

"नए रैंसमवेयर वेरिएंट में यह वृद्धि मुख्य रूप से डार्क वेब पर रैंसमवेयर-ए-ए-सर्विस (रास) का लाभ लेने वाले अधिक हमलावरों के लिए धन्यवाद है," वे कहते हैं।

वह कहते हैं: "इसके अलावा, शायद सबसे परेशान करने वाला पहलू यह है कि हम बड़े पैमाने पर और लगभग सभी प्रकार के क्षेत्रों में अधिक विनाशकारी रैनसमवेयर हमलों में वृद्धि देख रहे हैं, जिसके 2023 तक जारी रहने की उम्मीद है।"

मानक लेकिन प्रभावी रैंसमवेयर उपभेद

वोहुक रैंसमवेयर वैरिएंट, जिसका फोर्टिनेट के शोधकर्ताओं ने विश्लेषण किया, इसके तीसरे पुनरावृत्ति में दिखाई दिया, यह दर्शाता है कि इसके लेखक इसे सक्रिय रूप से विकसित कर रहे हैं।

फोर्टिनेट ने कहा कि मैलवेयर समझौता किए गए सिस्टम पर एक फिरौती नोट, "README.txt" छोड़ता है, जो पीड़ितों को एक अद्वितीय आईडी के साथ ईमेल के माध्यम से हमलावर से संपर्क करने के लिए कहता है। नोट पीड़ित को सूचित करता है कि हमलावर राजनीतिक रूप से प्रेरित नहीं है, बल्कि केवल वित्तीय लाभ में रुचि रखता है - संभवतः पीड़ितों को आश्वस्त करने के लिए कि यदि वे मांगे गए फिरौती का भुगतान करते हैं तो उन्हें अपना डेटा वापस मिल जाएगा।

इस बीच, "स्केयरक्रो एक अन्य विशिष्ट रैंसमवेयर है जो पीड़ितों की मशीनों पर फ़ाइलों को एन्क्रिप्ट करता है," फोर्टिनेट ने कहा। "इसके फिरौती के नोट, जिसे 'readme.txt' भी कहा जाता है, में तीन टेलीग्राम चैनल हैं जिनका उपयोग पीड़ित हमलावर से बात करने के लिए कर सकते हैं।"

हालांकि फिरौती के नोट में कोई विशिष्ट वित्तीय मांग नहीं है, यह मान लेना सुरक्षित है कि पीड़ितों को एन्क्रिप्ट की गई फ़ाइलों को पुनर्प्राप्त करने के लिए फिरौती का भुगतान करने की आवश्यकता होगी, फोर्टिनेट ने कहा।

सुरक्षा विक्रेता के शोध ने स्केयरक्रो और कुख्यात के बीच कुछ ओवरलैप भी दिखाया कॉन्टी रैंसमवेयर संस्करण, अब तक के सबसे प्रभावशाली रैंसमवेयर टूल में से एक। उदाहरण के लिए, दोनों, फ़ाइलों को एन्क्रिप्ट करने के लिए एक ही एल्गोरिथ्म का उपयोग करते हैं, और कॉन्टी की तरह, ScareCrow संक्रमित सिस्टम पर डेटा को अपरिवर्तनीय बनाने के लिए WMI कमांड लाइन उपयोगिता (wmic) का उपयोग करके छाया प्रतियों को हटा देता है।

VirusTotal के लिए प्रस्तुतियाँ बताती हैं कि ScareCrow ने संयुक्त राज्य अमेरिका, जर्मनी, इटली, भारत, फिलीपींस और रूस में सिस्टम को संक्रमित कर दिया है।

और अंत में, AESRT, तीसरा नया रैंसमवेयर परिवार है जिसे फोर्टिनेट ने हाल ही में जंगली में देखा है, इसकी कार्यक्षमता अन्य दो खतरों के समान है। मुख्य अंतर यह है कि फिरौती का नोट छोड़ने के बजाय, मैलवेयर हमलावर के ईमेल पते के साथ एक पॉपअप विंडो डिलीवर करता है, और एक फ़ील्ड जो एन्क्रिप्टेड फ़ाइलों को डिक्रिप्ट करने के लिए एक कुंजी प्रदर्शित करता है, जब पीड़ित फिरौती की मांग का भुगतान कर देता है।

क्या क्रिप्टो-कोलैप्स रैंसमवेयर के खतरे को धीमा कर देगा?

रैंसमवेयर खतरों की लंबी - और लगातार बढ़ती - सूची में ताजा वेरिएंट जोड़ते हैं, जिनसे संगठनों को अब दैनिक आधार पर निपटना पड़ता है, क्योंकि रैनसमवेयर ऑपरेटर उद्यम संगठनों पर लगातार प्रहार करते रहते हैं।

रैंसमवेयर हमलों पर डेटा जो कि लुकिंगग्लास ने इस साल की शुरुआत में विश्लेषण किया था, ने दिखाया कि कुछ थे 1,133 ने रैंसमवेयर हमलों की पुष्टि की अकेले 2022 की पहली छमाही में — जिनमें से आधे से अधिक (52%) ने अमेरिकी कंपनियों को प्रभावित किया। लुकिंगग्लास ने पाया कि सबसे सक्रिय रैंसमवेयर समूह लॉकबिट वेरिएंट के पीछे था, इसके बाद कोंटी, ब्लैक बस्ता और अल्फी रैंसमवेयर के पीछे समूह थे।

हालाँकि, गतिविधि की दर स्थिर नहीं है। कुछ सुरक्षा विक्रेताओं ने वर्ष के कुछ हिस्सों के दौरान रैंसमवेयर गतिविधि में मामूली मंदी देखने की सूचना दी।

उदाहरण के लिए, एक अर्धवार्षिक रिपोर्ट में, सिक्योरवर्क्स ने कहा कि मई और जून में इसकी घटना की प्रतिक्रिया में कहा गया है कि जिस दर पर सफल नए रैनसमवेयर हमले हो रहे थे, वह थोड़ा धीमा हो गया था।

सिक्योरवर्क्स ने प्रवृत्ति की पहचान इस वर्ष कोंटी रास ऑपरेशन के विघटन और अन्य कारकों जैसे कि कम से कम आंशिक रूप से करने की संभावना के रूप में की है। यूक्रेन में युद्ध का विघटनकारी प्रभाव रैंसमवेयर गिरोहों पर।

आइडेंटिटी थेफ़्ट रिसोर्स सेंटर (ITRC) की एक अन्य रिपोर्ट, रैंसमवेयर हमलों में 20% की गिरावट दर्ज की गई जिसके परिणामस्वरूप वर्ष की पहली तिमाही की तुलना में 2022 की दूसरी तिमाही के दौरान उल्लंघन हुआ। आईटीआरसी, सिक्योरवर्क्स की तरह, गिरावट की पहचान यूक्रेन में युद्ध के कारण हुई और महत्वपूर्ण रूप से क्रिप्टोकरेंसी के पतन के साथ हुई जो रैनसमवेयर ऑपरेटर भुगतान के पक्ष में थे।

लुकिंगग्लास के सीईओ ब्रायन वेयर का कहना है कि उनका मानना है कि क्रिप्टो-पतन 2023 में रैंसमवेयर ऑपरेटरों को बाधित कर सकता है।

"हालिया एफटीएक्स घोटाले में क्रिप्टोकाउंक्चर टैंकिंग है, और यह रैनसमवेयर के मुद्रीकरण को प्रभावित करता है और अनिवार्य रूप से इसे अप्रत्याशित बनाता है," वे कहते हैं। "यह रैंसमवेयर ऑपरेटरों के लिए अच्छा नहीं है क्योंकि उन्हें लंबी अवधि में मुद्रीकरण के अन्य रूपों पर विचार करना होगा।"

वेयर कहते हैं क्रिप्टोकरेंसी के आसपास रुझान कुछ रैनसमवेयर समूह अपनी स्वयं की क्रिप्टोकरेंसी का उपयोग करने पर विचार कर रहे हैं: "हम अनिश्चित हैं कि यह अमल में आएगा, लेकिन कुल मिलाकर, रैनसमवेयर समूह इस बात को लेकर चिंतित हैं कि वे कैसे कमाई करेंगे और आगे चलकर गुमनामी के कुछ स्तर को बनाए रखेंगे।"