सुपरकुकीज़ का गाना गाएं

स्लाइड नियम याद रखें. आप क्या पता है की जरूरत पैच मंगलवार के बारे में. सुपरकुकी निगरानी धोखाधड़ी. जब कीड़े जोड़े में पहुंचें. सेब तेज़ है पैच जिसके लिए तीव्र गति की आवश्यकता थी पैच. उपयोगकर्ता-एजेंट को हानिकारक माना जाता है।

नीचे कोई ऑडियो प्लेयर नहीं है? सुनना सीधे साउंडक्लाउड पर।

डग आमोथ और पॉल डकलिन के साथ। इंट्रो और आउट्रो म्यूजिक by एडिथ मुडगे.

आप हमें इस पर सुन सकते हैं Soundcloud, ऐप्पल पॉडकास्ट्स, Google पॉडकास्ट, Spotify और कहीं भी अच्छे पॉडकास्ट मिल जाते हैं। या बस छोड़ दें हमारे आरएसएस फ़ीड का यूआरएल अपने पसंदीदा पॉडकैचर में।

प्रतिलेख पढ़ें

डौग एक आपातकालीन एप्पल पैच, गैसलाइटिंग कंप्यूटर, और मैं विंडोज़ 7 का उपयोग क्यों नहीं कर सकता?

वह सब, और बहुत कुछ, नग्न सुरक्षा पॉडकास्ट पर।

[संगीत मोडेम]

पॉडकास्ट में आपका स्वागत है, सब लोग।

मैं डौग आमोत हूँ; वह पॉल डकलिन है।

पॉल, आप कैसे हैं?

बत्तख। खैर, मैं थोड़ा चौंका हुआ हूं, डौग।

आप विंडोज़ 7 का उपयोग जारी रखने की आवश्यकता के बारे में बहुत नाटकीय थे!

डौग ख़ैर, कई लोगों की तरह, मैं भी इसे लेकर नाराज़ हूं (मजाक!), और हम इसके बारे में थोड़ी देर में बात करेंगे।

लेकिन सबसे पहले, एक बहुत ही महत्वपूर्ण टेक इतिहास में यह सप्ताह खंड।

11 जुलाई 1976 को एक समय के सामान्य गणितीय गणना उपकरण के लिए आखिरी हांफना चिह्नित किया गया था।

निःसंदेह, मैं स्लाइड नियम की बात कर रहा हूँ।

अंतिम अमेरिकी मॉडल, केफेल एंड एस्सेर 4081-3, स्मिथसोनियन इंस्टीट्यूशन को प्रस्तुत किया गया, जो गणितीय युग के अंत का प्रतीक था...

...एक ऐसा युग जिसे पॉल के पसंदीदा एचपी-35 जैसे कंप्यूटरों और कैलकुलेटरों ने अप्रचलित बना दिया।

तो, पॉल, मुझे विश्वास है कि आपके हाथों पर खून लगा है, सर।

बत्तख। मेरे पास कभी एचपी-35 नहीं था।

सबसे पहले, मैं बहुत छोटा था, और दूसरी बात, जब वे आए तो उनमें से प्रत्येक की कीमत 395 डॉलर थी।

डौग [हंसते हुए] वाह!

बत्तख। इसलिए मूर का नियम लागू होने के कारण कीमतें गिरने में कुछ और साल लग गए।

और फिर लोग स्लाइड नियमों का और अधिक उपयोग नहीं करना चाहते थे।

मेरे पिताजी ने मुझे अपनी पुरानी चीज़ दी, और मैंने उस चीज़ को बहुत महत्व दिया क्योंकि वह बहुत अच्छी थी...

...और मैं आपको बताऊंगा कि एक स्लाइड नियम आपको क्या सिखाता है, क्योंकि जब आप इसे गुणन के लिए उपयोग कर रहे होते हैं, तो आप मूल रूप से उन दो संख्याओं को 1 और 10 के बीच की संख्याओं में परिवर्तित करते हैं जिन्हें आप गुणा करना चाहते हैं, और फिर आप उन्हें एक साथ गुणा करते हैं।

और फिर आपको यह पता लगाने की ज़रूरत है कि दशमलव बिंदु कहाँ जाता है।

यदि आपने एक संख्या को 100 से विभाजित किया है और दूसरे को 1000 से गुणा किया है ताकि उन्हें सीमा में लाया जा सके, तो कुल मिलाकर आपको अंत में 10 से गुणा करने के लिए एक शून्य जोड़ना होगा।

तो यह खुद को सिखाने का एक शानदार तरीका था कि क्या आपको अपने इलेक्ट्रॉनिक कैलकुलेटर से उत्तर मिले, जहां आपने 7,000,000,000 जैसी लंबी संख्याएं टाइप कीं...

...क्या आपको वास्तव में परिमाण का क्रम, घातांक मिल गया है, ठीक है।

स्लाइड नियम और उनके मुद्रित समतुल्य, लॉग टेबल, ने आपको अपने दिमाग में परिमाण के आदेशों को प्रबंधित करने और फर्जी परिणामों को आसानी से स्वीकार न करने के बारे में बहुत कुछ सिखाया।

डौग मैंने कभी इसका उपयोग नहीं किया है, लेकिन आपने अभी जो वर्णन किया है, उससे यह बहुत रोमांचक लगता है।

आइए उत्साह बरकरार रखें.

पिछले सप्ताह, फ़ायरफ़ॉक्स रिहा संस्करण 115:

पुराने विंडोज़ और मैक संस्करणों के उपयोगकर्ताओं के लिए फ़ायरफ़ॉक्स 115 रिलीज़ हो गया है

उनमें एक नोट शामिल है जिसे मैं पढ़ना चाहूंगा, और मैं उद्धृत कर रहा हूं:

जनवरी 2023 में, माइक्रोसॉफ्ट ने विंडोज 7 और विंडोज 8 के लिए समर्थन समाप्त कर दिया।

परिणामस्वरूप, यह फ़ायरफ़ॉक्स का अंतिम संस्करण है जो उन ऑपरेटिंग सिस्टम के उपयोगकर्ताओं को प्राप्त होगा।

और मुझे लगता है कि जब भी इनमें से कोई एक नोट अंतिम रिलीज के साथ जुड़ जाता है, तो लोग सामने आते हैं और कहते हैं, "मैं विंडोज 7 का उपयोग क्यों जारी नहीं रख सकता?"

हमारे पास एक टिप्पणीकार भी था जो कह रहा था कि विंडोज़ एक्सपी बिल्कुल ठीक है।

तो आप इन लोगों से क्या कहेंगे, पॉल, जो ऑपरेटिंग सिस्टम संस्करणों से आगे नहीं बढ़ना चाहते जो उन्हें पसंद हैं?

बत्तख। डौग, मेरे लिए इसे कहने का सबसे अच्छा तरीका यह है कि मैं हमारे लेख पर बेहतर जानकार टिप्पणीकारों द्वारा कही गई बातों को दोबारा पढ़ूं।

एलेक्स फेयर लिखते हैं:

यह सिर्फ इस बारे में नहीं है कि *आप* क्या चाहते हैं, बल्कि इस बारे में भी है कि कैसे आपका उपयोग और शोषण किया जा सकता है और बदले में दूसरों को नुकसान पहुँचाया जा सकता है।

और पॉल रॉक्स ने व्यंग्यपूर्वक कहा:

लोग अभी भी Windows 7, या XP क्यों चला रहे हैं?

यदि कारण यह है कि नए ऑपरेटिंग सिस्टम ख़राब हैं, तो Windows 2000 का उपयोग क्यों न करें?

हेक, एनटी 4 इतना अद्भुत था कि इसे छह सर्विस पैक प्राप्त हुए!

डौग [हँसते हैं] हालाँकि 2000 *बहुत बढ़िया* था।

बत्तख। यह सब तुम्हारे बस की बात नहीं है।

यह इस तथ्य के बारे में है कि आपके सिस्टम में बग शामिल हैं, बदमाश पहले से ही जानते हैं कि कैसे शोषण करना है, जिसे कभी भी ठीक नहीं किया जाएगा।

तो उत्तर यह है कि कभी-कभी आपको बस जाने देना होता है, डौग।

डौग जैसा कि वे कहते हैं, "कभी प्यार न करने से बेहतर है कि प्यार किया जाए और खो दिया जाए।"

आइए माइक्रोसॉफ्ट के विषय पर बने रहें।

पैच मंगलवार, पॉल, उदारता से देता है।

माइक्रोसॉफ्ट ने चार शून्य-दिनों का पैच लगाया, अंततः क्राइमवेयर कर्नेल ड्राइवरों के खिलाफ कार्रवाई की

बत्तख। हाँ, सामान्यतः बड़ी संख्या में बग ठीक कर दिए गए हैं।

इसमें से बड़ी खबर, वह सामग्री जो आपको याद रखने की आवश्यकता है (और दो लेख हैं जिन्हें आप याद रख सकते हैं go और परामर्श करना यदि आप रक्तरंजित विवरण जानना चाहते हैं तो news.sophos.com पर)…

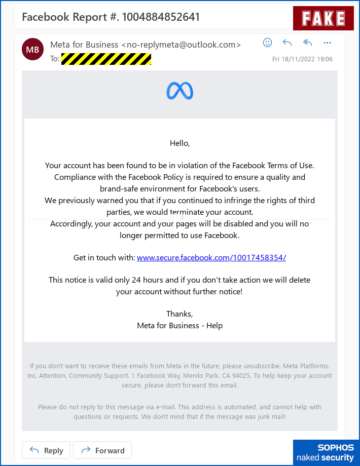

एक मुद्दा यह है कि इनमें से चार कीड़े जंगली, शून्य-दिन, पहले से ही शोषण किए जा रहे छिद्रों में हैं।

उनमें से दो सुरक्षा बाईपास हैं, और यह सुनने में जितना मामूली लगता है, वे स्पष्ट रूप से यूआरएल पर क्लिक करने या ईमेल में सामग्री खोलने से संबंधित हैं, जहां आपको आम तौर पर एक चेतावनी मिलेगी, "क्या आप वाकई वाकई ऐसा करना चाहते हैं?"

जो अन्यथा बहुत से लोगों को अवांछित गलती करने से रोक सकता है।

और दो एलिवेशन-ऑफ-प्रिविलेज (ईओपी) छेद तय किए गए हैं।

और यद्यपि विशेषाधिकार की ऊंचाई को आम तौर पर रिमोट कोड निष्पादन से कमतर देखा जाता है, जहां बदमाश पहली बार में सेंध लगाने के लिए बग का उपयोग करते हैं, ईओपी के साथ समस्या उन बदमाशों से संबंधित है जो पहले से ही आपके नेटवर्क में "इरादे से घूम रहे हैं" .

ऐसा लगता है मानो वे खुद को होटल की लॉबी में एक मेहमान से एक सुपर-गुप्त, मूक चोर में अपग्रेड करने में सक्षम हैं, जो अचानक और जादुई रूप से होटल के सभी कमरों तक पहुंच प्राप्त कर लेता है।

तो ये निश्चित रूप से देखने लायक हैं।

और एक विशेष Microsoft सुरक्षा सलाह है...

...खैर, उनमें से कई हैं; जिस पर मैं आपका ध्यान आकर्षित करना चाहता हूं वह ADV23001 है, जो मूल रूप से माइक्रोसॉफ्ट कह रहा है, "अरे, याद रखें जब सोफोस शोधकर्ताओं ने हमें रिपोर्ट किया था कि उन्हें हस्ताक्षरित कर्नेल ड्राइवरों के साथ रूटकिटरी का एक पूरा लोड चल रहा था जो कि समकालीन विंडोज भी करेगा लोड करें क्योंकि उन्हें उपयोग के लिए अनुमोदित किया गया था?"

मुझे लगता है कि अंत में 100 से अधिक ऐसे हस्ताक्षरित ड्राइवर थे।

इस एडवाइजरी में बड़ी खबर यह है कि इतने महीनों के बाद, माइक्रोसॉफ्ट ने आखिरकार कहा है, "ठीक है, हम उन ड्राइवरों को लोड होने से रोकेंगे और उन्हें स्वचालित रूप से ब्लॉक करना शुरू करेंगे।"

[विडंबना] जो मुझे लगता है कि वास्तव में उनमें से काफी बड़ा है, जबकि उनमें से कम से कम कुछ ड्राइवरों को वास्तव में उनके हार्डवेयर गुणवत्ता कार्यक्रम के हिस्से के रूप में माइक्रोसॉफ्ट द्वारा हस्ताक्षरित किया गया था। [हंसते हुए]

यदि आप कहानी के पीछे की कहानी जानना चाहते हैं, जैसा कि मैंने कहा, तो बस news.sophos.com पर जाएं और "खोजें"ड्राइवरों".

माइक्रोसॉफ्ट ने पैच ट्यूज़डे कलिंग में दुर्भावनापूर्ण ड्राइवर्स को रद्द कर दिया

डौग बहुत बढ़िया.

ठीक है, यह अगली कहानी... मैं कई कारणों से इस शीर्षक में दिलचस्पी ले रहा हूँ: रोहैमर आपके कंप्यूटर को गैसलाइट करने के लिए वापस आता है.

गंभीर सुरक्षा: रोहैमर आपके कंप्यूटर को गैसलाइट करने के लिए वापस आता है

पॉल, मुझे इसके बारे में बताओ...

[पीटर गेब्रियल के "स्लेजहैमर" की धुन पर] मुझे इसके बारे में बताएं...

दोनों को। [गायन] रोहैमर!

डौग [हँसते हैं] बहुत बढ़िया!

बत्तख। जाओ, अब तुम्हें रिफ़ करना है।

डौग [एक सिंथेसाइज़र का संश्लेषण] डूडली-डू दा डू, डू डू डू।

बत्तख। [प्रभावित] बहुत अच्छा, डौग!

डौग धन्यवाद।

बत्तख। जो लोग इसे अतीत से याद नहीं रखते हैं: "रोहैमर" एक शब्दजाल नाम है जो हमें याद दिलाता है कि कैपेसिटर, जहां मेमोरी के बिट्स (एक और शून्य) आधुनिक डीआरएएम या गतिशील रैंडम एक्सेस मेमोरी चिप्स में संग्रहीत होते हैं, बहुत करीब होते हैं साथ में…

जब आप उनमें से किसी एक को लिखते हैं (आपको वास्तव में एक समय में पंक्तियों में कैपेसिटर को पढ़ना और लिखना होता है, इस प्रकार "रोहैमर"), जब आप ऐसा करते हैं, क्योंकि आपने पंक्ति पढ़ ली है, तो आपने कैपेसिटर को डिस्चार्ज कर दिया है।

भले ही आपने केवल स्मृति को देखा हो, आपको पुरानी सामग्री को वापस लिखना होगा, अन्यथा वे हमेशा के लिए खो जाएंगे।

जब आप ऐसा करते हैं, क्योंकि वे कैपेसिटर बहुत छोटे होते हैं और एक-दूसरे के बहुत करीब होते हैं, तो इस बात की बहुत कम संभावना होती है कि एक या दोनों पड़ोसी पंक्तियों के कैपेसिटर अपना मूल्य बदल सकते हैं।

अब, इसे DRAM कहा जाता है क्योंकि यह स्थिर रैम या फ्लैश मेमोरी की तरह अनिश्चित काल तक अपना चार्ज नहीं रखता है (फ्लैश मेमोरी के साथ आप बिजली बंद भी कर सकते हैं और यह याद रखेगा कि वहां क्या था)।

लेकिन DRAM के साथ, लगभग एक सेकंड के दसवें हिस्से के बाद, मूल रूप से, उन सभी छोटे कैपेसिटर में चार्ज समाप्त हो जाएगा।

इसलिए उन्हें हर समय पुनर्लेखन की आवश्यकता होती है।

और यदि आप सुपर-फास्ट को फिर से लिखते हैं, तो आप वास्तव में फ़्लिप करने के लिए पास की मेमोरी में बिट्स प्राप्त कर सकते हैं।

ऐतिहासिक रूप से, इसके समस्या होने का कारण यह है कि यदि आप मेमोरी संरेखण के साथ खेल सकते हैं, भले ही आप यह अनुमान नहीं लगा सकते कि कौन से बिट फ्लिप होने वाले हैं, तो आप *मेमोरी इंडेक्स, पेज टेबल जैसी चीजों के साथ गड़बड़ करने में सक्षम* हो सकते हैं। या कर्नेल के अंदर डेटा।

भले ही आप जो कुछ भी कर रहे हैं वह मेमोरी से पढ़ रहा है क्योंकि आपके पास कर्नेल के बाहर उस मेमोरी तक विशेषाधिकार रहित पहुंच है।

और आज तक रोहैमर हमलों का ध्यान इसी पर केन्द्रित रहा है।

अब, डेविस में कैलिफोर्निया विश्वविद्यालय के इन शोधकर्ताओं ने जो किया वह यह है कि उन्होंने यह पता लगाया, "ठीक है, मुझे आश्चर्य है कि क्या बिट-फ्लिप पैटर्न, जैसे कि वे छद्म यादृच्छिक हैं, चिप्स के विभिन्न विक्रेताओं के लिए सुसंगत हैं?"

जो सुनने में कुछ-कुछ "सुपरकुकी" जैसा लगता है, है ना?

कुछ ऐसा जो अगली बार आपके कंप्यूटर की पहचान करेगा।

और वास्तव में, शोधकर्ता और भी आगे बढ़ गए और पाया कि व्यक्तिगत चिप्स... या मेमोरी मॉड्यूल (उनमें आमतौर पर कई डीआरएएम चिप्स होते हैं), डीआईएमएम, डबल इनलाइन मेमोरी मॉड्यूल जिन्हें आप उदाहरण के लिए, अपने डेस्कटॉप कंप्यूटर में स्लॉट में क्लिप कर सकते हैं, और कुछ लैपटॉप में.

उन्होंने पाया कि, वास्तव में, बिट-फ़्लिप पैटर्न को एक प्रकार के आईरिस स्कैन या उसके जैसा कुछ में परिवर्तित किया जा सकता है, ताकि वे बाद में फिर से रोहैमरिंग हमला करके डीआईएमएम को पहचान सकें।

दूसरे शब्दों में, आप अपने ब्राउज़र कुकीज़ साफ़ कर सकते हैं, आप अपने द्वारा इंस्टॉल किए गए एप्लिकेशन की सूची बदल सकते हैं, आप अपना उपयोगकर्ता नाम बदल सकते हैं, आप एक नया ऑपरेटिंग सिस्टम फिर से इंस्टॉल कर सकते हैं, लेकिन मेमोरी चिप्स, सिद्धांत रूप में, आपको देंगे दूर।

और इस मामले में, विचार यह है: सुपरकूक.

बहुत रोचक और पढ़ने लायक।

डौग यह अच्छा है!

समाचार लिखने के बारे में एक और बात, पॉल: आप एक अच्छे समाचार लेखक हैं, और आपका विचार पाठक को तुरंत आकर्षित करना है।

तो, इस अगले लेख के पहले वाक्य में आप कहते हैं: "भले ही आपने आदरणीय घोस्टस्क्रिप्ट परियोजना के बारे में नहीं सुना हो, हो सकता है कि आपने बिना जाने इसका उपयोग किया हो।"

मैं उत्सुक हूं, क्योंकि शीर्षक है: घोस्टस्क्रिप्ट बग दुष्ट दस्तावेज़ों को सिस्टम कमांड चलाने की अनुमति दे सकता है.

घोस्टस्क्रिप्ट बग दुष्ट दस्तावेज़ों को सिस्टम कमांड चलाने की अनुमति दे सकता है

मुझे और बताएँ!

बत्तख। खैर, घोस्टस्क्रिप्ट एडोब की पोस्टस्क्रिप्ट और पीडीएफ भाषाओं का एक स्वतंत्र और खुला स्रोत कार्यान्वयन है।

(यदि आपने पोस्टस्क्रिप्ट के बारे में नहीं सुना है, तो पीडीएफ एक तरह से "पोस्टस्क्रिप्ट नेक्स्ट जेनरेशन" है।)

यह वर्णन करने का एक तरीका है कि डिवाइस को बताए बिना कि कौन सा पिक्सेल चालू करना है, एक मुद्रित पृष्ठ या कंप्यूटर स्क्रीन पर एक पृष्ठ कैसे बनाया जाए।

तो आप कहते हैं, “यहां वर्ग बनाएं; यहां त्रिभुज बनाएं; इस सुंदर फ़ॉन्ट का उपयोग करें।"

यह अपने आप में एक प्रोग्रामिंग भाषा है जो आपको प्रिंटर और स्क्रीन जैसी चीज़ों का डिवाइस-स्वतंत्र नियंत्रण प्रदान करती है।

और घोस्टस्क्रिप्ट, जैसा कि मैंने कहा, ऐसा करने के लिए एक स्वतंत्र और खुला स्रोत उपकरण है।

और ऐसे कई अन्य ओपन सोर्स उत्पाद हैं जो ईपीएस (एनकैप्सुलेटेड पोस्टस्क्रिप्ट) फ़ाइलों जैसी चीज़ों को आयात करने के तरीके के रूप में इस टूल का उपयोग करते हैं, जैसे कि आप किसी डिज़ाइन कंपनी से प्राप्त कर सकते हैं।

तो हो सकता है कि आपको बिना इसका एहसास हुए घोस्टस्क्रिप्ट मिल जाए - यही मुख्य समस्या है।

और यह एक छोटा लेकिन वास्तव में कष्टप्रद बग था।

यह पता चला है कि एक दुष्ट दस्तावेज़ ऐसी बातें कह सकता है, "मैं कुछ आउटपुट बनाना चाहता हूं, और मैं इसे फ़ाइल नाम XYZ में रखना चाहता हूं।"

लेकिन यदि आप फ़ाइल नाम की शुरुआत में, %pipe%, और *फिर* फ़ाइल नाम...

...वह फ़ाइल नाम चलाने के लिए एक कमांड का नाम बन जाता है जो घोस्टस्क्रिप्ट के आउटपुट को "पाइपलाइन" कहा जाता है।

यह एक बग के लिए एक लंबी कहानी की तरह लग सकता है, लेकिन इस कहानी का महत्वपूर्ण हिस्सा उस समस्या को ठीक करने के बाद है: “ओह, नहीं! यदि फ़ाइल नाम वर्णों से शुरू होता है तो हमें सावधान रहने की आवश्यकता है %pipe%, क्योंकि वास्तव में इसका मतलब यह है कि यह एक कमांड है, फ़ाइल नाम नहीं।"

यह खतरनाक हो सकता है, क्योंकि इससे रिमोट कोड निष्पादन हो सकता है।

इसलिए उन्होंने उस बग को ठीक किया और तब किसी को एहसास हुआ, "आप जानते हैं, बग अक्सर जोड़े में या समूहों में होते हैं।"

या तो कोड के एक ही बिट में कहीं और समान कोडिंग गलतियाँ, या मूल बग को ट्रिगर करने के एक से अधिक तरीके।

और तभी घोस्टस्क्रिप्ट स्क्रिप्ट टीम में से किसी को एहसास हुआ, “आप जानते हैं क्या, हम उन्हें भी टाइप करने देते हैं | [वर्टिकल बार, यानी "पाइप" कैरेक्टर] स्पेस-कमांड नाम भी, इसलिए हमें उसकी भी जांच करने की जरूरत है।'

तो एक पैच था, उसके बाद एक पैच-टू-द-पैच।

और यह जरूरी नहीं कि प्रोग्रामिंग टीम की ओर से ख़राबी का संकेत हो।

यह वास्तव में एक संकेत है कि उन्होंने न्यूनतम मात्रा में काम नहीं किया, इस पर हस्ताक्षर कर दिए, और आपको दूसरे बग से पीड़ित होने और उसके जंगल में पाए जाने तक इंतजार करने के लिए छोड़ दिया।

डौग और ऐसा न हो कि आपको लगे कि हमने बग के बारे में बात करना ख़त्म कर दिया है, लड़के, क्या हमारे पास आपके लिए एक डोज़ी है!

एक आपातकालीन Apple पैच उभरा, और फिर अप्रकाशित, और फिर Apple ने इस पर तरह-तरह की टिप्पणी की, जिसका अर्थ है कि ऊपर नीचे है और बाएँ दाएँ है, पॉल।

अति आवश्यक! Apple ने iPhones, iPads और Macs में महत्वपूर्ण शून्य-दिन की कमी को ठीक किया

बत्तख। हां, यह थोड़ी सी त्रुटियों की कॉमेडी है।

मैं लगभग, लेकिन बिल्कुल नहीं, इस मामले में Apple के लिए खेद महसूस करता हूँ...

...लेकिन जितना संभव हो उतना कम कहने की उनकी जिद के कारण (जब वे कुछ भी नहीं कहते हैं), यह अभी भी स्पष्ट नहीं है कि गलती किसकी है।

लेकिन कहानी इस प्रकार है: “अरे नहीं! सफ़ारी में, वेबकिट में (ब्राउज़र इंजन जो आपके iPhone पर हर एक ब्राउज़र में और आपके मैक पर सफ़ारी में उपयोग किया जाता है) 0-दिन है, और बदमाश/स्पाइवेयर विक्रेता/कोई व्यक्ति स्पष्ट रूप से बड़ी बुराई के लिए इसका उपयोग कर रहा है।

दूसरे शब्दों में, "लुक-एंड-बी-पॉन्ड", या "ड्राइव-बाय इंस्टॉल", या "जीरो-क्लिक इन्फेक्शन", या जो भी आप इसे कॉल करना चाहते हैं।

तो, जैसा कि आप जानते हैं, Apple के पास अब यह रैपिड सिक्योरिटी रिस्पॉन्स सिस्टम है (कम से कम नवीनतम iOS, iPadOS और macOS के लिए) जहां उन्हें एक पूर्ण सिस्टम अपग्रेड बनाने की ज़रूरत नहीं है, एक बिल्कुल नए संस्करण संख्या के साथ जिसे आप कभी भी डाउनग्रेड नहीं कर सकते हैं से, हर बार 0-दिन होता है।

इस प्रकार, तीव्र सुरक्षा प्रतिक्रियाएँ।

ये वो चीज़ें हैं जो अगर काम नहीं करतीं तो आप उन्हें बाद में हटा भी सकते हैं.

दूसरी बात यह है कि वे आम तौर पर बहुत छोटे होते हैं।

महान!

समस्या यह है... ऐसा लगता है कि क्योंकि इन अद्यतनों को नया संस्करण नंबर नहीं मिलता है, Apple को यह दर्शाने का एक तरीका खोजना होगा कि आपने पहले ही रैपिड सिक्योरिटी रिस्पांस स्थापित कर लिया है।

तो वे क्या करते हैं कि आप अपना संस्करण नंबर लेते हैं, जैसे कि iOS 16.5.1, और वे इसके बाद एक स्पेस कैरेक्टर जोड़ते हैं और फिर (a).

और सड़क पर खबर यह है कि कुछ वेबसाइटें (मैं उनका नाम नहीं बताऊंगा क्योंकि यह सब अफवाह है)...

...जब वे जांच कर रहे थे User-Agent सफ़ारी में स्ट्रिंग, जिसमें शामिल है (a) केवल पूर्णता के लिए, गया: “वाह! क्या है? (a) एक संस्करण संख्या में कर रहे हो?"

तो, कुछ उपयोगकर्ता कुछ समस्याओं की रिपोर्ट कर रहे थे, और जाहिर तौर पर Apple भी खींच लिया अद्यतन।

Apple ने चुपचाप अपना नवीनतम जीरो-डे अपडेट वापस ले लिया - अब क्या?

और फिर, बहुत सारे भ्रम के बाद, और नग्न सुरक्षा पर एक और लेख, और किसी को भी नहीं पता था कि क्या हो रहा था... [हँसी]

...Apple ने अंततः HT21387 प्रकाशित किया, एक सुरक्षा बुलेटिन जिसे उन्होंने वास्तव में पैच तैयार होने से पहले तैयार किया था, जो वे आम तौर पर नहीं करते हैं।

लेकिन यह कुछ न कहने से भी बदतर था, क्योंकि उन्होंने कहा, "इस समस्या के कारण, त्वरित सुरक्षा प्रतिक्रिया (b) इस मुद्दे के समाधान के लिए जल्द ही उपलब्ध होगा।"

और बस। [हँसी]

वे यह नहीं बताते कि मामला क्या है।

वे यह नहीं कहते कि क्या यह नीचे है User-Agent स्ट्रिंग्स क्योंकि, यदि ऐसा है, तो शायद समस्या Apple की तुलना में दूसरी ओर की वेबसाइट के साथ अधिक है?

लेकिन एप्पल नहीं कह रहा है.

इसलिए हम नहीं जानते कि यह उनकी गलती है, वेब सर्वर की गलती है, या दोनों की गलती है।

और वे बस कहते हैं "जल्द ही", डौग।

डौग यह हमारे पाठक प्रश्न लाने का एक अच्छा समय है।

इस एप्पल कहानी पर, पाठक जेपी पूछते हैं:

वेबसाइटों को आपके ब्राउज़र का इतना अधिक निरीक्षण करने की आवश्यकता क्यों है?

यह बहुत चालाक है और काम करने के पुराने तरीकों पर निर्भर करता है।

आप उससे क्या कहते हैं, पॉल?

बत्तख। मैंने स्वयं इसी प्रश्न पर आश्चर्य व्यक्त किया और मैं खोजने लगा, “तुम्हें क्या करना चाहिए? User-Agent तार?”

ऐसा लगता है कि यह उन वेबसाइटों के लिए एक बारहमासी समस्या है जहां वे अति-चतुर बनने की कोशिश कर रहे हैं।

इसलिए मैं एमडीएन गया (जो पहले हुआ करता था, मुझे लगता है, मोज़िला डेवलपर नेटवर्क, लेकिन अब यह एक सामुदायिक साइट है), जो सबसे अच्छे संसाधनों में से एक है यदि आप सोचते हैं, “HTTP हेडर के बारे में क्या? HTML के बारे में क्या? जावास्क्रिप्ट के बारे में क्या? सीएसएस के बारे में क्या? यह सब एक साथ कैसे फिट बैठता है?”

और उनकी सलाह, बिल्कुल सरलता से, है, “कृपया, सब लोग, इसे देखना बंद करें User-Agent डोरी। आप बस अपनी पीठ के लिए छड़ी बना रहे हैं और बाकी सभी के लिए जटिलताओं का एक समूह बना रहे हैं।

तो साइटें क्यों देखते हैं? User-Agent?

[WRY] मुझे लगता है क्योंकि वे ऐसा कर सकते हैं। [हँसी]

जब आप एक वेबसाइट बना रहे हों, तो अपने आप से पूछें, "मैं कहीं स्ट्रिंग के कुछ अजीब बिट के आधार पर प्रतिक्रिया देने का एक अलग तरीका अपनाने के इस जाल में क्यों जा रहा हूँ?" User-Agent"?

कोशिश करें और उससे आगे सोचें, और हम सभी के लिए जीवन आसान हो जाएगा।

डौग ठीक है, बहुत दार्शनिक!

जेपी, इसे भेजने के लिए धन्यवाद।

यदि आपके पास कोई दिलचस्प कहानी, टिप्पणी या प्रश्न है जिसे आप सबमिट करना चाहते हैं, तो हमें इसे पॉडकास्ट पर पढ़ना अच्छा लगेगा।

आपtips@sophos.com पर ईमेल कर सकते हैं, हमारे किसी भी लेख पर टिप्पणी कर सकते हैं, या हमें सोशल: @nakedsecurity पर संपर्क कर सकते हैं।

आज के लिए यही हमारा शो है; सुनने के लिए बहुत बहुत धन्यवाद।

पॉल डकलिन के लिए, मैं डौग आमोथ हूं, जो आपको याद दिलाता है: अगली बार तक...

दोनों को। सुरक्षित रहें!

[संगीत मोडेम]

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. ऑटोमोटिव/ईवीएस, कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- BlockOffsets. पर्यावरणीय ऑफसेट स्वामित्व का आधुनिकीकरण। यहां पहुंचें।

- स्रोत: https://nakedsecurity.sophos.com/2023/07/13/s3-ep143-supercookie-surveillance-shenanigans/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 000

- 1

- 10

- 100

- 16

- 2000

- 2023

- 7

- 8

- a

- योग्य

- About

- इसके बारे में

- स्वीकार करें

- पहुँच

- कार्य

- वास्तव में

- जोड़ना

- पता

- सलाह

- सलाहकार

- बाद

- बाद में

- फिर

- के खिलाफ

- संरेखण

- सब

- अनुमति देना

- पहले ही

- ठीक है

- भी

- हालांकि

- am

- राशि

- an

- और

- अन्य

- जवाब

- जवाब

- कोई

- कहीं भी

- Apple

- अनुप्रयोगों

- अनुमोदित

- हैं

- लेख

- लेख

- AS

- At

- आक्रमण

- आक्रमण

- ध्यान

- ऑडियो

- लेखक

- स्वतः

- उपलब्ध

- दूर

- वापस

- बुरा

- बार

- आधारित

- मूल रूप से

- BE

- सुंदर

- क्योंकि

- हो जाता है

- किया गया

- से पहले

- शुरू

- पीछे

- जा रहा है

- मानना

- नीचे

- BEST

- बेहतर

- के बीच

- परे

- बड़ा

- बिट

- ब्लॉकिंग

- रक्त

- के छात्रों

- ब्रांड

- ब्रांड नई

- टूटना

- लाना

- ब्राउज़र

- दोष

- कीड़े

- बुलेटिन

- गुच्छा

- लेकिन

- by

- कैलिफ़ोर्निया

- कॉल

- बुलाया

- आया

- कर सकते हैं

- सावधान

- मामला

- कारण

- संयोग

- परिवर्तन

- चरित्र

- अक्षर

- प्रभार

- प्रभार

- चेक

- चिप्स

- स्पष्ट

- समापन

- कोड

- कोडन

- COM

- कैसे

- कॉमेडी

- टिप्पणी

- टिप्पणी

- समुदाय

- कंपनी

- जटिलता

- कंप्यूटर

- कंप्यूटर स्क्रीन

- कंप्यूटर्स

- भ्रम

- विचार करना

- माना

- संगत

- समकालीन

- अंतर्वस्तु

- नियंत्रण

- बदलना

- परिवर्तित

- कुकीज़

- सका

- युगल

- कोर्स

- Crash

- बनाना

- बनाना

- महत्वपूर्ण

- सीएसएस

- da

- पिता

- खतरनाक

- तिथि

- तारीख

- डेविस

- निश्चित रूप से

- वर्णित

- डिज़ाइन

- डेस्कटॉप

- विवरण

- डेवलपर

- युक्ति

- डीआईडी

- विभिन्न

- विभाजित

- do

- दस्तावेज़

- दस्तावेजों

- कर देता है

- नहीं करता है

- कर

- किया

- dont

- डबल

- नीचे

- अधोगति

- नाटकीय

- खींचना

- ड्राइवरों

- बूंद

- गतिशील

- e

- से प्रत्येक

- आसानी

- इलेक्ट्रोनिक

- अन्य

- अन्यत्र

- ईमेल

- ईमेल

- आपात स्थिति

- समझाया

- समाप्त

- इंजन

- बराबर

- युग

- त्रुटियाँ

- और भी

- कभी

- प्रत्येक

- ठीक ठीक

- जांच

- उदाहरण

- उत्कृष्ट

- उत्तेजना

- उत्तेजक

- निष्पादन

- शोषण करना

- शोषित

- तथ्य

- निष्पक्ष

- शानदार

- लग रहा है

- कुछ

- लगा

- पट्टिका

- फ़ाइलें

- अंतिम

- अंत में

- खोज

- अंत

- Firefox

- प्रथम

- फिट

- तय

- फ़्लैश

- फ्लिप

- फोकस

- पीछा किया

- के लिए

- सदा

- पाया

- चार

- मुक्त

- से

- पूर्ण

- आगे

- आम तौर पर

- मिल

- देना

- देता है

- Go

- चला जाता है

- जा

- अच्छा

- गूगल

- महान

- समूह की

- अतिथि

- था

- हाथ

- हार्डवेयर

- नुकसान

- हानिकारक

- है

- होने

- he

- सिर

- हेडर

- शीर्षक

- सुना

- यहाँ उत्पन्न करें

- उसके

- मारो

- पकड़

- छेद

- छेद

- होटल

- कैसे

- How To

- एचटीएमएल

- http

- HTTPS

- i

- मैं करता हूँ

- विचार

- पहचानती

- if

- कार्यान्वयन

- महत्वपूर्ण

- का आयात

- प्रभावित किया

- in

- शामिल

- शामिल

- वास्तव में

- Indices

- व्यक्ति

- अंदर

- installed

- संस्था

- दिलचस्प

- में

- iOS

- iPadOS

- iPhone

- मुद्दा

- IT

- आईटी इस

- खुद

- जनवरी

- शब्दजाल

- जावास्क्रिप्ट

- jp

- जुलाई

- केवल

- रखना

- कुंजी

- जानना

- ज्ञान

- भाषा

- भाषाऐं

- लैपटॉप

- बड़ा

- पिछली बार

- बाद में

- ताज़ा

- कानून

- कम से कम

- छोड़ना

- बाएं

- कमतर

- चलो

- जीवन

- पसंद

- सूची

- सुनना

- थोड़ा

- भार

- लॉबी

- लॉग इन

- लंबा

- देखिए

- देखा

- देख

- खोया

- लॉट

- मोहब्बत

- प्यार करता था

- मैक

- MacOS

- बनाया गया

- निर्माण

- प्रबंधन

- बहुत

- बुहत सारे लोग

- चिह्नित

- अंकन

- गणितीय

- बात

- मई..

- शायद

- MDN

- me

- साधन

- याद

- माइक्रोसॉफ्ट

- हो सकता है

- न्यूनतम

- गलती

- गलतियां

- आदर्श

- आधुनिक

- मॉड्यूल

- महीने

- अधिक

- चाल

- बहुत

- गुणा

- संगीत

- संगीत

- नग्न सुरक्षा

- नग्न सुरक्षा पॉडकास्ट

- नाम

- लगभग

- अनिवार्य रूप से

- आवश्यकता

- जरूरत

- नेटवर्क

- कभी नहीँ

- नया

- समाचार

- अगला

- सामान्य रूप से

- नोट्स

- कुछ नहीं

- अभी

- संख्या

- संख्या

- अनेक

- अप्रचलित

- of

- बंद

- अक्सर

- पुराना

- on

- ONE

- लोगों

- खुला

- खुला स्रोत

- उद्घाटन

- परिचालन

- ऑपरेटिंग सिस्टम

- ऑपरेटिंग सिस्टम

- or

- आदेश

- आदेशों

- मूल

- अन्य

- अन्य

- अन्यथा

- हमारी

- आउट

- उत्पादन

- बाहर

- के ऊपर

- कुल

- अपना

- स्वामित्व

- पृष्ठ

- जोड़े

- भाग

- अतीत

- पैच

- पैच मंगलवार

- पैच

- पैटर्न उपयोग करें

- पॉल

- पीडीएफ

- स्टाफ़

- पीटर

- जगह

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- प्ले

- खिलाड़ी

- पॉडकास्ट

- पॉडकास्ट

- बिन्दु

- संभव

- पोस्ट

- बिजली

- भविष्यवाणी करना

- प्रस्तुत

- मूल्य

- विशेषाधिकार

- मुसीबत

- समस्याओं

- प्रक्रिया

- प्रस्तुत

- उत्पाद

- कार्यक्रम

- प्रोग्रामिंग

- परियोजना

- प्रकाशित

- खींचती

- रखना

- गुणवत्ता

- प्रश्न

- उद्धरण

- खरगोश

- रैम

- बिना सोचे समझे

- रेंज

- उपवास

- बल्कि

- पढ़ना

- पाठक

- पढ़ना

- तैयार

- वास्तव में

- कारण

- कारण

- प्राप्त करना

- प्राप्त

- पहचानना

- और

- याद

- दूरस्थ

- हटाना

- की सूचना दी

- रिपोर्टिंग

- शोधकर्ताओं

- उपयुक्त संसाधन चुनें

- जवाब

- प्रतिक्रिया

- प्रतिक्रियाएं

- परिणाम

- रिटर्न

- पुनर्लेखन

- सही

- कमरा

- आरओडब्ल्यू

- आरएसएस

- नियम

- नियम

- रन

- दौड़ना

- s

- Safari

- कहा

- वही

- कहना

- कहावत

- कहते हैं

- स्कैन

- स्क्रीन

- स्क्रीन

- Search

- दूसरा

- सुरक्षा

- लगता है

- लगता है

- खंड

- भेजना

- वाक्य

- सेवा

- कई

- दिखाना

- हस्ताक्षर

- पर हस्ताक्षर किए

- समान

- सरल

- केवल

- एक

- श्रीमान

- साइट

- साइटें

- छह

- स्लाइड

- स्लॉट्स

- छोटा

- So

- सोशल मीडिया

- कुछ

- कोई

- कुछ

- कहीं न कहीं

- गाना

- जल्दी

- ध्वनि

- Soundcloud

- स्रोत

- अंतरिक्ष

- विशेष

- Spotify

- चौकोर

- प्रारंभ

- शुरू होता है

- रहना

- फिर भी

- रुकें

- संग्रहित

- कहानी

- सड़क

- तार

- विषय

- प्रस्तुत

- ऐसा

- समर्थन

- माना

- निश्चित

- निगरानी

- प्रणाली

- सिस्टम

- लेना

- लेता है

- बातचीत

- में बात कर

- सिखाया

- शिक्षण

- टीम

- तकनीक

- कहना

- से

- धन्यवाद

- धन्यवाद

- कि

- RSI

- लेकिन हाल ही

- उन

- अपने

- फिर

- सिद्धांत

- वहाँ।

- इन

- वे

- बात

- चीज़ें

- सोचना

- इसका

- उन

- हालांकि?

- पहर

- सेवा मेरे

- आज

- एक साथ

- भी

- ले गया

- साधन

- ट्रिगर

- मंगलवार

- मोड़

- बदल जाता है

- दो

- टाइप

- विश्वविद्यालय

- यूनिवर्सिटी ऑफ कैलिफोर्निया

- जब तक

- अवांछित

- अपडेट

- अपडेट

- उन्नयन

- यूआरएल

- us

- उपयोग

- प्रयुक्त

- उपयोगकर्ताओं

- का उपयोग

- आमतौर पर

- मूल्य

- विक्रेताओं

- संस्करण

- संस्करणों

- ऊर्ध्वाधर

- बहुत

- प्रतीक्षा

- करना चाहते हैं

- चेतावनी

- था

- देख

- मार्ग..

- तरीके

- we

- वेब

- वेबकिट

- वेबसाइट

- वेबसाइटों

- सप्ताह

- कुंआ

- चला गया

- थे

- क्या

- जो कुछ

- कब

- या

- कौन कौन से

- कौन

- पूरा का पूरा

- किसका

- क्यों

- जंगली

- मर्जी

- खिड़कियां

- साथ में

- बिना

- शब्द

- शब्द

- काम

- व्यायाम

- बदतर

- लायक

- होगा

- लिखना

- लेखक

- लिख रहे हैं

- xp

- साल

- हाँ

- आप

- युवा

- आपका

- स्वयं

- जेफिरनेट

- शून्य

![S3 ईपी 126: तेज फैशन की कीमत (और फीचर रेंगना) [ऑडियो + टेक्स्ट] S3 ईपी 126: तेज फैशन की कीमत (और फीचर रेंगना) [ऑडियो + टेक्स्ट]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)