वेब3 सुरक्षा क्षेत्र में 2023 में एक नाटकीय बदलाव देखा गया, जिसमें लचीलेपन और कठिनाइयों को सहन करने में प्रगति दोनों प्रदर्शित हुई। Web3 सेक्टर के विरुद्ध साइबर हमलों के परिणामस्वरूप $ 1.7 अरब से अधिक 2023 में नुकसान में; 453 घटनाओं का दस्तावेजीकरण किया गया. इन हमलों द्वारा दिखाए गए खतरों की विविधता वेब3 समुदाय के लिए निरंतर जागरूकता बनाए रखने की महत्वपूर्ण आवश्यकता पर प्रकाश डालती है। विशेषज्ञों की एक टीम सेलसअनुसंधान पर केंद्रित एक वेब3 सुरक्षा व्यवसाय ने इस व्यापक विश्लेषण रिपोर्ट को विकसित किया है।

हैक्स: भिन्न पैटर्न का एक वर्ष

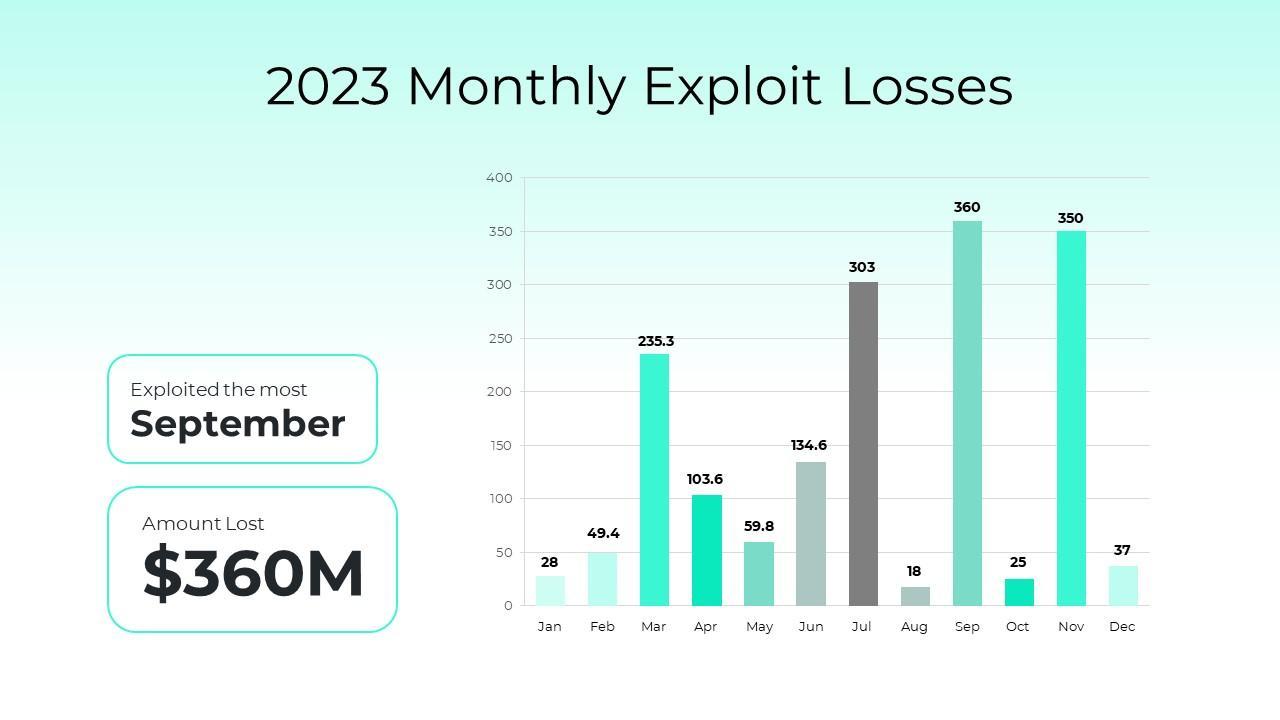

भले ही 2023 में कुल घाटे में काफी कमी आई, हाई-प्रोफाइल कारनामों का महत्वपूर्ण प्रभाव जारी रहा। सितंबर में मिक्सिन नेटवर्क को 200 मिलियन डॉलर का नुकसान हुआ, साथ ही मार्च में यूलर फाइनेंस को 197 मिलियन डॉलर का नुकसान हुआ और जुलाई में मल्टीचेन को 126.36 मिलियन डॉलर का नुकसान हुआ, जो पुलों के लिए चल रहे खतरों को उजागर करता है और Defi प्रोटोकॉल।

मासिक घाटे की अधिक विस्तार से जांच करने पर एक दिलचस्प पैटर्न पता चलता है। हालाँकि सितंबर, नवंबर और जुलाई में बड़े नुकसान हुए थे, अक्टूबर और दिसंबर में उल्लेखनीय गिरावट आई थी, जिससे पता चलता है कि सुरक्षा जागरूकता और मजबूत सुरक्षा का कार्यान्वयन अधिक से अधिक महत्वपूर्ण होता जा रहा है।

Web2023 सुरक्षा कमजोरियों का स्नैपशॉट 3

घोटाले से बाहर निकलें:

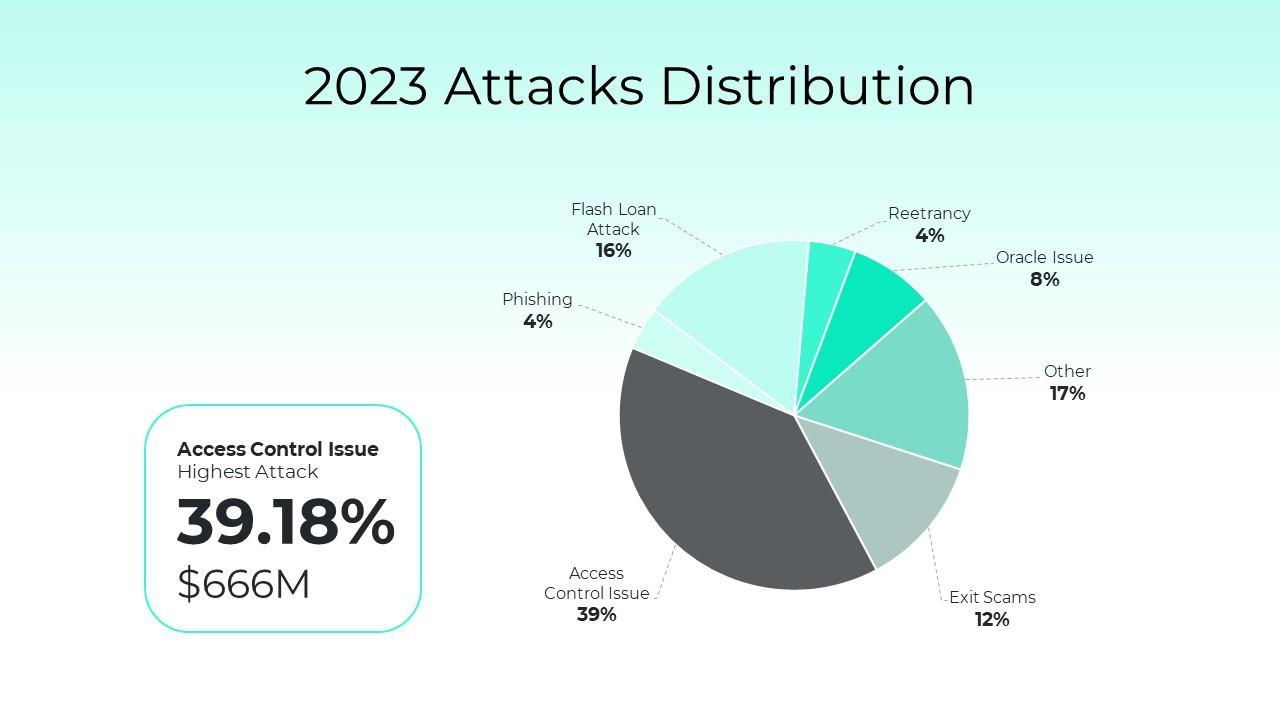

सभी हमलों में से, निकास घोटाले 12.24% थे, 276 घटनाओं के परिणामस्वरूप $208 मिलियन का नुकसान हुआ। ऐसे उद्यमों के प्रमुख उदाहरण जिन्होंने पर्याप्त लाभ का वादा किया था लेकिन अचानक निवेशकों का पैसा लेकर गायब हो गए।

सुरक्षा सावधानियां:

1. परियोजनाओं और टीमों की गहराई से जांच करना, यह सुनिश्चित करना कि उनके पास एक सिद्ध ट्रैक रिकॉर्ड है, और विश्वसनीय कंपनियों द्वारा प्रदान किए गए पारदर्शी सुरक्षा आकलन के अनुसार परियोजनाओं की रैंकिंग करना।

2. अपने निवेश पोर्टफोलियो में बदलाव करें और उन उद्यमों पर विचार करते समय सावधानी बरतें जो अनुचित रूप से उच्च रिटर्न प्रदान करते हैं।

अभिगम नियंत्रण में समस्याएँ:

39.18% हमलों में पहुंच नियंत्रण की समस्याएं थीं, और उनमें से 29 घटनाओं के परिणामस्वरूप $666 मिलियन का महत्वपूर्ण नुकसान हुआ। प्रमुख उदाहरणों में वे संवेदनशीलताएँ शामिल हैं जिनका मल्टीचेन, पोलोनीक्स और एटॉमिक वॉलेट में लाभ उठाया गया था।

सुरक्षा सावधानियां:

न्यूनतम विशेषाधिकार सिद्धांत का पालन करें, मजबूत प्रमाणीकरण और प्राधिकरण प्रक्रियाएं लागू करें, और एक्सेस अनुमतियों को अक्सर अपडेट करें। इसके अलावा, कर्मियों को नियमित सुरक्षा प्रशिक्षण प्रदान करें, विशेष रूप से उच्च विशेषाधिकार वाले लोगों को, और ऐप्स और बुनियादी ढांचे में किसी भी संदिग्ध गतिविधि को तुरंत पहचानने और संबोधित करने के लिए गहन निगरानी प्रणाली स्थापित करें।

फ़िशिंग:

फ़िशिंग के मामलों में 3.98% हमले हुए, और उनमें से 13 घटनाओं में $67.6 मिलियन का नुकसान हुआ। हमलावरों ने विभिन्न प्रकार की लगातार बदलती फ़िशिंग रणनीतियों का उपयोग किया, जैसा कि लाज़रस समूह द्वारा अल्फ़ापो हमले से पता चला है।

सुरक्षा सावधानियां:

फ्रंट-एंड सुरक्षा को कम महत्व देने वाली पहलों के परिणामस्वरूप वेब3 क्षेत्र में फ्रंट-एंड हमले बढ़ गए हैं। ऐसा करना जरूरी है Web3 सिस्टम की खामियों और कमजोरियों का पता लगाने के लिए पैठ परीक्षण जिसका हैकर्स फायदा उठा सकते हैं। उपयोगकर्ता शिक्षा को सर्वोच्च प्राथमिकता दें, बहु-कारक प्रमाणीकरण (एमएफए) और हार्डवेयर वॉलेट के उपयोग को प्रोत्साहित करें, और डोमेन निगरानी और ईमेल सत्यापन का उपयोग करें।

फ़्लैश ऋण का उपयोग करके हमले:

16.12% हमले आकस्मिक ऋण हमले थे, 37 घटनाओं के परिणामस्वरूप 274 मिलियन डॉलर का नुकसान हुआ। यार्न फाइनेंस, किबरस्वैप और यूलर फाइनेंस के खिलाफ सटीक फ्लैश ऋण हमले शुरू किए गए थे।

सुरक्षा सावधानियां:

समय सीमा और न्यूनतम उधार राशि जैसी सीमाएं लगाकर त्वरित ऋण से जुड़े खतरों को कम करें। हमलावरों के लिए खर्च बढ़ाकर, फ्लैश ऋण के उपयोग के लिए शुल्क लेना शत्रुतापूर्ण हमलों का उपयोग करने के लिए हतोत्साहित करने का काम कर सकता है।

पुनर्प्रवेश:

4.35% हमले पुनर्प्रवेश कमजोरियों के कारण हुए, और इनमें से 15 घटनाओं के परिणामस्वरूप $74 मिलियन का नुकसान हुआ। वाइपर मुद्दे और एक्ज़ैक्टली प्रोटोकॉल हमले से बड़े नुकसान पैदा करने वाली एक छोटी सी खामी के निहितार्थ सामने आए।

सुरक्षा सावधानियां:

1. चेक-इफेक्ट-इंटरैक्शन मॉडल का सख्ती से पालन करें: सुनिश्चित करें कि आगे बढ़ने से पहले सभी प्रासंगिक जांच और सत्यापन किए गए हैं। इन परीक्षणों को सफलतापूर्वक पूरा करने के बाद ही आपको राज्य में बदलाव करना चाहिए और बाहरी संस्थाओं के साथ जुड़ना चाहिए।

2. व्यापक रीएंट्री सुरक्षा को व्यवहार में लाएं: अनुबंध में प्रत्येक कार्य के लिए इसका उपयोग करें जिसमें संवेदनशील प्रक्रियाएं शामिल हैं।

Oracle के साथ समस्याएँ:

7.88% हमले Oracle समस्याओं के कारण हुए, और इनमें से 7 मामलों में $134 मिलियन का नुकसान हुआ। बोनकडीएओ हैक ने प्रदर्शित किया कि ओरेकल की कमजोरियों का उपयोग करके टोकन की कीमतों को कैसे बदला जा सकता है।

सुरक्षा सावधानियां:

1. कम तरलता वाले बाज़ारों में मूल्य अनुमान नहीं लगाया जाना चाहिए।

2. किसी विशेष मूल्य ओरेकल योजना के बारे में सोचने से पहले निर्धारित करें कि क्या टोकन की तरलता प्लेटफ़ॉर्म एकीकरण की गारंटी देने के लिए पर्याप्त है।

3. हमलावर के लिए हेरफेर की लागत बढ़ाने के लिए समय-भारित औसत मूल्य (TWAP) को शामिल करें।

अतिरिक्त कमजोरियां

16.47% हमले अन्य कमजोरियों का उपयोग करके किए गए, और इनमें से 76 घटनाओं के परिणामस्वरूप 280 मिलियन डॉलर का नुकसान हुआ। बहुत सारी वेब2 कमजोरियाँ और मिक्सिन के डेटाबेस उल्लंघन ने वेब3 डोमेन में आने वाले सुरक्षा मुद्दों के व्यापक स्पेक्ट्रम को प्रदर्शित किया।

शीर्ष 10 2023 हैक्स: सारांश

2023 के शीर्ष दस हैक्स, जो वर्ष के नुकसान का लगभग 70% (लगभग $1.2 बिलियन) के लिए जिम्मेदार थे, ने एक सामान्य कमजोरी की पहचान की: पहुंच नियंत्रण समस्याएं, विशेष रूप से निजी चाबियों की चोरी से जुड़ी समस्याएं। इनमें से अधिकांश उल्लंघन वर्ष के दूसरे भाग में हुए; नवंबर में तीन बड़े हमले हुए.

विशेष रूप से, लाजर समूह कई उल्लंघनों में शामिल था जिसके परिणामस्वरूप हॉट वॉलेट समझौतों के माध्यम से धन की हानि हुई। मिक्सिन नेटवर्क, यूलर फाइनेंस, मल्टीचैन, पोलोनिक्स, बोनकडीएओ, एटॉमिक वॉलेट, एचईसीओ ब्रिज, कर्व, वाइपर, अल्फापो और कॉइनएक्स उन प्रोटोकॉल में से थे जिनका फायदा उठाया गया।

निष्कर्ष:

साल के अंत तक, 2023 का कुल नुकसान 2022 की तुलना में कम है। लेकिन शीर्ष 10 हमलों में क्षति की सघनता इस बात पर प्रकाश डालती है कि बेहतर सुरक्षा होना कितना महत्वपूर्ण है। कमजोरियों की एक विस्तृत श्रृंखला के कारण, Web3 स्पेस की सुरक्षा के लिए एक बहुआयामी रणनीति की आवश्यकता होती है।

संपूर्ण ऑडिट और वेब3 प्रवेश परीक्षण के बढ़े हुए ज्ञान के महत्व को कम करके आंकना असंभव है, विशेष रूप से लाजर समूह के हमलों में उपयोग की जाने वाली नई घुसपैठ तकनीकों को ध्यान में रखते हुए। यह अत्यधिक अनुशंसित है कि उपयोगकर्ता और हितधारक सुरक्षित वेब3 भविष्य का मार्ग प्रशस्त करने के लिए कार्यात्मक मांगों और उच्चतम सुरक्षा मानकों दोनों को पूरा करने वाले प्लेटफार्मों और सेवाओं को प्राथमिकता दें।

यहां क्लिक करें सैलस में विशेषज्ञ टीम की लाइव रिपोर्ट देखने के लिए।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :है

- $यूपी

- 10

- 12

- 13

- 15% तक

- 2022

- 2023

- 26% तक

- 29

- 35% तक

- 36

- 7

- a

- About

- एकाएक

- पहुँच

- अनुसार

- हिसाब

- के पार

- गतिविधि

- इसके अलावा

- पता

- अग्रिमों

- के खिलाफ

- सब

- हालांकि

- के बीच में

- an

- विश्लेषण

- और

- और बुनियादी ढांचे

- कोई

- क्षुधा

- हैं

- अखाड़ा

- चारों ओर

- AS

- हमला

- आकलन

- जुड़े

- At

- परमाणु

- आक्रमण

- आक्रमण

- आडिट

- प्रमाणीकरण

- प्राधिकरण

- औसत

- जागरूकता

- BE

- क्योंकि

- बनने

- से पहले

- बेहतर

- बिलियन

- उधार

- के छात्रों

- भंग

- उल्लंघनों

- पुल

- सेतु

- विस्तृत

- लाया

- व्यापार

- लेकिन

- by

- के कारण होता

- सावधानी

- परिवर्तन

- बदलना

- चार्ज

- जाँचता

- कॉइनक्स

- सामान्य

- समुदाय

- कंपनियों

- पूरा

- व्यापक

- एकाग्रता

- पर विचार

- स्थिर

- निरंतर

- निरंतर

- अनुबंध

- नियंत्रण

- लागत

- सका

- महत्वपूर्ण

- वक्र

- साइबर हमले

- क्षति

- खतरों

- डाटाबेस

- दिसंबर

- अस्वीकार

- की कमी हुई

- मांग

- साबित

- विस्तार

- निर्धारित करना

- विकसित

- भिन्न

- कठिनाइयों

- do

- डोमेन

- किया

- नाटकीय

- शिक्षा

- ईमेल

- प्रोत्साहित करना

- समाप्त

- टिकाऊ

- लगाना

- पर्याप्त

- संस्थाओं

- विशेष रूप से

- आवश्यक

- यूलर फाइनेंस

- प्रत्येक

- ठीक ठीक

- प्रदर्शन

- निकास

- विशेषज्ञ

- विशेषज्ञों

- शोषण करना

- शोषित

- कारनामे

- व्यापक

- बाहरी

- फेसबुक

- वित्त

- खोज

- निष्कर्ष

- फ़्लैश

- फ्लैश ऋण

- दोष

- खामियां

- ध्यान केंद्रित

- का पालन करें

- के लिए

- समारोह

- कार्यात्मक

- धन

- भविष्य

- समूह

- गारंटी

- हैक

- हैकर्स

- हैक्स

- था

- हुआ

- हार्डवेयर

- हार्डवेयर की जेब

- है

- हाई

- उच्च प्रोफ़ाइल

- उच्चतम

- हाइलाइट

- हाइलाइट

- अत्यधिक

- गरम

- गर्म बटुआ

- कैसे

- How To

- HTTPS

- पहचान

- पहचान करना

- if

- प्रभाव

- कार्यान्वयन

- निहितार्थ

- महत्वपूर्ण

- असंभव

- in

- में गहराई

- शामिल

- सम्मिलित

- वृद्धि हुई

- बढ़ती

- इंफ्रास्ट्रक्चर

- पहल

- एकीकरण

- दिलचस्प

- में

- जांच कर रही

- निवेश

- निवेश सूची

- शामिल

- शामिल

- मुद्दा

- मुद्दों

- IT

- जुलाई

- कुंजी

- Instagram पर

- ज्ञान

- kyberswap

- बड़ा

- शुभारंभ

- लाजास्र्स

- लाजर समूह

- कम से कम

- कम

- का लाभ उठाया

- प्रकाश

- पसंद

- सीमाओं

- सीमाएं

- लिंक्डइन

- चलनिधि

- थोड़ा

- जीना

- ऋण

- ऋण

- बंद

- हानि

- लॉट

- बनाया गया

- बनाए रखना

- बहुमत

- बनाना

- निर्माण

- जोड़ - तोड़

- बहुत

- मार्च

- Markets

- मई..

- मिलना

- एमएफए

- दस लाख

- न्यूनतम

- Mixin

- मिक्सिन नेटवर्क

- आदर्श

- धन

- निगरानी

- मासिक

- अधिक

- बहुश्रृंखला

- बहुमुखी

- आवश्यकता

- नेटवर्क

- नया

- नवंबर

- अक्टूबर

- of

- प्रस्ताव

- अक्सर

- on

- एक बार

- चल रहे

- केवल

- पेशीनगोई

- आदेश

- अन्य

- कुल

- भाग

- विशेष

- विशेष रूप से

- पैटर्न

- प्रशस्त

- प्रवेश

- अनुमतियाँ

- कर्मियों को

- फ़िशिंग

- PHP

- जगह

- योजनाओं

- मंच

- प्लेटफार्म

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- poloniex

- संविभाग

- अभ्यास

- शुद्धता

- मूल्य

- मूल्य

- सिद्धांत

- प्राथमिकता

- प्राथमिकता

- निजी

- निजी कुंजी

- विशेषाधिकार

- विशेषाधिकारों

- समस्याओं

- प्रक्रिया

- उत्पादन

- मुनाफा

- अनुमानों

- परियोजनाओं

- प्रसिद्ध

- वादा किया

- संरक्षण

- सुरक्षा

- प्रोटोकॉल

- प्रोटोकॉल

- साबित

- प्रदान करना

- बशर्ते

- रखना

- लाना

- जल्दी से

- उठाना

- रेंज

- रैंकिंग

- की सिफारिश की

- रिकॉर्ड

- नियमित

- प्रासंगिक

- विश्वसनीय

- रिपोर्ट

- रिपोर्ट 2023

- की आवश्यकता होती है

- अनुसंधान

- पलटाव

- परिणाम

- जिसके परिणामस्वरूप

- रिटर्न

- प्रकट

- सुरक्षित

- देखा

- घोटाले

- दूसरा

- सेक्टर

- सुरक्षा

- सुरक्षा जागरूकता

- देखना

- संवेदनशील

- सितंबर

- सेवा

- सेवाएँ

- सेट

- Share

- पाली

- चाहिए

- दिखाया

- दिखाता है

- महत्व

- महत्वपूर्ण

- अंतरिक्ष

- स्पेक्ट्रम

- हितधारकों

- मानकों

- राज्य

- रणनीतियों

- स्ट्रेटेजी

- मजबूत

- पर्याप्त

- सफलतापूर्वक

- ऐसा

- का सामना करना पड़ा

- निश्चित

- संदेहजनक

- एसवीजी

- प्रणाली

- सिस्टम

- ले जा

- टीम

- टीमों

- तकनीक

- दस

- परीक्षण

- परीक्षण

- से

- कि

- RSI

- चोरी

- वहाँ।

- इन

- वे

- विचारधारा

- इसका

- उन

- तीन

- पहर

- सेवा मेरे

- एक साथ

- टोकन

- ऊपर का

- शीर्ष 10

- टॉप टेन

- कुल

- ट्रैक

- ट्रैक रिकॉर्ड

- प्रशिक्षण

- पारदर्शी

- अपडेट

- प्रयोग

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग

- उपयोग

- विविधता

- वेंचर्स

- सत्यापन

- के माध्यम से

- देखें

- कमजोरियों

- Vyper

- बटुआ

- जेब

- था

- मार्ग..

- दुर्बलता

- Web2

- Web3

- वेब3 समुदाय

- वेब3 स्पेस

- थे

- कब

- कौन कौन से

- जब

- चौड़ा

- विस्तृत श्रृंखला

- साथ में

- वर्ष

- उदास होना

- आप

- आपका

- जेफिरनेट