ईएसईटी शोधकर्ताओं ने ब्राज़ील, इज़राइल और संयुक्त अरब अमीरात में विभिन्न संस्थाओं को लक्षित करने वाले एक बैलिस्टिक बॉबकैट अभियान की खोज की, एक नए पिछले दरवाजे का उपयोग करके जिसे हमने प्रायोजक नाम दिया है।

मई 2022 में इज़राइल में एक पीड़ित के सिस्टम पर पाए गए एक दिलचस्प नमूने का विश्लेषण करने और देश के अनुसार पीड़ित-निर्धारित दायरे का विश्लेषण करने के बाद हमने प्रायोजक की खोज की। जांच करने पर, हमें यह स्पष्ट हो गया कि नमूना बैलिस्टिक बॉबकैट एपीटी समूह द्वारा तैनात एक नया बैकडोर था।

बैलिस्टिक बॉबकैट, जिसे पहले ESET रिसर्च द्वारा APT35/APT42 (उर्फ चार्मिंग किटन, TA453, या फॉस्फोरस) के रूप में ट्रैक किया गया था, एक संदिग्ध है ईरान-गठबंधन उन्नत लगातार खतरा समूह जो शिक्षा, सरकार और स्वास्थ्य सेवा संगठनों के साथ-साथ मानवाधिकार कार्यकर्ताओं और पत्रकारों को भी निशाना बनाता है। यह इज़राइल, मध्य पूर्व और संयुक्त राज्य अमेरिका में सबसे अधिक सक्रिय है। विशेष रूप से, महामारी के दौरान, यह विश्व स्वास्थ्य संगठन और गिलियड फार्मास्यूटिकल्स और चिकित्सा अनुसंधान कर्मियों सहित COVID-19-संबंधित संगठनों को लक्षित कर रहा था।

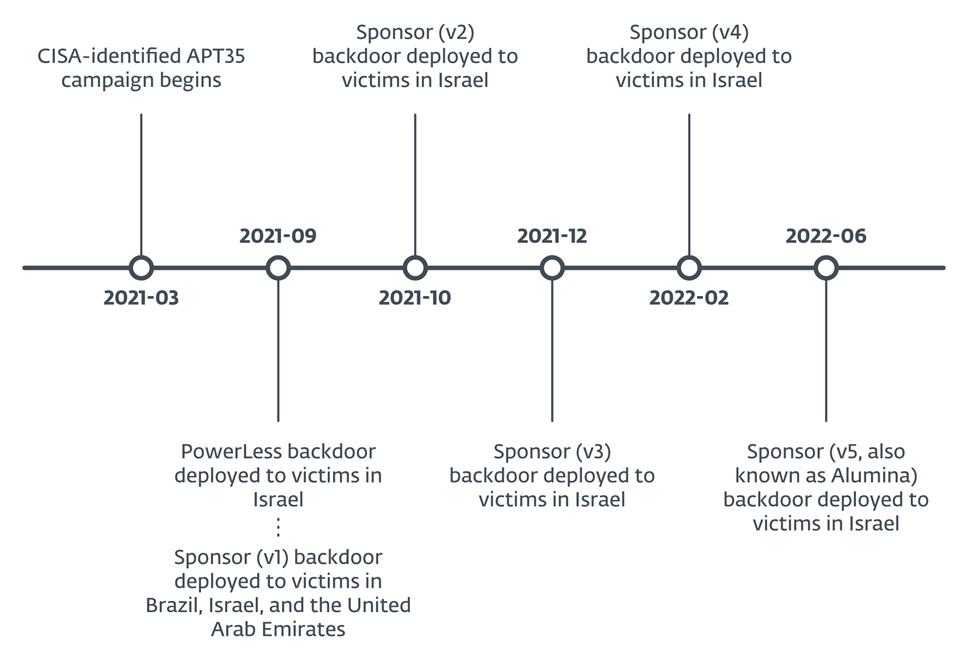

बैलिस्टिक बॉबकैट अभियानों के बीच ओवरलैप और प्रायोजक पिछले दरवाजे संस्करण उपकरण विकास और तैनाती का एक काफी स्पष्ट पैटर्न दिखाते हैं, प्रत्येक सीमित अवधि के संकीर्ण लक्षित अभियानों के साथ। बाद में हमने प्रायोजक पिछले दरवाजे के चार अन्य संस्करण खोजे। कुल मिलाकर, जैसा कि उल्लिखित है, हमने ब्राज़ील, इज़राइल और संयुक्त अरब अमीरात में कम से कम 34 पीड़ितों के लिए प्रायोजक तैनात देखा। REF _Ref143075975 घंटे आकृति 1

.

इस ब्लॉगपोस्ट के मुख्य बिंदु:

- हमने बैलिस्टिक बॉबकैट द्वारा तैनात एक नए पिछले दरवाजे की खोज की जिसे हमने बाद में प्रायोजक नाम दिया।

- बैलिस्टिक बॉबकैट ने सितंबर 2021 में नया बैकडोर तैनात किया, जब यह CISA अलर्ट AA21-321A और पावरलेस अभियान में प्रलेखित अभियान को पूरा कर रहा था।

- प्रायोजक बैकडोर डिस्क पर संग्रहीत कॉन्फ़िगरेशन फ़ाइलों का उपयोग करता है। इन फ़ाइलों को बैच फ़ाइलों द्वारा सावधानीपूर्वक तैनात किया जाता है और जानबूझकर अहानिकर दिखने के लिए डिज़ाइन किया जाता है, जिससे स्कैनिंग इंजन द्वारा पता लगाने से बचने का प्रयास किया जाता है।

- ब्राज़ील, इज़राइल और संयुक्त अरब अमीरात में कम से कम 34 पीड़ितों के लिए प्रायोजक तैनात किया गया था; हमने इस गतिविधि को स्पॉन्सरिंग एक्सेस अभियान का नाम दिया है।

प्रारंभिक पहुंच

बैलिस्टिक बॉबकैट ने संभावित कमजोरियों या कमजोरियों की पहचान करने के लिए पहले सिस्टम या नेटवर्क का सावधानीपूर्वक स्कैन करके और बाद में उन पहचानी गई कमजोरियों को लक्षित और शोषण करके इंटरनेट-एक्सपोज़्ड माइक्रोसॉफ्ट एक्सचेंज सर्वर में ज्ञात कमजोरियों का फायदा उठाकर प्रारंभिक पहुंच प्राप्त की। यह समूह कुछ समय से इस व्यवहार में संलग्न होने के लिए जाना जाता है। हालाँकि, ईएसईटी टेलीमेट्री में पहचाने गए 34 पीड़ितों में से कई को पूर्व-चयनित और शोध किए गए पीड़ितों के बजाय अवसर के शिकार के रूप में वर्णित किया जा सकता है, क्योंकि हमें संदेह है कि बैलिस्टिक बॉबकैट ऊपर वर्णित स्कैन-और-शोषण व्यवहार में शामिल था क्योंकि यह एकमात्र खतरा नहीं था। इन प्रणालियों तक पहुंच रखने वाला अभिनेता। हमने स्पॉन्सर बैकडोर का उपयोग करते हुए इस बैलिस्टिक बॉबकैट गतिविधि को स्पॉन्सरिंग एक्सेस अभियान का नाम दिया है।

प्रायोजक बैकडोर बैच फ़ाइलों द्वारा छोड़ी गई डिस्क पर कॉन्फ़िगरेशन फ़ाइलों का उपयोग करता है, और स्कैनिंग इंजन को बायपास करने के लिए दोनों ही अहानिकर हैं। यह मॉड्यूलर दृष्टिकोण वह है जिसे बैलिस्टिक बॉबकैट ने पिछले ढाई वर्षों में काफी बार और मामूली सफलता के साथ उपयोग किया है। समझौता किए गए सिस्टम पर, बैलिस्टिक बॉबकैट विभिन्न प्रकार के ओपन-सोर्स टूल का उपयोग करना जारी रखता है, जिसका वर्णन हम इस ब्लॉगपोस्ट में प्रायोजक बैकडोर के साथ मिलकर करते हैं।

Victimology

34 पीड़ितों में से अधिकांश इज़राइल में स्थित थे, केवल दो अन्य देशों में स्थित थे:

- ब्राज़ील, एक चिकित्सा सहकारी और स्वास्थ्य बीमा ऑपरेटर में, और

- संयुक्त अरब अमीरात, एक अज्ञात संगठन में।

REF _Ref112861418 घंटे तालिका 1

इज़राइल में पीड़ितों के लिए कार्यक्षेत्र और संगठनात्मक विवरण का वर्णन करता है।

तालिका SEQ तालिका * अरबी 1. इज़राइल में पीड़ितों के लिए कार्यक्षेत्र और संगठनात्मक विवरण

|

खड़ा |

विवरण |

|

मोटर वाहन |

· कस्टम संशोधनों में विशेषज्ञता वाली एक ऑटोमोटिव कंपनी। · एक ऑटोमोटिव मरम्मत और रखरखाव कंपनी। |

|

संचार |

· एक इजरायली मीडिया आउटलेट। |

|

अभियांत्रिकी |

· एक सिविल इंजीनियरिंग फर्म. · एक पर्यावरण इंजीनियरिंग फर्म. · एक वास्तुशिल्प डिजाइन फर्म। |

|

वित्तीय सेवाएं |

· एक वित्तीय सेवा कंपनी जो निवेश परामर्श में विशेषज्ञता रखती है। · एक कंपनी जो रॉयल्टी का प्रबंधन करती है। |

|

हेल्थकेयर |

· एक चिकित्सा देखभाल प्रदाता. |

|

बीमा |

· एक बीमा कंपनी जो बीमा बाज़ार संचालित करती है। · एक वाणिज्यिक बीमा कंपनी. |

|

कानून |

· चिकित्सा कानून में विशेषज्ञता वाली एक फर्म। |

|

विनिर्माण |

· एकाधिक इलेक्ट्रॉनिक्स विनिर्माण कंपनियाँ। · एक कंपनी जो धातु-आधारित वाणिज्यिक उत्पाद बनाती है। · एक बहुराष्ट्रीय प्रौद्योगिकी विनिर्माण कंपनी। |

|

खुदरा |

· एक खाद्य खुदरा विक्रेता. · एक बहुराष्ट्रीय हीरा खुदरा विक्रेता। · एक त्वचा देखभाल उत्पाद खुदरा विक्रेता। · एक विंडो ट्रीटमेंट रिटेलर और इंस्टॉलर। · एक वैश्विक इलेक्ट्रॉनिक पार्ट्स आपूर्तिकर्ता। · एक भौतिक अभिगम नियंत्रण आपूर्तिकर्ता। |

|

टेक्नोलॉजी |

· एक आईटी सेवा प्रौद्योगिकी कंपनी। · एक आईटी समाधान प्रदाता। |

|

दूरसंचार |

· एक दूरसंचार कंपनी. |

|

अज्ञात |

· अनेक अज्ञात संगठन. |

आरोपण

अगस्त 2021 में, एक बीमा बाज़ार संचालित करने वाले उपरोक्त इज़राइली पीड़ित पर बैलिस्टिक बॉबकैट द्वारा उपकरणों से हमला किया गया था CISA ने नवंबर 2021 में रिपोर्ट दी. समझौते के जो संकेतक हमने देखे वे हैं:

- MicrosoftOutlookUpdateSchedule,

- MicrosoftOutlookUpdateSchedule.xml,

- गूगलचेंजमैनेजमेंट, तथा

- GoogleChangeManagement.xml.

बैलिस्टिक बॉबकैट उपकरण सीआईएसए रिपोर्ट के समान कमांड और कंट्रोल (सी एंड सी) सर्वर के साथ संचार करते हैं: 162.55.137 [।] 20.

फिर, सितंबर 2021 में, उसी पीड़ित को बैलिस्टिक बॉबकैट टूल की अगली पीढ़ी प्राप्त हुई: द शक्तिहीन पिछला दरवाजा और इसका सहायक टूलसेट। समझौते के जो संकेतक हमने देखे वे थे:

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/dll.dll,

- विंडोज़प्रोसेस.exe, तथा

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/windowsprocesses.exe.

नवंबर 18 परth, 2021, समूह ने फिर एक और उपकरण तैनात किया (plink) जिसे सीआईएसए रिपोर्ट में शामिल किया गया था MicrosoftOutLookUpdater.exe. दस दिन बाद, 28 नवंबर कोth, 2021, बैलिस्टिक बॉबकैट ने तैनात किया मर्लिन एजेंट (एजेंट का भाग ओपन-सोर्स पोस्ट-शोषण सी एंड सी सर्वर और एजेंट गो में लिखा गया है). डिस्क पर, इस मर्लिन एजेंट का नाम था googleUpdate.exe, स्पष्ट दृष्टि से छिपने के लिए सीआईएसए रिपोर्ट में वर्णित समान नामकरण परंपरा का उपयोग करना।

मर्लिन एजेंट ने एक मीटरप्रेटर रिवर्स शेल को निष्पादित किया जो एक नए C&C सर्वर पर वापस कॉल करता है, १३८.९१.१६८[.]२०५:७३३. 12 दिसंबर कोth, 2021, रिवर्स शेल ने एक बैच फ़ाइल गिरा दी, इंस्टॉल.बैट, और बैच फ़ाइल को निष्पादित करने के कुछ ही मिनटों के भीतर, बैलिस्टिक बॉबकैट ऑपरेटरों ने अपने नवीनतम पिछले दरवाजे, प्रायोजक को आगे बढ़ाया। यह पिछले दरवाजे का तीसरा संस्करण साबित होगा।

तकनीकी विश्लेषण

प्रारंभिक पहुंच

हम ईएसईटी टेलीमेट्री में देखे गए 23 पीड़ितों में से 34 के लिए प्रारंभिक पहुंच के संभावित साधन की पहचान करने में सक्षम थे। जैसा कि रिपोर्ट में बताया गया था शक्तिहीन और सीआईएसए रिपोर्ट, बैलिस्टिक बॉबकैट ने संभवतः एक ज्ञात भेद्यता का फायदा उठाया, CVE-2021-26855, इन प्रणालियों पर पकड़ बनाने के लिए माइक्रोसॉफ्ट एक्सचेंज सर्वर में।

16 पीड़ितों में से 34 के लिए, ऐसा प्रतीत होता है कि बैलिस्टिक बॉबकैट उनके सिस्टम तक पहुंच रखने वाला एकमात्र खतरा अभिनेता नहीं था। यह, पीड़ितों की विस्तृत विविधता और कुछ पीड़ितों के स्पष्ट खुफिया मूल्य की स्पष्ट कमी के साथ, संकेत दे सकता है कि बैलिस्टिक बॉबकैट पूर्व-चयनित पीड़ितों के खिलाफ लक्षित अभियान के विपरीत, स्कैन-एंड-शोषण व्यवहार में लगा हुआ है।

टूलसेट

ओपन-सोर्स टूल्स

प्रायोजन पहुंच अभियान के दौरान बैलिस्टिक बॉबकैट ने कई ओपन-सोर्स टूल का उपयोग किया। वे उपकरण और उनके कार्य सूचीबद्ध हैं REF _Ref112861458 घंटे तालिका 2

.

तालिका SEQ तालिका * अरबी 2. बैलिस्टिक बॉबकैट द्वारा उपयोग किए जाने वाले ओपन-सोर्स टूल

|

फ़ाइल का नाम |

Description |

Host2ip.exe

|

मानचित्र ए एक आईपी पते पर होस्टनाम स्थानीय नेटवर्क के भीतर. |

सीएसआरएसएस.EXE

|

रेवसॉक्स, एक रिवर्स टनल अनुप्रयोग। |

mi.exe

|

Mimikatz, के मूल फ़ाइल नाम के साथ मिडॉन्गल.exe और के साथ पैक किया गया आर्माडिलो पीई पैकर. |

gost.exe

|

सरल सुरंग जाओ (GOST), गो में लिखा गया एक टनलिंग एप्लिकेशन। |

chisel.exe

|

छेनी, SSH परतों का उपयोग करके HTTP पर एक TCP/UDP सुरंग। |

csrss_protected.exe

|

रेवसॉक्स सुरंग, के परीक्षण संस्करण से संरक्षित एनिग्मा प्रोटेक्टर सॉफ्टवेयर सुरक्षा. |

plink.exe

|

plink (पुटी लिंक), एक कमांड लाइन कनेक्शन टूल। |

|

WebBrowserPassView.exe

|

A पासवर्ड रिकवरी टूल वेब ब्राउज़र में संग्रहीत पासवर्ड के लिए.

|

sqlextractor.exe

|

A साधन SQL डेटाबेस के साथ इंटरैक्ट करने और उससे डेटा निकालने के लिए। |

procdump64.exe

|

प्रोकडम्पतक अनुप्रयोगों की निगरानी और क्रैश डंप उत्पन्न करने के लिए Sysinternals कमांड लाइन उपयोगिता। |

बैच फाइलें

प्रायोजक पिछले दरवाजे को तैनात करने से कुछ क्षण पहले बैलिस्टिक बॉबकैट ने पीड़ितों के सिस्टम में बैच फ़ाइलें तैनात कीं। फ़ाइल पथ जिनके बारे में हम जानते हैं वे हैं:

- सी:inetpubwwwrootaspnet_clientInstall.bat

- %USERPROFILE%DesktopInstall.bat

- %WINDOWS%TasksInstall.bat

दुर्भाग्य से, हम इनमें से किसी भी बैच फ़ाइल को प्राप्त करने में असमर्थ रहे। हालाँकि, हमारा मानना है कि वे डिस्क पर अहानिकर कॉन्फ़िगरेशन फ़ाइलें लिखते हैं, जिसे प्रायोजक बैकडोर को पूरी तरह से काम करने की आवश्यकता होती है। ये कॉन्फ़िगरेशन फ़ाइल नाम प्रायोजक बैकडोर से लिए गए थे लेकिन कभी एकत्र नहीं किए गए थे:

- config.txt

- नोड.txt

- त्रुटि.txt

- अनइंस्टॉल.बैट

हमारा मानना है कि बैच फ़ाइलें और कॉन्फ़िगरेशन फ़ाइलें मॉड्यूलर विकास प्रक्रिया का हिस्सा हैं जिसे बैलिस्टिक बॉबकैट ने पिछले कुछ वर्षों में पसंद किया है।

प्रायोजक पिछले दरवाजे

प्रायोजक बैकडोर C++ में संकलन टाइमस्टैम्प और प्रोग्राम डेटाबेस (PDB) पथों के साथ लिखे गए हैं जैसा कि दिखाया गया है REF _Ref112861527 घंटे तालिका 3

. संस्करण संख्याओं पर एक नोट: कॉलम संस्करण उस संस्करण का प्रतिनिधित्व करता है जिसे हम प्रायोजक बैकडोर की रैखिक प्रगति के आधार पर आंतरिक रूप से ट्रैक करते हैं जहां एक संस्करण से दूसरे संस्करण में परिवर्तन किए जाते हैं। आंतरिक संस्करण कॉलम में प्रत्येक प्रायोजक पिछले दरवाजे में देखे गए संस्करण संख्याएं शामिल हैं और इन्हें और अन्य संभावित प्रायोजक नमूनों की जांच करते समय तुलना में आसानी के लिए शामिल किया गया है।

तालिका 3. प्रायोजक संकलन टाइमस्टैम्प और पीडीबी

|

संस्करण |

आंतरिक संस्करण |

संकलन टाइमस्टैम्प |

पी डी बी |

|

1 |

1.0.0 |

2021-08-29 09:12:51 |

D:TempBD_Plus_SrvcReleaseBD_Plus_Srvc.pdb |

|

2 |

1.0.0 |

2021-10-09 12:39:15 |

डी:टेम्पस्पॉन्सररिलीज़स्पॉन्सर.पीडीबी |

|

3 |

1.4.0 |

2021-11-24 11:51:55 |

डी:टेम्पस्पॉन्सररिलीज़स्पॉन्सर.पीडीबी |

|

4 |

2.1.1 |

2022-02-19 13:12:07 |

डी:टेम्पस्पॉन्सररिलीज़स्पॉन्सर.पीडीबी |

|

5 |

1.2.3.0 |

2022-06-19 14:14:13 |

D:TempAluminaReleaseAlumina.pdb |

प्रायोजक के प्रारंभिक निष्पादन के लिए रनटाइम तर्क की आवश्यकता होती है स्थापित, जिसके बिना प्रायोजक शालीनता से बाहर निकल जाता है, संभवतः एक सरल एंटी-इम्यूलेशन/एंटी-सैंडबॉक्स तकनीक। यदि वह तर्क पारित हो जाता है, तो प्रायोजक नामक एक सेवा बनाता है सिस्टमनेटवर्क (में v1) और अपडेट (अन्य सभी संस्करणों में)। यह सेवा निर्धारित करता है स्टार्टअप प्रकार सेवा मेरे स्वचालित, और इसे अपनी स्वयं की प्रायोजक प्रक्रिया चलाने के लिए सेट करता है, और इसे पूर्ण पहुंच प्रदान करता है। इसके बाद यह सेवा शुरू करता है।

प्रायोजक, जो अब एक सेवा के रूप में चल रहा है, डिस्क पर पहले से रखी गई उपरोक्त कॉन्फ़िगरेशन फ़ाइलों को खोलने का प्रयास करता है। यह ढूंढता है config.txt और नोड.txt, दोनों वर्तमान कार्यशील निर्देशिका में। यदि पहला गायब है, तो प्रायोजक सेवा को सेट करता है रोक और शालीनता से बाहर निकल जाता है।

पिछले दरवाजे का विन्यास

प्रायोजक का विन्यास, में संग्रहीत config.txt, में दो फ़ील्ड शामिल हैं:

- आदेशों के लिए समय-समय पर C&C सर्वर से संपर्क करने के लिए सेकंडों में एक अद्यतन अंतराल।

- C&C सर्वरों की एक सूची, जिसे कहा जाता है रिले प्रायोजक के बायनेरिज़ में।

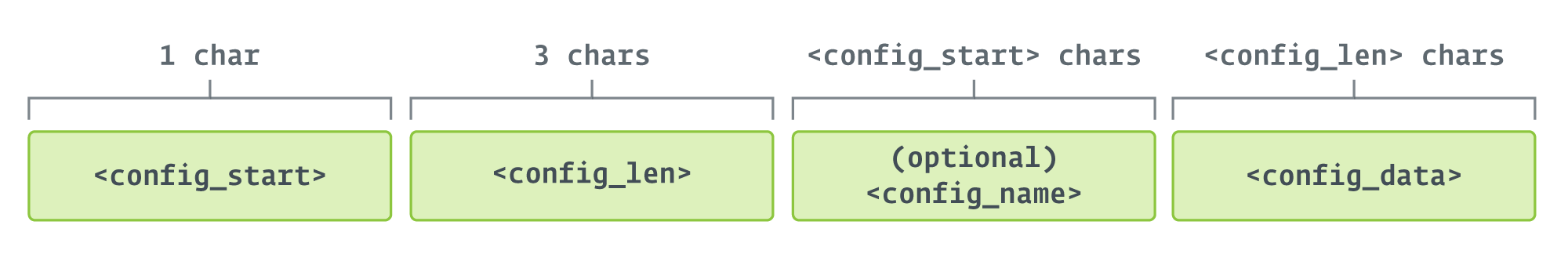

C&C सर्वर एन्क्रिप्टेड (RC4) संग्रहीत हैं, और डिक्रिप्शन कुंजी की पहली पंक्ति में मौजूद है config.txt. डिक्रिप्शन कुंजी सहित प्रत्येक फ़ील्ड में प्रारूप दिखाया गया है REF _Ref142647636 घंटे आकृति 3

.

ये उपक्षेत्र हैं:

- config_start: की लंबाई दर्शाता है config_name, यदि मौजूद है, या शून्य, यदि नहीं। कहां जानने के लिए पिछले दरवाजे से उपयोग किया जाता है config_data शुरू होता है।

- config_len: लंबाई की config_data.

- config_name: वैकल्पिक, इसमें कॉन्फ़िगरेशन फ़ील्ड को दिया गया एक नाम शामिल है।

- config_data: कॉन्फ़िगरेशन स्वयं, एन्क्रिप्टेड (सी एंड सी सर्वर के मामले में) या नहीं (अन्य सभी फ़ील्ड)।

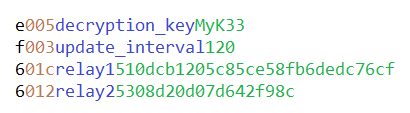

REF _Ref142648473 घंटे आकृति 4

संभावित रंग-कोडित सामग्री के साथ एक उदाहरण दिखाता है config.txt फ़ाइल। ध्यान दें कि यह कोई वास्तविक फ़ाइल नहीं है जिसे हमने देखा है, बल्कि एक मनगढ़ंत उदाहरण है।

अंतिम दो फ़ील्ड config.txt डेटा को एन्क्रिप्ट करने की कुंजी के रूप में, निर्दिष्ट डिक्रिप्शन कुंजी के SHA-4 हैश के स्ट्रिंग प्रतिनिधित्व का उपयोग करके, RC256 के साथ एन्क्रिप्ट किया जाता है। हम देखते हैं कि एन्क्रिप्टेड बाइट्स को ASCII टेक्स्ट के रूप में हेक्स-एन्कोडेड संग्रहीत किया जाता है।

मेजबान जानकारी एकत्र करना

प्रायोजक उस होस्ट के बारे में जानकारी एकत्र करता है जिस पर वह चल रहा है, सभी एकत्रित जानकारी को C&C सर्वर को रिपोर्ट करता है, और एक नोड आईडी प्राप्त करता है, जिसे लिखा जाता है नोड.txt. REF _Ref142653641 घंटे तालिका 4

REF _Ref112861575 घंटे

विंडोज़ रजिस्ट्री में कुंजियों और मानों को सूचीबद्ध करता है जिनका उपयोग प्रायोजक जानकारी प्राप्त करने के लिए करता है, और एकत्र किए गए डेटा का एक उदाहरण प्रदान करता है।

तालिका 4. प्रायोजक द्वारा एकत्रित की गई जानकारी

|

रजिस्ट्री चाबी |

वैल्यू |

उदाहरण |

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters

|

मेजबाननाम

|

डी-835एमके12

|

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTimeZoneInformation

|

टाइमज़ोनकीनाम

|

इज़राइल मानक समय

|

HKEY_USERS.DEFAULTकंट्रोल पैनलइंटरनेशनल

|

लोकालेनाम

|

वह-आईएल

|

HKEY_LOCAL_MACHINEहार्डवेयर विवरणSystemBIOS

|

बेसबोर्ड उत्पाद

|

10NX0010IL

|

HKEY_LOCAL_MACHINEहार्डवेयरडेस्क्रिप्शन सिस्टमसेंट्रलप्रोसेसर

|

प्रोसेसरनामस्ट्रिंग

|

Intel(R) Core(TM) i7-8565U CPU @ 1.80GHz

|

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersion

|

उत्पाद का नाम

|

विंडोज 10 एंटरप्राइज एन

|

CurrentVersion

|

6.3

|

|

करंटबिल्डनंबर

|

19044

|

|

स्थापना प्रकार

|

ग्राहक

|

प्रायोजक निम्नलिखित का उपयोग करके होस्ट के विंडोज डोमेन को भी एकत्र करता है WMIC आदेश:

wmic कंप्यूटर सिस्टम को डोमेन मिलता है

अंत में, प्रायोजक वर्तमान उपयोगकर्ता नाम एकत्र करने के लिए विंडोज एपीआई का उपयोग करता है (GetUserNameW), निर्धारित करें कि क्या वर्तमान प्रायोजक प्रक्रिया 32- या 64-बिट एप्लिकेशन के रूप में चल रही है (GetCurrentProcess, तो IsWow64प्रोसेस(वर्तमानप्रोसेस)), और यह निर्धारित करता है कि सिस्टम बैटरी पावर पर चल रहा है या एसी या डीसी पावर स्रोत से जुड़ा है (GetSystemPowerStatus).

32- या 64-बिट एप्लिकेशन जांच के संबंध में एक विचित्रता यह है कि प्रायोजक के सभी देखे गए नमूने 32-बिट थे। इसका मतलब यह हो सकता है कि अगले चरण के कुछ टूल को इस जानकारी की आवश्यकता है।

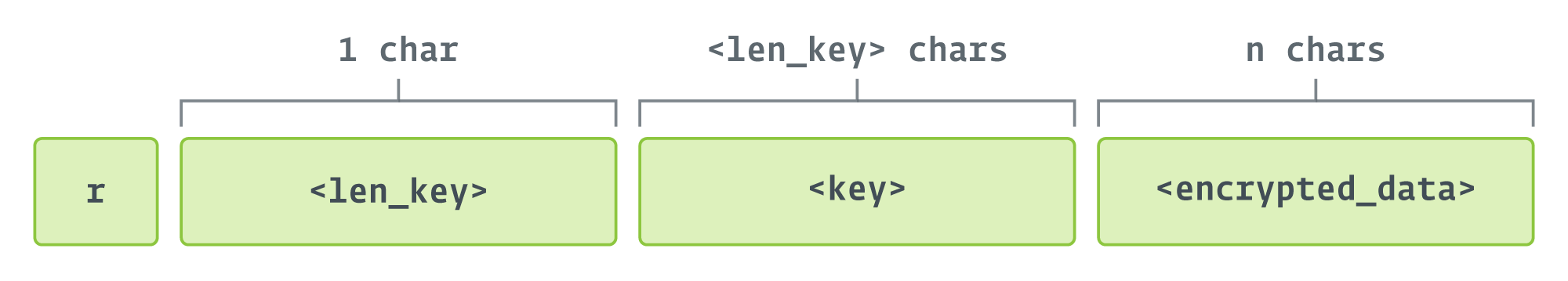

एकत्रित जानकारी को बेस64-एनकोडेड संदेश में भेजा जाता है, जो एन्कोडिंग से पहले शुरू होता है r और इसमें प्रारूप दिखाया गया है REF _Ref142655224 घंटे आकृति 5

.

जानकारी RC4 के साथ एन्क्रिप्ट की गई है, और एन्क्रिप्शन कुंजी मौके पर उत्पन्न एक यादृच्छिक संख्या है। कुंजी को MD5 एल्गोरिथम के साथ हैश किया गया है, SHA-256 के साथ नहीं, जैसा कि पहले बताया गया है। यह उन सभी संचारों का मामला है जहां प्रायोजक को एन्क्रिप्टेड डेटा भेजना होता है।

C&C सर्वर बाद के संचार में पीड़ित कंप्यूटर की पहचान करने के लिए उपयोग किए जाने वाले नंबर के साथ उत्तर देता है, जिसे लिखा जाता है नोड.txt. ध्यान दें कि C&C सर्वर को सूची से यादृच्छिक रूप से चुना जाता है जब r संदेश भेजा जाता है, और बाद के सभी संचारों में उसी सर्वर का उपयोग किया जाता है।

कमांड प्रोसेसिंग लूप

प्रायोजक एक लूप में कमांड का अनुरोध करता है, जो परिभाषित अंतराल के अनुसार सोता है config.txt. कदम हैं:

- भेजें chk=परीक्षण संदेश बार-बार, जब तक कि C&C सर्वर उत्तर न दे दे Ok.

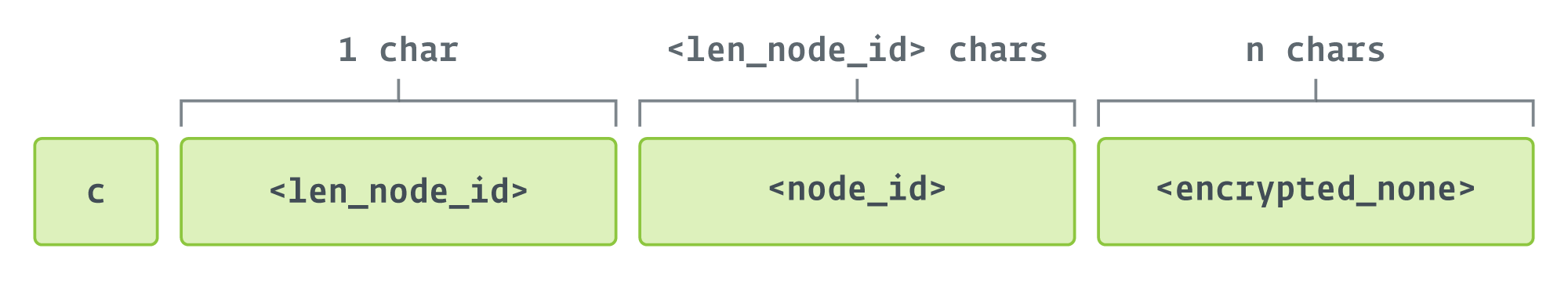

- भेजें c (IS_CMD_AVAIL) C&C सर्वर को संदेश, और एक ऑपरेटर कमांड प्राप्त करें।

- आदेश पर कार्रवाई करें.

- यदि C&C सर्वर पर कोई आउटपुट भेजा जाना है, तो एक भेजें a (एसीके) संदेश, आउटपुट (एन्क्रिप्टेड) सहित, या

- यदि निष्पादन विफल हो गया, तो एक भेजें f

(विफल) संदेश। त्रुटि संदेश नहीं भेजा गया है.

- सो जाओ.

RSI c आदेश को निष्पादित करने का अनुरोध करने के लिए संदेश भेजा जाता है, और इसमें प्रारूप (बेस 64 एन्कोडिंग से पहले) दिखाया गया है REF _Ref142658017 घंटे आकृति 6

.

RSI एन्क्रिप्टेड_कोई नहीं चित्र में फ़ील्ड हार्डकोडेड स्ट्रिंग को एन्क्रिप्ट करने का परिणाम है कोई नहीं RC4 के साथ. एन्क्रिप्शन की कुंजी MD5 हैश है नोड_ड.

C&C सर्वर से संपर्क करने के लिए उपयोग किया जाने वाला URL इस प्रकार बनाया गया है: http://<IP_or_domain>:80. इससे यह संकेत मिल सकता है १३८.९१.१६८[.]२०५:७३३ पूरे स्पॉन्सरिंग एक्सेस अभियान में उपयोग किया जाने वाला एकमात्र सी एंड सी सर्वर है, क्योंकि यह एकमात्र आईपी पता था जिसे हमने पीड़ित मशीनों को पोर्ट 80 पर पहुंचते हुए देखा था।

संचालक आदेश

ऑपरेटर कमांड को रेखांकित किया गया है REF _Ref112861551 घंटे तालिका 5

और उसी क्रम में दिखाई देते हैं जिस क्रम में वे कोड में पाए जाते हैं। C&C सर्वर के साथ संचार पोर्ट 80 पर होता है।

तालिका 5. ऑपरेटर आदेश और विवरण

|

आदेश |

Description |

|

p |

चल रहे प्रायोजक प्रक्रिया के लिए प्रक्रिया आईडी भेजता है। |

|

e |

निम्नलिखित स्ट्रिंग का उपयोग करके प्रायोजक होस्ट पर एक कमांड निष्पादित करता है, जैसा कि बाद के अतिरिक्त तर्क में निर्दिष्ट किया गया है: c:windowssystem32cmd.exe /c > परिणाम.txt 2>&1 परिणाम संग्रहीत हैं परिणाम.txt वर्तमान कार्यशील निर्देशिका में. एक भेजता है a सफलतापूर्वक निष्पादित होने पर C&C सर्वर पर एन्क्रिप्टेड आउटपुट के साथ संदेश। असफल होने पर, एक भेजता है f संदेश (त्रुटि निर्दिष्ट किए बिना)। |

|

d |

C&C सर्वर से एक फ़ाइल प्राप्त करता है और उसे निष्पादित करता है। इस कमांड में कई तर्क हैं: फ़ाइल को लिखने के लिए लक्ष्य फ़ाइल नाम, फ़ाइल का एमडी 5 हैश, फ़ाइल को लिखने के लिए एक निर्देशिका (या डिफ़ॉल्ट रूप से वर्तमान कार्यशील निर्देशिका), एक बूलियन यह इंगित करने के लिए कि फ़ाइल को चलाना है या नहीं नहीं, और निष्पादन योग्य फ़ाइल की सामग्री, बेस64-एन्कोडेड। यदि कोई त्रुटि नहीं होती है, तो a a संदेश C&C सर्वर को भेजा जाता है फ़ाइल को सफलतापूर्वक अपलोड और निष्पादित करें or निष्पादन के बिना फ़ाइल को सफलतापूर्वक अपलोड करें (कूट रूप दिया गया)। यदि फ़ाइल के निष्पादन के दौरान त्रुटियाँ होती हैं, तो a f संदेश भेजा गया है. यदि फ़ाइल की सामग्री का MD5 हैश दिए गए हैश से मेल नहीं खाता है, तो e (सीआरसी_त्रुटि) संदेश C&C सर्वर को भेजा जाता है (केवल उपयोग की गई एन्क्रिप्शन कुंजी सहित, और कोई अन्य जानकारी नहीं)। शब्द का प्रयोग अपलोड यहां संभावित रूप से भ्रामक है क्योंकि बैलिस्टिक बॉबकैट ऑपरेटर और कोडर्स सर्वर साइड से दृष्टिकोण लेते हैं, जबकि कई लोग इसे प्रायोजक बैकडोर का उपयोग करके सिस्टम द्वारा फ़ाइल को खींचने (यानी, इसे डाउनलोड करने) के आधार पर डाउनलोड के रूप में देख सकते हैं। |

|

u |

का उपयोग करके किसी फ़ाइल को डाउनलोड करने का प्रयास किया जाता है URLडाउनलोडफ़ाइलW विंडोज़ एपीआई और इसे निष्पादित करें। सफलता एक भेजती है a उपयोग की गई एन्क्रिप्शन कुंजी वाला संदेश, और कोई अन्य जानकारी नहीं। असफलता एक भेजती है f समान संरचना वाला संदेश. |

|

s |

डिस्क पर पहले से मौजूद फ़ाइल निष्पादित करता है, अनइंस्टॉल.बैट वर्तमान कार्यशील निर्देशिका में, संभवतः पिछले दरवाजे से संबंधित फ़ाइलों को हटाने के लिए आदेश शामिल हैं। |

|

n |

यह कमांड किसी ऑपरेटर द्वारा स्पष्ट रूप से प्रदान किया जा सकता है या प्रायोजक द्वारा किसी अन्य कमांड की अनुपस्थिति में निष्पादित करने के लिए कमांड के रूप में अनुमान लगाया जा सकता है। प्रायोजक के रूप में संदर्भित NO_CMD, यह C&C सर्वर के साथ वापस जांच करने से पहले एक यादृच्छिक नींद निष्पादित करता है। |

|

b |

संग्रहीत C&Cs की सूची को अद्यतन करता है config.txt वर्तमान कार्यशील निर्देशिका में। नए C&C पते पिछले वाले की जगह लेते हैं; उन्हें सूची में नहीं जोड़ा गया है. यह एक भेजता है a के साथ संदेश |

|

i |

में निर्दिष्ट पूर्वनिर्धारित चेक-इन अंतराल को अद्यतन करता है config.txt. यह एक भेजता है a के साथ संदेश नया अंतराल सफलतापूर्वक बदला गया सफलतापूर्वक अद्यतन होने पर C&C सर्वर पर। |

प्रायोजक के लिए अद्यतन

बैलिस्टिक बॉबकैट कोडर्स ने प्रायोजक v1 और v2 के बीच कोड संशोधन किए। उत्तरार्द्ध में दो सबसे महत्वपूर्ण परिवर्तन हैं:

- कोड का अनुकूलन जहां कई लंबे कार्यों को कार्यों और उप-कार्यों में छोटा कर दिया गया था, और

- सेवा कॉन्फ़िगरेशन में निम्नलिखित संदेश को शामिल करके प्रायोजक को अपडेटर प्रोग्राम के रूप में प्रच्छन्न करना:

ऐप अपडेट ऐप उपयोगकर्ताओं और ऐप दोनों के लिए बहुत अच्छे हैं - अपडेट का मतलब है कि डेवलपर्स हमेशा प्रत्येक अपडेट के साथ बेहतर ग्राहक अनुभव को ध्यान में रखते हुए ऐप को बेहतर बनाने पर काम कर रहे हैं।

नेटवर्क का बुनियादी ढांचा

पॉवरलेस अभियान में उपयोग किए गए C&C बुनियादी ढांचे पर सहायता के अलावा, बैलिस्टिक बॉबकैट ने एक नया C&C सर्वर भी पेश किया। समूह ने प्रायोजन पहुंच अभियान के दौरान समर्थन उपकरणों को संग्रहीत करने और वितरित करने के लिए कई आईपी का भी उपयोग किया। हमने पुष्टि की है कि इनमें से कोई भी आईपी इस समय परिचालन में नहीं है।

निष्कर्ष

बैलिस्टिक बॉबकैट एक स्कैन-एंड-एक्सप्लॉइट मॉडल पर काम करना जारी रखता है, जो इंटरनेट-एक्सपोज़्ड माइक्रोसॉफ्ट एक्सचेंज सर्वर में अप्रकाशित कमजोरियों के साथ अवसर के लक्ष्य की तलाश में है। समूह अपने प्रायोजक बैकडोर सहित कई कस्टम अनुप्रयोगों के साथ पूरक विविध ओपन-सोर्स टूलसेट का उपयोग करना जारी रखता है। रक्षकों को सलाह दी जाएगी कि वे किसी भी इंटरनेट-एक्सपोज़्ड डिवाइस को पैच कर दें और अपने संगठनों के भीतर आने वाले नए एप्लिकेशन के प्रति सतर्क रहें।

WeLiveSecurity पर प्रकाशित हमारे शोध के बारे में किसी भी पूछताछ के लिए, कृपया हमसे यहां संपर्क करें धमकीइंटेल@eset.com.

ईएसईटी रिसर्च निजी एपीटी खुफिया रिपोर्ट और डेटा फीड प्रदान करता है। इस सेवा के बारे में किसी भी पूछताछ के लिए, पर जाएँ ईएसईटी थ्रेट इंटेलिजेंस इस पृष्ठ पर ज़ूम कई वीडियो ट्यूटोरियल और अन्य साहायक साधन प्रदान करता है।

आईओसी

फ़ाइलें

|

शा 1 |

फ़ाइल का नाम |

खोज |

Description |

098B9A6CE722311553E1D8AC5849BA1DC5834C52

|

एन / ए |

Win32/एजेंट.UXG |

बैलिस्टिक बॉबकैट बैकडोर, प्रायोजक (v1)। |

5AEE3C957056A8640041ABC108D0B8A3D7A02EBD

|

एन / ए |

Win32/एजेंट.UXG |

बैलिस्टिक बॉबकैट बैकडोर, प्रायोजक (v2)। |

764EB6CA3752576C182FC19CFF3E86C38DD51475

|

एन / ए |

Win32/एजेंट.UXG |

बैलिस्टिक बॉबकैट बैकडोर, प्रायोजक (v3)। |

2F3EDA9D788A35F4C467B63860E73C3B010529CC

|

एन / ए |

Win32/एजेंट.UXG |

बैलिस्टिक बॉबकैट बैकडोर, प्रायोजक (v4)। |

E443DC53284537513C00818392E569C79328F56F

|

एन / ए |

Win32/एजेंट.UXG |

बैलिस्टिक बॉबकैट बैकडोर, प्रायोजक (v5, उर्फ एलुमिना)। |

C4BC1A5A02F8AC3CF642880DC1FC3B1E46E4DA61

|

एन / ए |

विनगो/एजेंट.बीटी |

रेवसॉक्स रिवर्स टनल। |

39AE8BA8C5280A09BA638DF4C9D64AC0F3F706B6

|

एन / ए |

स्वच्छ |

ProcDump, अनुप्रयोगों की निगरानी और क्रैश डंप उत्पन्न करने के लिए एक कमांड लाइन उपयोगिता। |

A200BE662CDC0ECE2A2C8FC4DBBC8C574D31848A

|

एन / ए |

जेनेरिक.EYWYQYF |

Mimikatz. |

5D60C8507AC9B840A13FFDF19E3315A3E14DE66A

|

एन / ए |

WinGo/रिस्कवेयर.गोस्ट.डी |

सरल सुरंग जाओ (GOST)। |

50CFB3CF1A0FE5EC2264ACE53F96FADFE99CC617

|

एन / ए |

WinGo/HackTool.Chisel.A |

छेनी उलटी सुरंग. |

1AAE62ACEE3C04A6728F9EDC3756FABD6E342252

|

एन / ए |

एन / ए |

Host2IP खोज उपकरण। |

519CA93366F1B1D71052C6CE140F5C80CE885181

|

एन / ए |

Win64/पैक्ड.एनिग्मा.बी.वी |

रेवसॉक्स सुरंग, एनिग्मा प्रोटेक्टर सॉफ़्टवेयर सुरक्षा के परीक्षण संस्करण से संरक्षित है। |

4709827C7A95012AB970BF651ED5183083366C79

|

एन / ए |

एन / ए |

प्लिंक (पुटी लिंक), एक कमांड लाइन कनेक्शन टूल। |

99C7B5827DF89B4FAFC2B565ABED97C58A3C65B8

|

एन / ए |

Win32/PSWTool.WebBrowserPassView.I |

वेब ब्राउज़र में संग्रहीत पासवर्ड के लिए एक पासवर्ड पुनर्प्राप्ति उपकरण। |

E52AA118A59502790A4DD6625854BD93C0DEAF27

|

एन / ए |

MSIL/HackTool.SQLDump.A |

SQL डेटाबेस के साथ इंटरैक्ट करने और उससे डेटा निकालने के लिए एक उपकरण। |

फ़ाइल पथ

निम्नलिखित उन पथों की सूची है जहां प्रायोजक पिछले दरवाजे को पीड़ित मशीनों पर तैनात किया गया था।

%SYSTEMDRIVE%inetpubwwwrootaspnet_client

%USERPROFILE%AppDataLocalTempfile

%USERPROFILE%AppDataLocalTemp2low

%USERPROFILE%डेस्कटॉप

%USERPROFILE%डाउनलोडsa

%विंडिर%

%WINDIR%INFMSएक्सचेंज डिलीवरी DSN

%WINDIR%कार्य

%WINDIR%Temp%WINDIR%Tempcrashpad1फ़ाइलें

नेटवर्क

IP

Provider

पहले देखा

अंतिम देखा

विवरण

162.55.137 [।] 20

हेट्ज़नर ऑनलाइन जीएमबीएच

2021-06-14

2021-06-15

शक्तिहीन सी एंड सी.

37.120.222 [।] 168

एम247 लि

2021-11-28

2021-12-12

प्रायोजक सी एंड सी.

198.144.189 [।] 74

कोलोक्रॉसिंग

2021-11-29

2021-11-29

समर्थन उपकरण डाउनलोड साइट.

5.255.97 [।] 172

इन्फ्रास्ट्रक्चर ग्रुप बी.वी

2021-09-05

2021-10-28

समर्थन उपकरण डाउनलोड साइट.

IP

Provider

पहले देखा

अंतिम देखा

विवरण

162.55.137 [।] 20

हेट्ज़नर ऑनलाइन जीएमबीएच

2021-06-14

2021-06-15

शक्तिहीन सी एंड सी.

37.120.222 [।] 168

एम247 लि

2021-11-28

2021-12-12

प्रायोजक सी एंड सी.

198.144.189 [।] 74

कोलोक्रॉसिंग

2021-11-29

2021-11-29

समर्थन उपकरण डाउनलोड साइट.

5.255.97 [।] 172

इन्फ्रास्ट्रक्चर ग्रुप बी.वी

2021-09-05

2021-10-28

समर्थन उपकरण डाउनलोड साइट.

यह तालिका का उपयोग करके बनाई गई थी 13 संस्करण एमआईटीईआर एटीटी एंड सीके ढांचे के.

|

युक्ति |

ID |

नाम |

Description |

|

पैमाइश |

सक्रिय स्कैनिंग: भेद्यता स्कैनिंग |

बैलिस्टिक बॉबकैट माइक्रोसॉफ्ट एक्सचेंज सर्वर के कमजोर संस्करणों का फायदा उठाने के लिए स्कैन करता है। |

|

|

संसाधन विकास |

क्षमता विकसित करें: मैलवेयर |

बैलिस्टिक बॉबकैट ने प्रायोजक पिछले दरवाजे को डिजाइन और कोडित किया। |

|

|

क्षमता प्राप्त करें: उपकरण |

प्रायोजन पहुंच अभियान के हिस्से के रूप में बैलिस्टिक बॉबकैट विभिन्न ओपन-सोर्स टूल का उपयोग करता है। |

||

|

प्रारंभिक पहुंच |

सार्वजनिक-सामना करने वाले एप्लिकेशन का शोषण करें |

बैलिस्टिक बॉबकैट इंटरनेट-एक्सपोज़्ड को लक्षित करता है माइक्रोसॉफ्ट एक्सचेंज सर्वर। |

|

|

निष्पादन |

कमांड और स्क्रिप्टिंग दुभाषिया: विंडोज कमांड शेल |

प्रायोजक बैकडोर पीड़ित के सिस्टम पर कमांड निष्पादित करने के लिए विंडोज कमांड शेल का उपयोग करता है। |

|

|

सिस्टम सेवाएं: सेवा निष्पादन |

प्रायोजक पिछला दरवाजा खुद को एक सेवा के रूप में स्थापित करता है और सेवा निष्पादित होने के बाद अपने प्राथमिक कार्य शुरू करता है। |

||

|

हठ |

सिस्टम प्रक्रिया बनाएं या संशोधित करें: विंडोज सेवा |

प्रायोजक स्वचालित स्टार्टअप के साथ एक सेवा बनाकर दृढ़ता बनाए रखता है जो लूप में अपने प्राथमिक कार्यों को निष्पादित करता है। |

|

|

प्रिविलेज एस्केलेशन |

वैध खाते: स्थानीय खाते |

प्रायोजक बैकडोर को तैनात करने से पहले एक सिस्टम का प्रारंभ में शोषण करने के बाद बैलिस्टिक बॉबकैट ऑपरेटर वैध उपयोगकर्ताओं की साख चुराने का प्रयास करते हैं। |

|

|

रक्षा चोरी |

फाइलों या सूचनाओं को डिओबफसकेट/डीकोड करें |

प्रायोजक डिस्क पर जानकारी संग्रहीत करता है जो एन्क्रिप्टेड और अस्पष्ट होती है, और रनटाइम पर इसे स्पष्ट करती है। |

|

|

अस्पष्ट फ़ाइलें या सूचना |

प्रायोजक बैकडोर को डिस्क पर जिन कॉन्फ़िगरेशन फ़ाइलों की आवश्यकता होती है, वे एन्क्रिप्टेड और अस्पष्ट होती हैं। |

||

|

वैध खाते: स्थानीय खाते |

प्रायोजक को व्यवस्थापकीय विशेषाधिकारों के साथ क्रियान्वित किया जाता है, संभवतः उन क्रेडेंशियल्स का उपयोग करके जो ऑपरेटरों को डिस्क पर मिलते हैं; बैलिस्टिक बॉबकैट की सहज नामकरण परंपराओं के साथ, यह प्रायोजक को पृष्ठभूमि में घुलने-मिलने की अनुमति देता है। |

||

|

क्रेडेंशियल एक्सेस |

पासवर्ड स्टोर से क्रेडेंशियल: वेब ब्राउज़र से क्रेडेंशियल |

बैलिस्टिक बॉबकैट ऑपरेटर वेब ब्राउज़र के अंदर पासवर्ड स्टोर से क्रेडेंशियल चुराने के लिए ओपन-सोर्स टूल का उपयोग करते हैं। |

|

|

खोज |

रिमोट सिस्टम डिस्कवरी |

बैलिस्टिक बॉबकैट, पहुंच योग्य नेटवर्क के भीतर अन्य प्रणालियों की खोज करने और उनके होस्टनाम और आईपी पते को सहसंबंधित करने के लिए, एग्रियस द्वारा पहले इस्तेमाल किए गए Host2IP टूल का उपयोग करता है। |

|

|

आदेश और नियंत्रण |

डेटा अस्पष्टता |

प्रायोजक बैकडोर डेटा को C&C सर्वर पर भेजने से पहले उसे अस्पष्ट कर देता है। |

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. ऑटोमोटिव/ईवीएस, कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- चार्टप्राइम. चार्टप्राइम के साथ अपने ट्रेडिंग गेम को उन्नत करें। यहां पहुंचें।

- BlockOffsets. पर्यावरणीय ऑफसेट स्वामित्व का आधुनिकीकरण। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/en/eset-research/sponsor-batch-filed-whiskers-ballistic-bobcats-scan-strike-backdoor/

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 09

- 1

- 10

- 11

- 12

- 13

- 14

- 15% तक

- 150

- 16

- 179

- 20

- 2021

- 2022

- 23

- 24

- 25

- 31

- 39

- 51

- 60

- 7

- 8

- 80

- 9

- a

- योग्य

- About

- ऊपर

- AC

- पहुँच

- अनुसार

- अकौन्टस(लेखा)

- सक्रिय

- activists

- गतिविधि

- वास्तविक

- जोड़ा

- इसके अलावा

- अतिरिक्त

- पता

- पतों

- व्यवस्थापक

- उन्नत

- बाद

- के खिलाफ

- एजेंट

- उर्फ

- चेतावनी

- कलन विधि

- सब

- की अनुमति देता है

- साथ में

- पहले ही

- भी

- हमेशा

- an

- विश्लेषण किया

- और

- अन्य

- कोई

- एपीआई

- एपीआई

- अनुप्रयोग

- स्पष्ट

- दिखाई देते हैं

- प्रकट होता है

- आवेदन

- अनुप्रयोगों

- दृष्टिकोण

- क्षुधा

- APT

- अरब

- अरब अमीरात

- अरबी

- वास्तु

- हैं

- तर्क

- तर्क

- AS

- पूछना

- At

- प्रयास करने से

- प्रयास

- अगस्त

- स्वचालित

- मोटर वाहन

- जागरूक

- वापस

- पिछले दरवाजे

- पिछले दरवाजे

- पृष्ठभूमि

- आधारित

- बैटरी

- BE

- बन गया

- क्योंकि

- किया गया

- से पहले

- व्यवहार

- मानना

- BEST

- बेहतर

- के बीच

- मिश्रण

- के छात्रों

- ब्राज़िल

- ब्राउज़रों

- बनाया गया

- लेकिन

- by

- सी + +

- बुलाया

- अभियान

- अभियान

- कर सकते हैं

- क्षमताओं

- कौन

- मामला

- केंद्र

- परिवर्तन

- चेक

- जाँच

- करने के लिए चुना

- नागरिक

- स्पष्ट

- कोड

- कोडित

- इकट्ठा

- स्तंभ

- COM

- वाणिज्यिक

- संचार

- संचार

- कंपनियों

- कंपनी

- तुलना

- समझौता

- छेड़छाड़ की गई

- कंप्यूटर

- का आयोजन

- विन्यास

- की पुष्टि

- भ्रमित

- जुड़ा हुआ

- संबंध

- संपर्क करें

- शामिल हैं

- अंतर्वस्तु

- जारी

- नियंत्रण

- सम्मेलन

- सहकारी

- सका

- देशों

- देश

- कवर

- Crash

- बनाता है

- बनाना

- साख

- वर्तमान

- रिवाज

- ग्राहक

- ग्राहक अनुभव

- तिथि

- डाटाबेस

- डेटाबेस

- दिन

- dc

- दिसंबर

- चूक

- प्रतिरक्षक

- परिभाषित

- उद्धार

- प्रसव

- तैनात

- तैनाती

- तैनाती

- वर्णन

- वर्णित

- डिज़ाइन

- बनाया गया

- विवरण

- पता चला

- खोज

- निर्धारित करना

- निर्धारित

- डेवलपर्स

- विकास

- डिवाइस

- हीरा

- अन्य वायरल पोस्ट से

- की खोज

- खोज

- वितरण

- कई

- कर देता है

- डोमेन

- डाउनलोड

- गिरा

- अवधि

- दौरान

- e

- से प्रत्येक

- आराम

- पूर्व

- शिक्षा

- इलेक्ट्रोनिक

- इलेक्ट्रानिक्स

- अमीरात

- कार्यरत

- एन्क्रिप्टेड

- एन्क्रिप्शन

- लगाना

- लगे हुए

- अभियांत्रिकी

- इंजन

- पहेली

- उद्यम

- संस्थाओं

- ambiental

- त्रुटि

- त्रुटियाँ

- ईएसईटी अनुसंधान

- स्पष्ट

- जांच

- उदाहरण

- एक्सचेंज

- निष्पादित

- मार डाला

- निष्पादित करता है

- को क्रियान्वित

- निष्पादन

- बाहर निकलता है

- अनुभव

- शोषण करना

- शोषित

- शोषण

- विफल रहे

- विफलता

- काफी

- कुछ

- खेत

- फ़ील्ड

- आकृति

- पट्टिका

- फ़ाइलें

- वित्तीय

- वित्तीय सेवाओं

- वित्तीय सेवा कंपनी

- फर्म

- प्रथम

- निम्नलिखित

- भोजन

- के लिए

- प्रारूप

- पाया

- चार

- से

- पूर्ण

- पूरी तरह से

- समारोह

- कार्यों

- लाभ

- इकट्ठा

- उत्पन्न

- सृजन

- पीढ़ी

- भौगोलिक

- मिल

- दी

- वैश्विक

- Go

- सरकार

- छात्रवृत्ति

- महान

- समूह

- आधा

- हैश

- टुकड़ों में बंटी

- है

- स्वास्थ्य

- स्वास्थ्य बीमा

- स्वास्थ्य सेवा

- यहाँ उत्पन्न करें

- छिपाना

- मेजबान

- तथापि

- एचटीएमएल

- http

- HTTPS

- मानव

- मानव अधिकार

- i

- ID

- पहचान

- पहचान करना

- if

- की छवि

- में सुधार लाने

- in

- अन्य में

- शामिल

- सहित

- संकेत मिलता है

- इंगित करता है

- संकेतक

- करें-

- इंफ्रास्ट्रक्चर

- प्रारंभिक

- शुरू में

- आरंभ

- पूछताछ

- अंदर

- बीमा

- बुद्धि

- बातचीत

- दिलचस्प

- के भीतर

- में

- शुरू की

- निवेश

- IP

- आईपी एड्रेस

- आईपी पतों

- इजराइल

- IT

- आईटी इस

- खुद

- पत्रकारों

- रखना

- कुंजी

- Instagram पर

- जानना

- जानने वाला

- रंग

- पिछली बार

- बाद में

- कानून

- परतों

- कम से कम

- लंबाई

- संभावित

- सीमित

- लाइन

- LINK

- सूची

- सूचीबद्ध

- स्थानीय

- स्थित

- लंबे समय तक

- देख

- लग रहा है

- मशीनें

- बनाया गया

- का कहना है

- रखरखाव

- बहुमत

- प्रबंधन करता है

- विनिर्माण

- बहुत

- बाजार

- मैच

- मई..

- MD5

- मतलब

- साधन

- मीडिया

- मेडिकल

- चिकित्सा देखभाल

- चिकित्सा अनुसंधान

- उल्लेख किया

- message

- सूक्ष्म

- माइक्रोसॉफ्ट

- मध्यम

- मध्य पूर्व

- हो सकता है

- मन

- मिनटों

- लापता

- आदर्श

- मामूली

- संशोधनों

- संशोधित

- मॉड्यूलर

- लम्हें

- निगरानी

- अधिकांश

- बहुराष्ट्रीय

- विभिन्न

- नाम

- नामांकित

- नामकरण

- नेटवर्क

- नेटवर्क

- कभी नहीँ

- नया

- नवीनतम

- अगला

- नहीं

- नोड

- कोई नहीं

- विशेष रूप से

- उपन्यास

- नवंबर

- अभी

- संख्या

- संख्या

- प्राप्त

- प्राप्त

- स्पष्ट

- of

- ऑफर

- अक्सर

- on

- मौके पर

- ONE

- लोगों

- ऑनलाइन

- केवल

- खुला

- खुला स्रोत

- संचालित

- संचालित

- आपरेशन

- ऑपरेटर

- ऑपरेटरों

- अवसर

- विरोधी

- or

- आदेश

- संगठन

- संगठनात्मक

- संगठनों

- मूल

- अन्य

- हमारी

- आउट

- निर्गम

- उल्लिखित

- उत्पादन

- के ऊपर

- अपना

- पी.ई

- पैक

- पृष्ठ

- महामारी

- भाग

- भागों

- पारित कर दिया

- पासवर्ड

- पासवर्ड

- अतीत

- पैच

- पैटर्न

- हठ

- कर्मियों को

- औषधीय

- भौतिक

- मैदान

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- कृप्या अ

- बिन्दु

- पॉइंट ऑफ व्यू

- अंक

- हिस्सा

- संभव

- संभावित

- संभावित

- बिजली

- वर्तमान

- पिछला

- पहले से

- प्राथमिक

- निजी

- विशेषाधिकारों

- शायद

- प्रक्रिया

- प्रसंस्करण

- उत्पाद

- कार्यक्रम

- प्रगति

- संरक्षित

- सुरक्षा

- बशर्ते

- प्रदाता

- प्रदान करता है

- प्रकाशित

- खींच

- धकेल दिया

- R

- बिना सोचे समझे

- यादृच्छिक

- बल्कि

- तक पहुंच गया

- प्राप्त करना

- प्राप्त

- प्राप्त

- वसूली

- निर्दिष्ट

- के बारे में

- रजिस्टर

- रजिस्ट्री

- सम्बंधित

- रहना

- मरम्मत

- बार बार

- की जगह

- प्रतिस्थापित

- रिपोर्ट

- की सूचना दी

- रिपोर्ट

- प्रतिनिधित्व

- का अनुरोध

- अनुरोधों

- की आवश्यकता होती है

- की आवश्यकता होती है

- अनुसंधान

- शोधकर्ताओं

- परिणाम

- खुदरा

- उल्टा

- संशोधन

- अधिकार

- रॉयल्टी

- रन

- दौड़ना

- वही

- देखा

- स्कैन

- स्कैनिंग

- सेकंड

- देखना

- भेजें

- भेजना

- भेजता

- भेजा

- सितंबर

- सर्वर

- सेवा

- सेवाएँ

- सेवाओं कंपनी

- सेट

- कई

- खोल

- दिखाना

- दिखाया

- दिखाता है

- पक्ष

- दृष्टि

- महत्वपूर्ण

- समान

- सरल

- साइट

- स्किन

- नींद

- So

- सॉफ्टवेयर

- समाधान ढूंढे

- कुछ

- स्रोत

- माहिर

- विशेषज्ञता

- विनिर्दिष्ट

- प्रायोजक

- प्रायोजित करने

- Spot

- ट्रेनिंग

- मानक

- शुरू होता है

- स्टार्टअप

- राज्य

- कदम

- की दुकान

- संग्रहित

- भंडार

- हड़ताल

- तार

- संरचना

- आगामी

- इसके बाद

- सफलता

- सफलतापूर्वक

- आपूर्ति

- प्रदायक

- समर्थन

- सहायक

- प्रणाली

- सिस्टम

- तालिका

- लेना

- लिया

- लक्ष्य

- लक्षित

- को लक्षित

- लक्ष्य

- टेक्नोलॉजी

- दूरसंचार

- दस

- अवधि

- टेक्स्ट

- से

- कि

- RSI

- जानकारी

- दुनिया

- लेकिन हाल ही

- फिर

- वहाँ।

- जिसके चलते

- इन

- वे

- तीसरा

- इसका

- उन

- धमकी

- भर

- पहर

- समय

- TM

- सेवा मेरे

- एक साथ

- साधन

- उपकरण

- कुल

- ट्रैक

- उपचार

- परीक्षण

- सुरंग

- मोड़

- दो

- असमर्थ

- यूनाइटेड

- संयुक्त अरब

- संयुक्त अरब अमीरात

- संयुक्त राज्य अमेरिका

- जब तक

- अपडेट

- अद्यतन

- अपडेट

- के ऊपर

- यूआरएल

- us

- उपयोग

- प्रयुक्त

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- उपयोगिता

- उपयोग किया

- उपयोग

- v1

- मूल्य

- मान

- विविधता

- विभिन्न

- संस्करण

- संस्करणों

- कार्यक्षेत्र

- शिकार

- शिकार

- देखें

- भेंट

- कमजोरियों

- भेद्यता

- चपेट में

- था

- we

- वेब

- वेब ब्राउज़र्स

- कुंआ

- थे

- क्या

- कब

- जहाँ तक

- या

- कौन कौन से

- जब

- चौड़ा

- चौडाई

- खिड़की

- खिड़कियां

- साथ में

- अंदर

- बिना

- काम कर रहे

- विश्व

- विश्व स्वास्थ संगठन

- होगा

- लिखना

- लिखा हुआ

- साल

- हाँ

- जेफिरनेट

- शून्य