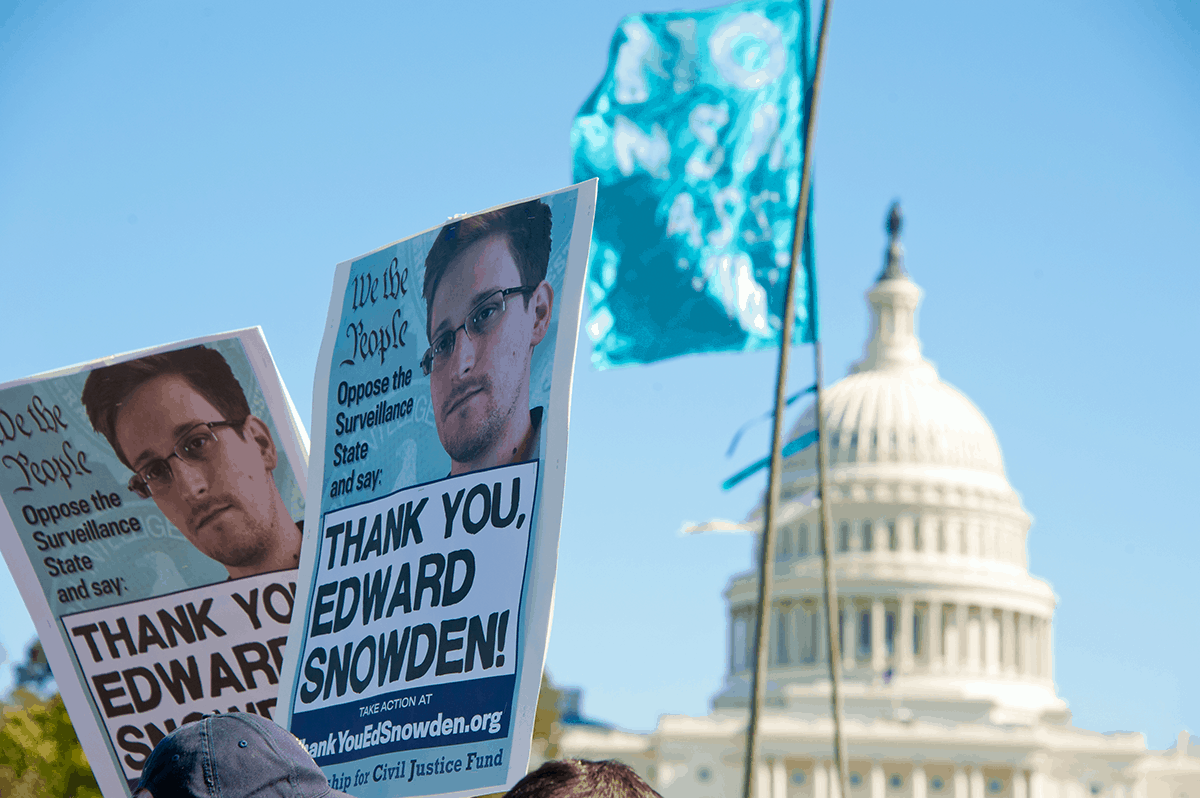

जब 2013 शुरू हुआ, तो आम जनता को इस बात का कोई अंदाजा नहीं था कि एडवर्ड जोसेफ स्नोडेन कौन थे, लेकिन साल के अंत तक, हर कोई उनका नाम जानता था। स्नोडेन, सीआईए के एक पूर्व कर्मचारी जिन्होंने एनएसए के साथ काम करने में समय बिताया, को साझा करने का फैसला किया अत्यधिक वर्गीकृत जानकारी कई प्रमुख पत्रकारों के साथ, जिन्होंने तब तोड़ दिया समाचार दुनिया के लिए।

यह कहना कोई अतिशयोक्ति नहीं है कि स्नोडेन के आश्चर्यजनक खुलासे ने दुनिया को बदल दिया है क्योंकि हम इसे जानते हैं, पूरे विश्व में खुफिया एजेंसियों और प्रणालियों पर प्रकाश डालते हुए और अनगिनत लोगों को अपनी गोपनीयता, गुमनामी और सुरक्षा के बारे में लंबा और कठिन लगता है।

“हमारे पास साइबर पर्ल हार्बर था। उसका नाम एडवर्ड स्नोडेन था। ” - एश्टन कार्टर, पूर्व रक्षा सचिव

अनगिनत कहानियों लिखा गया है, और बहस रिसाव शुरू होने के बाद के वर्षों में हंगामा किया है, और हर कोई स्नोडेन और दुनिया के साथ साझा की गई मन-उड़ाने वाली जानकारी पर अपना दृष्टिकोण रखता है। उनके कार्यों से भी विकास हुआ संयुक्त राज्य अमेरिका स्वतंत्रता अधिनियम, जिस पर नजर रखने और दर्ज किए जाने वाले डेटा की मात्रा और प्रकार को सीमित करने के लिए डिज़ाइन किया गया था।

हालाँकि, इस तथ्य के तथ्य, जैसा कि स्नोडेन के लीक से पता चला है, यह है कि हमारे जीवन के पीछे जासूसी और गुप्त डेटा एकत्र करने का एक बहुत कुछ है। वहाँ शायद अभी भी बहुत कुछ है जो हम भी नहीं जानते हैं, लेकिन स्नोडेन की जानकारी ने पूरी चीज़ को उड़ाने में मदद की। यहां उनके द्वारा साझा किए गए कुछ सबसे बड़े और महत्वपूर्ण खुलासे हैं।

एनएसए टेलीफोन कंपनियों से कॉल रिकॉर्ड और डेटा की मांग कर सकता है

यह वास्तव में एक था पहली प्रमुख कहानियाँ स्नोडेन लीक के मद्देनजर बाहर आने के लिए, लेकिन यह अभी भी सबसे महत्वपूर्ण में से एक है। प्रारंभिक कहानी से पता चला कि वेरिजोन, जिनमें से एक है सबसे बड़ी टेलीफोन कंपनियों आसपास, अपने लगभग सभी ग्राहकों के लिए डेटा और रिकॉर्ड के साथ एनएसए प्रदान करने के लिए मजबूर किया गया था।

बाद में, हमने देखा कि Verizon नहीं था एकमात्र कंपनी इस तरह की चीजों में शामिल। स्प्रिंट और एटीएंडटी जैसी अन्य प्रमुख टेलीफोन कंपनियां भी बिना किसी विचार के ग्राहकों को फोन रिकॉर्ड और जानकारी खुफिया एजेंसी को सौंप रही थीं।

यह रहस्योद्घाटन उस समय भारी और उत्पन्न महत्वपूर्ण बहस थी, जिनमें से कई बहसें आज भी चल रही हैं। तत्कालीन राष्ट्रपति बराक ओबामा एनएसए के डेटा संग्रह कार्यक्रमों को ओवरहाल करने की योजना की घोषणा की, जो अंततः यूएसए स्वतंत्रता अधिनियम के विकास को आगे बढ़ाएगा।

गोपनीयता की एक लहर को ट्रिगर करना

"जब आप अपनी गोपनीयता छोड़ देते हैं, तो आप अपनी शक्ति छोड़ देते हैं।" - थोर बेन्सन, पत्रकार

स्नोडेन की इस पहली बड़ी लीक का भी निगरानी और गोपनीयता के बारे में जनता के विचारों पर बड़ा प्रभाव पड़ा। इससे पहले, एनएसए ने अपने फोन कॉल्स पर जासूसी करने और अपने डेटा को अपनी पीठ के पीछे ले जाने के बारे में सोचा था।

पूरी धारणा एक साजिश सिद्धांत से कुछ की तरह लग रहा था, लेकिन स्नोडेन के लीक ने साबित कर दिया कि यह बहुत वास्तविक था। वहां से, जनता ने अपने मोबाइल गोपनीयता की रक्षा के लिए किसी भी तरह से अधिक ध्यान केंद्रित करना शुरू कर दिया, साथ ही साथ गोपनीयता और गुमनामी के बारे में अधिक गहराई से ऑनलाइन विचार किया। VPN का.

Smurfs की शक्ति

फोन थीम के साथ चिपके हुए, स्नोडेन के लीक ने हमें यह भी सिखाया कि जीसीएचक्यू, जो अनिवार्य रूप से एनएसए का ब्रिटिश संस्करण है, वास्तव में लोगों के फोन को नियंत्रित करने की भयानक क्षमता है, यहां तक कि जब वे बंद हो जाते हैं। ऐसा करने के लिए, वे एक का उपयोग करते हैं साधनों की श्रृंखला स्मर्फ्स के नाम पर, छोटे नीले कार्टून पात्रों को पहली बार एक पुरानी बेल्जियम हास्य श्रृंखला में बनाया गया था।

Smurfs और वे क्या करते हैं

“एक समय आएगा जब यह नहीं होगा कि वे मेरे फोन के माध्यम से मुझ पर जासूसी कर रहे हैं’। आखिरकार, यह 'मेरा फोन मुझ पर जासूसी कर रहा है।' - फिलिप के। डिक, लेखक

स्नोडेन ने खुलासा किया कि GCHQ के पास Smurf टूल की पूरी सूची थी, प्रत्येक का अपना उपयोग और उद्देश्य था। यहाँ कुछ उदाहरण हैं:

- काल्पनिक स्मर्फ - दूर से फोन चालू या बंद करने की क्षमता है

- नोसी स्मर्फ - स्थानीय क्षेत्र में बातचीत और शोर को सुनने के लिए फोन के माइक्रोफोन का उपयोग करने की क्षमता है

- ट्रैकर स्मर्फ - अपनी स्थिति को ठीक से ट्रैक करने की क्षमता है

- पैरानॉयड स्मर्फ - पता लगाने से रोकने के लिए अन्य Smurfs की गतिविधियों को छिपाने के लिए काम करता है

जैसा कि हम देख सकते हैं, इन की शक्ति 'Smurfs ' काफी भयानक है। स्वाभाविक रूप से, ये उपकरण और सॉफ़्टवेयर प्रोग्राम केवल अपराधियों और संदिग्ध आतंकवादियों के खिलाफ इस्तेमाल किए जाने के लिए डिज़ाइन किए गए हैं, लेकिन यह तथ्य कि ऐसी तकनीक मौजूद है, जो आम जनता के कई सदस्यों की रीढ़ को कंपकंपी भेजने के लिए पर्याप्त थी।

चश्मे

"सरकार यह नहीं चाहती कि सूचना प्रसारित करने की कोई प्रणाली तब तक अटूट रहे जब तक कि वह अपने नियंत्रण में न हो।" - आइज़ैक असिमोव, द टेल्स ऑफ़ द ब्लैक विडोवर्स

अब तक, अमेरिकी जनता के लिए सबसे डरावने खुलासे का अस्तित्व था चश्मे। PRISM एक NSA प्रोग्राम को दिया गया कोड नाम था जिसमें एजेंसी Google, फेसबुक और Apple जैसी प्रमुख टेक और इंटरनेट कंपनियों से प्रभावी रूप से डेटा की मांग कर सकती थी।

PRISM, यह निकला, एक रहा है मुख्य स्रोत एनएसए रिपोर्टों के लिए खुफिया जानकारी, और यह आम जनता के लिए सीखने के लिए एक भयानक बात थी। लोगों ने हालांकि, विरोध, बहस और प्रदर्शनों के माध्यम से जवाब दिया, साथ ही साथ एक-दूसरे को प्रोत्साहित करने के लिए और अधिक दृढ़ता से ध्यान केंद्रित करना शुरू कर दिया। गोपनीयता की रक्षा करना और गुमनामी ऑनलाइन।

एनएसए जितनी सामग्री एकत्र कर सकता है, उसमें खोज इतिहास, डाउनलोड, ईमेल और बहुत कुछ शामिल हो सकते हैं। कार्यक्रम का फोकस संभावित आतंकवाद संदिग्धों को ट्रैक करना था, लेकिन सिस्टम ने प्रभावी रूप से लगभग किसी भी इंटरनेट उपयोगकर्ता के डेटा को लेने की अनुमति दी, जिससे यह लोगों की गोपनीयता के लिए एक बड़ा खतरा बन गया।

इससे पहले कि वे आपके घर पहुंचें NSA संकुल को बाधित कर सकता है

एक आश्चर्यजनक बात है रिपोर्ट जर्मन अखबार 'डेर स्पीगेल' में प्रकाशित ने खुलासा किया कि एनएसए के पास डरावनी निगरानी प्रणालियों और तरीकों की एक पूरी सूची है जो हर जगह अपनी नजर बनाए रखते हैं और बिना किसी समझदार के लोगों की जासूसी करते हैं।

रिपोर्ट से पता चला कि एनएसए पैकेज डिलीवरी को बाधित करने में सक्षम था जो किसी व्यक्ति के घर के रास्ते पर थे। वहां से, खुफिया एजेंट पैकेज खोल सकते थे और देख सकते थे कि अंदर क्या है, साथ ही साथ अपने स्वयं के जासूसी उपकरण और सॉफ्टवेयर प्रोग्राम जोड़ रहे हैं।

इस तरह, वे प्रभावी रूप से उन पैकेजों को पा सकते हैं जो संदिग्धों के घरों में जा रहे थे, अंदर की वस्तुओं में कीड़े और निशान जोड़ते हैं, और निगरानी करते हैं कि संदिग्ध किस उपकरण के लिए उपयोग कर रहा था और बंद दरवाजों के पीछे क्या चल रहा था।

ANT कैटलॉग

डेर स्पिएगेल की रिपोर्ट ने कुछ ऐसे उपकरणों को उजागर किया, जिनका उपयोग किया जा सकता है, सूची की तुलना 'मेल-ऑर्डर कैटलॉग' से की जा सकती है। सभी उपकरण संक्षिप्त के तहत समूहीकृत थे चींटी, जो उन्नत नेटवर्क प्रौद्योगिकी के लिए खड़ा है। प्रत्येक उपकरण का 'कैटलॉग' में अपना स्वयं का कोडनेम और उत्पाद सूचीकरण होता है, जो इसके कार्यों और उपयोगों का वर्णन करता है।

ANT उपकरण के उदाहरण:

- SURLYSPAWN - कंप्यूटर पर कीस्ट्रोक्स लॉग करने और वायरलेस तरीके से संचारित करने में सक्षम, तब भी जब कंप्यूटर इंटरनेट से कनेक्ट नहीं है

- कैंडीग्राम - सेल संचार की निगरानी के लिए एक जीएसएम सेल फोन टॉवर की नकल करने में सक्षम

- FIREWALK - एक नियमित RJ45 इंटरनेट सॉकेट की तरह दिखने के लिए बनाया गया, यह उपकरण रेडियो तरंगों के माध्यम से डिवाइस डेटा को इंजेक्ट और मॉनिटर कर सकता है।

- MONKEYCALENDAR - एक गुप्त पाठ संदेश के माध्यम से सेल फोन के जियोलोकेशन को प्रसारित करने में सक्षम

- CottonMouth - यूएसबी और ईथरनेट कनेक्टर्स की तरह दिखने के लिए बनाया गया, ये उपकरण कंप्यूटर में हैक कर सकते हैं और रिमोट एक्सेस प्रदान कर सकते हैं

फिर से, यूनाइटेड किंगडम में GCHQ द्वारा उपयोग किए जाने वाले Smurf टूल की तरह, इन कोड का नाम जासूसी उपकरण और उपकरणों के टुकड़े बहुत से लोगों के बारे में जानने के लिए बहुत डरावना था क्योंकि उन्होंने साबित कर दिया कि NSA एजेंटों के पास गियर तक पहुंच थी जो निगरानी को आसान बना सकती थी। उनके लिए और उनके लक्ष्यों के लिए लगभग पूरी तरह से undetectable।

एनएसए भी टेक दिग्गजों को हैक कर सकता है

An लेख द वाशिंगटन पोस्ट ने कहा कि एनएसए ने वास्तव में इन केंद्रों पर संचार और यातायात की निगरानी के लिए प्रमुख तकनीकी दिग्गजों गूगल और याहू के डेटा केंद्रों को हैक कर लिया था।

यह आम जनता के सदस्यों के लिए एक विशेष रूप से डरावना रहस्योद्घाटन था क्योंकि यह साबित हुआ कि एनएसए के जासूसी उपकरण सक्षम होने की लगभग कोई सीमा नहीं थी। अगर ग्रह पर मौजूद सबसे बड़ी इंटरनेट कंपनियों को भी इतनी आसानी से हैक किया जा सकता है, तो क्या वास्तव में कोई सुरक्षित था?

लोगों के लिए यह देखना भी चौंकाने वाला था कि एनएसए बड़ी अमेरिकी कंपनियों के खिलाफ हैकिंग टूल के अपने धन का उपयोग करने के लिए तैयार था। Google और याहू दोनों ने निगरानी के किसी भी जागरूकता से इनकार करने और याहू के साथ भी अपने झटके और निराशा को व्यक्त करने के लिए बयान जारी किए की जा रहा कार्रवाई इसके कनेक्शन को एन्क्रिप्ट करने के लिए।

याहू के पूर्व सीईओ मारिसा मेयर ने कहा कि याहू एनएसए को अपने डेटा केंद्रों तक पहुंच प्रदान नहीं करेगा और अतीत में कभी नहीं किया था। इससे सार्वजनिक और सामान्य इंटरनेट उपयोगकर्ताओं के कई सदस्यों को आश्वस्त करने में मदद मिली, लेकिन बहुत सारे लोग अभी भी चिंतित थे कि बड़ी कंपनियां अपनी पीठ के पीछे छायादार सौदे कर रही थीं।

ब्रिटेन के एनएसए ग्लोब पर फाइबर ऑप्टिक कनेक्शन पर जासूसी करते हैं

जीसीएचक्यू, ब्रिटेन के एनएसए समकक्ष, दुनिया भर में फाइबर ऑप्टिक केबल और कनेक्शन में हैक करने के लिए विभिन्न निगरानी उपकरणों का उपयोग करने के लिए भी सामने आया था। यह सब कोड नाम के तहत किया जाता है 'बार, 'जो एक निगरानी प्रणाली है जो 2011 से चली आ रही है।

इस प्रणाली अनिवार्य रूप से यूनाइटेड किंगडम के अंदर और बाहर जाने वाले कई सौ फाइबर ऑप्टिक केबल पर GCHQ इंटरसेप्टर को शामिल करना शामिल है। ये इंटरसेप्टर सीधे तौर पर खुफिया एजेंटों के साथ, केबलों से डेटा को जब्त कर सकते थे, फिर किसी भी चीज़ के लिए उस डेटा का बारीकी से विश्लेषण और विश्लेषण करते थे, जो उन्हें दिलचस्प या आगे की जांच के योग्य समझे।

स्नोडेन के लीक के अनुसार, टेम्पोरा के माध्यम से जीसीएचक्यू द्वारा एकत्रित की गई जानकारी को एनएसए के साथ भी साझा किया जा सकता है, जिसमें सैकड़ों हजारों एनएसए ठेकेदार इस डेटा को देखने में सक्षम हैं।

NSA संपर्क सूची एकत्र करता है

"मानव इतिहास में ऐसा समय कभी नहीं रहा है, जहां इतने सारे लोग नियमित रूप से रिकॉर्डिंग और निगरानी उपकरणों को ले जाते हैं।" - स्टीवन मैगी, लेखक

एनएसए के निगरानी और आतंकवाद विरोधी उपायों के हिस्से में भी शामिल है संग्रह इंटरनेट और स्मार्टफोन उपयोगकर्ताओं के अनगिनत ईमेल और संपर्क सूचियों से। स्नोडेन के लीक से पता चला कि इन संपर्क सूचियों में से प्रत्येक वर्ष 250 मिलियन तक ले जाया जा सकता है।

यह ध्यान रखना महत्वपूर्ण है कि इस प्रणाली का उपयोग केवल विदेशी और गैर-अमेरिकी नागरिकों के उद्देश्य से किया गया था, लेकिन इस तथ्य का तथ्य यह है कि जब वास्तव में इन हजारों सूचियों को दुनिया भर में एकत्र किया जा रहा है, और बहुत सारे अमेरिकी भी होते हैं विदेशी स्थानों में यात्रा करना, यह अपरिहार्य है कि उनका डेटा भी खतरे में है।

असीम मुखबिर ने साबित किया कि एनएसए अमेरिकियों पर जासूसी करता है

असीम मुखबिर (या BOUNDLESSINFORMANT) NSA द्वारा उपयोग किए जाने वाले बड़े डेटा विश्लेषण उपकरण को दिया गया कोड नाम है। यह उपकरण मूल रूप से एनएसए द्वारा दुनिया भर में एकत्रित किए गए सभी मेटाडेटा को ट्रैक करता है और उस डेटा का एक प्रकार का 'हीटमैप' बनाता है जिससे यह पता चलता है कि यह कहां से आया है और किन देशों को सबसे अधिक बार लक्षित किया जाता है।

उपकरण ने दिखाया कि अरबों हर एक महीने में जानकारी के टुकड़े एकत्र किए जा रहे थे, और यह भी पता चला कि संयुक्त राज्य के नागरिकों से कई बिलियन टुकड़े लिए जा रहे थे। यह इस तथ्य के बावजूद था कि एनएसए विशेष रूप से था वर्णित कांग्रेस के लिए कि यह लाखों अमेरिकी नागरिकों पर डेटा एकत्र नहीं करती थी और ऐसा करने की क्षमता भी नहीं रखती थी।

XKeyScore NSA को किसी की ऑनलाइन गतिविधि को ट्रैक करने की अनुमति देता है

“आप दुनिया में किसी का भी ईमेल पढ़ सकते हैं, कोई भी आपके लिए एक ईमेल पता है। कोई भी वेबसाइट: आप ट्रैफ़िक को उससे और उस पर देख सकते हैं। कोई भी कंप्यूटर जिस पर एक व्यक्ति बैठता है: आप इसे देख सकते हैं। कोई भी लैपटॉप जिसे आप ट्रैक कर रहे हैं: आप इसका अनुसरण कर सकते हैं क्योंकि यह दुनिया भर में एक स्थान से दूसरे स्थान पर जाता है। यह एनएसए की जानकारी तक पहुंच के लिए वन-स्टॉप-शॉप है। ”

एडवर्ड स्नोडेन इस तरह से हैं वर्णन करता है की शक्ति एक्सकीस्कोर, जो शायद उन सभी का सबसे शक्तिशाली एनएसए इंटरनेट जासूसी उपकरण है। XKS के रूप में भी जाना जाता है, यह कंप्यूटर सिस्टम दुनिया भर के उपयोगकर्ताओं से इंटरनेट डेटा की खोज और विश्लेषण करने के लिए डिज़ाइन किया गया है, और उस डेटा की बड़ी मात्रा में हर दिन एकत्र किया जा रहा है।

क्या अधिक है, उस डेटा को 'के हिस्से के रूप में अन्य खुफिया एजेंसियों के साथ साझा किया जा सकता हैपाँच आँखें'और' चौदह आंखें ' गठबंधन, इसलिए यूनाइटेड किंगडम या जापान के डिफेंस इंटेलिजेंस मुख्यालय में जीसीएचक्यू जैसी एजेंसियां किसी व्यक्ति की ब्राउजिंग आदतों, खोज इतिहास और सामान्य इंटरनेट उपयोग की जानकारी तक पहुंच प्राप्त कर सकती हैं।

इंटरनेट निगरानी के खिलाफ लड़ना

स्नोडेन लीक से निकलने वाले बहुत सारे कठोर खुलासे के साथ, विशेष रूप से XKeyScore जैसी प्रणालियों के माध्यम से इंटरनेट निगरानी के संबंध में, बहुत से लोग ऑनलाइन सुरक्षित होने के लिए कार्रवाई करना चाहते हैं और अपने डेटा को निजी रखते हैं।

इसीलिए आँकड़े आभासी निजी नेटवर्क (वीपीएन) का उपयोग करने वाले लोगों की संख्या में बड़ी छलांग दिखा रहे हैं। वीपीएन प्रदाताओं की तरह ExpressVPN और NordVPN अनिवार्य रूप से अपने इंटरनेट कनेक्शन को एन्क्रिप्ट करने और अपनी उपस्थिति को ऑनलाइन छिपाने में सक्षम हैं, जिसका अर्थ है कि भले ही आपकी गतिविधि को ट्रैक करने का प्रयास किया गया हो, वे सफल नहीं होंगे।

अन्य वीपीएन वर्थ चेकिंग आउट:

एक वीपीएन का उपयोग करने के पेशेवरों और विपक्ष

| फ़ायदे | नुकसान |

| अपनी ऑनलाइन उपस्थिति छिपाएं और कुल गुमनामी के लिए अपने कनेक्शन एन्क्रिप्ट करें | मासिक / वार्षिक सदस्यता शुल्क |

| हैकर्स और दुर्भावनापूर्ण सॉफ़्टवेयर से सुरक्षित रहें। | कनेक्शन की गति कभी-कभी भिन्न हो सकती है, जो आपके द्वारा चुने गए वीपीएन पर निर्भर करती है |

| नेटफ्लिक्स जैसी एक्सेस एरिया-लॉक या प्रतिबंधित सामग्री और सेवाएं | |

| यात्रा करते समय कुल सुरक्षा का आनंद लें। |

एनएसए वैश्विक नेताओं पर जासूसी करता है

हमने देखा है कि Google और Apple जैसी दिग्गज टेक कंपनियां NSA के जासूसी उपकरणों से सुरक्षित नहीं हैं, और इसके लिए भी यही कहा जा सकता है विश्व नेता राष्ट्रपति और प्रधानमंत्रियों की तरह। स्नोडेन की फाइलों के कई दस्तावेजों से पता चला है कि एनएसए ने वर्षों में 120 से अधिक विभिन्न वैश्विक नेताओं को लक्षित किया है, उनके संचार पर जासूसी करता है और वास्तव में उनके फोन पर बातचीत सुनता है।

हैक किए गए नेताओं के उदाहरण:

ब्राजील के पूर्व राष्ट्रपति की पसंद दिलमा रूसेफ़, पूर्व मैक्सिकन राष्ट्रपति फेलिप काल्डेरन और वर्तमान जर्मन चांसलर एंजेला मार्केल सभी एनएसए की निगरानी का शिकार हुए हैं। एनएसए कई विश्व नेताओं के बीच बैठकों की जासूसी करने में सक्षम था जी 8 और जी 20 शिखर।

द नॉक-ऑन इफेक्ट

इस तरह की निगरानी सीधे आम जनता के औसत सदस्य को प्रभावित नहीं करती है, लेकिन खुलासे से पहले ही संयुक्त राज्य अमेरिका और दुनिया भर के कई अन्य देशों के बीच तनाव बढ़ गया है। उदाहरण के लिए, जब स्नोडेन ने खुलासा किया कि एनएसए रहा था चीन पर जासूसीदोनों देशों के रिश्ते को एक बड़ा झटका लगा।

एनएसए सक्रिय रूप से इंटरनेट एन्क्रिप्शन के खिलाफ काम करता है

फिर, हम दुनिया भर में इंटरनेट उपयोगकर्ताओं के लिए एक और डरावना रहस्योद्घाटन देख सकते हैं क्योंकि स्नोडेन के लीक से यह भी पता चला है कि एनएसए के पास एजेंटों की टीम थी टूटना व्यापक रूप से उपयोग किए जाने वाले एन्क्रिप्शन और सुरक्षा उपायों का ऑनलाइन उपयोग किया जाता है।

GCHQ के एक दस्तावेज में कहा गया है:पिछले एक दशक के लिए, NSA ने व्यापक रूप से उपयोग की जाने वाली इंटरनेट एन्क्रिप्शन तकनीकों को तोड़ने के लिए एक आक्रामक, बहु-आयामी प्रयास का नेतृत्व किया है ... एन्क्रिप्ट किए गए इंटरनेट डेटा की विशाल मात्रा जो अब तक खारिज कर दी गई है अब शोषणकारी हैं ".

यह NSA कार्यक्रम बुलरुन का उपनाम दिया गया था और एचटीटीपीएस और एसएसएल जैसे मानक एन्क्रिप्शन सिस्टम के माध्यम से तोड़ने के लिए ब्रूट-फोर्स हमलों जैसे विभिन्न हैकिंग टूल का उपयोग किया गया था, जो ऑनलाइन बैंकिंग और खरीद जैसे सिस्टम के लिए पूरे इंटरनेट पर उपयोग किया जाता है।

NSA हैकर्स की अपनी 'स्पेशल फोर्सेस' टीम है

इसके निपटान में उल्लेखनीय रूप से शक्तिशाली हैकिंग टूल और सिस्टम के असंख्य होने के साथ, एनएसए "सेवाओं" पर भी कॉल कर सकता है।दर्जी पहुंच संचालनटीम। टीएओ के लिए संक्षिप्त, यह टीम अभिजात्य हैकर्स से बनी है, जो विभिन्न उपकरणों का उपयोग कर सकते हैं (जैसे कि ANT कैटलॉग में ऊपर देखा गया है), आश्चर्यजनक आसानी से कंप्यूटर में हैक करने के लिए।

हैकिंग सिस्टम और उपकरणों को चुनने के लिए एक शस्त्रागार के साथ, टीएओ टीम कंप्यूटर में टूटने में सक्षम है चाहे वे ऑनलाइन हों या ऑफ़लाइन। वहां से, वे स्थान, इंटरनेट गतिविधि, कीस्ट्रोक्स, संचार और बहुत कुछ देख सकते हैं, साथ ही ट्रोजन हॉर्स और मैलवेयर के अन्य रूपों के साथ डिवाइस को संक्रमित कर सकते हैं।

ख़ुफ़िया एजेंसियां एंग्री बर्ड के माध्यम से आप पर जासूसी भी कर सकती हैं

यह सच होने के लिए बहुत पागल लग सकता है, लेकिन रिपोर्टों और लीक ने यह भी कहा है कि एनएसए या ब्रिटिश जीसीएचक्यू जैसी खुफिया एजेंसियां वास्तव में लोकप्रिय मोबाइल गेम जैसे कुछ ऐप के डिजाइन में खामियों का उपयोग कर सकती हैं एंग्री बर्ड्स, स्मार्टफोन उपयोगकर्ताओं की जासूसी करने के लिए। इन ऐप्स का नाम है 'टपका हुआ ऐप, 'और इसके लाखों उदाहरण हैं।

बस एक साधारण खेल को खोलने से, जिस तरह से काम करने के लिए ट्रेन की सवारी करते हुए या एक त्वरित कॉफी ब्रेक लेने के दौरान लाखों लोग हर एक दिन कर रहे हैं, आप प्रदान कर सकते हैं खुफिया एजेंसियों आपकी उम्र, लिंग, नाम, ईमेल पता और यहां तक कि आपके वर्तमान स्थान जैसे व्यक्तिगत डेटा के साथ।

यह कैसे होता है?

ये जानकारी 'लीक' इस तथ्य से कम है कि सोशल मीडिया एकीकरण और आपके उच्च स्कोर साझा करने या दोस्तों के साथ खेलने की क्षमता जैसी अतिरिक्त कार्यक्षमता प्रदान करने के लिए कई ऐप अक्सर आपकी कुछ व्यक्तिगत जानकारी तक पहुंच की मांग करते हैं। ये ऐप सुरक्षा विशेषज्ञों द्वारा नहीं बनाए जा रहे हैं, इसलिए वे खुफिया एजेंसियों या दुर्भावनापूर्ण हैकर्स का शोषण करने के लिए कुछ छोटे छेद के साथ आ सकते हैं।

किसी उपयोगकर्ता के बारे में जानकारी प्राप्त करने के लिए खुफिया एजेंसियां किस हद तक ऐप्स का उपयोग कर सकती हैं, यह पूरी तरह स्पष्ट नहीं है, लेकिन यह माना जाता है कि बुनियादी जानकारी और वर्तमान स्थान के साथ, एजेंट आपके राजनीतिक संरेखण, यौन अभिविन्यास के बारे में जानने के लिए ऐप्स का भी उपयोग कर सकते हैं, आय, वैवाहिक स्थिति, शिक्षा स्तर, और बहुत कुछ!

लीक ऐप के उदाहरण:

- ट्विटर

- गूगल मैप्स

- फ़्लिकर

- फेसबुक

- इंस्टाग्राम

- 7

- पहुँच

- कार्य

- गतिविधियों

- अतिरिक्त

- एजेंटों

- सब

- अमेरिकन

- विश्लेषण

- की घोषणा

- गुमनामी

- अनुप्रयोग

- Apple

- क्षुधा

- पुरालेख

- चारों ओर

- एटी एंड टी

- बैंकिंग

- बीबीसी

- बड़ा डेटा

- सबसे बड़ा

- बिलियन

- काली

- ब्रिटिश

- कीड़े

- कॉल

- क्षमता

- कार्टून

- मुख्य कार्यपालक अधिकारी

- जाँच

- बंद

- कोड

- कॉफी

- अ रहे है

- संचार

- कंपनियों

- कंप्यूटर्स

- सम्मेलन

- कनेक्शन

- साजिश

- बातचीत

- देशों

- अपराधियों

- वर्तमान

- ग्राहक

- साइबर

- तिथि

- डेटा विश्लेषण

- दिन

- सौदा

- बहस

- रक्षा

- प्रसव

- मांग

- विकास

- डिवाइस

- डीआईडी

- दस्तावेजों

- शिक्षा

- ईमेल

- एन्क्रिप्शन

- उपकरण

- जासूसी

- विशेषज्ञों

- शोषण करना

- फेसबुक

- प्रथम

- खामियां

- फोकस

- का पालन करें

- फ़ोर्ब्स

- स्वतंत्रता

- खेल

- Games

- गियर

- सामान्य जानकारी

- वैश्विक

- गूगल

- सरकार

- हैक

- हैकर्स

- हैकिंग

- यहाँ उत्पन्न करें

- छिपाना

- हाई

- हाइलाइट

- इतिहास

- होम

- कैसे

- HTTPS

- विशाल

- सैकड़ों

- विचार

- सहित

- आमदनी

- पता

- करें-

- एकीकरण

- बुद्धि

- इंटरनेट

- जांच

- शामिल

- IT

- जापान

- पत्रकारों

- लैपटॉप

- नेतृत्व

- प्रमुख

- रिसाव

- लीक

- जानें

- नेतृत्व

- स्तर

- प्रकाश

- सूची

- लिस्टिंग

- सूचियाँ

- स्थानीय

- स्थान

- लंबा

- प्रमुख

- निर्माण

- मैलवेयर

- मीडिया

- बैठकों

- सदस्य

- दस लाख

- मोबाइल

- नेटवर्क

- नेटवर्क

- समाचार

- धारणा

- ऑनलाइन

- खुला

- आदेश

- अन्य

- ओवरहाल

- स्टाफ़

- व्यक्तिगत डेटा

- फोन

- ग्रह

- खिलाड़ी

- बहुत सारे

- लोकप्रिय

- बिजली

- अध्यक्ष

- एकांत

- निजी

- एस्ट्रो मॉल

- कार्यक्रम

- प्रोग्राम्स

- विरोध

- सार्वजनिक

- खरीद

- रेडियो

- अभिलेख

- रिपोर्ट

- रिपोर्ट

- संसाधन

- जोखिम

- दौड़ना

- सुरक्षित

- Search

- सुरक्षा

- को जब्त

- कई

- सेवाएँ

- लिंग

- Share

- साझा

- सरल

- स्मार्टफोन

- smartphones के

- So

- सोशल मीडिया

- सोशल मीडिया

- सॉफ्टवेयर

- जासूस

- पूरे वेग से दौड़ना

- मानकों

- प्रारंभ

- राज्य

- स्थिति

- अंशदान

- सफल

- निगरानी

- प्रणाली

- सिस्टम

- तकनीक

- टेक्नोलॉजी

- विषय

- विचारधारा

- पहर

- ट्रैकिंग

- यातायात

- ट्रोजन

- यूनाइटेड

- यूनाइटेड किंगडम

- संयुक्त राज्य अमेरिका

- us

- अमेरिका

- USB के

- उपयोगकर्ताओं

- देखें

- वास्तविक

- वीपीएन

- VPN का

- वाशिंगटन

- घड़ी

- लहर

- धन

- वेबसाइट

- कौन

- विकिपीडिया

- जीतना

- काम

- कार्य

- विश्व

- लायक

- याहू

- वर्ष

- साल

- यूट्यूब

![सर्वश्रेष्ठ 5 बिटकॉइन स्पोर्ट्स सट्टेबाजी साइटें [2023] (विश्लेषण और स्वीकृत) सर्वश्रेष्ठ 5 बिटकॉइन स्पोर्ट्स सट्टेबाजी साइटें [2023] (विश्लेषण और स्वीकृत)](https://platoblockchain.com/wp-content/uploads/2023/12/best-5-bitcoin-sports-betting-sites-2023-analyzed-approved-300x168.png)

![25 सर्वश्रेष्ठ वेब होस्टिंग सेवाएँ [2020] - बिटकॉइन स्वीकृत 25 सर्वश्रेष्ठ वेब होस्टिंग सेवाएँ [2020] - बिटकॉइन ने प्लेटोब्लॉकचैन डेटा इंटेलिजेंस को स्वीकार किया। लंबवत खोज। ऐ.](https://platoblockchain.com/wp-content/uploads/2021/05/25-best-web-hosting-services-2020-bitcoin-accepted-300x168.png)