समय पढ़ें: 6 मिनट

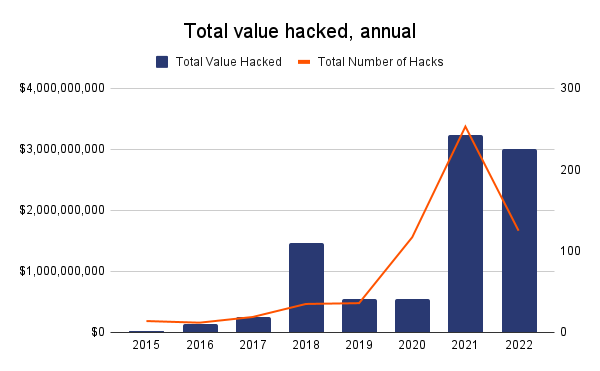

क्रिप्टो सिक्योरिटी फर्म चैनालिसिस का कहना है कि 2022 में हैक की गई क्रिप्टो संपत्ति 2021 के 3.2 बिलियन डॉलर की चोरी की धनराशि से अधिक होने की संभावना है।

छवि स्रोत: चैनालिसिस।

क्रिप्टोक्यूरेंसी चोरी करने की कोशिश कर रहे हमलावरों के लिए सुरक्षा उल्लंघनों और कोड का शोषण ब्याज का केंद्र है। यह उल्लेख नहीं करने के लिए कि डेफी प्रोटोकॉल हमले के लिए अनूठा लक्ष्य बना रहे हैं।

विशेष रूप से 2022 में, क्रॉस-चेन ब्रिज नवीनतम हैक प्रवृत्ति के लिए मंच तैयार कर रहे हैं, जो इस वर्ष 64% फंड चोरी के लिए जिम्मेदार है।

आइए देखें कि 2022 के सबसे बड़े क्रिप्टो हैक के पीछे क्या गलत हुआ और वेब3 सुरक्षा से कैसे संपर्क करें, इसका स्वाद लें।

2022 के सबसे बड़े हैक्स का खुलासा

एक्सी इन्फिनिटी रोनीन ब्रिज

चुराया गया धन: $ 62,40,00,000

दिनांक: 23 मार्च 22

रोनिन नेटवर्क ने प्रूफ-ऑफ-अथॉरिटी मॉडल पर नौ वैलिडेटर नोड्स के साथ काम किया। नौ में से पांच नोड्स को ब्रिज में ट्रांजैक्शन पास करने के लिए अप्रूव करने की जरूरत है। चार वैलिडेटर नोड स्काई मेविस के आंतरिक टीम सदस्य हैं, और लेनदेन को मान्य करने के लिए केवल एक और हस्ताक्षर की आवश्यकता होती है।

रोनिन शोषण में, हैकर आरपीसी नोड का लाभ उठाकर पांचवें सत्यापनकर्ता नोड तक पहुंच प्राप्त करने में सफल रहा। भारी नेटवर्क ट्रैफ़िक के दौरान उपयोगकर्ताओं के लिए लागत कम करने के लिए एक साल पहले गैस-मुक्त RPC नोड की स्थापना की गई थी।

इस प्रकार, हैकर ने नोड्स को शामिल करके दो लेन-देन में निकासी की। रोनिन ब्रिज अनुबंध से पहले लेनदेन में 173,600ETH और दूसरे में 25.5M USDC की निकासी हुई। हैक होने के छह दिन बाद ही क्रिप्टो इतिहास में सबसे बड़ी फंड चोरी की पहचान की गई।

बीएनबी ब्रिज

चुराया गया धन: $ 58,60,00,000

दिनांक: 6 अक्टूबर'22

BNB ब्रिज पुराने Binance बीकन चेन और Binance स्मार्ट चेन को जोड़ता है। हैकर ने एक भेद्यता का शोषण किया और प्रत्येक 1M BNB के दो बैच बनाने में सक्षम था- हैक के समय लगभग $2M मूल्य के कुल 586M BNB।

ये है हमले की साजिश

हमलावर ने बिनेंस बीकन चेन में जमा के लिए झूठा सबूत दिखाया। Binance ब्रिज ने सबूतों को सत्यापित करने के लिए एक कमजोर IAVL सत्यापन का उपयोग किया है कि हैकर जाली बनाने और निकासी के साथ आगे बढ़ने में कामयाब रहे।

फिर हैकर ने बीएनबी को सीधे डंप करने के बजाय संपार्श्विक के रूप में वीनस प्रोटोकॉल, एक बीएससी ऋण देने वाले प्लेटफॉर्म पर जमा करके अपने बटुए में धनराशि भेज दी।

wormhole

चुराया गया धन: $ 32,60,00,000

दिनांक: 2 फरवरी'22

वर्महोल, एथेरियम और सोलाना के बीच के पुल को 120,000 लिपटे ईथर का नुकसान हुआ, जो उस समय एक कोड शोषण के कारण कुल $ 321 मिलियन था।

120k ETH को एथेरियम श्रृंखला पर प्रस्तुत किया गया है, यह दिखाने वाली जानकारी के साथ पुल में हेरफेर करके सोलाना में हैक हुआ। नतीजतन, हैकर सोलाना से wETH में 120k के बराबर का खनन कर सकता है।

हमलावर ने वर्महोल पुल के सत्यापन तंत्र में बाधा डालने के लिए पिछले लेनदेन के 'सिग्नेचरसेट' का इस्तेमाल किया और मुख्य पुल अनुबंध में 'सत्यापन-हस्ताक्षर' फ़ंक्शन का लाभ उठाया। में विसंगतियां 'solana_program :: sysvar :: निर्देश' और 'solana_program' का उपयोग उपयोगकर्ता द्वारा केवल 0.1 ETH वाले पते को सत्यापित करने के लिए किया गया था।

इसके बाद और बाद के कोड शोषण के माध्यम से, हैकर ने धोखे से सोलाना पर 120k wETH का खनन किया।

घुमंतू पुल

चुराया गया धन: $ 19,00,00,000

दिनांक: 1stAug'22

घुमंतू पुल ने हैकर्स के दस्ते में शामिल होने के लिए किसी के लिए रसदार लक्ष्य बनकर एक घातक झटका अनुभव किया।

पुल के नियमित उन्नयन के दौरान, रेप्लिका अनुबंध को एक कोडिंग दोष के साथ आरंभ किया गया था जिसने संपत्ति को गंभीर रूप से प्रभावित किया था। अनुबंध में, पता 0x00 विश्वसनीय रूट के रूप में सेट किया गया था, जिसका अर्थ था कि सभी संदेश डिफ़ॉल्ट रूप से मान्य थे।

हैकर द्वारा शोषण का लेन-देन पहले प्रयास में विफल रहा। हालाँकि, Tx पता बाद के हैकर्स द्वारा कॉपी किया गया था, जिन्होंने प्रक्रिया () फ़ंक्शन को सीधे वैधता के रूप में कॉल किया था, जिसे 'सिद्ध' होने के लिए चिह्नित किया गया था।

उन्नयन ने 0 (अमान्य) के 'संदेश' मान को 0x00 के रूप में पढ़ा और इसलिए सत्यापन को 'सिद्ध' के रूप में पारित किया। इसका मतलब था कि किसी भी प्रक्रिया () फ़ंक्शन को वैध होने के लिए पास किया गया था।

इसलिए हैकर्स उसी प्रक्रिया () फ़ंक्शन की कॉपी/पेस्ट करके और पिछले शोषक पते को अपने साथ बदलकर धन को लूटने में सक्षम थे।

इस अराजकता के कारण ब्रिज के प्रोटोकॉल से तरलता में $190M की निकासी हुई।

Beanstalk

चुराया गया धन: $ 18,10,00,000

दिनांक: 17 अप्रैल'22

यह मूल रूप से एक शासन हमला था जिसके कारण हैकर को $181M कोड़ा मारना पड़ा।

हैकर मतदान करने और दुर्भावनापूर्ण प्रस्ताव को आगे बढ़ाने के लिए पर्याप्त रूप से पर्याप्त ऋण लेने में सक्षम था।

हमले का प्रवाह इस प्रकार है।

हमलावरों ने एक त्वरित ऋण लेकर मतदान शक्ति हासिल की और तुरंत एक आपातकालीन दुर्भावनापूर्ण शासन प्रस्ताव को क्रियान्वित करने के लिए कार्य किया। प्रस्ताव के क्रियान्वयन में देरी की अनुपस्थिति हमले के पक्ष में खड़ी हुई।

हैकर ने दो प्रस्ताव रखे। पहला अनुबंध में मौजूद धन को स्वयं को हस्तांतरित करना है, और अगला प्रस्ताव $250k मूल्य के $BEAN को यूक्रेन दान पते पर स्थानांतरित करना है।

चुराए गए धन का उपयोग तब ऋण चुकाने के लिए किया जाता था और शेष को निर्देशित किया जाता था बवंडर नकद.

विंटरम्यूट

चुराया गया धन: $ 16,23,00,000

दिनांक: 20 सितंबर'22

हॉट वॉलेट समझौते के परिणामस्वरूप विंटरम्यूट को $160 मिलियन का नुकसान हुआ।

घमंडी पतों को बनाने के लिए उपयोग किए जाने वाले गाली-गलौज उपकरण में भेद्यता थी। विंटरम्यूट के हॉट वॉलेट और डेफी वॉल्ट कॉन्ट्रैक्ट दोनों में वैनिटी एड्रेस थे। गाली-गलौज उपकरण की कमजोरी के कारण हॉट वॉलेट की निजी चाबियों का समझौता हुआ, जिसके बाद फंड की चोरी हुई।

मैंगो मार्केट्स

चुराया गया धन: $ 11,50,00,000

दिनांक: 11 अक्टूबर'22

कीमतों में हेराफेरी के हमले के चलते आम के बाजार गिर गए और चलते-फिरते नौ आंकड़े गिर गए।

यह कैसे हुआ?

हमलावर ने मैंगो मार्केट्स में $5M से अधिक जमा किए और अपनी स्थिति के विरुद्ध दूसरे खाते से काउंटरट्रेड किया। इसके परिणामस्वरूप एमएनजीओ टोकन की कीमत में $0.03 से $0.91 तक भारी उछाल आया।

हमलावर ने तब संपार्श्विक के रूप में अपनी स्थिति का उपयोग किया और तरलता पूल से धन की निकासी की। संक्षेप में, टोकन मूल्य में हेरफेर और पंप करने से प्रोटोकॉल का पतन हुआ।

सद्भाव पुल

चुराया गया धन: $ 10,00,00,000

दिनांक: 23 जून'22

हार्मनी ब्रिज एक निजी कुंजी समझौते की पकड़ में आ गया, जिसके बाद $100M का नुकसान हुआ। आइए हमले के प्रवाह का पालन करें।

हार्मनी ब्रिज ने लेन-देन पास करने के लिए 2 में से 5 मल्टीसिग पतों का इस्तेमाल किया। हमलावर निजी चाबियों से समझौता करके इन पतों पर नियंत्रण पाने में कामयाब रहे। दो पतों पर नियंत्रण हासिल करने के बाद, हैकर लेनदेन को अंजाम देने में सक्षम था जिसने $100M की निकासी की।

फी रारी

चुराया गया धन: $ 8,00,00,000

दिनांक: 1 मई'22

रारी एक यौगिक कांटा कोड का उपयोग करता है जो चेक-इफेक्ट-इंटरैक्शन पैटर्न का पालन नहीं करता है। पैटर्न की जाँच करने में विफल रहने से पुनर्प्रवेश आक्रमण होता है।

इस रीएन्ट्रेंसी पैटर्न में, हमलावर कोड का उपयोग करके इधर-उधर खेलता है 'कॉल.वैल्यू' और 'निकास बाजार' कार्य करता है। हमलावर ने ईटीएच उधार लेने के लिए एक त्वरित ऋण लिया, फिर से प्रवेश किया 'कॉल.वैल्यू' और फोन किया 'निकास बाजार' संपार्श्विक के रूप में रखे गए धन को वापस लेने के लिए।

इस प्रकार हैकर ने एक त्वरित ऋण के माध्यम से धन प्राप्त किया और उधार लेने के लिए रखे गए संपार्श्विक को बनाए रखा।

क्यूबिट फाइनेंस

चुराया गया धन: $ 8,00,00,000

दिनांक: 28 जनवरी 22

क्यूबिट एथेरियम में फंड लॉक करने और बीएससी पर समकक्ष उधार लेने की अनुमति देता है। अनुबंध का'टोकनएड्रेस.सेफट्रांसफरफ्रॉम ()' क्यूबिट हैक में फ़ंक्शन का शोषण किया गया था।

इसने हैकर को एथेरियम पर कोई ETH जमा किए बिना BSC से 77,162 qXETH उधार लेने की अनुमति दी। और फिर, इसे WETH, BTC-B, USD स्थिर मुद्रा, आदि उधार लेने के लिए संपार्श्विक के रूप में उपयोग करते हुए, हैकर ने ~$80M का लाभ कमाया।

Web3 सुरक्षा के साथ स्मार्ट कैसे खेलें?

DeFi में TVL ने 303 में $ 2021M के अपने सर्वकालिक उच्च स्तर पर पहुंच गया। लेकिन DeFi स्पेस में लगातार बढ़ते कारनामे 2022 में TVL मूल्य में गिरावट का कारण बन रहे हैं। यह Web3 सुरक्षा को गंभीरता से लेने के लिए एक चेतावनी अलार्म भेजता है।

DeFi प्रोटोकॉल की सबसे बड़ी चोरी दोषपूर्ण कोड के कारण हुई थी। सौभाग्य से, तैनाती से पहले कोड का परीक्षण करने के लिए एक अधिक कठोर दृष्टिकोण इस प्रकार के हमलों को काफी हद तक रोक सकता है।

वेब3 अंतरिक्ष में कई नई परियोजनाओं के निर्माण के साथ, क्विलऑडिट्स परियोजना के लिए अधिकतम सुरक्षा सुनिश्चित करने का इरादा रखते हैं और समग्र रूप से वेब3 को सुरक्षित और मजबूत करने के सर्वोत्तम हित में काम करते हैं। इस तरह, हमने लगभग 700+ Web3 परियोजनाओं को सफलतापूर्वक सुरक्षित कर लिया है और व्यापक श्रेणी की सेवा पेशकशों के माध्यम से Web3 अंतरिक्ष को बचाने के दायरे का विस्तार करना जारी रखा है।

11 दृश्य

- Bitcoin

- blockchain

- ब्लॉकचेन अनुपालन

- ब्लॉकचेन सम्मेलन

- coinbase

- कॉइनजीनियस

- आम राय

- क्रिप्टो सम्मेलन

- क्रिप्टो खनन

- cryptocurrency

- विकेन्द्रीकृत

- Defi

- डिजिटल आस्तियां

- ethereum

- यंत्र अधिगम

- बिना फन वाला टोकन

- प्लेटो

- प्लेटो एआई

- प्लेटो डेटा इंटेलिजेंस

- प्लाटोब्लोकैचिन

- प्लेटोडाटा

- प्लेटोगेमिंग

- बहुभुज

- हिस्सेदारी का प्रमाण

- क्विलश

- ट्रेंडिंग

- W3

- वेब3 हैक

- जेफिरनेट