| जानने योग्य बातें: |

| - मिनीस्क्रिप्ट बिटकॉइन सॉफ़्टवेयर वॉलेट बनाना संभव बनाता है जो पिछले दरवाजे से शोषण को असंभव बना देता है। हमें यह कहते हुए खुशी हो रही है कि लेजर मिनीस्क्रिप्ट का समर्थन करने वाला पहला वाणिज्यिक हार्डवेयर वॉलेट निर्माता है।

- अतिरिक्त सुविधाओं को उपयोगकर्ता अनुभव से समझौता किए बिना लागू किया जा सकता है। |

हार्डवेयर हस्ताक्षर करने वाले उपकरणों को उपयोगकर्ता को विभिन्न सामान्य आक्रमण वैक्टरों से सुरक्षित रखने के लिए इंजीनियर किया जाता है, जैसे:

- बीज की अनधिकृत पहुंच और निष्कर्षण

- मैलवेयर आपके संबद्ध सॉफ़्टवेयर वॉलेट को संक्रमित कर रहा है

- डिवाइस पर ही सॉफ़्टवेयर भेद्यताएँ

किसी भी व्यवसाय की तरह, उपकरण बनाना निर्माता के सर्वोत्तम हित में है अटूट जैसा वे कर सकते हैं. इस मिशन में सफलता सर्वोपरि है, और लेजर जैसी सुरक्षा कंपनियां अपने ट्रैक रिकॉर्ड पर बनी प्रतिष्ठा पर भरोसा करती हैं।

हालाँकि, कुछ उपयोगकर्ताओं को अभी भी चिंता हो सकती है। कंपनी को खुद को छुपाने से क्या रोकता है? पिछले दरवाजे उपकरणों में?

स्व-अभिरक्षा में, हम भरोसा मत करो, हम सत्यापित करते हैं.

लेकिन उपयोगकर्ता कर सकता है वास्तव में सत्यापित करें कि किसी उपकरण में पिछला दरवाज़ा नहीं है?

यह मुख्य प्रश्न है जिस पर यह लेख चर्चा करता है। अधिक सटीक रूप से, यह लेख निम्नलिखित विषयों से निपटता है:

- पिछला दरवाज़ा क्या है, और यह सिद्ध करना यदि असंभव नहीं तो कठिन क्यों है कि वहाँ कोई पिछला दरवाज़ा नहीं है;

- केवल उपयोगकर्ता ही इस जोखिम से अपनी रक्षा क्यों कर सकते हैं;

- कैसे मिनीस्क्रिप्ट बिटकॉइन वॉलेट के लिए इस चुनौती का व्यावहारिक समाधान सक्षम बनाता है।

समर्थन देने वाला पहला हार्डवेयर वॉलेट बनकर लघु लिपि, हम डेवलपर्स को सुरक्षित समाधान बनाने और हमारे पूरे उद्योग को उन्नत करने के लिए प्रेरित करने की उम्मीद करते हैं, और इस तरह के प्रणालीगत जोखिम के कभी भी साकार होने की संभावना को खत्म कर देंगे।

का निर्माण कैसे करें अप्राप्य साइनिंग डिवाइस

आइए इसे स्पष्ट रूप से कहें: आप नहीं कर सकते।

संभावित पिछले दरवाजे से अपना बचाव करने के लिए, आपको ऊपर बताए गए हमले के मॉडल से भिन्न आक्रमण मॉडल की आवश्यकता है: इस परिदृश्य में, प्रतिद्वंद्वी स्वयं विक्रेता या भ्रष्ट अंदरूनी सूत्र हो सकता है।

इस समस्या का अक्सर प्रचारित समाधान ओपन सोर्स है: आखिरकार, यदि आप कोड का निरीक्षण कर सकते हैं, तो संभवतः क्या गलत हो सकता है?

हालाँकि, सच्चाई अधिक जटिल है। चूंकि विक्रेता हार्डवेयर को असेंबल करता है, इसलिए एक पिछला दरवाजा पूरी तरह से इसमें समाहित हो सकता है। हार्डवेयर को कुछ बिंदुओं पर सॉफ़्टवेयर की उपेक्षा करने और इसके बजाय दुर्भावनापूर्ण कोड निष्पादित करने के लिए डिज़ाइन किया जा सकता है।

सामान्य प्रयोजन कंप्यूटिंग उपकरणों (जैसे आपका लैपटॉप या फोन) पर चलने वाले सॉफ़्टवेयर के विपरीत, हार्डवेयर की जांच करना आज की तकनीक के साथ व्यावहारिक रूप से असंभव है। भले ही हार्डवेयर विनिर्देश पूरी तरह से खुला स्रोत थे, सर्किट में हर एक गेट के विवरण के साथ, फिर भी आपको यह सत्यापित करने के लिए उच्च लागत वाले उपकरण की आवश्यकता होगी कि एक विशिष्ट चिप उनके अनुसार बनाई गई है।

हार्डवेयर वॉलेट को बैकडोर कैसे बनाएं

यहां कुछ सरल तरीके दिए गए हैं जिनका उपयोग एक दुर्भावनापूर्ण हार्डवेयर विक्रेता पिछले दरवाजे को पेश करने के लिए कर सकता है, साथ ही कुछ ऐसे तरीके भी हैं जिनसे बिजली उपयोगकर्ता आज अपनी सुरक्षा कर सकते हैं।

बीजोत्पादन

कई उपकरण आपको बीज उत्पन्न करने की क्षमता प्रदान करते हैं (जिन्हें बीज भी कहा जाता है)। गुप्त पुनर्प्राप्ति वाक्यांश) का उपयोग करके सीधे डिवाइस पर ट्रू रैंडम नंबर जेनरेटर.

😈 दुष्ट उपकरण ऐसे बीज उत्पन्न कर सकता है जो यादृच्छिक दिखाई देते हैं लेकिन वास्तव में हमलावर के लिए पूर्वानुमानित होते हैं।

🛡️ पावर उपयोगकर्ता ऑफ़लाइन स्मरणीय उत्पन्न करके इस समस्या से बच सकते हैं। इसके अतिरिक्त, एक मजबूत को शामिल करना पदबंध एक पूर्णतया स्वतंत्र बीज भी उत्पन्न कर सकता है जिसकी हार्डवेयर विक्रेता भविष्यवाणी नहीं कर सकता। व्यापार-बंद यह है कि उपयोगकर्ताओं को यह सुनिश्चित करना होगा कि वे स्मरणीय शब्दों के अलावा पासफ़्रेज़ का उचित रूप से बैकअप लें।

सार्वजनिक कुंजी व्युत्पत्ति

हार्डवेयर वॉलेट प्राप्त और निर्यात करते हैं सार्वजनिक कुंजी (यह भी कहा जाता है xpubs, के लिए कम विस्तारित सार्वजनिक कुंजी जैसा कि इसमें परिभाषित किया गया है BIP -32। xpubs सिक्के प्राप्त करने के लिए संभावित पते उत्पन्न करने के लिए उपयोग किया जाता है।

😈 दुष्ट उपकरण बीज से प्राप्त सही कुंजी के बजाय हमलावर द्वारा नियंत्रित सार्वजनिक कुंजी लौटा सकता है।

🛡️ उपयोगकर्ता व्युत्पन्न को सत्यापित कर सकते हैं xpub दूसरे ऑफ़लाइन डिवाइस पर. हालाँकि, अन्य उपकरणों पर बीज दर्ज करने के अपने जोखिम होते हैं। सुरक्षा के प्रति जागरूक उपयोगकर्ता बीज तक पहुंचने वाले किसी भी उपकरण को खतरनाक मान सकते हैं, संभावित रूप से उन्हें नष्ट करने की हद तक। सामान्य उपयोगकर्ता को अतिरिक्त जोखिमों का प्रबंधन करते हुए इस प्रक्रिया को सही ढंग से निष्पादित करने में कठिनाई हो सकती है।

जानकारी लीक होना

An हवा के लिए स्थान किसी दुर्भावनापूर्ण या समझौता किए गए डिवाइस को निजी कुंजी को बाहर निकालने से रोकने के लिए इसे अक्सर एक समाधान के रूप में प्रस्तावित किया जाता है। आख़िरकार, यदि कोई उपकरण बाहरी दुनिया के साथ संचार नहीं कर सकता है, तो वह कुछ भी हानिकारक नहीं कर सकता है, है ना?

काफी नहीं!

उपयोग में होने पर डिवाइस हमेशा संचार कर सकता है: यह हस्ताक्षर उत्पन्न करता है। ये हस्ताक्षर लेनदेन के अंदर समाप्त हो जाते हैं जो ब्लॉकचेन पर प्रसारित और हमेशा के लिए संग्रहीत हो जाते हैं।

एक हस्ताक्षर कम से कम 64 बाइट्स की एक यादृच्छिक दिखने वाली बाइट स्ट्रिंग है। हालाँकि, चूँकि एक से अधिक वैध हस्ताक्षर एक ही संदेश के अनुरूप हो सकते हैं, एक दुर्भावनापूर्ण उपकरण कई हस्ताक्षर उत्पन्न करके और चयनात्मक रूप से चुनकर कि किसे प्रकाशित करना है, हर बार हस्ताक्षर उत्पन्न होने पर कुछ जानकारी संचारित कर सकता है।

😈 एक दुष्ट उपकरण गैर-यादृच्छिक हस्ताक्षर उत्पन्न कर सकता है, जो कई लेनदेन में हमलावर को बीज प्रकट करता है!

इस तरह के पिछले दरवाजे को स्थापित करने में सफल हमलावर को ब्लॉकचेन पर दुर्भावनापूर्ण हस्ताक्षरों के प्रकट होने तक इंतजार करना होगा जब तक कि उनके पास पूरे बीज को फिर से बनाने के लिए पर्याप्त जानकारी न हो।

🛡️ ईसीडीएसए हस्ताक्षरों के लिए, गैर को नियतात्मक रूप से प्राप्त करने की एक मानकीकृत विधि का उपयोग करना (जैसे RFC6979) इस हमले को विफल कर देता है, बशर्ते कोई यह सत्यापित कर ले कि उत्पादित हस्ताक्षर अपेक्षित हस्ताक्षर से मेल खाता है। हालाँकि, यह सुनिश्चित करने के लिए उसी बीज के साथ एक दूसरे उपकरण को लोड करने की आवश्यकता होती है, जो पिछले अनुभाग में उल्लिखित समान व्यावहारिक समस्याओं का कारण बनता है।

🛡️ एक दिलचस्प तरीका स्मार्ट तरीके का उपयोग करना है मजबूर डिवाइस वास्तव में एक यादृच्छिक नॉन चुनने के लिए। इस उद्देश्य के लिए एक प्रोटोकॉल, जिसे कहा जाता है विरोधी exfil or विरोधी क्लेप्टो, वर्तमान में ब्लॉकस्ट्रीम जेड और शिफ्टक्रिप्टो बिटबॉक्स02 हार्डवेयर वॉलेट में लागू किया गया है। आगे पढ़ें ShiftCrypto का ब्लॉग, जिसमें इस बात का तकनीकी विवरण भी शामिल है कि इस तरह के हमले को कैसे अंजाम दिया जा सकता है।

ठीक है तो क्या कोई उम्मीद नहीं है?

ऊपर सूचीबद्ध अधिकांश बचावों के लिए उपयोगकर्ता को खुद को बचाने के लिए स्पष्ट, दखल देने वाली कार्रवाई करने की आवश्यकता होती है: या तो स्वयं बीज उत्पन्न करके (अनिवार्य रूप से, हार्डवेयर वॉलेट से कार्यक्षमता को बदलने के लिए अपने मस्तिष्क का उपयोग करके), या किसी का उपयोग करके यह सत्यापित करने के लिए अतिरिक्त उपकरण कि गणना सही ढंग से निष्पादित की गई है।

हालाँकि, एंटी-एक्सफ़िल प्रोटोकॉल सबसे अलग है: यह देखते हुए कि हार्डवेयर हस्ताक्षरकर्ता और बाहरी दुनिया के बीच हमेशा एक मशीन मध्यस्थता करती है, यह मशीन सहायता कर सकती है। हार्डवेयर हस्ताक्षरकर्ता के साथ एक इंटरैक्टिव प्रोटोकॉल के माध्यम से, यह हो सकता है लागू करना वास्तव में यादृच्छिक गैर का उपयोग, जिससे अंतिम हस्ताक्षर में महत्वपूर्ण हेरफेर की संभावना कम हो जाती है या समाप्त हो जाती है।

इस ब्लॉग पोस्ट में, हम मुख्य रूप से इस प्रकार के उपायों में रुचि रखते हैं: जबकि यूएक्स को काफी खराब करने वाली रणनीतियाँ बिजली उपयोगकर्ताओं के लिए आकर्षक हो सकती हैं, वे चीजें बनाने की संभावना रखते हैं बदतर व्यवहार में तकनीकी रूप से कम कुशल उपयोगकर्ताओं के लिए - जो कि विशाल बहुमत है।

सुरक्षा मॉडल

हार्डवेयर हस्ताक्षरकर्ताओं के लिए मानक मॉडल

हार्डवेयर साइनर निर्माताओं का लक्ष्य उपयोगकर्ताओं को विभिन्न संभावित खतरों से बचाना है (अधिक जानकारी के लिए, देखें)। खतरा मॉडल). इस लेख में, हम एक बहुत ही महत्वपूर्ण संपत्ति पर ध्यान केंद्रित करते हैं, जिसे निम्नानुसार संक्षेप में प्रस्तुत किया जा सकता है:

उपयोगकर्ताओं को किसी ऐसी कार्रवाई के लिए धोखा नहीं दिया जा सकता है जिसके परिणामस्वरूप धन की हानि होती है, बशर्ते वे अनुमोदन से पहले ऑन-स्क्रीन जानकारी को समझें और सत्यापित करें।

किसी भी संवेदनशील कार्रवाई, विशेषकर हस्ताक्षर के लिए अनुमोदन की आवश्यकता होती है। यदि मैलवेयर मनमाने संदेशों के लिए हस्ताक्षर उत्पन्न कर सकता है, जैसे कि लेन-देन से सारा धन ख़त्म हो जाता है, तो बीज की सुरक्षा करना व्यर्थ होगा!

इस बात पर जोर देना महत्वपूर्ण है कि उपरोक्त संपत्ति सत्य होनी चाहिए भले ही सॉफ्टवेयर वॉलेट पूरी तरह से समझौता हो गया हो। आपके लैपटॉप/फ़ोन स्क्रीन पर जो प्रदर्शित होता है उस पर भरोसा नहीं किया जा सकता: मैलवेयर पतों को बदल सकता है, आपको धोखा दे सकता है कि कौन सा पता आपका है, एक लेन-देन प्रस्तुत करें लेकिन फिर हस्ताक्षर करने के लिए डिवाइस पर एक अलग पते को अग्रेषित करें, आदि।

इसलिए, हार्डवेयर साइनिंग डिवाइस पर चलने वाले फर्मवेयर और एप्लिकेशन स्वाभाविक रूप से सॉफ्टवेयर वॉलेट पर विचार करते हैं अविश्वस्त और अविश्वसनीय.

सॉफ्टवेयर वॉलेट के लिए एंटी-बैकडोर सुरक्षा मॉडल

इस अनुभाग में, हम भूमिकाओं को पूरी तरह बदल देते हैं। अब हम एक डिजाइन करना चाहते हैं सॉफ्टवेयर बटुआ जो हार्डवेयर निर्माता को धन की चोरी या हानि करने से रोकता है, भले ही डिवाइस पूरी तरह से दुर्भावनापूर्ण हो.

इसलिए, यह की संपत्ति नहीं हो सकती युक्ति: बल्कि, यह की एक संपत्ति है सॉफ्टवेयर बटुआ स्थापित करना। हम इसे इस प्रकार संक्षेप में प्रस्तुत कर सकते हैं:

बशर्ते कि सॉफ़्टवेयर वॉलेट से समझौता नहीं किया गया हो, हार्डवेयर निर्माता उपयोगकर्ता को धन की हानि नहीं करा सकता है।

यह उल्टा लग सकता है, क्योंकि यह सीधे तौर पर ऊपर वर्णित मानक सुरक्षा मॉडल का खंडन करता है। हालाँकि, "पिछला दरवाजा न होने" का अर्थ है "ठीक वही करना जो उन्हें करना चाहिए"। चूंकि सॉफ्टवेयर वॉलेट है एकमात्र हस्ताक्षर करने वाले डिवाइस और बाहरी दुनिया के बीच इंटरफ़ेस, यह एकमात्र स्थान है जहां दुर्व्यवहार के खिलाफ सुरक्षा लागू की जा सकती है - चाहे बग के कारण, या डिवाइस के स्पष्ट समझौते के कारण।

ध्यान दें कि यह मॉडल किसी डिवाइस की विफलता, जैसे शोषण योग्य बग, से कहीं आगे तक फैला हुआ है। इस मामले में, हम एक ऐसे परिदृश्य में काम कर रहे हैं जहां डिवाइस सक्रिय रूप से धन हानि का कारण बनने की कोशिश कर रहा है।

निःसंदेह, यदि निर्माता ने सफलतापूर्वक समझौता कर लिया है तो कोई संभावित सुरक्षा नहीं है के छात्रों वह उपकरण और आपकी मशीन भी जो सॉफ़्टवेयर वॉलेट चलाती है। इसलिए, यह सुनिश्चित करना अत्यंत महत्वपूर्ण है कि आपका सॉफ़्टवेयर वॉलेट ओपन सोर्स और ऑडिट योग्य है, खासकर यदि उसी विक्रेता द्वारा बनाया गया हो जो हार्डवेयर बनाता है।

मिनीस्क्रिप्ट की भूमिका

मिनीस्क्रिप्ट वॉलेट डेवलपर्स को बिटकॉइन स्क्रिप्ट की उन्नत सुविधाओं का पूरी तरह से उपयोग करने की क्षमता से लैस करता है। अविश्वसनीय संभावनाओं वाले मिनीस्क्रिप्ट अनलॉक के अवलोकन के लिए, देखें हमारी पिछली ब्लॉग पोस्ट. आप भी सुनना चाहेंगे स्टीफ़न लिवरा पॉडकास्ट का एपिसोड 452 इस बात पर चर्चा के लिए कि मिनीस्क्रिप्ट बिटकॉइन परिदृश्य में क्या लाता है।

लेजर बिटकॉइन ऐप अपने 2.1.0 रिलीज के बाद से मिनीस्क्रिप्ट का समर्थन करता है, जिसे फरवरी 2023 में तैनात किया गया था। मियामी में बिटकॉइन 2023 सम्मेलन में, विजार्डसार्डिन ने अपने 1.0 रिलीज की घोषणा की लियाना बटुआ, मिनीस्क्रिप्ट पर आधारित पहला तैनात वॉलेट।

इस पोस्ट का मूल विचार यह है कि एक बिटकॉइन वॉलेट खाते को सिर्फ एक से नहीं, बल्कि इसके साथ भी सुरक्षित किया जा सकता है विभिन्न चांबियाँ। यह लचीले सुरक्षा ढांचे की अनुमति देता है जहां किसी कुंजी की पूर्ण विफलता या समझौता भी विनाशकारी नहीं होता है।

मल्टीसिग विचार

मल्टीसिग स्व-अभिरक्षा समाधान की ताकत में एक महत्वपूर्ण उन्नयन है। बिटकॉइन स्क्रिप्ट की प्रोग्रामयोग्यता का लाभ उठाकर, यह ऐसे वॉलेट के निर्माण को सक्षम बनाता है जिनके लिए केवल एक के बजाय कई कुंजियों की आवश्यकता होती है। ए k-का-n मल्टीसिग वॉलेट के संयोजन की आवश्यकता होती है k वैध हस्ताक्षर, कुल में से n संभव वाले.

हालाँकि, मल्टीसिग उपयोगकर्ता पर यूएक्स बोझ भी डालता है, और त्रुटियों के लिए नए अवसर पेश करता है। 3 में से 3 मल्टीसिग सेटअप, जिसमें अलग-अलग स्थानों पर सुरक्षित रूप से बैकअप की गई तीन अलग-अलग कुंजियाँ शामिल हैं, मजबूत सुरक्षा प्रदान करता है... लेकिन इसका मतलब यह भी है कि यदि एक भी एक चाबी खो गई, सिक्के स्थायी रूप से अप्राप्य हो गए!

इसलिए, अधिक अतिरेक (जैसे 2-में-3, या 3-में-5) की पेशकश करने वाले सेटअप अधिक लोकप्रिय होते हैं: यदि एक कुंजी खो जाती है, तो अन्य कुंजियाँ अभी भी पुनर्प्राप्ति की सुविधा प्रदान कर सकती हैं। लेकिन यह एक ट्रेडऑफ़ का परिचय देता है: यदि एक कुंजी से आपकी जानकारी के बिना छेड़छाड़ की जाती है, तो समग्र सुरक्षा काफी कम हो जाती है!

कंपनियों की तरह कासा और अप्रकाशित पूंजी स्व-अभिरक्षा समाधानों में विशेषज्ञ जहां वे अपने ग्राहकों के लिए अल्प संख्या में चाबियां रखते हैं। वे अपने उपयोगकर्ताओं को ऑनबोर्डिंग प्रक्रिया के माध्यम से मार्गदर्शन करके और हिरासत प्रणालियों के उपयोग को सरल बनाकर भी सहायता करते हैं, जो अन्यथा अधिकांश गैर-तकनीकी उपयोगकर्ताओं के लिए चुनौतीपूर्ण हो सकता है।

मिनीस्क्रिप्ट और टाइम-लॉक पुनर्प्राप्ति पथ

लियाना वॉलेट बनाने के लिए मिनीस्क्रिप्ट का उपयोग करती है जिसमें खर्च करने के कई तरीके होते हैं:

- एक प्राथमिक व्यय शर्त, जो तुरंत उपलब्ध है;

- एक या अधिक अतिरिक्त व्यय शर्तें जो एक निश्चित अवधि (तथाकथित) के बाद उपलब्ध हो जाती हैं टाइमलॉक).

यह कई दिलचस्प उपयोग के मामलों को सक्षम बनाता है:

- वसूली: प्राथमिक व्यय पथ के रूप में एकल-हस्ताक्षर या मल्टीसिग वाला एक मानक वॉलेट; लेकिन एक अलग पुनर्प्राप्ति तंत्र (एक अलग बीज वाली कुंजी, एक मल्टीसिग, एक तकनीक-प्रेमी मित्र, एक संरक्षक) 6 महीने के बाद उपलब्ध हो जाता है।

- शासन: दो निदेशकों वाली एक कंपनी कंपनी के खजाने के लिए 2-में-2 स्थापित कर सकती है; असहमति के मामले में, एक विश्वसनीय वकील 6 महीने के बाद धन का उपयोग कर सकता है।

- क्षयकारी मल्टीसिग: एक वॉलेट 3-में-3 के रूप में शुरू होता है, 2 महीने के बाद 3-में-6 में बदल जाता है, और 1 महीने के बाद 3-9 में बदल जाता है।

- स्वचालित विरासत: 6 महीने के बाद पुनर्प्राप्ति पथ में आपके तीन में से 2 बच्चे शामिल हैं; शायद 3 वर्ष के बाद दूसरे पुनर्प्राप्ति पथ में नोटरी शामिल होती है, यदि उत्तराधिकारी आम सहमति तक नहीं पहुंच पाते हैं।

टिप्पणी: उपरोक्त सभी उदाहरण a का उपयोग करते हैं सापेक्ष टाइमलॉक, जो सिक्कों की उम्र को संदर्भित करता है (अर्थात्: आखिरी बार जब धनराशि स्थानांतरित की गई थी)। ट्रेड-ऑफ यह है कि यदि टाइमलॉक समाप्ति के करीब है तो उपयोगकर्ता को सिक्कों को खर्च करना याद रखना चाहिए (उन्हें खुद को भेजकर)।

ये केवल कुछ उदाहरण हैं, लेकिन ये पाठक को यह समझाने के लिए पर्याप्त होने चाहिए कि मिनीस्क्रिप्ट बिटकॉइन की क्षमता को साकार करने की दिशा में एक महत्वपूर्ण कदम है। प्रोग्राम करने योग्य पैसा.

वॉलेट नीति पंजीकरण

एकाधिक कुंजियों (चाहे वह मल्टीसिग, या अधिक परिष्कृत मिनीस्क्रिप्ट-आधारित समाधान) का उपयोग करने वाले बिटकॉइन वॉलेट खातों के लिए, उस खाते से संबंधित पते की पहचान करने के लिए डिवाइस को प्रशिक्षित करना महत्वपूर्ण है। यह एकमात्र तरीका है जिससे डिवाइस उपयोगकर्ता को यह सुनिश्चित करने में सहायता कर सकता है कि वे सही पते से प्राप्त कर रहे हैं या खर्च कर रहे हैं...

नीति को मान्य करना और xpubs एक विश्वसनीय बैकअप के लिए सह-हस्ताक्षरकर्ता की नियुक्ति आवश्यक है, लेकिन अपेक्षाकृत समय लेने वाली है।

अच्छी खबर यह है कि इसे केवल एक बार ही करने की आवश्यकता है:

एक बार जब कोई पॉलिसी एक नाम के साथ पंजीकृत हो जाती है (उदाहरण के लिए "डीकेइंग 3ऑफ3"), तो जब भी ऐसी पॉलिसी का उपयोग किया जाएगा तो आपका डिवाइस इसे पहचानने में सक्षम होगा।

तकनीकी विवरण में रुचि रखने वाले लोग अधिक जानकारी प्राप्त कर सकते हैं बीआईपी प्रस्ताव.

नीति बैकअप

ध्यान देने योग्य एक महत्वपूर्ण पहलू यह है कि बहु-कुंजी नीतियां एक उपसमूह की अनुमति देती हैं निजी कुंजी लेन-देन को अधिकृत करने के लिए, का ज्ञान सब सार्वजनिक कुंजियाँ (और सटीक नीति) आवश्यक हैं।

हालाँकि, बीज के विपरीत, पॉलिसी और सार्वजनिक कुंजी का बैकअप लेना बहुत कम जोखिम भरा है: यदि कोई इसे खोजता है, तो वे उस पॉलिसी से जुड़े सभी लेनदेन का पता लगा सकते हैं। हालाँकि यह आदर्श नहीं है - गोपनीयता मायने रखती है! − यह आपके सिक्कों को खोने जितना विनाशकारी नहीं है और संभावित हमलावरों के लिए कम आकर्षक है। नतीजतन, पॉलिसी की कई प्रतियों को हॉट वॉलेट में संग्रहीत करना, इसे प्रिंट करना और विभिन्न स्थानों पर संग्रहीत करना, इसे एन्क्रिप्ट करना और क्लाउड स्टोरेज में संग्रहीत करना, इत्यादि सभी व्यवहार्य रणनीतियाँ हैं।

अनबैकडोरेबल सिंगल-सिग्नेचर वॉलेट

आइए एक कदम पीछे चलें. हमने मल्टी-सिग्नेचर वॉलेट पर चर्चा की है, लेकिन अब हम सिंगल-सिग्नेचर वॉलेट बनाने के लिए बुनियादी बातों पर वापस जा रहे हैं। अधिक सटीक रूप से, हम एक बटुआ चाहते हैं लगता है और दिखता है प्रारंभिक सेटअप चरण के बाद, एकल-हस्ताक्षर वाले वॉलेट की तरह। फिर भी, हमारा लक्ष्य एक ऐसा वॉलेट बनाना है जिससे निर्माता आपके फंड को चुरा न सके, भले ही वे दुर्भावनापूर्ण हों, और हार्डवेयर साइनिंग डिवाइस अप्रत्याशित तरीके से व्यवहार करता है।

बहु-हस्ताक्षर वाले वॉलेट के लिए दृष्टिकोण को आसानी से सामान्यीकृत किया जा सकता है।

नीचे दिए गए उदाहरण नामक भाषा में लिखे जाएंगे नीति, मिनीस्क्रिप्ट के बजाय। मनुष्यों के लिए नीति पढ़ना और सोचना आसान है, और इसे स्वचालित उपकरणों के साथ मिनीस्क्रिप्ट में संकलित किया जा सकता है। मिनीस्क्रिप्ट और नीति के बारे में और पढ़ें.

हार्डवेयर वॉलेट मानक सुरक्षा मॉडल में आपकी सुरक्षा कर सकता है। मिनीस्क्रिप्ट आपको एंटी-बैकडोर सुरक्षा मॉडल (और भी बहुत कुछ!) में सुरक्षित कर सकता है।

चरण शून्य: यथास्थिति

यह वह नीति है जिसका उपयोग आज अधिकांश उपयोगकर्ता करते हैं: एक एकल कुंजी जो हार्डवेयर वॉलेट में उत्पादित बीज से प्राप्त होती है।

pk(key_ledger)बेशक, पिछले दरवाजे की अनुपस्थिति को साबित करने का कोई तरीका नहीं है।

चरण एक: उन कुंजियों को दोगुना करें

पहला चरण सरल है:

and(pk(key_ledger), pk(key_client))यहाँ, key_client उपयोगकर्ता की मशीन पर उत्पन्न होता है, इसलिए a गर्म कुंजी. मूलतः, यह 2-में-2 मल्टीसिग सेटअप है। मुख्य पहलू यह है कि उपयोगकर्ता अधिक बातचीत नहीं करता है key_client: सॉफ़्टवेयर वॉलेट इस कुंजी को उत्पन्न करता है, इसे वॉलेट के बैकअप में शामिल करता है, और जब भी आवश्यकता होती है तब संकेत देता है (उदाहरण के लिए, जब उपयोगकर्ता अपने हार्डवेयर हस्ताक्षरकर्ता के साथ हस्ताक्षर करने में व्यस्त होता है)।

यह पहले से ही काफी दिलचस्प लगता है: धन के बिना खर्च करना असंभव है key_client, जो हार्डवेयर विक्रेता के लिए उपलब्ध नहीं है; भले ही दुष्ट विक्रेता को डिवाइस की कुंजी के बारे में पूरी जानकारी हो, फिर भी वे उपयोगकर्ता को स्पष्ट रूप से लक्षित किए बिना धन स्थानांतरित करने में असमर्थ होंगे, उदाहरण के लिए उनके सॉफ़्टवेयर वॉलेट को चलाने वाली मशीन से समझौता करके।

हालाँकि, एक समस्या है: वॉलेट ऑनबोर्डिंग के दौरान, हार्डवेयर हस्ताक्षरकर्ता एकमात्र इकाई है जो सार्वजनिक कुंजी (xpub) उत्पन्न करने में सक्षम है। key_ledger बटुए में उपयोग किया जाता है. इसलिए, डिवाइस जानबूझकर उत्पन्न कर सकता है गलतियों को सुधारने xpub को हमलावर द्वारा नियंत्रित किया जाता है, और बाद में हस्ताक्षर करने से मना कर दिया जाता है (या असमर्थ हो जाता है)। तर्कसंगत रूप से, यह काफी चरम हमले का परिदृश्य है: पिछले दरवाजे से निर्माता धन नहीं चुरा सकता है, और अधिकतम वे जो कर सकते हैं वह व्यक्तिगत रूप से उपयोगकर्ता को लक्षित करना और फिरौती की मांग करना है ("यदि आप मुझे आधा भुगतान करते हैं तो मैं आपके पैसे वापस पाने में आपकी मदद कर सकता हूं ”)।

अधिक वास्तविक रूप से, इससे गलतियों की संभावना बढ़ जाती है: अब आपके पास दो बीज/निजी कुंजी हैं, और आपको इसकी आवश्यकता है के छात्रों खर्च करने में सक्षम होने के लिए. या तो हारो, और सिक्के हमेशा के लिए बंद हो जाएंगे।

चरण दो: समयबद्ध पुनर्प्राप्ति

हम एक अलग पुनर्प्राप्ति कुंजी पेश करते हैं, जो एक विशिष्ट टाइमलॉक के बाद ही पहुंच योग्य होती है: and(older(25920), pk(key_recovery)), जहां 25920 माह में ब्लॉकों की अनुमानित संख्या 6 है। पूरी नीति बन जाती है:

or(

and(pk(key_ledger), pk(key_client)), and(after(25920), pk(key_recovery))

)यह पिछले परिदृश्य के समान है, लेकिन एक मोड़ के साथ: यदि key_ledger or key_client किसी भी कारण से अनुपलब्ध हो जाता है (आमतौर पर, बीज बैकअप खोना!), ए पुनर्प्राप्ति पथ 6 महीने के बाद सुलभ हो जाता है।

के लिए कई विकल्प हैं key_recovery, प्रत्येक का अपना ट्रेडऑफ़ है:

a. दूसरे का प्रयोग करें गर्म कुंजी. यह एक व्यावहारिक समाधान है जब तक उपयोगकर्ता टाइमलॉक को रीसेट करना याद रखता है। हालाँकि, यदि हॉट कुंजियों से समझौता किया जाता है (एक ऐसा परिदृश्य जिसे आम तौर पर काफी संभावित माना जाना चाहिए!), तो हमलावर वैध मालिक के साथ दौड़ शुरू करते हुए, टाइमलॉक समाप्त होते ही धन तक पहुंचने का प्रयास कर सकता है।

b. एक अलग हार्डवेयर साइनिंग डिवाइस का उपयोग करें। यह एक मजबूत समाधान है और यदि वांछित हो तो इसे किसी भिन्न विक्रेता के साथ संयोजन में उपयोग किया जा सकता है; हालाँकि, यह उपयोगकर्ता अनुभव के संदर्भ में उपयोगकर्ता के लिए सेटअप जटिलता और लागत को बढ़ाता है।

c. किसी विश्वसनीय बाहरी सेवा का उपयोग करें. सॉफ़्टवेयर वॉलेट किसी बाहरी सेवा से xpub को आयात कर सकता है, इसका उपयोग कर सकता है key_recovery. इस तीसरे पक्ष पर केवल तभी भरोसा किया जाता है जब टाइमलॉक समाप्त हो जाता है, जो कुछ उपयोगकर्ताओं के लिए एक आकर्षक समझौता हो सकता है।

जैसा कि उल्लेख किया गया है, टाइमलॉक वाली किसी भी पॉलिसी की तरह, यह महत्वपूर्ण है कि उपयोगकर्ता टाइमलॉक की समाप्ति से पहले सिक्कों को ताज़ा करना याद रखे।

चरण तीन: अविश्वसनीय तृतीय पक्ष

आइए दोनों विचारों (ए) और (सी) को मिलाएं: पुनर्प्राप्ति पथ के लिए, हमें एक स्थानीय हॉट कुंजी की आवश्यकता है key_recovery_local, और एक key_recovery_remote जिसे अर्ध-भरोसेमंद सेवा के साथ होस्ट किया गया है; हम टाइमलॉक भी बरकरार रखते हैं।

or(

and(pk(key_ledger), pk(key_client)),

and(older(25920),

and(pk(key_recovery_local), pk(key_recovery_remote))

)

)इससे पुनर्प्राप्ति सेवा से आवश्यक विश्वास का स्तर कम हो जाता है। हालाँकि, हमें सावधानी बरतनी चाहिए: सेवा स्वयं ब्लॉकचेन की निगरानी कर सकती है और हमारे यूटीएक्सओ का पता लगा सकती है - आखिरकार, उन्होंने हमें प्रदान किया key_recovery_remote xpub, ताकि वे UTXOs को स्कैन कर सकें जिनमें से प्राप्त पबकीज़ शामिल हैं key_recovery_remote. वे हमारे वित्तीय इतिहास के बारे में जानने में सक्षम होंगे, यहां तक कि समय-सीमा समाप्त होने से पहले भी, और भले ही हमने कभी उनकी सेवा का उपयोग नहीं किया हो।

टिप्पणी: टैपरूट पेड़ कुछ नीतियों के लिए इस गोपनीयता समस्या को खत्म कर सकते हैं, लेकिन यह हमेशा मामला नहीं होता है और विशिष्ट नीति के आधार पर सावधानीपूर्वक मूल्यांकन की आवश्यकता होती है।

चरण चार: तीसरे पक्ष को अंधा करें 🙈

पुनर्प्राप्ति सेवा को हमारे वित्तीय इतिहास के बारे में जानने से रोकने के लिए, पबकी का उपयोग करने के बजाय वे हमसे संवाद करते हैं, हम एक का उपयोग कर सकते हैं ब्लाइंड xpub तकनीक यहां एमफ्लैक्समैन द्वारा विस्तार से बताया गया है. संक्षेप में, उपयोग करने के बजाय key_recovery_remote हमारी नीति में, हम चार 31-बिट यादृच्छिक संख्याएँ चुनते हैं a, b, c, d ( अंधा कर देने वाले कारक), और हम निम्नलिखित का उपयोग करते हैं BIP -32 व्युत्पन्न पबकी:

key_recovery_remote_blind = key_recovery_remote_blind/a/b/c/dयह महत्वपूर्ण है कि हम भी जोड़ें key_recovery_remote, और अंधा कर देने वाले कारक a, b, c और d भविष्य के संदर्भ के लिए, हमारे बैकअप के लिए।

यदि हमें कभी पुनर्प्राप्ति सेवा का उपयोग करने की आवश्यकता होगी, तो हम प्रकट करेंगे a, b, c, d उन्हें। तब तक, उनके पास यह पता लगाने का कोई तरीका नहीं है कि कुंजियाँ उनसे प्राप्त हुई हैं key_recovery_remote ब्लॉकचेन पर प्रकाशित किया जा रहा है: 4 अंधा करने वाले कारकों के लिए संभावित संयोजनों की संख्या है 2^(31*4) = 2^124, जिससे उन सभी को क्रूर तरीके से मजबूर करना असंभव हो जाता है।

चरण पाँच: बहुत अधिक हॉट कुंजियाँ आपको जला सकती हैं 🔥

हम अपने सॉफ़्टवेयर वॉलेट को बैकडोरेबल बनाने में सफल रहे। हालाँकि, हमने एक अलग समस्या पेश की: दोनों खर्च की स्थितियाँ स्थानीय रूप से उत्पन्न का उपयोग करती हैं, गरम कुंजी जो हार्डवेयर वॉलेट द्वारा सत्यापित नहीं है। इसलिए, यदि होस्ट मशीन से छेड़छाड़ की गई है, तो यह आपको पबकीज़ का उपयोग करके पॉलिसी पंजीकृत करने में धोखा दे सकता है key_client और key_recovery_local, लेकिन हमारे बैकअप में यादृच्छिक, असंबंधित निजी कुंजियाँ डालें (याद रखें,)। गरम चाबियाँ हमारे बैकअप का हिस्सा हैं!)

यह मूल रूप से वॉलेट में भेजे गए किसी भी फंड को बनाएगा खर्च न करने योग्य, क्योंकि कोई भी हस्ताक्षर करने के लिए आवश्यक निजी कुंजी को नियंत्रित नहीं करता है।

इस समस्या को हल करने के लिए कुछ उपाय हैं:

- ऑनबोर्डिंग के दौरान, अपने बैकअप को कागज पर प्रिंट करने के बाद, हम यह सत्यापित करने के लिए एक अलग डिवाइस का उपयोग कर सकते हैं कि बैकअप पर निजी और सार्वजनिक हॉट कुंजियाँ वास्तव में मेल खाती हैं। यह दृष्टिकोण समस्या को खत्म कर देगा, क्योंकि हम निश्चित होंगे कि हमारे पास पुनर्निर्माण और हस्ताक्षर के लिए आवश्यक सभी आवश्यक चाबियाँ हैं।

- हम इससे भी लंबी समयावधि (9 महीने, 38880 ब्लॉक) के साथ एक और व्यय शर्त जोड़ सकते हैं जिसके लिए केवल एक की आवश्यकता है

key_ledger_failsafeहार्डवेयर डिवाइस से. इस तरह, सबसे खराब स्थिति में जहां बाकी सब कुछ विफल हो जाता है, हम एक एकल हस्ताक्षर उपकरण की सुरक्षा पर वापस आ जाते हैं। सामान्य ऑपरेशन में, हम पहले टाइमलॉक को कभी समाप्त नहीं होने देंगे, इस प्रकार, दूसरा टाइमलॉक भी समाप्त नहीं होगा!

दूसरे दृष्टिकोण के साथ, अंतिम नीति इस तरह दिखेगी

or(

and(pk(key_ledger), pk(key_client)),

or(

and(older(25920),

and(pk(key_recovery_local), pk(key_recovery_remote_blind))

),

and(older(38880), pk(key_ledger_failsafe))

),

)यह सॉफ़्टवेयर वॉलेट कॉन्फ़िगरेशन उन सभी सुरक्षा गुणों को संतुष्ट करता है जिनका हमने शुरुआत में दावा किया था। इसके अलावा, यह मुख्य व्यय कुंजियों के मामले में पुनर्प्राप्ति पथ प्रदान करता है key_ledger खो गये। एक अच्छी सुविधा!

अनबैकडोरेबल सॉफ़्टवेयर वॉलेट में शामिल होना

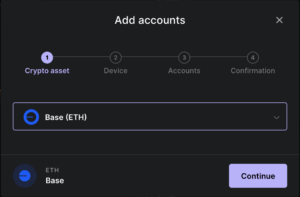

ऐसी जटिल नीति का उपयोग करने वाले वॉलेट के लिए उपयोगकर्ता का अनुभव कैसा होगा? यहां एक संक्षिप्त अवलोकन दिया गया है:

- उपयोगकर्ता सॉफ़्टवेयर वॉलेट खोलता है और एक नया खाता बनाना प्रारंभ करता है।

- सॉफ़्टवेयर वॉलेट उपयोगकर्ता को अपने साइनिंग डिवाइस को कनेक्ट करने के लिए संकेत देता है और इसके लिए xpubs पुनर्प्राप्त करता है

key_ledgerऔरkey_ledger_failsafe. - सॉफ़्टवेयर वॉलेट स्वायत्त रूप से key_client हॉट कुंजी उत्पन्न करता है।

- सॉफ़्टवेयर वॉलेट प्राप्त होता है

key_recovery_remoteसह-हस्ताक्षर सेवा से या उपयोगकर्ता को किसी अन्य तरीके से कुंजी निर्दिष्ट करने की अनुमति देता है। वैकल्पिक रूप से, यह गणना करता हैkey_recovery_remote_blindपहले उल्लिखित ब्लाइंडिंग तकनीक का उपयोग करना। - सॉफ़्टवेयर वॉलेट एक पॉलिसी बैकअप उत्पन्न करता है जिसमें सटीक मिनीस्क्रिप्ट पॉलिसी, सभी xpubs और विस्तारित निजी कुंजी शामिल होती है

key_clientगर्म कुंजी. यह बैकअप सुरक्षित रूप से संग्रहीत किया जाता है (उदाहरण के लिए, कागज पर मुद्रित या एक अलग डिवाइस पर सहेजा गया)। - अंत में, सॉफ़्टवेयर वॉलेट उपयोगकर्ता को डिवाइस पर पॉलिसी पंजीकृत करने का निर्देश देता है। उपयोगकर्ता बैकअप को क्रॉस-चेक करता है (कागज पर या सॉफ़्टवेयर वॉलेट द्वारा नियंत्रित स्क्रीन के अलावा किसी अन्य माध्यम पर)।

सॉफ़्टवेयर वॉलेट उपरोक्त अधिकांश चरणों का प्रबंधन करता है, जिससे उपयोगकर्ता की भागीदारी मल्टीसिग्नेचर वॉलेट स्थापित करने के लिए आज आवश्यक अपेक्षित प्रयास से अधिक बोझिल नहीं होती है।

एक बार इसके लिए एक अच्छा यूएक्स बन जाने के बाद ऑनबोर्डिंग में बस कुछ मिनट लगने चाहिए। एक बार पूरा होने पर, सॉफ़्टवेयर वॉलेट उपयोगकर्ता को एक विशिष्ट एकल-हस्ताक्षर वॉलेट के समान अनुभव प्रदान कर सकता है। इस तरह मिनीस्क्रिप्ट सब कुछ बदल देगी: उपयोगकर्ता की नज़रों से ओझल होकर!

टैपरोट सुधार

मार्च में जारी बिटकॉइन ऐप के संस्करण 2.1.0 के बाद से लेजर मिनीस्क्रिप्ट का समर्थन करता है। जबकि टैपरूट पते से प्राप्त करने और खर्च करने के लिए समर्थन सक्षम किया गया था टैपरूट सॉफ्टफोर्क नवंबर 2021 में, अब हम रोडमैप के अगले चरण को अंतिम रूप दे रहे हैं: टैपरूट के लिए मिनीस्क्रिप्ट समर्थन।

इस आलेख में प्रस्तुत दृष्टिकोणों की उपयोगिता पर टैपरूट का बहुत बड़ा प्रभाव पड़ेगा। यदि प्राथमिक व्यय पथ एकल-कुंजी व्यय स्थिति है, तो पुनर्प्राप्ति व्यय पथों का अस्तित्व ब्लॉकचेन पर तब तक ज्ञात नहीं होगा जब तक उनका उपयोग नहीं किया जाता है। यह मानक व्यय पथ के लिए किसी भी फिंगरप्रिंट को पूरी तरह से समाप्त करके गोपनीयता में काफी सुधार करेगा। इसके अलावा, यह स्केलेबिलिटी में सुधार करता है, क्योंकि मानक व्यय पथ खर्च करने के लिए यथासंभव लागत-कुशल हो जाता है। इसका मतलब यह है कि पुनर्प्राप्ति पथों की उपस्थिति के कारण कोई अतिरिक्त लागत नहीं आएगी, जब तक कि उनका उपयोग न किया जाए। यह SegWit लेनदेन से एक महत्वपूर्ण अपग्रेड है, जिसके लिए किसी भी खर्च के दौरान सभी खर्च शर्तों सहित संपूर्ण स्क्रिप्ट को प्रकाशित करने की आवश्यकता होती है।

अंत में, अधिक उन्नत प्रोटोकॉल जैसे म्यूसिग2 (हाल ही में मानकीकृत) और ठंढ टैपरूट कीपथ को सुपरचार्ज करेगा। Schnorr हस्ताक्षरों पर निर्मित, ये प्रोटोकॉल एकल बनाने की अनुमति देते हैं समुच्चय पबकी जिसका उपयोग किसी को दर्शाने के लिए किया जा सकता है n-का-n बहुहस्ताक्षर या ए k-का-n दहलीज योजना. यह उन मामलों में भी टैपरूट कीपाथ के उपयोग की अनुमति देगा जो आज आमतौर पर विशिष्ट मल्टीसिग स्क्रिप्ट के साथ दर्शाए जाते हैं।

निष्कर्ष

यह आलेख विशाल डिज़ाइन स्थान के एक छोटे (लेकिन महत्वपूर्ण) क्षेत्र की खोज करता है जो मिनीस्क्रिप्ट सॉफ़्टवेयर वॉलेट के लिए खुलता है।

हमने दिखाया कि कैसे मिनीस्क्रिप्ट का उपयोग "अनबैकडोरेबल" सॉफ़्टवेयर वॉलेट बनाने के लिए किया जा सकता है, साथ ही एक अतिरिक्त पुनर्प्राप्ति पथ भी जोड़ा जा सकता है जो विनाशकारी कुंजी हानि को रोकने की अनुमति देता है। जबकि हार्डवेयर साइनिंग डिवाइस एंटी-बैकडोर सुरक्षा मॉडल को लागू नहीं कर सकते हैं, मिनीस्क्रिप्ट का समर्थन करके वे सॉफ़्टवेयर वॉलेट को सक्षम करते हैं जो बिल्कुल ऐसा ही करते हैं!

मल्टीसिग्नेचर स्कीम, टाइमलॉक, ब्लाइंड xpubs और हॉट कुंजियों के संयोजन का चतुराई से उपयोग करके, हमने एक सुरक्षित वॉलेट कॉन्फ़िगरेशन प्रदर्शित किया है जो सुरक्षा, गोपनीयता और मजबूती को संतुलित करता है।

इसके अलावा, हमने तर्क दिया कि उपयोगकर्ता अनुभव पर नकारात्मक प्रभाव डाले बिना यह संभव है, क्योंकि सेटअप की जटिलता एक बड़े अतिरिक्त यूएक्स बोझ में तब्दील नहीं होती है।

हम उन संभावनाओं को लेकर उत्साहित हैं जो मिनीस्क्रिप्ट अगली पीढ़ी के बिटकॉइन स्व-अभिरक्षा के लिए अनलॉक होगी।

साल्वातोर इंगला

बिटकॉइन इंजीनियर

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. ऑटोमोटिव/ईवीएस, कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- BlockOffsets. पर्यावरणीय ऑफसेट स्वामित्व का आधुनिकीकरण। यहां पहुंचें।

- स्रोत: https://www.ledger.com/blog/towards-a-trustless-bitcoin-wallet-with-miniscript

- :हैस

- :है

- :नहीं

- :कहाँ

- $यूपी

- 1

- 2021

- 2023

- 30

- 7

- 9

- a

- क्षमता

- योग्य

- About

- ऊपर

- पूर्ण

- बिल्कुल

- पहुँच

- पहुँचा

- सुलभ

- अनुसार

- लेखा

- अकौन्टस(लेखा)

- कार्य

- कार्रवाई

- सक्रिय रूप से

- वास्तव में

- जोड़ना

- जोड़ने

- इसके अलावा

- अतिरिक्त

- इसके अतिरिक्त

- पतों

- उन्नत

- बाद

- के खिलाफ

- उम्र

- सहायता

- उद्देश्य

- सब

- अनुमति देना

- की अनुमति देता है

- साथ में

- पहले ही

- भी

- हालांकि

- हमेशा

- an

- और

- की घोषणा

- अन्य

- कोई

- कुछ भी

- अनुप्रयोग

- आकर्षक

- दिखाई देते हैं

- अनुप्रयोगों

- दृष्टिकोण

- दृष्टिकोण

- अनुमोदन

- अनुमानित

- हैं

- यकीनन

- तर्क दिया

- लेख

- AS

- पहलू

- सहायता

- जुड़े

- At

- आक्रमण

- लेखापरीक्षा योग्य

- को अधिकृत

- स्वचालित

- स्वायत्त

- उपलब्ध

- वापस

- पिछले दरवाजे

- अस्तरवाला

- समर्थन

- बैकअप

- शेष

- आधारित

- बुनियादी

- मूल रूप से

- मूल बातें

- BE

- क्योंकि

- बन

- हो जाता है

- से पहले

- शुरू

- जा रहा है

- नीचे

- BEST

- के बीच

- परे

- Bitcoin

- Bitcoin वॉलेट

- बिटकॉइन वॉलेट

- मिश्रण

- blockchain

- ब्लॉक

- Blockstream

- ब्लॉग

- के छात्रों

- दिमाग

- लाता है

- प्रसारण

- दोष

- निर्माण

- बनाया गया

- बोझ

- जलाना

- व्यापार

- व्यस्त

- लेकिन

- by

- बुलाया

- कर सकते हैं

- नही सकता

- सक्षम

- सावधान

- मामला

- मामलों

- विपत्तिपूर्ण

- कारण

- के कारण

- सावधानी

- कुछ

- चुनौती

- संयोग

- परिवर्तन

- बच्चे

- टुकड़ा

- चुनें

- चुनने

- ने दावा किया

- स्पष्ट रूप से

- बादल

- बादल का भंडारण

- कोड

- सिक्के

- संयोजन

- संयोजन

- वाणिज्यिक

- सामान्य

- सामान्यतः

- संवाद

- कंपनियों

- कंपनी

- कंपनी का है

- पूरा

- पूरी तरह से

- जटिल

- जटिलता

- छेड़छाड़ की गई

- समझौता

- संगणना

- कंप्यूटिंग

- चिंताओं

- शर्त

- स्थितियां

- सम्मेलन

- विन्यास

- जुडिये

- आम राय

- इसके फलस्वरूप

- विचार करना

- माना

- निहित

- नियंत्रित

- नियंत्रण

- समझाने

- सही

- भ्रष्ट

- लागत

- सका

- कोर्स

- बनाना

- बनाना

- निर्माण

- निर्माता

- महत्वपूर्ण

- महत्वपूर्ण पहलू

- महत्वपूर्ण

- वर्तमान में

- संरक्षक

- हिरासत

- ग्राहक

- खतरनाक

- अस्वीकार

- कम हो जाती है

- समझना

- परिभाषित

- मांग

- साबित

- तैनात

- निकाली गई

- विवरण

- डिज़ाइन

- बनाया गया

- वांछित

- विस्तार

- विस्तृत

- विवरण

- पता लगाना

- डेवलपर्स

- युक्ति

- डिवाइस

- विभिन्न

- मुश्किल

- ह्रासमान

- सीधे

- निदेशकों

- गायब

- विनाशकारी

- अन्य वायरल पोस्ट से

- खोज

- चर्चा की

- चर्चा

- दिखाया गया है

- do

- कर देता है

- नहीं करता है

- किया

- डबल

- दो

- दौरान

- से प्रत्येक

- आसान

- आसानी

- प्रयास

- भी

- को खत्म करने

- नष्ट

- अन्य

- ज़ोर देना

- कार्यरत

- सक्षम

- सक्षम

- सक्षम बनाता है

- समाप्त

- लागू करना

- पर्याप्त

- सुनिश्चित

- सुनिश्चित

- में प्रवेश

- मोहक

- संपूर्ण

- पूरी तरह से

- सत्ता

- उपकरण

- त्रुटियाँ

- विशेष रूप से

- आवश्यक

- अनिवार्य

- स्थापित करना

- आदि

- मूल्यांकन

- और भी

- कभी

- प्रत्येक

- सब कुछ

- ठीक ठीक

- उदाहरण

- उदाहरण

- उत्तेजित

- निष्पादित

- मार डाला

- व्यायाम

- अस्तित्व

- अपेक्षित

- अनुभव

- समाप्ति

- शोषण करना

- पड़ताल

- निर्यात

- फैली

- बाहरी

- चरम

- की सुविधा

- कारकों

- विफल रहता है

- विफलता

- काफी

- गिरना

- दूर

- Feature

- विशेषताएं

- फरवरी

- कुछ

- अंतिम

- वित्तीय

- वित्तीय इतिहास

- खोज

- प्रथम

- लचीला

- फ्लिप

- फोकस

- निम्नलिखित

- इस प्रकार है

- के लिए

- सदा

- आगे

- चार

- चौखटे

- अक्सर

- मित्र

- से

- पूर्ण

- पूरी तरह से

- कार्यक्षमता

- कोष

- धन

- और भी

- निरर्थक

- भविष्य

- सामान्य उद्देश्य

- आम तौर पर

- उत्पन्न

- उत्पन्न

- उत्पन्न करता है

- सृजन

- पीढ़ी

- दी

- Go

- जा

- अच्छा

- महान

- बहुत

- था

- आधा

- हार्डवेयर

- हार्डवेयर डिवाइस

- हार्डवेयर वॉलेट

- हार्डवेयर वॉलेट निर्माता

- हार्डवेयर की जेब

- हानिकारक

- है

- होने

- मदद

- इसलिये

- इतिहास

- पकड़

- आशा

- मेजबान

- मेजबानी

- गरम

- कैसे

- तथापि

- http

- HTTPS

- विशाल

- मनुष्य

- विचार

- आदर्श

- विचारों

- पहचान करना

- if

- तुरंत

- प्रभाव

- प्रभावित

- कार्यान्वित

- आयात

- महत्वपूर्ण

- असंभव

- में सुधार

- in

- शामिल

- सहित

- शामिल

- बढ़ जाती है

- अविश्वसनीय

- वास्तव में

- स्वतंत्र

- व्यक्तिगत रूप से

- उद्योग

- करें-

- स्वाभाविक

- प्रारंभिक

- अंदर

- अंदरूनी सूत्र

- प्रेरित

- स्थापित कर रहा है

- उदाहरण

- बजाय

- जानबूझ कर

- बातचीत

- इंटरैक्टिव

- ब्याज

- रुचि

- दिलचस्प

- इंटरफेस

- में

- परिचय कराना

- शुरू की

- द्वारा प्रस्तुत

- दखल

- भागीदारी

- शामिल

- मुद्दा

- IT

- आईटी इस

- खुद

- केवल

- सिर्फ एक

- कुंजी

- Instagram पर

- जानना

- ज्ञान

- जानने वाला

- परिदृश्य

- भाषा

- लैपटॉप

- पिछली बार

- बाद में

- वकील

- बिक्रीसूत्र

- जानें

- सीख रहा हूँ

- कम से कम

- खाता

- बाएं

- वैध

- कम

- चलो

- स्तर

- लाभ

- पसंद

- संभावित

- जुड़ा हुआ

- सूचीबद्ध

- लोड हो रहा है

- स्थानीय

- स्थानों

- बंद

- लंबा

- लंबे समय तक

- देखिए

- हमशक्ल

- खोना

- हार

- बंद

- हानि

- खोया

- मशीन

- मुख्य

- बहुमत

- बनाना

- बनाता है

- निर्माण

- मैलवेयर

- प्रबंधन करता है

- प्रबंध

- छेड़खानी

- ढंग

- उत्पादक

- निर्माता

- बहुत

- मार्च

- मैच

- मई..

- साधन

- उपायों

- तंत्र

- मध्यम

- उल्लेख किया

- केवल

- message

- संदेश

- तरीका

- तरीकों

- मिआमि

- हो सकता है

- लघु लिपि

- अल्पसंख्यक

- मिनटों

- मिशन

- गलतियां

- आदर्श

- धन

- निगरानी

- महीने

- अधिक

- और भी

- अधिकांश

- अधिकतर

- चाल

- ले जाया गया

- बहुत

- विभिन्न

- मल्टीसिग

- चाहिए

- नाम

- होने जा रही

- आवश्यक

- आवश्यकता

- जरूरत

- की जरूरत है

- नकारात्मक

- शुद्ध कार्यशील

- कभी नहीँ

- नया

- समाचार

- अगला

- अच्छा

- नहीं

- गैर तकनिकि

- साधारण

- नवंबर

- नवम्बर 2021

- अभी

- संख्या

- संख्या

- प्राप्त

- of

- प्रस्ताव

- की पेशकश

- ऑफर

- ऑफ़लाइन

- on

- ज्ञानप्राप्ति

- एक बार

- ONE

- लोगों

- केवल

- खुला

- खुला स्रोत

- खोलता है

- परिचालन

- संचालन

- अवसर

- ऑप्शंस

- or

- आदेश

- अन्य

- अन्यथा

- हमारी

- आउट

- उल्लिखित

- बाहर

- के ऊपर

- कुल

- सिंहावलोकन

- अपना

- मालिक

- काग़ज़

- आला दर्जे का

- भाग

- विशेष रूप से

- पार्टी

- पथ

- वेतन

- निष्पादन

- शायद

- अवधि

- हमेशा

- चरण

- फ़ोन

- जगह

- गंतव्य

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- बिन्दु

- अंक

- नीतियाँ

- नीति

- लोकप्रिय

- संभावनाओं

- संभव

- संभवतः

- पद

- संभावित

- संभावित

- बिजली

- व्यावहारिक

- वास्तव में

- अभ्यास

- ठीक

- ठीक - ठीक

- भविष्यवाणी करना

- उम्मीद के मुताबिक

- उपस्थिति

- वर्तमान

- प्रस्तुत

- को रोकने के

- रोकता है

- पिछला

- पहले से

- मुख्यत

- प्राथमिक

- मुद्रण

- पूर्व

- एकांत

- निजी

- निजी कुंजी

- निजी कुंजी

- मुसीबत

- समस्याओं

- प्रक्रिया

- प्रक्रिया

- उत्पादन

- प्रस्तुत

- पैदा करता है

- अच्छी तरह

- गुण

- संपत्ति

- प्रस्तावित

- रक्षा करना

- संरक्षित

- संरक्षण

- सुरक्षा

- प्रोटोकॉल

- प्रोटोकॉल

- साबित करना

- प्रदान करना

- बशर्ते

- सार्वजनिक

- सार्वजनिक कुंजी

- सार्वजनिक कुंजी

- प्रकाशित करना

- प्रकाशित

- प्रकाशन

- उद्देश्य

- रखना

- लाना

- प्रश्न

- दौड़

- बिना सोचे समझे

- फिरौती

- बल्कि

- पहुंच

- पढ़ना

- पाठक

- साकार

- कारण

- प्राप्त

- हाल ही में

- पहचान

- रिकॉर्ड

- वसूली

- संदर्भित करता है

- रजिस्टर

- पंजीकृत

- पंजीकरण

- अपेक्षाकृत

- और

- रिहा

- भरोसा करना

- याद

- की जगह

- प्रतिनिधित्व

- प्रतिनिधित्व

- ख्याति

- की आवश्यकता होती है

- अपेक्षित

- की आवश्यकता होती है

- जिसके परिणामस्वरूप

- बनाए रखने के

- वापसी

- प्रकट

- सही

- जोखिम

- जोखिम

- जोखिम भरा

- रोडमैप

- मजबूत

- मजबूती

- भूमिका

- भूमिकाओं

- दौड़ना

- चलाता है

- वही

- कहना

- अनुमापकता

- स्कैन

- परिदृश्य

- योजना

- योजनाओं

- शुक्राणु

- स्क्रीन

- लिपियों

- दूसरा

- अनुभाग

- सुरक्षित

- सुरक्षित रूप से

- सुरक्षा

- देखना

- बीज

- बीज

- मांग

- लगता है

- लगता है

- SegWit

- सेल्फ कस्टडी

- भेजना

- संवेदनशील

- भेजा

- अलग

- सेवा

- सेट

- व्यवस्था

- कई

- कम

- चाहिए

- पता चला

- हस्ताक्षर

- हस्ताक्षर

- महत्वपूर्ण

- काफी

- पर हस्ताक्षर

- लक्षण

- समान

- सरल

- सरल बनाने

- के बाद से

- एक

- छोटा

- स्मार्ट

- So

- सॉफ्टवेयर

- समाधान

- समाधान ढूंढे

- हल

- कुछ

- कोई

- जल्दी

- परिष्कृत

- स्रोत

- अंतरिक्ष

- विशेषज्ञ

- विशिष्ट

- विनिर्देशों

- बिताना

- खर्च

- मानक

- खड़ा

- शुरू होता है

- स्थिति

- कदम

- कदम

- फिर भी

- भंडारण

- संग्रहित

- भंडारण

- रणनीतियों

- शक्ति

- तार

- मजबूत

- संघर्ष

- सफल

- सफलतापूर्वक

- ऐसा

- संक्षेप में प्रस्तुत करना

- अत्यधिक प्रभावी बनाएं

- समर्थन

- सहायक

- समर्थन करता है

- माना

- प्रणालीगत

- प्रणालीगत जोखिम

- सिस्टम

- टैकल

- लेना

- मुख्य जड़

- लक्ष्य

- को लक्षित

- तकनीकी

- तकनीकी रूप से

- टेक्नोलॉजी

- शर्तों

- से

- कि

- RSI

- सिक्के

- लेकिन हाल ही

- उन

- अपने

- फिर

- वहाँ।

- जिसके चलते

- इसलिये

- इन

- वे

- चीज़ें

- सोचना

- तीसरा

- इसका

- उन

- धमकी

- तीन

- द्वार

- यहाँ

- इस प्रकार

- पहर

- बहुत समय लगेगा

- सेवा मेरे

- आज

- आज का दि

- भी

- उपकरण

- विषय

- कुल

- की ओर

- निशान

- ट्रैक

- ट्रैक रिकॉर्ड

- रेलगाड़ी

- ट्रांजेक्शन

- लेनदेन

- संक्रमण

- अनुवाद करना

- ख़ज़ाना

- पेड़

- <strong>उद्देश्य</strong>

- ट्रस्ट

- विश्वस्त

- अदृढ़

- सच

- मोड़

- दो

- प्रकार

- ठेठ

- असमर्थ

- समझना

- unleashes

- भिन्न

- अनलॉक

- अनलॉक

- अप्रत्याशित

- जब तक

- उन्नयन

- us

- प्रयोज्य

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ता अनुभव

- उपयोगकर्ताओं

- का उपयोग करता है

- का उपयोग

- उपयोग

- उपयोग किया

- उपयोग

- ux

- सत्यापित करें

- विविधता

- विभिन्न

- व्यापक

- विक्रेता

- सत्यापित

- सत्यापित

- संस्करण

- बहुत

- व्यवहार्य

- महत्वपूर्ण

- कमजोरियों

- प्रतीक्षा

- बटुआ

- जेब

- करना चाहते हैं

- था

- मार्ग..

- तरीके

- we

- थे

- क्या

- कब

- जब कभी

- या

- कौन कौन से

- जब

- पूरा का पूरा

- क्यों

- विकिपीडिया

- मर्जी

- साथ में

- अंदर

- बिना

- शब्द

- विश्व

- होगा

- लिखा हुआ

- गलत

- वर्ष

- अभी तक

- आप

- आपका

- स्वयं

- जेफिरनेट

- शून्य