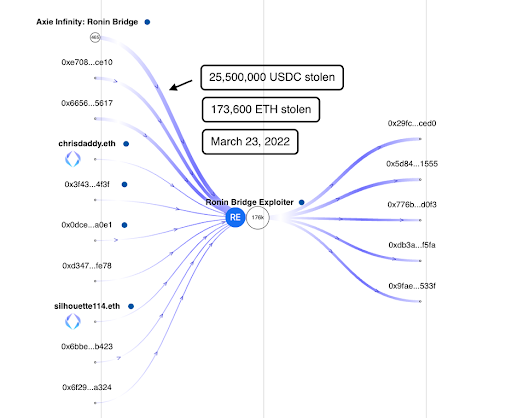

रोनिन ब्रिज का उपयोग 173k ETH और 25.5M USDC के लिए लगभग $590M क्रिप्टोकरेंसी में किया गया था। हैक 23 मार्च, 2022 को हुआ था लेकिन इसे केवल रोनिन नेटवर्क द्वारा 29 मार्च, 2022 को सार्वजनिक किया गया था।

इस लेख में, हम रोनिन ब्रिज से हैकर के मुख्य पते तक चुराए गए धन की आवाजाही पर गौर करेंगे:

Main hacker address: 0x098b716b8aaf21512996dc57eb0615e2383e2f96 (https://www.breadcrumbs.app/reports/1266)

Axie Infinity Ronin Bridge address: 0x1a2a1c938ce3ec39b6d47113c7955baa9dd454f2 (https://www.breadcrumbs.app/reports/1267)

https://www.breadcrumbs.app/reports/1266

हैकर का मुख्य पता 23 मार्च, 2022 को हमले के दिन से 30 मार्च, 2022 तक सक्रिय था। दो लेनदेन में, उसने निम्नलिखित लेनदेन हैश के साथ रोनिन नेटवर्क अनुबंध से 173,600 ईटीएच और 25,500,000 यूएसडीसी चुरा लिया:

0xc28fad5e8d5e0ce6a2eaf67b6687be5d58113e16be590824d6cfa1a94467d0b7

0xed2c72ef1a552ddaec6dd1f5cddf0b59a8f37f82bdda5257d9c7c37db7bb9b08

हैकर के पहले लेन-देन की समीक्षा से पता चला कि हैक के बाद, उसने दो पतों के साथ इंटरैक्ट किया:

0x665660f65e94454a64b96693a67a41d440155617

0xe708f17240732bbfa1baa8513f66b665fbc7ce10

https://www.breadcrumbs.app/reports/1266

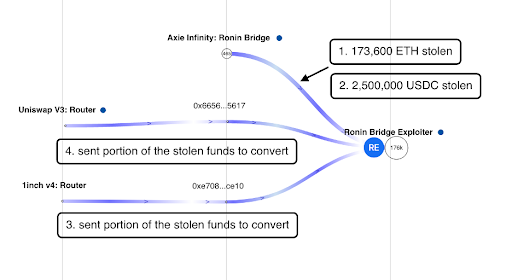

इन दो पतों का उपयोग Uniswap और 1इंच के माध्यम से चुराए गए धन की अदला-बदली करने के लिए किया गया था। उन्होंने चुराए गए फंड को USDC, USDT, DAI और WETH में बदल दिया और उन्हें फंड के रास्ते को गंदा करने के लिए वापस बदल दिया। इन दो पतों ने परिवर्तित धनराशि को मुख्य हैकर पते पर वापस भेज दिया।

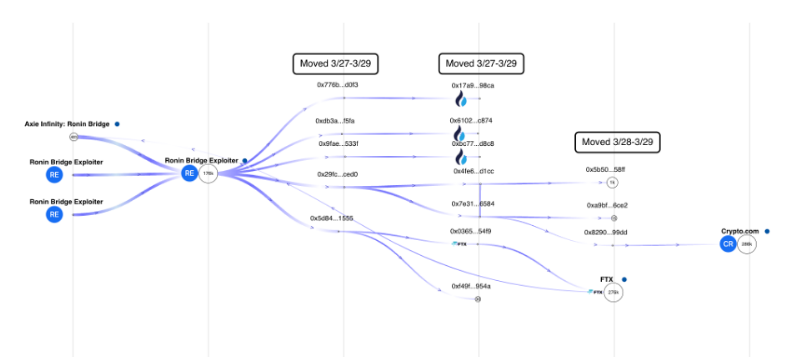

हैकर ने अपने मुख्य वॉलेट से फंड को शेल वॉलेट में स्थानांतरित करने के लिए चार दिनों तक इंतजार किया, जो 27 मार्च से 29 मार्च, 2022 तक पास-थ्रू पते के रूप में काम करता था। इसके बाद उसने फंड को हुओबी और एफटीएक्स जैसे केंद्रीकृत एक्सचेंजों से जुड़े पते पर स्थानांतरित कर दिया।

https://www.breadcrumbs.app/reports/1266

चूँकि ये पते केवल हैक के दौरान सक्रिय किए गए थे, इसलिए यह माना जा सकता है कि ये हैकर द्वारा नियंत्रित पते हैं:

पहली छलांग

- 0x776b80e3fd97516ae3a2579cf4eae5ff5867d0f3

- 0xdb3a63562bb7afd44e6b6be8c8269f807c39f5fa

- 0x9fae13de16d34873246e48b514fc88581751533f

- 0x29fc9b71492ec63696cf9cd56e9832a42b0dced0

- 0x5d84a732b355ada31a36b33c446e3dee28f51555

दूसरी छलांग

- 0x17a96cd2aff8bece22b54a83955fbab5c92a98ca – Huobi

- 0x6102f081de19eb53404b684b4e14667745a4c874 – Huobi

- 0xbc771fb7b6a8876d09fd2e3e2f17fbc91896d8c8 – Huobi

- 0x4fe666ecc5263f5dbb34adb8bc1c8cbb9bbcd1cc

- 0x7e3167771bf23ac10930803589d1424903b36584

- 0x036587e77eabe6a7e181886a5a6ed10dc25654f9 – FTX

- 0xf49fa9956cd53c4581a974a7fd535a15c47b954a

तीसरी छलांग

- 0x5b5082214d62585d686850ab8d9e3f6b6a5c58ff

- 0xa9bfdc186c6bcf058fbb5bf62046d7bc74e96ce2

- 0x82906886796d110b7ec4c54f6611fb29128699dd

तीसरे हॉप पर पता 0x82906886796d110b7ec4c54f6611fb29128699dd चुराए गए फंड को एक ज्ञात क्रिप्टो.कॉम वॉलेट में ले जाया गया: 0x6262998ced04146fa42253a5c0af90ca02dfd2a3

चुराया गया धन अब कहां है?

धन की कथित आवाजाही के बावजूद, चुराए गए अधिकांश क्रिप्टो अभी भी हैकर के मुख्य पते पर चेन पर मौजूद हैं। https://monitor.breadcrumbs.app/dashboard/1452/transactions

क्या हैकर की पहचान की जा सकती है?

ऐसी संभावना है कि हैकर की पहचान की जा सकती है क्योंकि उसने फंड निकालने के लिए केंद्रीकृत एक्सचेंजों का इस्तेमाल किया था। किसी नए उपयोगकर्ता को शामिल करने से पहले केंद्रीकृत एक्सचेंजों में अपने ग्राहक को जानें नीतियां और कार्यक्रम होते हैं और यह संभावना है कि हैकर एक केंद्रीकृत एक्सचेंज में खाता खोलने में सक्षम होने के लिए इस प्रक्रिया से गुजरा हो।

हालाँकि, ऐसी भी संभावना है कि हैकर को संदिग्ध गतिविधि को ट्रिगर न करने के लिए एक्सचेंजों द्वारा निर्धारित सीमा, या केंद्रीकृत एक्सचेंजों के गैर-सत्यापित उपयोगकर्ताओं के लिए निर्धारित सीमाओं के बारे में पता है।

यह लेख बिटपिनस पर प्रकाशित हुआ है: ब्रेडक्रंब का उपयोग करके रोनिन नेटवर्क से चोरी हुए धन को ट्रैक करना

पोस्ट ब्रेडक्रंब का उपयोग करके रोनिन नेटवर्क से चोरी हुए धन को ट्रैक करना पर पहली बार दिखाई दिया बिटपिनस.

- "

- 000

- 2022

- About

- लेखा

- सक्रिय

- गतिविधि

- पता

- पतों

- लेख

- पुल

- केंद्रीकृत

- श्रृंखला

- अनुबंध

- क्रिप्टो

- Crypto.com

- cryptocurrencies

- DAI

- दिन

- ईमेल

- ETH

- एक्सचेंज

- एक्सचेंजों

- फेसबुक

- फेसबुक मैसेंजर

- प्रथम

- निम्नलिखित

- FTX

- धन

- हैक

- हैकर

- हैश

- HTTPS

- Huobi

- IT

- जानने वाला

- संभावित

- बनाया गया

- मार्च

- मैसेंजर

- अधिकांश

- चाल

- आंदोलन

- नेटवर्क

- ज्ञानप्राप्ति

- खुला

- नीतियाँ

- संभावना

- प्रक्रिया

- प्रोग्राम्स

- सार्वजनिक

- की समीक्षा

- सेट

- खोल

- चुरा लिया

- चुराया

- Telegram

- यहाँ

- ट्रैकिंग

- ट्रांजेक्शन

- लेनदेन

- अनस ु ार

- USDC

- USDT

- उपयोगकर्ताओं

- बटुआ

- जेब

- धननिकासी

- लायक

![[लंबी चुप्पी के बाद] बिनेंस ने एसईसी की मांग के बाद पीएच उपयोगकर्ताओं को आश्वासन दिया; Google, Apple से सभी पक्षों को सुनने का आग्रह | बिटपिनास [लंबी चुप्पी के बाद] बिनेंस ने एसईसी की मांग के बाद पीएच उपयोगकर्ताओं को आश्वासन दिया; Google, Apple से सभी पक्षों को सुनने का आग्रह | बिटपिनास](https://platoblockchain.com/wp-content/uploads/2024/04/after-long-silence-binance-assures-ph-users-following-sec-demand-google-apple-urged-to-hear-all-sides-bitpinas-300x158.png)

![[ट्विटर स्पेस रिकैप] मेटास्पोर्ट्स के सह-संस्थापक कुशो वर्ल्ड रिवाइवल स्ट्रैटेजी की रूपरेखा तैयार करते हैं [ट्विटर स्पेस रिकैप] मेटास्पोर्ट्स के सह-संस्थापक कुशो वर्ल्ड रिवाइवल स्ट्रैटेजी की रूपरेखा तैयार करते हैं](https://platoblockchain.com/wp-content/uploads/2023/04/twitter-space-recap-metasports-co-founder-outlines-kusho-world-revival-strategy-300x300.jpg)