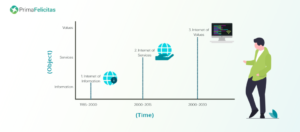

वेब3 इंटरनेट की तीसरी पीढ़ी के चल रहे विकास को संदर्भित करता है, जिसमें एप्लिकेशन और वेबसाइटें मशीन लर्निंग, कृत्रिम बुद्धिमत्ता, विकेन्द्रीकृत लेजर तकनीक, बड़े डेटा और अन्य तकनीकों का उपयोग करके स्मार्ट और मानव-जैसे तरीके से डेटा को संसाधित करने की क्षमता रखती हैं। .

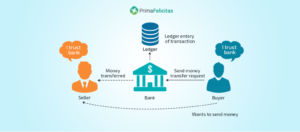

एक तकनीकी दृष्टिकोण से, वेब3 प्रौद्योगिकी इसे एक विकेन्द्रीकृत नेटवर्क के रूप में परिभाषित किया जा सकता है जहां डेटा आपस में जुड़ा हुआ है और मुद्रीकृत है। इंटरनेट लेनदेन एक केंद्रीकृत प्राधिकरण पर निर्भर होने के बजाय वितरित बही-खातों द्वारा समर्थित हैं। वेब3 युग में इंटरनेट के दृष्टिकोण को संक्षेप में इस प्रकार प्रस्तुत किया जा सकता है:

- प्रारंभिक: सामग्री प्लेटफ़ॉर्म ओपन-सोर्स सॉफ़्टवेयर पर बनाए गए हैं, जो पारदर्शिता और सहयोग को बढ़ावा देते हैं।

- वितरित: डिवाइस, सेवाएँ और उपयोगकर्ता एक केंद्रीय प्राधिकरण से प्राधिकरण की आवश्यकता के बिना एक-दूसरे के साथ बातचीत कर सकते हैं, एक पीयर-टू-पीयर नेटवर्क को बढ़ावा दे सकते हैं।

- अदृढ़: एक शून्य-विश्वास आर्किटेक्चर सभी इंटरनेट ऑफ थिंग्स (IoT) एज उपकरणों के लिए सुरक्षा उपायों का विस्तार करता है, जिससे बेहतर सुरक्षा और गोपनीयता सुनिश्चित होती है।

Web3 जोखिम - वे क्या हैं?

की क्षमता Web3 और ब्लॉकचेन आर्किटेक्चर एक दिलचस्प भविष्य प्रस्तुत करता है, लेकिन उनके डिज़ाइन में ट्रेडऑफ़ से उत्पन्न होने वाले विशिष्ट जोखिमों का अनुमान लगाना चुनौतीपूर्ण हो सकता है। उदाहरण के लिए, जबकि वेब 2 ने उपयोगकर्ता-जनित वेब सामग्री में क्रांति ला दी, अभिव्यक्ति, सूचना पहुंच और समुदाय के लिए अवसर प्रदान किए, इसने व्यापक गलत सूचना, व्यापक निगरानी और केंद्रीकृत द्वारपाल जैसी चुनौतियां भी पेश कीं।

का सबसे बड़ा जोखिम वेब3 सुरक्षा

- सोशल इंजीनियरिंग और हमले के नए रूप -

Web3 ने साइबर खतरों के एक नए वर्ग का खुलासा किया है जो ब्लॉकचेन नेटवर्क और इंटरफेस के लिए अद्वितीय हैं।

- स्मार्ट कॉन्ट्रैक्ट लॉजिक हैक्स: यह उभरता हुआ खतरा विशेष रूप से ब्लॉकचेन सेवाओं के भीतर अंतर्निहित तर्क को लक्षित करता है। स्मार्ट कॉन्ट्रैक्ट लॉजिक हैक विभिन्न सेवाओं और कार्यात्मकताओं का फायदा उठाते हैं, जिनमें प्रोजेक्ट गवर्नेंस, इंटरऑपरेबिलिटी, क्रिप्टोकरेंसी वॉलेट फ़ंक्शन और क्रिप्टो-लोन सेवाएं शामिल हैं।

- फ्लैश ऋण हमले: इस खतरे में स्मार्ट अनुबंधों का शोषण शामिल है जो परिसंपत्तियों को हड़पने के लिए त्वरित ऋण के प्रावधान की सुविधा प्रदान करता है। हमलावर गैर-संपार्श्विक ऋणों का लाभ उठाते हुए, स्मार्ट अनुबंध में कई इनपुट में हेरफेर करते हैं।

- क्रिप्टोजैकिंग: क्रिप्टोजैकिंग एक खतरा है जहां दुर्भावनापूर्ण अभिनेता क्रिप्टोकरेंसी खनन के लिए मशीन के संसाधनों का शोषण करने के लिए कंप्यूटर या मोबाइल उपकरणों के भीतर खुद को एम्बेड करते हैं। दुर्भावनापूर्ण क्रिप्टोमाइनर्स आमतौर पर वेब ब्राउज़र डाउनलोड या दुष्ट मोबाइल एप्लिकेशन के माध्यम से उपकरणों में घुसपैठ करते हैं, जिससे स्मार्टफोन, डेस्कटॉप, लैपटॉप या नेटवर्क सर्वर जैसे विभिन्न उपकरणों से समझौता होता है।

- गलीचा खींचता है: क्रिप्टोक्यूरेंसी उद्योग के भीतर गलीचा खींचना दुर्भावनापूर्ण कार्य है जहां डेवलपर्स एक परियोजना को छोड़ देते हैं और निवेशकों के धन के साथ भाग जाते हैं। ये घटनाएं अक्सर विकेंद्रीकृत एक्सचेंजों (डीईएक्स) में होती हैं, जिसमें दुर्भावनापूर्ण व्यक्ति एक टोकन विकसित करते हैं, इसे डीईएक्स पर सूचीबद्ध करते हैं, और इसे एथेरियम जैसी प्रमुख क्रिप्टोकरेंसी के साथ जोड़ते हैं।

- आइस फ़िशिंग: आइस फ़िशिंग एक ब्लॉकचेन-आधारित हमले को संदर्भित करता है जिसमें उपयोगकर्ताओं को एक दुर्भावनापूर्ण लेनदेन पर हस्ताक्षर करने के लिए धोखा दिया जाता है, जिससे हमलावर क्रिप्टोकरंसी पर नियंत्रण हासिल करने में सक्षम होते हैं।

- डेटा सुरक्षा और विश्वसनीयता -

अभिनेताओं, इंटरफेस और डेटा स्टोरेज को शामिल करने वाली व्यापक नेटवर्क टोपोलॉजी स्वाभाविक रूप से वेब3 में सुरक्षा जोखिमों के दायरे का विस्तार करती है। जबकि Web3 लेनदेन एन्क्रिप्टेड हैं, और विकेन्द्रीकृत जानकारी और सेवाएँ जोखिम और सेंसरशिप के एकल बिंदुओं को कम करती हैं, वे संभावित कमजोरियाँ भी पेश करती हैं, जिनमें शामिल हैं

- डेटा उपलब्धता: अंतिम-उपयोगकर्ता नोड्स में अधिक नियंत्रण होने से, यदि कोई नोड अनुपलब्ध हो जाता है, तो अनुप्रयोगों या प्रक्रियाओं पर प्रभाव के बारे में चिंताएं पैदा होती हैं, जिससे डेटा उपलब्धता के बारे में सवाल उठते हैं।

- डेटा प्रामाणिकता: दूसरी ओर, उपलब्ध जानकारी की प्रामाणिकता, मौलिकता और सटीकता सुनिश्चित करना एक चुनौती बन जाता है, क्योंकि उपयोगकर्ताओं को डेटा की विश्वसनीयता को सत्यापित करने के लिए तंत्र की आवश्यकता होती है।

- डेटा मेनिपुलेशन: वेब3 पारिस्थितिकी तंत्र के भीतर डेटा हेरफेर से जुड़े विभिन्न जोखिम मौजूद हैं, जिसमें वेब3 में उपयोग की जाने वाली विभिन्न प्रकार की प्रोग्रामिंग भाषाओं में दुर्भावनापूर्ण स्क्रिप्ट का इंजेक्शन शामिल है, जो हमलावरों को एप्लिकेशन कमांड निष्पादित करने में सक्षम बनाता है।

- वॉलेट क्लोनिंग, जहां हमलावर उपयोगकर्ता के पासफ़्रेज़ तक पहुंच प्राप्त करते हैं और उनकी सामग्री पर नियंत्रण रखते हैं।

- जानकारी तक अनधिकृत पहुंच और अंतिम-उपयोगकर्ता नोड्स का प्रतिरूपण।

- पूरे नेटवर्क में प्रसारित अनएन्क्रिप्टेड सूचना की जासूसी या अवरोधन।

- ये जोखिम वेब3 सिस्टम में निहित संभावित कमजोरियों को कम करने के लिए मजबूत सुरक्षा उपायों और प्रोटोकॉल को लागू करने के महत्व पर प्रकाश डालते हैं।

- पहचान और गुमनामी -

Web3 क्षमताएं व्यक्तियों को उनकी जानकारी पर अधिक नियंत्रण के साथ सशक्त बनाकर Web2 से जुड़े कुछ डेटा गोपनीयता और गोपनीयता जोखिमों को कम करती हैं। हालाँकि, स्व-संप्रभु पहचान (एसएसआई) में गुमनामी और छद्म नाम की भी कमियां हैं। सार्वजनिक ब्लॉकचेन की पारदर्शी प्रकृति, जो सभी के लिए लेनदेन रिकॉर्ड उपलब्ध कराती है, बिचौलियों की आवश्यकता के बिना विश्वास को बढ़ावा देती है, लेकिन गोपनीयता और सुरक्षा व्यापार-बंद का भी परिचय देती है।

- आर्थिक प्रोत्साहन और सामाजिक जोखिम -

कई शुरुआती वेब3 अनुप्रयोगों और डिजिटल समुदायों में, सूक्ष्मअर्थशास्त्र, मुद्राएं और अन्य वित्तीय संपत्तियों को एकीकृत किया गया है, जिससे नए प्रोत्साहन और हतोत्साहन पैदा होंगे जो जोखिमों की गणना के तरीके को बदल देंगे। ये कारक नए प्रोत्साहन और हतोत्साहन पेश करते हैं जो जोखिम मूल्यांकन प्रक्रिया को नया आकार देंगे।

उदाहरण के लिए, अनुप्रयोगों के भीतर एम्बेडेड वेब 3 की आर्थिक संरचनाएं हैकर्स के लिए अद्वितीय प्रेरणा पैदा करती हैं, जो पारंपरिक क्लाउड या आईटी वातावरण से अलग होती हैं। पारंपरिक सेटिंग में, सेवाओं और डेटा को अक्सर स्पष्ट या तत्काल मौद्रिक लाभ के बिना लक्षित किया जाता है। हालाँकि, ब्लॉकचेन एप्लिकेशन अक्सर सीधे ब्लॉकचेन के भीतर महत्वपूर्ण मूल्य संग्रहीत करते हैं, जिससे वे दुर्भावनापूर्ण अभिनेताओं के लिए एक आकर्षक लक्ष्य बन जाते हैं।

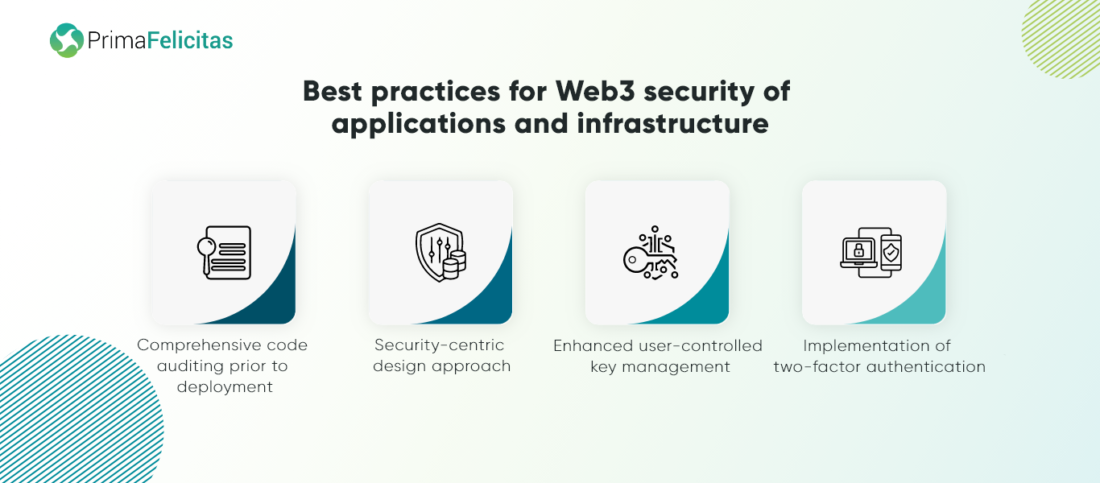

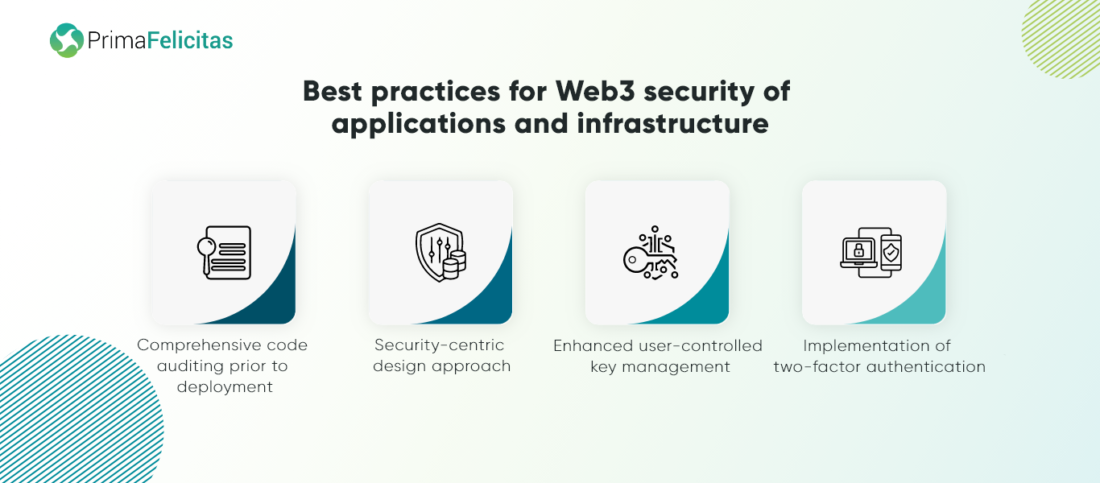

के लिए सर्वोत्तम अभ्यास वेब3 सुरक्षा of अनुप्रयोग और बुनियादी ढाँचा

वेब3 इंटरनेट के विकास का प्रतिनिधित्व करता है, जिसे विशेष रूप से एथेरियम जैसे ब्लॉकचेन नेटवर्क के सामने आने वाली सुरक्षा चुनौतियों से निपटने के लिए डिज़ाइन किया गया है, जिससे उनकी निरंतर उन्नति और समृद्धि सुनिश्चित होती है। वेब3 के साथ जुड़ते समय ऐसे जोखिमों को कम करने के लिए, विभिन्न उपायों को लागू किया जा सकता है, जिनमें से कुछ की रूपरेखा नीचे दी गई है:

- तैनाती से पहले व्यापक कोड ऑडिटिंग:

संगठनों के लिए अपना कोड जारी करने या तैनात करने से पहले व्यापक सुरक्षा ऑडिट करना महत्वपूर्ण है। यदि तैनाती के बाद कोई सुरक्षा कमजोरियां पाई जाती हैं, तो उन्हें अगले संस्करण में संबोधित किया जाना चाहिए।

- सुरक्षा-केंद्रित डिज़ाइन दृष्टिकोण:

बाज़ार में किसी भी नए तकनीकी नवाचार की सफलता में सुरक्षा सर्वोपरि भूमिका निभाती है। इस दृष्टिकोण को अपनाकर, वेब3 डेवलपर्स मजबूत बुनियादी ढांचे और सुरक्षित कोड वाले उत्पाद बना सकते हैं जो हैकिंग प्रयासों के प्रति अत्यधिक प्रतिरोधी हैं।

- उन्नत उपयोगकर्ता-नियंत्रित कुंजी प्रबंधन:

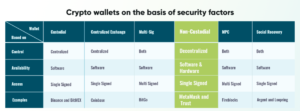

Web3 प्रतिमान में, उपयोगकर्ता लेनदेन काफी हद तक क्रिप्टोग्राफ़िक कुंजियों पर निर्भर करते हैं, जिन्हें संभालना चुनौतीपूर्ण हो सकता है। चूंकि व्यवसाय मुख्य प्रबंधन पर भरोसा करते हैं, इसलिए संबंधित जोखिम कुछ उपयोगकर्ताओं को गैर-कस्टोडियल वॉलेट के बजाय होस्ट किए गए वॉलेट का विकल्प चुनने के लिए प्रेरित करते हैं।

- दो-कारक प्रमाणीकरण का कार्यान्वयन:

वर्तमान परिदृश्य में एक प्रचलित प्रकार का खतरा सोशल हैकिंग है, जहां उपयोगकर्ताओं को हैकर्स को व्यक्तिगत या गोपनीय जानकारी का खुलासा करने के लिए बरगलाने के लिए समान दिखने वाले इंटरफेस का उपयोग किया जाता है। वेब3 क्षेत्र में, विश्वसनीय प्रतिकृतियां बनाने के लिए लोकप्रिय अनुप्रयोगों की क्लोनिंग के माध्यम से इसे अक्सर देखा जाता है।

अंतिम शब्द

Web3 सुरक्षा से जुड़े जोखिम एक यथार्थवादी अवलोकन प्रदान करते हैं कि सुरक्षा विशेषज्ञ Web3 युग में क्या अनुमान लगा सकते हैं। ये जोखिम Web3 को अपनाने के लिए एक महत्वपूर्ण चिंता का विषय हैं, क्योंकि नए उपयोगकर्ता अपनी बहुमूल्य जानकारी को संभावित खतरों के सामने उजागर करने में झिझकते हैं। इसके अतिरिक्त, Web3 सुरक्षा में परिवर्तन का विभिन्न पारंपरिक प्रक्रियाओं और रोजमर्रा की गतिविधियों के डिजिटल परिवर्तन पर गहरा प्रभाव पड़ेगा।

प्राइमलफेक्टस एक अग्रणी वेब3, ब्लॉकचेन और मेटावर्स डेवलपमेंट कंपनी है, जो व्यवसायों और व्यक्तियों को उभरते वेब3 पारिस्थितिकी तंत्र में उनकी संपत्ति और डेटा की सुरक्षा में मदद करने के लिए वेब3 सुरक्षा सेवाओं की एक विस्तृत श्रृंखला की पेशकश करती है। अनुभवी Web3 सुरक्षा विशेषज्ञों की हमारी टीम को नवीनतम सुरक्षा खतरों और कमजोरियों की गहरी समझ है। हम संभावित सुरक्षा जोखिमों की पहचान करने और उन्हें कम करने के लिए मैन्युअल और स्वचालित टूल के संयोजन का उपयोग करते हैं।

Web3 को दीर्घकालिक रूप से सफलतापूर्वक अपनाने को सुनिश्चित करने के लिए Web3 सुरक्षा को प्राथमिकता देना एक महत्वपूर्ण कारक है। वेब3 प्रौद्योगिकियों के प्रभावी उपयोग के लिए सूचना और डेटा गोपनीयता तक अनधिकृत पहुंच जैसी सुरक्षा चुनौतियों का समाधान करना महत्वपूर्ण है। हालाँकि, जोखिमों को पहचानने और प्रबंधित करने के लिए एक सक्रिय दृष्टिकोण अपनाने से Web3 का उपयोग करते समय मूल्य में पर्याप्त सुधार हो सकता है।

पोस्ट दृश्य: 49

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://www.primafelicitas.com/web3/web3-security-risks-how-to-avoid-them/?utm_source=rss&utm_medium=rss&utm_campaign=web3-security-risks-how-to-avoid-them

- :हैस

- :है

- :कहाँ

- 1

- 1100

- 180

- 224

- 26% तक

- 7

- 8

- 9

- a

- क्षमता

- About

- पहुँच

- शुद्धता

- के पार

- गतिविधियों

- अभिनेताओं

- कार्य करता है

- इसके अतिरिक्त

- संबोधित

- को संबोधित

- अपनाने

- दत्तक ग्रहण

- उन्नति

- लाभ

- बाद

- सब

- भी

- an

- और

- और बुनियादी ढांचे

- गुमनामी

- अन्य

- की आशा

- कोई

- आकर्षक

- आवेदन

- अनुप्रयोगों

- दृष्टिकोण

- स्थापत्य

- हैं

- उठता

- कृत्रिम

- कृत्रिम बुद्धिमत्ता

- AS

- मूल्यांकन

- संपत्ति

- जुड़े

- आक्रमण

- आक्रमण

- प्रयास

- लेखा परीक्षा

- आडिट

- प्रामाणिकता

- अधिकार

- प्राधिकरण

- स्वचालित

- उपलब्धता

- उपलब्ध

- से बचने

- BE

- हो जाता है

- से पहले

- नीचे

- लाभ

- BEST

- सर्वोत्तम प्रथाओं

- बड़ा

- बड़ा डेटा

- सबसे बड़ा

- blockchain

- ब्लॉकचेन एप्लिकेशन

- ब्लॉकचेन नेटवर्क

- blockchain आधारित

- blockchains

- व्यापक

- लाया

- ब्राउज़र

- बनाया गया

- व्यवसायों

- लेकिन

- by

- परिकलित

- कर सकते हैं

- क्षमताओं

- सेंसरशिप

- केंद्रीय

- केन्द्रीय अधिकार या प्रमुख अधिकार

- केंद्रीकृत

- कुछ

- चुनौती

- चुनौतियों

- चुनौतीपूर्ण

- कक्षा

- स्पष्ट

- बादल

- कोड

- सहयोग

- संयोजन

- समुदाय

- समुदाय

- कंपनी

- व्यापक

- समझौता

- कंप्यूटर्स

- चिंता

- चिंताओं

- गोपनीयता

- सामग्री

- अंतर्वस्तु

- अनुबंध

- ठेके

- नियंत्रण

- परम्परागत

- बनाना

- बनाना

- महत्वपूर्ण

- क्रिप्टोकरंसी

- cryptocurrencies

- cryptocurrency

- क्रिप्टोक्यूरेंसी उद्योग

- क्रिप्टोक्यूरेंसी वॉलेट

- क्रिप्टोग्राफिक

- मुद्रा

- वर्तमान

- साइबर

- तिथि

- डेटा भंडारण

- विकेन्द्रीकृत

- विकेन्द्रीकृत नेटवर्क

- विकेन्द्रीकृत-विनिमय

- गहरा

- परिभाषित

- तैनाती

- तैनाती

- डिज़ाइन

- बनाया गया

- विकसित करना

- डेवलपर्स

- विकास

- विकास की कंपनी

- डिवाइस

- डेक्स

- डीईएक्स

- डिजिटल

- डिजिटल परिवर्तन

- सीधे

- का खुलासा

- की खोज

- अलग

- वितरित

- बंटवारे का नेतृत्व किया

- कई

- डाउनलोड

- कमियां

- शीघ्र

- आर्थिक

- पारिस्थितिकी तंत्र

- Edge

- प्रभावी

- एम्बेड

- एम्बेडेड

- कस्र्न पत्थर

- सशक्त बनाने के लिए

- समर्थकारी

- शामिल

- एन्क्रिप्टेड

- मनोहन

- अभियांत्रिकी

- वर्धित

- सुनिश्चित

- वातावरण

- युग

- ethereum

- हर रोज़

- हर कोई

- विकास

- उदाहरण

- एक्सचेंजों

- निष्पादित

- मौजूद

- फैलता

- अनुभवी

- विशेषज्ञों

- शोषण करना

- शोषण

- अभिव्यक्ति

- फैली

- व्यापक

- फेसबुक

- का सामना करना पड़ा

- की सुविधा

- कारक

- कारकों

- कुछ

- वित्तीय

- फ़्लैश

- फ्लैश ऋण

- इस प्रकार है

- के लिए

- रूपों

- को बढ़ावा देने

- फोस्टर

- अक्सर

- से

- कार्यक्षमताओं

- कार्यों

- धन

- भविष्य

- लाभ

- पीढ़ी

- शासन

- अधिक से अधिक

- हैकर्स

- हैकिंग

- हैक्स

- हाथ

- संभालना

- है

- भारी

- मदद

- दुविधा में पड़ा हुआ

- हाइलाइट

- अत्यधिक

- अत्यधिक प्रतिरोधी

- मेजबानी

- कैसे

- How To

- तथापि

- http

- HTTPS

- समान

- पहचान करना

- पहचान

- पहचान

- if

- तत्काल

- प्रभाव

- कार्यान्वित

- कार्यान्वयन

- निहितार्थ

- महत्व

- सुधार

- in

- प्रोत्साहन राशि

- सहित

- व्यक्तियों

- उद्योग

- करें-

- इंफ्रास्ट्रक्चर

- निहित

- स्वाभाविक

- नवोन्मेष

- निविष्टियां

- बजाय

- एकीकृत

- बुद्धि

- बातचीत

- परस्पर

- इंटरफेस

- बिचौलियों

- इंटरनेट

- चीजों की इंटरनेट

- इंटरोऑपरेबिलिटी

- में

- पेचीदा

- परिचय कराना

- शुरू की

- द्वारा प्रस्तुत

- IOT

- IT

- कुंजी

- Instagram पर

- परिदृश्य

- भाषाऐं

- लैपटॉप

- ताज़ा

- नेतृत्व

- प्रमुख

- सीख रहा हूँ

- खाता

- खातों

- पसंद

- लिंक्डइन

- सूची

- ऋण

- ऋण

- तर्क

- लंबे समय तक

- मशीन

- यंत्र अधिगम

- बनाता है

- निर्माण

- प्रबंध

- प्रबंध

- जोड़ - तोड़

- ढंग

- गाइड

- बहुत

- बाजार

- अधिकतम-चौड़ाई

- मई..

- उपायों

- तंत्र

- मेटावर्स

- मेटावर्स विकास

- खनिज

- झूठी खबर

- कम करना

- मोबाइल

- मोबाइल एप्लीकेशन

- मोबाइल उपकरणों

- मुद्रा

- अधिक

- मंशा

- विभिन्न

- प्रकृति

- पथ प्रदर्शन

- आवश्यकता

- नेटवर्क

- नेटवर्क

- नया

- नए उपयोगकर्ता

- नोड

- नोड्स

- गैर हिरासत में

- of

- बंद

- की पेशकश

- अक्सर

- on

- ONE

- लोगों

- चल रहे

- खुला स्रोत

- खुला स्रोत सॉफ्टवेयर

- अवसर

- or

- संगठनों

- मोलिकता

- अन्य

- हमारी

- उल्लिखित

- के ऊपर

- सिंहावलोकन

- जोड़ा

- मिसाल

- आला दर्जे का

- सहकर्मी सहकर्मी को

- स्टाफ़

- फ़िशिंग

- PHP

- प्लेटफार्म

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- निभाता

- अंक

- लोकप्रिय

- अधिकारी

- पद

- पोस्ट

- संभावित

- प्रथाओं

- प्रस्तुत

- प्रचलित

- प्राइमलफेक्टस

- पूर्व

- एकांत

- गोपनीयता और सुरक्षा

- प्रोएक्टिव

- प्रक्रिया

- प्रक्रियाओं

- उत्पाद

- गहरा

- प्रोग्रामिंग

- प्रोग्रामिंग की भाषाएँ

- परियोजना

- को बढ़ावा देना

- समृद्धि

- रक्षा करना

- प्रोटोकॉल

- प्रदान करना

- प्रदान कर

- प्रावधान

- छद्म नाम

- सार्वजनिक

- खींचती

- प्रशन

- को ऊपर उठाने

- रेंज

- बल्कि

- यथार्थवादी

- अभिलेख

- को कम करने

- संदर्भित करता है

- को रिहा

- भरोसा करना

- भरोसा

- का प्रतिनिधित्व करता है

- आकृति बदलें

- प्रतिरोधी

- उपयुक्त संसाधन चुनें

- क्रांति

- जोखिम

- जोखिम मूल्यांकन

- जोखिम

- मजबूत

- भूमिका

- आरओडब्ल्यू

- क्षेत्र

- लिपियों

- सुरक्षित

- सुरक्षा

- सुरक्षा ऑडिट

- सुरक्षा उपाय

- सुरक्षा जोखिम

- सुरक्षा को खतरा

- सर्वर

- सेवाएँ

- सेटिंग्स

- चाहिए

- महत्वपूर्ण

- पर हस्ताक्षर

- के बाद से

- एक

- स्मार्ट

- स्मार्ट अनुबंध

- स्मार्ट अनुबंध

- smartphones के

- सोशल मीडिया

- सॉफ्टवेयर

- कुछ

- अंतरिक्ष

- विशिष्ट

- विशेष रूप से

- दृष्टिकोण

- भंडारण

- की दुकान

- संरचनाओं

- आगामी

- पर्याप्त

- सफलता

- सफल

- ऐसा

- समर्थित

- निगरानी

- सिस्टम

- पकड़ना

- लेना

- ले जा

- लक्ष्य

- लक्षित

- लक्ष्य

- टीम

- तकनीकी

- प्रौद्योगिकीय

- टेक्नोलॉजीज

- टेक्नोलॉजी

- से

- कि

- RSI

- लेकिन हाल ही

- उन

- अपने

- इन

- वे

- चीज़ें

- तीसरा

- तीसरी पीढ़ी

- इसका

- उन

- धमकी

- धमकी

- यहाँ

- सेवा मेरे

- टोकन

- उपकरण

- परंपरागत

- ट्रांजेक्शन

- लेनदेन

- परिवर्तन

- संक्रमण

- ट्रांसपेरेंसी

- पारदर्शी

- ट्रस्ट

- विश्वसनीयता

- टाइप

- आम तौर पर

- अनधिकृत

- असंपार्श्विक

- पर्दाफाश

- आधारभूत

- समझ

- अद्वितीय

- उपयोग

- प्रयुक्त

- उपयोगकर्ता

- उपयोगकर्ताओं

- का उपयोग

- उपयोग

- मूल्यवान

- मूल्य

- विभिन्न

- सत्यापित

- संस्करण

- विचारों

- दृष्टि

- नेत्रहीन

- महत्वपूर्ण

- कमजोरियों

- बटुआ

- जेब

- मार्ग..

- we

- वेब

- वेब 2

- वेब ब्राउजर

- Web2

- Web3

- वेब3 अनुप्रयोग

- Web3 पारिस्थितिकी तंत्र

- वेब3 स्पेस

- वेब3 प्रौद्योगिकियां

- वेब3 तकनीक

- Web3's

- वेबसाइटों

- क्या

- कब

- कौन कौन से

- जब

- चौड़ा

- विस्तृत श्रृंखला

- बड़े पैमाने पर

- मर्जी

- साथ में

- अंदर

- बिना

- होगा

- जेफिरनेट