पढ़ने का समय: 4 मिनटअधिकांश लोग अब तक रैंसमवेयर से अवगत हैं, निश्चित रूप से वे जो नियमित रूप से कोमोडो ब्लॉग अनुभाग और इसी तरह के प्रकाशनों को पढ़ते हैं। जो नहीं करते हैं, उनके लिए रैंसमवेयर एक हमला है, जिससे हमलावर पीड़ित के कंप्यूटर या सर्वर पर सभी फाइलों को एन्क्रिप्ट करता है, जिससे वे पूरी तरह से बेकार हो जाते हैं। हमलावर तब एक शुल्क की मांग करता है, आम तौर पर बिटकॉइन में फिरौती, फाइलों को डी-क्रिप्ट करने के लिए। अपराधी के दृष्टिकोण से हमले की सुंदरता यह है कि एन्क्रिप्शन होने के बाद पीड़ित के लिए लगभग कभी कोई समाधान नहीं होता है। कोई एंटीवायरस, तकनीकी विशेषज्ञों की मदद नहीं, कोई पुलिस बल नहीं, और रोने की कोई मात्रा कभी भी आपके लिए उन फ़ाइलों को पुनर्प्राप्त नहीं कर सकती। आप डिक्रिप्शन कुंजी या अपने फ़ाइलों को चुंबन अलविदा होना आवश्यक है।

जब इस बंदूक के अक्षम बैरल को घूरते हैं, तो कई हाई-प्रोफाइल पीड़ितों को लगता है कि उनके पास शुल्क का भुगतान करने के अलावा कोई विकल्प नहीं है। उन्हें व्यवसाय में जारी रखने या समाज को अपनी सेवाएं प्रदान करने के लिए उन फ़ाइलों की आवश्यकता होती है, और वे किसी भी समय डाउनटाइम नहीं दे सकते। अस्पताल, सरकारी विभाग, चैरिटी, विश्वविद्यालय, मजिस्ट्रेट कोर्ट और समाचार पत्र कार्यालय प्रमुख संस्थानों के कुछ उदाहरण हैं जिन्होंने फिरौती का भुगतान किया है।

रैंसमवेयर आमतौर पर में फैला होता है प्रपत्र एक ट्रोजन हॉर्स प्रोग्राम का। ये ऐसे प्रोग्राम हैं जो आपको यह सोचने के लिए प्रेरित करते हैं कि जब आप उन्हें इंस्टॉल करते हैं तो वे एक सामान्य प्रोग्राम होते हैं लेकिन वास्तव में एक दुर्भावनापूर्ण निष्पादन योग्य होते हैं जो आपके ड्राइव को एन्क्रिप्ट करता है। रैंसमवेयर के प्रत्येक टुकड़े का लक्ष्य मशीन को संक्रमित करने का अपना अनूठा तरीका होता है, और प्रत्येक पता लगाने से बचने के लिए कई स्तरों का उपयोग करता है। यह ब्लॉग कोमोडो के प्रमुख इंजीनियरों में से एक के ऐसे ही एक टुकड़े के आंतरिक कामकाज में एक गहरा गोता है Ransomware - जीत।

WONSYS रैंसमवेयर क्या है?

Wonsys मैलवेयर का एक स्ट्रेन है जिसे या तो क्रिप्टोर सॉफ़्टवेयर द्वारा बाधित किया जाता है, या UPX, ASPROTECT या VMPROTECT जैसी फ़ाइल में पैक किया जाता है। वास्तविक निष्पादन योग्य, winsys.exe, दूसरे, स्पष्ट रूप से निर्दोष, कार्यक्रम के अंदर गहराई में दब गया है, इसलिए यह उन ट्रोजन में से एक है जिसका हमने पहले उल्लेख किया था। यह एक सामान्य तरीका है जिसका उपयोग अपराधी द्वारा पता लगाने से बचने में मदद करने के लिए किया जाता है एंटीवायरस उत्पादों.

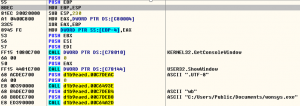

मैलवेयर लक्ष्य कंप्यूटर पर खुद को गिराता है और SHELL32 API, ShellExecuteW का उपयोग करके चलता है:

एक बार जब रैंसमवेयर उपयोगकर्ता द्वारा चलाया जाता है, तो यह रजिस्ट्री में "रनऑन" कुंजी बनाता है:

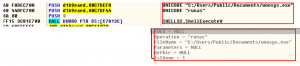

यह लक्ष्य मशीन पर सभी ड्राइव को भी गिनता है ताकि यह उन सभी को एन्क्रिप्ट कर सके:

Wonsys तब प्रक्रियाओं की 'किल-लिस्ट' बनाता है जिसे इसे बंद करने की आवश्यकता होती है। ये ऐसे कार्यक्रम हैं, जिन्हें अगर छोड़ दिया जाए, तो संभावित रूप से पूरे सिस्टम को संक्रमित करने से Wonsys को रोका जा सकता है। विशेष रूप से, वे वर्ड, पावरपॉइंट, नोटपैड, थंडरबर्ड जैसे प्रोग्राम हैं जो फाइलों को 'लॉक' कर सकते हैं और इसलिए उनके एन्क्रिप्शन को रोक सकते हैं। इन प्रोग्राम्स को बंद करने के बाद, वॉन्सिस फाइलों की छाया प्रति भी हटा देता है ताकि उपयोगकर्ता उन्हें पुनर्स्थापित न कर सके:

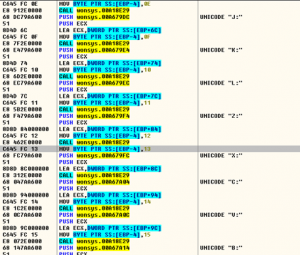

सिस्टम प्रॉम्प्ट फ़ोल्डर में COMSPEC के माध्यम से कमांड प्रॉम्प्ट विंडो को व्यवस्थापक विशेषाधिकारों के साथ खोला जाता है:![]()

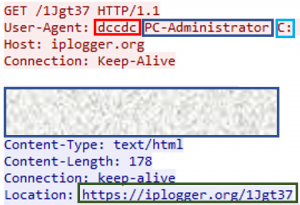

हमलावर भी एपीआई कार्यों का उपयोग करके दिनांक, समय प्रारूप, सिस्टम नाम और स्थानीय जानकारी एकत्र करता है और iplogger.org साइट को पिंग करता है, इस प्रकार मशीन पर विस्तृत जानकारी एकत्र करता है।

Wonsys के पास अब वह सभी जानकारी है जिसकी उसे आवश्यकता है। नीचे दिया गया स्क्रीनशॉट दिखाता है कि 'dccdc' वह विस्तार है जो एन्क्रिप्शन के बाद सभी फ़ाइलनामों में जुड़ जाएगा, 'PC-Administrator' कंप्यूटर का नाम है, और ड्राइव 'C:' वह ड्राइव है जो इसे संक्रमित करेगा:

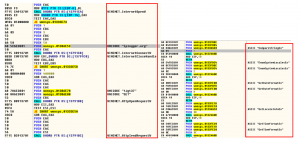

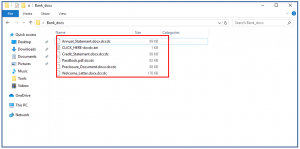

अंत में, WONSYS Ransomware मशीन पर सभी फाइलों को एन्क्रिप्ट करते हुए, अपने पेलोड को खोल देता है। सभी फाइलें '.dccdc' एक्सटेंशन के साथ एक एकल, अनएन्क्रिप्टेड फ़ाइल के अलावा छोड़ दी जाती हैं, जिसे उपयोगकर्ता खोल सकता है - 'CLICK_HERE-dccdc.txt':

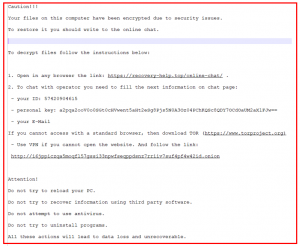

यह .txt फ़ाइल है कि कैसे हमलावर पीड़ित को बताता है कि आगे क्या करना है। प्रत्येक संक्रमित मशीन को अपनी आईडी और व्यक्तिगत कुंजी दी जाती है। नोट उपयोगकर्ता को एक वेब पेज पर जाने के लिए कहता है जहां उन्हें चैट सेवा में प्रवेश करने के लिए इस जानकारी की आवश्यकता होगी:

नोट यह धारणा बनाने की कोशिश करता है कि चैट एक दयालु ऑपरेटर के साथ एक दोस्ताना सेवा है जो उन्हें अपनी फ़ाइलों को पुनर्प्राप्त करने में मदद करेगी। वास्तव में, वह चैट है जहां हैकर बिटकॉइन में अपने भुगतान की मांग करता है या फिर पीड़ित की फाइलें हमेशा के लिए खो जाती हैं।

रैंसमवेयर प्रोटेक्शन सॉफ्टवेयर

पोस्ट WONSYS - रैंसमवेयर अटैक का एनाटॉमी पर पहली बार दिखाई दिया कोमोडो न्यूज और इंटरनेट सुरक्षा सूचना.

- a

- सब

- राशि

- विश्लेषण

- शरीर रचना विज्ञान

- अन्य

- एंटीवायरस

- अलग

- एपीआई

- सुंदरता

- नीचे

- Bitcoin

- खंड

- ब्लॉग

- व्यापार

- चुनाव

- समापन

- एकत्रित

- सामान्य

- पूरी तरह से

- कंप्यूटर

- जारी रखने के

- सका

- अदालतों

- बनाना

- बनाता है

- अपराधी

- रोना

- गहरा

- मांग

- विस्तृत

- खोज

- डिस्प्ले

- नीचे

- स्र्कना

- ड्राइव

- से प्रत्येक

- एन्क्रिप्शन

- इंजीनियर्स

- उदाहरण

- विशेषज्ञों

- प्रथम

- सदा

- प्रारूप

- से

- कार्यों

- सरकार

- हैकर

- मदद

- घोड़ा

- अस्पतालों

- कैसे

- HTTPS

- पता

- करें-

- स्थापित

- संस्थानों

- इंटरनेट

- इंटरनेट सुरक्षा

- IT

- खुद

- कुंजी

- प्रमुख

- स्तर

- मशीन

- प्रमुख

- निर्माण

- मैलवेयर

- उल्लेख किया

- की जरूरत है

- समाचार

- अगला

- साधारण

- कार्यालयों

- खुला

- ऑपरेटर

- अपना

- पैक

- प्रदत्त

- वेतन

- भुगतान

- स्टाफ़

- स्टाफ़

- टुकड़ा

- बिन्दु

- पॉइंट ऑफ व्यू

- पुलिस

- प्रक्रियाओं

- उत्पाद

- कार्यक्रम

- प्रोग्राम्स

- सुरक्षा

- प्रदान करना

- प्रकाशनों

- फिरौती

- Ransomware

- रैंसमवेयर अटैक

- वास्तविकता

- की वसूली

- रन

- दौड़ना

- सुरक्षा

- सेवा

- सेवाएँ

- कई

- छाया

- समान

- एक

- साइट

- So

- समाज

- सॉफ्टवेयर

- समाधान

- विशेष रूप से

- विस्तार

- प्रणाली

- लक्ष्य

- तकनीकी

- बताता है

- RSI

- विचारधारा

- यहाँ

- पहर

- ट्रोजन

- अद्वितीय

- विश्वविद्यालयों

- आमतौर पर

- शिकार

- देखें

- वेब

- क्या

- कौन

- आपका