Részletes útmutató az aszimmetrikus titkosításról és annak működéséről

-

QuillAudits csapat

- Július 6, 2022

Tartalomjegyzék

Jelenleg ott tartunk, ahol az adatok a legértékesebbek. Az önállóan működő blokkláncon keresztüli adatátvitel kihívást jelent.

A probléma megoldására olyan titkosítási technikák léptek életbe, amelyek során az adatokat/üzeneteket véletlenszerű betűkre és számokra titkosítják, hogy a vevő visszafejtse azokat. Ily módon az adatok biztonságosan továbbíthatók.

De hogyan történik ez a titkosítás és visszafejtés? Melyek a különböző típusú titkosítások, és hogyan működik ez a technika?

Ugorjunk a fő részre, és vizsgáljuk meg részletesen az összes kérdésre adott választ.

A titkosítás meghatározása

Az adatok titkosítása magában foglalja a matematikai eszközök vagy algoritmusok használatát. Úgy emlegetik őket kriptográfiai algoritmusok amelyek az olvasható formátumú egyszerű szövegen dolgoznak, és titkosított szöveggé konvertálják azokat.

A titkosított szöveg az eredeti üzenetet betűk és szavak véletlenszerű kombinációjaként tárja fel.

Ezek a szövegek most titkosítva vannak, és a fogadó oldalon a felhasználó speciális kulcsok segítségével visszafejtheti a titkosítást, hogy elolvassa a tényleges üzenetet.

Ez analógnak tekinthető egy titkos üzenet e-mailben történő elküldésével, amelyet a feladó egy kulccsal zár le. Miután elérte a címzettet, az üzenet egy másik gombbal ismét feloldható az aktuális üzenet elolvasásához.

Ez a titkosítási folyamat a biztonságos adatátvitelhez.

Nézzük meg, mi a különbség a titkosítás és a visszafejtés során használt privát és nyilvános kulcsok között.

A titkosítás különböző típusai

A titkosítási technikák két fő osztályozása,

Szimmetrikus titkosítás

- Mind a titkosítás, mind a visszafejtés szimmetrikus titkosítása egyetlen kulccsal történik.

- Mivel ugyanazt a kulcsot használják, kisebb biztonságot nyújt, ha az egyik kulcsot feltörik.

- 120 vagy 256 bites kulcshosszt használ az üzenetek titkosításához

- Nagy adatok átvitelére használják alacsony erőforrás-felhasználással

Aszimmetrikus titkosítás

- Az aszimmetrikus titkosítás két külön kulcsot tartalmaz az üzenet titkosításához és visszafejtéséhez

- Az adatbiztonság magas

- 2048 bites kulcshosszt használ az üzenetek titkosításához

- A sebesség kisebb, és nem ideális nagy adatátvitelhez

A modern titkosítási technika egyértelmű megértése érdekében mélyrehatóan belemerülünk az aszimmetrikus titkosítás témájába.

Hogyan működik az aszimmetrikus titkosítás?

Az aszimmetrikus titkosítás privát és nyilvános kulcsokat használ, amelyek matematikailag összefüggenek. A nyilvános kulcshoz bárki hozzáférhet, amellyel az üzenetek titkosíthatók és elküldhetők.

Az adatok titkosítása után csak a megfelelő privát kulccsal lehet feloldani a zárolást. A privát kulccsal kapcsolatos kompromisszum adatszivárgáshoz vezethet. Így csak a privát kulccsal rendelkező jogosult felhasználó/szerver férhet hozzá az információhoz.

A privát kulcsok valóban nagyobb hosszúságú számsorok, amelyek erősek és biztonságosak. Olyan nagyfokú véletlenszerűséggel generálják őket, hogy évekbe telne, amíg bármely szuperszámítógép megtalálja a privát kulcsot.

Aszimmetrikus titkosítást alkalmaznak a felek hitelesítésére, adatintegrációkra stb.

Megvizsgáljuk egy privát és nyilvános kulcs hosszát

*Nyilvános kulcs*

MIIBITANBgkqhkiG9w0BAQEFAAOCAQ4AMIIBCQKCAQBukNqMp3/zrntpyRhCwYxe

9IU3yS+SJskcIyNDs0pEXjWlctfSNEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFA

y/eTmFjjx/qRoiOqPMUmMwHu0SZX6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD

5rLiSNEqQEnoUvJb1LHiv/E36vi6cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXw

NN7577WdzH6ng4DMf5JWzUfkFIHqA2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vq

wl+7S46L4TYFcMNDeGW6iAFds+SMADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4N

AgMBAAE=

*RSA privát kulcs*

MIIEoQIBAAKCAQBukNqMp3/zrntpyRhCwYxe9IU3yS+SJskcIyNDs0pEXjWlctfS

NEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFAy/eTmFjjx/qRoiOqPMUmMwHu0SZX

6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD5rLiSNEqQEnoUvJb1LHiv/E36vi6

cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXwNN7577WdzH6ng4DMf5JWzUfkFIHq

A2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vqwl+7S46L4TYFcMNDeGW6iAFds+SM

ADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4NAgMBAAECggEALFprcZUX3PcXht4m

n1DpMIZCkphgPu7UKjdmRBg+KKLqPk6NiUN1cNE5TsWrbVcl27t0Np/JA3alk11e

iKGQLwAjds/ciLOGLrmuOPJb2/EGS3kXOpjzMJz7soILvdb/Jrw+wQEJ7WvwGNt5

Tz8+kxQOmnu/fIWBoHL1yiTOnzj8rOrJfGjwCWe4skeiTNVXoJ3oTyUp8vLlkeBb

YVOKaHtRVzE4qre6Jy0LelIu8OScpVBz6U9RW8p84eRuH28k6VVAMVd7ruSH0gLu

vcXjXnt6eLRka3Ww4KwA9ATD0oT0270FqebKmorvBv+DmWEjTTkSMfJz2wYN5Dcj

6lg1+QKBgQC6KDBR31573gU9SiilNFGaKL0qB1NbLnj2TL+964LB/bv+25AUKdcH

jJaE41kZWmxonLbxJI4ACTZd/9vXpAPOe1Wwp3r3kEyQsyARYFD7Pdai0DhsS9Mj

Y/hSL0i1cxE6EXY60cXzW4rrI1r7Nd6VCUlGpsOLVfaFR3xByA9JgwKBgQCYDF16

ornljNE8NMG6ojrtpL2pPqNuw4qMrqNOzne90w/ALK6pdTOQFToyRZoQfdVqY9jK

u0LceC6E37w7pX4UwE1zrmprWpBUWnvJhSnDcXcDtVqipqERQ5KPu3/eeyStd5L4

PfPbEWID4+6i9uC0ZQwBU3G41tGaWiaZ3NNlLwKBgEjgIspqX1qud+6ecXr7GFb5

S9SAOamgb8o8EXQQFohLBKWo3qaGGp/h8arkNaUvOPFbKGMOpGhvMtFpsG6izrqu

ncUiS4lO/CpJdWxYAFvawYPLb8s1g9p+8F98E0K1YTESVO6B4LR8Sc3zcVKWrCQ8

FmuKLVMGvBNBAOvfndxxAoGAWebFxuM8g2vVs4GGIrIVobnMoqt0uuNHopMH4GrY

Bhcrsvc4dt3jlQfYFy1sQOAGNhe/cW9zwyQUbWBUzfe2KtLheMriBYPQ3u95Tdg8

r2EBe+HZK17W0XxgxjeZDZVGRIL1FW6cJyWKDL7StOzARCmTBZ2vGhl6aYdwV31o

SOUCgYAwKJgVwTlhelBVl07w8BkqKjG+snnHMV3F36qmQ4+GCBBGaeNLU6ceBTvx

Cg3wZUiQJnDwpB3LCs47gLO2uXjKh7V452hACGIudYNa8Q/hHoHWeRE6mi7Y0QZp

zUKrZqp9pi/oZviMqDX88W06B12C8qFiUltFmhfPLJ9NJ3+ftg==

Az aszimmetrikus titkosítás alkalmazásai

Digitális aláírások

A digitális aláírások kriptográfiai bizonyítási rendszerként működnek, amely bizalmat kelt a blockchain felhasználók számára. Biztosítja a forrást, ahonnan az üzenetek származnak, kizárva az adatok manipulálásának lehetőségét.

A digitális aláírások aszimmetrikus titkosítással jönnek létre, amely összekapcsolja a matematikailag összefüggő privát és nyilvános kulcsokat egy biztonságos hash funkcióval. Ezáltal hitelesíti az üzenet feladóját, és biztosítja az adatok védelmét az átvitel során bekövetkező bármilyen változás ellen.

Ezeket a digitális aláírásokat használják

- SSL/TSL tanúsítványok, egy szabványos technológia, amely védi a webhelyeket, és védi a tranzakciókat és a bejelentkezési adatokat.

- Személyes hitelesítési tanúsítványok, amelyet a szervezetek arra használnak, hogy az erőforrásokat azokra az alkalmazottakra korlátozzák, akik csak irodai eszközökön férhetnek hozzá.

Az aszimmetrikus titkosítás előnyei és hátrányai

Biztonság: Hosszú billentyűket használ, amelyek 1024 vagy 2048 bitesek, ami azt jelenti, hogy 22048 XNUMX billentyűkombinációs lehetőség van. Ez elkerülhetetlenül rávilágít az aszimmetrikus titkosítás biztonsági jellemzőjére.

A kulcs a végpontokra korlátozva van elosztva: A szimmetrikus titkosításban csak nyilvános kulcsokat kell kiosztani, ha több végpont is érintett. Ezzel szemben az aszimmetrikus titkosításban a nyilvános kulcs kiosztható, de a privát kulcs csak az arra jogosult felhasználók számára osztható ki. Emiatt kevesebb végpontban van a privát kulcs, ami megakadályozza, hogy a kulcsot feltörjék.

Hátrányok

Alacsony sebesség: Mivel a kulcsok hosszúak, és a szervernek külön kulcsokat kell generálnia a titkosításhoz és a visszafejtéshez, ez időigényes.

Kisebb skálázhatóság: A hatalmas adatátvitel nagy nyomást gyakorol a titkosítási és visszafejtési folyamatra, ami kimeríti a szervert. Ezért az aszimmetrikus titkosítás nem alkalmas nagy mennyiségű adat átvitelére.

Jelentős kompromittált kulcsok Web3-hackek

Eddig az aszimmetrikus titkosítás szempontjainak többségével foglalkoztunk, most pedig megvizsgáljuk a Web3 néhány kiemelkedő feltörését, amelyek a privát kulcsok kiszivárgása miatt következtek be.

Záró gondolatok

Dióhéjban, az aszimmetrikus titkosítás jól működik kisebb mennyiségű adat átvitelében számos végponton keresztül. Bár a szimmetrikus és aszimmetrikus titkosításból származó előnyök hibrid megközelítését alkalmazzák egyes tanúsítványok, például az SSL/TLS, ami szintén hatékonynak bizonyul.

Kapcsolódó cikkek

Részletes útmutató az aszimmetrikus titkosításról és annak működéséről

Olvasási idő: 4 jegyzőkönyv

Hogyan építsünk fel saját Oracle-t az Ethereum intelligens szerződések segítségével?

Olvasási idő: 5 jegyzőkönyv

Hogyan építsünk fel saját Oracle-t az Ethereum intelligens szerződések segítségével?

Olvasási idő: 5 jegyzőkönyv Az Ethereum az első olyan blokklánc, amely örökölte annak tulajdonságait

Bitcoin Stock-To-Flow (S2F) modell magyarázata

Olvasási idő: 4 jegyzőkönyv A Bitcoin a kriptovaluta szinonimája, bár

Az NFT ökoszisztéma és a kapcsolódó biztonsági kockázatok

Olvasási idő: 6 jegyzőkönyv 2021 érdekes év volt az NFT-k számára. A legtöbb

A Stablecoin megértése a közelmúltbeli ingadozásokkal összefüggésben

Olvasási idő: 5 jegyzőkönyv A Terra Luna token árának hirtelen esése től

Felkapott

Bitcoin Stock-To-Flow (S2F) modell magyarázata

Az NFT ökoszisztéma és a kapcsolódó biztonsági kockázatok

🛡️𝗦𝗺𝗮𝗿𝘁 𝗖𝗼𝗻𝘁𝗿𝗮𝗰𝘁 𝗦𝗲𝗰𝘂𝗿𝗮𝗿𝗝

1. fejezet: Egész számok túlcsordulása

Katasztrofális támadás: BECToken

Bónusz: Hogyan működött a BECToken hack

👇🧵👇

#Crypto | #DeFi

Szia Web3 közösség👋

Örömmel jelentjük be, hogy SHANTANU SONTAKKE @ShanzSon, házon belüli intelligens szerződéses könyvvizsgálónk, megosztja tapasztalatait és útitervét a következő témakörben: „Hogyan indítsa el karrierjét az intelligens szerződések auditálásában?”

@web3_learn ad otthont a webináriumnak.

📢Örömmel jelentjük be, hogy befejeztük a „@0xCrickDAO” #smartcontract auditját.

További információ a „CrickDao”-ról >> https://www.crickdao.com/

A közösségi média jelenléte elengedhetetlenné vált a #Web3 projektek számára, hogy bizalmat keltsenek a felhasználók között.

Gyakran találkozunk olyan megjegyzésekkel és bejegyzésekkel, amelyekben a felhasználók megkérdőjelezik egy projekt biztonságát.

Kövesse➡️@QuillAudits, hogy biztonságban maradjon!

#kiberbiztonság | #közösség | #crypto

A legutóbbi 100 millió dolláros @harmonyprotocol hack, és

A figyelemre méltó, 600 millió dolláros @Ronin_Network feltörés a privát kulcs kiszivárgása miatt történt

Az adatok titkosítása magában foglalja a matematikai eszközök vagy algoritmusok használatát.

#Web3 | #crypto

🔽🔽

A Harmony Heist: 100 millió dollárt elloptak💰

A Harmónia Protokoll hídja feltörést szenvedett ami 100 millió dolláros veszteséget okozott. A híd kizsákmányolója ellopott 11 különböző ERC-20 tokent és 13,100 XNUMX Ethert a hídról.

- Bitcoin

- blockchain

- blokklánc megfelelőség

- blockchain konferencia

- coinbase

- coingenius

- megegyezés

- kriptokonferencia

- kriptikus bányászat

- cryptocurrency

- decentralizált

- Defi

- Digitális eszközök

- Ethereum

- gépi tanulás

- nem helyettesíthető token

- Plató

- plato ai

- Platón adatintelligencia

- Platoblockchain

- PlatoData

- platogaming

- Poligon

- a tét igazolása

- Quillhash

- trend

- W3

- zephyrnet

Még több Quillhash

Íme a válaszok az intelligens szerződések auditálásával kapcsolatos 6 leggyakoribb GYIK-re

Az intelligens szerződésbiztonsági gyakorlatok fejlesztői elemzése

Ethereum Merge – a csalások szélén!

4 leghasznosabb intelligens szerződés hibakereső eszköz

4 Amit tudnia kell az NFT vásárlása előtt – Útmutató kezdőknek

NFT-k létrehozása és értékesítése | Az NFT-k megértése

A hamis tokenek megértése és a rábeszélés elkerülése

Million Dollars BSC Token Hub Bridge Hack Analysis

A legjobb kiberbiztonsági gyakorlatok vállalkozása számára

1. rész: A blokklánc áthidalása: Mély merülés a láncokon átívelő feltörések és kudarcok terén

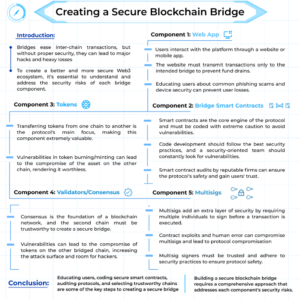

2. rész: Blockchain áthidalása: Biztonságos blokklánc-híd létrehozása