Westford, Mass.,

27. szeptember 2022. — NETSCOUT

SYSTEMS, INC. (NASDAQ: NTCT) today announced findings from its 1H2022 DDoS Threat Intelligence Report. The findings demonstrate how sophisticated cybercriminals

have become at bypassing defenses with new DDoS attack vectors and successful methodologies.

“By constantly innovating and adapting, attackers

are designing new, more effective DDoS attack vectors or doubling down on existing effective methodologies,” said Richard Hummel, threat intelligence lead, NETSCOUT. “In the first half of 2022, attackers conducted more pre-attack reconnaissance, exercised

a new attack vector called TP240 PhoneHome, created a tsunami of TCP flooding attacks, and rapidly expanded high-powered botnets to plague network-connected resources. In addition, bad actors have openly embraced online aggression with high-profile DDoS attack

campaigns related to geopolitical unrest, which have had global implications.”

NETSCOUT’s Active Level Threat Analysis System (ATLAS™)

compiles DDoS attack statistics from most of the world’s ISPs, large data centers, and government and enterprise networks. This data represents intelligence on attacks occurring in over 190 countries, 550 industries, and 50,000 autonomous system numbers (ASNs).

NETSCOUT’s ATLAS Security Engineering and Response Team (ASERT) analyzes and curates this data to provide unique insights in its biannual report. Key findings from the 1H2022 NETSCOUT DDoS Threat Intelligence Report include:

- 6,019,888 1 XNUMX globális DDoS támadás történt XNUMX alattst 2022 fele.

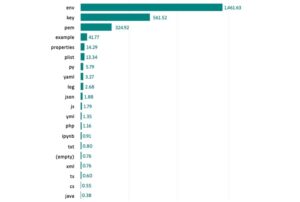

- A TCP-alapú árvíztámadások (SYN, ACK, RST) továbbra is a leggyakrabban használt támadási vektorok, és az összes támadás körülbelül 46%-a folytatja a 2021 elején elkezdődött tendenciát.

- A DNS vízkínzásos támadásai 2022-ig 46%-os növekedéssel gyorsultak fel 31-re, elsősorban UDP-lekérdezéseket használva, míg a szőnyegbombázási támadások nagymértékben visszatértek a második negyedév vége felé; összességében a DNS-erősítő támadások 2%-kal csökkentek 2021 második feléről 1 első félévére.

- Az új TP240 PhoneHome reflexiós/erősítési DDoS vektort 2022 elején fedezték fel, rekordot döntõ, 4,293,967,296 1 XNUMX XNUMX:XNUMX erõsítési aránnyal; gyors intézkedésekkel felszámolták a szolgáltatás visszaélésszerű jellegét.

- A rosszindulatú botnet-ek elterjedése riasztó ütemben nőtt: az első negyedévben 21,226 488,381 csomópontot követtek nyomon, a másodikban pedig XNUMX XNUMX csomópontot, ami több közvetlen útvonalú, alkalmazásrétegű támadást eredményezett.

A geopolitikai nyugtalanság megnövekedett DDoS-támadásokat eredményez

As Russian ground troops entered Ukraine in late February, there was a significant uptick in DDoS attacks targeting governmental departments, online media

organizations, financial firms, hosting providers, and cryptocurrency-related firms, as

korábban dokumentált.

However, the ripple effect resulting from the war had a dramatic impact on DDoS attacks in other countries including:

- Írországban megugrott a támadások száma, miután szolgáltatást nyújtott ukrán szervezeteknek.

- India experienced a measurable increase in DDoS attacks following its abstention from the UN Security Council and General Assembly votes condemning Russia’s actions in Ukraine.

- Ugyanezen a napon Tajvan szenvedte el a legtöbb DDoS-támadást, miután nyilvánosan kinyilvánította Ukrajnát, akárcsak Belize esetében.

- Finnországban 258%-kal nőtt a DDoS támadások száma az előző évhez képest, ami egybeesett azzal a bejelentéssel, hogy pályázik a NATO-tagságra.

- Lengyelország, Románia, Litvánia és Norvégia a Killnethez kapcsolódó DDoS-támadások célpontja volt; online támadók egy csoportja, amely Oroszországhoz igazodik.

- While the frequency and severity of DDoS attacks in North America remained relatively consistent, satellite telecommunications providers experienced an increase in high-impact DDoS attacks, especially after providing support for Ukraine’s communications infrastructure.

- Oroszországban közel háromszorosára nőtt a napi DDoS támadások száma az Ukrajnával való konfliktus kezdete óta, és a jelentési időszak végéig folytatódott.

Similarly, as tensions between Taiwan, China, and Hong Kong escalated in 1H2022, DDoS attacks against Taiwan regularly occurred in concert with related public

eseményeket.

Példátlan

Intelligencia

No other vendor sees and knows more about DDoS attack activity and best practices in attack protection than NETSCOUT.

In addition to publishing the DDoS Threat Intelligence Report, NETSCOUT also presents its highly curated real-time DDoS attack data on its

Omnis Threat Horizon portál

to give customers visibility into the global threat landscape and understand the impact on their organizations. This data also fuels NETSCOUT’s ATLAS Intelligence Feed (AIF) which continuously arms NETSCOUT’s Omnis and Arbor security portfolio. Together with

AIF, the Omnis and Arbor products automatically detect and block threat activity for enterprises and service providers worldwide.

Látogasd meg a

interaktív weboldal

for more information on NETSCOUT’s semi-annual DDoS Threat Intelligence Report. You can also find us on

Facebook,

LinkedIn,

és a

Twitter a fenyegetésekkel kapcsolatos frissítésekért, valamint a legújabb trendekért és betekintésekért.

A NETSCOUT-ról

NETSCOUT SYSTEMS, INC. (NASDAQ: NTCT) protects the connected world from cyberattacks and performance disruptions through advanced network detection and response

and pervasive network visibility. Powered by our pioneering deep packet inspection at scale, we serve the world’s largest enterprises, service providers,

and public sector organizations. Learn more at www.netscout.com or

follow @NETSCOUT on LinkedIn, Twitter, or Facebook.